Dwnetfilter exe грузит процессор

Обновлено: 07.07.2024

Дело было одним вечером, сижу я значит ничего не заподозрив, понимаю что уж сильно начал шуметь мой компьютер.

Подумал ну Яндекс браузер кушает процессор плюс видео в ютубе, ай да забыл я об этом.

Вдруг 4-ый день этого жёсткого звука меня пробило насквозь. Что-то тут не так.

При запуске компьютер только только появился рабочий стол процессор шумит с видеокартой на максимум.

Беру дело в руки открываю диспетчер для просмотра активности вижу спокойный результат.

Уши не обманешь слышу как кулеры в ПК становятся тише.

АГА ЗНАЧИТ ВОТ ОНО КАК, сразу в голову приходит мысль что тут что-то ведь не ладное.

Открываю я значит программу для просмотра FPS в играх (там ещё показывается температура, нагрузка всех цепей), закрываю диспетчер задач, вижу опа через секунд 15, что процессор что видеокарта идут в разрыв, понимаю что нада копать глубже.

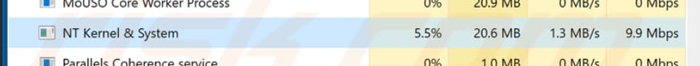

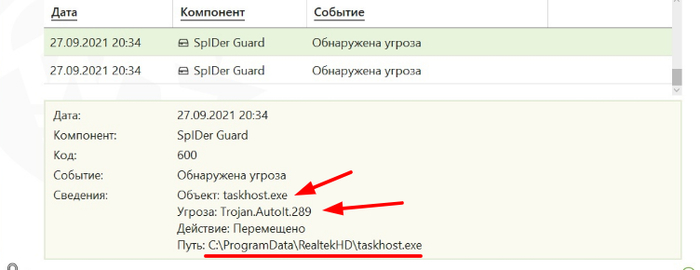

Значит тут понимаю нужно смотреть резко в диспетчере тут опа вижу приложение которое всё кушало - NT Kernel & System, знаю есть такое в виндовсе решил копнуть глубже вижу что данная система отвечает за режим системы. Открыв информацию о нём, решил просмотреть где сидит данный процесс и получаю путь Program Data/Realtek HD

Я понимаю что программа виндовса которая отвечает за прерывание находится в папке с звуковыми драйверами, к тому же она полностью пустая. Вижу как мой диспетчер закрылся сам по себе.

Тут я уже всё понял и знал куда копать начал проверку на вирусы делать, нет ничего абсолютно.

Проверял я Microsoft Defender доверия к нему больше. В итоге 0

ставлю на скачку Dr.Web при установке выдавало ошибку постоянно.

Вирус начал закрывать установщик я психанул открыл диспетчер и просто закрывал этот вирусняк. В общем я установил его он запросил перезагрузку, я с вздохом перезагружаю ПК

Господи он начал сам перезагружаться 6 раз

На 7 выдало ошибку какую-то (жаль нету фоток)

Я с горем пополам вижу справа в углу мою любимую службу которую он заблокировал.

Любые действия с заражённой ФС производятся в её не активном состоянии, это аксиома.

Майнеры бил и бью двумя прогами: Process Explorer (диспетчер) и autoruns (проверяет автозапуск)

У тебя дало скачать DrWeb - слабый майнер. У меня все сайты DrWeb`а были в "такой" момент недоступны.

Кстати, самая лучшая проверка на вирусы - доступны ли вам сайты антивирусников)

качнул проверил такая же куйня, да кто му же, что то крысило 10-15 мбит/c канала, по договору 100мбит/c а по факту 80-90 уже который замер, провайдер говорил про +-10% по этому не придал значения, посмотрел после антивира 99< , прогара в хату вам майнеры ипучие

Какие ленивые вирусописатели тебе попались. Autoit юзают Как про яндекс браузер прочитал, так сразу все ясно стало. На домашнем компе нужно сразу после установки лок админа и юзера паролить, работать под юзером, зловред под админом ахуенно себя чувствует, качай KVRT и CureIT, загружайся с образа типа Win PE, чекай скрытые файлы, Драйвера нужно официальные ставить :)Если думаешь, что к тебе пробрался вирус - устанавливать в эту же систему антивирус уже бесполезно. Она уже скомпрометирована.

Грузишься с лайвсд и гоняешь полную проверку.

Program Data/Realtek HDЕсли бы ты был чуть смышлёнее, то Program Data от Program Files мог бы отличить. Чтобы запихнуть вирусню в Program Files, её надо от админа запустить, а в Program Data любая шваль посрать может.

Я понимаю что программа виндовса которая отвечает за прерывание находится в папке с звуковыми драйверами

Я с горем пополам вижу справа в углу мою любимую службу которую он заблокировал.

Млять, пойди в папку и удоли её нахер, чё так сложно?

Ты, конечно, молодец, но от самого текста кровь из глаз идет) Лучше без технических подробностей, если ты не совсем в них разбираешься. Без обид.

Спасибо за комментарии, я не пытался как-то указать свои познания в сфере ПК, но просто всегда начинаем строить догадки и решения лёгкими путями, после если не получается уже пробуем использовать софты. которые Вы описывали, спасибо за советы!

Была аналогичная фигня. Сначала думал на куллер, а потом скачал, внезапно, лайт версию Касперского (которая без установки), проверил и за полчаса-час вычистил два десятка вирусов. Нагрузка на проц снизилась, температура упала, куллер не шумит, но супер башню я уже заказал)

Есть такая технологическая вещь, называется UVS (так , еще раз - вещь ТЕХНОЛОГИЧЕСКАЯ. На кнопку "вылечить все вирусы" не жамкать - автор параноик) Вирусы с ней не дружат (правда микрософт дефендер матькается - но это не беда) . Поэтому можно прекрасно посмотреть что, как и почему и запретить запуск. После чего обездвиженная тушка вируса преспокойно прибивается штатным антивирусником. Есть возможность проверить подозрительное на том-же VirusTotal, есть возможность работать с SYSTEM.

Вы еще и яндексом пользуетесь? Тогда не удивительно что у вас рассадник вирусов

Какое-то неполное расследование. Я бы ищ спортивного интереса постарался как можмо больше цепочку раскрутить. Была точно такая проблема недавно, скачал на телефон CureIt от доктора веба и через яндекс диск перекинул на компНа defender надейся

Но сам не плошай!

Хорошо работает autoruns для проверки странных процессов и прога unHackMe, я через нее этот же майнер удалял. Его выдал не шум, а дико неоптимизированный Warcraft 3 refoged, который стал лагать) САПРы и прочее работало стабильно, а гавно ремейк лагал

Блин, а где нашествие этих, которые рассказывают, что антивирусы не нужны и Виндовс Дефендер протектс?

Встречал эту гадость. Можно задушить его через SRP, а потом вычистить из автозапуска.

Хозяин компа любил пользоваться читами для игр, так и словил майнер

В process explorer, и аналогах всё видно.

А теперь вспоминай, на какой помойке ты это подцепил, любитель халявных игр с торрентов.

Скрытый майнер

Ни для кого не новость, что сейчас все "эти ваши интернеты" кишат вирусами-майнерами. Но зная об этом я всё равно такой где-то как-то словил. А заметил я его деятельность только потому, что он не умел прятаться в диспетчере задач. Естественно он шифровался под системные процессы, но делал это как-то палевно, ибо ну не может процесс GREP (утилита поиска строк) отжирать на 99% процессор. Ну загуглил что это за процесс такой и просто его удалил из системы, ибо мне он не нужен. Но при следующем же запуске этот майнер шифранулся под другим системным процессом, точно уже не помню, что-то связанное со справкой Windows. Ну также загуглил, также удалил из системы и так повторялось раз 5. Пока он не стал шифроваться уже под нужный мне процесс. Здесь я понял что, так до синего экрана доудаляюсь, и решил что-то придумать. Так как систему переустанавливать было в лом, да и слишком много было установлено программ для работы, решил это дело создав простую задачу в планировщике задач Windows. (Система у меня Windows 10, естественно, купленная за пиастры).

Благо если грохнуть процесс за которым прячется майнер, то он не возобновлял свою деятельность до следующей загрузки системы. Скопипастил простой скрипт на завершение процесса, подставил нужный процесс и разместил задание в планировщике, чтобы скрипт срабатывал через три минуты после старта системы (майнер стартовал каждый раз через разное время после пуска винды, но не позднее трёх минут) и вопрос был решён. Стоит оговориться, что перепробовал все типы антизаразы (антивирусы, антималвары и иже с ними, включая загрузочные флешки) и ниодна программа не смогла найти что-то подозрительное.

Ну вопщем жизнь продолжилась, я на коне, "великий победун майнера без переустановки винды".

Но в один прекрасный момент ребёнок сел посмотреть мультики в ютюбе и через пару минут системник просто вырубился. Никакой реакции на кнопку включения. Прохожу все основные этапы "Ничё не понимаю", в материнке остаётся только процессор, но кнопка питания также не оказывает никакого воздействия. И вот только когда я откинул питание процессора, материнка пыталась стартануть, мгновенно покрутив куллерами. Ну у меня сразу два подозрения, либо блок питания, либо материнка (процессор вне подозрения, ибо мировая статистика гласит, что шанс выхода его из строя нуль целых хрен десятых). Проверяю бп на рабочей системе, всё окай. Остаётся материнка. Тащу на работу админам мать и проц. Выясняется, что именно проц и накрылся (второй раз мне так везёт, причём первый раз amd 6000+ накрылся много веков назад, в этот раз Intel i5 4570). Ну делать нечего, наконец-то решаюсь перейти на Рязань. Собрал систему, винду не переустанавливал. Ну и естественно после перехода с 4х ядер на 6 двухпоточных, захотелось помериться пипирками с друзьями. Первым делом запускаю Aida64 и врубаю оверлей на температуру и загрузку процессора и немного прифигеваю. Только что я запускал тяжёлую игру и через диспетчер задач процессор грузился максимум на 7%. А тут я на рабочем столе, в фоне ничего не запущено, а аидовский оверлей мне показывает загрузку процессора 100% и температуру под 90 градусов! Открываю диспетчер задач, аидовский оверлей моментально показывает 1% загрузки и температура падает до 40 градусов. Закрываю диспетчер задач, нагрузка моментально 100%. Ради интереса попробовал несколько сторонних диспетчеров задач, история повторялась. В общем у меня был ещё один майнер, но уже по умнее другого. Он вообще не палился любым диспетчером. Но почему-то спалился именно аидой. Видимо эта тварь мне постоянно насиловала процессор и он в итоге сгорел. Остаётся загадкой какого хрена проц не тротлил или не вырубился по защите от перегрева? Ну и естественно проц забрал с собой на тот свет один канал оперативной памяти. Саму оперативку пока нет возможности проверить. В итоге винду всё-таки пришлось переустановить. И ещё есть подозрение, что майнер был подхвачен через те самые пиастры за которые "приобреталась" windows (но это не точно). Аиду поставил в автозагрузку. Надеюсь моя статья кому-нибудь спасёт процессор. Всем бобра!

P. S. Извиняюсь за велик и могуч русская языка!

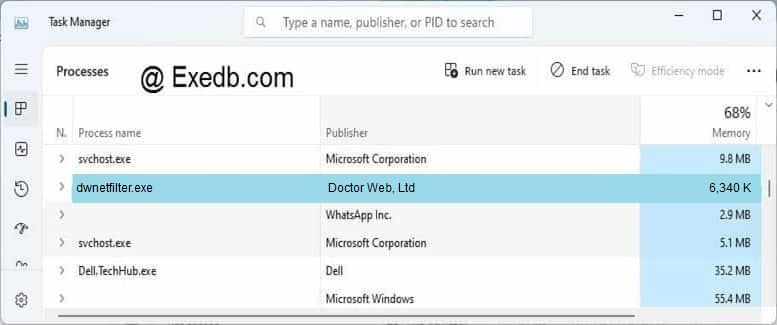

Файл dwnetfilter.exe из Doctor Web, Ltd является частью Dr Web. dwnetfilter.exe, расположенный в d: \program files \drweb\ dwnetfilter .exe с размером файла 6491904 байт, версия файла 9.0.6.01162, подпись c18dccdd626f8584d980512dd57a8943.

- Запустите приложение Asmwsoft Pc Optimizer.

- Потом из главного окна выберите пункт "Clean Junk Files".

- Когда появится новое окно, нажмите на кнопку "start" и дождитесь окончания поиска.

- потом нажмите на кнопку "Select All".

- нажмите на кнопку "start cleaning".

- Запустите приложение Asmwsoft Pc Optimizer.

- Потом из главного окна выберите пункт "Fix Registry problems".

- Нажмите на кнопку "select all" для проверки всех разделов реестра на наличие ошибок.

- 4. Нажмите на кнопку "Start" и подождите несколько минут в зависимости от размера файла реестра.

- После завершения поиска нажмите на кнопку "select all".

- Нажмите на кнопку "Fix selected".

P.S. Вам может потребоваться повторно выполнить эти шаги.

3- Настройка Windows для исправления критических ошибок dwnetfilter.exe:

- Нажмите правой кнопкой мыши на «Мой компьютер» на рабочем столе и выберите пункт «Свойства».

- В меню слева выберите " Advanced system settings".

- В разделе «Быстродействие» нажмите на кнопку «Параметры».

- Нажмите на вкладку "data Execution prevention".

- Выберите опцию " Turn on DEP for all programs and services . " .

- Нажмите на кнопку "add" и выберите файл dwnetfilter.exe, а затем нажмите на кнопку "open".

- Нажмите на кнопку "ok" и перезагрузите свой компьютер.

Всего голосов ( 181 ), 115 говорят, что не будут удалять, а 66 говорят, что удалят его с компьютера.

В нашей базе содержится 453 разных файлов с именем dwnetfilter.exe . You can also check most distributed file variants with name dwnetfilter.exe. Чаще всего эти файлы принадлежат продукту Dr.Web ®. Наиболее частый разработчик - компания Doctor Web, Ltd.. Самое частое описание этих файлов - Net filtering service. Совокупная оценка - 5( 5 ) (комментариев: 5 ). Это исполняемый файл. Вы можете найти его выполняющимся в диспетчере задач как процесс dwnetfilter.exe.

Подробности о наиболее часто используемом файле с именем "dwnetfilter.exe"

Продукт: Dr.Web ® Компания: Doctor Web, Ltd. Описание: Net filtering service Версия: 7.0.4.9220 MD5: 8607ab3fe9d2fe62d41a3c1d47a2fe97 SHA1: e72d6c4dd27c5460573ca8c7489bb54e48a2f02b SHA256: b53d31ccb585f8af0060a7b853d1ffbc2b8fa4462ae53e80f1c20aa1ef40ba97 Размер: 2226528 Папка: %PROGRAMFILES%\DrWeb ОС: Windows 7 Частота: Высокая Цифровая подпись: Doctor Web Ltd.Проверьте свой ПК с помощью нашей бесплатной программы

Процесс "dwnetfilter.exe" безопасный или опасный?

Последний новый вариант файла "dwnetfilter.exe" был обнаружен 3146 дн. назад. В нашей базе содержится 15 шт. вариантов файла "dwnetfilter.exe" с окончательной оценкой Безопасный и ноль вариантов с окончательной оценкой Опасный . Окончательные оценки основаны на комментариях, дате обнаружения, частоте инцидентов и результатах антивирусных проверок.

Комментарии пользователей для "dwnetfilter.exe"

Текущим параметрам фильтрации удовлетворяют несколько файлов. Будут показаны комментарии ко всем файлам.

Комментарии ко всем файлам с именем "dwnetfilter.exe"

БЕЗОПАСНЫЙ оценка пользователя Rem для файла %PROGRAMFILES%\DrWeb Enterprise Suite\dwnetfilter.exe![flag en]()

БЕЗОПАСНЫЙ оценка пользователя MikeOne для файла %PROGFILES64%\DrWeb\dwnetfilter.exe![flag en]()

БЕЗОПАСНЫЙ оценка пользователя eDYs для файла %PROGFILES64%\DrWeb\dwnetfilter.exe![flag en]()

БЕЗОПАСНЫЙ оценка пользователя MikeOne для файла %PROGRAMFILES%\DrWeb\dwnetfilter.exe![flag en]()

Добавить комментарий для "dwnetfilter.exe"

Для добавления комментария требуется дополнительная информация об этом файле. Если вам известны размер, контрольные суммы md5/sha1/sha256 или другие атрибуты файла, который вы хотите прокомментировать, то вы можете воспользоваться расширенным поиском на главной странице .

Если подробности о файле вам неизвестны, вы можете быстро проверить этот файл с помощью нашей бесплатной утилиты. Загрузить System Explorer.

Проверьте свой ПК с помощью нашей бесплатной программы

System Explorer это наша бесплатная, удостоенная наград программа для быстрой проверки всех работающих процессов с помощью нашей базы данных. Эта программа поможет вам держать систему под контролем. Программа действительно бесплатная, без рекламы и дополнительных включений, она доступна в виде установщика и как переносное приложение. Её рекомендуют много пользователей.

Файл dwnetfilter.exe из Doctor Web, Ltd является частью Dr Web. dwnetfilter.exe, расположенный в d:program filesdrwebdwnetfilter.exe с размером файла 6491904 байт, версия файла 9.0.6.01162, подпись c18dccdd626f8584d980512dd57a8943.

- Запустите приложение Asmwsoft Pc Optimizer.

- Потом из главного окна выберите пункт "Clean Junk Files".

- Когда появится новое окно, нажмите на кнопку "start" и дождитесь окончания поиска.

- потом нажмите на кнопку "Select All".

- нажмите на кнопку "start cleaning".

3- Настройка Windows для исправления критических ошибок dwnetfilter.exe:

- Нажмите правой кнопкой мыши на «Мой компьютер» на рабочем столе и выберите пункт «Свойства».

- В меню слева выберите " Advanced system settings".

- В разделе «Быстродействие» нажмите на кнопку «Параметры».

- Нажмите на вкладку "data Execution prevention".

- Выберите опцию " Turn on DEP for all programs and services . " .

- Нажмите на кнопку "add" и выберите файл dwnetfilter.exe, а затем нажмите на кнопку "open".

- Нажмите на кнопку "ok" и перезагрузите свой компьютер.

Всего голосов ( 51 ), 16 говорят, что не будут удалять, а 35 говорят, что удалят его с компьютера.

Как вы поступите с файлом dwnetfilter.exe?

(dwnetfilter.exe) столкнулся с проблемой и должен быть закрыт. Просим прощения за неудобство.

(dwnetfilter.exe) перестал работать.

dwnetfilter.exe. Эта программа не отвечает.

(dwnetfilter.exe) — Ошибка приложения: the instruction at 0xXXXXXX referenced memory error, the memory could not be read. Нажмитие OK, чтобы завершить программу.

(dwnetfilter.exe) не является ошибкой действительного windows-приложения.

(dwnetfilter.exe) отсутствует или не обнаружен.

DWNETFILTER.EXE

Проверьте процессы, запущенные на вашем ПК, используя базу данных онлайн-безопасности. Можно использовать любой тип сканирования для проверки вашего ПК на вирусы, трояны, шпионские и другие вредоносные программы.

процессов:

- Используйте программу Настройщик Windows, чтобы найти причину проблем, в том числе и медленной работы компьютера.

- Обновите программу Net filtering service. Обновление можно найти на сайте производителя (ссылка приведена ниже).

- В следующих пунктах предоставлено описание работы dwnetfilter.exe.

Информация о файле dwnetfilter.exe

Важно: Некоторые вредоносные программы маскируют себя как dwnetfilter.exe, особенно, если они расположены в каталоге c:windows или c:windowssystem32. Таким образом, вы должны проверить файл dwnetfilter.exe на вашем ПК, чтобы убедиться, что это угроза. Мы рекомендуем Security Task Manager для проверки безопасности вашего компьютера.

Комментарий пользователя

Лучшие практики для исправления проблем с dwnetfilter

Если у вас актуальные проблемы, попробуйте вспомнить, что вы делали в последнее время, или последнюю программу, которую вы устанавливали перед тем, как появилась впервые проблема. Используйте команду resmon, чтобы определить процесс, который вызывает проблемы. Даже если у вас серьезные проблемы с компьютером, прежде чем переустанавливать Windows, лучше попробуйте восстановить целостность установки ОС или для Windows 8 и более поздних версий Windows выполнить команду DISM.exe /Online /Cleanup-image /Restorehealth. Это позволит восстановить операционную систему без потери данных.

dwnetfilter сканер

Security Task Manager показывает все запущенные сервисы Windows, включая внедренные скрытые приложения (например, мониторинг клавиатуры или браузера, авто вход). Уникальный рейтинг надежности указывает на вероятность того, что процесс потенциально может быть вредоносной программой-шпионом, кейлоггером или трояном.

Бесплатный aнтивирус находит и удаляет неактивные программы-шпионы, рекламу, трояны, кейлоггеры, вредоносные и следящие программы с вашего жесткого диска. Идеальное дополнение к Security Task Manager.

Reimage бесплатное сканирование, очистка, восстановление и оптимизация вашей системы.

Представляем вашему вниманию продолжение перевода главы 7 книги «Kali Linux Revealed». В прошлый раз речь шла о политиках безопасности и о защите компьютеров и сетевых служб. Этот материал включает в себя перевод раздела 7.4, который посвящён файрволу и фильтрации пакетов.

7.4. Файрвол или фильтрация пакетов

Файрвол — это компьютерное оборудование, которое может быть представлено в виде программного, аппаратного, или программно-аппаратного комплекса. Файрвол обрабатывает входящие и исходящие сетевые пакеты (поступающие в локальную сеть или покидающие её) и пропускает лишь те из них, которые соответствуют неким предопределённым правилам.

Фильтрующий сетевой шлюз — это разновидность файрвола, который защищает всю сеть. Обычно его устанавливают на выделенном компьютере, настроенном как шлюз для сети. В результате этот компьютер может обрабатывать все пакеты, которые пересекают границу между сетью и внешним миром. Как вариант, локальный файрвол — это программная служба, которая работает на конкретной машине для того, чтобы ограничивать доступ к неким службам на этой машине, или, возможно, для предотвращения исходящих соединений, инициируемых нежелательным программным обеспечением, которое пользователь компьютера может, намеренно или случайно, установить.

В ядре Linux имеется встроенный файрвол netfilter . Требования различных сетей и пользователей неодинаковы, поэтому не существует стандартного подхода к настройке файрвола, позволяющего получить готовое решение на все случаи жизни. Управлять файрволом netfilter можно из пространства пользователя с помощью команд iptables и ip6tables . Разница между этими двумя командами заключается в том, что первая предназначена для сетей IPv4, вторая — для сетей IPv6. Так как оба стека протоколов, вероятно, будут в ходу ещё многие годы, оба инструмента следует использовать совместно. Кроме того, тут можно применить отличную программу fwbuilder , которая даёт графические инструменты для построения и представления правил фильтрации трафика.

Как бы вы ни решили настраивать netfilter — это стандартный файрвол Linux, поэтому взглянем поближе на то, как он работает.

7.4.1. Как работает netfilter

Netfilter использует четыре таблицы, которые хранят правила, регулирующие три вида операций над пакетами:

- filter : касается правил фильтрации (принять, отклонить, или проигнорировать пакет);

- nat (Network Address Translation): касается трансляции адресов источника, получателя, или портов пакета;

- mangle : касается других изменений IP-пакетов (включая поля и параметры ToS — Type of Service);

- raw : позволяет выполнять ручные модификации пакетов до того, как они дошли до системы отслеживания соединения.

Каждая таблица содержит списки правил, называемые цепочками. Файрвол использует стандартные цепочки для обработки пакетов, основываясь на предопределённых условиях. Администратор может создавать другие цепочки, которые будут использованы только в случаях, когда на них, прямо или косвенно, ссылается одна из стандартных цепочек.

Таблица filter содержит три стандартные цепочки:

- INPUT : касается пакетов, пунктом назначения которых является сам файрвол;

- OUTPUT : касается пакетов, которые отправляет файрвол;

- FORWARD : касается пакетов, которые проходят через файрвол (который не является ни их источником, ни пунктом их назначения).

Таблица nat тоже содержит три стандартные цепочки:

Вышеописанные цепочки показаны на рисунке ниже.

Рис. 7.1. Цепочки netfilter

Каждая цепочка представляет собой список правил. Каждое правило — это набор условий и действий, которые должны быть выполнены при соблюдении соответствующих условий. В процессе обработки пакета файрвол просматривает подходящую цепочку, правило за правилом, и, когда условия для некоего правила выполняются, он «перепрыгивает» (отсюда и опция -j — от слова «jump») к заданному действию для продолжения обработки пакета.

Наиболее распространённые шаблоны поведения стандартизированы, для них существуют выделенные действия. Выполнение одного из этих стандартных действий прерывает проход по цепочке, так как судьба пакета уже предопределена (это не касается упомянутых ниже исключений). Вот список действий netfilter :

Описание других действий, в частности тех, которые относятся к таблице mangle , выходит за пределы этого материала. Справку по ним можно посмотреть на страницах man iptables(8) и ip6tables(8) .

▍Что такое ICMP?

Например, буфер приёма — это небольшая область памяти, предназначенная для хранения данных после приёма их из сети и до обработки ядром. Если эта память полностью заполнена, новые данные принять невозможно и ICMP сигнализирует о проблеме. В результате источник может снизить скорость передачи данных (которая, через некоторое время, в идеале, должна достигнуть уровня, обеспечивающего баланс между источником и приёмником).

Обратите внимание на то, что хотя сеть IPv4 может работать и без ICMP, поддержка протокола ICMP v6 совершенно необходима для сетей IPv6, так как этот протокол совмещает несколько функций, которые, в сетях IPv4, были распределены между ICMPv4, Internet Group Membership Protocol (IGMP), и Address Resolution Protocol (ARP). ICMPv6 посвящён стандарт RFC4443.

7.4.2. Синтаксис команд iptables и ip6tables

▍7.4.2.1. Команды

Вот основные опции, предназначенные для работы с цепочками:

▍7.4.2.2. Правила

Каждое правило выражается в виде conditions -j action action_options . Если в одном и том же правиле описаны несколько условий, тогда итоговым критерием является объединение этих условий (по правилам логического И). Результат объединения, как минимум, налагает на правило те же ограничения, что и каждое отдельное условие.

▍Логическое отрицание условий

Если поставить перед условием восклицательный знак, это приведёт к трансформации его в обратное условие. Например, восклицательный знак в условии опции -p позволяет построить выражение следующего вида: «любой пакет с протоколом, отличающимся от заданного». Этот механизм логического отрицания можно применить и к любым другим условиям.

Условие вида -s address или -s network/mask позволяет фильтровать пакеты по адресу их источника. Соответственно, условия -d address или -d network/mask позволяют системе реагировать на адреса пунктов назначения пакетов.

Условие вида -i interface реагирует на пакеты, которые приходят с указанного сетевого интерфейса. Условие -o interface позволяет отбирать пакеты, которые уходят на заданный интерфейс.

У команд iptables и ip6tables есть множество опций, овладение ими требует серьёзного подхода к их изучению и опыта. Однако, одна из опций, которую вы будете использовать чаще всего — та, которая предназначена для блокировки нежелательного сетевого трафика от некоего хоста или диапазона хостов. Например, для того, чтобы «бесшумно» заблокировать входящий трафик с IP-адреса 10.0.1.5 и подсети класса C 31.13.74.0/24, нужно сделать следующее:

Существуют и более специфические условия, зависящие от общих условий, описанных выше. Подробнее об этом можно посмотреть в man ( iptables(8) и ip6tables(8) ).

7.4.3. Создание правил

Каждая операция создания правила требует одного вызова команды iptables или ip6tables . Ввод этих команд вручную может оказаться трудоёмкой задачей, поэтому обычно эти команды оформляют в виде скриптов, которые позволяют автоматически настраивать систему так, как это нужно, каждый раз при загрузке компьютера. Подобные скрипты можно писать вручную, но есть и более продвинутый способ, который заключается в использовании программы fwbuilder . Для её установки воспользуйтесь такой командой:

Принципы создания правил в программе просты. Сначала опишите все элементы системы, на которые будут распространены правила, которые вы хотите создать. Среди этих элементов можно отметить следующие:

- Сам файрвол с его сетевыми интерфейсами.

- Сеть и соответствующие ей диапазоны IP-адресов.

- Серверы.

- Порты, принадлежащие службам, работающим на серверах.

Далее, создайте правила, используя графический интерфейс и перетаскивая мышью соответствующие элементы. Контекстные меню можно использовать для изменения условий (например, для формирования условий, обратных заданным). Затем нужно выбрать и настроить действия.

Поскольку во внимание принимается и IPv6, можно либо создать два самостоятельных набора правил, для IPv4 и IPv6, либо создать лишь один набор и позволить fwbuilder преобразовать правила в соответствии с адресами, назначенными объектам.

Рис. 7.2. Главное окно fwbuilder

Итогом работы с fwbuilder станет сгенерированный программой скрипт настройки файрвола в соответствии с заданными правилами. Модульная архитектура программы даёт возможность создавать скрипты, рассчитанные на различные системы, в том числе — iptables для Linux, ipf для FreeBSD и pf для OpenBSD.

7.4.4. Применение правил при каждой загрузке системы

Для того, чтобы применять правила файрвола каждый раз, когда система загружается, нужно зарегистрировать конфигурационный скрипт в директиве up файла /etc/network/interfaces . В следующем примере скрипт хранится по адресу /usr/local/etc/arrakis.fw .

В этом примере предполагается, что вы используете для настройки сетевых интерфейсов ifupdown . Если вы используете другие инструменты (вроде NetworkManager или systemd-networkd ), обратитесь к их документации для того, чтобы выяснить способы выполнения скрипта после включения интерфейса.

Итоги

Сегодня мы поговорили о работе со встроенным в ядро Linux файрволом netfilter , обсудили особенности управления трафиком IPv4 и IPv6 с использованием команд iptables и ip6tables . Мы рассмотрели графическое средство для создания правил fwbuilder и показали, как автоматически задавать правила при загрузке системы. В следующий раз мы поделимся с вами переводом раздела 7.5, который посвящён мониторингу Kali Linux.

Читайте также: