Как удалить вирус из загрузочного сектора жесткого диска

Обновлено: 04.07.2024

Вам нужно принудительно выключить питание во время загрузки, и вы получите варианты загрузки. Перейдите в безопасный режим, перейдите к запуску (клавиша Windows + r), введите shell: startup и затем введите. Удалите файлы, которые могут вызвать перезапуск (обычно это файлы bat или вирусы), а затем проверьте диспетчер задач на наличие неопознанных запускаемых программ. Наконец, перезапустите.

Как лечить вирус загрузочного сектора?

Вирусы загрузочного сектора обычно очень трудно удалить, поскольку большинство антивирусных программ не могут очистить MBR во время работы Windows. В большинстве случаев для правильного удаления вируса загрузочного сектора требуются загрузочные антивирусные диски, такие как аварийный набор Symantec / Norton AntiVirus (SAV / NAV).

Как узнать, есть ли у меня вирус загрузочного сектора?

Определите наличие вируса загрузочного сектора, если общий объем памяти на 2048 байт меньше, чем количество, указанное в свойствах диска. Сравните объем памяти командной строки и объем памяти, записанный на бумаге. Например, 1 гигабайт памяти равен 1 073 741 824 байтам.

Какой самый простой способ удалить вирус?

Если на вашем компьютере есть вирус, следующие десять простых шагов помогут вам избавиться от него:

Как удалить загрузочный сектор с жесткого диска?

Как удалить таблицу разделов MBR через CMD?

Каков пример вируса загрузочного сектора?

Они заражают компьютер, когда он загружается или когда он обращается к зараженной дискете в дисководе. то есть после заражения системы вирусом загрузочного сектора любой незащищенный от записи диск, к которому обращается эта система, становится зараженным. Примерами вирусов загрузочного сектора являются Michelangelo и Stoned.

Какой самый дорогой вирус в мире?

Может ли вирус помешать загрузке компьютера?

Как работает вирус загрузочного сектора?

Где находится загрузочный сектор?

Загрузочный сектор обычно находится в самом начале диска, перед первым разделом. Он включает карту разделов, которая идентифицирует все разделы на диске. Он также определяет, какой раздел содержит данные запуска (например, операционная система).

Как удалить вредоносное ПО вручную?

Как удалить вредоносное ПО с ПК

Как очистить телефон от вирусов?

Как удалить вирусы и другое вредоносное ПО с вашего Android-устройства

Можете ли вы избавиться от вируса в своем теле?

Как очистить главную загрузочную запись?

Как очистить главную загрузочную запись?

- Загрузитесь с исходного установочного DVD (или USB-накопителя для восстановления).

- На экране приветствия щелкните Восстановить компьютер.

- Выберите Устранение неполадок.

- Выберите командную строку.

- Когда загрузится командная строка, введите следующие команды: bootrec / FixMbr bootrec / FixBoot bootrec / ScanOs bootrec / RebuildBcd.

Diskpart clean удаляет MBR?

В: Удаляет ли diskpart clean MBR? О: Используйте команду diskpart clean на диске только для удаления всех разделов с диска с фокусом. Он не очистит MBR.

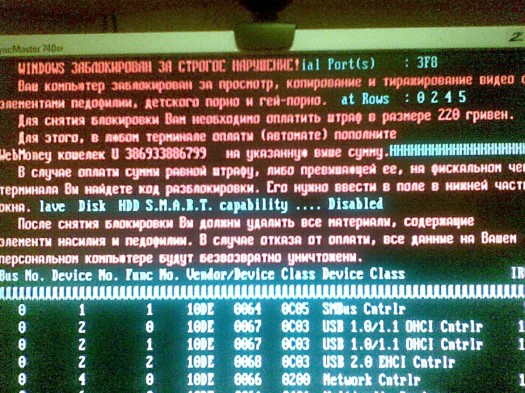

Намедни заочно познакомился с новым вирусом (где Вы их находите, ей богу?), который просит перевести примерно 25 долларов на определённый кошелёк в Webmoney в счёт погашения штрафа за просмотр, копирование и тиражирование видео взрослого характера.

Кроме удаления вируса, мы сегодня попутно научимся восстанавливать загрузочный сектор Windows XP и 7.

Если по нажатию Ctrl+Alt+Del происходит перезагрузка ПК или вообще ничего не происходит, то можно сказать, что вирус грузится до запуска системы и находится в MBR секторе (загрузочный сектор Windows). Есть два варианта решения данной проблемы:

Восстанавливаем загрузочный сектор Windows.

Нам понадобится диск с Windows, желательно той (или такой же), которая уже установлена на ПК. В Bios выставляем загрузку с диска и дожидаемся запуска установки Windows. Дальнейшие действия зависят от системы:

При Windows XP .

- CD \

- fixboot c: (если система на диске C)

- exit (будет перезагрузка)

Опять загружается в консоль, и вводим эти команды:

Вынимаем диск и пробуем загрузить как обычно. Если система загрузились удачно, начинаем устанавливать все типы антивирусов и искать вредоносный файл, так как, после перезагрузки вирус может снова появится. Не перезагружаем компьютер, пока его не находим.

При Windows 7.

- bcdedit /export C:\BCD_Backup

- c:

- cd boot

- attrib bcd -s -h -r

- ren c:\boot\bcd bcd.old

- bootrec /RebuildBcd

Это перестроит и восстановит загрузочную область Windows 7. Перезагружаемся без диска. Поиск вируса аналогичен варианту с Windows XP.

Если вирус блокирует любые действия в Windows

Если вирус грузится в самой системе, и Вы не можете ничего сделать кроме перезагрузки ПК, то можно попробовать такой способ разблокировки:

Для сканирования подойдут бесплатные утилиты:

В последнее время в Интернете получил массовое распространение ранее неизвестный червь — Win32/Zimuse, нацеленный на повреждение главной загрузочной записи MBR (Master Boot Record) на жестком диске.

Примечательно то, что данная угроза изначально была в шутку создана для заражения одного небольшого сообщества словацких байкеров. Возможно, это были происки конкурирующего с ними мотоклуба. Однако сегодня червь уже вышел из-под контроля его авторов и активно распространяется по всему миру. При этом 90% всех инфицированных пользователей сначала находились на территории Словакии. Но теперь по количеству заражений лидируют также США, Таиланд и Испания, с небольшим отставанием Италия, Чехия и другие европейские страны.

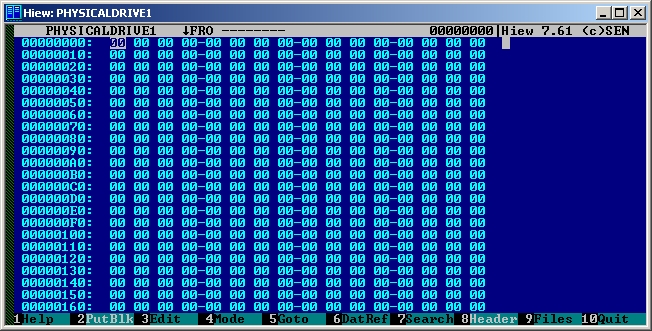

Win32/Zimuse повреждает главную загрузочную запись MBR на всех обнаруженных им жестких дисках. Это делает недоступными для пользователя все данные, находящиеся на жестком диске.

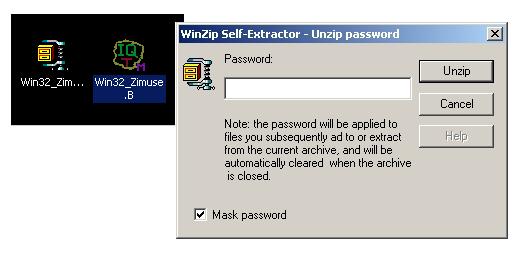

Червь распространяется двумя способами: в виде приложения на вполне легальных веб-ресурсах, которое имитирует поведение самораспаковывающегося zip-архива или в виде программы IQ-теста, а также на сменных USB-носителях. Именно второй способ повлиял на быстрый рост его распространения.

После запуска программ IQ-тест пользователи могут наблюдать текстовое послание на чешском языке, что еще раз подтверждает происходение этого червя из Восточной Европы.

На сегодняшний день червь известен в двух вариантах — Win32/Zimuse.A и Win32/Zimuse.B. Они отличаются методом распространения и временем активации. Варианту «А» необходимо 10 дней до начала распространения через USB-устройства, второму — лишь 7 дней с момента заражения.

Подобного рода инцидент уже был ранее известен с вирусом OneHalf, который наделал много шума в середине девяностых. В то время многие антивирусные программы были бессильны перед данной угрозой. OneHalf заражал MBR и шифровал пользовательские данные. Многие варианты лечения этого вируса приводили к повреждению загрузочного сектора и потере данных. В процессе расследования и поиска авторов OneHalf большинство фактов указывало на то, что его распространение началось именно в Словакии и, вероятнее всего, автор был тоже оттуда.

Пользователи антивирусных продуктов ESET NOD32 Antivirus и ESET NOD32 Smart Security защищены от угрозы Win32/Zimuse, а для всех остальных компания ESET разработала специальную утилиту, которая позволяет избавиться от червя Zimuse Removal Tool.

Еще мне встречался такой вид трояна winlock, эта гадость проникает в загрузочную область винды на жестком диске, и вирус активируется до загрузки операционной системы, и в этом случае, максимум что нам доступна, это только BIOS.

Теперь вместо привычного нам синего окошка, мы видим черный цвет экрана с текстом разного цвета (красный, и желтый). Нас как и прежде "просят" отослать смс на номер 89854271477 (номера могут меняться). На многих форумах долго решали как избавиться от вируса без перестановки ОС, и как всегда, рано или поздно решение нашлось.

Имя файла вируса x2z8.exe.

И так, приступим к удалению баннера.

В решении проблемы нам поможет старый, добрый образ, Win7PE_uVS, если образ Win7PE записываете на флэшку, то вам понадобится файл, BOOTICE.EXE его Вы скачиваете, и копируете на флэшку с зарание записанным Win7PE_uVS.

Загружаемся с этой флшки, как всегда выбираем TotalComander, далее выбираете флэшку справа сверху, и запускаете скопированный файл. Далее по пунктам:

1. Запустится программка, появится окно, тут выбираем тот диск где установлен Ваш Windows, и давим кнопочку с названием Process MBR.

2. На этом шаге откроется новое окно, где автоматически программа определит Вашу операционную систему, от Вас требуется тут два клика – обязательно сохраним свой MBR нажатием на кнопку Backup MBR, теперь просто сохраним предлагаемый файл с настройками себе на жесткий диск (лучше выбрать диск D.)

Если все сделано правильно и точно по шагам, жмем кнопку Install / Config.

Перезагружаемся, запускаемся и проверяемся на вирусы.

Злоумышленники все умнее и умнее, этот вирус лежит в не размеченной области жесткого диска, которую «умный» windows резервирует под свои нужды, именно из за этого вирус появляется да же не доходя до экрана приветствия, а появляется сразу после так называемого экрана POST (это где показываются все установленные жесткие диски, сидиромы, память и т д.)

Читайте также: