Photo scr как удалить с сетевого диска

Обновлено: 27.04.2024

- Если компьютер подключен к локальной сети, то на время лечения отключить его.

1) Скачай на здоровом компьютере утилиту от DrWeb -

полную проверку "больного" в режиме Safe Mode, затем в нормальном.

2. Скачай утилиту

Выполнить все те же действия описанные в пункте 1

НЕ В СЕТИ

У тебя на компьютере имеется файловый вирус.

Перед выполнением лечения в любом случае необходимо:

- Отключить восстановление системы

- Если компьютер подключен к локальной сети, то на время лечения отключить его.

1) Скачай на здоровом компьютере утилиту от DrWeb -

полную проверку "больного" в режиме Safe Mode, затем в нормальном.

2. Скачай утилиту

Выполнить все те же действия описанные в пункте 1

Для лечения активных заражений лучше всего подходит Kaspersky Rescue Disk. Распространяется в виде iso-образа диска. Записываешь на диск (или на флешку с помощью утилиты Kaspersky Rescue2USB). Загружаешься с этого диска или флешки и лечишь.

P.S. У Dr.Web есть подобная утилита на CD и USB.

НЕ В СЕТИ

Вирус "photo.scr" или " photo.exe". Кто-нибудь сталкивался?.

Это вирус семейства Trojan.Win32.Cossta.uqt (по классификации Kaspersky)

Сетевой червь Win32/Tophos.A (по классификации ESET)

Worm: Win32/Tophos.A это червь, который копирует себя на сетевые ресурсы и съемные диски, отображает, ориентированные на взрослых, изображения, и может загружать дополнительные вредоносные программы на компьютер.

Следующие изменения системы может указывать на присутствие данной вредоносной программы:

Наличие файла: <startup folder> search.cmd

Наличие файла в на сетевых и съемных дисках: Photo.scr

Установка

Win32/Tophos.A проверяет, является ли текущий процесс заущенным "search.cmd". Если нет, то Win32/Tophos.A копирует себя с именем "<startup folder> search.cmd ".

<startup folder> относится к переменной, которая определяется с помощью запроса операционной системы. Расположение по умолчанию для установки папка автозагрузки для Windows 2000 , XP , и 2003 является " %USERPROFILE%Start MenuProgramsStartup ". Для Windows Vista, 7 и W8 , расположение по умолчанию "%USERPROFILE%AppDataRoamingMicrosoftWindowsStart MenuProgramsStartup ".

Эта страница призвана помочь вам удалить вирус Photo.scr. Эти инструкции по удалению вируса Photo.scr работы для каждой версии Windows.

В кибер-мире есть много опасных вредоносных программ. Тем не менее некоторые из них не очень хорошо распространение и действительно не что знаменитый. Программа, которую мы обсуждаем сегодня, Photo.scr, является членом группы вредоносных программ, ответственных за наибольшее число инфекций кибер сих пор зафиксировано. Это семейство вредоносных программ является одним из троянов. В нижеследующих пунктах мы будем передавать наиболее важные детали о них в целом, такие, как пути распространения, действующих и способов их устранения.

Почему эти вирусы дано это общее название?

В самом деле название «Троян» происходит от древнегреческого мифа о Троянской войне. Эти программы называются, как они, из-за то, как они обычно действуют. Они делают так точно, как деревянная лошадь якобы в городе Троя. Все эти вирусы молча заразить систему и спросить без разрешения (прямого или косвенного). Затем они прячутся, иногда в течение долгого времени, пока нужный момент для них действовать. После этого, они выполняют, какими бы они были запрограммированы для выполнения на вашем компьютере. Обычно их деятельность имеет разрушительные, коррупционные и притеснения характер.

Что может быть запрограммирован такой вирус делать на вашем компьютере?

Эти вирусы обычно запрограммированы чтобы повредить систему в некотором роде. Например хакеры, которые создают такие вредоносные программы могут запрограммировать его для удаления файлов и форматирования дисков. Таким образом жертва пользователь теряет важные данные. Другое возможное использование Photo.scr, возможно, является, чтобы отслеживать все личные данные пользователя жертвы, которые они вступают онлайн. Нет пароля и учетной записи не застрахованы в таком случае. В результате деятельности этого вируса вы можете в конечном итоге сломал и всех ваших учетных записей социальных средств массовой информации могут угнал, изменены или использованы для нечестной деятельности хакеров. Еще одна ужасная вещь что любой троянец может запрограммирован для выполнения является для слива системных ресурсов. Ваш компьютер может быть превращен в бота, и все его ресурсы могли бы быть использованы хакерами для распространения спама и других видов вредоносных программ. Все его потенциальные обычаи попало, и честно говоря, вы не хотите стать жертвой некоторых из вышеупомянутых назойливые мероприятий.

Где вы могли бы встретить типичный троянский конь вирус?

А как насчет профилактики?

Мы советуем вам развивать некоторые привычки, когда дело доходит до просмотра в Интернете. Наиболее полезная консультация является вопрос все на Интернете. Доверяете только несколько источников программного обеспечения с хорошей репутацией, например. Открыть только письма от признанных отправителей и не загружать вложения, в случае, если никто не ожидается. Держитесь подальше от каждого подозрительного торрент, фильм, веб-страницы или программы. К счастью мы знаем, что вы должны сделать, чтобы избавиться от этой программы. Просто прокрутите вниз и посмотреть на наш гид. Мы собрали все шаги, необходимые для успешного удаления Photo.scr, но обязательно следуйте инструкциям очень внимательно, чтобы избежать удаления неправильные файлы.

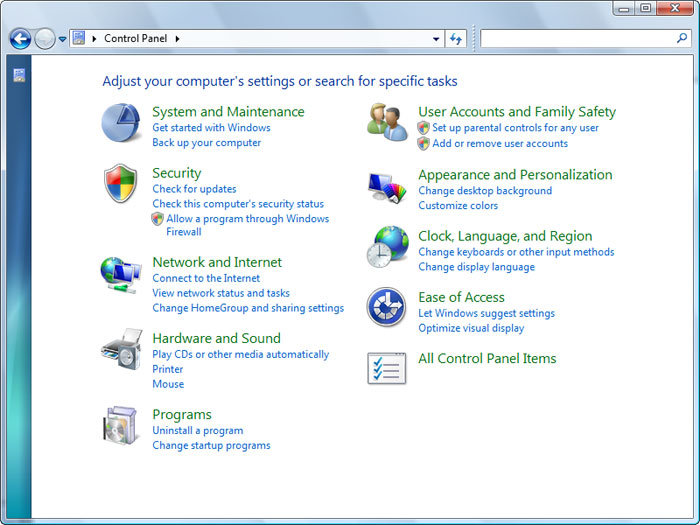

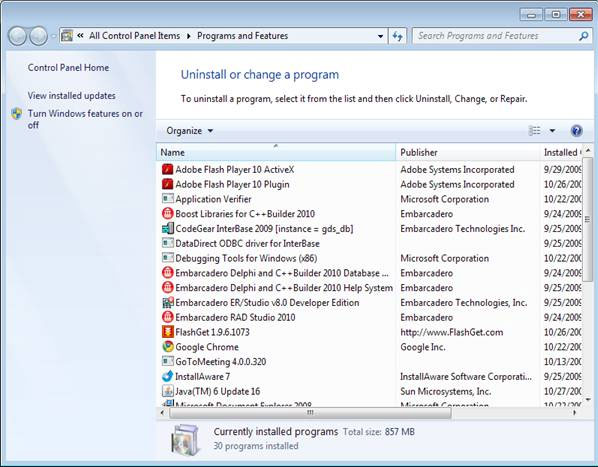

Шаг 1: Удаление Photo.scr соответствующих программ с вашего компьютера

- Для завершения Photo.scr приложения из системы, используйте инструкции, которые подходят вам:

Как вы попадете в Панель управления, затем найдите раздел программы и выберите Удаление программы. В случае, если панель управления имеет Классическийвид, вам нужно нажать два раза на программы и компоненты.

- Photo.scr; HD-всего плюс; RemoveThaeAdAopp; UTUobEAdaBlock; SafeSaver; SupTab;

- ValueApps; Леденец; Обновление версии программного обеспечения; DP1815; Видео проигрыватель; Конвертировать файлы бесплатно;

- Плюс HD 1.3; BetterSurf; Доверенные веб; PassShow; LyricsBuddy-1; Yupdate4.flashplayes.info 1.2;

- Media Player 1.1; Экономия быка; Feven Pro 1.1;Websteroids; Экономия быка; 3.5 HD-Plus;Re-markit.

Это может также случиться, что вы не можете найти какой-либо из выше перечисленных программ, которые вы посоветовали удалить. Если вы понимаете, что вы не признают любые ненадежные и невидимый программы, выполните следующие шаги в данном руководстве деинсталляции.

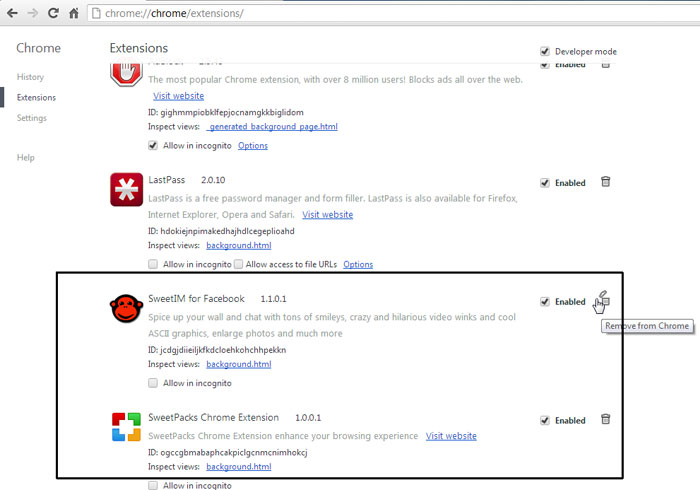

Шаг 2: Удалите Photo.scr всплывающие окна от браузеров: Internet Explorer, Firefox и Google Chrome

Удалить всплывающие окна Photo.scr от Internet Explorer

Ликвидации Photo.scr всплывающие объявления от Mozilla Firefox

Важно: как восстановить браузер был проведен, быть информирован о том, что старый профиль Firefox будут сохранены в папке старых Firefox данных расположенной на рабочем столе вашей системы. Вам может понадобиться в этой папке, или вы можете просто удалить его, как он владеет ваши личные данные. В случае, если сброс не был успешным, иметь ваши важные файлы, скопированные из указанной папки обратно.

Удалить всплывающие окна Photo.scr от Google Chrome

- Найти и нажмите на кнопку меню Chrome (панели инструментов браузера) и затем выберите инструменты. Продолжите с расширениями.

* WiperSoft scanner, published on this site, is intended to be used only as a detection tool. More info on WiperSoft. To use the removal functionality, you will need to purchase the full version of WiperSoft. If you wish to uninstall WiperSoft, click here.

Photo.scr стоит по-настоящему опасных программ, участвующих в порождении ваш компьютер будет функционировать в крайне вялой манере. Вы, безусловно, отметить тот факт высокой загрузки процессора, вызванной этой вредоносной утилитой включена. Обратите внимание, что Photo.scr играет активную роль в добыче цифровых валют на вашем компьютере, Однако, это делается в пользу других людей, не вы. Есть некоторые кибер-мошенники, которые инфицированы ваш компьютер с такого рода приложения и теперь пытаются использовать силу вашей системы для получения доходов в свои личные карманы. Это руководство предоставит вам полезную информацию, чтобы помочь вам избавиться от этой вредоносной программы полностью из системы.

Photo.scr приходит к вам в двух случаях: если вы были невнимательны, и установили троян вместе с программным обеспечением или, если ваш анти-вирус был слишком слаб и не смог найти угрозу.. Первый случай является общим для людей, которые опускают чтения требования к установке, они обычно получают зараженные элементы вместе с полезным. В случае, когда вы всегда читать их и не могу сказать, что некоторые из вашей деятельности в Интернете неверны, затем позволяет увидеть второй путь проникновения. Мы сожалеем о том, чтобы сказать, что, но ваше текущие защиты программного обеспечения, вероятно, будет слишком слабым, чтобы сделать работу Т.С.. Она не запрещает нежелательные программы и позволяет их установку. Если некоторые из этих вещей о вас, то вам необходимо надлежащее применение для повышения уровня безопасности.

Вторжение Photo.scr в систему обычно происходит вместе с другими бесплатными приложениями, которые вы можете решить, чтобы сделать часть вашего компьютера. очевидно, он является обязательным, что вы всегда обращать пристальное внимание на то, что еще вы собираетесь сделать часть вашей системы. В случае, если вы будете читать информацию о некоторых сторонних программах, которые вы не планируете, чтобы часть вашей системы, убедитесь, что вы отмените такие параметры установки по умолчанию и перейти к продвинутым. К сожалению, пользователи часто невнимательно относятся к установке и, таким образом, разрешают ввод различного хлама и даже опасных утилиты.

Симптомы Photo.scr трояна:

- CPU перегревается очень часто.

- Время загрузки нужно слишком много времени.

- Программы запускаются плохо и заморозить.

- ПК работает хуже, чем обычно.

Подробная инструкция о том, как удалить Photo.scr инфекции.

Профилактические советы для вашего ПК от быть с Photo.scr повторного заражения в будущем:

Эта полезная функция может позволить людям предотвратить установку вредоносного программного обеспечения. Это означает, когда вы будете пытаться установить некоторые подозрительные приложения, "On-run Protection" будет блокировать эту попытку установки. ПРИМЕЧАНИЕ! Если пользователи хотят, чтобы потенциально опасные программы были установлены, Кнопка они могут выбрать «Игнорировать всегда». В случае, если вы хотите заблокировать вредоносную программу, вы должны выбрать "Блокировать всегда (Block always)".

С появлением Bitcoin скрытая установка криптомайнеров на чужих ПК стала отличным бизнесом. Но он быстро пошёл на спад с увеличением сложности майнинга. Примерно с 2013 года майнинг на CPU и даже на GPU стал практически бесполезным занятием, все перешли на ASIC.

Рост сложности майнинга Bitcoin с июня 2013 года по сентябрь 2016 года, график CoinDesk

Казалось бы, злоумышленникам пора отказаться от зловредов с криптомайнерами и перейти на вымогатели (ransomware). Многие так и сделали. Но тут на сцену вышли новые криптовалюты — и старая бизнес-модель снова стала эффективной.

Специалисты из антивирусной компании Sophos Labs рассказывают о новом криптомайнере, который заражает подключенные к интернету сетевые накопители (NAS).

Зловред специализируется на майнинге относительно новой криптовалюты Monero (XMR). Это не единственная новая валюта с небольшой сложностью, но злоумышленники по каким-то причинам выбрали именно её.

Как видно на графике, сложность майнинга Monero оставалась довольно стабильной в течение долгого времени. Она резко увеличилась только в сентябре, после публикации отчёта Sophos об обнаруженном зловреде. О Monero узнало больше пользователей, так что её популярность несколько выросла (поправка: рост сложности и рост курса Monero могли быть вызваны другими причинами).

Но в то время, когда криптомайнер распространялся по сетевым накопителям Seagate, сложность майнинга оставалась примерно на одном уровне.

Рост сложности майнинга Monero с июня 2016 года по сентябрь 2016 года, график CoinWarz

Mal/Miner-C

Специалисты антивирусной компании говорят, что зловред Mal/Miner-C постоянно поддерживается и активен до сих пор. Его авторы стабильно выпускают новые версии, но все эти версии сделаны с использованием системы создания установочных программ Nullsoft Scriptable Install System (NSIS).

В установочном комплекте идёт несколько версий майнера для CPU и GPU, а также для 32-битных и 64-битных версий Windows.

Зловред проверяет версию системы — и добавляет соответствующий исполняемый файл в AutoRun.

Последние версии скрипта NSIS скачиваются со следующих хостов:

Известны и кошельки, на которые майнинг-пул перечисляет вознаграждение.

Этот криптотроян интересен тем, что он пытается распространяться как червь. Инфицировав одну систему, он пытается скопировать себя по FTP по случайно сгенерированным IP-адресам со стандартными именами пользователя и паролями. Попав на FTP-сервер, червь модифицирует файлы с расширением .htm и .php, вставляя фреймы, с которых предлагается загрузить файлы Photo.scr и info.zip. При открытии веб-страницы перед пользователем возникает диалог «Сохранить как. ».

Заражение сетевых накопителей Seagate NAS

Во время поиска систем, инфицированных зловред Mal/Miner-C, исследователи обнаружили кое-что необычное. Они нашли, что многие системы были инфицированы файлом под названием w0000000t.php.

Файл содержит строчку

При успешном заражении системы запрос к этому файлу возвращает ответ:

Зная о скомпрометированном устройстве, позже туда устанавливался фрейм с Mal/Miner-C:

За первые полгода 2016 года антивирусной компании удалось выявить 1 702 476 заражённых устройств на 3150 IP-адресах.

Как выяснилось, среди различных сетевых хранилищ (NAS) наиболее пострадавшим оказался Seagate Central NAS.

В этом сетевом хранилище есть приватные (закрытые) и открытые папки. Что интересно, по умолчанию файлы записываются в открытую папку, и аккаунт невозможно удалить или деактивировать. С админского аккаунта можно активировать удалённый доступ к устройству, и тогда для удалённого доступа доступны все аккаунты, в том числе анонимный доступ. Этим и пользуются злоумышленники, чтобы записывать в сетевое хранилище свои файлы Photo.scr и info.zip.

Избавиться от такой угрозы можно, если отключить удалённый доступ к устройству, но тогда пользователь лишится возможности стриминга контента через интернет и других полезных функций сетевого хранилища.

Зная кошельки злоумышленников, специалисты антивирусной компании изучили историю транзакций.

Например, вот скриншот с суммой выплат на один из их кошельков: 4912,4 XMR.

По оценке Sophos, всего майнинг-пул выплатил ребятам (вероятно, из России) 58 577 XMR. На момент расчёта курс XMR к евро составлял 1,3 EUR за 1 XMR, то есть они заработали примерно 76 599 евро, и до сих пор зарабатывают около 428 евро в день. Неплохо для российских студентов, если стипендии не хватает на жизнь.

Криптовалюта Monero не особенно страдает от злоумышленников: инфицированные машины генерируют всего 2,5% общего хэшрейта.

Чтобы оценить распространённость зловреда, специалисты изучили состояние FTP-серверов в интернете. Так, поисковая система Census выдаёт 2 137 571 открытый FTP-сервер, из них 207 110 допускают анонимный удалённый доступ, а 7263 позволяют запись. Так вот, 5137 из этих 7263 серверов были заражены Mal/Miner-C, то есть около 70% всех доступных для записи FTP-серверов.

Если вы думаете, что вы со своим скромным сетевым накопителем неинтересны криминальному миру, то есть сильная причина подумать ещё раз.

Реверс малвари

Специалисты компании GuardiCore опубликовали подробный отчет, составленный по итогам изучения малвари PhotoMiner. Впервые этот вредонос был замечен в декабре 2015 года, но с тех пор он получил ряд обновлений и превратился в саморазмножающуюся угрозу, которая атакует FTP-серверы, компрометирует сайты, через них заражает компьютеры, работающие под управлением Windows, и майнит криптовалюту Monero.

Исследователи пишут, что сейчас в интернете можно обнаружить несколько версий PhotoMiner, но все они, по сути, обладают одинаковой функциональностью и различаются только несущественными мелочами.

PhotoMiner демонстрирует не совсем обычный и весьма запутанный механизм заражения. В ходе первой стадии атаки малвари нужны уязвимые FTP-серверы, где можно разместить PhotoMiner. Это вряд ли представляет проблему, так как согласно опубликованному на днях отчету компании Rapid7, в сеть открыто «смотрят» более 20 млн FTP-серверов.

Когда червь размещен на FTP, начинается вторая стадия атаки. PhotoMiner сканирует сервер и ищет публичную директорию HTML, которая обычно присутствует на хостингах. Как только вредонос обнаруживает исходные коды сайта, он внедряется в них, чтобы распространить себя дальше. В код каждой страницы вставляется iframe, в качестве source attribute которого фигурирует «Photo.scr». Именно это дало малвари название.

Третья фаза атаки – заражение посетителей скомпрометированного сайта. Каждого попавшего на зараженную страницу пользователя спросят, не хочет ли он запустить данный файл? Если жертва наивно соглашается, PhotoMiner инфицирует ее устройство.

Проникнув на машину, работающую под управлением Windows, червь запускает два процесса. Один из них отвечает за майнинг криптовалюты Monero, а второй занимается распространением PhotoMiner на другие компьютеры сети, если таковые имеются. В поисках других ПК и FTP-серверов малварь использует ARP и NET VIEW, брутфорсит SMB, чтобы проникнуть на другие машины и использует WMI утилиты, чтобы скопировать себя.

Файл конфигурации червя

«Заражение сайтов через незащищенные FTP-серверы — это классическая схема атак, которая, похоже, вновь набирает популярность. Создавая инфекцию, от которой так сложно избавиться, авторы PhotoMiner создали ботнет, который определенно задержится здесь надолго», — резюмируют специалисты GuardiCore.

Читайте также: