Как взломать принтер hp

Обновлено: 17.05.2024

Для подключения принтера или другого беспроводного устройства к сети Wi-Fi часто требуется PIN-код или пароль беспроводной сети.

Поиск PIN-кода WPS

Найдите и введите PIN-код WPS для завершения настройки принтера. Необходимо быстро (для многих моделей - в течение 90 секунд) ввести PIN-код, прежде чем он станет недействительным.

После появления на экране компьютера запроса на ввод PIN-кода WPS найдите PIN-код на панели управления принтера или в информационном листе, напечатанном во время настройки.

Введите PIN-код, затем нажмите Далее , чтобы завершить настройку.

Если PIN-код не работает, выполните одно из следующих действий.

Использование другого драйвера или способа: перейдите по адресу Загрузки ПО и драйверов HP для получения дополнительных вариантов драйверов или используйте Apple AirPrint (macOS или OS X).

Создание нового PIN-кода: перезапустите компьютер и повторите процесс настройки принтера.

Поиск пароля беспроводной сети на маршрутизаторе

Найдите пароль беспроводной сети на маршрутизаторе, предоставленном интернет-провайдером (ISP).

Найдите на роутере наклейку продукта, которая обычно располагается на нижней или боковой стороне.

Найдите пароль под или рядом со строкой Wireless Network Name (Имя беспроводной сети) или SSID. Он может быть помечен как Wireless Security Key/Password (Ключ/пароль безопасности беспроводной сети), Wi-Fi Password (Пароль Wi-Fi), Network Password (Пароль сети) или Network Key (Ключ сети).

Если вы не можете найти пароль или он не работает, проверьте документацию, прилагаемую к маршрутизатору, или обратитесь за помощью к своему интернет-провайдеру.

Поиск пароля беспроводной сети (ОС Windows)

Чтобы найти пароль беспроводной сети, используйте диалоговое окно "Свойства беспроводной сети" на компьютере, работающем под управлением ОС Windows.

В ОС Windows выполните поиск и откройте Параметры Wi-Fi .

В разделе Сопутствующие параметры выберите Настройка параметров адаптера .

Щелкните правой кнопкой мыши на имени используемой беспроводной сети, затем выберите Состояние .

В разделе Подключение выберите Свойства беспроводной сети .

Откройте вкладку Безопасность , затем установите флажок Отображать вводимые знаки для отображения пароля.

Поиск пароля беспроводной сети (Mac)

Чтобы найти пароль беспроводной сети, используйте приложение "Связка ключей" на компьютере Mac.

Откройте Finder , а затем выберите Переход .

Выберите Утилиты , затем дважды щелкните на пункте Связка ключей .

В списке Связки ключей выберите Локальные объекты .

В списке Категория выберите Пароли .

Дважды щелкните на имени используемой беспроводной сети, а затем установите флажок Показать пароль .

При выводе соответствующего запроса введите пароль администратора, а затем нажмите OK .

Поиск пароля беспроводной сети (Android)

Чтобы найти пароль беспроводной сети на мобильном устройстве с ОС Android 10 или более поздней версии, используйте функцию предоставления общего доступа к сети Wi-Fi.

На мобильном устройстве откройте меню Wi-Fi , затем нажмите Сохраненные сети .

Выберите сеть из списка.

Пароль Wi-Fi будет расположен под QR-кодом.

Поиск пароля беспроводной сети (iOS, iPadOS)

Чтобы найти пароль беспроводной сети на мобильном устройстве с ОС Apple iOS или iPadOS, используйте функцию синхронизации связки ключей iCloud.

Для выполнения следующих действий требуется компьютер Mac. Если у вас нет доступа к компьютеру Mac, обратитесь к владельцу сети или к интернет-провайдеру (ISP) за дополнительной помощью.

На мобильном устройстве откройте настройки iCloud, нажмите Связка ключей , а затем нажмите Связка ключей iCloud , чтобы ее включить.

Откройте Настройки , а затем нажмите Сотовая связь .

Нажмите Режим модема , затем нажмите Режим модема или Разрешить другим , чтобы его включить.

Запишите пароль точки доступа или измените его на тот, который легче запомнить.

На компьютере Mac откройте меню сети Wi-Fi, а затем установите подключение к личной точке доступа.

Откройте Finder , а затем нажмите Переход .

Нажмите Утилиты , затем дважды щелкните Связка ключей .

В списке "Категория" нажмите Пароли .

Дважды щелкните на строке с именем беспроводной сети на мобильном устройстве, затем установите флажок Показать пароль .

При появлении соответствующего запроса введите пароль администратора, а затем нажмите OK .

Ответы на часто задаваемые вопросы

Остались вопросы? Ознакомьтесь с дополнительной справочной информацией и ответами на вопросы.

Как повторно подключить принтер после изменения пароля маршрутизатора или сети?

При изменении имени сети или пароля Wi-Fi необходимо повторно подключить принтер к сети, используя новые учетные данные для входа.

Повторно подключите принтер, используя настройки беспроводной сети на панели управления (если доступно), используйте Wi-Fi protected setup (WPS), если этот режим поддерживается маршрутизаторами, или установите приложение HP Smart для получения пошаговых инструкций по настройке.

Можно ли выполнять печать по общедоступной или корпоративной беспроводной сети?

В большинстве случаев принтеры с поддержкой работы в беспроводной сети не могут выполнять печать по общедоступной (открытой) или корпоративной сети, например в колледже или гостинице. В качестве обходного решения используйте прямое подключение для печати, например через интерфейс USB или Wi-Fi Direct.

При необходимости подключения к корпоративной сети обратитесь к владельцу или менеджеру, чтобы получить пароль беспроводной сети для своего компьютера или мобильного устройства. В некоторых местах используется общедоступная сеть, для которой не требуется пароль, например в библиотеках или кафе, но для доступа в Интернет требуется принять ее условия и положения.

Почему не удается установить подключение к принтеру с поддержкой работы в беспроводной сети или выполнить печать по сети?

Проверьте наличие проблем с сетью и требования к настройке, если не удается обнаружить принтер во время установки программного обеспечения или выполнить задания печати по беспроводной сети.

Проблемы с подключением к сети. Переместите принтер и компьютер или мобильное устройство ближе к беспроводному маршрутизатору, а затем проверьте, не улучшилось ли качество сигнала. Попробуйте открыть какой-либо веб-сайт, чтобы проверить, работает ли подключение к Интернету должным образом. Если сеть Wi-Fi работает медленно или нестабильно, перезапустите маршрутизатор, отсоединив кабель питания и подключив его обратно через 15 секунд.

Принтер выключен или находится в спящем режиме. Коснитесь меню панели управления или нажмите кнопку питания , чтобы вывести принтер из спящего режима и перевести его в состояние готовности. Иногда состояние принтера может отображаться как "Отключен", когда на самом деле он готов к работе.

Проверка состояния подключения принтера к сети. Убедитесь, что сигнал беспроводной связи включен, а принтер подключен к той же сети, что и компьютер или мобильное устройство. Если принтер оснащен индикатором рядом со значком или кнопкой беспроводной связи , убедитесь, что он включен. Если он выключен или мигает, принтер отключен от сети.

Повторное подключение принтера к сети. Разместите принтер в зоне действия сигнала маршрутизатора Wi-Fi, а затем подключите его к сети.

Принтеры с сенсорной панелью управления. Откройте меню Настройка , Сеть или Настройки беспроводной сети , выберите Мастер настройки беспроводной связи , а затем следуйте инструкциям для выбора имени сети и ввода пароля.

Принтеры без сенсорной панели управления. Нажмите и удерживайте кнопку Беспроводная связь в течение пяти секунд или до того момента, когда начнет мигать индикатор беспроводной связи. В течение двух минут нажмите и удерживайте кнопку WPS (Wi-Fi Protected Setup) на маршрутизаторе, пока не запустится процесс установления подключения. Индикатор беспроводной связи на принтере перестает мигать после установления подключения.

Принтеры HP DeskJet 6000 и 6400, ENVY 6000 и 6400, а также Tango. Нажмите и удерживайте кнопку Wi-Fi и кнопку питания на задней панели принтера в течение пяти секунд, пока не начнет мигать синяя полоса. В течение двух минут нажмите и удерживайте кнопку WPS на маршрутизаторе, пока не запустится процесс установления подключения. Синяя полоса перестает мигать после установления подключения.

Перезапуск устройств. Перезапустите принтер и компьютер или мобильное устройство, чтобы сбросить возможные состояния ошибок.

Печать отчета проверки беспроводной сети. Выполните поиск модели принтера на веб-сайте службы поддержки клиентов HP, а затем выполните поиск по запросу страница самотестирования , чтобы найти документ о печати и оценке отчета.

Включение функции Bluetooth для настройки приложения HP Smart. Включите функцию Bluetooth на компьютере или мобильном устройстве, чтобы приложение HP Smart могло обнаружить принтер во время настройки.

Язык программирования и дефолтные конфиги позволяют взламывать принтеры как в локальной сети, так и удаленно через интернет. Если вы следите за новостями в мире информационной безопасности, то наверняка помните как хакеры взломавшие сетевые принтеры распечатали листовки с призывом поддержать видео-блогера PewDiePie. В сегодняшней статье я покажу вам, как это делается и заодно расскажу как защитить принтер от атак.

PJL и JetDirect

Компания HP разработала язык Printer Job Language (PJL) еще в далеких девяностых. Изначально он был предназначен для расширения команд принтера, но прошли годы, и в динамичном мире информационных технологий для этой функции стали использовать другой язык программирования — Printer Command Language (PCL). С легкой руки HP язык PJL пошел своей дорогой. Его использовали другие компании и он оброс большим количество дополнительных функций. В итоге мы получили что-то похожее на ассемблер — язык программирования один, а инструкции на каждый девайс разные.

Даже если взять только устройства HP, то полного описания инструкций и команд в открытом доступе нет (видимо, компания поняла, что выкладывать технические детали в интернет небезопасно). Есть общий мануал, в котором сопоставлены серийные модели принтеров и поддерживаемые ими команды. Также есть инструкция, описывающая действия команд, синтаксис и ошибки. Документ уже устарел и сильно на него полагаться не стоит.

Помимо языка управления принтерами, HP разработала еще одну интересную технологию, которая служит и по сей день, — JetDirect. Это штука, позволяет превратить любой принтер в сетевой. На ее основе выпускаются как отдельные принт-серверы, так и встроенные (в принтеры, МФУ и роутеры). JetDirect дает возможность подключить устройства к сети и печатать удаленно… причем не только самому владельцу!

Взлом приветствия

С помощью языка PJL некоторые хакерские приемы применяются в сервисных центрах. Например, так сбрасывают счетчики напечатанных листов или очищают память о вставленных ранее картриджах. Это нельзя сделать из меню самого принтера, поэтому и приходится прибегать к таким уловкам через консоль. Давайте копнем глубже и разберемся как они взламывают принтеры.

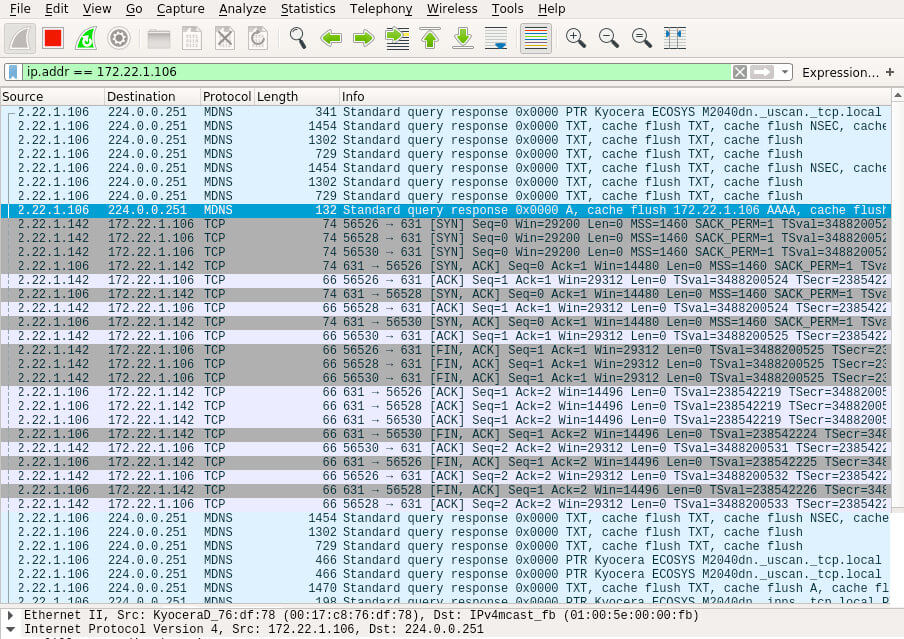

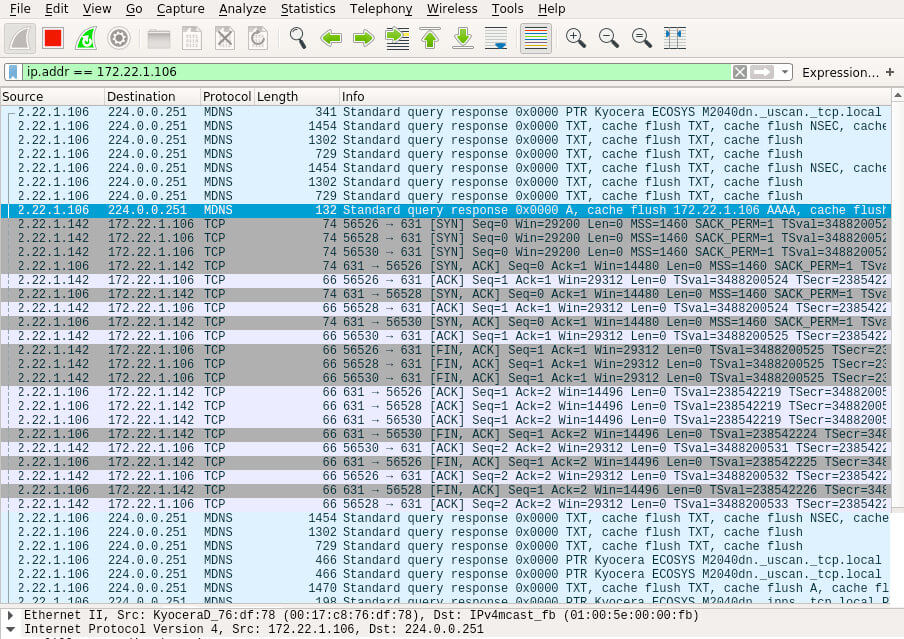

Сервис JetDirect по умолчанию слушает TCP-порта 9100. На него мы и будем отправлять команды из консоли. Для эксперимента я использовал сетевой принтер HP Color LaserJet 3600n со встроенным принт-сервером HP JetDirect Fast Ethernet.

Поиск открытого порта 9100 программой Nmap

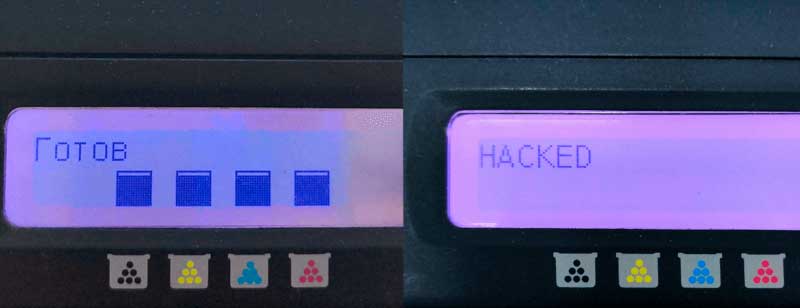

На открытый порт мы можем подключиться обычным telnet, но так как я приверженец всяких изощренных методов, то воспользуюсь netcat. Давайте попробуем поменять приветствие принтера на дисплее.

Поясню немного команду:

@PJL — эти символы дают понять принтеру, какой мы используем язык;

STMSG DISPLAY — это сама команда изменения надписи на дисплее. После нее мы просто пишем то, что хотим вывести.

Отправляем команду на принтер

В итоге получаем результат как на фотографии.

Дисплей принтера до и после отправки команды

Теперь наша надпись будет сиять на дисплее вместо стандартного приветствия, пока кто-то не нажмет любую кнопку на самом устройстве.

То же самое можно проделать, выполнив печать из файла:

После этих команд на табло принтера снова гордо воссияла надпись HACKED, а это значит, что мы можем отправлять принтеру PJL-команды из файла.

Массовый тест

Взаимодействие принтера и компьютера при печати можно представить как трехслойную модель. На первом слое будет сетевой протокол, затем язык управления принтером (в нашем случае PJL) и последним — язык описания (PostScript).

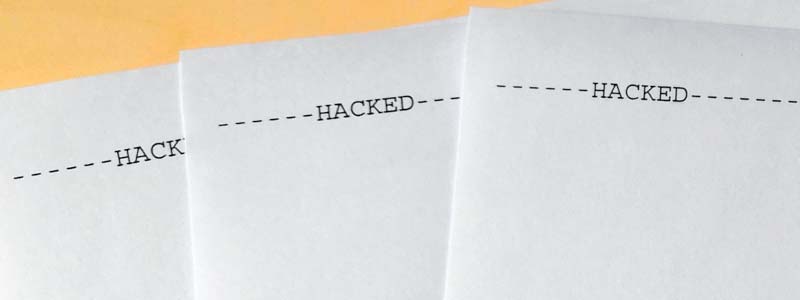

Тут есть интересный момент: поскольку порт 9100 де-факто зарезервирован для JetDirect, то он прослушивается на получение как команд PJL, так и собственно заданий печати. Другими словами, мы можем послать туда любую строку, которая не относится к PJL. Принт-сервер передаст ее на следующий уровень, где PostScript преобразует ее в задание на печать. Конечно, без взаимодействия с драйвером распечатать форматы типа .docx или .jpg, скорее всего, нельзя, а вот для обычного файла .txt этого вполне хватит.

Внесу небольшую ремарку: если есть желание получить идентичные надписи на разных моделях и марках принтеров и МФУ — лучше сразу забыть. PostScript не «понимает» форматирование текста, или, если сказать другими словами, шрифт и размер надписи будет разный, тот, который используется по дефолту.

Для проверки создадим текстовый файл printme.txt, не содержащий команд. Это просто строки с латинскими буквами. Отправляем его на принтер той же командой, и… спустя пару секунд устройство выплюнет распечатанный лист!

В итоге мы имеем возможность печатать документ при помощи JetDirect, просто отправив текст на TCP-порт 9100 из файла или консоли. Можно ли это автоматизировать? Конечно!

Массовая печать

Давайте разберемся с автоматизацией, это не так уж и сложно. Я буду использовать bash и выполнять все тесты на примере своей локальной сети, хотя за NAT это тоже без труда сработает.

Для начала создадим файл с любым содержимым. Теперь нам необходимо просканировать диапазон IP-адресов на наличие всех узлов с открытым портом 9100. В этом нам поможет старый добрый Nmap. Однако, чтобы получить чистые IP-адреса в удобном формате (без лишних символов), воспользуюсь утилитой grep для обработки регулярных выражений:

С такой маской мы получим вывод, содержащий только IP-адреса в каждой строчке.

Вот итоговая команда после объединения:

Результат добавления регулярного выражения

Теперь загоним все это в цикл, указав желаемый IP-адрес и маску подсети:

Работа скрипта

Запуск… и слышно, как загудели все сетевые принтеры в офисе. Помимо разных моделей HP, Kyocera 2040dn тоже присоединилась к работе.

Распечатки после запуска скрипта

Можно было бы заставить печатать принтеры и с помощью команды echo, а не из файла, но это кому как удобно.

DoS-атака

Теперь попробуем вызвать отказ в обслуживании. Для этого (как вариант) нам необходимо создать бесконечный цикл. На bash он выглядит как-то так:

Добавим в него отправку заданий:

Запускаем и смотрим результат. У меня на подопытном МФУ HP LaserJet Pro M1536dnf вышло вот что: он успел напечатать пару листов, а затем на табло постоянно горело «Печать документа», хотя сама печать уже не выполнялась. Печать не возобновилась даже после остановки работы скрипта. Видимо, слишком длинная очередь заданий подвесила МФУ. Его пришлось перезагрузить для восстановления работоспособности. Примерно то же произошло позже и с Kyocera 2040dn.

Глобальный поиск

Своя сеть — хороший полигон, но куда интереснее отправлять задания на печать и веселые дисплейные надписи по всему миру. Вооружившись хакерским поисковиком ZoomEye, задаем обычный поиск по порту 9100 (это самый легкий способ) и видим больше полумиллиона потенциальных целей.

Поиск в ZoomEye по порту 9100

Возможно, не все из них принтеры или МФУ. Поэтому воспользуемся фильтрами, которые можно найти в документации. Например, добавляем в наш запрос уточнение +device:printer и получаем уже около 300 тысяч результатов. Дальше можно указать город, и запрос приобретет вид

В итоге получим поисковую выдачу, содержащую примерно 5000 устройств в Москве. Кто там хотел напечатать предвыборные листовки подешевле?

Найти доступные через интернет сетевые принтеры можно и с помощью Google. Для этого нужно знать, как выглядит типовая часть URL веб-интерфейса, или специфический отклик принт-сервера. Вот пара гугл дорков для примера:

Веб-интерфейс управления JetDirect использует SNMP (Simple Network Management Protocol) — протокол прикладного уровня для управления сетевыми устройствами, включая принтеры. Он работает в IP-сетях поверх TCP/UDP, а девайсы с поддержкой SNMP легко обнаруживаются как специализированными утилитами вроде Net-SNMP, так и универсальными админскими комбайнами, например Fing.

Гораздо дольше искать в интернете открытые порты 9100 сканером Nmap. Все делается так же, как и в локальной сети. Для удобства возьмем сайт или программу, которая может выдать все IP-адреса в конкретном городе. Записываем их в файл и запускаем сканирование Nmap.

За двадцать минут работы программа порадовала меня тридцатью строками с айпишниками, но только десять из них оказались внешними принтерами.

Сканирование в Nmap

Этот способ более долгий, зато и результат будет свежий. Базы ZoomEye обновляются далеко не каждый день.

Для автоматизации можно воспользоваться прежним способом: снова завернуть все строки в цикл, а при обнаружении принтера отправлять файл на печать. Тогда во время сканирования все найденные принтеры автоматом напечатают указанный файл.

Сканирование сети с помощью Nmap

Сканирование c функцией определения версий

Web-интерфейс принтера

В зависимости от модели принтера через его веб-панель можно делать разные вещи: смотреть и менять настройки, отправлять команду напечатать тестовую страницу или указанный файл.

Возможность указать файл для печати

Также можно прочесть логи использования принтера, то есть увидеть, кто и что печатал. Обычно в хронологическом порядке указываются имена пользователей, используемые приложения, названия документов и прочее.

Некоторые принтеры (в частности, встречалось на Ricoh Aficio MP C3500) сами подсказывают хакерам, что либо пароль администратора дефолтный, либо его нет совсем. Это выглядит как строка «Change your admin password!» прямо на панели управления принтером.

Ricoh Aficio MP C3500 просит сменить пароль администратора

Инструменты для взлома принтеров

В 2017 году на конференции Black Hat рассматривали автоматизированные способы эксплуатации различных дыр в безопасности сетевых принтеров, после чего готовых инструментов стало еще больше. Вот некоторые из них.

Hijetter — кросс-платформенная и не требующая установки утилита с открытым исходным кодом, которая позволяет отправлять команды на языке PJL, включая недокументированные. Например, задействовать функцию RFU (remote firmware update), выполняющую удаленную перепрошивку устройства. Вместо официальной прошивки можно подсунуть свою (модифицированную) — в большинстве случаев никакие проверки не выполняются. Версия для Windows имеет интуитивно понятный GUI, а в nix-системах удобнее выполнять автоматизацию, работая из командной строки. Документация скудноватая, но разобраться с программой несложно.

Praeda — эта программа предназначена для аудита безопасности при проверке настроек подключения сетевых принтеров. Умеет выполнять автоматический поиск и скачивать документы из памяти принтера. Работает на портах TCP 80 и 443, то есть поддерживает защищенное соединение. Ее можно запустить и под Windows, однако предварительно придется кое-что поменять в коде самой программы (см. документацию).

PRET — это целый фреймворк на Python для эксплуатации известных уязвимостей в службах удаленной печати. Работает в Linux, поддерживает команды PJL и PCL. Инструмент очень хорошо документирован, есть даже подробный гайд с примерами.

Защита принтеров от взлома

Чтобы защитить принтер от подобных посягательств, необходимо как минимум закрыть порт 9100 (например, через настройки маршрутизатора). Это написано даже в руководстве о минимальной сетевой безопасности на сайте HP, однако что-то мне подсказывает, что его мало кто читал.

Обычно компьютер отправляет задание на печать по сети иначе — например, на TCP-порт 631 по протоколу IPP. На скриншоте ниже отображены пакеты, перехваченные сниффером во время печати документа на сетевом принтере HP Color LaserJet 3600n.

Лог Wireshark при печати на сетевом принтере

Продвинутые модели позволяют настроить список доступа с определенных IP-адресов. Поищите в документации соответствующий раздел или ключевые слова IP ACL.

Смените дефолтные логины/пароли, даже если не собираетесь использовать удаленное управление.

Установка нового пароля администратора принтера

Однако все это не панацея. Различные уязвимости в системе JetDirect используются давно, а патчатся крайне медленно. В 2018 году компания HP даже приглашала хакеров для пентеста новых принтеров, но основная проблема в быстром сворачивании поддержки старых. Организации годами используют морально устаревшие принтеры и МФУ. Для них есть готовые эксплоиты, но нет и не будет новых драйверов/прошивок, закрывающих известные уязвимости.

Поэтому лучше вообще отключить свой принтер от интернета и пользоваться им только через локальную сеть. Включайте его, только когда в этом есть реальная необходимость. Только выключенное устройство невозможно взломать удаленно.

Заключение

Уязвимости сетевых принтеров рассматривались со времен их появления, но за прошедшие годы положение дел нисколько не улучшилось. В принтерах появился WiFi и функция автоматического обновления прошивки через интернет, а в МФУ подороже теперь есть встроенная память, зачастую хранящая копии сканированных и распечатанных документов за длительный период.

Постепенно из баловства атаки на сетевые принтеры превращаются в бизнес. Одни ищут на них конфиденциальные данные, другие используют как точку проникновения в корпоративную сеть, а третьи пытаются извлечь прибыль из массовых рассылок. Какие-то предприимчивые люди уже создали сервис Printer Advertising, на котором за определенную сумму рассылают спам, удаленно печатая его на чужих принтерах.

Компания Hewlett-Packard разработала язык Printer Job Language (PJL) еще в девяностых. Изначально он был предназначен для расширения команд принтера, но шли годы, и в динамичном мире информационных технологий для этой функции стал использоваться другой язык — Printer Command Language (PCL). С легкой руки HP язык PJL пошел своей дорогой. Его взяли на вооружение другие компании, он оброс новыми функциями. В итоге мы получили что-то сравнимое с ассемблером — язык один, а инструкции на каждое устройство свои.

Даже если взять только устройства HP, то полного описания инструкций и команд в открытом доступе нет (видимо, компания поняла, что выкладывать технические детали в интернет небезопасно). Есть общий мануал, в котором сопоставлены серийные модели принтеров и поддерживаемые ими команды. Также существует инструкция, описывающая действия команд, синтаксис и ошибки. Документ старый, сильно на него полагаться не стал бы.

Помимо языка управления принтерами, HP разработала еще одну интересную штуку, которая служит и по сей день, — JetDirect. Это технология, позволяющая превратить любой принтер в сетевой. На ее основе выпускаются как отдельные принт-серверы, так и встроенные (в принтеры, МФУ и роутеры). JetDirect позволяет подключать устройства к сети и печатать удаленно. причем не только их владельцу! 😉

Ломаем приветствие

С помощью PJL некоторые хакерские приемы применяются в сервисных центрах. Например, так сбрасывают счетчики напечатанных листов или очищают память о вставленных ранее картриджах. Это нельзя сделать из меню самого принтера, поэтому и приходится прибегать к таким уловкам через консоль. Давай и мы разомнемся!

WARNING

Статья написана в образовательных целях. Ни автор, ни редакция не несут ответственности за любой возможный вред, причиненный изложенными здесь материалами.

Сервис JetDirect по умолчанию сконфигурирован на прослушивание TCP-порта 9100. На него мы и будем отправлять команды из консоли. Для опытов я использовал сетевой принтер HP Color LaserJet 3600n со встроенным принт-сервером HP JetDirect Fast Ethernet.

Находим открытый порт 9100 программой Nmap

На открытый порт мы можем подключиться обычным telnet , но так как я приверженец всяких садистских штуковин, то воспользуюсь netcat . Давай попробуем поменять приветствие принтера на дисплее.

Поясню немного команду:

@PJL — эти символы дают понять принтеру, какой мы используем язык;

STMSG DISPLAY — это сама команда изменения надписи на дисплее. После нее мы просто пишем то, что хотим вывести.

Посылаем команду на принтер

В итоге получаем результат как на фотографии.

Дисплей принтера до и после отправки команды

Теперь наша надпись будет сиять на дисплее вместо стандартного приветствия, пока кто-то не нажмет любую кнопку на самом устройстве.

То же самое можно проделать, выполнив печать из файла:

После этих команд на табло принтера снова гордо воссияла надпись HACKED, а это значит, что мы можем отправлять принтеру PJL-команды из файла.

Массовый тест

Взаимодействие принтера и компьютера при печати можно представить как трехслойную модель. На первом слое будет сетевой протокол, затем язык управления принтером (в нашем случае PJL) и последним — язык описания (PostScript).

Тут есть интересный момент: поскольку порт 9100 де-факто зарезервирован для JetDirect, то он прослушивается на получение как команд PJL, так и собственно заданий печати. Другими словами, мы можем послать туда любую строку, которая не относится к PJL. Принт-сервер передаст ее на следующий уровень, где PostScript преобразует ее в задание на печать. Конечно, без взаимодействия с драйвером распечатать форматы типа .docx или .jpg, скорее всего, нельзя, а вот для обычного файла .txt этого вполне хватит.

Внесу небольшую ремарку: если есть желание получить идентичные надписи на разных моделях и марках принтеров и МФУ — лучше сразу забыть. PostScript не «понимает» форматирование текста, или, если сказать другими словами, шрифт и размер надписи будет разный, тот, который используется по дефолту.

Для проверки создадим текстовый файл printme.txt , не содержащий команд. Это просто строки с латинскими буквами. Отправляем его на принтер той же командой, и. спустя пару секунд устройство выплюнет распечатанный лист!

В итоге мы имеем возможность печатать документ при помощи JetDirect, просто отправив текст на TCP-порт 9100 из файла или консоли. Можно ли это автоматизировать? Нужно!

Продолжение доступно только участникам

Членство в сообществе в течение указанного срока откроет тебе доступ ко ВСЕМ материалам «Хакера», позволит скачивать выпуски в PDF, отключит рекламу на сайте и увеличит личную накопительную скидку! Подробнее

Ранее лазерные принтеры HP после окончания тонера не блокировали работу. Поэтому после заправки картриджей никаких дополнительных манипуляций с счетчиками страниц проделывать не приходилось. Это выгодно отличало печатающие устройства американского производителя от аппаратов Samsung и Xerox.

Но с недавних пор все изменилось. Обновленные линейки принтеров HP, которые работают на картриджах 106A и 117A, ограничены чипами:

- Laser 107r / 107a / 107w;

- Laser 135a / 135r / 135w / 137fnw;

- Color Laser 150a / 150nw;

- Color Laser MFP 178nw / MFP 179fnw.

Вышеперечисленные модели нуждаются в сбросе счетчиков тонера. Как это сделать? Давайте разбираться вместе!

Как обнулить счетчики на принтерах HP?

Существует два эффективных способа по обнулению счетчиков на печатающих устройствах Hewlett-Packard, каждый из которых имеет свои преимущества и недостатки.

Способ №1. Замена чипа на картридже

Замены чипа нужно производить регулярно: после каждой заправки комплектных картриджей HP 106A и 117A. Стоимость такой процедуры в сервисных центрах Москвы — 500-750 рублей. Это существенно удораживает обслуживание лазерной оргтехники.

HP 106a замена чипа

Пусть установка нового чипа сулит дополнительными тратами, но преимущество данного способа обхода блокировки заключается в том, что за пользователем остается действующая гарантия производителя.

Если вы собираетесь самостоятельно менять чип, позаботьтесь, чтобы микросхема была совместима с моделью принтера.

Ошибку чтения неопознанного расходника аппарат обязательно сохранит в логах.

По этой причине можно лишиться официальной гарантии преждевременно.

Способ №2. Прошивка принтера

Прошивка принтеров HP Laser и Color проводится единожды, в отличие от необходимости постоянно менять чип.

Сразу после покупки печатающего устройства в магазине мы настоятельно рекомендуем ограничиться сбросом счетчика страниц с помощью чипов. И только по истечении гарантийного срока — прошиваться.

Принтерам HP M28a / M28w не нужно сбрасывать счетчики

Многих пользователей вводит в заблуждение наличие чипа на картридже 44A (CF244A), совместимого с принтерами HP LaserJet Pro M28a / M28w. Но он не блокирует счетчик тонера, его не нужно сбрасывать. Об этом мы уже [публиковали материал] .

Единственное, при покупке неоригинального картриджа проверяйте наличие защитной микросхемы. Если такова отсутствует, просто переставьте чип с отработанного расходника на новый.

Замена чипа HP 44a

Необходима заправка картриджей HP с заменой чипа или прошивкой принтера? ТонерДруг обеспечит качественное обслуживание с выездом мастера в офис и предоставит гарантию!

Читайте также: