Что произойдет с файлом если удалить его ярлык

Обновлено: 05.07.2024

Вы когда-нибудь задумывались, как работают ярлыки на рабочем столе? Кажется, что они работают иначе, чем другие файлы на вашем компьютере, и на то есть веская причина; это уникальные файлы, которые действуют иначе, чем любые другие.

Давайте разберемся, что делает ярлыки особенными и как они работают.

Что такое ярлык?

У файлов на вашем компьютере есть особые «дома», где они живут. Если вы когда-нибудь копались в папке Program Files на своем компьютере, вы уже видели эти дома.

Обычно, когда программа размещается на вашем компьютере, она устанавливает все файлы и данные, необходимые для запуска, в своей папке. Если вы вытащите программу из папки, она не сможет найти файлы, необходимые для запуска, и выдает ошибку.

Таким образом, если вы хотите запустить программу, вы должны зайти в ее домашний каталог в операционной системе и запустить исполняемый файл (.exe), который ее запускает. На заре компьютеров вам приходилось делать это вручную каждый раз, когда вы хотели запустить новую программу. Это потребовало большого количества щелчков по каталогам папок, чтобы попасть туда, где вы хотите быть.

Однако ярлыки значительно упрощают этот процесс. Это связки инструкций, которые выполняют всю очистку каталогов и запуск исполняемых файлов за вас. Когда вы дважды щелкаете по одному из них, он автоматически переходит туда, где находится программа, и запускает ее за вас.

Они не очень умны, потому что, если вы переместите программу из папки, ярлык не обновится. Однако, поскольку программы, как правило, остаются в одном месте, ярлыки на самом деле не нуждаются в обновлении.

В каком-то смысле это похоже на то, что вы хотите поехать к другу, но никогда не можете вспомнить, как туда добраться. Каждый раз, когда вы едете, вам нужно вручную проверять карту и решать, в какую сторону вам повернуть.

Стирает ли удаление ярлыка программу?

Возможно, вы заметили, что программа по-прежнему находится на вашем компьютере даже после удаления ярлыка. Некоторые люди ошибочно считают, что удаление ярлыка эквивалентно удалению программы, но это не так.

Ярлык не является основной частью программы. Все это набор инструкций, которые сообщают вашему компьютеру, где запустить целевую программу. Когда вы удаляете инструкции, это никак не влияет на основную программу.

В нашей аналогии с автомобилем это все равно, что стереть адрес вашего друга из GPS вашего волшебного беспилотного автомобиля. Удаление адреса из памяти вашего автомобиля не означает, что дом вашего друга уничтожен.

Фактически, если вы удалили адрес из GPS, вы все равно можете добраться до дома своего друга. Вы можете либо поехать туда самостоятельно, либо повторно ввести адрес в GPS.

Таким же образом вы все равно можете получить доступ к программе, если удалили ее ярлык. Вы либо просматриваете файловую систему своего компьютера до места, где установлена программа, либо можете создать другой ярлык.

Как создать ярлык в Windows 10

Если вы хотите создать ярлык для программы, вы можете легко сделать это в Windows 10.

Прежде всего, вам нужно перейти в каталог программного обеспечения, для которого вы хотите создать ярлык. Теперь вам нужно найти исполняемый файл, запускающий программу; это будет EXE-файл.

После того, как вы нажмете эту опцию, вы увидите ярлык на рабочем столе.

Вы также можете создать ярлык, щелкнув правой кнопкой мыши место на рабочем столе или в проводнике Windows. В контекстном меню выберите Создать> Ярлык.

Теперь вы можете либо скопировать и вставить каталог для файла, который хотите открыть, либо найти его, используя кнопку справа.

Как узнать, куда идет ярлык в Windows 10

Иногда вам нужно получить доступ к папке, в которой установлено программное обеспечение. Например, некоторые программы и игры будут иметь файл конфигурации в своей папке, в которой вы можете настроить работу программы.

К сожалению, из-за того, что мы так привыкли работать с ярлыками, легко установить программу, даже не зная, где именно находятся файлы программы. К счастью, есть способ узнать это, не копаясь в каталоге вашего компьютера.

Помните, как ярлыки представляют собой небольшие связки инструкций о том, где находится программа? Мы можем использовать эту информацию, чтобы узнать, где установлена программа, без необходимости запускать ее на компьютере.

Для этого в Windows 10 щелкните ярлык правой кнопкой мыши, затем щелкните Откройте расположение файла. Затем ваш компьютер перейдет к файлу в соответствии с его инструкциями, но не запустит программу. Вместо этого он откроет папку, в которой прибыл, чтобы вы могли увидеть, что там находится.

Настройка рабочего стола с помощью ярлыков

Теперь вы знаете, как работают ярлыки и как создавать свои собственные, теперь вы можете создавать множество ярлыков для программ, которые вам нужны в повседневной жизни.

Что происходит с информацией, хранящейся на жестком диске, при выключении питания компьютера?

?) Информация сохраняется на жестком диске или удаляется, по желанию пользователя

?) Информация сохраняется на жестком диске или удаляется, в зависимости от типа системного блока

Что происходит с информацией, хранящейся в оперативной памяти, при выключении питания компьютера?

?) Информация сохраняется в оперативной памяти или удаляется, по желанию пользователя

?) Информация сохраняется в оперативной памяти или удаляется, в зависимости от типа системного блока

Вы решили передать для печати фотографии общим объемом 1,3 Гб. Какой съемный (внешний) носитель информации вы для этого выберите?

Файл перемещен (вырезан) в буфер обмена, но не вставлен (не извлечен) ни в одну из папок. Что произойдет с файлом в исходной папке?

Какую клавишу следует нажать для обращения к справочной системе?

?) Да, но только пока флэш-диск не отсоединен от компьютера

Для папки создан ярлык на «Рабочем столе». Что произойдет с ярлыком, если удалить папку, для которой он создан?

?) Папку нельзя удалить, пока не удален ярлык, для которой он создан

?) Ярлык будет автоматически удален после перезагрузки компьютера

Файл скопирован в буфер обмена. Сохранится ли от там после перезагрузки компьютера?

Можно ли восстановить файлы, удаленные из специальной папки «Корзина»?

?) Оперативная память хранит информацию, обрабатываемую в данный момент времени

?) Оперативная память хранит информацию, необходимую для включения компьютера

?) Оперативная память хранит информацию, необходимую для загрузки операционной системы

?) Оперативная память хранит информацию, с которой не закончили работу при предыдущем включении компьютера

Для папки создан ярлык на «Рабочем столе». Что произойдет с папкой, если удалить ее ярлык?

?) Ярлык нельзя удалить, пока не удалена папка, для которой он создан

Какую клавишу следует нажать для удаления символа текста слева от курсора?

В каких единицах измеряют информацию, хранимую на компьютере?

Какую клавишу следует использовать для ввода прописных (заглавных) букв?

В каких единицах измеряется размер текстового файла?

Могут ли на «Рабочем столе» находиться папки и файлы?

Большинство только что выполненных действий с папками и файлами можно отменить. Какое действие нельзя отменить?

?) Микросхема, осуществляющая преобразование числовой информации в визуальную

?) Микросхема, осуществляющая постоянное хранение информации

?) Микросхема, осуществляющая временное хранение информации

Какую клавишу следует нажать для удаления символа текста справа от курсора?

На «Рабочем столе» не отображается значок папки «Компьютер». Как открыть эту папку?

Какой максимальный объем информации можно записать на стандартный компакт-диск (CD)?

По какой кнопке следует щелкнуть мышью для того, чтобы закрыть окно папки?

По какой кнопке следует щелкнуть мышью для того, чтобы свернуть окно папки в «Панель задач»?

Папка «Экспозиция» содержит файлы. Можно ли удалить ее?

?) Да, но сначала необходимо удалить содержащиеся в ней файлы

В какой области окна папки следует щелкнуть правой кнопкой мыши, чтобы вызвать контекстное меню для создания нового файла?

В какой группе программ находится программа «Блокнот»?

Папка «Экспозиция» содержит файлы. Можно ли переименовать ее?

?) Да, но файлы при этом могут быть также переименованы

В типичном окне программы, какой кнопкой панели инструментов следует воспользоваться для открытия файла?

Какой командой контекстного меню следует воспользоваться для копирования файла на флэш-диск?

Какой командой контекстного меню следует воспользоваться для последующего перемещения файла с использованием буфера обмена?

Файл необходимо сохранить под новым именем в другую папку. Какую команду для этого выбрать?

В типичном окне программы, какой кнопкой панели инструментов следует воспользоваться для копирования выделенного фрагмента в буфер обмена?

Файл был скопирован в буфер обмена. В окне папки щелкнули правой кнопкой мыши. Какую команду следует выбрать для извлечения файла в папку?

Файл необходимо сохранить под новым именем в другую папку. Какую команду для этого выбрать?

В типичном окне программы, какой кнопкой панели инструментов следует воспользоваться для сохранения изменений в существующем файле?

Необходимо открыть существующий файл. Какую команду для этого выбрать?

Какой из элементов диалогового окна называется «переключатель»?

Необходимо создать новый пустой документ. Какую команду для этого выбрать?

Что произойдет, если в данной ситуации нажать клавишу DELETE?

?) Папка будет перемещена в специальную папку «Корзина», файлы, содержащиеся в папке, останутся в текущей папке

?) Папка вместе со всеми содержащимися в ней файлами будет перемещена в специальную папку «Корзина»

?) Папка останется на месте, файлы, содержащиеся в папке, будут перемещены в специальную папку «Корзина»

Файл был скопирован в буфер обмена. В какой области окна папки следует щелкнуть правой кнопкой мыши, чтобы вызвать контекстное меню для извлечения файла из буфера обмена?

В одной из прошлых статей мы рассказывали о таком криминалистическом артефакте, как Windows 10 Timeline, об утилитах для его анализа и о том, какие сведения из него можно извлечь при расследовании инцидентов. Сегодня мы поговорим о ярлыках Windows. Игорь Михайлов, специалист Лаборатории компьютерной криминалистики Group-IB, рассказывает, в каких атаках они используются и как детектировать подобные файлы.

LNK-файлы (ярлыки windows, shortcut files) — служебные файлы, которые, как правило, автоматически создаются операционной системой Windows, когда пользователь открывает файлы. Windows использует их для быстрого доступа к конкретному файлу. Также часть LNK-файлов может быть вручную создана пользователем, например, для удобства работы.

Ярлыки на рабочем столе:

Расположение LNK-файлов

Традиционно основная часть LNK-файлов располагается по путям:

| Для операционных систем Windows 7—Windows 10 | C:\Users\%User profile%\AppData\Roaming\Microsoft\Windows\Recent |

| Для операционной системы Windows XP | C:\Documents and Settings\%User profile%\Recent |

Однако существует множество иных мест, где исследователь может найти LNK-файлы:

- на рабочем столе (обычно такие ярлыки создают пользователи для быстрого доступа к документам и приложениям);

- для документов, открываемых в Microsoft Office, LNK-файлы находятся по пути: C:\Users\%User profile%\AppData\Roaming\Microsoft\Office\Recent\ (для операционных систем Windows 7—Windows 10);

- иногда вместо документов пользователи пересылают ярлыки по электронной почте, и, соответственно, получатели их скачивают. Поэтому третье место, где встречаются ярлыки, — каталог C:\Users\%User profile%\Downloads (для операционных систем Windows 7—Windows 10);

- в каталоге Startup

- и т.д.

Содержимое ярлыков

До того, как Microsoft опубликовала информацию о формате LNK-файлов [1], исследователи предпринимали попытки самостоятельно описать этот формат [2, 3]. Сложность исследований заключалась в том, что разные ярлыки содержат разные сведения. И при переходе от ярлыка к ярлыку может меняться количество содержащихся в нем сведений о конкретном файле. Кроме того, в Windows 10 в LNK-файлах появились новые поля, которых не было в предыдущих версиях операционной системы.

Итак, какую же информацию содержит LNK-файл? Belkasoft Evidence Center отображает три секции с информацией об LNK-файле: Метаданные, Происхождение и Файл.

Секция Метаданные:

Наиболее важные из сведений, представленных в секции Метаданные:

- исходный путь файла и его временные метки (полный путь, время доступа к целевому файлу (UTC), время создания целевого файла (UTC), время изменения целевого файла (UTC)).

- тип привода;

- серийный номер тома (серийный номер привода);

- метка тома;

- NetBIOS-имя устройства;

- размер целевого файла (байт) — размер файла, с которым ассоциирован ярлык.

Секция Происхождение:

Секция Файл:

В секции Файл дан MAC-адрес устройства, на котором был создан ярлык. Эта информация может помочь идентифицировать устройство, на котором данный файл был создан.

Следует отметить, что MAC-адрес устройства, зафиксированный в LNK-файле, может отличаться от реального. Поэтому этот параметр иногда не является достоверным.

При проведении исследований следует обращать внимание на временные метки LNK-файла, так как время его создания, как правило, соответствует либо времени создания этого файла пользователем, либо времени первого обращения к файлу, ассоциированного с данным ярлыком. Время изменения файла обычно соответствует времени последнего обращения к файлу, с которым ассоциирован ярлык.

Восстановление LNK-файлов

В каталоге Recent, который описан выше, находится до 149 LNK-файлов. Что же делать, когда нужный нам ярлык удален? Конечно же, нужно попробовать восстановить его! Восстановление LNK-файлов можно произвести с использованием сигнатуры заголовка файла hex:4C 00 00 00.

Чтобы задать заголовок файла, нужно пройти в меню программы: Инструменты — Настройки, перейти во вкладку Карвинг, нажать кнопку Добавить и создать новую сигнатуру. Более подробно о методах карвинга с помощью Belkasoft Evidence Center можно прочитать в статье «Carving and its Implementations in Digital Forensics» [4].

Добавление пользовательской сигнатуры (header):

Использование LNK-файлов атакующими в инцидентах информационной безопасности

На каждом Windows-компьютере могут находиться сотни и тысячи ярлыков. Поэтому найти ярлык, использованный атакующими для компрометации компьютера, часто не проще, чем иголку в стоге сена.

Компрометация атакуемой системы

Более 90% вредоносных программ распространяются через электронную почту. Как правило, вредоносные электронные письма содержат либо ссылку на сетевой ресурс, либо специальным образом подготовленный документ, при открытии которого в компьютер пользователя загружаются вредоносные программы. Также в хакерских атаках часто применяются LNK-файлы.

Секция Метаданные вредоносного LNK-файла:

Как правило, подобный LNK-файл содержит PowerShell-код, который исполняется при попытке открытия пользователем присланного ему ярлыка. Как видно на скриншоте выше, такие ярлыки можно легко обнаружить с помощью Belkasoft Evidence Center: в метаданных присутствует путь до исполняемого powershell.exe. В поле Аргументы приведены аргументы команды PowerShell и закодированная полезная нагрузка.

Закрепление в скомпрометированной системе

Один из методов использования LNK-файлов в хакерских атаках — закрепление в скомпрометированной системе. Чтобы «вредонос» запускался каждый раз при запуске операционной системы, можно сделать LNK-файл со ссылкой на исполняемый файл вредоносной программы (или, например, на файл, содержащий код загрузчика) и поместить ярлык по адресу C:\Users\%User profile%\AppData\Roaming\Microsoft\Windows\Start Menu\Programs\Startup. Тогда при старте операционной системы будет происходить запуск «вредоноса». Такие ярлыки можно найти во вкладке Файловая система программы Belkasoft Evidence Center.

Ярлык PhonerLite.lnk, находящийся в автозагрузке:

Исследование LNK-файлов

LNK-файлы — это криминалистический артефакт, который анализировался криминалистами еще при исследовании древних версий операционной системы Windows. Поэтому, в той или иной мере, анализ этих файлов поддерживают практически все программы для криминалистического анализа. Однако по мере эволюции Windows эволюционировали и файлы ярлыков. Сейчас в них есть поля, отображение которых ранее считалось нецелесообразным, и, соответственно, часть криминалистических программ не отображает эти поля. При этом анализ содержимого данных полей актуален при расследовании инцидентов информационной безопасности и хакерских атак.

Для исследования LNK-файлов мы рекомендуем использовать Belkasoft Evidence Center, AXIOM (Magnet Forensics), LECmd (Eric Zimmerman’s tools). Эти программы позволяют быстро проанализировать все файлы ярлыков, находящиеся на исследуемом компьютере, и вычленить те, которые нужно проанализировать более тщательно.

Исследование LNK-файлов с помощью Belkasoft Evidence Center

Так как фактически все примеры, данные выше, подготовлены с помощью Belkasoft Evidence Center, описывать ее дополнительно нет смысла.

Исследование LNK-файлов с помощью AXIOM

AXIOM — одна из топовых утилит для компьютерной криминалистики в настоящее время. Собранная программой информация о файлах ярлыков, находящихся в исследуемой системе Windows, сгруппирована в разделе Operating system:

Значение полей, отображаемое для конкретного ярлыка:

Как видно из скриншота выше, в обнаруженный программой ярлык интегрирована команда для запуска PowerShell и набор инструкций, которые исполнятся, когда пользователь кликнет на ярлык. Подобный ярлык требует от исследователя дополнительного анализа.

Исследование LNK-файлов с помощью LECmd

Комплект утилит «Eric Zimmerman’s tools» хорошо зарекомендовал себя при расследовании инцидентов. В этот комплект входит утилита командной строки LECmd, которая предназначена для анализа LNK-файлов.

Объем данных об анализируемом LNK-файле, которые выводит эта утилита, просто поражает.

Информация, извлеченная из анализируемого LNK-файла утилитой LECmd:

Выводы

LNK-файлы — один из старейших артефактов Windows, который известен компьютерным криминалистам. Тем не менее, он используется в хакерских атаках, и о его исследовании не стоит забывать при расследовании инцидентов информационной безопасности.

Огромное число программ для компьютерной криминалистики поддерживают, в той или иной степени, анализ этого артефакта Windows. Однако не все из них отображают содержимое полей ярлыков, анализ которых необходим при расследовании. Поэтому стоит аккуратно подходить к выбору программных инструментов, которые попадут в набор специалиста, расследующего инциденты.

Все мы знаем, что такое ярлык. А что будет, если сделать ссылку ярлыка самого на себя?

Создание ярлыка на ярлык приводит к его копированию. И что будет, если принудительно создать побайтно такой ярлык?

Но, расскажу я не об этом, а о том, как можно создать папку, от вида которой все программы вылетают с ошибками.

Да, только от вида: на папку даже кликнуть не успеете.

Зайти в такую папку обычными файловыми менеджерами будет невозможно.

Но тут не обошлось без ярлыка, и я расскажу, как это сделать и для чего можно использовать.

Предыстория

Когда я учился в университете, было полно времени, и я изучал Windows всеми возможными способами.

Перерыл все папки системы, весь реестр, искал глюки и находил их.

Это было давно, но я вспомнил про один интересный «глюк», о котором расскажу в этом посте.

Однажды я заметил, что, если перетащить любую папку в Пуск=>Все программы, то там создается не ярлык, а папка.

Ее можно перетащить на рабочий стол, и она будет выглядеть, как папка, но вести себя, как ярлык.

Это меня озадачило, и я начал копать глубже.

Обнаружил, что такие папки сами создаются в «Сетевом окружении» и ведут себя так же.

Понял, что увидеть «настоящие» внутренности папки с помощью проводника невозможно.

Запустив консоль, я смог добраться к файлам внутри.

Там были два файла: desktop.ini и target.lnk

Если переименовать или удалить один из файлов, то проводник начнет показывать настоящие внутренности.

В файле desktop.ini обнаружил следующий текст:

А ярлык ссылался на ту папку, которую я создал в начале.

Меня это заинтересовало, поскольку понял, что внутри такой папки могут быть еще файлы, и их никто не увидит.

В университете все компьютеры были с ограниченным доступом, и мою папку с личными файлами мог удалить любой студент, а компьютера у меня тогда не было.

И флешек тогда не было. Дискеты не надежны, так что хранить свои файлы на университетских компьютерах было небезопасно.

И я понял, что мои файлы в такой папке никто не увидит, а получить доступ к своей папке я могу по прямому адресу внутри папки-ярлыка.

Но это не давало защиты персональным файлам: папку все равно могли удалить вместе с моими данными.

Я возился дальше с интересной папкой, пробовал заменять файл target.lnk на свой, и смотреть, что получится.

Можно менять иконку ярлыка, и иконка папки в этом случае тоже меняется.

И тут я создал ярлык на тот же файл desktop.ini, переименовал его на target.lnk

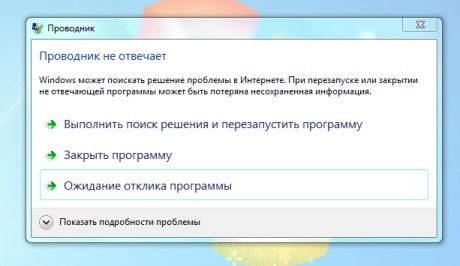

Такому эффекту я сразу не поверил, и не понял, в чем дело: после переименования проводник сразу же выдал ошибку и перезапустился.

Я полез обратно в созданную папку, и как только увидел ее, то проводник опять вылетел.

Я начал исследовать странный эффект и понял, что проводник пытался получить свойства папки-ярлыка, и они перенаправлялись на саму папку еще раз. В итоге получается зацикливание.

Пробовал заходить в папку разными программами: даже Total Commander вылетал при попытке зайти в нее, пускай даже с задержкой. Зайти в нее удавалось только с помощью консоли.

И я понял, что эта папка будет хорошо хранить мои данные, и никто из студентов не сможет даже щелкнуть мышкой на нее, чтобы удалить.

Последовательность действий

Дальше я расскажу, как сделать такую папку, отвязать привязку к пути, и как создать на флешке такую «защищенную» папку, которая бы «работала», как положено, на всех компьютерах.

Для того, чтобы папка-убийца ярлык работала, как положено, должно быть следующее:

- у папки должен быть атрибут System

- в папке должен быть файл desktop.ini с правильным контентом

- в папке должен быть ярлык target.lnk, который ссылается на файл desktop.ini в этой же папке

При создании такой папки, используя проводник, есть подводные камни

- атрибут System для папки должен быть задан до создания внутренних файлов

- надо сначала записать данные в desktop.ini и только после этого ставить его в папку

- перед тем как положить ярлык target.lnk в папку, в нее надо перезайти

Создаем «защищенную» папку, которая работает на всех файловых системах Windows

- создать пустую папку, желательно не на рабочем столе

- создать подпапку, положить туда ваши данные и запомнить путь

- задать первоначальной папке атрибут System

- создать текстовый файл desktop.txt и записать в него данные, как написано выше

- переименовать desktop.txt в desktop.ini

- создать ярлык на desktop.ini под названием target.lnk, и проводник перезапустится

Для автоматизации создания такой папки я написал скрипт:

Его надо сохранить в файл под названием mkFolderKiller.vbs, и папку перетаскивать на него.

Привязка пути к защищенной папке

Созданная папка будет строго зависеть от ее первоначального адреса.

Если ее переименовать, тогда можно будет в нее зайти.

И я нашел решение, хоть и не идеальное, но которое позволяет менять адрес папки.

Нам надо создать пустую папку в таком месте, в которое пользователь не сможет залезть.

Например, глубоко в файлах системы (если есть доступ).

Задаем ей атрибут System, и пишем туда файл desktop.ini, но не спешим делать ярлык.

Теперь, на другом диске, там, где должна быть папка с данными, делаем то же, например, на D:\.

Берем ярлык файла desktop.ini с диска С:\ и кладем в папку, что на диске D:\. Только после этого делаем ярлык в папке диска C:\.

В результате, папка, что на диске D:\, будет исполнять свою «функцию», которая нам нужна, даже если менять ее адрес.

Защита папки на флешке

Тут особо говорить нечего.

Думаю, многие догадались, что можно создать папку, в которой будут «защищенные» папки для всех букв алфавита.

А доступ к вашей защищенной папке можете получить только вы, зная полный адрес.

Выводы

Каждый может создать себе эту папку, ради забавы, ради тестов или ради примитивной защиты.

Является ли это надежной защитой?

Конечно же, нет. Есть много других способов надежнее этого.

Для опытного пользователя не составит труда разобраться, и попасть в такую «защищенную» папку.

Но это озадачит на некоторое время. А простые пользователи и вовсе не смогут попасть туда.

На каких версиях Windows эта папка будет «работать»?

Лично я проводил все эксперименты в университете, на Windows XP и 2000.

И, со временем, на Windows Vista, 7 и Windows 8.

Вне зависимости от разрядности системы, оно работает на всех версиях.

Приносит ли вред эта папка компьютеру?

Конечно же, нет. Все, что она делает, это зацикливает процесс, который хочет получить к ней доступ, и это приводит к его перезапуску.

Как удалить такую папку-убийцу?

Можно зайти с помощью консоли в папку и переименовать один из двух файлов или убрать флаг System у папки.

Или переименовать коренную папку, чтобы нейтрализовать зацикливание.

Если не терпится попробовать

Можете скачать файл по ссылке ShortcutKiller.rar,

распаковать его в папку C:\TEMP\1234, и перезайти в нее.

В архиве есть папка 1 с двумя файлами desktop.ini и target.lnk, привязанными только к этому пути.

Надеюсь, статья была вам интересна, и что у меня получилось хорошо все объяснить.

Я находил еще много разных глюков, про которые нигде не написано, может, расскажу в другой раз :)

Читайте также: