Какие программы относятся к программам конструкторы вирусов

Обновлено: 07.07.2024

Презентация на тему: " 2.1 Лекция 9 - Классификация компьютерных вирусов и характеристика вирусоподобных программ." — Транскрипт:

1 2.1 Лекция 9 - Классификация компьютерных вирусов и характеристика вирусоподобных программ

2 2.1.1 Введение Ключевой термин: компьютерный вирус, класс компьютерного вируса, "вирусоподобная" программа. Компьютерный вирус – это практически незаметный для обычного пользователя "враг", который постоянно совершенствуется, находя все новые и более изощренные способы проникновения на компьютеры пользователей. Необходимость борьбы с компьютерными вирусами обусловлена возможностью нарушения ими всех составляющих информационной безопасности.

3 Класс компьютерного вируса определяется средой "обитания", особенностью алгоритма его работы, а также деструктивными действиями. "Вирусоподобная" программа – это программа, которая сама по себе не является вирусом, однако может использоваться для внедрения, скрытия или создания вируса.

4 Структурная схема терминов

5 2.1.2 Компьютерные вирусы и информационная безопасность Современный компьютерный вирус – это практически незаметный для обычного пользователя "враг", который постоянно совершенствуется, находя все новые и более изощренные способы проникновения на компьютеры пользователей. Необходимость борьбы с компьютерными вирусами обусловлена возможностью нарушения ими всех составляющих информационной безопасности.

6 Е. Касперский в своей книге "Компьютерные вирусы" отмечает, что "Борьба с компьютерными вирусами является борьбой человека с человеческим же разумом. Эта борьба является борьбой умов, поскольку задачи, стоящие перед вирусологами, ставят такие же люди ".

7 2.1.3 Характерные черты компьютерных вирусов Основная особенность компьютерных вирусов заключается в возможности их самопроизвольного внедрения в различные объекты операционной системы – присуща многим программам, которые не являются вирусами, но именно эта особенность является обязательным (необходимым) свойством компьютерного вируса. К более полной характеристике современного компьютерного вируса следует добавить способность создавать свои дубликаты (не обязательно совпадающие с оригиналом) и внедрять их в вычислительные сети или файлы, системные области компьютера и прочие выполняемые объекты.

8 Приведем одно из общепринятых определений вируса, содержащееся в ГОСТе Р "Защита информации. Объект информатизации. Факторы, воздействующие на информацию. Общие положения". Программный вирус – это исполняемый или интерпретируемый программный код, обладающий свойством несанкционированного распространения и самовоспроизведения в автоматизированных системах или телекоммуникационных сетях с целью изменить или уничтожить программное обеспечение и/или данные, хранящиеся в автоматизированных системах.

9 2.1.4 Классификация компьютерных вирусов по среде обитания По среде "обитания" вирусы делятся на: файловые; загрузочные; макровирусы; сетевые. Файловые вирусы внедряются в выполняемые файлы (наиболее распространенный тип вирусов), либо создают файлы-двойники (компаньон- вирусы), либо используют особенности организации файловой системы (link-вирусы).

10 Загрузочные вирусы записывают себя либо в загрузочный сектор диска (boot-сектор), либо в сектор, содержащий системный загрузчик жесткого диска (Master Boot Record), либо меняют указатель на активный boot-сектор. Макровирусы заражают файлы-документы и электронные таблицы популярных офисных приложений. Сетевые вирусы используют для своего распространения протоколы или команды компьютерных сетей и электронной почты.

11 2.1.5 Классификация компьютерных вирусов по особенностям алгоритма работы По особенностям алгоритма работы вирусы делятся на: резидентные; стелс-вирусы; полиморфик-вирусы; вирусы, использующие нестандартные приемы.

12 Резидентный вирус при инфицировании компьютера оставляет в оперативной памяти свою резидентную часть, которая затем перехватывает обращения операционной системы к объектам заражения и внедряется в них. Использование стелс-алгоритмов позволяет вирусам полностью или частично скрыть себя в системе. Наиболее распространенным стелс- алгоритмом является перехват запросов операционной системы на чтение/запись зараженных объектов. Стелс-вирусы при этом либо временно лечат их, либо "подставляют" вместо себя незараженные участки информации.

13 Самошифрование и полиморфичность используются практически всеми типами вирусов для того, чтобы максимально усложнить процедуру детектирования (обнаружения) вируса. Полиморфик-вирусы (polymorphic) – это достаточно труднообнаружимые вирусы, не имеющие сигнатур, т. е. не содержащие ни одного постоянного участка кода. В большинстве случаев два образца одного и того же полиморфик-вируса не будут иметь ни одного совпадения. Это достигается шифрованием основного тела вируса и модификациями программы-расшифровщика.

14 2.1.6 Классифиация компьютерных вирусов по деструктивные возможностям По деструктивным возможностям вирусы можно разделить на: безвредные, т. е. никак не влияющие на работу компьютера (кроме уменьшения свободной памяти на диске в результате своего распространения); неопасные, влияние которых ограничивается уменьшением свободной памяти на диске;

15 опасные вирусы, которые могут привести к серьезным сбоям в работе компьютера; очень опасные, в алгоритм работы которых заведомо заложены процедуры, которые могут привести к потере программ, уничтожить данные, стереть необходимую для работы компьютера информацию, записанную в системных областях памяти, и даже повредить аппаратные средства компьютера.

16 2.1.7 Виды "вирусоподобных" программ К "вредным программам", помимо вирусов, относятся: "троянские программы" (логические бомбы); утилиты скрытого администрирования удаленных компьютеров; "intended"-вирусы; конструкторы вирусов; полиморфик-генераторы.

17 2.1.8 Характеристика "вирусоподобных" программ "Троянские" программы (логические бомбы) К "троянским" программам относятся программы, наносящие какие-либо разрушительные действия в зависимости от каких-либо условий. Например, уничтожение информации на дисках при каждом запуске или по определенному графику и т. д.

18 Очень часто они рассылаются по электронным конференциям. По сравнению с вирусами "троянские" программы не получают широкого распространения по достаточно простым причинам – они либо уничтожают себя вместе с остальными данными на диске, либо демаскируют свое присутствие и уничтожаются пострадавшим пользователем.

19 К "троянским" программам также относятся так называемые "дропперы" вирусов – зараженные файлы, код которых подправлен таким образом, что известные версии антивирусов не определяют присутствие вируса в файле. Например, файл шифруется или упаковывается неизвестным архиватором, что не позволяет антивирусу "увидеть" заражение.

21 2.1.9 Утилиты скрытого администрирования Утилиты скрытого администрирования являются разновидностью "логических бомб" ("троянских программ"), которые используются злоумышленниками для удаленного администрирования компьютеров в сети. Единственная особенность этих программ заставляет классифицировать их как вредные "троянские" программы: отсутствие предупреждения об инсталляции и запуске.

23 "Intended"-вирусы К таким вирусам относятся программы, которые, на первый взгляд, являются стопроцентными вирусами, но не способны размножаться по причине ошибок. Например, вирус, который при заражении не помещает в начало файла команду передачи управления на код вируса, либо записывает в нее неверный адрес своего кода, либо неправильно устанавливает адрес перехватываемого прерывания (в большинстве приводит к "зависанию" компьютера) и т. д.

24 Конструкторы вирусов К данному виду "вредных" программ относятся утилиты, предназначенные для изготовления новых компьютерных вирусов. Известны конструкторы вирусов для DOS, Windows и макровирусов. Полиморфные генераторы Полиморфик-генераторы, как и конструкторы вирусов, не являются вирусами в прямом смысле этого слова, поскольку в их алгоритм не закладываются функции размножения, т. е. открытия, закрытия и записи в файлы, чтения и записи секторов и т. д. Главной функцией подобного рода программ является шифрование тела вируса и генерация соответствующего расшифровщика.

25 Вопросы для самоконтроля Характерные черты компьютерных вирусов. Дайте определение программного вируса. Какие трудности возникают при определении компьютерного вируса? Когда появился первый вирус, который самостоятельно дописывал себя в файлы? В чем особенность компьютерного вируса "Чернобыль"? Какой вид вирусов наиболее распространяемый в распределенных вычислительных сетях? Почему? Перечислите классификационные признаки компьютерных вирусов. Охарактеризуйте файловый и загрузочный вирусы. В чем особенности резидентных вирусов? Сформулируйте признаки стелс-вирусов. Перечислите деструктивные возможности компьютерных вирусов.

26 Поясните само шифрование и полиморфичность как свойства компьютерных вирусов. Перечислите виды "вирусоподобных" программ. Поясните механизм функционирования "троянской программы" (логической бомбы). В чем заключаются деструктивные свойства логических бомб? Как используются утилиты скрытого администрирования и их деструктивные возможности? Охарактеризуйте "intended"-вирусы и причины их появления. Для чего используются конструкторы вирусов? Для создания каких вирусов используются полиморфик- генераторы?

Хакерский мир можно условно разделить на три группы атакующих:

1) «Skids» (script kiddies) – малыши, начинающие хакеры, которые собирают известные куски кода и утилиты и используя их создают какое-то простое вредоносное ПО.

2) «Byuers» — не чистые на руку предприниматели, тинэйджеры и прочие любители острых ощущений. Покупают услуги по написанию такого ПО в интернете, собирают с ее помощью различную приватную информацию, и, возможно, перепродают ее.

3) «Black Hat Сoders» — гуру программирования и знатоки архитектур. Пишут код в блокноте и разрабатывают новые эксплоиты с нуля.

Может ли кто-то с хорошими навыками в программировании стать последним? Не думаю, что вы начнете создавать что-то, на подобии regin (ссылка) после посещения нескольких сессий DEFCON. С другой стороны, я считаю, что сотрудник ИБ должен освоить некоторые концепты, на которых строится вредоносное ПО.

Зачем ИБ-персоналу эти сомнительные навыки?

Знай своего врага. Как мы уже обсуждали в блоге Inside Out, нужно думать как нарушитель, чтобы его остановить. Я – специалист по информационной безопасности в Varonis и по моему опыту – вы будете сильнее в этом ремесле если будете понимать, какие ходы будет делать нарушитель. Поэтому я решил начать серию постов о деталях, которые лежат в основе вредоносного ПО и различных семействах хакерских утилит. После того, как вы поймете насколько просто создать не детектируемое ПО, вы, возможно, захотите пересмотреть политики безопасности на вашем предприятии. Теперь более подробно.

Кейлогер – это ПО или некое физическое устройство, которое может перехватывать и запоминать нажатия клавиш на скомпрометированной машине. Это можно представить как цифровую ловушку для каждого нажатия на клавиши клавиатуры.

Зачастую эту функцию внедряют в другое, более сложное ПО, например, троянов (Remote Access Trojans RATS), которые обеспечивают доставку перехваченных данных обратно, к атакующему. Также существуют аппаратные кейлогеры, но они менее распространены, т.к. требуют непосредственного физического доступа к машине.

Тем не менее создать базовые функции кейлогера достаточно легко запрограммировать. ПРЕДУПРЕЖДЕНИЕ. Если вы хотите попробовать что-то из ниже следующего, убедитесь, что у вас есть разрешения, и вы не несёте вреда существующей среде, а лучше всего делать это все на изолированной ВМ. Далее, данный код не будет оптимизирован, я всего лишь покажу вам строки кода, которые могут выполнить поставленную задачу, это не самый элегантный или оптимальный путь. Ну и наконец, я не буду рассказывать как сделать кейлогер стойким к перезагрузкам или пытаться сделать его абсолютно не обнаружимым благодаря особым техникам программирования, так же как и о защите от удаления, даже если его обнаружили.

Вы можете изучить больше про фунцию GetAsyncKeyState на MSDN:

Для понимания: эта функция определяет нажата клавиш или отжата в момент вызова и была ли нажата после предыдущего вызова. Теперь постоянно вызываем эту функцию, чтобы получать данные с клавиатуры:

Умный кейлогер

Погодите, а есть ли смысл пытаться снимать всю подряд информацию со всех приложений?

Код выше тянет сырой ввод с клавиатуры с любого окна и поля ввода, на котором сейчас фокус. Если ваша цель – номера кредитных карт и пароли, то такой подход не очень эффективен. Для сценариев из реального мира, когда такие кейлогеры выполняются на сотнях или тысячах машин, последующий парсинг данных может стать очень долгим и по итогу потерять смысл, т.к. ценная для взломщика информация может к тому времени устареть.

Давайте предположим, что я хочу заполучить учетные данные Facebook или Gmail для последующей продажи лайков. Тогда новая идея – активировать кейлоггинг только тогда, когда активно окно браузера и в заголовке страницы есть слово Gmail или facebook. Используя такой метод я увеличиваю шансы получения учетных данных.

Вторая версия кода:

Этот фрагмент будет выявлять активное окно каждые 100мс. Делается это с помощью функции GetForegroundWindow (больше информации на MSDN). Заголовок страницы хранится в переменной buff, если в ней содержится gmail или facebook, то вызывается фрагмент сканирования клавиатуры.

Этим мы обеспечили сканирование клавиатуры только когда открыто окно браузера на сайтах facebook и gmail.

Еще более умный кейлогер

Давайте предположим, что злоумышленник смог получить данные кодом, на подобии нашего. Так же предположим, что он достаточно амбициозен и смог заразить десятки или сотни тысяч машин. Результат: огромный файл с гигабайтами текста, в которых нужную информацию еще нужно найти. Самое время познакомиться с регулярными выражениями или regex. Это что-то на подобии мини языка для составления неких шаблонов и сканирования текста на соответствие заданным шаблонам. Вы можете узнать больше здесь.

Для упрощения, я сразу приведу готовые выражения, которые соответствуют именам логина и паролям:

Где первое выражение (re) будет соответствовать любой электронной почте, а второе (re2) любой цифро буквенной конструкции больше 6 символов.

Бесплатно и полностью не обнаружим

В своем примере я использовал Visual Studio – вы можете использовать свое любимое окружение – для создания такого кейлогера за 30 минут.

Если бы я был реальным злоумышленником, то я бы целился на какую-то реальную цель (банковские сайты, соцсети, тп) и видоизменил код для соответствия этим целям. Конечно, также, я запустил бы фишинговую кампанию с электронными письмами с нашей программой, под видом обычного счета или другого вложения.

Остался один вопрос: действительно такое ПО будет не обнаруживаемым для защитных программ?

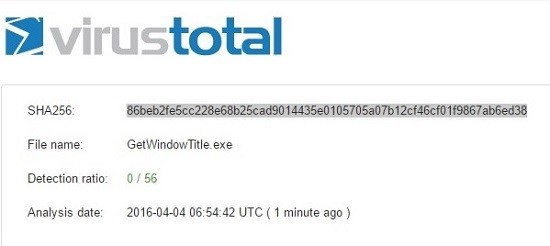

Я скомпилировал мой код и проверил exe файл на сайте Virustotal. Это веб-инструмент, который вычисляет хеш файла, который вы загрузили и ищет его в базе данных известных вирусов. Сюрприз! Естественно ничего не нашлось.

В этом основная фишка! Вы всегда можете менять код и развиваться, будучи всегда на несколько шагов раньше сканеров угроз. Если вы в состоянии написать свой собственный код он почти гарантированно будет не обнаружим. На этой странице вы можете ознакомиться с полным анализом.

Основная цель этой статьи – показать, что используя одни только антивирусы вы не сможете полностью обеспечить безопасность на предприятии. Нужен более глубинная оценка действий всех пользователей и даже сервисов, чтобы выявить потенциально вредоносные действия.

В следующих статья я покажу, как сделать действительно не обнаружимую версию такого ПО.

Учебный модуль

«Компьютерные вирусы. Антивирусные программы»

1. Актуализация знаний

- На прошлых уроках мы с вами рассмотрели основные виды программного обеспечения. Давайте вспомним, что такое ПО? (ПО - вся совокупность программ, используемых на компьютере).

- Зачем компьютеру необходимо ПО? (Программное обеспечение позволяет компьютеру выполнять определенную работу).

- На какие группы делится все ПО? (Системное ПО, прикладное ПО, системы программирования).

- Что относится к системным программам? (Программы, необходимые для работы компьютера).

- Приведите примеры системных программ (Операционные системы, драйверы, утилиты).

- Что такое прикладное ПО? (Программы, предназначенные для выполнения конкретных задач пользователя).

- Примеры прикладного ПО? (Текстовые, графические процессоры, игры)

- Что такое системы программирования? (Это программы для создания новых программ на языках программирования).

- К какой группе программ относятся антивирусные программы? (системное ПО). Почему? (Они необходимы для корректной работы всей компьютерной системы).

Тема урока: «Компьютерные вирусы и антивирусные программы».

Цель нашей работы - познакомиться с основами компьютерной вирусологии, научиться обнаруживать вирусы и бороться с ними.

Мы с вами говорили о том, что компьютер можно в чем-то сравнить с человеком. Человек, как биологический организм подвержен различным воздействиям внешней среды, в том числе и различным заболеваниям, причинами возникновения которых, часто, являются вирусы и бактерии, проникающие в организм человека из вне.

Попробуйте описать этапы и последствия заражения человека каким-либо вирусом. Особенности:

- проникновение вируса в организм человека происходит из вне;

- способность вируса к саморазмножению;

- активизация некоторых вирусов не сразу после проникновения в организм, а через некоторое время.

А может ли компьютер заразиться вирусом? Каким должен быть этот вирус по вашему представлению?

2. Изучение нового материала

1) Понятие «компьютерный вирус»

Итак, действительно, компьютер может заразиться. И причиной заражения действительно является вирус, только компьютерный. Это название пришло из биологии именно по признаку способности к саморазмножению. Вирусы представляют собой небольшие вредоносные программы, которые запускаются на компьютере без ведома его хозяина и выполняют различные нежелательные действия. При этом вирусы могут быть как почти безобидными, так и весьма неприятными.

Компьютерный вирус – это программа, которая может создавать свои копии и внедрять их в файлы, загрузочные секторы дисков, сети. При этом копии сохраняют возможность дальнейшего распространения. Часто вирусы обладают разрушительным действием.

2) Пути распространения компьютерных вирусов

Давайте подумаем, каковы пути распространения вирусов. (Вирусы могут попасть в ПК так же как любая другая программа). В противоположность обычным бациллам, компьютерные вирусы не передаются по воздуху: так как вирусы – это программы – средой их обитания служит только различная компьютерная техника.

Как на ПК может попасть вредоносная программа? (Через зараженные дискеты, диски, флеш-карты, посредством Интернета или по локальной сети). Обычно вирус внедряется в какой-либо документ или программу, и в начале работы вы можете не заметить ничего необычного. Однако через некоторое время вирус проявит свою разрушительную силу.

3) Признаки появления компьютерных вирусов

Назовем основные признаки проявления компьютерных вирусов.

4) История компьютерной вирусологии

Первые вирусы появились давно, еще на заре эпохи ЭВМ, и не всегда были вредоносными. Например, в конце 60-х в лаборатории Xerox была создана специальная программа, являющаяся прообразом современных вирусов, которая самостоятельно путешествовала по локальной вычислительной сети и проверяла работоспособность включенных в нее устройств.

Однако позднее программы-вирусы стали разрабатываться со злым умыслом. Есть сведения, что некоторые компании специально инфицировали компьютеры конкурентов, чтобы таким образом шпионить за ними или вывести из строя их информационные системы.

5) Слухи и заблуждения

Необходимо знать, что ни один из вирусов не способен вывести из строя комплектующие компьютера. Максимум, на что способны некоторые вирусы, - это уничтожить информацию на жестком диске, что приведет к повреждению ОС и приложений. Хотя даже в этом случае ситуация может стать для вас фатальной, если вирус уничтожит важные документы.

6) Создатели компьютерных вирусов

Человек, который «пишет» вирусы называет себя вирьмейкером. Кто же занимается созданием вредоносных программ? В наши дни созданием вирусов обычно занимаются энтузиасты – одиночки. Ими могут быть и профессиональные программисты, и исследователи и обычные студенты, начинающие изучать программирование. Причем в настоящее время имеются десятки программ для автоматической генерации вирусов – конструкторы.

Что является стимулом для такой деятельности – сказать сложно. Это может быть как чувство мести, так и желание самоутвердиться. Первым вирусным конструктором, который получил широкое распространение, стал VCL (Virus Creation Laboratory), созданный в 1992 году.

7) Классификация вирусов

Существует несколько разных классификаций вредоносных программ.

Наиболее распространенная из них делит вирусы по среде их обитания. Согласно ей компьютерные вирусы бывают файловые, сетевые, загрузочные и макровирусы.

- Файловые вирусы – это программы, которые поражают исполняемые файлы операционной системы и пользовательских приложений. Чаще всего они внедряются в файлы с расширениями com, exe, bat, sys, dll. Такие вирусы обнаружить и обезвредить проще всего. Радует также, что проявить свою вредоносную активность они могут только после запуска зараженной программы.

- Нередко из файловых вирусов выделяют отдельный подтип, который называют макровирусами. Они также обитают в файлах, но не программ, а документах пользователя и шаблонах (doc, dot, xls, mdb и др.). Для их создания используется язык макрокоманд. Поэтому, чтобы обезопасить себя от макровирусов, необходимо отключить автозапуск макросов при открытии документов.

- Сетевые вирусы в качестве среды обитания используют глобальную или локальные компьютерные сети. Они не сохраняют свой код на жестком диске компьютера, а проникают напрямую в оперативную память ПК. Вирусы этого типа за способность вычислять сетевые адреса других машин, находясь в памяти компьютера, и самостоятельно рассылать по этим адресам свои копии называют сетевыми червями. Такой вирус может находиться одновременно в памяти нескольких компьютеров. Сетевые вирусы обнаружить сложнее, чем файловые. Сетевые вирусы распространяются с большой скоростью и могут сильно замедлить работу аппаратного обеспечения компьютерной сети.

- Среда обитания загрузочных вирусов – специальные области жестких и гибких дисков, которые служат для загрузки операционной системы. Для заражения вирусы используют главную загрузочную запись винчестера. Загрузочный вирус подменяет оригинальную запись и перехватывает управление системой. Такие вирусы обнаружить и удалить сложнее всего, поскольку они начинают свою работу еще до загрузки антивирусных приложений. Они же представляют наибольшую опасность.

Еще одна существующая классификация вирусов – по их деструктивным возможностям.

- Безвредные вирусы – оказывают незначительное влияние на работу ПК, занимая часть системных ресурсов. Нередко пользователи даже не подозревают об их присутствии.

- Неопасные вирусы – также занимают часть ресурсов компьютера, но об их присутствии пользователь знает хорошо. Обычно они проявляются в виде визуальных и звуковых эффектов и не вредят данным пользователя.

- Опасные вирусы – программы, которые нарушают нормальную работу пользовательских приложений или всей системы.

- Очень опасные вирусы – программы, задача которых заключается в уничтожении файлов, выводе из стоя программ и ОС или рассекречивании конфиденциальных данных.

Все компьютерные вирусы бывают двух типов – резидентные и нерезидентные.

- Резидентные вирусы представляют собой программы, присутствующие в оперативной памяти либо хранящие там свою активную часть, которая постоянно заражает те или иные объекты операционной системы.

- Нерезидентные вирусы загружаются лишь во время открытия зараженного файла или работы с инфицированным приложением.

Как несложно догадаться, наибольшую опасность представляют резидентные вирусы, так как время их активной работы ограничивается только выключением или перезагрузкой всей системы, а не отдельного приложения.

По особенностям алгоритма работы различают:

- Простейшие вирусы – вирусы, которые при распространении своих копий обязательно изменяют содержимое дисковых секторов или файлов, поэтому его достаточно легко обнаружить.

- Вирусы-спутники (компаньоны) - вирус, который не внедряется в сам исполняемый файл, а создает его зараженную копию с другим расширением.

- Стелс-вирус (невидимка) – вирусы, скрывающие свое присутствие в зараженных объектах, подставляя вместо себя незараженные участки.

- Полиморфные вирусы (мутанты) – вирусы, модифицирующие свой код таким образом, что копии одного и того же вируса не совпадали.

- Макровирус – вирусы, которые заражают документы офисных приложений.

- Троянская программа – программа, которая маскируется под полезные приложения (утилиты или даже антивирусные программы), но при этом производит различные шпионские действия. Она не внедряется в другие файлы и не обладает способностью к саморазмножению.

- Черви – это вредительские компьютерные программы, которые способны саморазмножаться, но, в отличие от вирусов не заражают другие файлы. Свое название черви получили потому, что для распространения они используют компьютерные сети и электронную почту.

Сегодня наиболее распространены так называемые сетевые черви, а также макровирусы.

8) Профилактика появления компьютерных вирусов

Одним из основных методов борьбы с вирусами является, как и в медицине, своевременная профилактика. Подумайте, какие средства помогают предотвратить заражение ПК?

1. Резервное копирование наиболее ценных данных;

2. создание дистрибутивного и системного диска;

3. хранение всех регистрационных и парольных данных не на ПК;

4. проверка всей поступающей извне информации на вирусы, как на дискетах, CD-ROM, так и по сети;

5. использование «свежих» антивирусных программ, регулярная проверка компьютера на наличие вирусов.

9) Антивирусные программы

Итак, особое место в этом списке занимают программные средства защиты – антивирусные программы. К какому виду ПО они относятся? (Системному ПО).

Антивирусная программа (антивирус) - программа, позволяющая выявлять вирусы, лечить зараженные файлы и диски, обнаруживать и предотвращать подозрительные действия.

Существует несколько типов антивирусных программ, различающихся выполняемыми функциями.

1. Полифаги . Просмотр содержимого файлов, расположенных на дисках компьютера, а также содержимого оперативной памяти компьютера с целью поиска вирусов.

2. Ревизоры . В режиме предварительного сканирования создает базу данных с контрольными суммами и другой информацией, позволяющей впоследствии контролировать целостность файлов (контроль над изменениями, которые происходят в файловой системе ПК).

3. Блокировщики . Проверка на наличие вирусов запускаемых файлов, перехват «вирусоопасных» ситуаций.

Ни один тип антивирусных программ по отдельности не дает полной защиты от вирусов. Поэтому в современные антивирусные комплекты программ обычно входят компоненты, реализующие все эти функции.

3. Дополнительная информация

2001 год - новый вирус Zoher — автоматизированное письмо счастья "Zoher" распространяется по электронной почте в виде вложенных файлов. Таким образом, при попытке прочтения письма, вирус активизируется самостоятельно, если на компьютере не установлена специальная заплатка для почтовой программы.

Тело письма содержит весьма длинный текст на итальянском языке.

Его перевод примерно следующий:

«С этим письмом вам придет счастье! Не просто счастье, а счастье с большой буквы С! Даже больше — счастье с большими буквами С и Ь! Мы на мелочи времени не тратим! С сегодняшнего дня к вам придет удача, но только в том случае, если вы отправите это письмо всем, кого вы знаете. Если вы сделаете это, то:

а) ваша мужская сила будет как у Кинг Конга до конца вашей жизни

б) светофор перед вами всегда будет зеленым, или, хотя бы, желтым

в) вы поймаете всех Покемончиков

г) (для мужчин) когда отправитесь на рыбалку, то выловите не простую рыбку, а Сирену, по ошибке рожденную не с хвостом, а с красиыми женскими ножками

д) (для женщин) вы родитесь Сиреной с женскими ножками, а вас поймает мужчина вашей мечты

Если же вы не отправите это письмо всем вашим знакомым в течение 40 секунд, то вас ждут неприятности! Вы попадете во множество трагикомических ситуаций, ваша жизнь станет одним большим приколом, который только вам не будет казаться смешным … и

Конструкторы вирусов – это не сами вирусы, а программы, с помощью которых любой желающий может получить готовый вирус, лишь задав необходимые параметры, такие как условие активации, негативное действие и т.д.

Откуда берутся вирусы

Основным источником вирусов на сегодняшний день является глобальная сеть Internet. Наибольшее число заражений вирусом происходит при обмене письмами в форматах Word. Пользователь зараженного макро-вирусом редактора, сам того не подозревая, рассылает зараженные письма адресатам, которые, в свою очередь, отправляют новые зараженные письма и т.д. Нередки случаи, когда зараженный файл-документ или таблица Excel по причине недосмотра попадает в списки рассылки коммерческой информации какой-либо крупной компании. В этом случае пострадают сотни или даже тысячи абонентов таких рассылок, которые затем разошлют зараженные файлы десяткам тысячам своих абонентов.

В случае массовой рассылки вируса по файл-серверам ftp/BBS пораженными практически одновременно могут оказаться тысячи компьютеров, однако в большинстве случаев «закладываются» DOS- или Windows-вирусы, скорость распространения которых в современных условиях значительно ниже, чем макро-вирусов. По этой причине подобные инциденты практически никогда не кончаются массовыми эпидемиями, чего нельзя сказать про макро-вирусы.

Третий путь «быстрого заражения» - локальные сети. Если не принимать необходимых мер защиты, то зараженная рабочая станция при входе в сеть заражает один или несколько служебных файлов на сервере. На следующий день пользователи при входе в сеть запускают зараженные файлы с сервера, и вирус, таким образом, получает доступ на компьютеры пользователей.

Опасность представляют также компьютеры, установленные в учебных заведениях. Если один из студентов принес на своих дискетах вирус и заразил какой-либо учебный компьютер, то очередную «заразу» получат и дискеты всех остальных студентов, работающих на этом компьютере.

То же относится и к домашним компьютерам, если на них работает более одного человека. Нередки ситуации, когда сын-студент (или дочь), работая на многопользовательском компьютере в институте, перетаскивают оттуда вирус на домашний компьютер, в результате чего вирус попадает в компьютерную сеть фирмы папы или мамы.

Нелегальные копии программного обеспечения, как это было всегда, являются одной из основных «зон риска». Часто пиратские копии на дискетах и даже на CD-дисках содержат файлы, зараженные самыми разнообразными типами вирусов.

Достаточно редко, но до сих пор вполне реально, заражение компьютера вирусом при его ремонте или профилактическом осмотре. Ремонтники – тоже люди, и некоторым из них свойственно простодушное отношение к элементарным правилам компьютерной безопасности. Однажды забыв закрыть защиту от записи на одном из своих флоппи-дисков, такой «маэстро» довольно быстро разнесет заразу по машинам своей клиентуры.

1. Организационный момент. Приветствие. Постановка целей и задач урока. Ознакомление учащихся с планом проведения урока (4 мин).

2. Актуализация опорных знаний (5 мин).

3. Мотивация учебной деятельности(2мин).

4. Изучение нового материала (17 мин).

5. Итог урока (2 мин).

2 х 30

1.Органазационный момент. Постановка целей и задач урока (2 мин).

2. Изучение нового материала (10 мин).

3. Видео-презентация (6 мин).

4. Интерактивная игра «Да-нет» (5 мин).

6. Итог урока (2 мин).

3 х 30

1.Органазационный момент. Постановка целей и задач урока (2 мин).

2. Практическая работа (10 мин).

6. Домашнее задание (1 мин).

7. Итог урока (3 мин).

1 х 30

1.Организационный момент.

Здравствуйте ребята! Садитесь пожалуйста за свои парты. Дежурные назовите отсутствующих.

Сегодня мы перейдём к новому разделу информатики «Служебное обеспечение».

Открываем тетради, записываем число, классная работа. Тема нового модуля «Служебное программное обеспечение». На изучение этой темы у нас 2 урока.

Постановка цели урока: Познакомиться с понятием компьютерный вирус, историей возникновения вирусов.

2. Актуализация опорных знаний.

1. Дать определение информационной системы (ИС -совокупность организационных и технических средств, методов и персонала для хранения и обработки информации с целью обеспечения информационных потребностей пользователя)

2. Дать определение аппаратное обеспечение (АП-(hardware)-совокупность взаимосвязанных технических средств, составляющих информационную систему, для ввода, хранения, обработки и вывода информации)

3. Дать определение программного обеспечения(ПО-(software)-совокупность математических методов, моделей, алгоритмов и программ, обеспечивающих целесообразное использование компьютера в интересах каждого его пользователя )

У каждого ученика находятся по 3 карточки с названиями групп программного обеспечения:

Назовите к какой группе программ относятся перечисленные программы:

· Текстовый редактор Word

· Электронные таблицы Excel

· Операционная система Windows

· Проигрыватель Windows Media

3. Мотивация учебной деятельности.

Мы с вами говорили о том, что компьютер можно в чем-то сравнить с человеком.

Вспомните разновидности информационных систем (технологические, социальные, биологические).Человек, как биологический организм подвержен различным воздействиям внешней среды, в том числе и различным заболеваниям, причинами возникновения которых, часто, являются вирусы и бактерии, проникающие в организм человека из вне.

Попробуйте описать этапы и последствия заражения человека каким-либо вирусом. Особенности:

· проникновение вируса в организм человека происходит из вне;

· способность вируса к саморазмножению;

· активизация некоторых вирусов не сразу после проникновения в организм, а через некоторое время.

А может ли компьютер заразиться вирусом? Каким должен быть этот вирус по вашему представлению?

4. Изучение нового материала

Итак, действительно, компьютер может заразиться. И причиной заражения действительно является вирус, только компьютерный. Это название пришло из биологии именно по признаку способности к саморазмножению. Вирусы представляют собой небольшие вредоносные программы, которые запускаются на компьютере без ведома его хозяина и выполняют различные нежелательные действия. При этом вирусы могут быть как почти безобидными, так и весьма неприятными.

Компьютерный вирус - это небольшая по размеру программа, которая самостоятельно дописывается к другим программам, изменяя их содержание, что приводит к нарушениям в работе программ и устройств ПК.

Признаки заражения вирусами:

· неправильная работа нормально работавших программ;

· медленная работа компьютера;

· невозможность загрузки ОС;

· исчезновение файлов и каталогов;

· изменение размеров файлов;

· неожиданное увеличение количества файлов на диске;

· уменьшение размеров свободной оперативной памяти;

· подача непредусмотренных звуковых сигналов;

· частые зависания и сбои в работе компьютера.

Доклады по истории появления компьютеров вирусов

Задание: выписать в тетрадь название вирусов, автора и год выпуска

(Приложение №1)

Существует много разных версий относительно даты рождения первого компьютерного вируса. Однако большинство специалистов сходятся на мысли, что компьютерные вирусы, как таковые, впервые появились в 1986 году, хотя исторически возникновение вирусов тесно связано с идеей создания самовоспроизводящихся программ. Одним из "пионеров" среди компьютерных вирусов считается вирус "Brain", созданный пакистанским программистом по фамилии Алви. Только в США этот вирус поразил свыше 18 тыс. компьютеров. В начале эпохи компьютерных вирусов разработка вирусоподобных программ носила чисто исследовательский характер, постепенно превращаясь на откровенно вражеское отношение к пользователям безответственных, и даже криминальных "элементов". В ряде стран уголовное законодательство предусматривает ответственность за компьютерные преступления, в том числе за создание и распространение вирусов.

Создатели компьютерных вирусов

Человек, который «пишет» вирусы называет себя вирьмейкером. Кто же занимается созданием вредоносных программ? В наши дни созданием вирусов обычно занимаются энтузиасты – одиночки. Ими могут быть и профессиональные программисты, и исследователи и обычные студенты, начинающие изучать программирование. Причем в настоящее время имеются десятки программ для автоматической генерации вирусов – конструкторы.

Что является стимулом для такой деятельности – сказать сложно. Это может быть как чувство мести, так и желание самоутвердиться. Первым вирусным конструктором, который получил широкое распространение, стал VCL (Virus Creation Laboratory), созданный в 1992 году.

Основные источники заражения вирусами

-внешний съёмный носитель, на котором находятся заражённые вирусом файлы;

-компьютерная сеть, в том числе система электронной почты и Интернет;

-жесткий диск, на который попал вирус в результате работы с заражёнными программами;

-вирус который остался в оперативной памяти после предыдущего пользователя.

5. Итог урока

И так, мы рассмотрели понятие компьютерный вирус, познакомились с историей создания вирусов, рассмотрели основные источники заражения вирусами.

Читайте также: