Какой порт использует тор браузер

Обновлено: 07.07.2024

Значения параметров AccountingMax и BandwidthRate применяются к функциям как узла Tor, так и клиента. Как только Tor впадет в спячку (гибернацию), вы можете остаться с неработающим браузером. В журнале появится такая запись:

Решение вопроса – запускать два процесса Tor: один для узла, второй клиентский, и у каждого свои настройки. Один из способов сделать это (если вы начали с настройки рабочего Tor-узла):

- В файле "torrc" узла Tor просто установите SocksPort на 0.

- Создайте новый клиентский файл "torrc" из "torrc.sample" и убедитесь, что он использует другой лог-файл узла. Например, "torrc.client" и "torrc.relay".

- Измените клиент Tor и стартовые скрипты узла; включите -f /path/to/correct/torrc .

- В Linux/BSD/mac OS X изменение стартовых скриптов на Tor.client и Tor.relay может упростить разделение настроек.

Как настроить исходящие фильтры на моем узле?

Все исходящие соединения должны быть разрешены. Каждый узел должен иметь возможность связаться с любым другим узлом.

Операторы узлов Tor во многих юрисдикциях защищены теми же общими законами о коммуникациях, которые снимают с провайдеров доступа к интернету ответственность за информацию третьих лиц, передаваемую через их сети. Выходные узлы, которые фильтруют трафик, скорее всего, не подпадают под такую защиту.

Tor выступает за свободный доступ к сети без какого-либо вмешательства. Выходные узлы не должны фильтровать трафик, который проходит через них в интернет. Выходные узлы, уличенные в фильтрации трафика, получают флаг BadExit.

Почему мой узел передает в сеть больше данных, чем получает?

Чаще всего байт на входе в узел Tor означает и байт на выходе. Но есть несколько исключений.

У операторов выходных узлов есть еще одно небольшое исключение. Иногда вы получаете совсем немного данных (например, для мессенджера или SSH) и упаковываете их в полноразмерный 512-байтовый пакет для передачи через сеть Tor.

Почему мой узел Tor потребляет столько памяти?

Ваш узел Tor использует больше памяти, чем вам бы хотелось? Вот почему это может происходить:

- Если вы используете Linux, вероятны проблемы фрагментации памяти в реализации функции "malloc" в библиотеке "glibc". Иными словами, когда Tor освобождает память для системы, кусочки памяти настолько фрагментированы, что их сложно использовать повторно. Архив исходных кодов Tor поставляется с реализаций функции "malloc" из OpenBSD. В ней меньше проблем с фрагментацией, но выше нагрузка на процессор. Можно указать Tor использовать эту реализацию функции "malloc" следующим образом: ./configure --enable-openbsd-malloc .

- Если у вас быстрый узел (много открытых TLS-соединений), вы наверняка теряете много памяти на внутренние буферы библиотеки OpenSSL (по 38+ Кб на соединение). Мы изменили OpenSSL, чтобы библиотека активнее освобождала неиспользуемые буферы. Если вы используете OpenSSL 1.0.0 или более позднюю версию, процесс сборки Tor автоматически использует эту возможность.

- Если потребление памяти по-прежнему велико, попробуйте уменьшить пропускную способность, анонсируемую вашим узлом. Анонс меньшей пропускной способности привлечёт меньше пользователей. Узел не так сильно будет потреблять память. Подробнее опция MaxAdvertisedBandwidth описана в руководстве.

Быстрые узлы Tor обычно потребляют довольно много памяти. Быстрый выходной узел вполне может требовать 500-1000 Мб памяти.

Я работаю за NAT / брандмауэром

См. инструкции по настройке проброса портов в вашем маршрутизаторе.

Если ваш узел запущен во внутренней сети, вам потребуется настроить проброс портов. Forwarding TCP connections is system dependent but the firewalled-clients FAQ entry offers some examples on how to do this.

Например, так можно настроить брандмауэр GNU/Linux на базе iptables:

/sbin/iptables -A INPUT -i eth0 -p tcp --destination-port 9001 -j ACCEPT

Вам может потребоваться изменить "eth0", если у вас несколько внешних сетевых интерфейсов (подключенных к интернету). Скорее всего, у вас он только один (за исключением интерфейса loopback), и определить его должно быть не слишком сложно.

Почему нагрузка на мой узел невелика?

Если ваш узел относительно новый, дайте ему время. Tor эвристически выбирает узлы для использования на основе данных контролирующих узлов. На контролирующих узлах собирается информация о пропускной способности вашего узла. Контролирующий узел направляет на ваш узел больше трафика, пока его загрузка не станет оптимальной. О том, как действует новый узел, подробно рассказано в нашем блоге. Если ваш узел действует уже какое-то время, а проблемы остаются, попросите совет в списке "tor-relays".

Насколько стабильно должен работать мой узел?

Мы хотим, чтобы организация узла Tor была простой и удобной:

- Ничего, если узел иногда оказывается офлайн. Управляющие узлы быстро замечают эту проблему и перестают использовать ваш узел. Постарайтесь, чтобы это не происходило слишком часто. Ведь любое соединение, которое использовало ваш узел в момент выхода его из строя, прервётся.

- У каждого узла Tor есть политика исходящего трафика. В ней определяется, какие типы исходящих соединений разрешены (или не разрешены) для этого узла. Если вы не хотите, чтобы люди могли использовать ваш узел как выходной, настройте эту политику так, чтобы разрешать только подключения к другим узлам Tor.

- Ваш узел в пассивном режиме будет оценивать и анонсировать вашу недавнюю пропускную способность. Узлы с высокой пропускной способностью привлекают больше пользователей, чем узлы с низкой пропускной способностью. Но последние тоже полезны.

Как можно ограничить полосу пропускания на узле Tor?

В файле torrc можно указать следующие две опции:

BandwidthRate – максимальная выделяемая полоса пропускания (в байтах в секунду). Например, вы можете установить "BandwidthRate 10 MBytes" для 10 мегабайт в секунду (быстрый интернет) или "BandwidthRate 500 KBytes" для 500 килобайт в секунду (неплохое кабельное подключение). Минимальное значение BandwidthRate – 75 килобайт/с.

BandwidthBurst – пул байтов, который используется в случае кратковременного пика трафика выше BandwidthRate. При этом в среднем полоса пропускания на продолжительном отрезке времени остается ниже BandwidthRate. Низкое значение Rate при высоком Burst обеспечивает соблюдение ограничения "в среднем", при этом пропуская пиковые объёмы трафика, если средние значения не достигали лимита в последнее время. Например, если вы установите "BandwidthBurst 500 KBytes" и используете то же самое значение для BandwidthRate, то вы никогда не будете использовать более 500 килобайт в секунду. Если же вы установите BandwidthBurst выше (например, "5 MBytes"), это позволит пропустить больший поток, пока пул не будет исчерпан.

Если у вас ассимметричное соединение с интернетом (исходящий канал меньше входящего), например, кабельный модем, вам лучше сделать BandwidthRate меньше меньшего (обычно меньше ширины исходящего канала). Иначе может случиться, что вы будете терять много пакетов данных в моменты максимальной нагрузки на канал. Возможно, стоит поэкспериментировать с разными значениями и опытным путем определить, какие настройки обеспечат комфортное подключение. Затем укажите BandwidthBurst равным BandwidthRate.

Если узел Tor находится на компьютере Linux, у владельца есть еще один вариант. Он может установить низкий приоритет трафика Tor по сравнению с остальным трафиком на компьютере. Таким образом увеличение загрузки канала Tor не скажется на личном трафике владельца. A script to do this can be found in the Tor source distribution's contrib directory.

Также, у Tor есть опции спячки (гибернации): с их помощью вы можете ограничить объем передачи данных через Tor за отрезок времени (например 100 гигабайт в месяц). Они описаны ниже.

Обратите внимание, что BandwidthRate и BandwidthBurst указываются в байтах, а не битах.

Я хочу поддерживать более одного узла Tor

Прекрасно. Если вы станете поддерживать сразу несколько узлов, чтобы помочь сети, мы будем очень рады. Но, пожалуйста, не включайте несколько десятков узлов в рамках одной сети. Всё-таки ключевые характеристики Tor (помимо прочих) – распределённость и разнообразие.

Если вы решили поддерживать более одного узла, пожалуйста, используйте опцию "MyFamily" в "torrc" для каждого узла. Перечислите ваши узлы через запятую:

Здесь каждый fingerprint – 40-значный идентификационный отпечаток (без пробелов).

Таким образом клиенты Tor будут стараться использовать в каждой своей цепочке не более одного из ваших узлов. Следует использовать опцию MyFamily, если у вас есть административный контроль над компьютерами или сетью, даже если эти компьютеры географически находятся в разных местах.

Могу ли я запустить узел Tor, имея динамический IP-адрес?

Tor вполне работает с динамическими IP-адресами узлов. Just leave the "Address" line in your torrc blank, and Tor will guess.

Стоит ли мне организовывать узел Tor?

Мы ищем людей с относительно стабильным интернетом, готовых поделиться как минимум 10 Mбитi/с в обе стороны. Если это вы, пожалуйста, подумайте о том, чтобы поддерживать у себя узел Tor.

Даже если у вас нет этих 10 Мбит/с, вы можете помочь сети Tor, если станете поддерживать у себя мост Tor с obfs4. В этом случае понадобится минимум 1 Мбит/с в обе стороны.

Как работают офлайновые идентификационные ключи ed25519? Что мне нужно про это знать?

- Есть главный идентификационный секретный ключ ed25519 – файл с названием "ed25519_master_id_secret_key". Это самый важный ключ. Убедитесь, что сделали резервную копию и храните ее в надёжном месте. Этот файл уязвим и нуждается в защите. Tor может его для вас зашифровать, если вы создадите ключ вручную и в ответ на запрос укажете пароль.

- Для использования в Tor генерируется среднесрочный подписывающий ключ с названием "ed25519_signing_secret_key". Кроме того, создается сертификат "ed25519_signing_cert". Он подписан главным идентификационным секретным ключом и подтверждает, что среднесрочный подписывающий ключ актуален в определённый промежуток времени. По умолчанию этот промежуток – 30 дней, но его можно настроить в файле "torrc" с помощью параметра "SigningKeyLifetime N days|weeks|months".

- There is also a primary public key named "ed25519_master_id_public_key", which is the actual identity of the relay advertised in the network. Этот ключ не нуждается в защите. Его можно вычислить, зная "ed5519_master_id_secret_key".

Tor нужен доступ только к среднесрочному ключу подписи и сертификату в пределах их срока действия. Таким образом, главный секретный идентификационный ключ узла Tor может храниться вне папки "DataDirectory/keys", например, на съёмном носителе или на другом компьютере. Вам придется вручную обновить среднесрочный ключ подписи и сертификат до истечения их срока действия, в противном случае процесс Tor на узле завершится по его истечении.

Эта опция не является обязательной. Вы можете использовать её по необходимости. Если вы предпочитаете, чтобы ваш узел работал продолжительное время без регулярного ручного обновления среднесрочного подписывающего ключа, лучше оставить главный секретный идентификационный ключ узла в папке "DataDirectory/keys". Просто сделайте резервную копию этого ключа на случай переустановки. Если вы хотите использовать эту опцию, вам может пригодиться наше подробное руководство.

Как лучше установить Tor: из менеджера пакетов или из исходных кодов?

If you're using Debian or Ubuntu especially, there are a number of benefits to installing Tor from the Tor Project's repository.

- Настройка ulimit -n устанавливается в 32768; этого достаточно для поддержания всех необходимых Tor-соединений.

- Для Tor создается выделенный пользователь. Поэтому Tor не нужно запускаться в режиме суперпользователя (root).

- Tor добавляется в автозагрузку соответствующим init-скриптом.

- Tor запускается с опцией --verify-config . Так отлавливается большинство опечаток в конфигурационном файле.

- Tor может начать c привилегированных портов, а потом сбрасывать привилегии.

Как запустить промежуточный или входной узел на Debian?

О том, как запустить и поддерживать узел, подробно рассказано в соответствующем разделе нашего руководства.

Если ты считаешь, что Tor - это исключительно средство для обеспечения

приватности в сети, то ты неправ дважды. Во-первых, его распределенную сеть

можно использовать в разных целях. А, во-вторых, не так уж безопасен черт, как

его малюют. Увы.

Замечательный инструмент для обеспечения анонимности и сохранности данных в

сети хорош по многим причинам. Сразу остаются не у дел любые сниферы, в том

числе установленные и на интернет-маршрутизаторах, потому как весь трафик

передается через цепочку узлов исключительно в зашифрованном виде. Крайне

затруднительно или, если полностью поверить разработчикам, то даже невозможно

становится отследить источник отправки данных благодаря постоянно меняющимся

цепочкам специальных узлов-посредников, через которые передаются данные. Кто не

пробовал использовать Tor, чтобы банально сменить свой IP? Минус на первый

взгляд один - скорость работы. Каждый из нодов, входящих в цепочку, вносит

серьезную задержку, как по времени отклика, так и банально по ширине канала. В

результате получаем анонимное соединение. Анонимное и модемное :). Но диалапный

коннект - это не самая главная проблема активных пользователей Tor. Гораздо

сильнее их должно волновать, что любые данные можно перехватить и, черт подери,

сделать это просто!

Откуда берутся. ноды

Чтобы пустить трафик приложения через Tor, достаточно указать в настройках

прокси - адрес локального SOCKS-сервера. В случае, если такой возможности не

предусмотрено можно использовать соксофикатор (например, Sockcap), но помнить

при этом, что через сокс можно пустить только TCP-трафик. Впрочем, для

большинства пользователей намного более интересны будут готовые сборки (так

называемые Bundles), включающие сам Tor, а также преконфигурированные браузер

Firefox и IM-клиент Pidgin. Поставил и все работает! Кстати говоря, для большего

удобства для Firefox'а реализован плагин

Torbutton.

Щелкнул - и весь безопасно трафик уже передается через цепочку промежуточных

узлов. Что вообще представляют собой эти узлы и как в принципе устроен Tor?

Попробуем разобраться.

Где зарылась собака?

Итак, маршрут постоянно меняется, данные через промежуточные узлы проходят в

виде белиберды, т.е. в зашифрованном виде - где подвох? Он есть. Ведь, как

серьезно бы ни защищались данные, как изощренно не выбирался и запутывался

маршрут, где-то на выходе данные все равно нужно расшифровывать. Ведь только так

их можно доставить до места назначения. Эта операция осуществляется на последней

ноде в цепочке - так называемой выходной нодой (Exit Node). Если на таком узле

установить снифер, то данным ничего больше не останется, как прямиком попасть в

логи :).

Ты можешь подумать, что система такого положения дел не допускает и поднять

Tor для работы выходной ноды нельзя? Запросто! Вся система строится на большом

количестве энтузиастов, участвующих в проекте и предоставляющие свои домашние

компьютеры как ноды, и в том числе выходные. Несколько строчек кода в конфиге -

твой билет их ряды.

Да здравствует Exit node!

Ну что ж, приступим. Для экспериментов нам понадобится любой никсовый

дистрибутив, пускай даже это будет

Backtrack,

запущенный с флешки, или Ubuntu на виртуальной машине - это совершенно не нужно.

Далее потребуется последняя версия Tor (на момент публикации - 0.2.1.19).

Любители GUI также могут скачать и установить Vidalia - мы же будем работать в

консоли. Итак скачиваем пакет, распаковываем и устанавливаем. Я думаю на этой

стадии никаких проблем быть не должно.

Для Tor'а важно, чтобы часы были установлены точно. В противном случае -

синхронизируем с публичными серверами времени. Забегая вперед скажу, что для

запуска Tor лучше создать отдельного пользователя - делается это командой

adduser. Я создал себе пользователя toruser: uid=111(toruser) gid=10(wheel)

groups=0(wheel),10(wheel). Теперь нужно создать файл конфигурации. Tor

использует для хранения своих данных папку .tor в домашней директории

пользователя (/home/toruser). Создаем папку .tor, создаем в ней файл torrc и

открываем его в текстовом редакторе.

Нас интересует несколько параметров :

ControlPort – на этом порту Tor будет принимать подключения для

управления Tor-сервером (т.е. можно подключиться удаленно для конфигурации Tor'а,

опция важна для тех, кто использует графические оболочки типа Vidalia или Tork).

Устанавливаем его в 9051.

DirPort – на этом порту Tor будет принимать данные от сервера

директорий. Устанавливаем в 9030.

ControlPort 9051

DirPort 9030

ExitPolicy – определяет, какой трафик мы будем принимать и форвардить.

Имеет формат "ExitPolicy Accept | reject address:port". По умолчанию политика

следующая:

reject *:25

reject *:119

reject *:135-139

reject *:445

reject *:563

reject *:1214

reject *:4661-4666

reject *:6346-6429

reject *:6699

reject *:6881-6999

accept *:*

Означает, что мы будем резать трафик, направленный на вышеперечисленные

порты, а весь остальной будем пропускать. В принципе можно ее и не

переопределять и оставить дефолтной, ну это уж на твой выбор. Я использовал

следующую:

ExitPolicy accept *:80, accept *:443, accept *:110, accept *:143,

accept *:993, accept *:995, reject *:*

HashedControlPassword – хеш пароля для доступа и конфигурации

Tor-сервера (чтобы никакой злобный хакер не смог переконфигурировать наш

сервер), создается при помощи команды: tor --hash-password.

Nickname – имя нашего сервера.

ORPort – порт, ожидающий подключения от других нодов.

SocksListenAddress - адрес, по которому Tor будет ждать подключений от

приложений, работающих через SOCKS. Формат: SocksListenAddress IP[:PORT]

Установим IP в 127.0.0.1, а порт оставим дефолтным (9050). Это понадобится нам,

если мы захотим использовать Tor в связке с Privoxy или другими прокси.

Сохраняем изменения и закрываем файл. Можно приступать к запуску. Открываем

консоль, логинимся под toruser и запускаем Tor, передав в качестве параметра

путь до конфиг-файла:

$ tor -f /home/toruser/.tor/torrc

Вот и появился наш сервер в списке. Посмотрим на строчку ниже HelloHacker.

Что мы видим: s Exit Fast Running V2Dir Valid. Exit - означает, что мы являемся

Exit Node!

Ловись-ловись, рыбка

Итак, выходная нода настроена, запущена, добавлена в базу - кто-нибудь

обязательно ею воспользуется уже в самое ближайшее время. Что ж, остается только

запустить любимый снифер Wireshark, выбрать Интерфейс, смотрящий во внешнюю сеть

и включить захват пакетов. А дальше нужно чуть подождать. В большинстве случаев

пакеты начинают сыпаться в логи уже очень скоро :))

$ python sslstrip.py -a -l 8080 -w today.log

$ iptables -t nat -I OUTPUT -p tcp -m owner -uid-owner 111 --dport 80 -j

DNAT --to-destination 127.0.0.1:8080

Анонимное сканирование

Перехватывать чужие логины и пароли мы научились. А вот задачка поинтересней.

Сталкивался ли ты c ситуацией, когда ты находишься во внутренней сети, а

посканировать интересующий тебя сервак нельзя, потому как это тут же привлечет

внимание IDS и соответственно админа. Или вот еще вариант: ты сканируешь

удаленный хост, а он распознает сканирование и блокирует твой айпишник.

Неприятные ситуации. Но и из них есть выход! Нам опять поможет Tor, который

можно использовать в качестве посредника для сканирования. Ведь, кто говорил,

что эта система можно использовать только для анонимного серфинга? 🙂

В чем преимущество такого сканирования? В нашем первом случае сканирование

сервера будет происходить из инета, а не из локальной сети. А во втором, даже

если нас заблокируют, мы всегда сможем пустить трафик через другой Tor-сервер,

благо их хватает. Итак, для наших экспериментов нам понадобится:

Устанавливаем, все, кроме tortunnel. Заходим в конфиг proxychains и, чтобы

пустить трафик через Tor, раскомментируем строчку:

Socks4 127.0.0.1 9050

Укажем Nmap использовать сканирование с полным соединением: " proxychains

nmap -sT -PN 92.241.175.142 "

Прокачиваем скорость

$ bootstrap.sh --libdir=/usr/lib --includedir=/usr/include

$ ./bjam --prefix=/usr

$ ./bjam install

После этого, заголовочные файлы должны оказаться в /usr/include/boost, а

библиотеки в /usr/lib. Теперь надо вручную создать символическую ссылку на

библиотеку libboost_system.so.1.40.0 (может кому и не понадобится, но у меня она

при установке автоматически не создалась):

$ ln -s /usr/lib/libboost_system.so.1.40.0 /usr/lib/libboost_system-mt.so

Теперь, для того чтобы все заработало, нужно через конфиг указать proxychains

использовать socks5. Итак, комментируем строку Socks4 127.0.0.1 9050

в /etc/proxychains.conf и добавляем socks5 127.0.0.1 5060 (5060 –

порт, который будет слушать tortunnel).

После этого можно запустить и Nmap:

@proxychains nmap -sT -p 80,443,21,23 92.241.175.142

Как ты видишь, скорость сканирования увеличилась (если нет – попробуй другой

нод). Теперь можно даже просканировать свою собственную машину. В довершении

научим Privoxy работать через tortunnel. Тем самым мы снизим уровень анонимности

(одна промежуточная нода вместо трех), но получим более шустрый серфинг. Заходим

в файл конфигурации и добавляем строчку:

Tor Scanner

Torscanner сканирует все выходные узлы, что занимает достаточно много

времени. Но я думаю, что ты сумеешь модифицировать программу таким образом,

чтобы она проверяла только определенный диапазон или один конкретный сервер и

уже их использовать в качестве выходных серверов (Tor'у можно явно указать какой

или какие выходные узлы использовать).

Жди подвох 🙂

Вывод может быть один - используя Tor будь осторожен. Да, система

обеспечивает неплохой уровень анонимности, но не может защитить твои данные от

перехвата. И пусть ты даже ты убедился, что на последнем узле не запущен

sslstrip, все равно никто не даст гарантии, что проходящие пакеты не дампятся

снифером. С другой стороны необязательно рассматривать Tor как исключительно

инструмент для анонимного серфинга в Сети. Несколько наших примеров - тому в

подтверждение.

Держать Exit Node - задача для крепких парней

Скрытые сервисы - уникальная фишка Tor

Специализированные ОС

WARNING

Данная статья не является инструкцией или побуждением к действиям. Она

призвана лишь показать, что даже программы, создаваемые ради благих целей, могут

быть использованы во зло.

Используем Tor как proxy для различных приложения, используя Socks5. Tor как прокси для телеграмма.

Всем привет! В последнее время тема Socks proxy набирает обороты и связано это, судя по поисковым запросам, с блокировкой телеграмма. Сегодня я хочу рассказать как пустить трафик через Tor, используя Socks proxy.

Установка Tor.

На андроиде.

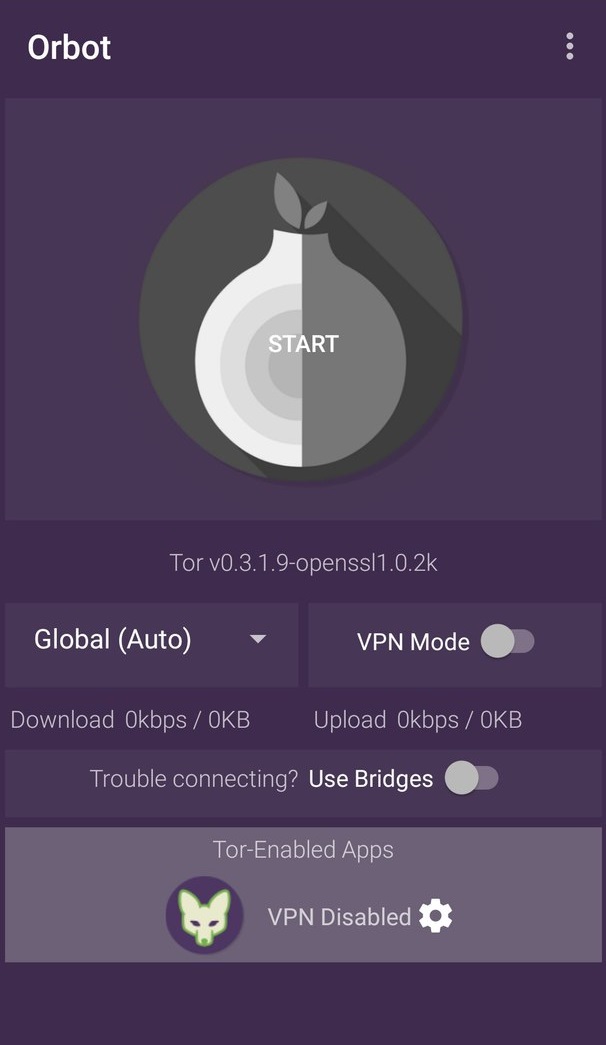

Итак, мы начнем с самого простого варианта - перенаправление трафика в тор на Андроиде. Использовать будем Orbot. Допустим вы его уже установили, а я его обновил. Запускаем его и видим примерно такую картинку:

Изначально попробуем VPN mode. Активируем его. Жмем на шестеренку и находим Telegram. Ставим галочку и жмем кнопку назад. Остается лишь включить Tor нажав на кнопку Start. Ждем подключения и заходим в телеграмм - всё работает ? Если вдруг не подключается, то пробуем использовать другой путь, нажав Stop и Start(Возможно есть другой способ, но я его не нашел в новой версии). Если вдруг вы не хотите использовать VPN mode, то отключаем его. Нажимаем старт и пользуемся Socks5 proxy с помощью следующих данных:

- Хост - localhost

- Порт - 9050

- Пользователь оставляем пустым

- Пароль оставляем пустым

Незабываем посмотреть настройки, Tor SOCKS, там должно быть 9050.

На Windows.

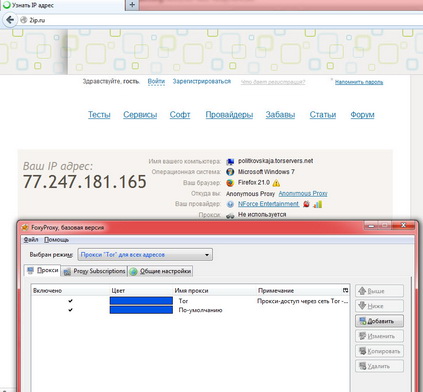

Для подключения к Tor необходим Tor browser. Скачиваем, устанавливаем, запускаем: Как только браузер включится, мы можем использовать Socks5 со следующими настройками:

- Хост - localhost

- Порт - 9150

- Пользователь оставляем пустым

- Пароль оставляем пустым

На Linux.

Качаем архив с Tor'ом с официального сайта:

Заходим в распакованную папку:

В случае ошибок просто устанавливаем недостающие пакеты и запускаем заново. Это самый долгий шаг установки. После сборки устанавливаем его:

После установки можно запустить tor:

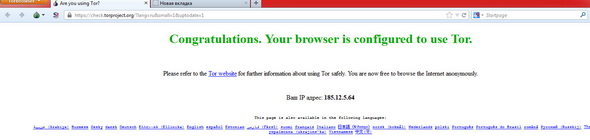

Проверим наш ip в соседнем окне консоли без прокси и с ним:

Если всё нормально, то можно подключать прокси в телеграмме ? Настройки следующие:

- Хост - localhost

- Порт - 9050

- Пользователь оставляем пустым

- Пароль оставляем пустым

Если всё хорошо, то пробуем запустить сервис:

Для смены ip в linux можно воспользоваться следующей командой:

Заключение.

Надеюсь это кому-нибудь пригодится. Ну а я, как-нибудь в другой раз, постараюсь рассказать про настройку перенаправления трафика в Tor для роутера с linux ? Кстати, извиняюсь за кучу картинок, меня просто попросили разнообразить статьи ими ?

В нашей обзорной статье «Введение в анонимный Интернет – для чего нужна приватность?» мы осветили основные методы анонимизации Интернет-трафика, доступные на сегодня обычному интернет-пользователю. В статье «Используем VPN. Простые уроки» - мы рассказали Вам как использовать VPN в своей повседневной работе.

Сегодня хочется рассказать Вам подробно про распределенную анонимную сеть Tor.

В последнее время в Рунете с приходом государственных регуляторов и ужесточения их позиции против рядовых пользователей сети, (см. наши статьи про гос. регулирование Интернет: Слон в посудной лавке …или государство идет в Интернет. Часть 1. и Слон в посудной лавке или…государство идет в Интернет. Часть 2.) идет дискуссия о судьбе сети Tor и других анонимизирующих сервисов.

Общественный совет при ФСБ России считает необходимым совершенствование правового регулирования деятельности юридических и физических лиц, распространяющих информацию в интернете. В связи с этим советом были сформированы предложения к законодателям о необходимости запретить использование анонимайзеров — программ, маскирующих информационные данные и IP-адрес пользователей.

Дело в том, что, если по решению суда будет заблокирован доступ интернет-пользователей к определенному сайту, последние при помощи анонимайзеров смогут посещать страницы заблокированного сайта. Например, при помощи данных программ пользователи в Китае и Белоруссии весьма благополучно заходят на те сайты, к которым местные власти блокируют доступ.

Инициатива силовиков подразумевает запрет программного обеспечения или браузеров со встроенным анонимайзером (таких как браузер Tor). Кроме этого, к маскирующим инструментам относятся веб-серверы — автономные сайты, при помощи которых пользователи могут без установления специальных программ переходить с измененным IP-адресом на блокируемый сайт.

Подобные поправки будут внесены в федеральный закон «Об информации, информационных технологиях и о защите информации».

Однако позиция государственных регуляторов на сей счет пока окончательно не определена:

Для чего же нужна распределенная сеть Tor рядовому пользователю сети Интернет? Казалось бы, любой законопослушный гражданин должен задаться вопросом: «А почему собственно я должен скрывать (анонимизировать) свою личность в Интернете? Я же не собираюсь делать что-либо криминальное, взламывать сайты, например, или распространять вредоносное ПО, или красть чужие пароли?» В принципе, мы в своих статьях «Введение в анонимный Интернет – для чего нужна приватность?» , а также в статьях: Слон в посудной лавке …или государство идет в Интернет. Часть 1. и Слон в посудной лавке или…государство идет в Интернет. Часть 2. уже дали ответ на данный вопрос.

Но хочется еще привести очень интересное мнение одного из разработчиков свободного ПО Tor, которое он осветил в своем интервью ( « Разработчик сервиса сетевой анонимности рассказал, зачем нужно скрывать свои данные в интернете» ):

Для чего вообще нужна анонимность обычным пользователям Сети, тем, кому, как предполагается, нечего скрывать?

Проблема в том, что "нечего скрывать" — совсем не то же самое, что полная подконтрольность всей активности пользователя в Сети государственным органам, в которых работают самые обычные дураки, руководствующиеся криво написанными другими дураками законами. Если таким дуракам что-то не понравится, придется тратить здоровье, время и деньги для того, чтобы доказывать свою невиновность, причем с негарантированным результатом. Зачем рисковать, если можно воспользоваться простым техническим средством, которое поддерживают другие — на этот раз умные — люди?

Кроме того, вместе с анонимностью мы получаем и устойчивость к сетевой цензуре на государственном уровне. Зачем рядовому гражданину думать, какой сайт сегодня запретит депутат Пупкин? Это же не Пупкина дело, тем более если Пупкин никогда и не узнает о том, куда сегодня гражданин сходил по своим сетевым делам. Гражданин же не лезет Пупкину в личную жизнь.

Так что, думаем, что на вопрос «зачем ему использовать Tor» наш читатель уже получил исчерпывающие ответы.

Ну а теперь, самое время перейти к чисто практическим вопросам, как устроена сеть Tor и как ее установить и настроить у себя на компьютере.

1. Как работает Tor

Tor - это сеть виртуальных туннелей, которая позволяет Вам лучше защищать неприкосновенность Вашей частной жизни и свою безопасность в Интернете. Работает это вот как: Tor соединяет Ваш компьютер с Интернетом не напрямую, а через цепочку из трёх выбранных наугад компьютеров (т.н. ретрансляторы) которые принадлежат к сети Tor.

Всё, что вы посылаете в Интернет через Tor, становится, во-первых анонимным (скрывается источник), а во-вторых, остаётся зашифрованным на всём пути между Вашим компьютером и последним ретранслятором. Но после того, как данные покидают последний ретранслятор и отправляются к интернет-адресу своего назначения - они идут уже не в зашифрованном, а обычном, открытом виде.

2. Как скачать и установить Tor

Различные дистрибутивы пакета Tor можно скачать с сайта проекта .

Есть Пакет Tor-Браузера . Этот пакет не требует установки и содержит браузер (обычно Mozilla Firefox) заранее настроенный таким образом, чтобы безопасно выходить в интернет через Tor. Вы просто загружаете пакет, распаковываете архив и запускаете Tor.

3. Как использовать Tor Brouser Bundle

После скачивания сборки Tor Browser Bundle, извлеките пакет на рабочий стол или USB. Как правило, такой вариант удобен в портативных решениях, например, когда Вам нужно загружать Tor с флашки.

папка Tor Browser

Вы должны иметь каталог, содержащий несколько файлов. Один из файлов - исполняемый файл "Start Tor Browser" (или "запустить-tor-браузер", в зависимости от используемой операционной системы).

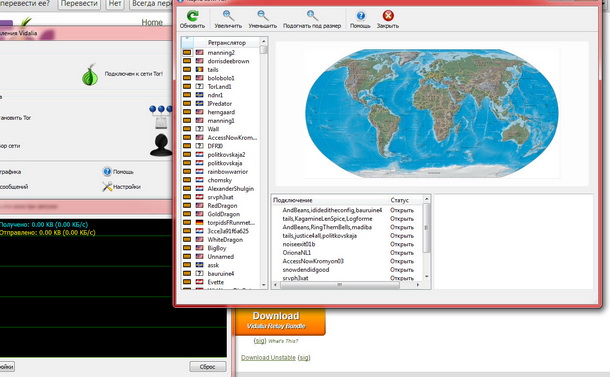

После запуска Tor Browser Bundle, сперва Вы увидите запуск Vidalia и подключение Вас к сети Tor.

Обратите внимание: очень важно, чтобы вы использовали браузер, который поставляется вместе с Tor Brouser Bundle, а не Ваш собственный браузер.

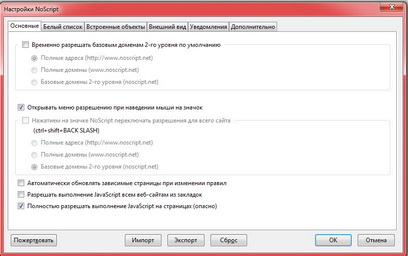

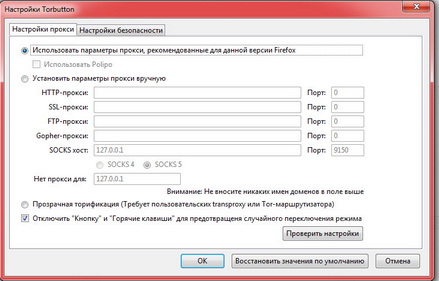

настройки плагина Torbutton

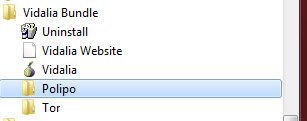

Есть и второй (стационарный) вариант установки сети Tor: это установка на компьютер пакета Vidalia-bundle (в его состав входят: Vidalia, Tor, Polipo).

Установка пакета (приведем пример для Windows 7):

Vidalia - установлен на компьютер

Mozilla Firefox + плагин FoxyProxy Basic

Примечание: В настоящий момент разработчики Tor предлагают для закачки пакеты Vidalia-bundle (Vidalia Bridge Bundle или Vidalia Relay Bundle), т.е. сразу с настройками на «мосты» или «реле».

Необходимость в таких дополнительных настройках возникает у тех пользователей, провайдеры которых блокируют доступ к сети Tor (это касается настройки Bridge).

Подробно о настройках этой версии, читаем в нашей статье:

Если Ваш провайдер (или системный администратор) по каким либо причинам блокировал доступ к сайту проекта сети Tor, то дистрибутив Tor можно запросить по e-mail (запрос нужно делать с ящика gmail):

Подобным же образом Вы можете запросить Пакет Tor-Браузера для Mac OS (написав macos-i386), и для Linux (написав linux-i386 для 32-битных систем или linux-x86_64 для 64-битных систем)

Если Вам нужна переведённая версия Tor, напишите в письме help. Вам придёт ответное письмо с инструкциями и списком доступных языков.

4. Если же Вы уже установили Tor и он у Вас не работает, то возможно это происходит по следующим причинам:

а) Ваши системные часы отключены: Убедитесь, что дата и время на вашем компьютере установлены правильно, и перезапустите Tor. Вам может понадобиться синхронизация системных часов с сервером.

б) Вы находитесь за брандмауэром: чтобы указать Tor использовать только порты 80 и 443, откройте панель управления Vidalia, нажмите Настройки и Сети, и поставьте галочку там, где написано "Мой брандмауэр позволяет мне подключаться только к определенным портам".

в) Ваша антивирусная программа блокирует Tor: Убедитесь, что ваша антивирусная программа не мешает Tor подключаться к сети.

г) Если Tor по-прежнему не работает, вполне вероятно, что Ваш провайдер (ISP) блокирует Tor. Очень часто это можно обойти с Tor мостов - скрытых реле, которые не так легко заблокировать.

Как найти мост

Настройка нескольких мостов сделает Ваше Tor соединение более стабильным, в случае, если некоторые из мостов стали недоступны. Не существует гарантий, что мост, используемый сегодня, будет работать завтра, так что Вы должны постоянно обновлять список мостов.

Как использовать мост

Если Вы можете использовать несколько мостов, откройте панель управления Vidalia, нажмите Настройки, затем Сети, и поставьте галочку там, где написано "Мой провайдер блокирует подключение к Tor сети". Введите список мостов в поле, находящееся ниже, нажмите OK и перезапустите Tor.

Как использовать open proxy

Откройте панель управления Vidalia и нажмите Настройки.

Нажмите Сети. Выберите «Я использую proxy для доступа к сети интернет».

В поле Адрес, введите адрес open proxy. Это может быть имя прокси или IP адрес.

Введите порт proxy.

Как правило, Вам не нужно вводить имя пользователя и пароль. Если подобная информация все же понадобится, то введите ее в соответствующие поля.

Нажмите OK. Vidalia и Tor в теперь настроены на использование прокси для доступа к остальной части сети Tor.

На сайте проекта Tor на сегодняшний день можно найти еще много самых разнообразных продуктов для самых разных операционных систем (Windows, Linux, Mac OS).

5. Уже реализовано решение для анонимизации с помощью Tor и для мобильных платформ, например для Андроид:

Tor для смартфонов

Вы можете настроить Tor на своём Android-устройстве, установив пакет, который называется Orbot. Справка по его загрузке и установке есть на Сайте Проекта Tor .

Есть экспериментальные пакеты для Nokia Maemo/N900 и Apple iOS .

6. Команда разработчиков Tor запустила еще ряд анонимизирующих проектов и сервисов, например, Tails - это Live CD/USB distribution preconfigured to use Tor safely, т.е. анонимизирующая операционная система на базе Linux, которая обеспечивает полностью безопасный и анонимный серфинг в сети.

Узнать о других продуктах и проектах сети Tor можно на странице .

Еще Tor позволяет клиентам и серверам предоставлять скрытые сервисы. То есть, вы можете предоставлять веб сервер, SSH сервер и т.д., не показывая своего IP-адреса для своих пользователей.

Конечно же, эта функция не нужна большинству обычных пользователей сети Интернет, но если все-таки Вы заинтересовались, то почитать об этом можно здесь:

Ну вот и все на сегодня. Надеемся, что Вы сможете запустить сеть Tor на своем компьютере и успешно пользоваться безопасным и анонимным интернет-серфингом.

Для торификации приложений и трафика, читайте нашу статью:

Читайте наши предыдущие материалы по данной теме:

Читайте также: