Сертификаты которые могут быть использованы для этой операции ограничены 1с

Обновлено: 07.07.2024

Сценарии должны выполняться Пользователем DSS.

myDSS поддерживает два сценария подтверждения (отклонения) операций:

Online - мобильное устройство пользователя имеет выход в интернет. Пользователю придёт Push-уведомление о необходимости подтвердить операцию. Мобильное приложение myDSS загрузит с сервера сведения об операции (сопровождающий текст и подписываемый документ). Пользователю необходимо ознакомиться с подписываемыми данными и выразить своё согласие (отказ) на подписание документа, нажав кнопку "Подтвердить" ("Отказаться") в мобильном приложении.

Offline - мобильное устройство пользователя не имеет выхода в Интернет. В данном сценарии пользователю необходимо отобразить QR-код, содержащие сведения о подтверждаемой операции. После считавания QR-кода, пользователю в мобильном приложении отобразится код подтверждения (отмены), который необходимо будет ввести в интерфейс DSS вручную.

Внимание!

В Offline сценарии на мобильном устройстве пользователя не может быть отображён подписываемый документ. Отобразить возможно только сопровождающий операцию текст.

Последовательность шагов при подтверждение операции подписи:

Примечание

Подтверждение других оперций на Сервисе Подписи (создание запроса на сертификат, аннулирование сертификата, подпись пакета документов и т.п.) состоит из аналогичной последовательности шагов - отличие в типе транзакции, создаваемоей на Сервисе Подписи.

Результатом подтверждения транзакции на Сервисе Подтверждения Операций является AccessToken, содержащий идентификатор подтверждённой транзакции. При подтверждении транзакции на Центре Идентификации у пользователя есть две стратегии поведения:

Синхронная - пользователь переодически опрашивает конечную точку /confirmation. Если в ответе Сервиса Подтверждения Операций флаг IsFinal выставлен в true, то ответ будет содержать перевыпущенный AccessToken. С данным AccessToken пользователь обратиться к Сервису Подписи для получения подисанного документа.

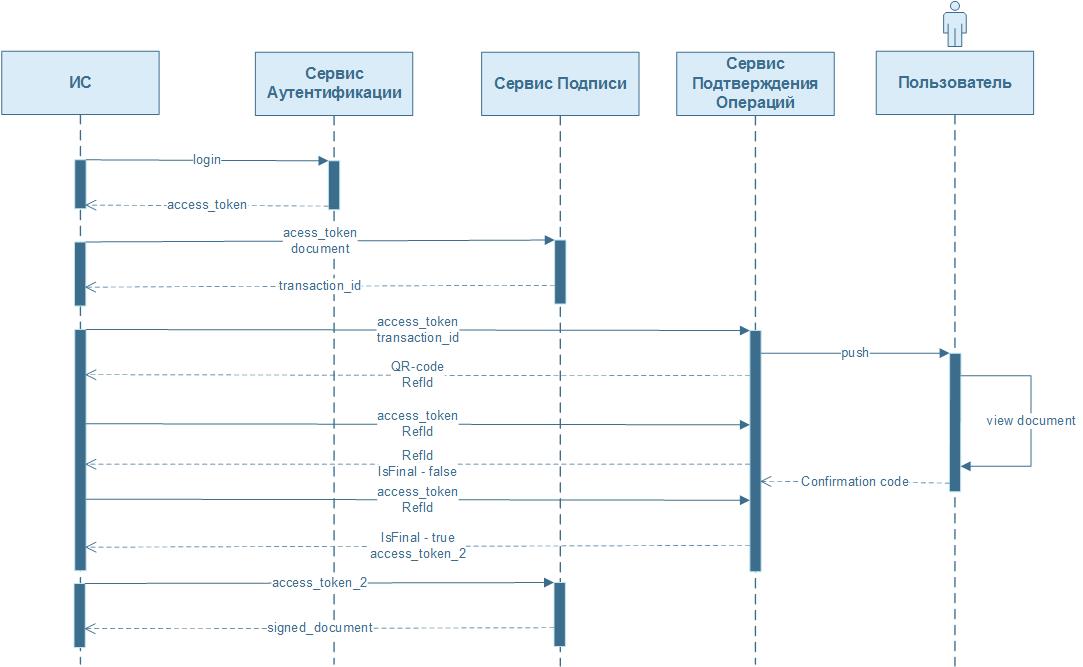

Последовательность действий при синхронном-online подтверждении

Асинхронная - пользователь ожидает оповещения о завершении транзакции на адрес CallbackUri , переданный в первом запросе на конечную точку /confirmation. После подтверждения (отклонения) транзакции на мобильном устройстве на адрес CallbackUri , придет оповещение о завершении транзакции. В случае успешного завершения транзакции пользователь должен повторно обратиться на конечную точку /confirmation для получения нового AccessToken.

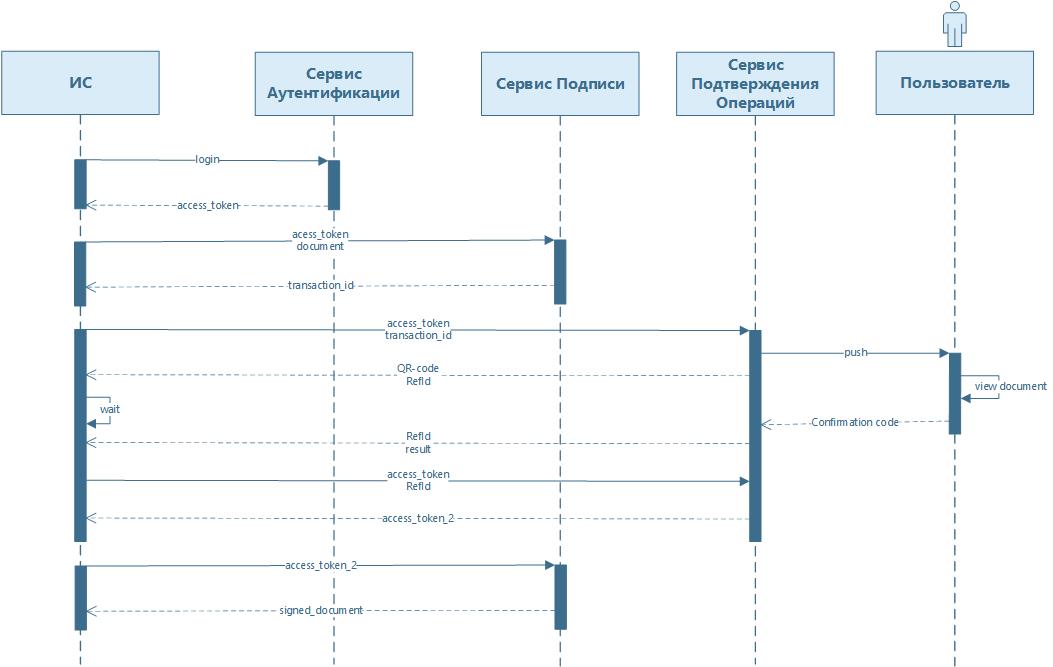

Последовательность действий при асинхронном-online подтверждении

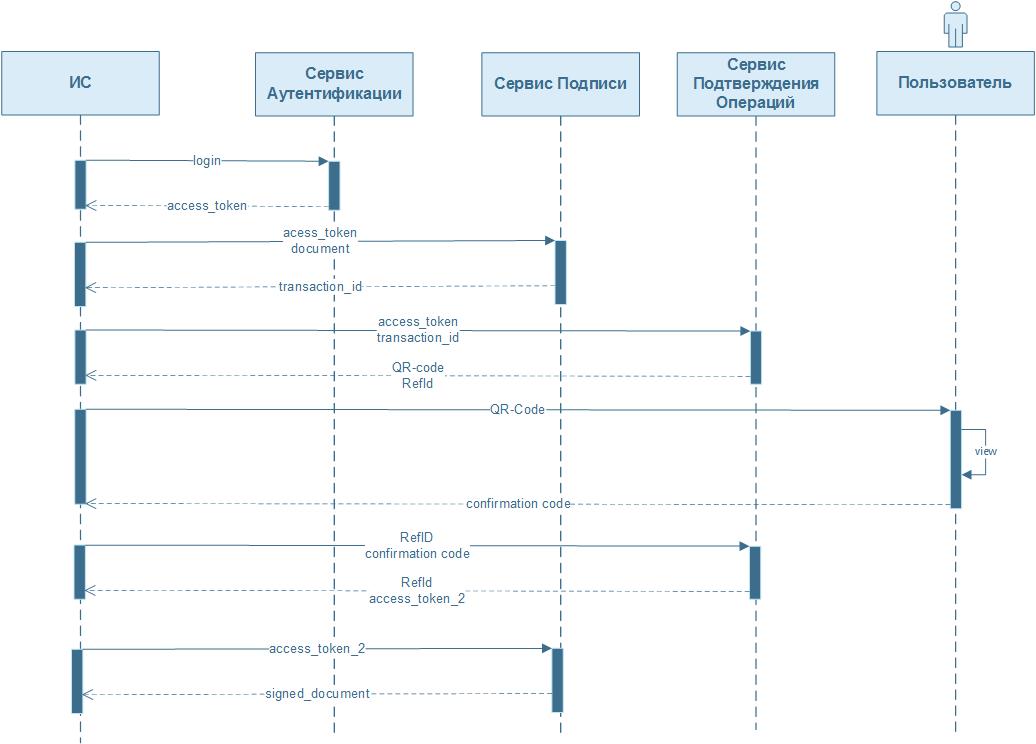

Последовательность действий при Offline подтверждении

Подтверждение операции на Сервисе Подписи

Предварительные условия

В подтверждении транзакции задействованы следующие сервисы DSS:

Примечание

У Администратора DSS необходимо получить значение параметров client_id и resource. resource - идентификатор Сервиса Подписи, имеет вид: urn:cryptopro:dss:signserver:<SignServerAppName>

Примечание

Для отображения подписываемого документа в мобильном приложении на Центре Идентификации должны быть настроены плагины преобразования документов - см. раздел Отображение документов

Аутентификация пользователя на Центре Идентификации

В примере рассматривается авторизация с использованием учётных данных пользователя (логин/пароль). Подробная информация по протоколу аутентификации: The OAuth 2.0 Authorization Framework

- grant_type - тип разрешения, в данном сценарии равен password.

- password – пароль пользователя.

- resource – идентификатор Сервиса Подписи.

Примечание

В примере значение параметр password оставлено пустым, так как пользователю в качестве первичной аутентификации назначен метод "Только Идентификация"

Пример запроса

В случае успешной аутентификации ответ будет содержать:

- access_token - AccessToken, выпущенный Центром Идентификации DSS

- token_type - Тип токена

- expires_in - Время жизни токена в секундах

Значение параметра access_token необходимо будет использовать при обращениях к Сервису Подписи и Сервису Подтверждения Операций.

Пример ответа

Типовые ошибки

Создание транзакции подписи на Сервисе Подписи

После прохождения аутентификации пользователь инициирует подписание документа. Для подтверждения любых операций на Сервисе Подписи используется метод /transactions В запросе необходимо указать:

-

- тип создаваемой транзакции. - параметры тразнакции.

- Document - подписываемый документ.

Идентификатор сертификата подписи CertificateID можно получить запросив список сертификатов пользователя, обратившись на конечную точку \certificates

Параметры создания транзакций других типов приведены здесь

Пример запроса

В примере создаётся прикреплённая CAdES-BES подпись.

Пример ответа

Сервис Подписи вернёт идентификатор созданной транзакции. Далее пользователю требуется подтвердить транзакцию на Сервисе Подтверждения Операций.

Типовые ошибки

Подтверждение транзакции подписи на Сервисе Подтверждения Операций

Для подтверждения транзакции, созданной на Сервисе Подписи, пользователь отправляет запрос содержащий:

- CallbackUri - адрес для оповещения о завершении транзакции (опционально).

- TransactionTokenId – идентификатор транзакции, созданной на сервисе подписи.

- Resource – идентификатор Сервиса Подписи.

- ClientId - идентификатор OAuth клиента.

- ClientSecret - пароль OAuth клиента (для неконфиденциальных клиентов данный параметр не указывается).

Параметр CallbackUri - опциональный, используется в асинхронном сценарии подтверждения транзакции.

Примеры запросов

При получении запроса Сервис Подтверждения Операций и сервис myDSS начнут процедуру подтверждения операции в мобильном приложении. В частности отправят Push-уведомление пользователю.

Пример ответа

Ответ Сервиса Подтверждения Операций содержит:

| Поле | Описание |

|---|---|

| Challenge | Запрос на выполнение аутентификационного испытания |

| AccessToken | Маркер доступа. Заполняется при IsFinal - true |

| ExpiresIn | Время жизни AccessToken в секундах. Заполняется при IsFinal - true |

| IsFinal | Является ли данный ответ последним в процессе подтверждения. |

| IsError | Содержит ли данный ответ ошибку обработки запроса. Заполняется при IsFinal - false |

| Error | Ошибка обработки запроса. Заполняется при IsFinal - false |

| ErrorDescription | Подробное описание ошибки обработки запроса |

Поле Challenge содержит:

| Поле | Описание |

|---|---|

| Title | Текст, который вызывающая система может отобразить пользователю в своём интерфейсе |

| TextChallenge | Дополнительные данные для подтверждения операции |

В поле TextChallenge содержится:

| Поле | Описание |

|---|---|

| Image | QR-код для Offline подтверждения операции |

| RefID | Идентификатор транзакции, созданной на Сервисе Подтверждения Операций |

| ExpiresIn | Срок действия транзакции, созданной на Сервисе Подтверждения Операций |

| AuthnMethod | Идентификатор метода используемый для подтверждения транзакции |

Примечание

RefId - Идентификатор транзакции, созданной на Сервисе Подтверждения Операций. Идентификатор необходимо будет использовать при последующих обращениях на конечную точку /confirmation.

Примечание

При обработке ответа Сервиса Подтверждения Операций вызывающее приложение должно смотреть на значение двух флагов: IsFinal и IsError .

Если получен ответ с IsError - true, то дальнейшее подтверждение транзакции не возможно.

Если получен ответ с IsFinal - false, то подтверждение транзакции ещё не завершено.

Дальнейшее взаимодействие с Сервисом Подтверждения Операций зависит от выбранного сценария:

Асинхронное подтверждение транзакции

Если в первом запросе к Сервису Подтверждения Операций пользователь указал CallbackUri , то после подтверждения операции на мобильном устройстве пользователя придёт оповещение о завершении транзакции.

- Result - результат подтверждения транзакции (success или failed)

- TransactionId - идентификатор транзакции на Сервисе Подтверждения операций ( RefId )

- Error - код ошибки

- ErrorDescription - описание ошибки

Примеры ответа на CallbackUri

Оповещение о подтверждении операции:

Оповещение об отказе (пользователь в мобильном приложении Отказался от подтверждения операции):

Оповещение об истечении строка действия транзакции.

Если пользователь подтвердил операцию на мобильном устройстве, необходимо обратиться на Сервис Подтверждения Операций для получения нового AccessToken. В запросе передаётся идентификатор RefId .

Пример запроса

Пример ответа

Ответ Сервиса Подтверждения Операций будет содержать новый AccessToken, который необходимо использовать для получения подписанного документа.

Типовые ошибки

Синхронное подтверждение транзакции

В синхронном режиме пользователь должен периодически опрашивать Сервис Подтверждения Операция, ожидая завершение подтверждения транзакции (флаг IsFinal = true).

Пример запроса

Если подтверждение не завершено, то IsFinal - false

Если в ответе IsFinal - true, то Сервис вернул новый AccessToken.

Типовые ошибки

Offline подтверждение транзакции

Offline сценарий может использоваться как альтернативный способ подтверждения или отклонения транзакции. Сценарий может использоваться когда мобильное приложение не имеет доступа в Интернет, либо по каким либо причинам не смогло загрузить с сервера данные транзакции (сопровождающий текст, подписываемый документ)

Интегрируемая система должна отобразить пользователю QR-код ( Image ), полученный при первом обращении к Сервису Подтверждения Операций, и предоставить пользователю интерфейс для ручного ввода кода подтверждения (отказа) транзакции.

Пример запроса

Длина кода подтверждения (отмены) настраивается Администратором на сервере DSS. Минимальная длина кода подтверждения (отмены) - 6 цифр.

Пример ответа

Типовые ошибки

Получение подписанного документа на Сервисе Подписи

Примечание

Примеры запросов

Примечание

Если закрытый ключ сертификата защищён на ПИН-коде, то ПИН-код должен быть указан при обращении на конечную точку /documents

При возникновении ошибки "Сертификат не имеет связи с закрытым ключом" необходимо выполнить проверку сертификата электронной подписи.

Алгоритм проверки электронной подписи:

В программном продукте 1С необходимо

1. перейти в раздел "Администрирование"

2. "Обмен электронными документами"

3. "Настройка электронной подписи и шифрования"

4. На вкладке "Сертификаты" открыть используемый сертификат

5. Нажать на кнопку "Проверить"

6. Ввести пароль закрытой части ключа и нажать "Проверить"

! Обращаем Ваше внимание, что программа сама увеличит количество * в поле "Пароль:" до 16 при проверке. Данное поведение является штатным и выступает дополнительной защитой конфиденциальных данных в виде количества символов в пароле. Проверка будет осуществлена на основании введенных Вами данных .

Если в ходе проверки напротив пункта "Наличие сертификата в личном списке" возникнет сигнализирующий желтый символ, на него необходимо нажать для открытия технической информации.

Если в технической информации об ошибке указано " Сертификат не найден на компьютере.Проверка подписания, созданной подписи и расшифровки не могут быть выполнены." это обозначает, что сертификат не установлен на данном рабочем месте в личном списке. Проверить это можно перейдя в Панель управления - Свойства браузера

В открывшемся окне перейти на вкладку "Содержание" и нажать "Сертификаты"

В сертификатах перейти на вкладку "Личные".

Как видно на примере в личных действительно отсутствует сертификат электронной подписи.

Решение: Установить сертификат в личный список.

Корректная установка сертификата в личный список происходит из программы криптографии.

1. Для пользователей, использующих VIPNet CSP

Запустить VIPNet CSP - выбрать необходимый контейнер и нажать "Свойства"

В открывшемся окне свойств контейнера необходимо нажать "Открыть" для открытия сертификата электронной подписи.

В сертификате необходимо нажать "Установить сертификат"

В открывшемся мастере импорта сертификатов необходимо выбрать в расположении хранилища "Текущий пользователь" и нажать "Далее"

Затем выбрать "Поместить все сертификаты в следующее хранилище" и нажать "Обзор". В открывшемся окне выбрать хранилище "Личное" и нажать "ОК". Завершить установку сертификата.

2. Для пользователей, использующих КриптоПро CSP

Запустить КриптоПро CSP. Для этого необходимо перейти в Пуск - Панель управления - КриптоПро CSP

В открывшемся окне криптопровайдера перейти на вкладку "Сервис" и нажать "Просмотреть сертификат в контейнере. ".

Затем нажать "Обзор" и выбрать необходимый контейнер закрытого ключа.

В открывшемся окне необходимо выбрать необходимый контейнер закрытого ключа и нажать "ОК"

В следующем окне можно сверить данные о выбранного сертификата и нажать "Установить".

После чего появиться окно, свидетельствующее о том, что сертификат установлен в хранилище "Личные" текущего пользователя.

После установки сертификат появится в хранилище "Личные" в свойствах браузера.

После установки сертификата в хранилище "Личные" ошибка не воспроизводится.

Также вам может быть интересно:

Нет доступного сертификата для подписания документов.

Настройку программы «1С:Клиент ЭДО 8» можно условно разделить на настройку механизма обмена данными с учетной системой и на настройку механизма обмена электронными документами.

Данные, необходимые для формирования электронных документов (например, реквизиты организации и контрагентов) вводятся и хранятся в самой учетной системе, а в программе «1С:Клиента ЭДО 8» только отображаются. Поэтому при необходимости внести изменения, например, в юридический адрес организации, потребуется зайти в учетную систему и уже там отредактировать данные в соответствующем справочнике.

Процесс взаимодействия программы «1С:Клиента ЭДО 8» и учетной системы, а также процесс изменения правил обмена данными, задаваемых во внешней обработке, описан в Приложении данного руководства.

3.1. Настройка параметров обмена с учетной системой

Для задания параметров обмена с учетной системой можно воспользоваться Помощником подключения к учетной системе или указать их в ручном режиме.

Помощник подключения к учетной системе

При первом входе в новую информационную базу «Клиента ЭДО» Помощник подключения к учетной системе запуститься автоматически. В дальнейшем его всегда можно вызвать повторно через команду группы Сервис Панели действий главного окна программы.

На первом шаге помощника необходимо указать:

1. каталог Информационной базы учетной системы;

2. Имя пользователя и пароль , от имени которого будет происходить подключение к учетной системе (рекомендуется сделать в учетной системе отдельного пользователя с соответствующими правами доступа);

3. Правила обработки данных , которые будут использоваться для обмена данными с учетной системой (более подробно с настройкой правил обработки можно познакомиться в Приложении данного руководства);

4. Наименование настроек для быстрого поиска в списке.

После нажатия кнопки Далее > программа выполнить подключение к учетной системе по указанным параметрам и сохранит в информационной базе для дальнейшего использования.

На следующих шагах можно выполнить импорт организации и контрагентов, которые будет использоваться для обмена электронными документами.

Если в Настройках программы включена возможность использования Электронных цифровых подписей, то н а последнем шаге помощника программа предложит добавить новое соглашение обмена электронными документами через оператора ЭДО.

Настройка обмена с учетной системой в ручном режиме

Для указания параметров настройки обмена данными с учетной системой необходимо:

1. в Настройках программы выбрать команду Настройки обмена данными с учетными системами ;

2. если опция Вести обмен в информационной базе с несколькими учетными системами задана, то в командной панели открывшегося списка выбрать команду Создать ;

3. в открывшейся форме заполнить основные реквизиты, необходимые для подключения к внешней учетной системе;

4. сохранить данные и закрыть форму.

В форме элемента можно выполнить проверку правильности указания параметров обмена данными по команде Тест настроек .

Для того чтобы исключить какие-либо настройки из процесса обмена или временно не использовать для подключения к учетной системе, необходимо включить опцию Не использовать настройки для подключения .

3.2. Настройка обмена электронными документами

Настройка шифрования и ЭП

Если предполагается, что при обмене электронными документами будет использоваться ЭП и/или шифрование, то необходимо установить флаг Электронные подписи (формы Настройки программы ), а также выполнить общую настройку криптографии и настроить сертификаты подписей в форме Настройка криптографии (гиперссылка Настройка криптографии формы Настройки программы ).

Общие настройки

Для указания общих настроек провайдера (поставщика) криптографического сервиса нужно воспользоваться закладкой формы Общие настройки .

На открывшейся закладке система автоматически определит установленный на компьютере криптопровайдер и заполнит следующие поля:

Наиболее распространенные криптопровайдеры, сертифицированные ФСБ России, имеют следующие параметры:

Для указания дополнительных настроек криптографии в программе можно воспользоваться командой Все действия – Расширенная настройка криптографии .

Настройка сертификатов подписей

Для того чтобы в дальнейшем в программе использовать шифрование и ЭП необходимо импортировать сертификаты подписей, используя команды в группе Добавить сертификат – И з хранилища сертификатов или И з файла .

После того как сертификат добавлен в программу, в форме сертификата нужно задать виды документов, для подписи которых будет использоваться данный сертификат.

В процессе обмена электронными документами может возникнуть ситуация, когда функции разделены между пользователями: одни сотрудники организации готовят электронные документы, а другие - только подписывают их ЭП.

В форме сертификата ЭП можно указать ограничение, кому из пользователей этот сертификат будет доступен для подписи. Если флаг Ограничить доступ к сертификату не установлен, то сертификат ЭП в программе будет доступен всем пользователям, зашедшим с компьютера, на котором установлен сертификат подписи.

Если установлен флаг Запомнить пароль к сертификату, то при наличии доступа к закрытой части ключа подписи (обычно закрытая часть ключа храниться на внешних носителях) сформировать ЭП с помощью этого сертификата сможет любой пользователь программы. Такая ситуация может возникнуть, когда необходимо настроить автоматическое формирование ЭП программой на извещениях о получении документов без запроса пользователя.

В форме сертификата по команде Тест настроек сертификата можно проверить корректность настроек криптографии для данного сертификата на текущем компьютере.

Настройка соглашений об использовании электронных документов

Все настройки параметров обмена электронными документами выполняются в справочнике Соглашение об использовании электронных документов . Обмен электронными документами может осуществляться через оператора электронного документооборота (далее оператора ЭДО) или напрямую между контрагентами.

Новый элемент нужного способа обмена можно ввести из списка соглашений, находясь на нужной закладке. Список доступен по команде Соглашения об использовании электронных документов Панели навигации основного окна программы или на форме Настройки программы по отдельной команде.

Настройка соглашения обмена через оператора ЭДО

Для использования обмена электронными документами между контрагентами через оператора ЭДО необходимо ввести одно, общее соглашение для всех участников обмена.

Обмен через оператора ЭДО возможен только при применении электронных цифровых подписей и выполненных настройках криптографии (см. Настройка шифрования и ЭП) .

Согласно законодательству обмен электронными счетами-фактурами между контрагентами предусматривает обязательное участие третьей стороны – Оператора ЭДО.

В настоящее время в программе поддержан обмен через оператора ЭДО – компанию Такском, в рамках совместного решения «1С-Такском» .

Важно! Для того чтобы иметь возможность обмениваться электронными документами через оператора ЭДО «Такском» необходимо внимательно прочитать условия лицензионного соглашения по программе и согласиться с ним (в противном случае обмен через оператора ЭДО будет недоступен в программе).

Соглашение через оператора ЭДО можно ввести 2-мя способами:

Помощник регистрации нового соглашения через оператора ЭДО

Воспользовавшись помощником регистрации нового соглашения , можно последовательно задать и протестировать общую настройку криптографии в системе, импортировать и настроить сертификат ЭП, получить уникальный ИД участника обмена. Результатом работы помощника будет открытая форма новое соглашение с правильными настройками. Именно этот способ ввода нового соглашения является рекомендуемым.

По шагам в помощнике необходимо:

1) Проверить общие настройки криптографии (программа автоматически их предзаполнит).

2) Указать организацию и сертификат организации, который будет использоваться для авторизации на сервисе оператора ЭДО.

3) Получить уникальный идентификатор участника, заполнив заявку на подключении к обмену электронными документами прямо в программе.

Результатом правильного завершения процесса регистрации нового участника ЭДО должен быть присвоенный идентификатор участника обмена ЭД.

Ввод нового соглашения традиционным способом

Если воспользоваться ручным заполнением формы элемента, то в форме соглашения необходимо задать следующие настройки обмена:

Для того чтобы проверить корректность выполненных настро ек, необходимо воспользоваться командой в соглашении Тест настроек соглашения .

Для того чтобы получить новые приглашения от других контрагентов, а также актуализировать статусы участников обмена, необходимо воспользоваться командой Обновить статусы с сервиса . Программа загрузит новые приглашения в статусе Ожидает согласие , которые необходимо обработать (принять их или отклонить).

Чтобы одобрить приглашение к обмену или отказаться от обмена, надо выбрать соответствующую команду из группы Изменить статус . Этими командами можно воспользоваться в любой момент времени, чтобы отказаться от обмена с конкретным контрагентом.

Обмен с контрагентом через оператора ЭДО возможен только в том случае, если участник одобрил приглашение к обмену, тогда сервис оператора ЭДО вернет его Идентификатор и программа установит статус Присоединен .

Настройки, выполненные в соглашении, действуют только в том случае, если соглашение находится в статусе Действует .

Важно! Соглашение прямого обмена имеет более высокий приоритет по сравнению с Соглашением через оператора ЭДО , т.е. если в программе оформлено два действующих соглашения с одним контрагентом (соглашение прямого обмена и соглашение через оператора ЭДО), то программа выполнит отправку электронного документа по «Способу обмена», заданному в Соглашении прямого обмена, если на закладке «Исходящие документы» у используемого «Вида электронного документа» установлен флаг «Отправлять».

Важно! Обмен электронными документами с "не-1С" системой возможен через оператора ЭДО, если учетная система контрагента поддерживает единые с 1С-конфигурациями форматы электронных документов. Для такого контрагента-участника в настройках соглашения об обмене через оператора ЭДО в реквизите Версия регламента ЭДО необходимо указать 2.0.

Настройка соглашения прямого обмена между контрагентами

Для использования прямого обмена электронными документами между контрагентами необходимо ввести для каждого контрагента свое соглашение, где указать индивидуальные параметры взаимодействия сторон.

В соглашении необходимо задать следующие настройки обмена:

На закладке Способ обмена настроить параметры передачи данных между участниками :

Эти настройки также действуют на все виды электронных документов, участвующие в обмене.

В таблице видов документов необходимо флажками отметить те действия, которые будут осуществляться над документами:

Для исходящих документов возможны следующие статусы:

Для входящих документов возможны следующие статусы:

Программа позволяет вкладывать в пакет передаваемых электронных документов файлы, следующих форматов: документ XML (обязательный для использования), документ PDF, документ HTML, документ Word 2007, лист Excel, табличный документ 1С, электронная таблица ODF. Такая возможность позволяет визуально контролировать пересылаемые данные. Для использования такой возможности в форме соглашения на закладке Форматы исходящих документов необходимо установить соответствующие флаги.

На закладке Доверенные сертификаты подписей в таблице можно сформировать перечень эталонных сертификатов подписей, полученных от контрагента. Если такой перечень ведется и установлен флаг Проверять сертификаты подписей контрагента , то в процессе работы с электронными документами программа будет сверять сертификат, которым подписан электронный документ от контрагента с сертификатом из перечня эталонных. Если в процессе проверки, окажется что, сертификат ЭП, которым подписан документ, отсутствует в списке, то строка ЭП с таким сертификатом в форме просмотра электронного документа будет выделена пиктограммой «Внимание» .

Настройки, выполненные в соглашении, действуют только в том случае, если соглашение находится в статусе Действует . Для соглашения можно указать срок действия соглашения (информационно) - Срок действия до .

Для того чтобы проверить корректность выполненных настроек, необходимо воспользоваться командой в соглашении Тест настроек соглашения .

Заполнить соглашение прямого обмена можно по Типовому соглашению . Типовое соглашение является шаблоном и служит для быстрого заполнения настроек Организации для соглашений прямого обмена. Например, с помощью типового соглашения можно быстро заполнить способ обмена, определить состав входящих и исходящих документов, участвующих в обмене, форматы исходящих файлов. Все эти поля могут быть заполнены в соглашении из типового соглашения, после того как типовое соглашение будет выбрано в соответствующем поле формы.

Типовые ошибки при попытке создания запроса на сертификат в веб-интерфейсе сервиса подписи.

1. На сервисе подписи нет доступных провайдеров

Возможные причины возникновения ошибки:

На сервисе подписи нет провайдеров в статусе "Enabled", которые могут использоваться для создания новых ключей.

2. Message: invalid_license MessageDetail: Превышено количество пользователей, разрешенных лицензией

Диагностика:

Ошибка в «Журналы приложений и служб -> CryptoPro-> DSS-> SignServer-> Admins».

Пример:

CertificateRequestValidator Message: CertificateRequestValidator. Ошибка: invalid_license;

Описание: Превышено количество пользователей, разрешённых лицензией.;

Возможные причины возникновения ошибки:

Превышен лимит пользователей, для которых разрешено создавать запросы на сертификат, в соответствие с условиями введенных на сервис подписи лицензий.

Рекомендуемое решение:

- Выполнить командлет: Get-DssLicense -AssignedUsersInfo

- Если число пользователей, указанных в параметре "AssignedUsersNumber", равно или превышает число пользователей в параметре "TotalUsersNumberLimit" - ввести дополнительную лицензию на сервис подписи, в соответствие с руководством.

3. Message: An error has occured

Диагностика:

Ошибки в «Журналы приложений и служб -> CryptoPro-> DSS-> SignServer-> Admins».

Возможные причины возникновения ошибки:

- На сервере DSS не запущена служба "Крипто Про HSM 2.0";

- УЗ пула приложений сервиса подписи не добавлена в группу "Привилегированные пользователи КриптоПро HSM";

- Истек срок действия закрытого ключа сертификата доступа к сервисному провайдеру КриптоПро HSM.

Рекомендуемое решение:

- Запустить службу "Крипто Про HSM 2.0";

- Убедиться, что на сервере DSS создана группа пользователей "Привилегированные пользователи КриптоПро HSM" и что в данную группу добавлена УЗ пула приложений сервиса подписи;

- Протестировать срок действия закрытого ключа сертификата доступа к сервисному провайдеру КриптоПро HSM средствами КриптоПро CSP. Если срок действия закрытого ключа истек - перевыпустить сертификат доступа к сервисному провайдеру КриптоПро HSM, перенести его на сервер КриптоПро DSS и перезапустить службу "Крипто Про HSM 2.0".

4. Сервис подписи не настроен на взаимодействие ни с одним УЦ или нет ни одного обработчика УЦ, доступного через веб-интерфейс

Диагностика:

Ошибки в «Журналы приложений и служб -> CryptoPro-> DSS-> SignServer-> Admins».

А) Идентификатор УЦ: 1 Произошла ошибка при создании экземпляра обработчика УЦ: Exception occured while creating enroll with ID 1, Name Тестовый УЦ

System.ServiceModel.Security.SecurityNegotiationException: Не удалось установить безопасный канал для SSL/TLS с полномочиями "testuc".

В) Идентификатор УЦ: 1 Произошла ошибка при создании экземпляра обработчика УЦ: Exception occured while creating enroll with ID 1, Name Тестовый УЦ

System.InvalidOperationException: Сертификат оператора не найден в хранилище Локального компьютера либо недействителен. Отпечаток 56F8AA130B25C82173951E6F7C8C4E9B535904DB

Возможные причины возникновения ошибки:

- Не выполнена настройка для обеспечения взаимодействия DSS с УЦ;

- УЗ пула приложений сервиса подписи не выданы права на доступ к закрытому ключу сертификата привилегированного пользователя ЦР, указанного в настройках обработчика УЦ (OperatorCertThumbprint);

- Возникли проблемы на стороне самого УЦ (например, остановилась служба ЦР);

- В настройках обработчика УЦ указано некорректное имя ЦС (AuthorityName);

- В настройках обработчика УЦ указан отпечаток сертификата привилегированного пользователя ЦР, который не был установлен в хранилище "Личные" локального компьютера сервера DSS, с привязкой к закрытому ключу (OperatorCertThumbprint);

- В настройках обработчика УЦ указан некорректный адрес ЦР (CAServiceUrl);

- В настройках обработчика УЦ указан некорректный идентификатор папки ЦР (FolderId).

Рекомендуемое решение:

- Выполнить настройку обеспечения взаимодействия DSS c УЦ, в соответствие с руководством;

- Установить сертификат привилегированного пользователя ЦР, указанный в настройках обработчика УЦ (OperatorCertThumbprint), в хранилище "Личные" локального компьютера сервера DSS, с привязкой к закрытому ключу;

- Выдать УЗ пула приложений сервиса подписи права на доступ к закрытому ключу сертификата привилегированного пользователя ЦР, указанного в настройках обработчика УЦ (OperatorCertThumbprint);

- Указать в настройках обработчика УЦ корректные credentials-ы для подключения - сертификат привилегированного пользователя ЦР (OperatorCertThumbprint), адрес ЦР (CAServiceUrl), имя ЦС (AuthorityName), идентификатор папки ЦР (FolderId). Полный список параметров и их описание представлены в руководстве;

- Убедиться в том, что компоненты ЦР и ЦС функционируют в штатном режиме.

В окне Обмен электронными документами в разделе Настройка параметров обмена электронными документами проставьте галки на пунктах Сервисы ЭДО и Электронные подписи:

Далее откройте пункт Настройки электронной подписи и шифрование:

В открывшемся окне перейдите на вкладку Программы и рассмотрите правильность выбранного криптопровайдера:

В случае если он отсутствует, то с помощью кнопки Добавить (1) выберите необходимое средство криптографической защиты информации вручную (2):

Для криптопровайдера ViPNet CSP выберите Infotecs GOST 2012/512 Cryptographic Service Provider, в котором по умолчанию должен быть выбран тип провайдера ЭП «77».

Для криптопровайдера CryptoPro CSP выберите Crypto-Pro GOST R 34.10-2012 Cryptographic Service Provider, в котором по умолчанию должен быть выбран тип провайдера ЭП «80».

В случае если алгоритмы не проставлены по умолчанию, то:

- выберите алгоритм подписи «GOST R 34.10-2012 256»;

- выберите алгоритм хэширования «GOST R 34.11-2012 256»;

выберите алгоритм шифрования «GOST 28147-89»

В окне «Настройки электронной подписи и шифрования» перейдите на вкладку «Сертификаты» и нажмите кнопку Добавить.

Если у Вашей организации нет сертификата ключа электронной подписи, то Вы можете выбрать пункт Заявление на выпуск сертификата с помощью сервиса «1С: Подпись», выбрав пункт Заявление на выпуск сертификата.

После того, как квалифицированный сертификат электронной подписи будет выпущен, Вы сможете использовать его для сервиса 1С-ЭДО. Сертификат, полученный с помощью 1С:Подписи, не предназначен для отправки регламентированной отчетности в контролирующие органы в электронном виде через телекоммуникационные каналы связи и для участия в торгах на федеральных и коммерческих электронных торговых площадках. Стоимость выпуска и условия получения подписи Вы можете уточнить у Вашей организации-франчайзи. Более подробная информация по ссылке.

В случае если у организации существует сертификат, выберите в окне Добавление сертификата для подписания и шифрования данных и нажмите Далее:

После выбора сертификата перед Вами откроется окно следующего вида:

В открывшемся окне введите пароль от контейнера ключей (от сертификата подписи) и проставьте галку Запомнить пароль, для того чтобы сохранить пароль до закрытия программы.

Читайте также: