Bitrix24 desktop msi тихая установка через групповые политики

Обновлено: 04.07.2024

Сегодня я расскажу о развёртывании программы удаленного доступа TightVNC. Это свободно распространяемое программное обеспечение с открытым исходным кодом. Честно говоря, как программа удаленного доступа она используется достаточно редко. Чаще её применяют как программу для оказания удаленной помощи в локальной сети. Об этом и пойдет речь.

Планирование развертывания

Архитектура ПК

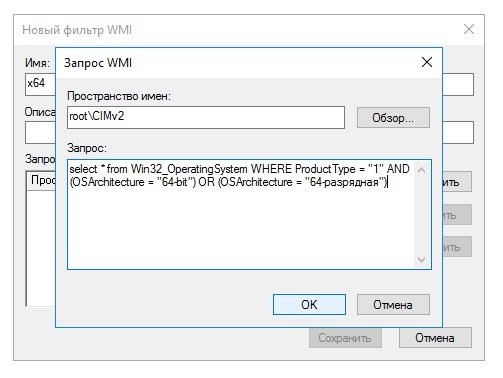

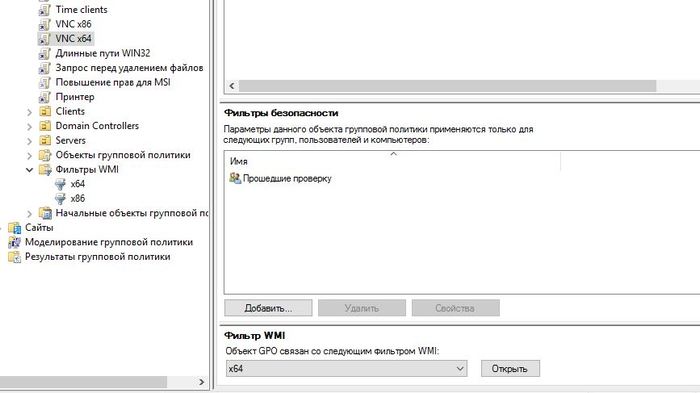

Нам следует определиться с архитектурой операционных систем. В нашем случае будем развёртывать 32-х и 64-х разрядные версии программ. Нам потребуется создать WMI фильтры для правильного назначения будущих групповых политик.

Открываем оснастку управление групповой политикой и переходим в раздел фильтров WMI. Там создаем два новых фильтра со следующим содержимым:

Для 32-разрядных клиентских операционных систем:

select * from Win32_OperatingSystem WHERE ProductType = "1" AND NOT (OSArchitecture = "64-bit") OR (OSArchitecture = "64-разрядная")

Для 64-разрядных клиентских операционных систем:

select * from Win32_OperatingSystem WHERE ProductType = "1" AND (OSArchitecture = "64-bit") OR (OSArchitecture = "64-разрядная")

Размещение пакетов

Загрузка программного обеспечения

Сначала требуется скачать TightVNC. Скачиваем под обе архитектуры и сохраняем в подготовленный каталог. Устанавливать пока ничего не нужно.

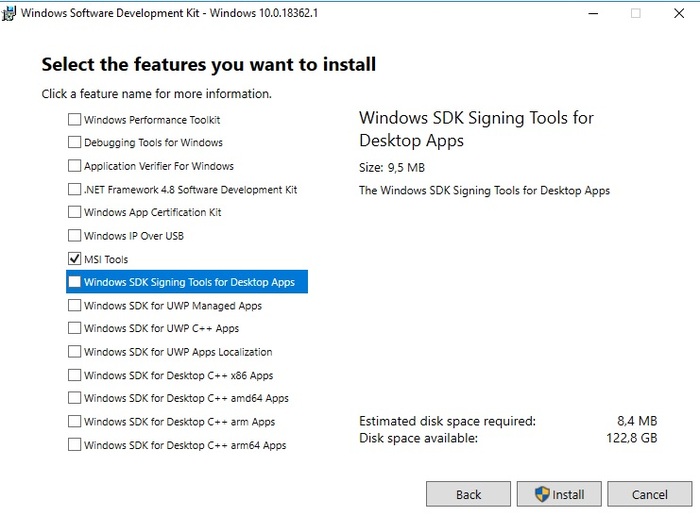

Далее нам требуется приложение Orca из Windows Installer SDK. Соответственно идем в интернет и скачиваем Пакет SDK для Windows 10. Запускаем и в выборе компонентов для установки снимаем все галочки кроме MSI Tools.

Хочу заметить, Orca не установилась автоматически. Был только загружен установщик. Неприятно, но ничего: следуем по пути установки Windows Kit и устанавливаем её вручную.

C:\Program Files (x86)\Windows Kits\10\bin\10.0.18362.0\x86

Формирование пакета преобразования

Открываем Orca, в главном меню выбираем пункт Transform — New Transform. Далее через File — Open открываем наш скачанный MSI. В окне появляется список таблиц с обилием значений. Описание значений не составит труда найти в интернете. Опишу те, которыми пользовался лично.

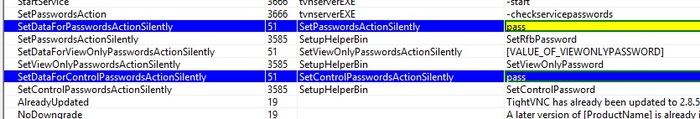

Задаем пароль доступа

В поле SetDataForPasswordsActionSilently мы задаем пароль для удаленного управления. В поле SetDataForControlPasswordsActionSilently мы задаем пароль для редактирования настроек TightVNC. Это необязательное поле, ведь управлять настройками службы могут только администраторы.

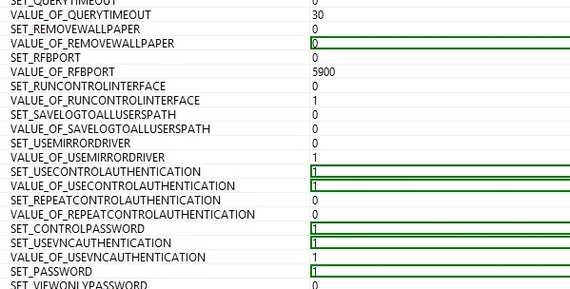

Выставляем значение 1 для полей, типов аутентификации, которым мы задали пароли.

Ограничение доступа по IP адресам

При желании можем задать ограничение удаленного подключения по IP адресам. Для этого устанавливаем значение ниже в 1.

Тогда в таблице Registry находим параметр

Там указываем IP адреса или их диапозон и через двоеточие параметр доступа: 0 — разрешен, 1 — запрещен. IP адреса и диапозоны перечисляем через запятую. В примере ниже мы разрешаем удаленное управление только IP адресов 192.168.1.2 и 192.168.1.2. Очень важно кроме разрешения доступа добавить диапозон адресов для запрета доступа. Разрешение не запрещает!

Скрываем фоновый рисунок

Отвечает за скрытие фоновой картинки рабочего стола при подключении. Полезно при плохом соединении. Для этого в обоих параметрах ставим 1.

Сохранение пакета модификации

После настроек всех параметров, выбираем пункт Transform — Generate transform. Полученный MST файл сохраняем в созданный ранее каталог.

Создание групповых политик

Последним этапом будет создание и настройка групповых политик. Как помните, их у нас две: для x86 и x64. Возвращаемся в оснастку управление групповой политикой и две новых политики. Каждой назначаем соответствующий WMI фильтр.

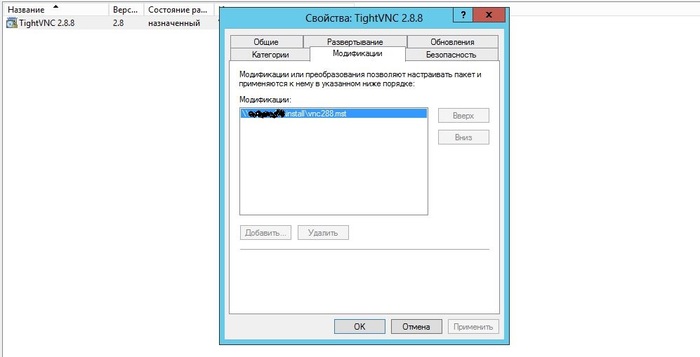

Открываем созданную политику для редактирования и направляемся по пути: Конфигурация компьютера — политики — конфигурация программ — установка программ. Далее выбираем Действие — Создать пакет. Указываем наш MSI, метод развёртывания — особый.

Открывается окно свойств пакета. Нас интересует закладка Модификации, там мы указываем путь до MST файла, сохраненного ранее. Сохраняем настройки.

На этом, пожалуй, всё. При следующей загрузки на компьютеры будет установлен TightVNC с заданными нами настройками.

Пост является копией заметки в моём блоге.

Лига Сисадминов

659 постов 12.4K подписчика

Правила сообщества

Для 32-разрядных клиентских операционных систем:

select * from Win32_OperatingSystem WHERE ProductType = "1" AND NOT (OSArchitecture = "64-bit") OR (OSArchitecture = "64-разрядная")

Для 64-разрядных клиентских операционных систем:

select * from Win32_OperatingSystem WHERE ProductType = "1" AND (OSArchitecture = "64-bit") OR (OSArchitecture = "64-разрядная")

2 условия с OR надо в скобки, иначе условия после OR будет достаточно и выберется по нему:

WHERE ProductType = "1" AND NOT (OSArchitecture = "64-bit" OR OSArchitecture = "64-разрядная")

WHERE ProductType = "1" AND (OSArchitecture = "64-bit" OR OSArchitecture = "64-разрядная")

Жаль с GPO так много проблем в плане установки софта. Только MSI пакеты, никакой обратной связи, очень часто установка проходит некорректно, но записывается что GPO отработала. Потом целый квест накатить повторно.

С .exe геморрой, обновление версий геморрой. Раскатить софт который уже установлен на части рабочих станций - геморрой.

Установка только при ребутах.

При любой возможности лучше какой-то другой вариант использовать: SCCM, касперский endpoint security или еще что захочется.

TightVnc ставится через msi без всяких проблем. А настройки - экспортируется реестр через gpo. Больше писанины. Зачем? Тем более можно в любое время поменять настройки.

Сейчас все переезжают на Intune в плане доставки пакетов. Для модификации MSI позвольте посоветовать бесплатную InstedIt. Скачивайте и сразу ставите и плюс супер мощный функционал: не чета орке.

Ребят, ежли нужен клиент с адресной книгой (т.к. AD - это необходимо), то ставьте mRemoteNG и добавляейте внешнее приложение tvnviewer.exe c аргументами -host=%Hostname% -port=[ваш порт] -password=[ваш пароль] -scale=auto . В результате получите импорт хостов и контейнеров из AD, возможность вести совместный актуальный список подключений с коллегами в базе MySQL.

Посоветуйте программу для удаленки, раньше пользовался тимвивером, но теперь уже она требует денег, немалых. Амиадмин исчерпал лимит времени на бесплатное подключение. Друзьям помогаю по удаленке, поэтому ничего сложного бы)есть инфа как политиками через повершелл из репозитория ставить и обновлять пакеты?

Бля чувак раньше не мог пост запилить )) пару недель назад искал , опробуем твою версию@mfc166, А может рассказать, что у тебя в политике “длинные пути WIN32" и зачем она нужна? Спасибо.

Citrix WinFrame

В наше время все уже привыкли к протоколу RDP. Кому-то он даёт возможность удалённой работы, кому-то возможность удалённого администрирования. Как SSH в Linux, RDP стал чем-то стандартным и привычным в Windows среде. Но так было не всегда.

Citrix приобрела лицензию на исходные коды Windows NT 3.51 и выпустила её под названием WinFrame, прикрутив к ней сервер приложений. В остальном, это уже привычная нам Windows NT 3.51 Server. Замечу, что возможность быть контроллером домена в ней выпилили. Можете считать, что WinFrame — это лицензионная сборка Windows NT 3.51.

Winframe позволяет удалённо работать с приложениями в режиме удалённого рабочего стола и в режиме опубликованного приложения (типа RemoteApp).

Список поддерживаемых клиентских операционных систем огромен, так как используется протокол ICA. То есть можно удалённо работать в Microsoft Office с документами на сервере, используя для этого DOS или Macintosh.

Сервер приложений

Сервер предлагает множество настроек и по-настоящему огромный функционал. Ещё на стадии установки он предлагает сменить буквы дисков так, что-бы пользователи не путали свой системный диск с диском терминала.

В сервере есть балансировщик, но он требует отдельной лицензии. Возможность теневого подключения к пользовательской сессии позволяет увидеть содержимое сессии пользователя и оказать ему помощь при необходимости. Приложение Citrix Server Administration обеспечивает возможность управлять пользовательскими сеансами и процессами.

Сервер обеспечивает проброс дисков, принтеров, звука, портов и буфера обмена.

Я опубликовал блокнот, давайте посмотрим настройки, доступные для опубликованного приложения.

Теперь создадим дискету с клиентом удалённого доступа, используя предназначенное для этого приложение.

Установка клиента ничем не примечательна — обычный дистрибутив на двух дискетах. Перейдём к клиенту. После непродолжительной настройки, авторизовавшись на сервере, я получил удалённо запущенный блокнот.

Режим бесшовного окна

Уже по заголовку окна понятно, что он не из этой системы — элементы управления окном явно указывают на принадлежность к Program manager. В диалоговом окне сохранения документа виден иной алгоритм именования дисков, более понятный пользователю.

Режим удалённого рабочего стола

Теперь попробуем войти на удалённый рабочий стол. Полноэкранный вход не так показателен, так как не понятно, откуда идёт подключение — войдём в оконном режиме 800х600.

Технология, честно говоря, очень крутая. По функционалу не только не уступает службам терминалов, которые появятся несколько позже, но и превосходят их. Режим RemoteApp, появится в Windows Server 2008 девять лет спустя.

Доброго времени суток, Хабр! Хочу представить интересный, по моему мнению, способ создания msi-инсталляторов для любого программного обеспечения и, как следствие, развертывание его средствами GPO. Подчеркну, что описанный метод не подразумевает создание «слепков» системы, а использует нативные инсталляторы софта, при чем для создания msi применяются только бесплатные для коммерческого использования продукты.

Введение, пара ссылок и дисклеймер

Каждый нормальный инсталлятор ПО имеет возможность автоматической установки с определенными или заложенными по умолчанию параметрами. Суть моего метода проста и заключается в том, чтобы запаковать нативный инсталлятор в «контейнер» msi и запустить его с необходимыми параметрами командной строки. В сети куча информации по автоматической установке того или иного приложения, и я не буду заострять на этом внимание. Наша цель, повторюсь, — установка ПО средствами групповых политик. Кстати, некоторые из вас могут возразить, что установку можно производить через ZAW, но, к сожалению, данный метод применим только для установки с правами текущего пользователя и не может применяться для централизованной автоматической установки приложений.

Интересный цикл статей по установке ПО через ГП. Для новичков рекомендую прочитать все, чтобы потом не спрашивать, чем отличается тип установки «назначенный» от «публичный».

Необходимый софт. Exe to MSI Converter freeware и всем известная orca Первый нужен для того, чтобы создать msi из exe, а вторая — чтобы получившийся msi-ник смог установиться через групповые политики.

Метод не претендует на полную уникальность и в некоторых местах могут встречаться излишества, которых можно было бы избежать, но это связанно отсутствием желания и необходимости слишком глубоко вникать в параметры таблиц msi-пакетов. Первоначальной целью ставилось быстро найти бесплатный способ создания msi и после нескольких часов, проведенных в чтении зарубежных форумов и бесконечных перезагрузках виртуальной машины, метод был найден. Также, статья — это не обзор интерфейса программ, и скриншотов вы не увидите.

На своем предприятии сначала был развернут SCCM , который работает через пень-колоду. Для подстраховки начал делать на основе бат-файлов тихую установку для всего используемого на предприятии софта. Результат очень понравился и мне (сисадмину) и техподдержке, которой приходилось раньше каждую программу ставить и настраивать интерактивно.

Теперь требуется только подключить сетевой диск с софтом и выбрать профиль устанавливаемого софта – это каталог, в котором находятся 2 файла: install.bat - для установки всех пакетов, и install.lst - список путей к пакетам тихой установки.

Файл установки install.bat во всех пакетах написан примерно по одному шаблону. Сначала пакет деинсталлируется, и, если не был указан ключ -u , продолжается его установка.

Везде, где только возможно, для установки используются оригинальные файлы инсталляторов. В результате чего обновить пакет до последней версии очень легко - достаточно заменить старый инсталлятор новым, скачанным по ссылке, указанной в коментарии, и соответствующе изменить переменную INSTALLER .

Вместе с установкой пакетов применяются (по возможности) адекватные (на мой взгляд) настройки. Например: устанавливается язык по умолчанию, стартовая страница, включается/выключается автозагрузка, создаются нужные/удаляются ненужные ярлыки, останавливаются/удаляются ненужные службы, и т.д.

При создании пакетов очень помогли вот эти ресурсы:

А вот сами пакеты тихой установки (каждый нужно распаковать):

7-Zip best sfx архиватор

AnyDesk best sfx удалённый доступ к ПК

Awesome Duplicate Photo Finder sfx поиск одинаковых фотографий

Bitrix24 sfx организация работы компании

ACDSee Classic sfx просмотр изображений

AkelPad best sfx замена Блокнота

AlReader2 best sfx просмотр FB2, ePub

Artweaver sfx редактирование изображений

Bulk Rename Utility best sfx переименование файлов

CDBurnerXP sfx запись оптических дисков

Chistilka sfx очистка от вредоносных и ненужных программ ( сайт разработчика )

Classic Shell best sfx классическая кнопка Пуск для новых версий Windows

ClipboardToClipboard sfx менеджер буфера обмена

Cloud System Booster best sfx устранение ошибок, очистка и оптимизация ПК

Compare It best sfx сравнение 2-х текстовых файлов

DirectX программная платформ DirectX 9.0c (v9.29.1962)

DNS AirTab M973W всё для прошивки и рутования планшета DNS AirTab M973W

DOSBox best sfx эмулятор DOS

Dropbox клиент облачного хранилища

Evernote best sfx ведение заметок

Far Manager best sfx файловый менеджер ( описание )

FastStone Capture best sfx захват снимков экрана, запись видео и аудио

FastStone Image Viewer best sfx просмотр изображений

Free Pascal компилятор языка Паскаль

Freemake Video Converter sfx конвертер мультимедиа-файлов

FilesFind программы для поиска файлов: AVSearch, Everything, SearchMyFiles

Firefox sfx web-браузер

Firefox Community Edition sfx web-браузер (управляется через Group Policy)

Flash Player sfx воспроизведение мультимедиа-контента

Fonts sfx шрифты

GIMP sfx редактирование изображений

GRUB best загрузчик GRUB4DOS с образами для установки на компьютер/флешку

HAL best sfx поиск торрентов

HashTab подсчёт контрольных сумм (расширение для Проводника)

HylaFAX приём и отправка факсов

InfraRecorder sfx запись оптических дисков

Inkscape редактирование векторных изображений

ISScriptEngine поддержка инсталляторов Macromedia InstallShield

iTools best sfx iTools + iBackupBot + iTunes

Java sfx программная платформа Java (v1.7.0_05)

Joxi best sfx снимки экрана

Kaspersky Free Antivirus best sfx антивирус Касперского

KAV Agent агент антивируса Касперского

KeePass sfx менеджер паролей

LAPS управление локальными паролями администраторов на доменных машинах

Хотите узнать, как использовать групповую политику для установки пакета MSI? В этом учебнике мы покажем вам, как создать групповую политику для автоматической установки пакета MSI на доменных компьютерах.

• Windows 2012 R2

• Windows 2016

• Windows 2019

• Windows 10

• Windows 7

Список оборудования:

В следующем разделе представлен список оборудования, используемого для создания этого руководства Windows.

Каждую часть оборудования, перечисленных выше, можно найти на веб-сайте Amazon.

Windows Связанные Учебник:

На этой странице мы предлагаем быстрый доступ к списку учебников, связанных с Windows.

Учебник GPO - Установка пакета MSI

Создайте общую папку и поместите копию пакета MSI.

Это будет точка распространения пакета MSI в сети.

В нашем примере была создана общая папка под названием SOFTWARE.

Все пользователи домена и все доменные компьютеры получили разрешение на чтение этой папки.

В нашем примере это путь к доступу к сетевому доступу.

На контроллере домена откройте инструмент управления групповой политикой.

Создание новой групповой политики.

Введите имя для новой политики группы.

В нашем примере, новый GPO был назван: MY-GPO.

На экране управления групповой политикой расширьте папку под названием «Объекты групповой политики».

Нажмите правой кнопкой мыши на новый объект групповой политики и выберите опцию редактирования.

На экране редактора групповой политики расширьте папку конфигурации компьютера и найдите следующий элемент.

Нажмите правой кнопкой мыши на папку установки программного обеспечения и выберите опцию добавления пакета.

Выберите пакет MSI, используя общий пакет сети.

Выберите опцию ASSIGNED.

В нашем примере мы собираемся установить пакет MSI программного обеспечения 7-ЗИП.

Чтобы сохранить конфигурацию групповой политики, необходимо закрыть редактор групповой политики.

Поздравляю! Вы закончили создание GPO.

Учебник - Применение GPO для установки пакета MSI

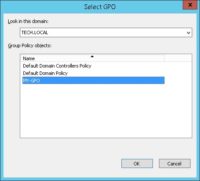

На экране управления политикой Группы необходимо правильно нажать на желаемую Организационную группу и выбрать возможность связать существующий GPO.

В нашем примере мы собираемся связать групповую политику под названием MY-GPO с корнем домена.

После применения GPO вам нужно подождать 10 или 20 минут.

В течение этого времени GPO будет реплицироваться на другие контроллеры доменов.

Чтобы проверить конфигурацию, перезагрузите удаленный компьютер и проверьте, было ли программное обеспечение автоматически установлено.

Удаленный компьютер должен иметь доступ к сети, где находится пакет MSI.

В нашем примере пакет MSI был установлен с использованием GPO на всех доменных компьютерах.

Читайте также: