Acorp w422g v3 как роутер

Обновлено: 05.07.2024

ADSL модем с функциями маршрутизатора, коммутатора (4 порта 10/100Мбит/с Fast Ethernet Auto MDI/MDIX) и точки доступа (802.11b/g, 54Мб/c) беспроводной сети; обеспечивает возможность разделения доступа в интернет для нескольких ПК в офисе или дома. Полная свобода в использовании

интернета!

Модем Acorp Sprinter@ADSL W422G, построен на новом поколении чипсетов производства Texas Instruments: TNETD7200A. Теперь, за счет улучшенной технологии производства потребляет меньше энергии (меньше греется) и работает на более высокой частоте (211МГц). Новый чипсет производится по технологии Lead-free, что делает изделие более экологически чистым.

Улучшенная схемотехника модема: снижено энергопотребление, повышена стабильность работы при некачественном электропитании; механический выключатель питания; поддерживаются стандарты ADSL Annex M и RE-ADSL.

Acorp Sprinter@ADSL W422G пришел на замену хорошо зарекомендовавшему себя модему Acorp Sprinter@ADSL W400G. Новинка обладает новым модулем Wi-Fi с поддержкой усиленных функций защиты беспроводной сети (WEP256/WPA/WPA2/Radius) и поддержкой работы точки доступа в режиме WDS.

Особенности Acorp Sprinter@ADSL W422G:

- Добавлено управление модемом SNMP, UPnP;

- Расширенные функции управления трафиком Policy Database, Shaper, Ingress/Egress;

- Удаленное управление и настройки модема по протоколам TR-068, TR-069;

- Поддержка протокола SSH;

- Увеличенный объем внутренней памяти позволяет работать под высокой нагрузкой (активное использование p2p-сетей, разделение доступа в Интернет на большое число пользователей);

- Используется новый модуль Wi-Fi c пониженным тепловыделением;

- Введена поддержка Multiple-SSID;

- Усилены функции защиты беспроводного соединения за счет поддержки WEP256, WPA2 (WPA2-PSK и Radius);

- Добавлена возможность работы точки доступа в режиме WDS;

- Сплиттер в комплекте.

2) Два провайдера интернет, 1-й по технологии ADSL, 2-й по Ethernet (в данном случае будут рассматриваться Доброе и Домолинк)

Ввиду наличия в компьютере только 1й сетевой карты (да вообщем просто для удобства) нужно получить физически одно подключение, через которое можно получить доступ к ресурсам обоих провайдеров

2. После прошивки заходим в web интерфейс модема и переключаемся на вкладку Setup

Сейчас мы будем конфигурировать 2-й wan порт (Ethernet), для этого заходим в пункт Lan Configuration:

Изначально все интерфейсы находятся в 1-й LAN-группе, нам необходимо перебросить Ethernet 4 в 4-ю LAN-группу, как показано на рисунке. Затем нажимаем кнопку Configure в 4-й группе.

Здесь главное выставить автоматическое получение ip адреса остальное выставляем как на рисунке. Важное замечание: у провайдера "Доброе" существует привязка по mac-адресу, поэтому чтобы порт получил ip, необходимо сообщить новый mac. Mac-адрес можно посмотреть в закладке Status - Product Information:

На этом конфигурирование порта закончено, теперь 4-м LAN портом нашего модема является WAN.

3. Переходим к созданию нужных нам соединений (VPN-Доброе и PPPOE-Домолинк).

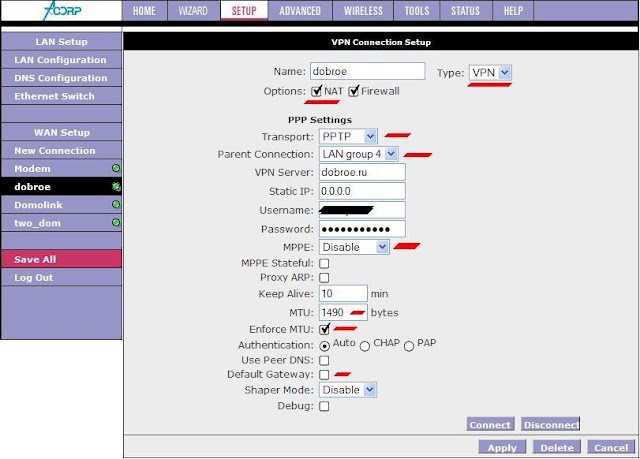

Создадим сначала VPN, для этого перейдем на вкладку New connection:

Выбираем тип VPN, транспорт PPTP, Parent Connection здесь указывается поверх какого соединения установится туннель. Остальное делаем как на рисунке, одним из важных параметров является MTU и галка Enforce MTU - без них соединение устанавливалась, но не работало должным образом. Также не нужно здесь ставить галку Default Gateway маршрут по умолчанию мы будем задавать позже. Теперь создадим соединение PPPOE.

Делаем всё как на картинке, единственное параметр VCI у разных провайдеров различный (ну и логин с паролем естественно тоже). Всё, на этом наши соединения готовы.

4. Нужно обязательно прописать DNS сервера на закладке DNS configuration

Адреса можно узнать у провайдеров, т. к. ячейки всего 3, то тут нужно решать какое соединение приоритетное тех тогда и нужно писать 2 DNS.

Здесь необходимо будет добавить три статических маршрута для провайдера Доброе на сети 91.192.32.0/255.255.255.224, 172.16.0.0/255.240.0.0 и 192.168.4.32/255.255.255.224. В поле Gateway указывайте адрес шлюза для Вашей подсети. А также назначить маршрут по умолчанию, в данном случае это соединение "Домолинк". Если мы хотим по умолчанию Доброе, то должно быть примерно так:

Последним здесь записан маршрут до локального ресурса "Домолинк", часть трафика (первые 3 маршрута идут по локалке "Доброго", остальное через VPN.

6. Теперь сохраняем настройки (их кстати лучше периодически сохранять в процессе) и перезагружаем наш модем. Результат должен быть примерно таким:

Статья по настройке роутера Acorp моделей W422G и WAP-G.

Инструкция приведена на примере роутера Acorp от кампании Ростелеком, но она также подойдет для других моделей и прошивок.

настройка роутеров Acorp W422G и WAP-G

Схема подключения роутера

На тыльной стороне роутера W422G или WAP-G находится несколько портов.

Если в дальнейшем к нему будут подключаться компьютеры при помощи кабеля LAN, здесь есть 4 разъема.

Пятый порт, расположенный отдельно от четырех других, предназначен для подключения интернет-кабеля (тот, что провели сотрудники Ростелеком или Мегалайн из подъезда). Если у вашего компьютера нет антенны Wi-Fi, вставьте шнур, который был в коробке, с одной стороны в устройство, а с другой — в аналогичный вход сетевой карты на задней панели системного блока.

Настройка подключения роутера к интернету

После этого, включите роутер Acorp W422G или WAP-G , а на компьютере откройте любой браузер — программу для просмотра интернета.

В адресной строке наберите 192.168.1.254 или 192.168.1.1 и нажмите «Ввод».

Подчеркнем, не в строке поиска, а именно в адресной.

Далее появится окошко, где нужно ввести имя пользователя и пароль.

Обычно, по умолчанию, это слова «Admin» и «Admin».

Здесь же производится полная настройка роутера. Для этого нужно кликнуть по вкладке «Setup» и далее нажать «New Connection». Далее заполняйте все появившиеся поля правильно:

- Name — имя подключения (любое);

- Type — тип подключения (PPPoE);

- Username — имя пользователя (предоставляется поставщиком услуг интернета);

- Password — пароль (предоставляется поставщиком услуг интернета);

Если все сделано правильно, сохраняем изменения — кликаем по «Apply» и ждем подключения модема к интернету, затем проверяем его работу при помощи любого браузера. Для компьютера роутер выполняет роль модема.

Настройка точки доступа WiFi на роутере

Сохраните изменения — настройка модема готова!

Полезно посмотреть

Видео по настройке

Из-за летней грозы выходит из строя уже второй ADSL модем. На этот раз был приобретен Модем Acorp Sprinter ADSL W422G. Приобретен по принципу – что было в магазине.

Задача стоящая перед модемом – раздача интернета на стационарный комп через LAN, и на ноутбук по WiFi. Иногда возможность подключения второго компьютера.

Характеристики: Модем Acorp Sprinter@ADSL W422G AnnexA (ADSL2+, 4 LAN, 802.11g) w/Splitter:

Тип модема: ADSL annex A

Протокол передачи: ADSL, ADSL2+, 802.11g, Fast Ethernet 10/100

Дополнительная информация: ADSL модем с функциями маршрутизатора, коммутатора (4 порта 10/100Мбит/с Fast Ethernet Auto MDI/MDIX) и точки доступа (802.11b/g, 54Мб/c) беспроводной сети

Модем построен на базе последней ревизии процессора от Realtek RTL8672-VC.

Подключаем к компьютеру, в браузере вбиваем 192.168.1.1, вводим пароль – и ничего, оказывается, вначале нужно прописать IP в свойствах сети 192.168.1.2, только потом удается войти в веб-конфигуратор.

В принципе, никаких сложностей веб-конфигурирование вызвать не должно, хотя начинающие пользователи нередко испытывают затруднения в прописывании настроек своего провайдера, да и с интерфейсом на английском делать это ещё сложнее. Для двух предыдущих модемов в комплекте шла утилита автоматической настройки. В ней пошагово можно было выставить все настройки. Компания Acorp, как я узнал позже, предлагает пользователям аналогичную программу AdslAcorpWizard. К сожалению, на прилагаемом CD эта программа отсутствовала, на российском сайте компании Acorp мне не удалось найти и скачать эту программу.

Далее идем во вкладку WAN - Channel config, и там настраиваем PPPoE, вводим логин и пароль для доступа к провайдеру.

Далее Wireless – Basic Settings, здесь настраиваем WiFi, обязательно выбираем алгоритм защиты беспроводной сети, и защищаем ее паролем.

В работе, Acorp Sprinter@ADSL W422G показал себя хорошо, работает без проблем, круглосуточно, с моей скоростью справляется. Беспроводной модуль также обеспечивает качественное соединение и высокую скорость в пределах одного помещения, есть возможность во вкладке Radio Power увеличить или уменьшить мощность передатчика. Если использовать беспроводную сеть в радиусе 2-4 метров от модема, можно установить пониженную мощность. Заявленный производителем рабочий диапазон - в помещении 30-100м, на улице (в зоне прямой видимости) - 200-300м. В качестве эксперимента пытался подключится из дома через улицу (метров 80, через 2 деревянных стены с окнами), вполне удачно, стабильно ловит сигнал.

На сайте производителя так же отмечается что с помощью веб-конфигуратора можно настроить и аппаратный межсетевой экран, которым оснащён Acorp Sprinter@ADSL W422G. Также отмечается, что данная новинка оснащена большим объёмом встроенной памяти, и это означает, что она сможет поддерживать более высокую нагрузку - большее количество одновременных интернет-соединений, большее количество одновременных закачек по пиринговым сетям. Это достигается благодаря новым функциям управления трафиком, когда можно устанавливать приоритет для того или иного его вида. Но с этими настройками я еще не работал.

Сравнивал модем в удобстве настройки и в работе с предыдущими модемами: D-Link DSL-264U и TP-Link TD-W8101G.

Из преимуществ нового хочется отметить больший радиус беспроводного соединения, возможность подключения TVi – интерактивного телевидения на один из LAN каналов. Также увеличилась скорость подключения модема к интернету. Съемная антена.

Из минусов – сложно настраивать, не очень интуитивно понятен интерфейс –без инструкции не настроишь. Хуже качество сборки – пластик тоньше, гнется, зазоры в корпусе. И стоит дороже своих конкурентов.

svin0:Покажите скрин страницы управления шейпером.

Пожалуйста. Если внимательно посмотреть, то даже меню W422G V3 полностью переработано по сравнению W422G V2

После включения Shaper enable никаких дополнительных вкладок/полей не появляется?

Покажите содержимое /rwfs/init.d/shaper. Для этого:

код выделить все telnet ип_модема

cat /rwfs/init.d/shaper

Результат вставьте сюда.

И сделайте скрин Advance -> Others.

Кстати, последняя версия прошивки - 0.2.10.

скрин Advance -> Others.

Если качество не устраивает то постараюсь улучшить.

4) Управление обработкой /rwfs/init.d/shaper вынесено в (Advance->Others), по умолчанию отключено. Пример скрипта

для равномерного разделения траффика доступно из коробки, используется дисциплина esfq.

Либо версия новее с отдельным пунктом меню.

По поводу многопоточной закачки. К iptables есть модуль connlimit (прошивки начиная с 0.1.19), который может ограничивать соединения.

После правки файлов сохраниться и перезагрузить:

код выделить все service rwfs save && reboot

У меня нет такого модема:), поэтому точную внутреннюю структуру не знаю, могут быть небольшие расхождения с повседневными линуксами. На форумах ddix много информации.

svin0:У меня нет такого модема:), поэтому точную внутреннюю структуру не знаю, могут быть небольшие расхождения с повседневными линуксами. На форумах ddix много информации.

Спасибо и на этом. Может сможете подсказать как на первом этапе разрешить только некоторым IP подключение к модему и запретить всем остальным использую только web интерфейс

Спасибо за внимание.

Батуров, сетку случаем не через wi-fi настраивали? Не могу связать ПК с XP к буку с 7ой.

!LYH@N:Батуров, сетку случаем не через wi-fi настраивали? Не могу связать ПК с XP к буку с 7ой.

обычное проводное соединение. WI-FI даже отключен. И что самое интересное нагрев модема сильно уменьшился после отключения wi-fi

К счастью у всех только XP и семерку никто пока ставить не собирается.

ситуация как две капли воды пахожа на ситуацию Батурова, с шейпером необходимо разобраться во что бы то не стало

Вечная ругонь из-за трафика - вплоть до мании преследования))))

Насколько я правильно понял в третьей моделе шейпер настраивается не на конкретное соединение, а на все устройство в целом. А так как имеются два соединения (ХХL , Гость). Причем для первого "Maximum download rate" может доходить лишь до 1024, когда для гостя в пределах всего канала - 2048. Какие значения надо указывать вкладке шейпера?

Конечно настройка этой вкладки не выход (если она вообще коректно работает) - надо копать, и копать глубоко)

Herr_Oberst:ситуация как две капли воды пахожа на ситуацию Батурова, с шейпером необходимо разобраться во что бы то не стало

Вечная ругонь из-за трафика - вплоть до мании преследования))))

Пока это единственный модем с функциями динамического шейпера.

До ругани у нас пока не доходило, просто сейчас я всем каждую неделю высылают отчет по расходованию трафика. Всех это пока устраивает. Но разобрать с шейпером надо. Может и найдем спеца который сможет на пальцах все объяснить. Пока как понял надо написать хороший скрипт и загнать в модем. Сейчас через веб морду многое в модеме не сделаешь.

Разрешить и запретить подключения можно на страницах с названием ACL, Access Control, Rules или что-нибудь подобное либо через командную строку. Пройдитесь по меню, возможно это ARP table. Там указывается ip и/или mac.

Покажите результат команды

код выделить все iptables -S

Вкладка Simple shaper слишком simple , поэтому в ней только глобальные настройки.

svin0:Разрешить и запретить подключения можно на страницах с названием ACL, Access Control, Rules или что-нибудь подобное либо через командную строку. Пройдитесь по меню, возможно это ARP table. Там указывается ip и/или mac.

Покажите результат команды

код выделить все iptables -S

Вкладка Simple shaper слишком simple , поэтому в ней только глобальные настройки.

iptables v1.2.7a: Unknown arg `-S'

Try `iptables -h' or 'iptables --help' for more information.

Usage: iptables -[AD] chain rule-specification [options]

iptables -[RI] chain rulenum rule-specification [options]

iptables -D chain rulenum [options]

iptables -[LFZ] [chain] [options]

iptables -[NX] chain

iptables -E old-chain-name new-chain-name

iptables -P chain target [options]

iptables -h (print this help information)

Either long or short options are allowed.

--append -A chain Append to chain

--delete -D chain Delete matching rule from chain

--delete -D chain rulenum

Delete rule rulenum (1 = first) from chain

--insert -I chain [rulenum]

Insert in chain as rulenum (default 1=first)

--replace -R chain rulenum

Replace rule rulenum (1 = first) in chain

--list -L [chain] List the rules in a chain or all chains

--flush -F [chain] Delete all rules in chain or all chains

--zero -Z [chain] Zero counters in chain or all chains

--new -N chain Create a new user-defined chain

-X [chain] Delete a user-defined chain

--policy -P chain target

Change policy on chain to target

-E old-chain new-chain

Change chain name, (moving any references)

--proto -p [!] proto protocol: by number or name, eg. `tcp'

--source -s [!] address

--destination -d [!] address

--in-interface -i [!] input name[+]

network interface name ([+] for wildcard)

--jump -j target

target for rule (may load target extension)

--match -m match

extended match (may load extension)

--numeric -n numeric output of addresses and ports

--out-interface -o [!] output name[+]

network interface name ([+] for wildcard)

--table -t table table to manipulate (default: `filter')

--verbose -v verbose mode

--line-numbers print line numbers when listing

--exact -x expand numbers (display exact values)

[!] --fragment -f match second or further fragments only

--modprobe=<command> try to insert modules using this command

--set-counters PKTS BYTES set the counter during insert/append

[!] --version -V print package version.

ACCOUNT v1.2.7a options:

--addr ip/netmask Base network IP and netmask used for this table

--tname name Table name for the userspace library

TTL target v1.2.7a options

--ttl-set value Set TTL to <value>

--ttl-dec value Decrement TTL by <value>

--ttl-inc value Increment TTL by <value>

CONNMARK target v1.2.7a options:

--set-mark value Set conntrack mark value

--save-mark Save the packet nfmark on the connection

--restore-mark Restore saved nfmark value

NOTRACK target v1.2.7a takes no options

CLASSIFY target v1.2.7a options:

--set-class [MAJOR:MINOR] Set skb->priority value

TRIGGER v1.2.7a options:

--trigger-type (dnat|in|out)

Trigger type

--trigger-proto proto

Trigger protocol

--trigger-match port[-port]

Trigger destination port range

--trigger-relate port[-port]

Port range to map related destination port range

to.

ULOG v1.2.7a options:

--ulog-nlgroup nlgroup NETLINK group used for logging

--ulog-cprange size Bytes of each packet to be passed

--ulog-qthreshold Threshold of in-kernel queue

--ulog-prefix prefix Prefix log messages with this prefix.

TOS target v1.2.7a options:

--set-tos value Set Type of Service field to one of the

following numeric or descriptive values:

Minimize-Delay 16 (0x10)

Maximize-Throughput 8 (0x0

Maximize-Reliability 4 (0x04)

Minimize-Cost 2 (0x02)

Normal-Service 0 (0x00)

TCPMSS target v1.2.7a mutually-exclusive options:

--set-mss value explicitly set MSS option to specified value

--clamp-mss-to-pmtu automatically clamp MSS value to (path_MTU - 40)

SNAT v1.2.7a options:

--to-source <ipaddr>[-<ipaddr>][:port-port]

Address to map source to.

(You can use this more than once)

SAME v1.2.7a options:

--to <ipaddr>-<ipaddr>

Addresses to map source to.

May be specified more than

once for multiple ranges.

--nodst

Don't use destination-ip in

source selection

REJECT options:

--reject-with type drop input packet and send back

a reply packet according to type:

Valid reject types:

icmp-net-unreachable ICMP network unreachable

net-unreach alias

icmp-host-unreachable ICMP host unreachable

host-unreach alias

icmp-proto-unreachable ICMP protocol unreachable

proto-unreach alias

icmp-port-unreachable ICMP port unreachable (default)

port-unreach alias

icmp-net-prohibited ICMP network prohibited

net-prohib alias

icmp-host-prohibited ICMP host prohibited

host-prohib alias

tcp-reset TCP RST packet

tcp-reset alias

icmp-admin-prohibited ICMP administratively prohibited (*)

admin-prohib alias

(*) See man page or read the INCOMPATIBILITES file for compatibility issues.

REDIRECT v1.2.7a options:

--to-ports <port>[-<port>]

Port (range) to map to.

MIRROR target v1.2.7a takes no options

MASQUERADE v1.2.7a options:

--to-ports <port>[-<port>]

Port (range) to map to.

MARK target v1.2.7a options:

--set-mark value Set nfmark value

LOG v1.2.7a options:

--log-level level Level of logging (numeric or see syslog.conf)

--log-prefix prefix Prefix log messages with this prefix.

--log-tcp-sequence Log TCP sequence numbers.

--log-tcp-options Log TCP options.

--log-ip-options Log IP options.

ECN target v1.2.7a options

--ecn-tcp-remove Remove all ECN bits from TCP header

DSCP target options

--set-dscp value Set DSCP field in packet header to value

This value can be in decimal (ex: 32)

or in hex (ex: 0x20)

--set-dscp-class class Set the DSCP field in packet header to the

value represented by the DiffServ class value.

This class may be EF,BE or any of the CSxx o

r AFxx classes.

These two options are mutually exclusive !

DNAT v1.2.7a options:

--to-destination <ipaddr>[-<ipaddr>][:port-port]

Address to map destination to.

(You can use this more than once)

Standard v1.2.7a options:

(If target is DROP, ACCEPT, RETURN or nothing)

AH v1.2.7a options:

--ahspi [!] spi[:spi]

match spi (range)

conntrack match v1.2.7a options:

[!] --ctstate [INVALID|ESTABLISHED|NEW|RELATED|UNTRACKED|SNAT|DNAT][. ]

State(s) to match

[!] --ctproto proto Protocol to match; by number or name, eg. `tcp'

--ctorigsrc [!] address[/mask]

Original source specification

--ctorigdst [!] address[/mask]

Original destination specification

--ctreplsrc [!] address[/mask]

Reply source specification

--ctrepldst [!] address[/mask]

Reply destination specification

[!] --ctstatus [NONE|EXPECTED|SEEN_REPLY|ASSURED|CONFIRMED][. ]

Status(es) to match

[!] --ctexpire time[:time] Match remaining lifetime in seconds against

value or range of values (inclusive)

DSCP match v1.2.7a options

[!] --dscp value Match DSCP codepoint with numerical value

This value can be in decimal (ex: 32)

or in hex (ex: 0x20)

[!] --dscp-class name Match the DiffServ class. This value may

be any of the BE,EF, AFxx or CSx classes

These two options are mutually exclusive !

ECN match v1.2.7a options

[!] --ecn-tcp-cwr Match CWR bit of TCP header

[!] --ecn-tcp-ece Match ECE bit of TCP header

[!] --ecn-ip-ect [0..3] Match ECN codepoint in IPv4 header

ESP v1.2.7a options:

--espspi [!] spi[:spi]

match spi (range)

helper match v1.2.7a options:

[!] --helper string Match helper identified by string

ICMP v1.2.7a options:

--icmp-type [!] typename match icmp type

(or numeric type or type/code)

Valid ICMP Types:

any

echo-reply (pong)

destination-unreachable

network-unreachable

host-unreachable

protocol-unreachable

port-unreachable

fragmentation-needed

source-route-failed

network-unknown

host-unknown

network-prohibited

host-prohibited

TOS-network-unreachable

TOS-host-unreachable

communication-prohibited

host-precedence-violation

precedence-cutoff

source-quench

redirect

network-redirect

host-redirect

TOS-network-redirect

TOS-host-redirect

echo-request (ping)

router-advertisement

router-solicitation

time-exceeded (ttl-exceeded)

ttl-zero-during-transit

ttl-zero-during-reassembly

parameter-problem

ip-header-bad

required-option-missing

timestamp-request

timestamp-reply

address-mask-request

address-mask-reply

iprange match v1.2.7a options:

[!] --src-range ip-ip Match source IP in the specified range

[!] --dst-range ip-ip Match destination IP in the specified range

length v1.2.7a options:

[!] --length length[:length] Match packet length against value or range

of values (inclusive)

limit v1.2.7a options:

--limit avg max average match rate: default 3/hour

[Packets per second unless followed by

/sec /minute /hour /day postfixes]

--limit-burst number number to match in a burst, default 5

MAC v1.2.7a options:

--mac-source [!] XX:XX:XX:XX:XX:XX

Match source MAC address

--src-mask XX:XX:XX:XX:XX:XX

Source MAC mask

--mac-dst [!] XX:XX:XX:XX:XX:XX

Match destination MAC address

--dst-mask XX:XX:XX:XX:XX:XX

Destination MAC mask

MARK match v1.2.7a options:

[!] --mark value[/mask] Match nfmark value with optional mask

multiport v1.2.7a options:

--source-ports port[,port,port. ]

--sports .

match source port(s)

--destination-ports port[,port,port. ]

--dports .

match destination port(s)

--ports port[,port,port]

match both source and destination port(s)

OWNER match v1.2.7a options:

[!] --uid-owner userid Match local uid

[!] --gid-owner groupid Match local gid

[!] --pid-owner processid Match local pid

[!] --sid-owner sessionid Match local sid

[!] --cmd-owner name Match local command name

pkt_type v0.1 options:

--pkt-type [!] packettype match packet type

Valid packet types:

unicast to us

broadcast to all

multicast to group

state v1.2.7a options:

[!] --state [INVALID|ESTABLISHED|NEW|RELATED|UNTRACKED][. ]

State(s) to match

TCP v1.2.7a options:

--tcp-flags [!] mask comp match when TCP flags & mask == comp

(Flags: SYN ACK FIN RST URG PSH ALL NONE)

[!] --syn match when only SYN flag set

(equivalent to --tcp-flags SYN,RST,ACK SYN)

--source-port [!] port[:port]

--sport .

match source port(s)

--destination-port [!] port[:port]

--dport .

match destination port(s)

--tcp-option [!] number match if TCP option set

tcpmss match v1.2.7a options:

[!] --mss value[:value] Match TCP MSS range.

(only valid for TCP SYN or SYN/ACK packets)

TOS match v1.2.7a options:

[!] --tos value Match Type of Service field from one of the

following numeric or descriptive values:

Minimize-Delay 16 (0x10)

Maximize-Throughput 8 (0x0

Maximize-Reliability 4 (0x04)

Minimize-Cost 2 (0x02)

Normal-Service 0 (0x00)

UDP v1.2.7a options:

--source-port [!] port[:port]

--sport .

match source port(s)

--destination-port [!] port[:port]

--dport .

match destination port(s)

unclean v1.2.7a takes no options

CONNMARK match v1.2.7a options:

[!] --mark value[/mask] Match nfmark value with optional mask

TTL match v1.2.7a options:

--ttl-eq value Match time to live value

--ttl-lt value Match TTL < value

--ttl-gt value Match TTL > value

connlimit v1.2.7a options:

[!] --connlimit-above n match if the number of existing tcp connections

is (not) above n

--connlimit-mask n group hosts using mask

udplimit v1.2.7a options:

[!] --udplimit-above n match if the number of existing udp connections

is (not) above n

--udplimit-mask n group hosts using mask

STRING match v--urlalw [!]string Match a url allow string in a packet

1.2.7a options:

--from Offset to start searching from

--to Offset to stop searching

--algo Algorithm

--string [!] string Match a string in a packet

--url [!] string Match a url string in a packet

--domain [!] string Match a Domain string in a packet

IPP2P v0.8.1_rc1 options:

--ipp2p Grab all known p2p packets

--edk [TCP&UDP] All known eDonkey/eMule/Overnet packets

--dc [TCP] All known Direct Connect packets

--kazaa [TCP&UDP] All known KaZaA packets

--gnu [TCP&UDP] All known Gnutella packets

--bit [TCP&UDP] All known BitTorrent packets

--apple [TCP] All known AppleJuice packets

--winmx [TCP] All known WinMX

--soul [TCP] All known SoulSeek

--ares [TCP] All known Ares

DEBUG SUPPPORT, use only if you know why

--debug Generate kernel debug output, THIS WILL SLOW DOWN THE FI

LTER

Note that the follwing options will have the same meaning:

'--ipp2p' is equal to '--edk --dc --kazaa --gnu --bit --apple --winmx --soul --

ares'

IPP2P was intended for TCP only. Due to increasing usage of UDP we needed to cha

nge this.

You can now use -p udp to search UDP packets only or without -p switch to search

UDP and TCP packets.

Examples:

iptables -A FORWARD -m ipp2p --ipp2p -j MARK --set-mark 0x01

iptables -A FORWARD -p udp -m ipp2p --kazaa --bit -j DROP

iptables -A FORWARD -p tcp -m ipp2p --edk --soul -j DROP

LAYER7 match v1.2.7a options:

--l7dir <directory> : Look for patterns here instead of /etc/l7-protocols/

(--l7dir must be specified before --l7proto if used!)

--l7proto [!] <name> : Match the protocol defined in /etc/l7-protocols/name.pat

account v1.2.7a options:

--aaddr network/netmask

defines network/netmask for which make statistics.

--aname name

defines name of list where statistics will be kept. If no is

specified DEFAULT will be used.

--ashort

table will colect only short statistics (only total counters

without splitting it into protocols.

Читайте также: