Mikrotik постоянно отваливается wifi

Обновлено: 05.07.2024

Самая распространенная проблема MikroTik (точнее жалоба) — «у меня ничего не работает», причем чаще всего это неправда. Если у босса не открывается вложение в письме с темой «вы выиграли миллион», потому что его заблокировал антивирус, то настраивать роутер в этот день вряд ли придется.

Поэтому один из важных навыков админа — это умение вести диалог с пользователем и выяснять, что именно и как не работает. Увы, эта статья не будет посвящена данному вопросу, так что переходим сразу к технической части.

Ресурсы

Первое, на что обращает внимание любой системный администратор, — потребление ресурсов. Благо WinBox выводит эти данные прямо в главном окне. А если еще не выводит — сейчас же добавляй их туда. Это сэкономит много времени в будущем. Тебе нужно меню Dashboard → Add. И кстати, зеленый квадратик в правой верхней части — это не загрузка процессора. Не обращай на него внимания.

Если процессор постоянно загружен больше 80% (в зависимости от условий это значение может меняться, но в среднем давай примем такое число), то что‑то неладно. В первую очередь смотрим на местный «диспетчер задач», меню Tools → Profile. Тут мы увидим, что именно нагружает CPU, и поймем, как действовать дальше.

Длительную статистику по нагрузке CPU, трафику на интерфейсах и другим параметрам можно увидеть в Tools → Graphing.

Объяснение полей вы найдете в вики. Наиболее часто встречаются DNS, Encrypting и Firewall.

- Encrypting — роутер тратит много ресурсов на шифрование. Скорее всего, у вас много туннелей VPN и нет аппаратного чипа шифрования. Нужно поменять на железку со специальным чипом или выбрать более слабые алгоритмы.

- Firewall — прямое указание, что вы не читали мои предыдущие статьи.

- DNS — а вот тут вас ждет кое‑что интересное.

Сам по себе DNS-сервер почти не нагружает роутер в небольших и средних сетях (до нескольких тысяч хостов). А использовать RouterOS в качестве DNS-сервера в больших сетях не лучшая идея. Так откуда нагрузка? Давай разбираться. Если есть нагрузка, значит что‑то ее создает. Вероятно, серверу DNS приходится отвечать на большое количество запросов. Проверим, так ли это. Создадим в файрволе правило.

add action = accept chain = input dst - port = 53 log = yes log - prefix = DNS protocol = udpИ теперь смотрим в лог. Если наши предположения верны, то заметим много сообщений с префиксом DNS. Увидим, с каких адресов и на какие интерфейсы летят запросы. Скорее всего, это будет интерфейс WAN. Но мы не хотим обрабатывать DNS-запросы, пришедшие к нам из интернета. Закроем UDP-порт 53 на интерфейсе WAN, поместим правило в нужном месте — и наслаждаемся снизившейся нагрузкой. Поздравляю! Мы только что обнаружили, что были частью ботнета, закрыли эту дыру и сделали интернет чуточку чище. Подобные атаки часто проводятся с применением протоколов, работающих над UDP.

Firewall

Вообще, умение работать с файрволом несет в себе огромную силу. Правильно построенное правило укажет, как проходит пакет через систему, в какой интерфейс попадает, из какого уходит дальше и получает ли ответный пакет. По одним только счетчикам можно многое узнать о своей сети.

Counters

В столбцах Bytes и Packets отображаются количество байтов и пакетов, обработанных правилом. Кнопки Reset Counters сбрасывают эти счетчики. Теперь можно наблюдать, попадает ли трафик в нужное правило или нет.

Полезной часто оказывается вкладка Connections файрвола. Тут видно все потоки, проходящие через роутер: их состояние, количество прошедших байтов, флаги потока (для получения подсказки достаточно навести на значение в столбце). Для большей наглядности нужно добавить поля Reply Dst. Address и Reply Src. Address. В этих полях видно, в какой и из какого адреса был проведен NAT.

Connections

Файрвол со всеми его фичами позволяет детально дебажить весь трафик, проходящий через роутер. Чтобы лучше понимать, что происходит во всех этих вкладках, нужно изучить, как пакеты проходят через роутер. На картинке упрощенная версия схемы. Более подробная есть в документации.

Traffic Flow

Другие способы анализа трафика

Увидеть состояние потока, его адреса, байты и прочее — хорошо. Но файрвол не позволяет удобно и из единого места убедиться, что маршрутизация корректна. Чтобы узнать, в какой интерфейс вылетает пакет, достаточно воспользоваться инструментом Torch.

Torch

Torch можно воспринимать как некое подобие tcpdump. Здесь можно увидеть VLAN ID, source/destination address/port, DSCP, битовую и пакетную скорость. Есть удобные фильтры, которые позволяют делать точные выборки. Если данные в окне меняются слишком быстро, увеличивай значение Entry Timeout. К сожалению, в одном окне он может показывать только трафик на одном интерфейсе, но никто не мешает нажать New Window и наблюдать за несколькими интерфейсами. Если Torch не показывает нужного трафика на нужном интерфейсе — налицо проблемы с маршрутизацией.

Torch позволяет наблюдать за потоками трафика в реальном времени. Но в некоторых случаях нужны более детальные данные о трафике. Их позволяет получить инструмент IP Sniffer.

С его помощью можно увидеть параметры трафика и даже содержимое пакета.

Но иногда требуется более детальный анализ — например, чтобы убедиться, что TCP handshake успешно прошел и данные передаются. В таком случае в передаваемых пакетах должен присутствовать флаг ACK. Но искать пакеты в скудном интерфейсе «Винбокса» неудобно.

И тут на помощь приходит всеми любимый Wireshark — мощнейший инструмент для анализа сетевого трафика. В Filter указываем нужные параметры, чтобы не снифать все подряд, в General выбираем Filename, жмем Apply и Start. Теперь в Files на роутере можно найти наш дамп, перекинуть его на компьютер и открыть «Шарком». О нем написано много статей, поэтому даже не буду пытаться писать тут, как с ним работать.

Но это лишь начало. Можно в реальном времени наблюдать за трафиком из Wireshark. И без всяких операций с файлами! Открываем «Шарк», в фильтре пишем udp. port == 37008 , на сниффере RouterOS во вкладке Streaming ставим галочку Streaming Enabled и вписываем IP-адрес компьютера с запущенным «Шарком». Можно поставить галочку Filter stream, чтобы лить в «Шарк» не весь трафик, а только выбранный.

Snif-stream Shark

Лить трафик в сниффер можно и из файрвола. За это отвечает действие sniff-TZSP в таблице Mangle. Работает это по аналогии со Sniffer Streaming, но в файрволе можно сделать более точную выборку пакетов для сниффера.

Mangle-sniff

Wireless

Самая сложная часть диагностики — это Wi-Fi. Он и сам по себе очень сложная технология, к тому же среда передачи данных общая и все соседские роутеры мешают работать твоему, так же как и он им. О работе 802.11 написана не одна книга, пересказывать их я не буду. Посмотрим только на инструменты, которые могут помочь при диагностике.

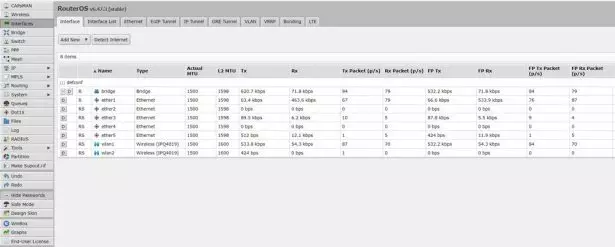

В RouterOS их немного. Самый главный — вкладка Registration в Wireless. Здесь видно всю информацию о подключенных клиентах: MAC, уровень сигнала, качество сигнала.

Registration

Самые важные поля:

- CCQ — Client Connection Quality. Чем ближе к 100%, тем лучше. Ниже 60% означает плохую связь;

- TX/RX Signal Strength — уровень сигнала. Отличное значение — от 0 до –45, приемлемое — от –55 до –75. Все, что между, — хорошо. Ниже –75 можно считать отсутствием связи. По крайней мере, я ориентируюсь на такие цифры.

- Signal to Noise — отношение сигнал/шум. Чем выше — тем лучше.

Второй инструмент — логи. Собственно, этот инструмент должен активно использоваться не только при диагностике Wi-Fi. Если стандартных логов недостаточно — просто включи расширенные.

Log

Ping, Traceroute

Первым инструментом диагностики у сисадмина всегда был пинг. Но далеко не все знают, сколько возможностей он в себе скрывает.

Многие сталкивались с тем, что текст на сайте отображается, а картинки нет. Или скрипты не загрузились, и сайт «поехал». Это первые признаки несогласованности MTU. С помощью пинга можно проверить этот вариант. Ставим галочку Don’t fragment, выставляем нужный нам размер пакета и смотрим на результат. Если видим packet too large — MTU в канале ниже заданного нами значения пакета. Уменьшаем его и проверяем снова. Таким образом выявляем максимальный пакет, который проходит через сеть без фрагментации.

Ping

По умолчанию пакет отправляется с роутера с src address того интерфейса, в который он вылетает. Бывает, что нужно его поменять. Например, при диагностике маршрутизации внутри VPN или корректности работы файрвола. Для этого нужно заполнить поле src address. Не забывай, что адрес должен быть существующим, чтобы ответный пакет вернулся.

При сложной маршрутизации необходимо выбрать нужную Routing Table. Впрочем, те, кто пользуется несколькими таблицами маршрутизации, и так это знают.

Заключение

Невозможно в одной статье и даже в нескольких книгах описать все возможные проблемы и методы их диагностики и решения. Для эффективного дебага нужно понимать, как работает сеть на каждом уровне, ее особенности в конкретной реализации — ведь не бывает двух одинаковых сетей: рецепты, работающие в одной инфраструктуре, будут бесполезными для другой.

Для дебага необходимо понимать, как пакет проходит внутри RouterOS, а в особо сложных случаях — и знать особенности вендора. И это относится не только к MikroTik. Лучший инструмент дебага — знания и опыт!

Сбои в работе цифровых устройств происходят регулярно. Иногда вследствие нетипичных условий работы, иногда из-за упущений при разработке. С проблемами Wi-Fi сталкивались все и формулировка «перезагрузить сеть/роутер/вай-фай» стала обыденной. Как же роутеры Mikrotik, со сложным на первый взгляд интерфейсом настроек, могут решить проблемы рядового пользователя с Wi-Fi?

В близкой ретроспективе

Рынок сетевых устройств весьма обширный. В Украине он начал активно расти 5-7 лет назад, когда проникновение интернета в нашей стране достигло 71%. Этому способствовали, в том числе, смартфоны, которые открыли доступ к интернету там, где не было кабельных провайдеров.

Пользовательских устройств в домашних сетях становится все больше. Потребность в увеличении пропускной способности оказывается всё острее. Вместе с тем важным фактором стала возможность оптимально перераспределять сигнал сетевым оборудованием. Чтобы минимизировать последствия от наложения радио-частот внутри и извне (от соседей, например) домашней сети.

Вот уже несколько лет мы сталкивались с весьма банальным и вместе с тем загадочным явлением. В описании очередного Wi-Fi-роутера говорилось о «сотне подключаемых устройств, стабильном сигнале, бесперебойной работе» и т.д. Пока тестируешь девайс неделю-две всё действительно хорошо. Видео в высоком разрешении из локальной сети, видео-стримы, социальные сети и игровой трафик, все они исправно приходят на девайсы и поток данных достигает заявленной пропускной способности. Количество одновременно подключённых устройств также примерно соответствует ценовому диапазону. Бюджетный роутер «переваривает» десяток устройств, средний – под два десятка, дорогой – столько устройств найти сложно. Каналы данных заполняются в соответствии с заявленными цифрами. В среднем, при не интенсивном трафике нормально работают с интернетом и десять, и пятнадцать устройств. В общем, характеристик обычно в избытке для среднестатистической квартиры или дома.

Однако когда пользователи останавливаются на выборе и покупают маршрутизатор домой всё становится не так радужно. Через пару недель-месяц наблюдается спонтанное пропадание интернет-сигнала, которое лечится исключительно перезагрузкой. Как пример, десяток устройств друзей «ломится» постить фото в инстаграмм и сеть ложиться. Особенно обидно, когда играешь в сетевые игры и от «упавшего» интернета сливается катка.

Первые разы грешишь на провайдера. Обновляешь прошивку, если таковая возможность есть. Но чаще всего просто перезагружаешь маршрутизатор, дожидаясь зелёной индикации соединения со свичем провайдера и работаешь дальше… До следующего такого «отпадания» интернета. Сервисные центры, могут лишь предложить перепрошивку маршрутизатора. Это, разумеется, не помогает и через месяц-полтора всё повторяется.

Лабораторных исследований и глубоких изысканий наш Тестлаб не проводил. По логам, неполадок и недоработок ни разу не находилось, а препарирование кода удовлетворения не даст. Даже потратив на исследование годы, вряд ли найденный глюк исправят и решат на глобальном уровне.

Отметим, что история таких мелких багов и необходимости периодически перезагружать роутер, закончилась довольно неожиданно. Идея этой статьи потому и родилась, что ещё год-полтора назад, решением всех проблем с зависаниями роутеров была покупка устройства от Mikrotik.

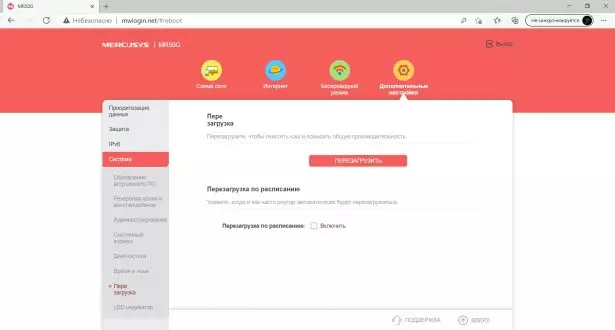

Так совпало, что в середине 2020 года все чаще в интерфейсах начала появляться возможность планировать регулярную перезагрузку устройства. Это было и до того очевидным решением, но поскольку вендоры добавлять такой пункт не спешили, не глючащие Mikrotik-и были манной небесной. Бренд, известный в узких кругах специалистов, не имел таких проблем в принципе.

Пример появившегося меню перезагрузки в роутерах

Немного истории

В 1996 году на рынок вышел латвийский производитель сетевого оборудования. Компания Mikrotik разрабатывает и продаёт проводное и беспроводное сетевое оборудование, в частности маршрутизаторы, сетевые коммутаторы (свитчи), точки доступа, а также программное обеспечение — операционные системы и вспомогательное ПО. Одним из продуктов MikroTik является RouterOS — сетевая операционная система на базе Linux. В частности роутеры Mikrotik считаются лучшими с точки зрения сетевого инженера. Они позволяют строить очень сложные сетевые решения и вместе с тем не требовать взамен больших сумм за устройства.

Если представить самый навороченный домашний маршрутизатор с «сотней функций и настроек», то в описании Mikrotik-а стоит написать «бесконечность +1». Потому что это количество зависит только от прямоты рук и умения работать с кодом. Мы же поговорим об их устройстве для малых помещений и простых конфигураций с одним роутером и десятком пользовательских устройств. Хотя у наших коллег успешно работают сети с несколькими камерами наблюдения, сетевыми хранилищами (NAS) и бесшовным роумингом из нескольких точек.

Закономерно спрашивая «А зачем собственно брать что-то, что не на слуху у большинства?», отвечаем: «Сейчас, в 2021 году, острой необходимости нет. Но ещё год назад перезагрузки по расписанию не было и роутеры за 100, 200, 300 и больше долларов, регулярно вынуждали, чтобы их ребутнули из интерфейса или кнопкой на корпусе». Это если резюмировать.

Mikrotik hAP ac²

Коротко расскажем о том, что такое Mikrotik и RouterOS на примере модели за $60. Сейчас его можно найти даже за $45-50. Данный обзор мы подготовили для пользователей с базовыми знаниями. Предполагается, что они знают, как создать единую домашнюю сеть с несколькими точками доступа и выбрать для каждой свободный беспроводной канал, как минимум.

Mikrotik hAP ac² имеет поддержку двух диапазонов: 2,4 и 5 ГГц. Модель принадлежит к классу AC1200 и обеспечивает до 300 Мбит/с в 802.11n и до 867 Мбит/с в 802.11ac. Поддерживая 802.11ac (нынче Wi-Fi 5) реализована также поддержка более специфических стандартов, которые мы укажем в таблице спецификаций.

У роутера есть пять гигабитных Ethernet-портов, любой из которых может быть WAN-ом. Здесь четыре внутренние антенны и корпус, который помещается на ладони. Думаете, у него есть проблемы с покрытием или силой сигнала? Трёхкомнатная квартира, в которой он успешно работает с несколькими ПК и мобильными устройствами, намекает что нет.

Кроме описанного, есть разъем входа питания, кнопка сброса и подключения по WPS, порт USB 2.0 и два светодиодных индикатора на фронтальной панели. Кнопку «Mode», рядом с USB, можно запрограммировать и назначить выполнение любого скрипта. Ну и ещё на корпусе предусмотрено несколько относительно небольших решеток вентиляции.

В роутере установлен чип Qualcomm IPQ4018, который имеет четыре ядра ARM Cortex A7, работающих на штатной частоте 716 МГц. Объем оперативной памяти составляет 128 МБ. Для прошивки используется флеш на 16 МБ. Чипсет также содержит два радиоблока с конфигурацией 2×2 и сетевой коммутатор на базе чипа QCA8075 и контроллер USB.

Настройка RouterOS для чайников

Настройке и работе с Mikrotik посвящено бесконечное множество ресурсов в интернете, не говоря уже о специализированных курсах профессионального уровня с сертификацией. Не будучи подготовленным пользователем, и зайдя в интерфейс RouterOS, вы скорее всего почувствуете себя неуютно. Но для получения стандартной функциональности – здесь всё есть.

Mikrotik предоставляет несколько вариантов настройки оборудования. В их число входят доступ к интерфейсу командной строки (CLI) через telnet и ssh, веб-интерфейс и фирменная графическая утилита Winbox для ОС Windows.

Заводские настройки запускают его в режиме беспроводного роутера с подключением к интернету в режиме IPoE с автоматическим получением адреса. Ни профиль администратора, ни беспроводные сети не защищены паролем. Так что для начала нужно поменять эти настройки. Собственно далее можно воспользоваться Quick Set, где представлены готовые шаблоны для наиболее часто используемых сценариев. В том числе активации защиты для беспроводных точек доступа.

Гибкость операционной системы такова, что в ней можно следить за каждый байтом информации и заставить роутер реагировать на него. Но всё это производится не нажатием галочек в лаконичных веб-интерфейсах, а требует более сложных и осознанных действий. В качестве простого примера, можно программно отключать питание порта USB, чтобы перезагрузить используемый сотовый модем.

Пользователь может настроить одновременную работу каналов в режимах балансировки и/или резервирования, устанавливать свои правила для выхода в сеть определённым клиентам, открывать доступ к заданным серверам через нужные каналы, настраивать маршрутизацию по различным правилам и так далее. Беспроводные точки доступа поддерживают создание нескольких SSID на каждом физическом интерфейсе, различные профили защиты, правила доступа, работу в качестве меш-сети. Есть встроенные функции сканирования эфира и определения нагрузки на каналы. Инструменты содержат набор сервисов и утилит для мониторинга сети. RouterOS построена по модульному принципу и предусматривает расширение своих функций установкой дополнительных пакетов.

Перспективы

В начале этого года на рынке уже можно найти бюджетные модели устройств с поддержкой Wi-Fi 6 (802.11ax). Это значит, что технология уже перешла от статуса технологического свежака в привычный стандарт.

Вместе с тем, в Mikrotik разумеется, понимают, что специалистов не так много и что зарабатывать придётся и в массовом сегменте. Поэтому в магазинах можно найти модели с поддержкой новых стандартов связи и за те же приемлемые стоимости, даже меньше чем $100.

RouterOS не стоит на месте и её ревизии всегда становятся доступны моделям прошлых годов. Даже откровенно старых. Да, RouterOS это особенный мир, который кардинально отличается от массового домашнего сегмента. Но если интересно получить необычные функции и возможности – всегда можно обратиться к гуглу за инструкциями и пошаговыми руководствами к действию.

IEEE 802.11ac до 867 Мбит/с

Оценка:

-сложный интерфейс настроек для среднестатического пользователя

Мнение: как роутеры Mikrotik могли решить все проблемы с Wi-Fi раз и навсегда : 6 комментариев

Вероятнее всего при сборке материала была допущена ошибка. Почему-то воткнули фотку интерфейса Mercusys. И очень интересно наблюдать за сравнением последнего с решениями от TP-Link. Интерфейс не просто однотипный, а даже в переводе одни и те же ошибки.

С какими такими новыми стандартами можно приобрести за 100$ ? У микрота нет поддержки стандарта Mu-Mimo , Beamforming, 160MHz, Wi-Fi 6 ! В секторе домашних роутеров они реально отстали. Я сам ними пользуюсь но для других задач .

Добавить комментарий Отменить ответ

Сюда вошли наиболее типичные проблемы микротик и их решения.

Теперь они собраны в одном месте, а не разбросаны по крупицам по всему интернету.

6.1. Как ходит трафик в Микротик?

Представьте компьютер с двумя сетевыми картами. Будем называть его ШЛЮЗ.

В одну карту входит интернет. Со второй выходит к свитчу.

А к свитчу подключены другие компы.

За этими компьютерами люди в интернете выходят.

Это левая диаграмма. Как раз наш случай с Микротик.

А если на самом шлюзе запускаются браузер, почта и пр.

Это левая и правая диаграмма, только без центрального блока FORWARD.

В Микротике правая практически никогда не задействована.

Так что про INPUT-OUTPUT забудьте.

Только для блокировки входящих пакетов.

Никаких локальных адресов в пакете нет, только внешний адрес Микротика!

Происходит подмена (из таблицы NAT) для входящих пакетов внешнего IP на локальный.

или DstNat (это для тех, кто пытается достучаться до локальных IP-адресов из интернета)

3. Теперь срабатывают правила в цепочках Mangle Forward и Filter Forward.

Тут уже можно фильтровать клиентов вашей сети.

4.Далее снова срабатывает NAT.

Здесь создаются записи в таблице NAT для исходящих пакетов. Т.е. срабатывает SRC-NAT.

По этим записям будет происходить обратная замена IP, когда придут ответные пакеты.

И для исходящих пакетов происходит подмена локального IP 192.168.0.2 на IP Микротика 80.80.80.1.

Никаких локальных адресов в пакете нет, только внешний адрес Микротика!

Далее все это направляется в шейпер. Queue Tree и Simple Queue.

Для Транзитного трафика:

сеть -> mangle PREROUTING -> nat PREROUTING -> mangle FORWARD -> filter FORWARD -> mangle POSTROUTING -> nat POSTROUTING -> сеть

6.2. Firewall Filter — блокируем и разрешаем.

Здесь создаются блокирующие и разрешающие правила.

Порядок записей имеет значение.

Проверка правил происходит сверху вниз.

Если пакет соответствует правилу, то дальнейшая проверка не происходит, если конечно не стоит галка PassTrugh

Есть 2 варианта.

Блокируется или входящие пакеты или исходящие.

Важно!

1. Никогда не пытайтесь одним правилом блокировать входящие и исходящие пакеты одновременно.

Да и Роутер разгрузится от лишнего входящего трафика.

Важно! Src.Address и Dst.Address в правилах меняются местами. В зависимости от направления движения пакета.

3. В правилах всегда указывайте Out. Interface или In. Interface.

Это очень важно!

То же самое (п. 1 и 2) касается и Mangle.

6.3. NAT. Проброс портов.

6.4. Маркировщик Mangle. Следим и помечаем трафик.

Это очень мощное средство. Позволяет маркировать пакеты по любым правилам. Подчиняется тем же правилам, что описаны в разделе 6.2. FireWall Filter. Но Мангле ничего не запрещает и не разрешает. Он просто помечает трафик: соединения, пакеты, маршруты и пр. Умеет также добавлять в AddressList, Менять TTL пакетов, приоритет, порядок цепочек и пр. пр. Это для дальнейшей обработки в фаерволе или шейпере.

6.5. Address List. Для чего он?

Это в основном для того, чтоб не указывать кучу однотипных правил для разных IP, а кинуть эти IP в один Address List. И затем создать только одно правило на этот Address List.

Чрезвычайно удобная штука!

6.6. Нарезаем скорость. Simple Queues.

Важно! Проверка правил шейпера происходит сверху вниз. Если какое-то правило шейпа сработало, то дальнейшая проверка уже не производится!

Добавляем IP или список IP, для которых в сумме можно выставить максимальную скорость Max Limit.

Отдельно входящую и исходящую скорость.

А также потребленный входящий и исходящий трафик. (Rx Avg. Rate и Tx Avg. Rate )

Начиная с момента последней перезагрузки роутера.

Можно скорости писать в виде 500K, 2M, а также можно указать скорости Burst Limit (с Burst TreshHold, Burst Time)

Это взрывная кратковременная скорость.

Очень эффективно при низко скоростных тарифах и если Вас качальщики задрали.

Веб сайты открываются тогда моментом на Burst скорости, а закачки идут на обычной скорости.

Если у Вас Dual Access, то можно для каждого клиента создать еще одну дополнительную запись с высокой скоростью на локальные ресурсы.

Эту запись нужно поставить выше основной записи клиента.

Если Вы скорость на локальные ресурсы не хотите подрезать вообще, то

и поместить ее на самый верх.

Важно! Очень советую в самый конец добавлять правило END.

На этом правиле будет учитываться, подрезаться или блокироваться весь неучтенный трафик.

Ну например Вы по невнимательности забыли кого-то добавить в шейпер.

И человек получит всю доступную скорость без любых огранечиний! Тем самым может положить канал!

Правило END для учета и подрезки неучтенного траффика:

add interface=all max-limit=100k/100k name=END target-addresses=192.168.0.0/16

По функциональности он гораздо шире. Этот шейпер срабатывает раньше Simple Queue.

Эффективен особенно при методе PCQ.

И большом количестве клиентов 100 и более.

В нем входящая и исходящая скорости нарезаются отдельными правилами.

Он работает только в связке с Мангле.

Это тарифные планы.

2. Далее в IP-Firewall-Mangle маркируем Connection-ы.

Эти два правила будут будут нарезать трафик всем клиентам.

Достаточно адрес IP клиента добавить в нужный Adrress List.

Все остальное аналогично.

А как же смотреть, кто сколько скачал и на какой скорости и кто качает?

Эти записи ставим ниже записей mark-connection и mark-packet.

6.8. Включаем Графики.

Графики трафика доступны для всех интерфейсов, и Simple Queue. А также доступны графики загрузки процессора, памяти, flash-памяти. За сутки, за неделю, за месяц, за год.

Просто добавьте нужные позиции.

Посмотреть графики можно на Веб-странице Микротика.

При перезагрузке графики сохраняются.

При прошивки графики сбрасываются.

6.9. IPTV настройка.

Скачиваем версию пакетов под ваш Микротик

Важно! Версия пакета должна совпадать с версией вашей Router OS!

Далее идем в System-Packages. Там должен быть multicast пакет.

6.10. Резервирование 2 и более каналов.

По умолчанию пакеты идут через WAN1.

6.11. Балансировка 2+ каналов.

Балансировка через маршруты. Соединения вперемешку будут идти через WAN1 или WAN2

Метод хорошо работает при каналах приблизительно равных по скорости.

Разница по скорости каналов не должна отличаться более чем в 2 раза.

Можно добавить еще маршрут без маркировки на всякий пожарный:

Важно! При каналах сильно отличающихся по скорости он мало эффективен.

В таком случае советую использовать резервирование каналов по п. 6.10.

Слабый канал погоды все-равно не сделает. А скоростному мешать будет.

6.12. Запрет определенных сайтов по имени.

Открываем New Terminal. И вставляем наше правило. Не забудьте поднять его наверх.

Можете также вручную кнопкой [+] создать это правило.

Тем самым Вы блокируете только исходящие запросы еще на взлете.

Роутеру уже на нужно фильтровать входящие пакеты от этого сайта,

А исходящий трафик обычно в 10-20 раз меньше входящего.

Да и фильтруются только исходящие TCP запросы.

Что есть очень хорошо.

Если нужно блокировать доступ к сайту для всех компов, убираем эту строчку src-address.

6.13. Определяем у кого стоят роутеры по TTL.

Все IP адреса, которы сидят за роутерами, попадут в Address-List Router

И наоборот, можно спрятать вашу сеть от фильтра TTL провайдера.

Это правило поднимите на самый верх.

6.14.Блокируем порты спамеров.

1. Блокируем порты спамеров и зараженных троянами-вирусами компов.

2. Добавляем в address-list=spammer наших спамеров на 30 дней :

Вы же не хотите, что бы Ваш провайдер Вам закрывал порты? Или хотите?

6.15. Настройка Static DNS.

Static DNS

нужен чтобы к любому компу в сети обращаться не по IP адресу, а по придуманному имени. Что очень удобно.

6.16.Кешируем с помощью Web-Proxy.

Кеширование используется для:

1. Ускорения интернет. Особенно Эффективно при медленном интернете.

Часто запрашиваемые файлы хранятся на флеш-памяти или винте.

2. Для экономии траффика. Хорошо при платном траффике.

Весь трафик проходит через прокси микротика.

На прокси ставиться порт 8080.

И затем включается прозрачный прокси.

6.17. Редирект на страницу-напоминалку.

К примеру у Вас есть комп в сети 192.168.0.10. Там находится Веб-сервер и страница-напоминалка-пополнялка-личный кабинет. Она доступна по адресу 192.168.0.10

2.

Это правило кинуть выше правила srcnat!

Все. редирект работает.

Эти правила кинуть вниз.

Это для полной блокировки любой активности (а не только ВЕБ-серфиннг) юзеров, которые не в ALLOW.

Один клик и готово.

4. На вебсервере в корне страницы-напоминалки добавляем файл .htaccess с редиректом :

RewriteEngine on

RewriteCond % !-d

RewriteCond % !-f

RewriteRule .* /index.html [L,QSA,NC,R=302]

А в 404.php сделать include вашей страницы напоминалки.

Или просто скопировать ее содержимое.

Вот так все просто.

6.18. Шейпим торренты.

Данный метод режет все торренты. И шифрованные в том числе. И он не ресурсоёмкий для Микротика.

Маркируем входящие торрент-пакеты по размерам, портам и протоколам:

В Simple Queue можно каждому указать скорость на торрент в отдельности.

Т.е. для каждого IP создать дополнительную запись.

Эта запись должна быть выше основной записи IP клиента.

Или уже решайте на свое усмотрение, что с этими маркированными пакетами делать.

Самая распространенная жалоба — «у нас ничего не работает», причем чаще всего это неправда. Если у босса не открывается вложение в письме с темой «вы выиграли миллион», потому что его заблокировал антивирус, то настраивать роутер в этот день вряд ли придется. Поэтому один из важных скиллов для админа — это умение разговаривать с пользователем и выяснять, что именно и как не работает. Увы, этому я в статье научить не могу, так что переходим сразу к технической части.

Ресурсы

Первое, на что обращает внимание любой системный администратор, — потребление ресурсов. Благо WinBox выводит эти данные прямо в главном окне. А если еще не выводит — сейчас же добавляй их туда. Это сэкономит много времени в будущем. Тебе нужно меню Dashboard → Add. И кстати, зеленый квадратик в правой верхней части — это не загрузка процессора. Не обращай на него внимания.

Если процессор постоянно загружен больше 80% (в зависимости от условий это значение может меняться, но в среднем давай примем такое число), то что‑то неладно. В первую очередь смотрим на местный «диспетчер задач», меню Tools → Profile. Тут мы увидим, что именно нагружает CPU, и поймем, как действовать дальше.

Длительную статистику по нагрузке CPU, трафику на интерфейсах и другим параметрам можно увидеть в Tools → Graphing.

Объяснение полей ты найдешь в вики. Наиболее часто встречаются DNS, Encrypting и Firewall.

- Encrypting — роутер тратит много ресурсов на шифрование. Скорее всего, у тебя много туннелей VPN и нет аппаратного чипа шифрования. Нужно поменять на железку со специальным чипом или выбрать более слабые алгоритмы.

- Firewall — прямое указание, что ты не читал мои предыдущие статьи 🙂 Файрвол настроен неоптимально.

- DNS — а вот тут тебя ждет кое‑что интересное.

Сам по себе DNS-сервер почти не нагружает роутер в небольших и средних сетях (до нескольких тысяч хостов). А использовать RouterOS в качестве DNS-сервера в больших сетях не лучшая идея. Так откуда нагрузка? Давай разбираться. Если есть нагрузка, значит, что‑то ее создает. Вероятно, серверу DNS приходится отвечать на большое количество запросов. Проверим, так ли это. Создадим в файрволе правило.

add action = accept chain = input dst - port = 53 log = yes log - prefix = DNS protocol = udpИ теперь смотрим в лог. Если наши предположения верны, то заметим много сообщений с префиксом DNS. Увидим, с каких адресов и на какие интерфейсы летят запросы. Скорее всего, это будет интерфейс WAN. Но мы не хотим обрабатывать DNS-запросы, пришедшие к нам из интернета. Закроем UDP-порт 53 на интерфейсе WAN, поместим правило в нужном месте — и наслаждаемся снизившейся нагрузкой. Поздравляю! Мы только что обнаружили, что были частью ботнета, закрыли эту дыру и сделали интернет чуточку чище. Подобные атаки часто проводятся с применением протоколов, работающих над UDP.

Firewall

Вообще, умение работать с файрволом несет в себе огромную силу. Грамотно построенное правило укажет, как проходит пакет через систему, в какой интерфейс попадает, из какого уходит дальше и получает ли ответный пакет. По одним только счетчикам можно многое узнать о своей сети.

Counters

В столбцах Bytes и Packets отображаются количество байтов и пакетов, обработанных правилом. Кнопки Reset Counters сбрасывают эти счетчики. Теперь можно наблюдать, попадает ли трафик в нужное правило или нет.

Продолжение доступно только участникам

Членство в сообществе в течение указанного срока откроет тебе доступ ко ВСЕМ материалам «Хакера», позволит скачивать выпуски в PDF, отключит рекламу на сайте и увеличит личную накопительную скидку! Подробнее

Читайте также: