Настройка маршрутизатора cisco 3560

Обновлено: 06.07.2024

Наша компания специализируется на оказании профессиональных услуг по обеспечению информационной безопасности - мелкого, среднего и крупного бизнеса. Мы предлагаем современные и надежные ИТ-решения, которые позволяют осуществлять управление доступом к сети Интернет и осуществлять защиту сети от внешних угроз.

Портфель компетенций включает в себя внедрение, настройку и последующую поддержку следующих направлений:

1. Сетевые системы контроля доступа - межсетевые экраны Firewall и системы обнаружения/предотвращения вторжений (IPS/IDS):

- Cisco (ASA, FirePower, FTD), Juniper (SRX), Checkpoint, Palo-Alto; FortiNet, Barracuda (F-серия, X-серия), VMware (NSX);

- Cisco ISE, Windows RADIUS, Windows AD (NTLM, Kerberos, Смарт-карты, Windows PKI).

2. Безопасность данных (Data Secreсy) - сетевые системы защиты данных, в том числе на уровне конечных устройств:

- VPN: Cisco (ISR, ASR, CSR, ASA, FirePower), Juniper (SRX), Checkpoint;

- Anti-spam, anti-malware, proxy: Cisco (Ironport), Barracuda anti-spam;

- WAF: Barracuda WAF;

- DLP: IPS, SearchInform DLP, Cisco ISE (профилирование).

3. Контроль доступности данных:

- Системы резервного копирования - Veeam, HP dataProtector, VMwre SRM (Site Recovery Manager);

- Системы хранения данных с функциями зеркалирования, резервирования - NetApp (25xx, 85xx, 9xxx);

- Реализация любых других решений: AlienVault (SIEM).

Только сейчас - Бесплатная диагностика, расчёт сметы, техническая поддержка, гарантия - 2 месяца!

К особенностям данного устройства можно отнести его высокою производительность, способность работать как со 100-Мегабитными, так и с Гигабитными портами, подключение различных устройств для выполнения широкого спектра офисных задач, а также возможность подключения к высокоскоростным оптическим магистралям.

Для Cisco 3560 доступны различные виды настроек для работы с оборудованием, способные обеспечить безопасность и надежность в процессе эксплуатации.

Настройка VLAN

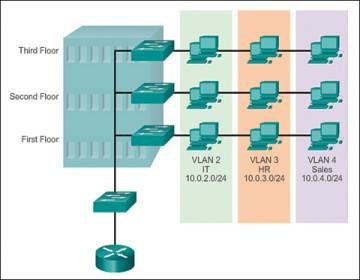

Первым делом предлагается к рассмотрению настройка VLAN на портах Cisco 3560. Его наличие на коммутаторе предполагает объединение нескольких портов в одну виртуальную локальную сеть, чтобы обеспечить более гибкое и удобное управление проходящим трафиком.

Если у Вас в руках - новое оборудование, то первым делом необходимо выполнить сброс настроек:

И после перезагрузки устройства можно приступать к его настройке.

Чтобы иметь удаленный доступ к Cisco 3560, необходимо настроить VLAN 1, который по умолчанию используется именно для управления устройством.

Последняя команда указывает на "включение" данного VLAN.

Теперь, чтобы создать виртуальные сети на других портах (к примеру, чтобы объединить какой-либо отдел в крупном офисе), необходимо выполнить следующие команды настройки:

Итак, было создано 3 VLAN - для отдела продаж, для бухгалтерии и для администраторов.

После создания необходимо выполнить непосредственно привязку портов:

В данном случае на каждый отдел выделяется некоторая группа портов, количество задается сетевым администратором в зависимости от потребностей.

Настройка маршрутизации

Для того, чтобы устройства знали, с какими другими устройствами они также могут взаимодействовать вне своего VLAN, необходимо выполнить настройку маршрутов. То есть, визуально, устройству задают своего рода "карту", а точки на ней - IP-адреса устройств. Указание маршрута поможет устройству "узнать" дорогу до определенного адреса и связаться с ним.

Для взаимодействия между сетями следует создать виртуальные интерфейсы 3-его уровня для каждого VLAN.

Теперь после сохранения все устройства будут доступны друг друга при помощи команды ping.

Настройка портов

По правилам хорошего тона, коммутатор Cisco 3560 используется больше для настройки локальной сети, а выходом в интернет занимается уже маршрутизатор (либо коммутатор 2-го уровня), который к нему подключен. Но для того, чтобы эти устройства могли общаться между собой без каких-либо проблем, на коммутаторе необходимо настроить trunk-порт.

enable

config t

Заходим в настройку интерфейса gig 0/1 и gig 0/2

int range gig 0/1-2

Попытаемся включить режим trunk

switchport mode trunk

switchport trunk encapsulation dot1q

Теперь укажем режим и разрешенные vlan

switchport mode trunk

switchport trunk allowed vlan 2,3

do wr mem

В данном примере была настройка двух портов, поскольку планировалось подключить два коммутатора с разными VLAN.

После сохранения настроек все устройства могут общаться посредством коммутатора Cisco 3560.

Итоги

Основное применение Cisco 3560 - ядро сети. То есть, он занимается маршрутизацией всех пакетов, которые "гуляют" по локальной сети. Общение с внешней сетью, как правило, перекладывают на межсетевые экраны или маршрутизаторы.

В данной статье не рассмотрен протокол PPPoE, поскольку конкретный коммутатор Cisco 3560 с ним не взаимодействует.

настроить cisco 3560

Всем привет, сегодня хочу рассмотреть вопрос, о том как настроить коммутаторы cisco 3 уровня модели OSI, на примере cisco 3560. Напомню, что коммутаторы cisco 3 уровня не используются для выхода в интернет в качестве шлюза, а только маршрутизируют трафик между vlan в локальной сети. Для выхода в интернет cisco как и все вендоры предоставляет маршрутизатор? ниже представлена самая распространенная схема подключения.

Оборудование и схема сети

Предположим, что у меня коммутатор 3 уровня cisco 3560 24 порта, он выглядит как то вот так.

Он будет маршрутизировать трафик между vlan в моей локальной сети, и к нему допустим будут подключены 3 коммутатора 2 уровня модели OSI, уровня доступа, коммутаторы cisco 2960, а сам cisco 3560 будет выступать в качестве коммутатора уровня распределения. Напомню, что на втором уровне коммутируется трафик на основе mac адресов. Уровень доступа это куда подключаются конечные устройства, в нашем случае компьютеры, сервера или принтеры.. Ниже схема.

Что такое коммутатор второго уровня

Коммутатор второго уровня это железка работающая на втором уровне сетевой модели OSI

- Коммутирует трафик на основе мак адресов

- Используется в качестве уровня доступа

- Служит для первичного сегментирования локальных сетей

- Самая маленькая стоимость за порт/пользователь

В технической документации коммутатор второго уровня обозначает в виде вот такого значка

Что такое коммутатор третьего уровня

Коммутатор третьего уровня это железка работающая на третьем уровне модели OSI умеющая:

- IP маршрутизация

- Агрегирование коммутаторов уровня доступа

- Использование в качестве коммутаторов уровня распределения

- Высокая производительность

В технической документации коммутатор третьего уровня обозначает в виде вот такого значка

С целью мы определились можно приступать. Напоминать, про то что такое vlan я не буду можете почитать тут.

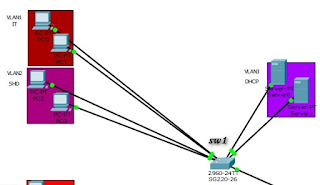

Настройка cisco коммутатора 2 уровня

Настройка коммутатора второго уровня очень простая. Начнем настройку cisco catalyst 2960, как вы видите у меня компьютеры PC03 и PC04 подключены к Switch0, портам fa0/1 и fa0/2. По плану наш Switch0 должен иметь два vlan. Приступим к их созданию. Переходим в привилегированный режим и вводим команду

теперь в режим конфигурации

Создаем VLAN2 и VLAN3. Для этого пишем команду

задаем имя пусть так и будет VLAN2

Выходим из него

Аналогичным образом создаем VLAN3.

Теперь добавим интерфейс fa0/1 в vlan 2, а интерфейс fa0/2 в vlan 3. Пишем команду.

Говорим что порт будет работать в режиме доступа

switchport mode access

закидываем его в VLAN2

switchport access vlan 2

Теперь добавим fa0/2 в vlan 3.

switchport mode access

switchport access vlan 3

Теперь сохраним это все в памяти коммутатора командой

Настроим теперь trunk порт. В качестве trunk порта у меня будет гигабитный порт gig 0/1. Вводим команду для настройки порта gig 0/1.

Сделаем его режим trunk

И разрешим через транк нужные вланы

Сохраняем настройки. Все настройка коммутатора второго уровня почти закончена.

Теперь таким же методом настраивает коммутатор Switch1 и компьютеры PC5 в VLAN2 и PC6 в VLAN3. Все на втором уровне модели OSI мы закончили, переходим к 3 уровню.

Настройка cisco 3560

Настройка cisco 3560, будет производится следующим образом. так как наше ядро должно маршрутизировать внутренний локальный трафик, то мы должны создать такие же vlan, задать им ip адреса, так как они будут выступать в роли шлюзов по умолчанию, а так же trunk порты.

Начнем с транк портов, у нас это gig 0/1 и gig 0/2.

заходим в настройку интерфейса gig 0/1 и gig 0/2

int range gig 0/1-2

Попытаемся включить режим транка

switchport mode trunk

но в итоге вы получите вот такую подсказку: Command rejected: An interface whose trunk encapsulation is "Auto" can not be configured to "trunk" mode. Смысл ее в том, что вам сначала предлагают включить инкапсуляцию пакетов. Давайте настроим инкапсуляцию на cisco 3560.

Теперь укажем режим и разрешенные vlan

switchport mode trunk

switchport trunk allowed vlan 2,3

Сохраним настройки Cisco

Далее создадим vlan и назначим им ip адреса, которые будут выступать в роли шлюзов.

Назначим ip адреса для каждого из них, напомню для vlan 2 это 192.168.1.251/24, а для vlan 3 192.168.2.251/24

ip address 192.168.1.251 255.255.255.0

ip address 192.168.2.251 255.255.255.0

Теперь включим маршрутизацию между vlan, делается это командой

Проверка доступности

Открываем командную строку на PC3 и пробуем пропинговать его самого, шлюз и PC5. Вводим по очереди

Видим, что все отлично пингуется, значит связь есть.

Проверим теперь с PC3 соседа из VLAN3 PC6

Как видим, первый запрос потерялся, это происходит по тому, что перестроилась arp таблица, а дальше видим пакеты доходят до адресата.

Как видите настройка коммутатора второго уровня и третьего закончена. Задача выполнена. Вот как можно использовать коммутаторы cisco 3 уровня, и создать отличное ядро локальной сети. Если у вас есть вопросы и пожелания пишите в комментариях.

В данной статье будут рассмотрены настройки коммутатора Cisco 3560. Инструкция поможет задать нужные параметры и базовые настройки.

Первым делом при настройке Cisco 3560 нам необходимо задать пароль на enablе:

После данной команды

После этого необходимо ввести пароль

Где PASSWORD пароль, который задали на enable

Следующим этапом задаем пароль для входа по telnet

Где my-telnet-password пароль для входа по telnet

Сразу необходимо разрешить вход по telnet

Чтобы пароли не показывались в открытом виде, необходимо зашифровать пароль

Далее необходимо придать имя коммутатору

Далее присвоим IP-адрес Cisco 3560

После того, как задали параметры, необходимо сохранить настройки

так же есть и второй вариант

На этом базовые настройки завершены.

Остались вопросы?

Я - Кондрашин Игорь, менеджер компании Voxlink. Хотите уточнить детали или готовы оставить заявку? Укажите номер телефона, я перезвоню в течение 3-х секунд.

категории

VoIP оборудование

Fanvil X3S

3 900 руб

Fanvil X3S

2 990 руб

Fanvil X3S

2 990 руб

Fanvil X3S

2 990 руб

Fanvil X3S

2 990 руб

Fanvil X3S

2 990 руб

ближайшие курсы

Курсы по Asterisk

последняя неделя

каждого месяца

Записаться

Новые статьи

Управление внутренними номерами абонентов во FreePBX 14

Звонки с помощью SIP URI

Мониторинг состояния транков с оповещением в Telegram

ближайшие Вебинары

Mikrotik User Meeting: конференция по сетевым технологиям

10 доводов в пользу Asterisk

Распространяется бесплатно.

Asterisk – программное обеспечение с открытым исходным кодом, распространяется по лицензии GPL. Следовательно, установив один раз Asterisk вам не придется дополнительно платить за новых абонентов, подключение новых транков, расширение функционала и прочие лицензии. Это приближает стоимость владения станцией к нулю.

Безопасен в использовании.

Любое программное обеспечение может стать объектом интереса злоумышленников, в том числе телефонная станция. Однако, сам Asterisk, а также операционная система, на которой он работает, дают множество инструментов защиты от любых атак. При грамотной настройке безопасности у злоумышленников нет никаких шансов попасть на станцию.

Надежен в эксплуатации.

Время работы серверов некоторых наших клиентов исчисляется годами. Это значит, что Asterisk работает несколько лет, ему не требуются никакие перезагрузки или принудительные отключения. А еще это говорит о том, что в районе отличная ситуация с электроэнергией, но это уже не заслуга Asterisk.

Гибкий в настройке.

Зачастую возможности Asterisk ограничивает только фантазия пользователя. Ни один конструктор шаблонов не сравнится с Asterisk по гибкости настройки. Это позволяет решать с помощью Asterisk любые бизнес задачи, даже те, в которых выбор в его пользу не кажется изначально очевидным.

Имеет огромный функционал.

Во многом именно Asterisk показал какой должна быть современная телефонная станция. За многие годы развития функциональность Asterisk расширилась, а все основные возможности по-прежнему доступны бесплатно сразу после установки.

Интегрируется с любыми системами.

То, что Asterisk не умеет сам, он позволяет реализовать за счет интеграции. Это могут быть интеграции с коммерческими телефонными станциями, CRM, ERP системами, биллингом, сервисами колл-трекинга, колл-бэка и модулями статистики и аналитики.

Позволяет телефонизировать офис за считанные часы.

В нашей практике были проекты, реализованные за один рабочий день. Это значит, что утром к нам обращался клиент, а уже через несколько часов он пользовался новой IP-АТС. Безусловно, такая скорость редкость, ведь АТС – инструмент зарабатывания денег для многих компаний и спешка во внедрении не уместна. Но в случае острой необходимости Asterisk готов к быстрому старту.

Отличная масштабируемость.

Очень утомительно постоянно возвращаться к одному и тому же вопросу. Такое часто бывает в случае некачественного исполнения работ или выбора заведомо неподходящего бизнес-решения. С Asterisk точно не будет такой проблемы! Телефонная станция, построенная на Asterisk может быть масштабируема до немыслимых размеров. Главное – правильно подобрать оборудование.

Повышает управляемость бизнеса.

Asterisk дает не просто набор полезных функций, он повышает управляемость организации, качества и комфортности управления, а также увеличивает прозрачность бизнеса для руководства. Достичь этого можно, например, за счет автоматизации отчетов, подключения бота в Telegram, санкционированного доступа к станции из любой точки мира.

Снижает расходы на связь.

Связь между внутренними абонентами IP-АТС бесплатна всегда, независимо от их географического расположения. Также к Asterisk можно подключить любых операторов телефонии, в том числе GSM сим-карты и настроить маршрутизацию вызовов по наиболее выгодному тарифу. Всё это позволяет экономить с первых минут пользования станцией.

Как настроить коммутаторы cisco 3 уровня, на примере cisco 3560

Как настроить коммутаторы cisco 3 уровня, на примере cisco 3560

настроить cisco 3560

Всем привет, сегодня хочу рассмотреть вопрос, о том как настроить коммутаторы cisco 3 уровня модели OSI, на примере cisco 3560. Напомню, что коммутаторы cisco 3 уровня не используются для выхода в интернет в качестве шлюза, а только маршрутизируют трафик между vlan в локальной сети. Для выхода в интернет cisco как и все вендоры предоставляет маршрутизатор? ниже представлена самая распространенная схема подключения.

Оборудование и схема сети

Предположим, что у меня коммутатор 3 уровня cisco 3560 24 порта, он выглядит как то вот так.

Он будет маршрутизировать трафик между vlan в моей локальной сети, и к нему допустим будут подключены 3 коммутатора 2 уровня модели OSI, уровня доступа, коммутаторы cisco 2960, а сам cisco 3560 будет выступать в качестве коммутатора уровня распределения. Напомню, что на втором уровне коммутируется трафик на основе mac адресов. Уровень доступа это куда подключаются конечные устройства, в нашем случае компьютеры, сервера или принтеры.. Ниже схема.

Что такое коммутатор второго уровня

Коммутатор второго уровня это железка работающая на втором уровне сетевой модели OSI

- Коммутирует трафик на основе мак адресов

- Используется в качестве уровня доступа

- Служит для первичного сегментирования локальных сетей

- Самая маленькая стоимость за порт/пользователь

В технической документации коммутатор второго уровня обозначает в виде вот такого значка

Что такое коммутатор третьего уровня

Коммутатор третьего уровня это железка работающая на третьем уровне модели OSI умеющая:

- IP маршрутизация

- Агрегирование коммутаторов уровня доступа

- Использование в качестве коммутаторов уровня распределения

- Высокая производительность

В технической документации коммутатор третьего уровня обозначает в виде вот такого значка

С целью мы определились можно приступать. Напоминать, про то что такое vlan я не буду можете почитать тут.

Настройка cisco коммутатора 2 уровня

Настройка коммутатора второго уровня очень простая. Начнем настройку cisco catalyst 2960, как вы видите у меня компьютеры PC03 и PC04 подключены к Switch0, портам fa0/1 и fa0/2. По плану наш Switch0 должен иметь два vlan. Приступим к их созданию. Переходим в привилегированный режим и вводим команду

теперь в режим конфигурации

Создаем VLAN2 и VLAN3. Для этого пишем команду

задаем имя пусть так и будет VLAN2

Выходим из него

Аналогичным образом создаем VLAN3.

Теперь добавим интерфейс fa0/1 в vlan 2, а интерфейс fa0/2 в vlan 3. Пишем команду.

Говорим что порт будет работать в режиме доступа

switchport mode access

закидываем его в VLAN2

switchport access vlan 2

Теперь добавим fa0/2 в vlan 3.

switchport mode access

switchport access vlan 3

Теперь сохраним это все в памяти коммутатора командой

Настроим теперь trunk порт. В качестве trunk порта у меня будет гигабитный порт gig 0/1. Вводим команду для настройки порта gig 0/1.

Сделаем его режим trunk

И разрешим через транк нужные вланы

Сохраняем настройки. Все настройка коммутатора второго уровня почти закончена.

Теперь таким же методом настраивает коммутатор Switch1 и компьютеры PC5 в VLAN2 и PC6 в VLAN3. Все на втором уровне модели OSI мы закончили, переходим к 3 уровню.

Настройка cisco 3560

Настройка cisco 3560, будет производится следующим образом. так как наше ядро должно маршрутизировать внутренний локальный трафик, то мы должны создать такие же vlan, задать им ip адреса, так как они будут выступать в роли шлюзов по умолчанию, а так же trunk порты.

Начнем с транк портов, у нас это gig 0/1 и gig 0/2.

заходим в настройку интерфейса gig 0/1 и gig 0/2

int range gig 0/1-2

Попытаемся включить режим транка

switchport mode trunk

но в итоге вы получите вот такую подсказку: Command rejected: An interface whose trunk encapsulation is "Auto" can not be configured to "trunk" mode. Смысл ее в том, что вам сначала предлагают включить инкапсуляцию пакетов. Давайте настроим инкапсуляцию на cisco 3560.

Теперь укажем режим и разрешенные vlan

switchport mode trunk

switchport trunk allowed vlan 2,3

Сохраним настройки Cisco

Далее создадим vlan и назначим им ip адреса, которые будут выступать в роли шлюзов.

Назначим ip адреса для каждого из них, напомню для vlan 2 это 192.168.1.251/24, а для vlan 3 192.168.2.251/24

ip address 192.168.1.251 255.255.255.0

ip address 192.168.2.251 255.255.255.0

Теперь включим маршрутизацию между vlan, делается это командой

Проверка доступности

Открываем командную строку на PC3 и пробуем пропинговать его самого, шлюз и PC5. Вводим по очереди

Видим, что все отлично пингуется, значит связь есть.

Проверим теперь с PC3 соседа из VLAN3 PC6

Как видим, первый запрос потерялся, это происходит по тому, что перестроилась arp таблица, а дальше видим пакеты доходят до адресата.

Как видите настройка коммутатора второго уровня и третьего закончена. Задача выполнена. Вот как можно использовать коммутаторы cisco 3 уровня, и создать отличное ядро локальной сети. Если у вас есть вопросы и пожелания пишите в комментариях.

Read this article in English

Рассмотрим случай, когда требуется подключить несколько отделов фирмы в разные логические сети Vlan и обеспечить их связность, используя один коммутатор 3 уровня Cisco 3560. Все команды будут актуальны также для модели Cisco 3850 и для других коммутаторов Cisco.

Требуется организовать следующие сети (Vlan):

— Сеть отдела продаж ( 192.168.10.0 255.255.255.0)

— Сеть бухгалтерии ( 192.168.20.0 255.255.255.0)

— Сеть администраторов ( 192.168.100.0 255.255.255.0)

— Сеть для управления сетевым оборудованием ( 192.168.1.0 255.255.255.0)

Важно!

Устройства 2го уровня способны передавать данные только внутри одной сети и осуществляют передачу на основе информации о MAC адресах. Устройства 3го уровня используются для передачи данных между различными сетями и руководствуются информацией об ip адресах.

Коммутатор 3его уровня (Например Cisco 3560 или Cisco 3850) представляет собой совмещенные в одном устройстве коммутатор 2ого уровня модели OSI (или уровня доступа) и маршрутизатор (устройство 3го уровня).

Важно!

Один коммутатор Cisco 3560 фактически заменяет собой связку коммутатора Cisco 2960 и маршрутизатора Cisco 2811. Однако использовать такой коммутатор для внешних соединений крайне не рекомендуется. Интернет и любые внешние каналы следует подключать вначале к отдельному маршрутизатору или межсетевому экрану, а коммутаторы 3го уровня использовать только для организации внутренней сети.

(Решение аналогичной задачи организации нескольких Vlan на коммутаторе уровня доступа Cisco 2960 (2го уровня) и маршрутизатора Cisco 2811 рассмотрено в этой статье)

Шаг 0. Очистка конфигурации

(Выполняется только с новым или тестовым оборудованием, так как ведет к полному удалению существующей конфигурации)

После выполнения коммутатор должен перезагрузиться в течение 3ех минут, а при старте вывести запрос о начале базовой настройки. Следует отказаться.

Would you like to enter the basic configuration dialog (yes/no): no

Шаг 1. Имя устройства

Название устройства изменится со «Switch» на заданное значение.

Шаг 2. Интерфейс для удаленного управления

Шаг 3. Авторизация пользователей

Настраиваем авторизацию для доступа к коммутатору. Для этого:

Проверку удаленного доступа можно осуществить , запустив из командной строки рабочей станции команду C:>telnet 192.168.1.1. Должно открыться окно приветствия и запрошен логин и пароль администратора.

После того, как убедитесь, что устройство доступно по протоколу Telnet (TCP порт 23) рекомендую настроить защищенный доступ по протоколу SSH (TCP порт 22). Подробные инструкции приведены в этой статье.

Шаг 4. Создание Vlan

Убеждаемся, что все созданные нами сети присутствуют в списке.

Шаг 5. Привязка портов

Важно!

На данный момент рабочие станции, подключенные в порты, принадлежащие разным Vlan, не смогут(!) взаимодействовать друг с другом даже если будет настроена адресация из одной сети.

Шаг 6. Маршрутизация

Для сравнения: на коммутаторе 2ого уровня из указанной ранее инструкции возможно использование лишь одного интерфейса 3его уровня Vlan 1 и только для управления устройством. Именно поэтому в той статье для организации взаимодействия между сетями дополнительно используется маршрутизатор Cisco 2811.

В итоге все рабочие станции сети должны быть доступны друг другу после подключения их в соответствующие порты коммутатора. Проверять следует командой ping, выполнив ее из командной строки на рабочих станциях.

Важно!

пятница, 22 января 2016 г.

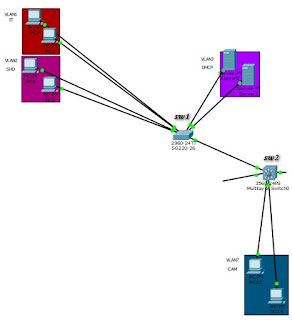

Настройка топологии сети организации Cisco L2 и L3 уровня + Mikrotik

Будем строить вот такую сеть на устройствах cisco

Для начала настроим коммутатор cisco L2 уровня sw1

По умолчанию все порты находятся в VLAN1 так что его создавать не будем.

Добавляем к уже созданной нами сети на L2 коммутаторе(sw1), коммутатор(sw2) cisco-3560 L2L3

Настроим наше устройство 3560 L3(понимает ip адреса и делает маршрутизацию между VLAN)

1. Необходимо создать все VLAN которые будут описывать вашу топологию сети, так как данный коммутатор L3 будет маршрутизировать трафик между VLAN.

2. Определяем порты для подключения компьютеров.

4. Переводим маршрутизатор в режим L3

5. Так как наш коммутатор L3 уровня, вешаем ip адреса на VLAN на порты для маршрутизации трафика.

Для межсетевого взаимодействия VLAN (чтобы можно было попасть из VLAN2 в VLAN3 и т.д)

Задаем всем виртуальным интерфейсам VLAN, ip адреса

6. Для выхода во внешнюю сеть(интернет) через наш маршрутизатор Mikrotik, необходимо прописать маршрут неизвестных запросов(внутренней сети) во внешнюю сеть. Для этого пропишем маршрут по умолчанию, т.к наш роутер один для выхода в интернет.

Читайте также: