Проблема скрытой станции wifi

Обновлено: 06.07.2024

Зачастую теоретический анализ алгоритмов функционирования беспроводных сетей датчиков подразумевает, что мощность, расходуемая узлом-датчиком при работе на передачу, регулируется в зависимости от расстояния до узла-получателя пакета. Такое регулирование можно осуществить несколькими способами.

Во-первых, можно заложить в программный код вычислительных систем узлов априорное знание о расстояниях до других узлов. Недостатком этого подхода является неудобство в обслуживании и настройке таких систем, выражающееся в необходимости предварительного замера расстояний и индивидуального программирования каждого узла.

Во-вторых, для определения расстояний можно использовать или системы глобального позиционирования, или какие-либо методы триангуляции. Этот подход чреват значительным удорожанием и усложнением сети датчиков, что может оказаться нецелесообразным.

В-третьих, можно воспользоваться встроенной в чипы приемо-пере-датчиков возможности определять расстояние между двумя узлами на основе временной задержки распространения сигнала (на примере технологии NanoLOC, анонсированной в октябре 2006 года компанией Nanotron Technologies GmbH).

Наконец, можно вообще обойтись без определения расстояний, а вместо этого реализовать какой-либо алгоритм поиска такого минимального уровня выходной мощности, при котором связь с получателем все еще стабильна.

Приведенная на расположенном ниже рисунке ситуация иллюстрирует сказанное выше. Узел-датчик S3, находясь в пределах слышимости обоих ретрансляторов R1 и R2, выбирает R1 в качестве кратчайшего пути к узлу-стоку, основываясь либо на лучшем качестве сигнала от R1, либо на желании сэкономить электроэнергию.

Однако (но не в случае c NanoLOC) получение априорной информации о качестве связи требует предварительной посылки множества тестовых пакетов, что может свести на нет экономию энергии, получаемую за счет того, что для передачи пакетов на более близкие узлы расходуется меньше энергии, чем для пересылки на более удаленные. Кроме того, отношение мощностей, потребляемых узлом-датчиком при максимально возможной и минимально возможной выходных мощностях, может составлять величину, не сильно превышающую единицу, поэтому усложнения, связанные с подстройкой выходной мощности, могут оказаться неразумными. Последнее рассуждение особенно верно для сетей nanoNET в условиях наличия помех в диапазоне 2.4 ГГц (ток, потребляемый передатчиком, меняется в пределах 55–78 мА, а устойчивая радиосвязь, как показал опыт, возможна только при значениях, близких к максимальным).

Истощение батарей электропитания ретрансляторов

Как уже было сказано, в сетях централизованного сбора информации ретрансляторы, находящиеся ближе (в зоне с меньшим номером) к узлу-стоку, вынуждены чаще передавать кадры данных, а следовательно, расходовать больше энергии. Для повышения эффективности использования беспроводных каналов связи ретрансляторы могут агрегировать несколько пакетов, собирая из них один для отправки далее.

На рисунке ретрансляторы R1 и R2 зоны II каждый в отведенное ему время, либо в режиме TDMA, либо CSMA, передают пакеты ретранслятору зоны I. Часто бывает, что объем полезной информации в каждом пакете составляет лишь десяток байт, в таком случае ретранслятор зоны I может объединить полученные пакеты в один, сопроводив полезные данные небольшим дополнением, например информацией об адресах узлов, приславших пакеты с данными.

Проблема скрытого узла

Условия недетерминированного по времени начала передачи (отсутствие предварительного расписания) приводят к возникновению так называемой "проблемы скрытого узла" (см. рис. 2). Ретранслятор может получить сигнал от обоих узлов-датчиков S1 и S2, однако они сами не подозревают о существовании друг друга (скрытые узлы). Причиной этого может быть либо особенность местоположения узлов, как, например, на рис. 2, либо наличие какого-либо препятствия между ними. Поскольку узлы-датчики "не слышат" друг друга, то вполне вероятно, что они начнут передавать данные ретранслятору одновременно, в результате чего он не получит данных ни от узла S1, ни от узла S2. Для уменьшения вероятности коллизий разработаны модификации алгоритма CSMA, например CSMA/CA, то есть Carrier Sensing Multiple Access with Collision Avoidance. Эта модификация подразумевает, что перед тем как начать передачу (при условии незанятости среды, разумеется), узел посылает короткий запрос (RTS, request to send) тому узлу, которому нужно передать данные. Если узел-адресат в этот момент не принимает никаких данных, то он отвечает коротким ответом (CTS, clear to send), о чем узнает узел-источник и начинает передачу данных. Для рассмотренного выше примера это означает следующее. Хотя узел S1 "не слышит" узла S2, он "услышит" ответ ретранслятора узлу S2 и отложит передачу. Безусловно, такая и ей подобные модификации CSMA не сводят вероятность коллизий до нуля. Например, узел S2 может послать ретранслятору пакет RTS в тот момент, когда тот принимает данные от узла S1. Тогда процесс текущей передачи данных нарушится и его придется повторить, что, естественно, весьма нежелательно.

Рассмотрим теперь способы, которые применяются для детектирования занятости среды на примере приемопередатчиков nanoNET в случае использования режима CSMA. Приемопередатчики, работающие по этой технологии, отслеживают состояние среды передачи двояким образом, физически и логически. При этом физическое отслеживание возможно как по уровню сигнала, так и по детектированию символов (битов), то есть сигналов, промодулированных таким образом, как это предполагается в этом стандарте (Chirp Spread Spectrum Modulation, линейно-частотное кодирование). Опыт показывает, что определение занятости среды на основе только уровня сигнала можно использовать в условиях, когда уровень помех несуществен.

Алгоритм логического определения доступности среды передачи (Network Allocation Vector, NAV) работает следующим образом. Если при прослушивании эфира узел принимает какой-либо пакет, то, исходя из информации, содержащейся в его заголовке (длина пакета), он определяет, сколько времени будет еще длиться данная передача, и устанавливает таймер. Следующее прослушивание среды будет производиться только по истечении интервала времени, отсчитанного этим таймером.

p, blockquote 1,0,0,0,0 -->

В этой статье мы рассмотрим, как с помощью wi-fi выполняются управление доступом к разделяемой среде. Радио эфир через который передаются данные wi-fi, является разделяемой средой. И если два или больше компьютеров начнут передавать данные одновременно, то возникнет коллизия. В результате данные будут искажены и принять их невозможно. Таким образом, нам необходим какой-то механизм, который бы обеспечивал что в один и тот же момент времени, данные через разделяемую среду в wi-fi, передает только один компьютер.

p, blockquote 2,0,0,0,0 -->

Особенности беспроводной среды

Подобный механизм есть в технологии Ethernet, но в чистом виде его использовать нельзя, так как в Ethernet для передачи данных используются провода, а в wi-fi радиоэфир.

- Во-первых, вероятность ошибки передачи данных в беспроводной среде гораздо выше, чем в проводной.

- Во-вторых, в беспроводной среде, мощность сигнала, который мы передаем гораздо больше, чем мощность того сигнал который мы принимаем.

- И в-третьих, если параметры Ethernet, в частности длина сети специально подобраны так, чтобы сигнал доходил до всех компьютеров, то в wi-fi этого обеспечить нельзя. Диапазон работы передатчиков в беспроводной среде ограничен, и поэтому не все компьютеры в сети wi-fi могут принимать передаваемые данные. Это приводит к ряду проблем, наиболее известные из которых эта проблема скрытой и засвеченной станции.

Проблема “скрытой” станции

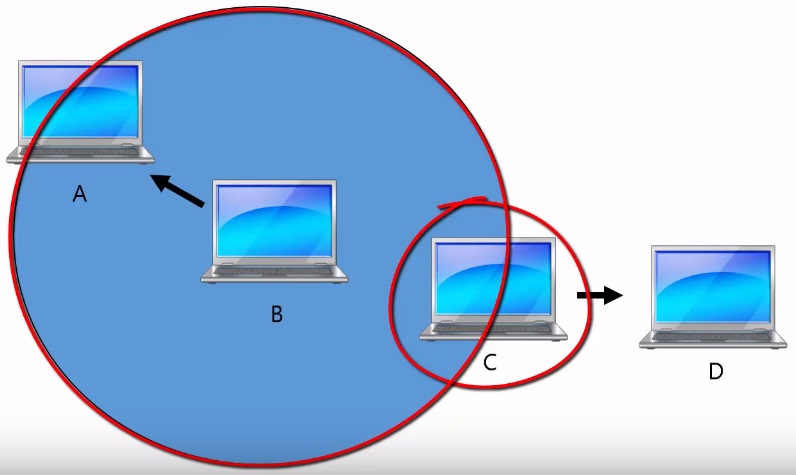

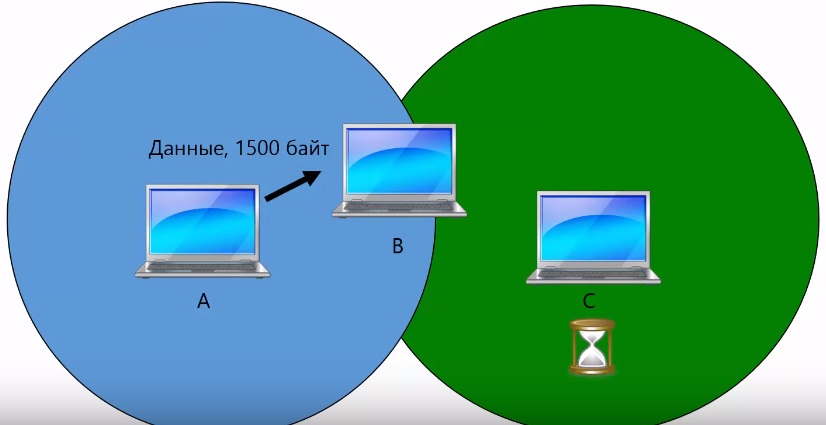

В чем заключается проблема скрытой станции? Предположим, что у нас есть три компьютера, компьютер А, компьютер С, хотят передавать данные компьютеру В.

p, blockquote 4,0,0,0,0 -->

p, blockquote 5,0,0,0,0 -->

Кругами (синий и зеленый круги) показаны области действия передатчиков. Сигнал от компьютера А доходит до компьютера В, но не доходит до компьютер С. В Wi-fi точно также как и в Ethernet, компьютеры перед тем как передавать данные, проверяют несущую частоту и смотрят не передает ли кто-то еще данные. И если среда свободна, только в этом случае происходит передача.

p, blockquote 6,0,0,0,0 -->

Но так как wi-fi зона действия передатчика существенно ограничена, то может произойти следующая ситуация. Компьютер А хочет передать данные компьютеру В, он проверил, что никто данные не передает и начал передавать данные.

p, blockquote 7,0,0,0,0 -->

В то же самое время, компьютер С тоже решил передать данные компьютеру В, но компьютер С находится за зоной действия передатчика от компьютера А. Поэтому там, где находится компьютер С, беспроводная среда свободна и он решил, что передавать данные можно.

p, blockquote 8,0,0,0,0 -->

p, blockquote 9,0,0,0,0 -->

Однако когда эти данные дошли до компьютера В, они столкнулись с теми данными, которые передавал компьютер А, произошла коллизия и компьютер В не может принять данные, не от одного компьютера.

p, blockquote 10,0,1,0,0 -->

Проблема “засвеченной” станции

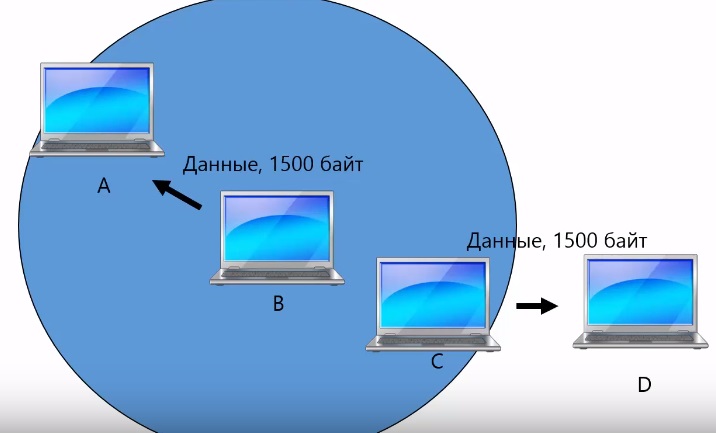

Проблема засвеченной станции, наоборот, приводит к тому, что компьютер не передает данные, хотя может это сделать. Предположим, что у нас есть четыре компьютера, компьютер В хочет передавать данные компьютеру А, а компьютер С хочет передавать данные компьютеру D.

p, blockquote 11,0,0,0,0 -->

p, blockquote 12,0,0,0,0 -->

Компьютер D находится вне зоны действия передатчика компьютера B, поэтому компьютер C может смело передавать данные компьютеру D, однако сам компьютер C находится в зоне действия передатчика компьютера B, поэтому он считает, что среда занята и ждет когда компьютер B закончит передачу.

p, blockquote 13,0,0,0,0 -->

Подтверждение получения данных

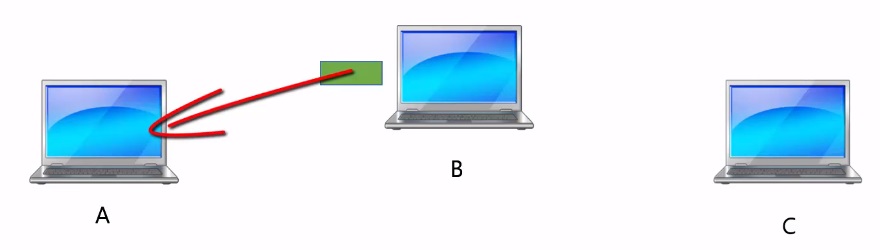

Так как в беспроводной среде ошибки происходят гораздо чаще, чем в проводной, то в wi-fi на канальном уровне используется подтверждение получения передаваемых данных. Предположим, что компьютер А решил передать данные компьютеру В по wi-fi. Компьютер А формирует кадр и передает его компьютеру В. Компьютер В получает кадр и передает компьютеру А подтверждение, что предыдущий кадр получен можно передавать следующий.

p, blockquote 14,0,0,0,0 -->

Компьютера А приготовил следующий кадр и предположим, что нам не повезло и примерно в то же самое время компьютер С тоже решил передать данные компьютеру В. Они дошли до компьютеров одновременно, произошла коллизия данные не могут быть приняты.

p, blockquote 15,0,0,0,0 -->

p, blockquote 16,0,0,0,0 -->

Компьютер А при отправлении кадра установил таймер ожидания подтверждения, после того как время ожидания подтверждения вышло, тот же самый кадр, отправляется еще один раз.

p, blockquote 17,0,0,0,0 -->

p, blockquote 18,0,0,0,0 -->

Во второй раз все произошло хорошо компьютер В получил данные и высылает подтверждение компьютеру А, после этого компьютер А может передавать следующий кадр.

p, blockquote 19,0,0,0,0 -->

Обнаружение коллизий

Рассмотрим, как в wi-fi происходит обнаружение коллизий, но перед этим вспомним как коллизии обнаруживаются в Ethernet. Для того чтобы обнаружить коллизию в Ethernet компьютер передает данные и принимает их одновременно. Он сравнивает тот сигнал который он передает с тем, который принимает, и если сигнал отличается значит произошла коллизия. В этом случае передача данных сразу прекращается и компьютер, который обнаружил коллизию усугубляет ее передавая всем так называемую Jam-последовательность для того чтобы все компьютеры в сети точно поняли, что произошла коллизия.

p, blockquote 20,1,0,0,0 -->

В Wi-fi такой подход использовать нельзя. Сигнал, который мы передаем имеет гораздо большую мощность, чем тот сигнал, который мы принимаем. Кроме того, сигнал о коллизии может не дойти до всех компьютеров в сети. Например, из-за проблем скрытой и засвеченной станции.

p, blockquote 21,0,0,0,0 -->

Коллизии в Wi-Fi

Поэтому в wi-fi используется другой подход, коллизии обнаруживаются по отсутствию подтверждения. Получается, что в Ethernet, коллизия обходится очень дешево, они обнаруживаются почти сразу после возникновения, и при этом компьютеры сразу останавливают передачу данных.

p, blockquote 22,0,0,0,0 -->

В Wi-fi напротив, коллизии очень дорогие. Для того чтобы обнаружить коллизию требуется гораздо больше времени. Необходимо передать кадр полностью и дождаться тайм-аута получении подтверждения.

p, blockquote 23,0,0,0,0 -->

Метод доступа к среде

Поэтому в wi-fi используется немного измененный метод доступа к среде по сравнению с тем который использовался в Ethernet. В Ethernet использовался метод CSMA/CD множественный доступ с прослушиванием несущей частоты, и распознаванием коллизий. А в wi-fi, так как коллизии обходится очень дорого, используется метод с предотвращением коллизий collision avoidance (CA).

p, blockquote 24,0,0,0,0 -->

Модель CSMA/CA

Рассмотрим, как устроен метод CSMA/CA. Точно также, как и Ethernet перед тем, как начать передавать данные, компьютеры Wi-Fi прослушивают несущую частоту и смотрят передает кто-то данные сейчас или нет.

p, blockquote 25,0,0,0,0 -->

p, blockquote 26,0,0,0,0 -->

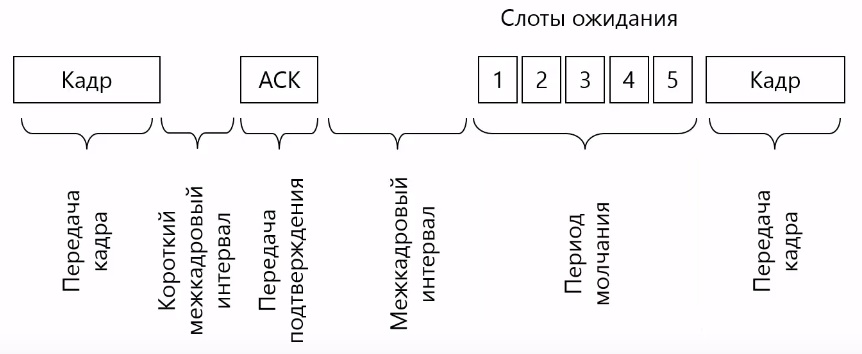

Если кто-то передает данные, происходит передача кадра, то все остальные компьютеры ждут, когда передача кадра закончится. В отличии от Ethernet в wi-fi после передачи кадра идет передача подтверждения. После этого все компьютеры, которые хотят передавать данные, должны выдержать межкадровый интервал. В

p, blockquote 27,0,0,0,0 -->

p, blockquote 28,0,0,0,0 -->

В Ethernet, после того как межкадровый интервал завершён, начинается период конкуренции. Компьютеры начинают передавать данные, если произошла коллизия, они тут же обнаруживаются, и ждут некоторое время.Но в wi-fi, так как коллизии обходятся очень дорого, вместо периода конкуренции используется период молчания. Компьютеры вместо того чтобы как можно быстрее начать передачу данных, наоборот стараются пропустить друг друга вперед, чтобы избежать коллизии.

p, blockquote 29,0,0,0,0 -->

Каждый компьютер выбирает разное время для периода молчания. Случайным образом генерируется некоторое число, так называемых слотов ожидания. Слот ожидания это промежуток времени в течение которого компьютер ждет, длина слота ожидания разное для различных стандартов физического уровня Wi-fi. Количество слотов ожиданий выбирается компьютерами случайным образом. Первым начинает передавать данные тот компьютер, который выбрал меньше всего слотов ожидания.

p, blockquote 30,0,0,1,0 -->

Протокол MACA

CSMA/CA это основной метод доступа к разделяемой среде, который используются в wi-fi. На практике, он работает почти всегда, но теоретически он не решает проблему скрытой и засвеченной станции. Поэтому в wi-fi можно использовать другой метод доступа к среде, который называется (MACA) Multiple Access with Collision Avoidance. Однако этот метод доступа опциональный и используется очень редко. Достоинство метода заключается в том, что он позволяет решить проблему скрытой и засвеченной станций.

p, blockquote 31,0,0,0,0 -->

p, blockquote 32,0,0,0,0 -->

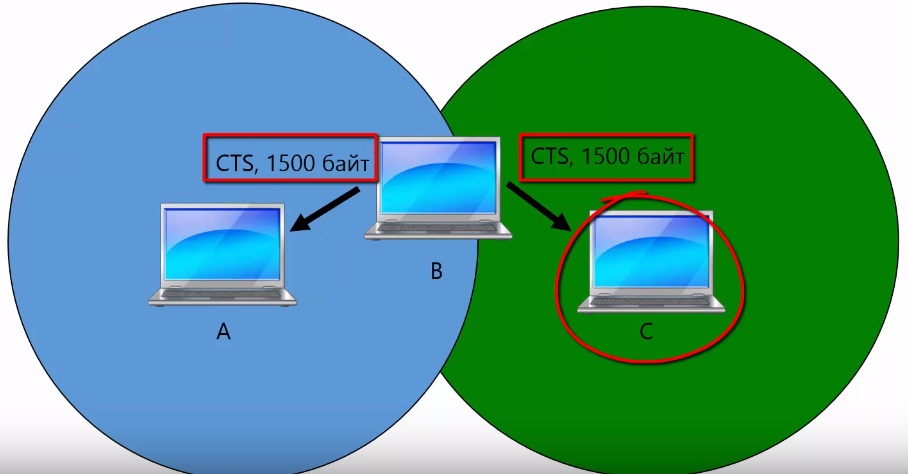

Протокол MACA и скрытая станция

p, blockquote 33,0,0,0,0 -->

p, blockquote 34,0,0,0,0 -->

Компьютер С понимает, что сейчас другой компьютер, сигнал от которого он не видит, будет передавать данные размером 1500 байт, поэтому он ждет когда передача закончиться.

p, blockquote 35,0,0,0,0 -->

p, blockquote 36,0,0,0,0 -->

В это время компьютер А может смело передавать данные компьютеру В и быть уверенным, что коллизии не произойдет.

p, blockquote 37,0,0,0,0 -->

Протокол MACA и засвеченная станция

p, blockquote 38,0,0,0,0 -->

p, blockquote 39,0,0,0,0 -->

p, blockquote 40,0,0,0,0 -->

Итог

В статье рассмотрели, какие методы доступа к разделяемой среде используются для Wi-Fi. Метод доступа необходим для того, чтобы избегать коллизий. В один момент времени, через разделяемую среду, передавать данные должен только один компьютер. Так как в беспроводной среде часто возникают ошибки, то в wi-fi на канальном уровне используется подтверждение доставки кадра. Отсутствие подтверждения в wi-fi используется для обнаружения коллизии, поэтому коллизии wi-fi обходится очень дорого их надо избегать. Поэтому для доступа к сети используется не метод CSMA/CD, как в Ethernet, а метод CSMA/CA с избежанием коллизии. И для решения проблем скрытой и засвеченной станции в wi-fi опционально может использоваться протокол MACA.

В статье рассмотрены вопросы, касающиеся построения бесшовной Wi-Fi сети (беспроводной сети с бесшовным роумингом) в загородном доме. Бесшовная беспроводная сеть подразумевает создание единого информационного пространства, в состав которого входят от двух до нескольких десятков источников сигнала (точек доступа (ТД)) и в котором клиентские устройства (абоненты беспроводной сети: ноутбуки, смартфоны, планшеты и т.д.) могут перемещаться без потери связи. Переключение от одной ТД к другой происходит автоматически, при этом в качестве предпочтительной ТД выбирается та, сигнал которой лучше.

1. Стандарты WI-FI

1.1 Действующие стандарты Wi-Fi:

- IEEE 802.11a;

- IEEE 802.11b;

- IEEE 802.11g;

- IEEE 802.11n (Wi-Fi 4 – принятое упрощенное название);

- IEEE 802.11ac (Wi-Fi 5);

- IEEE 802.11ax (Wi-Fi 6, сертификация Wi-Fi Alliance вышла 16.09.2019).

Современные беспроводные сети строятся с использованием стандартов Wi-Fi 4 и Wi-Fi 5. При этом при использовании Wi-Fi 4 обеспечивается обратная совместимость с 802.11b и 802.11g, что позволяет использовать старые устройства для доступа в сеть. 802.11a имеет совместимость с Wi-Fi 5 и может пригодиться для подключения очень старого ноутбука к беспроводной сети.

Последнее время производители оборудования для построения беспроводных сетей отказываются от поддержки 802.11a. IEEE 802.11ac поддерживается не всеми клиентскими устройствами, включая современные смартфоны.

В таблице приведены основные характеристики стандартов Wi-Fi:

1.2. Фактическая полезная нагрузка

Существенная разница между скоростью подключения и фактической полезной нагрузкой обусловлена большим объемом служебной информации,полудуплексной природой Wi-Fi, потерями пакетов при передаче и как следствие затратами на повторную отправку, а также зависит от количества подключенных абонентов. Производители оборудования идут на хитрость и везде указывают скорость подключения.

Кроме того скорость Wi-Fi сети снижается пропорционально снижению уровня сигнала по мере удаления от точки доступа. Так даже на расстоянии более 50 метров скорость может снизиться до нескольких Мбит/с, а при наличии препятствий в виде толстых стен или железобетонных перекрытий уровень сигнала, а вместе с ним и скорость, могут снизиться до минимальных значений (1-2 Мбит/с) уже на расстоянии 10-15 метров. При еще большем снижении уровня сигнала, как правило, происходит разрыв связи.

2. MIMO/MU-MIMO

Как видно из таблицы выше существенный скачок скорости произошел с выходом стандарта Wi-Fi 4. Этого удалось добиться за счет применения технологии MIMO, которая обеспечивает поддержку приема и передачи с использованием нескольких антенн. (В MIMO как раз фишка в том, что передается несколько независимых уникальных потоков, которые формируются на отдельных радиотрактах. А несколько антенн – это всего лишь технология разнесенного приема-передачи, где при передаче один и тот же поток излучается с нескольких антенн, что повышает SNR на приемнике). Точка доступа с поддержкой Wi-Fi 4 может иметь по четыре передающих и принимающих антенны (MIMO 4x4). Чаще встречаются схемы MIMO 3x2 и MIMO 2x2. Клиентские устройства обычно используются MIMO 2x2 или MIMO 2x1.

Таким образом, ТД с MIMO 4x4 может обеспечить скорость до 600 Мбит/с.

Очередное повышение пропускной способности произошло с выходом стандарта Wi-Fi 5. В нем используется технология MU-MIMO, в которой может использоваться до 8 приемников и передатчиков (на точке доступа) и позволяет передавать данные нескольким пользователям в один момент времени, а также увеличена ширина канала (до 160 МГц).

Принцип работы MIMO и MU-MIMO показан на рисунке:

Технология MU-MIMO не завоевала рынок Wi-Fi и вот почему:

- Мало MU-MIMO клиентов. То есть почти нет клиентов, поддерживающих явное формирование диаграммы направленности, которое является обязательным требованием для MU-MIMO;

- MU-MIMO работает эффективно только при существенном разнесении клиентов в пространстве. В современных высокоплотных сетях обеспечить данное условие невозможно;

- Для MU-MIMO необходимо формировать диаграмму направленности при передаче. Это осуществляется с помощью предварительного обмена специальными кадрами. Если необходимо передать небольшой объем данных, то формирование луча может занять больше времени, нежели непосредственная передача данных.

Клиентские устройства Wi-Fi 5 могут поддерживать MIMO 4x4, но чаще всего встречаются схемы MIMO 3x2 и MIMO 2x2 и даже MIMO 2x1.

Стоит учитывать, что ноутбуки, поддерживающие MIMO 4x4, относятся к топовому сегменту, а смартфонов поддерживающих данную конфигурацию на момент написания статьи найти и вовсе не удалось.

Таким образом, максимальная фактическая полезная нагрузка канала связи может достигать 4500 Мбит/с для точки доступа и до 2250 Мбит/с для абонента (для конфигурации 4x4).

При этом, большинство устройств будут передавать данные с более низкой скоростью, примерно пропорциональной количеству антенн и ширине канала.

С учетом вышесказанного в большинстве случаев переплачивать за вот таких «крабов» смысла нет:

3. Диапазоны частот Wi-Fi

Важным отличием Wi-Fi диапазонов является радиус действия. В идеальных условиях радиус действия диапазона 5 ГГц меньше, чем у 2,4 ГГц. Серьезной помехой для более высокочастотного диапазона будет даже листва деревьев, дождь или туман, в то время как низкие частоты менее чувствительны к таким преградам. Поэтому в обычных условиях (дом/квартира) радиус действия примерно в 2 раза больше в пользу диапазона 2,4 ГГц. При этом стандарт 802.11ac, работающий в диапазоне 5 Ггц, поддерживает большую скорость передачи.

Зачастую современное оборудование для построения БЛВС (беспроводная локальная вычислительная сеть) поддерживает оба диапазона. При этом оно стоит в 1,5-2 раза дороже, чем аналогичное с поддержкой только 2,4 ГГц.

Некоторые материалы очень сильно поглощают и/или отражают сигнал, поэтому может сложиться такая ситуация с образованием «мертвых зон»:

4. Выбор диапазона для беспроводной сети

В квартирах диапазон 2,4 ГГц может быть зашумлен соседскими ТД. В загородном доме данная проблема отсутствует (но могут быть исключения в виде соседей, которые выкрутили мощность передатчика точки доступа на максимум), поэтому для организации беспроводной сети предпочтительнее использовать диапазон 2,4 ГГц. Это обеспечит большую зону покрытия и позволит обойтись меньшим количеством ТД. При этом за счет использования ТД с технологией MIMO можно обеспечить полезную скорость сети до 200 Мбит/с на точке доступа и 50-100 Мбит/с для клиентских устройств, чего будет достаточно в 95-99% случаев. Кроме этого стоит помнить, что диапазон 5 ГГц может не поддерживаться некоторыми клиентскими устройствами.

Эффективное расстояние сигнала для диапазона 2,4 ГГц при отсутствии препятствий и сильных помех составляет примерно 100 метров. При определении необходимого количества ТД учитывать данные о затухании сигнала из таблицы:

Например, при прохождении через 2 деревянные стены эффективный прием будет возможен на расстоянии около 9 метров (первое прохождение: 100*30%=30 метров, второе прохождение: 30*30%=9 метров).

По мере снижения уровня сигнала будет снижаться и скорость передачи.

Эффективное расстояние не является главным фактором при проектировании Wi-Fi сети. Существует проблема "скрытой станции" которая проявляется в том, что одно или несколько клиентских устройств могут слышать точку доступа, но не слышать другие клиентские устройства. Из-за особенности полудуплексного доступа к радиосреде (CSMA/CA) это приводит к увеличению количества повторно передаваемых пакетов, как следствие снижение пропускной способности сети. Если клиент слышит точку доступа через стену, то это не значит, то он слышит других клиентов, а это, как мы выяснили, снизит пропускную способность сети.

У всего Enterprise оборудования, которое я видел, есть функционал роуминга из 5 ГГц в 2.4 ГГц. То есть, когда клиент начинает слышать точку доступа хуже -70 dBm в 5 ГГц, он “роумится” на точку, которую слышно лучше и при этом она имеет тот же SSID, даже если она в 2.4 ГГц. Таким образом, нет необходимости держать два SSID под 2.4 и 5 ГГц, это раз. И два – роуминг из 5 ГГц в 2.4 ГГц это вообще не фокус, а обыденность.

!ПРИМЕЧАНИЕ: Если вы планируете использовать Wi-Fi сеть для создания системы видеонаблюдения, следует учесть, что большинство современных моделей беспроводных видеокамер поддерживают только 802.11n. При этом даже при использовании MIMO 4x4 на одну точку доступа можно подключить не более 4 видеокамер. И даже в таком случае возможны подвисания и потеря связи. На самом деле очень много зависит от самих камер видеонаблюдения, какой поток информации они транслируют, сколько мегапикселей матрицы и пр. В этих вопросах лучше проконсультироваться со специалистами.

Для видеонаблюдения лучше всего организовать проводное соединение. Беспроводные камеры можно применить, когда возможность протянуть кабель отсутствует (например, чтобы не портить ремонт).

5. Определение зоны покрытия сети

Перед покупкой оборудования для организации беспроводной сети с бесшовным роумингом нужно определить необходимую зону покрытия. Это может быть дом (часть дома) и двор (его часть) и т.д.

Для более точного определения зоны покрытия нужно понять, где и для чего будет использоваться беспроводная сеть: управление системой «Умный дом», взаимодействие внутри домашней локальный сети, выход в Интернет и т.д.

6. Диаграмма направленности

Важной характеристикой ТД является диаграмма направленности антенны:

- всенаправленная;

- секторная;

- направленная.

7.1 Всенаправленная ТД

Сигнал всенаправленной ТД распространяется равномерно во все стороны:

7.2 Секторная ТД

Диаграмма направленности секторной ТД выглядит следующим образом (сигнал распространяется в определенных направлениях):

7.3 Направленная ТД

ТД с узконаправленной антенной используются для передачи сигнала на расстояния от нескольких сотен метров до нескольких километров в прямой видимости, когда организация альтернативных каналов связи невозможна. При этом в дождь или туман связь будет пропадать. Диаграмма направленности ТД с направленной антенной выглядит так:

Точки доступа делятся на внутренние (для эксплуатации внутри помещений) и внешние (для эксплуатации вне помещений). Внешние точки доступа имеют более широкий температурный диапазон, а также лучше защищены от воздействия окружающей среды.

Зная типы ТД, особенности распространения и ослабления сигнала можно без проблем рассчитать необходимое количество точек доступа с учетом планировки дома и необходимой зоны действия сигнала. При этом рекомендуется располагать точки доступа на каждом этаже, а также установить ТД недалеко от межэтажного проема, т.к. перекрытие очень сильно снижает уровень сигнала.

7. WI-FI контроллер

При бесшовном роуминге во всей области действия Wi-Fi создается сеть с единым названием (идентификатором) и организуется централизованное управление точками доступа. Это обеспечивается посредством контроллера беспроводной сети (Wi-Fi контроллера). Обобщенная схема организации такого подключения выглядит так:

В качестве контролера может выступать специальное устройство или программа. У некоторых производителей в качестве контроллера может выступать одна из точек доступа, которой назначается данная роль.

Wi-Fi контроллер может устанавливаться на персональный компьютер, откуда и осуществляется управление оборудованием. При использовании в качестве контроллера специального устройства или одной из точек доступа управление осуществляется посредством веб-интерфейса (как правило) или специального ПО (консоли).

Кроме очевидных функций по созданию сети контроллер обеспечивает мониторинг радиосреды в зоне покрытия, что позволяет обнаруживать помехи и осуществлять необходимые корректировки в автоматическом режиме (смену каналов точек доступа, подстройку мощности сигнала и т.д.).

Точки доступа соединяются между собой через коммутатор стандартным сетевым кабелем (витая пара), как показано на схеме выше. При этом питание точек доступа осуществляется от самого коммутатора с использованием технологии PoE (коммутатор также должен поддерживать PoE). Применимые модели коммутаторов лучше уточнить у производителя выбранного Wi-Fi оборудования. Стоит учитывать, что длина сетевого кабеля для работы PoE ограничена и зависит от выбранного оборудования. Как правило, она указывается в характеристиках ТД и составляет порядка 60-100 метров.

Если по каким то причинам не получается запитать ТД доступа напрямую от коммутатора с поддержкой PoE или между коммутатором и ТД слишком большое расстояние, может использоваться промежуточный коммутатора или PoE-инжектор (идет в комплекте с некоторыми ТД). Схема использования PoE-инжектора:

Давайте сначала разберемся, что такое скрытая Wi-Fi сеть. А затем, я покажу как подключится к скрытой Wi-Fi сети в Windows 10, 8, 7, на Android-смартфоне или планшете, а так же на iPhone и iPad.

Скрытой считается Wi-Fi сеть, имя (SSID) которой не транслируется. Это значит, что название беспроводной сети не будет отображаться в списке доступных для подключения на компьютере, телефоне, планшете, или другом устройстве. Вы когда на своем устройстве открываете список доступных сетей, то можете видеть там кроме своей сети, соседние Wi-Fi сети с разными именами. Если сеть скрыта, то ее в списке не будет. А чтобы к ней подключится, нужно указать не только пароль, но и ее имя.

Если ваш компьютер увидит в радиусе скрытую Wi-Fi сеть (или несколько) , то в списке доступных появится сеть с названием "Скрытая сеть", или "Другие сети". Вы так же можете скрыть беспроводную сеть в настройках своего роутера. Как это сделать на примере роутера TP-Link я писал в статье: как на роутере Tp-Link сделать Wi-Fi сеть невидимой. Это дополнительная защита. Как я уже писал выше, чтобы подключится к такому Wi-Fi, нужно кроме пароля указать еще и имя сети.

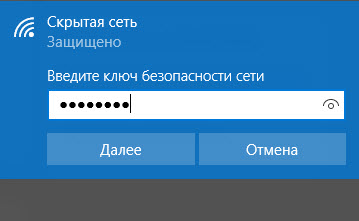

Подключаемся к скрытой Wi-Fi сети в Windows 10

Сам процесс практически ничем не отличается от обычного подключения к Wi-Fi в Windows 10. Откройте список доступных сетей и нажмите на "Скрытая сеть". Если хотите, чтобы компьютер подключался к этой сети автоматически, то оставьте галочку возле "Подключатся автоматически". Если такого пункта у вас нет, то попробуйте создать сеть вручную, об этом я напишу ниже. Так же хорошо бы убедится, что такая сеть есть.

Вводим имя Wi-Fi сети.

Вводим пароль и нажимаем "Далее".

Если вы все указали верно, то Windows 10 подключится к скрытой Wi-Fi сети.

Вот собственно и все.

Подключение Windows 7 и Windows 8 к Wi-Fi со скрытым SSID

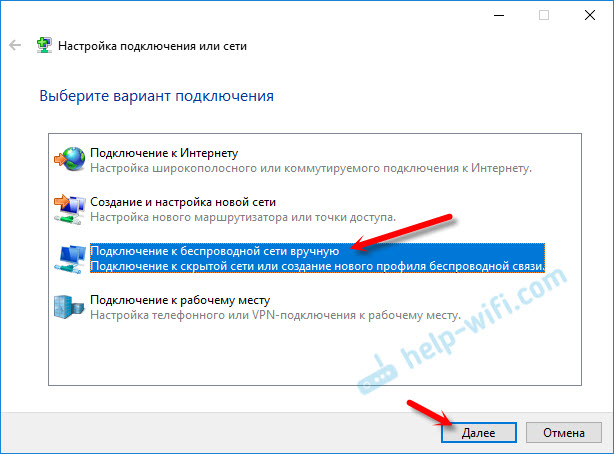

Если у вас установлена Windows 7, или Windows 8, то проще всего создать новое подключение к беспроводной сети вручную. Это можно сделать и в "десятке".

Зайдите в "Центр управления сетями и общим доступом" и нажмите на "Создание и настройка нового подключения или сети".

Дальше выбираем "Подключение к беспроводной сети вручную".

В следующем окне задаем такие параметры:

- Имя Wi-Fi сети.

- Выбираем тип безопасности. Скорее всего WPA2-Personal.

- Указываем "Ключ безопасности" (пароль).

- Если хотите, чтобы компьютер подключался к этой сети автоматически, оставьте включенным пункт "Запускать это подключение автоматически".

- Поставьте галочку возле "Подключаться, даже если сеть не производит широковещательную передачу".

Ноутбук подключится к сети и запомнит ее.

Если в дальнейшем возникнут проблемы с подключением к этой сети, например, когда она снова будет отрыта, то просто удалите ее в настройках Windows и подключитесь заново. Как удалить Wi-Fi сеть в Windows 7 я писал здесь. И отдельная инструкция для Windows 10.Как подключится к скрытой Wi-Fi сети на iPhone и iPad (iOS)

Если у вас планшет или телефон от Apple, то подключится к скрытой Wi-Fi сети там очень просто. Я покажу на примере iPhone. На iPad все точно так же.

- Заходим в настройки, и переходим в раздел "Wi-Fi".

- Дальше нажимаем на пункт "Другая. ".

- Указываем имя сети, выбираем "Безопасность" (скорее всего WPA2), и указываем пароль.

Вот так просто можно подключить свой iPhone, или iPad к беспроводной сети со скрытым SSID.

Подключаем Android-смартфон или планшет к скрытому Wi-Fi

Сам процесс подключения может немного отличатся, в зависимости от версии Android, устройства и производителя (оболочки) .

Нужно сначала зайти в настройки, в раздел "Wi-Fi".

Дальше нажмите на меню (скорее всего в виде трех точек) , и выберите "Добавить сеть".

Вводим имя сети, выбираем "Защита" – WPA/WPA2 PSK, и вводим пароль от сети. Дальше нужно нажать на "Сохранить".

Ваш телефон, или планшет на Android подключится к скрытому Wi-Fi. При условии, что вы все указали правильно.

Независимо от того, какое устройство вы хотите подключить к скрытому Wi-Fi, нужно создать новую беспроводную сеть, указать ее название, тип безопасности и пароль.

Если у вас остались какие-то вопросы, то оставляйте их в комментариях к этой статье.

Читайте также: