Alfa подключить к kali linux

Обновлено: 06.07.2024

Привет! Установили себе чистую систему, но даже так Kali Linux не видит Wi-Fi адаптер? Обучение тестированию откладывается в дальний ящик, а зарождающийся талант начинающего безопасника попал на свалку? Ну ничего. Тоже приходилось сталкиваться с подобными проблемами на Кали. Вообще Wi-Fi и Linux старая больная тема, но именно на Kali она проявилась во всей красе от потребностей пользователей. Разберемся в этом!

Нашли ошибку? Есть своя история по этому вопросу? Оставьте свое мнение в комментариях к этой статье! Именно ваше слово может спасти кому-то уйму времени!

Для виртуальной машины

Актуально и для Virtual Box, и для VMWare Workstation.

Начнем с самого частого. Сам ставил себе виртуалку, а там главная проблема – виртуальная машина не видит встроенный модули Wi-Fi, хоть об стену разбейся. Многие годы бытует мнение, что и не увидит. А т.к. уровень виртуальной машины выше, чем установленной внутри нее Kali, то и сама Kali не увидит встроенного адаптера.

Решение простое – берется внешний USB адаптер, который успешно подключается к виртуалке.

Т.е. если вы хотите проводить тестирование своих Wi-Fi сетей через виртуальную машину – обязательно приобретите внешний модуль, в противном случае не тратьте свое время. А вот о совместимости адаптеров и возможных исправлениях – читайте ниже (чтобы не взять себе мертвый внешний адаптер Wi-Fi).

Из дополнения, возможно потребуется активировать сам адаптер в виртуальной среде. На примере Вари:

Для основы – драйверы и совместимость

На основной системе может возникнуть уже две проблемы – не видит USB адаптер и не видит встроенный адаптер. Основная причина здесь, по моему опыту – проблема с драйвером и совместимостью. Именно в этом случае не работает Wi-Fi на Kali Linux. Но обо всем по порядку.

Перед началом нашей операции рекомендую обновиться:

После этого предлагаю посмотреть список установленных устройств:

lsusb – для usb устройств

lspci – для встроенных модулей

В открывшемся большом списке ищем свою модель Wi-Fi модуля:

Далее появляются два пути:

- Посмотреть совместимости на ЭТОЙ СТРАНИЦЕ . Если чип вашего адаптера есть здесь, то все будет работать из коробки.

- Гуглим (лучшего совета и не придумаешь) по типу «driver linux ВАШАМОДЕЛЬ». Очень часто попадете на грамотные топики по теме или даже официальные драйверы устройства. Дать совет лучше? Ничего лучше не придумаешь. Универсального совета пока нет.

Чтобы данное руководство совсем не было водяным, отмечу, что некоторым просто помогает установка WICD:

apt-get install wicd

service network-manager stop

update-rc.d network-manager disable

update-rc.d wicd enable

service wicd start

И вот еще видеоверсия установки конкретного драйвера, хотя в начале тоже ругалось, что адаптеры Wi-Fi не найдены:

После перезапуска системы мозги приходят к единому согласию. За сим заканчиваю. Свои истории стучания в бубен под бодрые завывания расскажите в комментариях ниже – пригодится и вам, и другим. До скорых встреч на нашем портале!

Кали Линукс не видит wifi модуль ?

Всем привет, это очередной урок по решению вопросов по неисправностям и несовместимости некоторого установленного оборудования в ноутбуки с установленной операционной системой Кали Линукс . На всеобъемлемость не претендую, покажу как решил вопрос с конкретной моделью ноутбука. Кали установлена на жёсткий диск основной системой – не ВИРТУАЛКА! Если вы предпочитаете работу в виртуальной машине, обратитесь за некоторой информацией к статье Как установить виртуальную Кали Линукс?

Параметры машины таковы:

- Имеется бюджетный ноутбук Lenovo B590

- На борту Кали Линукс версия 2.0

- Процессор от Intel с 2-мя ядрами (потом посмотрим списком…)

- Диск, оперативная память нас не волнуют, ибо…

Симптомы:

Без дополнительного модема wifi не работает, Кали Линукс не видит wifi никакого , и вообще система не понимает, установлен ли внутри модуль беспроводного соединения. Рассмотрю решение проблемы пошагово.

Любые операции начинаем с команды:

Для начала взглянем на список установленного оборудования для приёма и трансляции сигналов. Он не богат:

Теперь взглянем, что установлено на борту Lenovo B590 и работает ли (да работает, конечно; из-под второй, установленной на том же Lenovo B590 windows 7, wifi работает отлично). Введём команду просмотра всего оборудования, кто не помнит – запоминайте – пригодится:

lspci

А вот и установленный на Lenovo B590 этой версии модуль, из-за которого Кали Линукс не видит wifi:

02:00.0 Network controller: Broadcom Corporation BCM43142 802.11b/g/n

Что ж, ситуация знакома: модуль на месте, драйвера – нет. Обратившись к страничке поддержки драйверов (а тогда она выглядела именно так) этого семейства для Линукс, и присмотревшись к разноцветной табличке списка поддерживаемых устройств, обнаружил, что устройство в списке не без проблем:

Ну не сидеть же нам без wifi, и не покупать дешёвенький модуль на USB (не вздумайте купить без оглядки другой модуль для своего ноута – 99% вероятности, что конфигурация ноутбука этого вам просто не позволит сделать). А альфа-карты нам нужны для другого. Поехали в Debian за справкой и посмотрим, что есть для нас новенького. Оказывается, есть и давно. Тогда установим последние версии пакетов linux-image, linux-headers и broadcom-sta-dkms. Откроем терминал и пропишем знакомой уже командой (некоторые флаги могли устареть). Но предварительно добавим к Кали ещё один репозиторий:

Сюда пропишем новый адрес с новой строки:

А теперь установка:

На комментарии терминала на рисунке не смотрите, у меня всё уже стоит. Следите за синтаксисом команды (она не вся влезла в фото – поздно заметил). Поддержка динамического ядра модуля DKMS установит в Кали новое устройство с названием wl. Теперь выгрузим конфликтующие модули (если таковые имеются):

И, наконец, загружаем новообразованный модуль:

Если ошибок терминал не вернул, перезагружать не нужно. Проверим, что показывает NetworkManager Кали:

Менеджер заметил модуль wifi в нашем Lenovo B590. Проверим, есть ли он в списке устройств через терминал:

iwconfig

Привет… Новообразованный wlan6 режим мониторинга поддерживать не будет, однако для комфортной “официальной” работы его предостаточно. Если на каком-то из этапов терминал заругался, не примените перезагрузить Кали с командой на полное обновление:

GreenZo

"

Но при сборке выбивает ошибку

RX_ENC_FLAG_SHORTPRE

/root/mt7601u/mac.c:408:20: note: each undeclared identifier is reported only once for each function it appears in

/root/mt7601u/mac.c:417:19: error: ‘RX_FLAG_HT_GF’ undeclared (first use in this function); did you mean ‘RX_ENC_FLAG_HT_GF’?

status->flag |= RX_FLAG_HT_GF;

^

RX_ENC_FLAG_HT_GF

/root/mt7601u/mac.c:420:19: error: ‘RX_FLAG_HT’ undeclared (first use in this function); did you mean ‘RX_FLAG_HT_GF’?

status->flag |= RX_FLAG_HT;

^

RX_FLAG_HT_GF

/root/mt7601u/mac.c:429:19: error: ‘RX_FLAG_SHORT_GI’ undeclared (first use in this function); did you mean ‘RX_FLAG_SHORTPRE’?

status->flag |= RX_FLAG_SHORT_GI;

^

RX_FLAG_SHORTPRE

/root/mt7601u/mac.c:432:24: error: ‘RX_FLAG_STBC_SHIFT’ undeclared (first use in this function); did you mean ‘RX_ENC_FLAG_STBC_SHIFT’?

status->flag |= 1 flag |= RX_FLAG_40MHZ;

^

RX_FLAG_HT

make[4]: *** [/usr/src/linux-headers-4.17.0-kali3-common/scripts/Makefile.build:318: /root/mt7601u/mac.o] Ошибка 1

make[3]: *** [/usr/src/linux-headers-4.17.0-kali3-common/Makefile:1585: _module_/root/mt7601u] Ошибка 2

make[2]: *** [Makefile:146: sub-make] Ошибка 2

make[1]: *** [Makefile:8: all] Ошибка 2

make[1]: выход из каталога «/usr/src/linux-headers-4.17.0-kali3-amd64»

make: *** [Makefile:8: default] Ошибка 2

Я ещё очень слабо понимаю в теме Linux, но мне очень интересно и я хочу развиваться. Прошу помощи.

"

Но при сборке выбивает ошибку

RX_ENC_FLAG_SHORTPRE

/root/mt7601u/mac.c:408:20: note: each undeclared identifier is reported only once for each function it appears in

/root/mt7601u/mac.c:417:19: error: ‘RX_FLAG_HT_GF’ undeclared (first use in this function); did you mean ‘RX_ENC_FLAG_HT_GF’?

status->flag |= RX_FLAG_HT_GF;

^

RX_ENC_FLAG_HT_GF

/root/mt7601u/mac.c:420:19: error: ‘RX_FLAG_HT’ undeclared (first use in this function); did you mean ‘RX_FLAG_HT_GF’?

status->flag |= RX_FLAG_HT;

^

RX_FLAG_HT_GF

/root/mt7601u/mac.c:429:19: error: ‘RX_FLAG_SHORT_GI’ undeclared (first use in this function); did you mean ‘RX_FLAG_SHORTPRE’?

status->flag |= RX_FLAG_SHORT_GI;

^

RX_FLAG_SHORTPRE

/root/mt7601u/mac.c:432:24: error: ‘RX_FLAG_STBC_SHIFT’ undeclared (first use in this function); did you mean ‘RX_ENC_FLAG_STBC_SHIFT’?

status->flag |= 1 flag |= RX_FLAG_40MHZ;

^

RX_FLAG_HT

make[4]: *** [/usr/src/linux-headers-4.17.0-kali3-common/scripts/Makefile.build:318: /root/mt7601u/mac.o] Ошибка 1

make[3]: *** [/usr/src/linux-headers-4.17.0-kali3-common/Makefile:1585: _module_/root/mt7601u] Ошибка 2

make[2]: *** [Makefile:146: sub-make] Ошибка 2

make[1]: *** [Makefile:8: all] Ошибка 2

make[1]: выход из каталога «/usr/src/linux-headers-4.17.0-kali3-amd64»

make: *** [Makefile:8: default] Ошибка 2

Я ещё очень слабо понимаю в теме Linux, но мне очень интересно и я хочу развиваться. Прошу помощи.

и выложите вывод сюда под спойлер.

UPD. Все таки нашел ваше ядро в логе. Думаю Вам стоит читать описание того, что ставите (мало ли). Там написано, что если ядро выше версии 4.2, то ничего ставить не надо, все уже из коробки.

Вот

на пропиетарный (от производителя).

А зачем Вы хотите установить его? Судя по информации из Вашей ссылки адаптер должен работать в системе без проблем.

Ядро Linux поддерживает очень больше количество сетевых адаптеров. В наши дни поддержка различных устройств ядро очень сильно улучшилась. Это коснулось и wifi адаптеров, а также PCI WiFi карт. Но все эти адаптеры и карты имеют разную производительность, а также разную функциональность.

Каждый пользователь хочет иметь WiFi адаптер хорошей мощности и как можно более низкой цены. Кроме того, хотелось бы, чтобы адаптер поддерживал различные дополнительные режимы, необходимые для тестирования безопасности сетей. Если вы собираетесь выполнять тестирование безопасности WiFi сетей, то вам обязательно понадобиться адаптер с поддержкой работы в режиме монитора с операционной системой Linux. В этой статье мы рассмотрим лучшие WiFi адаптеры для Kali Linux. Они же и подойдут для любого другого дистрибутива.

Как выбрать WiFi адаптер?

При выборе WiFi адаптера, в первую очередь, надо обратить внимание на чипсет, на основе которого он создан. Ядро Linux уже поддерживает огромное количество чипсетов, но режим монитора или так называемый неразборчивый режим поддерживается далеко не всеми. Даже если у вас в ноутбуке уже есть встроенный WiFi, то скорее всего, режим монитора в Linux там не поддерживается. Вот чипсеты, которые точно его поддерживают:

- Atheros AR9271 – IEEE 802.11B/G/N;

- Ralink RT3070 – IEEE 802.11B/G/N;

- Ralink RT3572 - IEEE 802.11B/G/N;

- Ralink RT5370N - IEEE 802.11B/G/N;

- Ralink RT5372 - IEEE 802.11B/G/N;

- Ralink RT5572 - IEEE 802.11B/G/N;

- RealTek RTL8812AU - IEEE 802.11B/G/N;

- RealTek RTL8814AU - IEEE 802.11B/G/N;

- Realtek RTL8187L - IEEE 802.11B/G;

Естественно, что они будут отлично работать с современными версиями ядра Linux. Эти микросхемы используются в различных адаптерах WiFi. Теперь давайте рассмотрим лучше USB WiFi адаптеры для Kali Linux на основе этих микросхем.

Лучшие WiFi адаптеры для Kali Linux

1. Alfa AWUS036NHA

2. TP-LINK TP-WN722NC

В прежней версии статьи мы ещё советовали адаптер TP-LINK TP-WN722N, он действительно раньше выпускался на основе чипсета Atheros AR9271 и поддерживал режим монитора, но в новой версии используется чипсет Realtek RTL8188EUS, не поддерживающий такую функциональность. Найти старую версию в продаже уже очень сложно, поэтому лучше выбрать другую модель, на одном из поддерживаемых чипсетов.

Это устройство очень похоже по характеристикам на TP-LINK TP-WN722N, поддерживается скорость передачи данных до 150 Мбит/сек. Только оно имеет меньший размер и дешевле. Встроенная антенна мощностью 3 dBi может быть заменена на более мощную. Однако с ним тоже надо быть осторожным, в версиях 3 и 4 используется уже не тот чипсет.

3. Alfa AWUS036NH

Этот USB Wifi адаптер использует микросхему Ralink RT3070. Тут тоже поддерживаются стандарты 802.11b/g и n, а потребляемая мощность составляет 2000 mW. Устройство поставляется с антенной на 4 dBi, которую можно заменить на более дорогую с мощностью 9 dBi. Поддерживает все необходимые алгоритмы шифрования.

4. Alfa AWUS036NEH

5. Alfa AWUS036H

Еще один мощный USB WIfi адаптер, использующий микросхему Realtek RTL8187L. Он работает только со стандартами IEEE 802.11b/g, а поэтому позволяет передавать данные только со скоростью 54 Мбит/сек. Микросхема адаптера очень чувствительная, а поэтому он может найти сигнал на очень большом расстоянии. К тому же здесь используется всенаправленная антенна на 4 dBi.

6. Alfa AWUS036EW

USB Wifi адаптер, на том же чипе, что и предыдущий. Поддерживаются стандарты b/g и скорость передачи данных до 54 Мбит/сек. Мощность адаптера 500 мВт.

7. Alfa AWUS036ACH

Начиная с 2017 года ядро Linux стало поддерживать режим монитора для чипа RTL8812AU. У этого устройства есть две антенны и оно поддерживает две частоты - 2.4 ГГц со скоростью 300 Мбит/сек и 5 ГГц со скоростью 867 Мбит/сек. Поддерживаются стандарты 802.11ac и a, b, g, n.

8. BlueWay BT-N9100

Бюджетный сетевой WiFi адаптер с двумя антеннами мощностью 5 dBi на основе чипа Ralink RT3070, максимальная скорость передачи данных - 150 Мбит/сек, мощность 3000 мВт. Поддерживаются все необходимые стандарты Wi-Fi: 802.11b/g/n.

9. Panda Wireless PAU09 N600

Ещё один неплохой WiFi адаптер для Linux поддерживающий работу как в режиме 2.4 ГГц так и 5 ГГц. Поддерживаются стандарты 802.11 ac/b/g/n. Максимальная скорость передачи данных для режима 2.4 ГГц - 300 Мбит/сек, мощность антенны 5 dBi. Работает это всё на основе чипа Ralink RT5572.

10. Alfa AWUS1900

Самая топовая модель от Alfa на основе чипа Realtek RTL8814AU. Имеет четыре антенны с мощностью 5 dBi и может работать в четырехканальном режиме. Поддерживает частоту 2.4 ГГц со скоростью передачи данных 600 Мбит/сек и 5 ГГц со скоростью передачи данных 1300 МГц.

Выводы

В этой статье мы рассмотрели лучшие wifi адаптеры для Kali Linux и для всех дистрибутивов Linux, в целом, которые можно подключить к вашему компьютеру по USB. Напомню, что все они полностью поддерживаются в Linux и не требуют дополнительных настроек.

Обратите внимание, что вам не обязательно покупать один адаптеров из этого списка, ведь это популярные бренды и стоят они дорого. Можно купить и более простой адаптер но на основе одного из выше перечисленных чипсетов. А какой Wifi адаптер используете вы? Напишите в комментариях!

Привет! Установили себе чистую систему, но даже так Kali Linux не видит Wi-Fi адаптер? Обучение тестированию откладывается в дальний ящик, а зарождающийся талант начинающего безопасника попал на свалку? Ну ничего. Тоже приходилось сталкиваться с подобными проблемами на Кали. Вообще Wi-Fi и Linux старая больная тема, но именно на Kali она проявилась во всей красе от потребностей пользователей. Разберемся в этом!

Нашли ошибку? Есть своя история по этому вопросу? Оставьте свое мнение в комментариях к этой статье! Именно ваше слово может спасти кому-то уйму времени!

Для виртуальной машины

Актуально и для Virtual Box, и для VMWare Workstation.

Начнем с самого частого. Сам ставил себе виртуалку, а там главная проблема – виртуальная машина не видит встроенный модули Wi-Fi, хоть об стену разбейся. Многие годы бытует мнение, что и не увидит. А т.к. уровень виртуальной машины выше, чем установленной внутри нее Kali, то и сама Kali не увидит встроенного адаптера.

Решение простое – берется внешний USB адаптер, который успешно подключается к виртуалке.

Т.е. если вы хотите проводить тестирование своих Wi-Fi сетей через виртуальную машину – обязательно приобретите внешний модуль, в противном случае не тратьте свое время. А вот о совместимости адаптеров и возможных исправлениях – читайте ниже (чтобы не взять себе мертвый внешний адаптер Wi-Fi).

Из дополнения, возможно потребуется активировать сам адаптер в виртуальной среде. На примере Вари:

Для основы – драйверы и совместимость

На основной системе может возникнуть уже две проблемы – не видит USB адаптер и не видит встроенный адаптер. Основная причина здесь, по моему опыту – проблема с драйвером и совместимостью. Именно в этом случае не работает Wi-Fi на Kali Linux. Но обо всем по порядку.

Перед началом нашей операции рекомендую обновиться:

После этого предлагаю посмотреть список установленных устройств:

lsusb – для usb устройств

lspci – для встроенных модулей

В открывшемся большом списке ищем свою модель Wi-Fi модуля:

Далее появляются два пути:

- Посмотреть совместимости на ЭТОЙ СТРАНИЦЕ . Если чип вашего адаптера есть здесь, то все будет работать из коробки.

- Гуглим (лучшего совета и не придумаешь) по типу «driver linux ВАШАМОДЕЛЬ». Очень часто попадете на грамотные топики по теме или даже официальные драйверы устройства. Дать совет лучше? Ничего лучше не придумаешь. Универсального совета пока нет.

Чтобы данное руководство совсем не было водяным, отмечу, что некоторым просто помогает установка WICD:

apt-get install wicd

service network-manager stop

update-rc.d network-manager disable

update-rc.d wicd enable

service wicd start

И вот еще видеоверсия установки конкретного драйвера, хотя в начале тоже ругалось, что адаптеры Wi-Fi не найдены:

После перезапуска системы мозги приходят к единому согласию. За сим заканчиваю. Свои истории стучания в бубен под бодрые завывания расскажите в комментариях ниже – пригодится и вам, и другим. До скорых встреч на нашем портале!

Кали Линукс не видит wifi модуль ?

Всем привет, это очередной урок по решению вопросов по неисправностям и несовместимости некоторого установленного оборудования в ноутбуки с установленной операционной системой Кали Линукс . На всеобъемлемость не претендую, покажу как решил вопрос с конкретной моделью ноутбука. Кали установлена на жёсткий диск основной системой – не ВИРТУАЛКА! Если вы предпочитаете работу в виртуальной машине, обратитесь за некоторой информацией к статье Как установить виртуальную Кали Линукс?

Параметры машины таковы:

- Имеется бюджетный ноутбук Lenovo B590

- На борту Кали Линукс версия 2.0

- Процессор от Intel с 2-мя ядрами (потом посмотрим списком…)

- Диск, оперативная память нас не волнуют, ибо…

Симптомы:

Без дополнительного модема wifi не работает, Кали Линукс не видит wifi никакого , и вообще система не понимает, установлен ли внутри модуль беспроводного соединения. Рассмотрю решение проблемы пошагово.

Любые операции начинаем с команды:

Для начала взглянем на список установленного оборудования для приёма и трансляции сигналов. Он не богат:

Теперь взглянем, что установлено на борту Lenovo B590 и работает ли (да работает, конечно; из-под второй, установленной на том же Lenovo B590 windows 7, wifi работает отлично). Введём команду просмотра всего оборудования, кто не помнит – запоминайте – пригодится:

lspci

А вот и установленный на Lenovo B590 этой версии модуль, из-за которого Кали Линукс не видит wifi:

02:00.0 Network controller: Broadcom Corporation BCM43142 802.11b/g/n

Что ж, ситуация знакома: модуль на месте, драйвера – нет. Обратившись к страничке поддержки драйверов (а тогда она выглядела именно так) этого семейства для Линукс, и присмотревшись к разноцветной табличке списка поддерживаемых устройств, обнаружил, что устройство в списке не без проблем:

Ну не сидеть же нам без wifi, и не покупать дешёвенький модуль на USB (не вздумайте купить без оглядки другой модуль для своего ноута – 99% вероятности, что конфигурация ноутбука этого вам просто не позволит сделать). А альфа-карты нам нужны для другого. Поехали в Debian за справкой и посмотрим, что есть для нас новенького. Оказывается, есть и давно. Тогда установим последние версии пакетов linux-image, linux-headers и broadcom-sta-dkms. Откроем терминал и пропишем знакомой уже командой (некоторые флаги могли устареть). Но предварительно добавим к Кали ещё один репозиторий:

Сюда пропишем новый адрес с новой строки:

А теперь установка:

На комментарии терминала на рисунке не смотрите, у меня всё уже стоит. Следите за синтаксисом команды (она не вся влезла в фото – поздно заметил). Поддержка динамического ядра модуля DKMS установит в Кали новое устройство с названием wl. Теперь выгрузим конфликтующие модули (если таковые имеются):

И, наконец, загружаем новообразованный модуль:

Если ошибок терминал не вернул, перезагружать не нужно. Проверим, что показывает NetworkManager Кали:

Менеджер заметил модуль wifi в нашем Lenovo B590. Проверим, есть ли он в списке устройств через терминал:

iwconfig

Привет… Новообразованный wlan6 режим мониторинга поддерживать не будет, однако для комфортной “официальной” работы его предостаточно. Если на каком-то из этапов терминал заругался, не примените перезагрузить Кали с командой на полное обновление:

GreenZo

"

Но при сборке выбивает ошибку

RX_ENC_FLAG_SHORTPRE

/root/mt7601u/mac.c:408:20: note: each undeclared identifier is reported only once for each function it appears in

/root/mt7601u/mac.c:417:19: error: ‘RX_FLAG_HT_GF’ undeclared (first use in this function); did you mean ‘RX_ENC_FLAG_HT_GF’?

status->flag |= RX_FLAG_HT_GF;

^

RX_ENC_FLAG_HT_GF

/root/mt7601u/mac.c:420:19: error: ‘RX_FLAG_HT’ undeclared (first use in this function); did you mean ‘RX_FLAG_HT_GF’?

status->flag |= RX_FLAG_HT;

^

RX_FLAG_HT_GF

/root/mt7601u/mac.c:429:19: error: ‘RX_FLAG_SHORT_GI’ undeclared (first use in this function); did you mean ‘RX_FLAG_SHORTPRE’?

status->flag |= RX_FLAG_SHORT_GI;

^

RX_FLAG_SHORTPRE

/root/mt7601u/mac.c:432:24: error: ‘RX_FLAG_STBC_SHIFT’ undeclared (first use in this function); did you mean ‘RX_ENC_FLAG_STBC_SHIFT’?

status->flag |= 1 flag |= RX_FLAG_40MHZ;

^

RX_FLAG_HT

make[4]: *** [/usr/src/linux-headers-4.17.0-kali3-common/scripts/Makefile.build:318: /root/mt7601u/mac.o] Ошибка 1

make[3]: *** [/usr/src/linux-headers-4.17.0-kali3-common/Makefile:1585: _module_/root/mt7601u] Ошибка 2

make[2]: *** [Makefile:146: sub-make] Ошибка 2

make[1]: *** [Makefile:8: all] Ошибка 2

make[1]: выход из каталога «/usr/src/linux-headers-4.17.0-kali3-amd64»

make: *** [Makefile:8: default] Ошибка 2

Я ещё очень слабо понимаю в теме Linux, но мне очень интересно и я хочу развиваться. Прошу помощи.

"

Но при сборке выбивает ошибку

RX_ENC_FLAG_SHORTPRE

/root/mt7601u/mac.c:408:20: note: each undeclared identifier is reported only once for each function it appears in

/root/mt7601u/mac.c:417:19: error: ‘RX_FLAG_HT_GF’ undeclared (first use in this function); did you mean ‘RX_ENC_FLAG_HT_GF’?

status->flag |= RX_FLAG_HT_GF;

^

RX_ENC_FLAG_HT_GF

/root/mt7601u/mac.c:420:19: error: ‘RX_FLAG_HT’ undeclared (first use in this function); did you mean ‘RX_FLAG_HT_GF’?

status->flag |= RX_FLAG_HT;

^

RX_FLAG_HT_GF

/root/mt7601u/mac.c:429:19: error: ‘RX_FLAG_SHORT_GI’ undeclared (first use in this function); did you mean ‘RX_FLAG_SHORTPRE’?

status->flag |= RX_FLAG_SHORT_GI;

^

RX_FLAG_SHORTPRE

/root/mt7601u/mac.c:432:24: error: ‘RX_FLAG_STBC_SHIFT’ undeclared (first use in this function); did you mean ‘RX_ENC_FLAG_STBC_SHIFT’?

status->flag |= 1 flag |= RX_FLAG_40MHZ;

^

RX_FLAG_HT

make[4]: *** [/usr/src/linux-headers-4.17.0-kali3-common/scripts/Makefile.build:318: /root/mt7601u/mac.o] Ошибка 1

make[3]: *** [/usr/src/linux-headers-4.17.0-kali3-common/Makefile:1585: _module_/root/mt7601u] Ошибка 2

make[2]: *** [Makefile:146: sub-make] Ошибка 2

make[1]: *** [Makefile:8: all] Ошибка 2

make[1]: выход из каталога «/usr/src/linux-headers-4.17.0-kali3-amd64»

make: *** [Makefile:8: default] Ошибка 2

Я ещё очень слабо понимаю в теме Linux, но мне очень интересно и я хочу развиваться. Прошу помощи.

и выложите вывод сюда под спойлер.

UPD. Все таки нашел ваше ядро в логе. Думаю Вам стоит читать описание того, что ставите (мало ли). Там написано, что если ядро выше версии 4.2, то ничего ставить не надо, все уже из коробки.

Вот

на пропиетарный (от производителя).

А зачем Вы хотите установить его? Судя по информации из Вашей ссылки адаптер должен работать в системе без проблем.

Вся информация предоставлена исключительно в ознакомительных целях. Ни редакция, ни автор не несут ответственности за любой возможный вред, причиненный материалами данной статьи.

Увеличиваем мощность Wi-Fi-адаптера

Сильнее всего на эффективность атаки влияет уровень сигнала. Твой донгл должен быть достаточно чувствительным, чтобы услышать слабый сигнал атакуемых точек доступа и перехватить все пакеты хендшейка. Одновременно ему нужен мощный передатчик, иначе отсылаемые им команды деавторизации или перебора WPS-пинов не достигнут цели.

Чувствительность приемника

Чем тише ты становишься, тем больше сможешь услышать — таков девиз Offensive Security, продвигающей популярный дистрибутив Kali Linux. Применительно к вардрайвингу он означает, что слушать эфир, находить в нем точки доступа Wi-Fi (далее — AP, access points) и собирать хендшейки нужно с максимально чувствительным приемником. То есть с таким адаптером, у которого высокое соотношение сигнал/шум.

Наивно ожидать его от USB-свистков со встроенными антеннами — у них очень слабый приемник, а слишком близко расположенные электронные компоненты генерируют сильные помехи. Поэтому важно выбрать Wi-Fi-адаптер не только с подходящим чипом, но и с адекватной схемотехникой (а в идеале — с хорошим экранированием).

Традиционно по этому показателю лидирует Alfa Network. Даже современные удешевленные ревизии без экранирующей пластины показывают чудеса. Например, AWUS051NH v2 лишен экранирования, но сделан все на том же чипе RT3572, и сделан качественно.

У него «правильный» чип RT3572 и весьма неплохая схемотехника (хотя у старых адаптеров от Alfa Network она еще лучше). За две минуты сканирования в моем тесте он поймал 70 точек доступа с уровнем сигнала 18 дБм и выше.

Сравним с результатами другого адаптера — Netis WF2150. Аналогичное место и время, те же две минуты сканирования.

Всего 49 AP, а уровень сигнала от большинства из них упал ниже 18 дБм. Несмотря на «правильный» чип RT5572N, результаты оказываются плачевными из-за примитивной схемы самого адаптера. Как уже писал ранее, можно его разобрать и подключить внешнюю антенну к миниатюрному гнезду на плате. Однако коэффициент усиления (КУ) внешней антенны — тоже палка о двух концах, поскольку вместе с полезным сигналом растет и уровень шумов.

Прежде чем менять антенну, обрати внимание на диаграмму направленности и поэкспериментируй с частично направленными антеннами. Узким лучом «яги» сложно прицелиться, а вот панельные антенны оказались очень удобны на практике. Они дадут тебе широкий сектор градусов в шестьдесят. По выбранному направлению они продемонстрируют результат примерно в шесть раз лучше, чем если бы ты размахивал полуметровым диполем.

Антенна с более высоким КУ порой дает результаты хуже, чем штатная кроха на 3 дБи. Поэтому смотри на тип антенны, расположение антенного модуля и его экранирование, а не пытайся сравнивать децибелы в лоб и просто взять палку подлиннее. Только сочетание чипа с поддержкой режима мониторинга и приемника с высокой чувствительностью позволит захватить качественные хендшейки, содержащие всю необходимую информацию для восстановления пароля подключения.

Мощность передатчика

Сидеть в засаде с чувствительным приемником совершенно безопасно, однако прождать сбор хендшейков можно не один час. Продвинутые атаки на беспроводные сети занимают минуты и строятся на том, что ты действуешь активно. Например, рассылаешь пакеты деавторизации, вынуждая легальные клиенты атакуемой точки доступа выполнять постоянный реконнект. Либо ты просто глушишь реальную AP, подменяя ее в эфире своим «злым клоном», и напрямую получаешь пароли от доверчивых клиентских устройств. Все это требует мощного передатчика, но где его взять?

Есть два варианта: сразу обзавестись мощным либо прибавить мощности имеющемуся. В первом случае могут быть проблемы с покупкой, особенно из-за рубежа. Устройства с мощностью выше 100 мВт часто задерживают на таможне. Плюс любая покупка требует затрат, поэтому рассмотрим второй вариант.

WARNING

Работая на высокой мощности, адаптер быстро перегревается (особенно в режиме инжекта пакетов), вызывает помехи связи и представляет некоторую опасность для здоровья. Поэтому не ставь сразу 33 dBm. Попробуй начать с 22 и плавно увеличивать значение. Шкала здесь логарифмическая, поэтому прибавка на пару-тройку dBm дает двукратное повышение мощности.

По умолчанию все Wi-Fi-модули стартуют на минимальной мощности. В таком режиме они запускаются согласно стандарту ISO 3166, который отражен в базе данных беспроводных устройств. В Linux это wireless regulatory database. В Kali Linux (включая Nethunter) она находится по адресу /lib/crda/regulatory.bin . Этот файл считывает агент центральной базы данных регламентированных настроек (Central Regulatory Domain Agent — CRDA) и отправляет ядру информацию о том, какая мощность допустима для передатчика в данном регионе. Таким образом, в ОС действует общая системная настройка мощности передатчика для любых Wi-Fi-адаптеров на конкретном беспроводном интерфейсе.

По умолчанию обычно задан какой-нибудь код из региона EMEA, где разрешаются только жалкие 100 мВт (20 дБм). Поэтому, подключив любой донгл, ты будешь тщетно слать пакеты deauth и пытаться заглушить найденные AP. Мало кто услышит твои 20 дБм, а львиная доля команд отфильтруется целевыми устройствами как помехи.

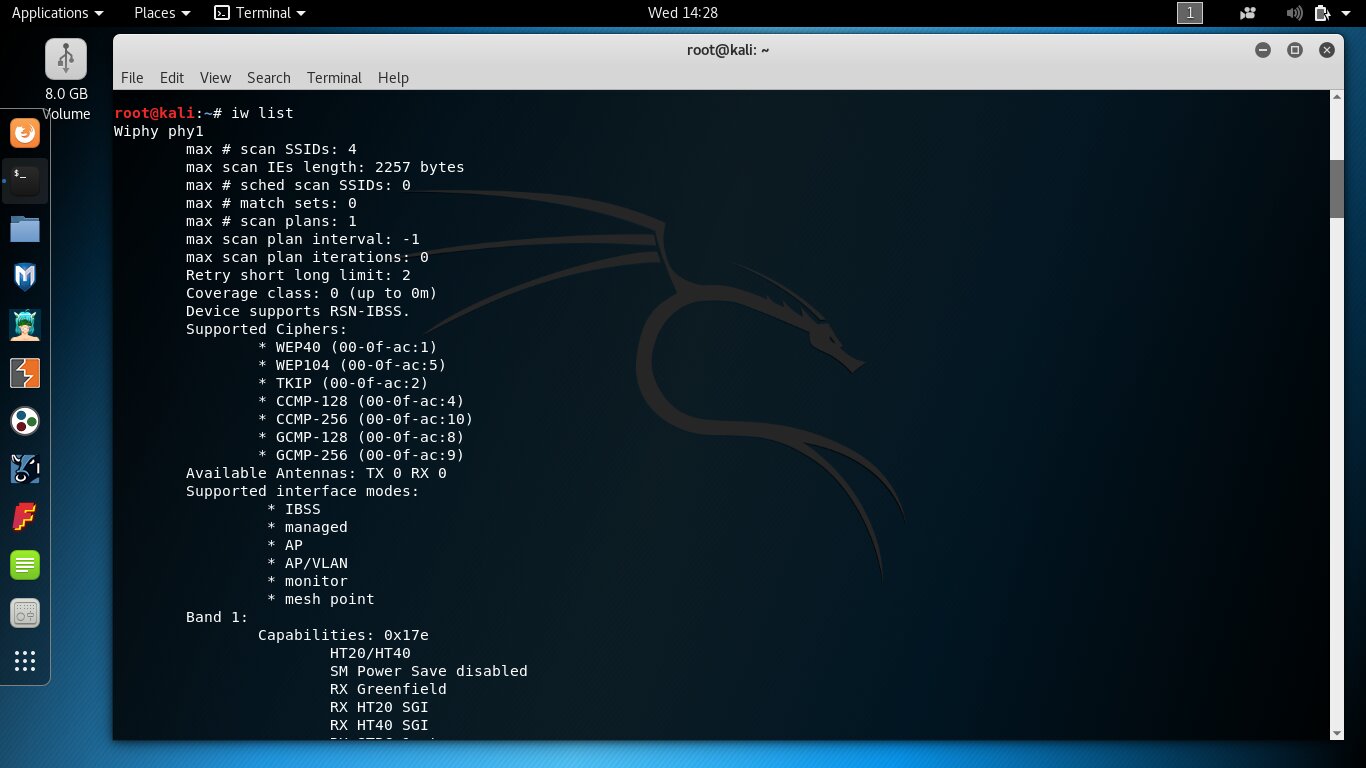

Посмотреть текущий регион, доступные каналы и разрешенные пределы мощности можно командой iw list , однако ее выдача получается очень длинной (на несколько экранов).

Смотрим параметры беспроводных устройств

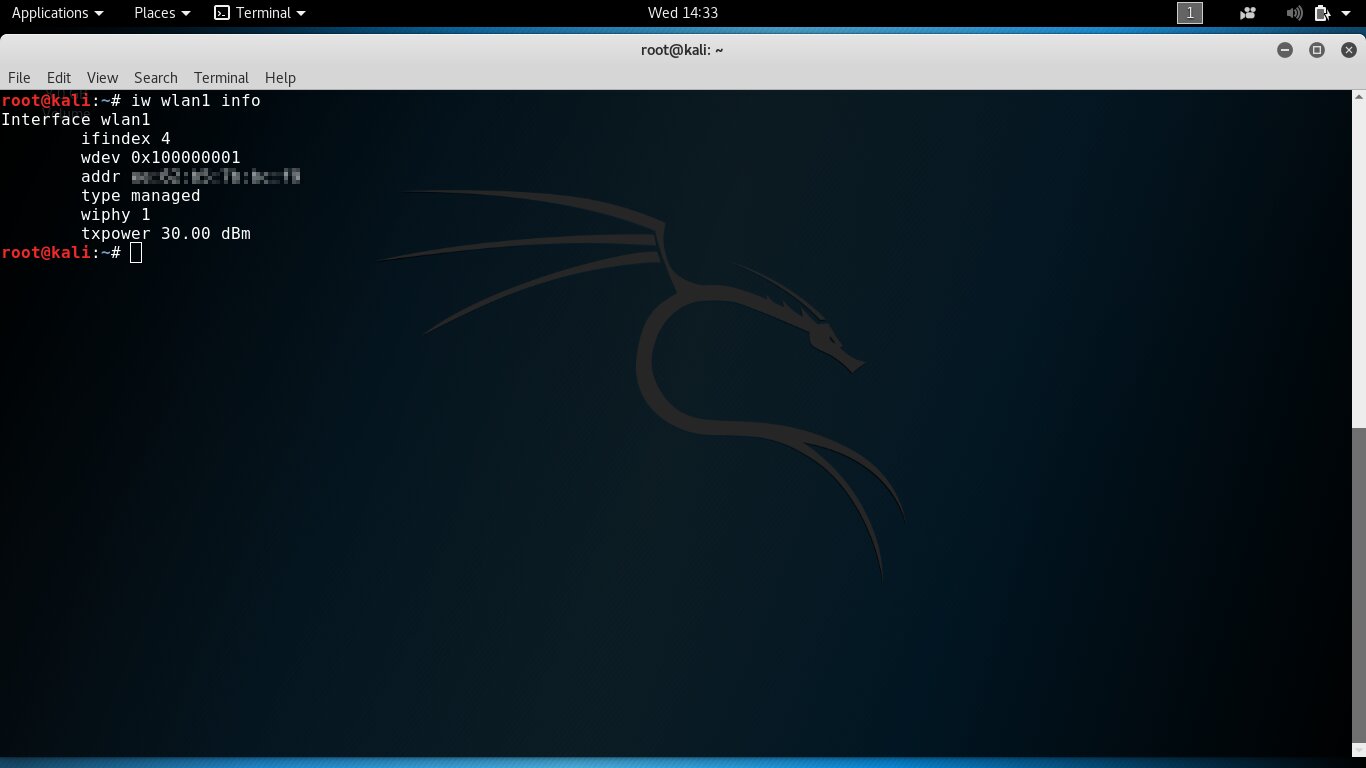

Быстро проверить MAC-адрес и заданную мощность передатчика удобнее командой iw <имя_интерфейса> info .

Экспресс-проверка настроек

Во времена BackTrack можно было просто взять адаптер посерьезнее (например, от Alfa Network) и сразу получить прибавку мощности. Дело в том, что в них изначально был прошит такой региональный код, который позволяет использовать большую мощность. Например, код «BO» — Боливия. Когда-то там была разрешена мощность передатчиков IEEE 802.11b/g/n до 2000 мВт (33 дБм). Это в двадцать раз больше значения по умолчанию в России. Сейчас в Боливии действует ограничение в 30 дБм (1000 мВт), но это все равно на порядок лучше дефолтных настроек.

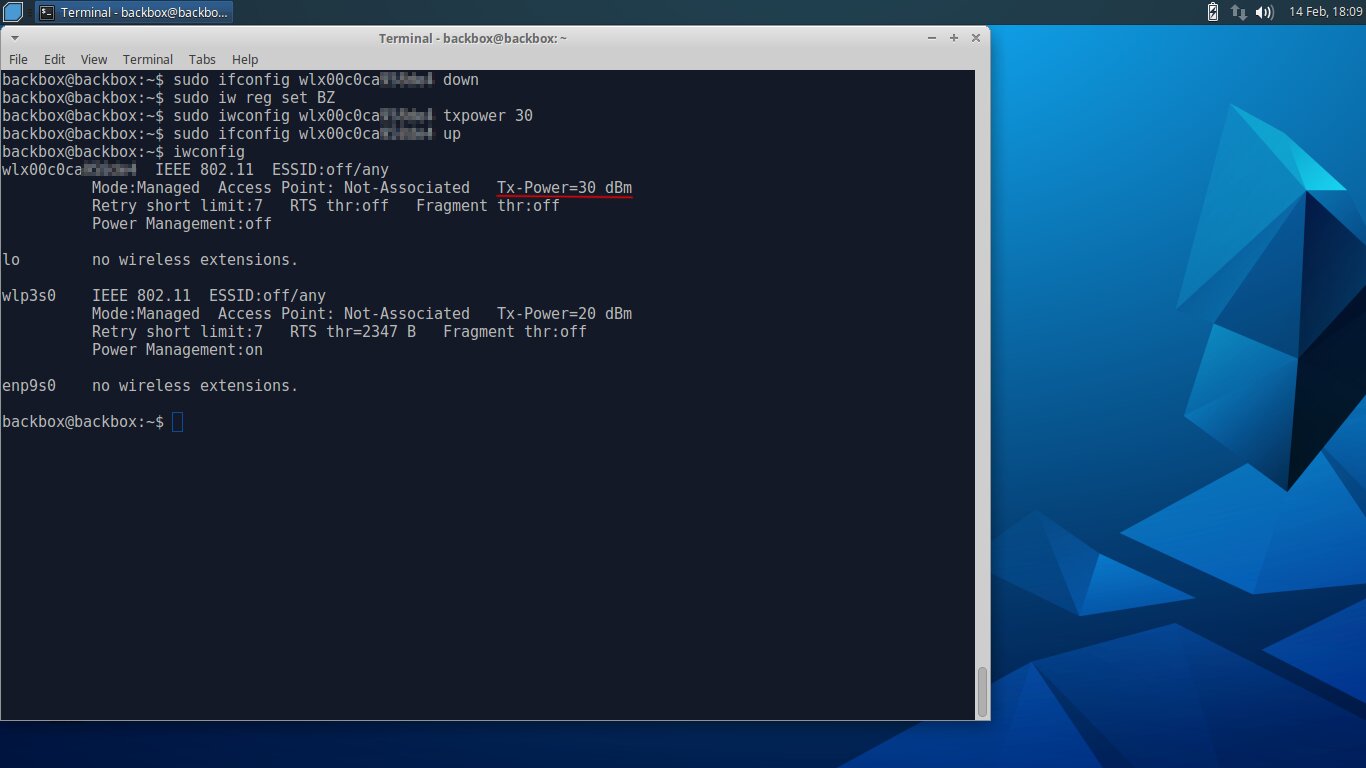

Сегодня региональные настройки ужесточились, а одна и та же модель обзавелась парой-тройкой ревизий. Поэтому каждая покупка «Альфы» превратилась в лотерею. Можно нарваться на удешевленную ревизию или просто грубую подделку. Напрашивается вывод: надо вручную сменить регион, подключить «Альфу» или другой проверенный адаптер, задать более высокую мощность передатчика и наслаждаться жизнью. Действительно, в большинстве дистрибутивов для пентеста это делается просто. Я специально проверил пять разных: Kali, BugTraq II, Backbox, Cyborg и Matriux. Везде команда смены региона и увеличения мощности сработала буквально в пять строк.

Какие-то особенности были только в Backbox. Название беспроводного интерфейса в нем выглядит как wlxmac , где вместо mac — адрес адаптера, записанный в нижнем регистре. Утилита macchanger отрабатывает корректно, однако название интерфейса остается прежним. Это надо учесть в последней команде его активации (см. далее по тексту).

Хитрое название wlan в Backbox

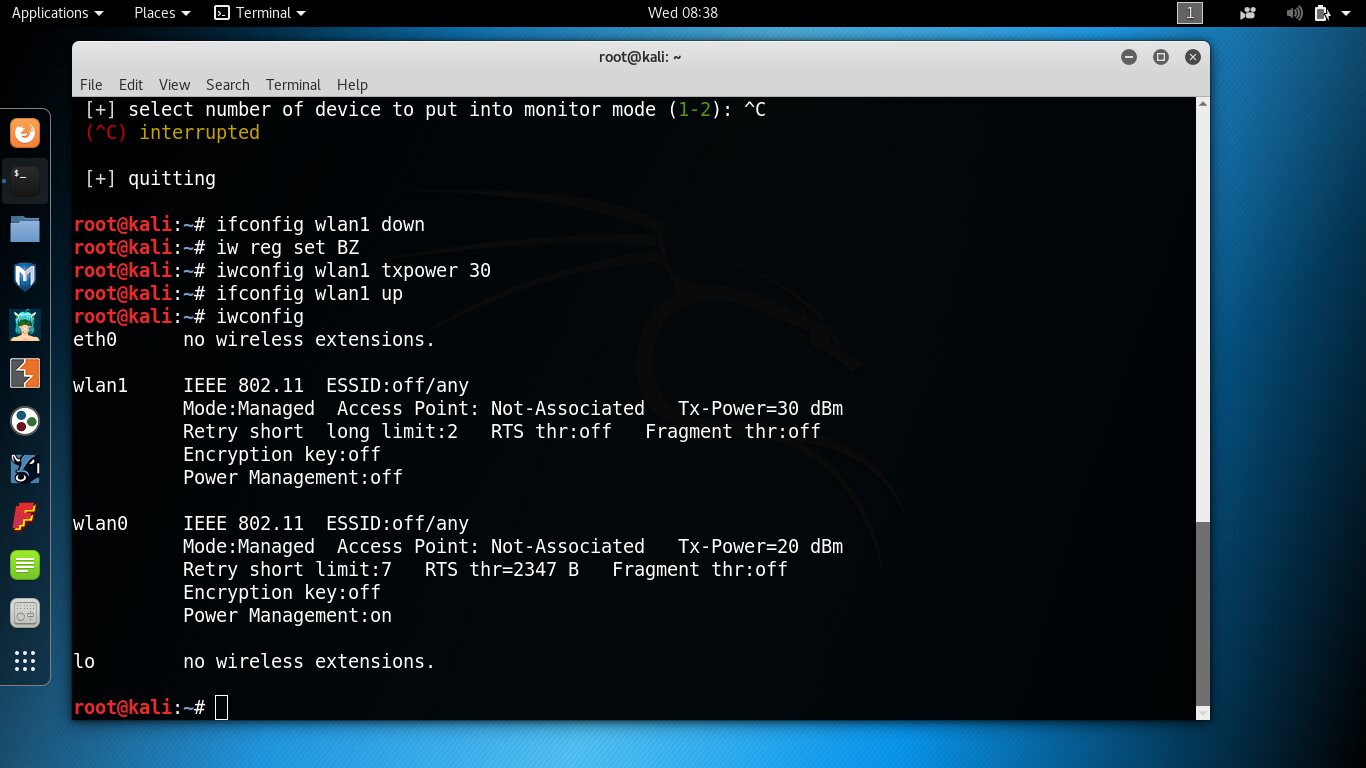

Общий принцип софтового увеличения мощности передатчика простой, но тут важны детали. Поэтому разберем его пошагово на примере Kali 2018.1.

Практически все команды выполняются от имени суперпользователя. Запусти терминал под рутом или дописывай sudo в начале каждой строки.

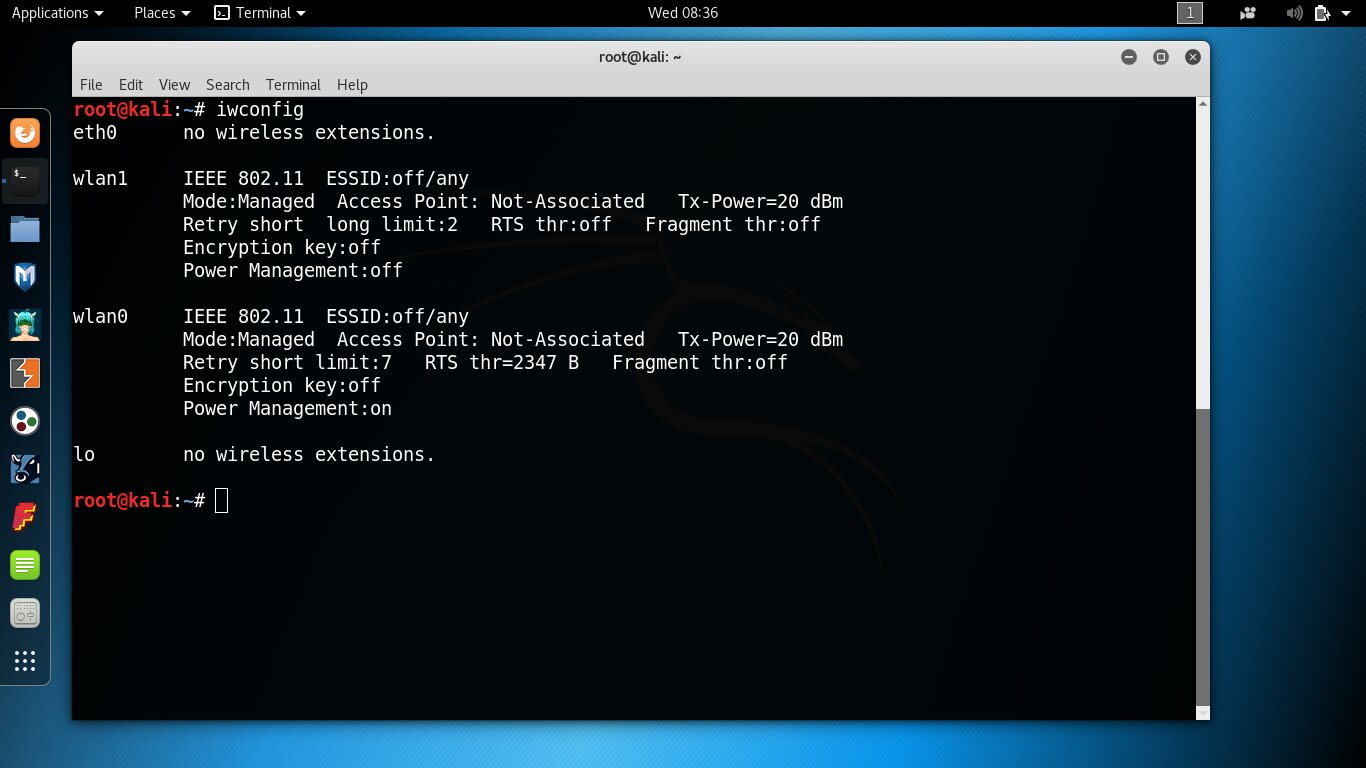

Сначала мы определяем имена беспроводных интерфейсов командой iwconfig . Видим, к примеру, wlan0 и wlan1 — как понять, какой из них нужный? Кроме многократно описанных красноглазых способов, есть и другие — быстрые и гарантированные.

Первый способ: физически отключаем USB-донгл и пишем команду iwconfig заново. Тот интерфейс, которого теперь нет в списке, и был нужным.

Определяем беспроводные интерфейсы

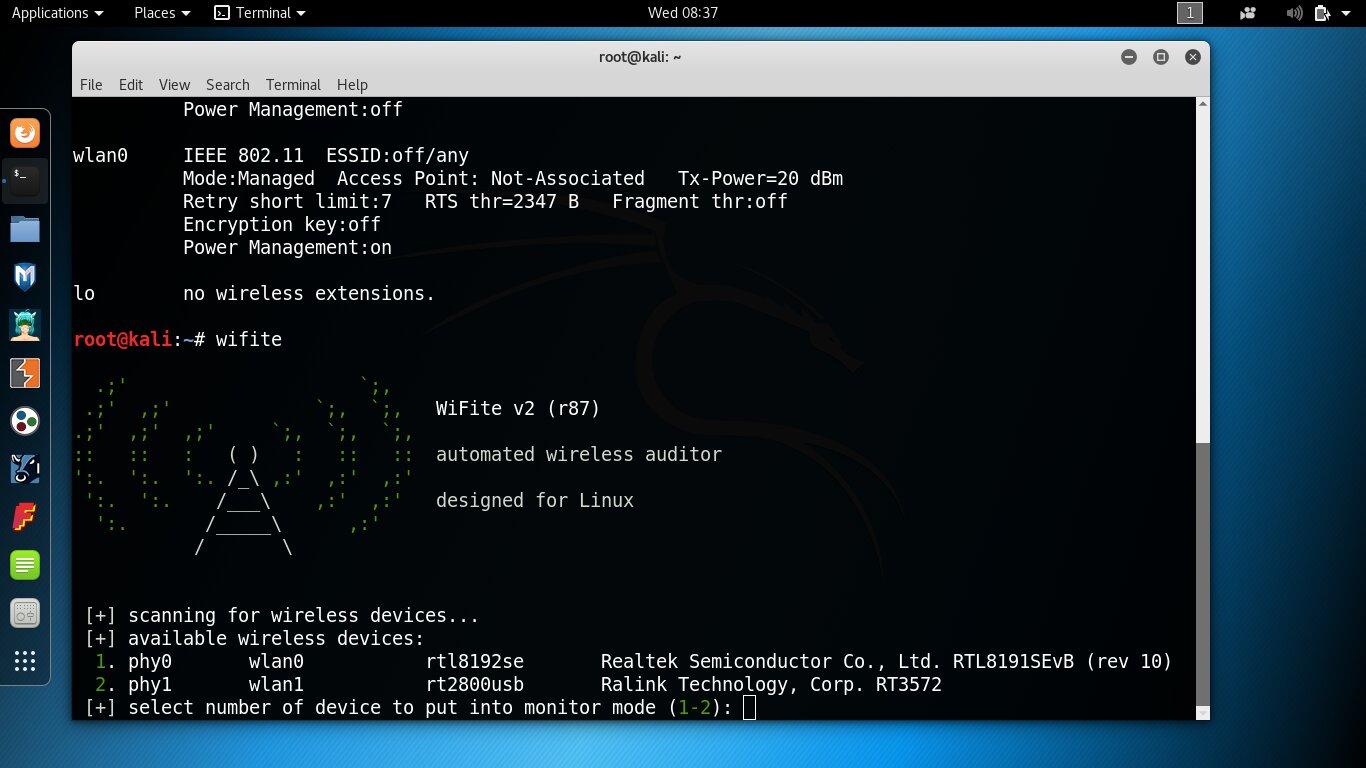

Второй способ: вызываем wifite . Он хоть и считается примитивным скриптом, зато сразу спрашивает, какой интерфейс использовать, и обозначает их уже более внятно — с указанием чипсета и задействованных драйверов. Если в названии wlan есть известный чипсет и окончание USB — он и нужен.

Смотрим номер wlan в wifite

После того как определились с названием беспроводного интерфейса, отключаем его.

На этом этапе желательно сменить MAC-адрес адаптера.

Ключ -r задает случайный адрес, а если хочешь указать определенный, используй ключ --mac . Например:

Напоминаю, что первые три цифры указывают производителя. Их список (OUI vendor list) смотри здесь или здесь. Он пригодится, если ты хочешь сымитировать подключение от устройства другого вендора или не слишком выдавать атаку полностью случайным MAC-адресом. К тому же многие AP сегодня сверяются с OUI и просто отказывают в подключении клиентам с MAC-адресом неизвестного производителя.

Теперь задаем название региона, в котором разрешены передатчики мощностью 30 дБм или выше.

Помимо BO , для повышения мощности также успешно используются регионы AM, BZ, GR, GY, NZ, VE и другие (полный список смотри в файле db.txt , ссылка на него есть во врезке далее по тексту). Опционально проверяем новую установку региона:

Далее меняем системную настройку допустимой мощности для выбранного беспроводного интерфейса:

и проверяем результат:

Должно получиться примерно так, как на скриншоте ниже.

Если не удалось, то внимательно проверь команды еще раз. Также учти, что общую настройку iw reg set может игнорировать драйвер. На моей практике такое встречалось с драйвером ath9k htc и чипом Qualcomm Atheros AR9271. На нем, в частности, производится модель AWUS036NHA. Поэкспериментируй с другими драйверами, адаптерами и дистрибутивами Linux.

Настройки wireless regdb прописаны в файле db.txt внутри архива. В нем ты увидишь регионы и с большей разрешенной мощностью, но не спеши радоваться. Даже если выставить 36 дБм, то совсем не факт, что твой донгл от этого станет дальнобойнее. Большинство USB-адаптеров не дотягивают и до 30 дБм из-за чисто конструктивных ограничений. Дальнейшее устранение софтовых лимитов им не поможет.

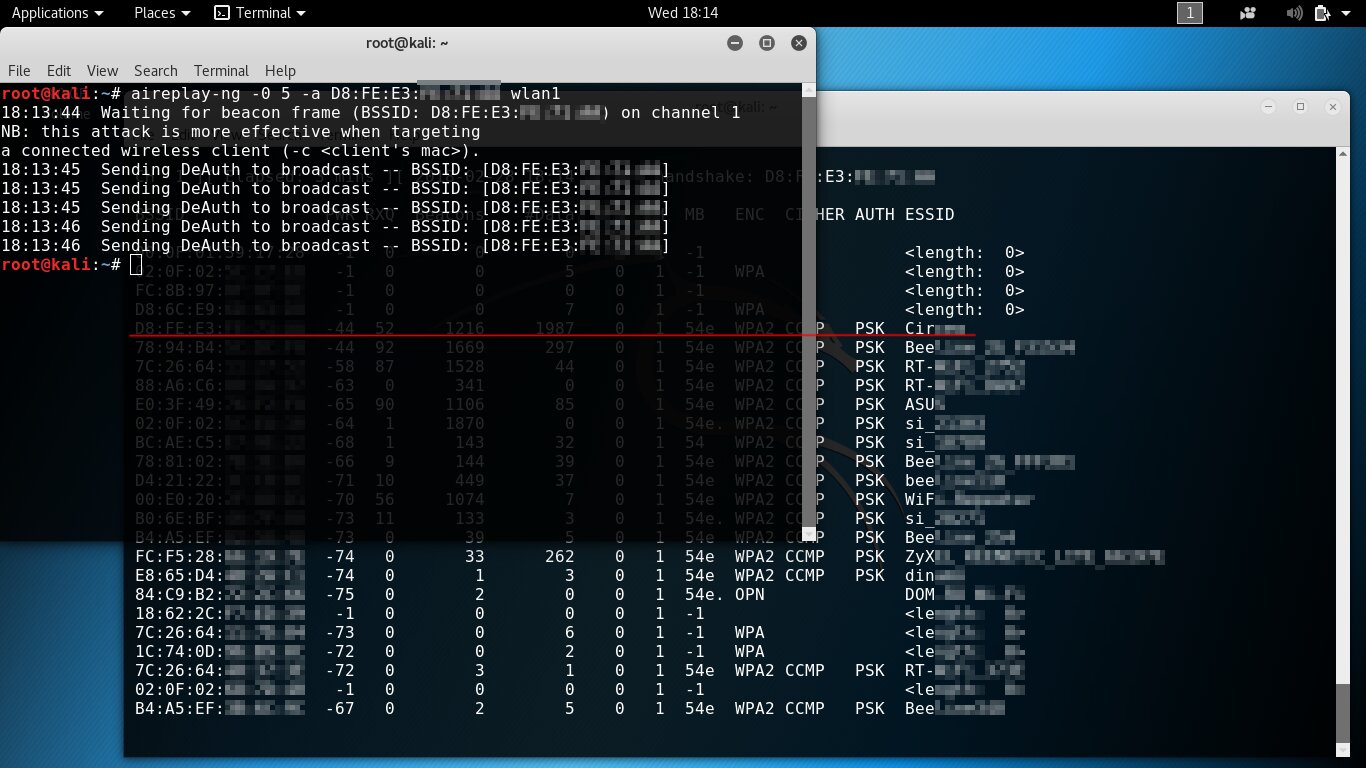

После увеличения мощности можно гораздо эффективнее выполнять атаки на AP с использованием деаутентификации подключенных к ним клиентов. В примере ниже до целевой точки доступа примерно 20 метров и две кирпичные стены. Без увеличения мощности передатчика ее клиенты просто не слышат команды deauth. Если поднять мощность донгла с 20 до 30 дБм, то принудительное отключение ее клиентов и захват хендшейка занимает менее восьми минут.

Успешный захват хендшейка

Если пароль словарный, то он быстро вскроется на том же ноутбуке. Иначе попробуй сбрутить его на видюхах (см. статью «Брут на GPU») или в каком-нибудь онлайновом сервисе.

Подбор пароля в EDPR

Проверка хендшейка и его брут в облаке

Также тебе может пригодиться онлайновый конвертер .cap → hashcat и анализатор файлов .pcap. Преобразовать .cap в .pcap можно с помощью tshark :

Ранее мы писали о взломе Wi-Fi со смартфона, но выполнять продвинутые атаки с него очень неудобно (а некоторые — технически невозможно). Нужно каким-то образом подключать сразу два внешних адаптера и (желательно) внешний аккумулятор, а потом долго мучиться с повышением мощности их передатчиков. В пять строк это уже не сделаешь — там семь кругов ада с make/install и отловом ошибок. Если тебе хочется хайтек-мазохизма, я как-нибудь поделюсь с тобой этой болью, а сейчас лучше возьми ноутбук и запусти десктопную Kali.

Узнаём имена скрытых сетей

Имя беспроводной сети (SSID или ESSID) иногда специально скрывают для ее защиты. Действительно, так отсекаются неофиты и поток желающих подключиться к AP заметно уменьшается: если цель не видно, многие ее не атакуют. Однако узнать SSID довольно просто: эта информация постоянно транслируется в эфир.

Каждый клиент указывает в «рукопожатии» имя сети (SSID), ее цифровой идентификатор (BSSID, обычно совпадает с MAC AP) и свой MAC-адрес. Поэтому атака деавторизации успешно используется для выяснения SSID скрытых сетей. Если удастся перехватить хендшейк при подключении легального клиента к выбранной точке доступа, то мы сразу узнаем ее имя. Достаточно написать простейшую команду и подождать.

Подразумевается, что твой донгл определяется как wlan1, его мощность уже увеличена, а сам он переключен в режим монитора. Если еще нет, то просто выруби его ( ifconfig wlan1 down ), и airodump-ng сам переведет его в monitor mode.

Ждать хендшейка неопределенно долго, поэтому давай ускорим процесс. Откроем второе окно терминала и отправим в нем широковещательную команду деавторизации, заставив всех клиентов выбранной AP заново подключиться и прокричать ее SSID на весь эфир.

Этой командой мы отправили пять пакетов deauth всем клиентам точки доступа с MAC-адресом D8:FE:E3:и так далее (часть адреса, как обычно, скрываю, наслаждаясь паранойей). Результат не заставил себя ждать. Буквально сразу в основном окне airodump-ng появилось имя сети. Пока оно было скрыто, вместо имени отображалась его длина (в данном примере — шесть символов).

Быстро узнаем SSID скрытой сети

Обходим фильтрацию по MAC-адресу

Дополнительно админы создают белые списки беспроводных устройств, разрешая подключаться только девайсам c определенными MAC-адресами. В режиме фильтрации по MAC точка доступа откажет в авторизации посторонним устройствам, даже если от них получен верный пароль.

Однако нам важно другое: если клиентское устройство соединилось с выбранной точкой доступа, значит, оно гарантированно есть в ее «белом списке». Осталось кикнуть его прочь с целевой AP и присвоить его (открыто передаваемый в эфир) MAC-адрес своему адаптеру Wi-Fi. Чтобы успеть подключиться вместо доверенного девайса, команду деавторизации лучше запустить параллельно в другом окне терминала и отправлять их со второго донгла. Вот как это выглядит поэтапно на AP из примера выше.

Поднимаем мощность адаптера, маскируем его MAC-адрес и переводим в режим монитора (см. первую часть статьи).

В таблице будут отображаться точки доступа и MAC-адреса подключенных к ним клиентов (см. столбец «STATION» напротив нужной AP).

Присваиваем одному из своих донглов этот MAC-адрес.

Со второго адаптера шлем пакеты деавторизации.

Подключаемся первым адаптером, как только настоящий клиент отрубится от AP.

Выводы

Для выполнения качественного пентеста беспроводных точек доступа необходимо приобрести пару USB-адаптеров Wi-Fi с подходящими чипами и доработать их. Подключить вместо штатных антенн направленные внешние и повысить мощность передатчика, увеличив значение txpower.

Скрытое имя беспроводной сети и фильтрация клиентов по MAC-адресам слабо препятствуют ее взлому. SSID и подходящие адреса из «белого списка» легко узнать, просто дождавшись очередного хендшейка или сразу выполнив атаку деавторизации.

Читайте также: