Аналог kerio control на windows

Обновлено: 04.07.2024

Переходим с 2к3. Сейчас стоит керио с макафе.

В керио есть база пользователей, мониторинг текущих соединений, кто где сидит и сколько трафа тратит. Без ввода паролей перекидывает для авторизации. Есть ограничения по сайтам для некоторых юзеров.

Плюс есть второй инет канал как резервный, на случай падения основного.

Надо перевестись на линух/фрю.

Сквид, кламав, для месячной статистики sarg. Что делать с остальным?

Переходим с 2к3. Сейчас стоит керио с макафе.

В керио есть база пользователей, мониторинг текущих соединений, кто где сидит и сколько трафа тратит. Без ввода паролей перекидывает для авторизации. Есть ограничения по сайтам для некоторых юзеров.

Плюс есть второй инет канал как резервный, на случай падения основного.

Надо перевестись на линух/фрю.

Сквид, кламав, для месячной статистики sarg. Что делать с остальным?

неужели никто с такими задачами не сталкивался? Что, у всех сетка на 10 компов, 1 канал в инет, умные юзеры и вообще всем настраивали знакомые гуру?

Стоит спросить что посложнее "а как вывести список своих железок", и тишинааа..

Посоветуйте тогда нормальные форумы, где сидят действительно знающие люди.

как он может вести базу юзеров, авторизовывать, мониторить нагрузку.. шейперы еще можно привернуть, а остальное?

для остального radius, по всей видимости

для остального radius, по всей видимости

pppoe это из пушки по воробьям..

Но как вариант может и сойдет. Довольно проблемный вариант. Потому что чем система сложнее, тем больше точек отказа. pppoe это из пушки по воробьям..

Но как вариант может и сойдет. Довольно проблемный вариант. Потому что чем система сложнее, тем больше точек отказа.

Согласен про сложность, насчет проблемности не соглашусь. Связка iptables+radius+pptpd весьма работоспособна и устойчива, хотя с настройкой пришлось повозиться, этого не отнять.

pppoe - это один из вариантов, а не необходимость.

А насчет точек отказа.. как тут не вспомнить unixway про то, что для каждой задачи должен быть свой инструмент. Комбайны типа "все-в-одном" менее удобны для локализации неисправностей. ИМХО разумеется.

Согласен про сложность, насчет проблемности не соглашусь. Связка iptables+radius+pptpd весьма работоспособна и устойчива, хотя с настройкой пришлось повозиться, этого не отнять.pppoe - это один из вариантов, а не необходимость. А насчет точек отказа.. как тут не вспомнить unixway про то, что для каждой задачи должен быть свой инструмент. Комбайны типа "все-в-одном" менее удобны для локализации неисправностей. ИМХО разумеется.

Но в комбайнах все-таки детали изначально лучше подогнаны. В остальном согласен.

Переходим с 2к3. Сейчас стоит керио с макафе.

В керио есть база пользователей, мониторинг текущих соединений, кто где сидит и сколько трафа тратит. Без ввода паролей перекидывает для авторизации. Есть ограничения по сайтам для некоторых юзеров.

Плюс есть второй инет канал как резервный, на случай падения основного.

Надо перевестись на линух/фрю.

Сквид, кламав, для месячной статистики sarg. Что делать с остальным?

неужели никто с такими задачами не сталкивался? Что, у всех сетка на 10 компов, 1 канал в инет, умные юзеры и вообще всем настраивали знакомые гуру?

Стоит спросить что посложнее "а как вывести список своих железок", и тишинааа..

Посоветуйте тогда нормальные форумы, где сидят действительно знающие люди.

Вам нужны услуги телепата и персональные мастер-классы по использованию поиска по форуму ?

Это только за деньги.

Потрудитесь внятно описать свою задачу и свои вопросы.

И руками да мозгами пошевелить.

Проблематика устройства Linux-шлюза для подключения к интернету целой локальной сети - обсуждалась многажды.

In this game called life

My chances go to zero

But I always will survive

Спасибо за эти проги, но одна не поддерживается уже много лет (mrtA). Следовательно, есть масса глюков. Вторая, как я понял, только создаёт график, но не управляет (mrtG).

Я читал в умной книжке как с помощью iptables наладить учёт трафика, но так и не понял, эта прога только управляет маршрутизацией и блокировками, или она ещё умеет считать пропущенный объём трафика каждым из указанных ей адресов и в зависимости от превышения лимита блокировать дальнейший трафик.

ну с керио не работал и не знаю что он делает точно

если нужна прокся то пожалуйста squid+sams

если нужен нат то юзаю netams

А так правильно было сказано выше

конкретнее задачу надо описывать

New Work: E6400/3GB/Arch

Home Book: Asus W6k00A/Arch, Asus 701/Arch

ну с керио не работал и не знаю что он делает точно

если нужна прокся то пожалуйста squid+sams

если нужен нат то юзаю netams

А так правильно было сказано выше

конкретнее задачу надо описывать

подняли темку..

А задача и так описана вроде нормально..

Авторизация юзеров, учет трафика, показ текущих коннектов и кто что откуда на какой скорости качает, лимиты по скорости и трафу, фаервол.. И переключение на резервный канал в случае отказа основного.

А, да.. И обязательная проверка пробегающего трафа на вирусы. Тут пока тоже заглушка, все не доделать никак.

Самый простой способ переключения каналов (динамическую маршрутизацию в расчет не берем) - это скрипт с пожизненным циклом и слипом, который тупо посылает, скажем, те же icmp-пакеты (пинг) на какую-нибудь точку. Если не пингуется, меняем маршрут по молчанию.А можно все тоже самое, но без цикла. Тогда повесить на крон. Администрация! Пожалуйста, добавьте птичку "решено", а также соответствующую кнопку на ajax'е в теме (подробнее здесь). Для проверки антивирусом можно прикрутить к squid icap и проверять потом почти любым антивирусом.

Я использую связку squid+havp+tinyproxy

Havp проверяет с помощью clamav а tinyproxy нужен для проверки ftp трафика. "Work PC" E6750/2GB/Asus P5B Deluxe/2x250GB/6600GT 128/Slackware Current (Win 2003 in VmWare)

New Work: E6400/3GB/Arch

Home Book: Asus W6k00A/Arch, Asus 701/Arch

Для проверки антивирусом можно прикрутить к squid icap и проверять потом почти любым антивирусом.

Я использую связку squid+havp+tinyproxy

Havp проверяет с помощью clamav а tinyproxy нужен для проверки ftp трафика.

А что насчет squidclam, squidclamav? Названия сходи, но пакеты разные.. И что-то из них не дружит с 0.93 кламом.

Кстати, к чему можно штатно прикрутить кучу пакетов, включая касп, дрвеб и тд? Какой-то пакет таким хвалился, но не помню кто.

фтп особо проверять не надо. Вот SMTP надо, но это немного другой вопрос уже.. А сквид умеет это вообще?

А можно все тоже самое, но без цикла. Тогда повесить на крон.

Есть какие штатные утилиты? Скрипты это хорошо конечно, но думаю, не у меня одного такие вопросы были. Или лучше написать скрипт, ввести в порты и стать майнтейнером?

А если с динамикой?

Пингами проверять можно конечно, но хочется рассмотреть все варианты.

Сейчас изучаю про BGP, уже стал хостеров напрягать про эту поддержку. Если я понял правильно буку циски, RIP, OFPF и прочие это внутренние протоколы и мало тут помогут.

Может, посмотреть в сторону zebra?

Нет, если Вам по карману дин. маршрутизация, то конечно используйте ее.Про штатные утилиты не в курсе. Да и на форуме этом несколько тем уже было. Ищите по словам "два провайдера"/"два канала". Администрация! Пожалуйста, добавьте птичку "решено", а также соответствующую кнопку на ajax'е в теме (подробнее здесь). Нет, если Вам по карману дин. маршрутизация, то конечно используйте ее.

Про штатные утилиты не в курсе. Да и на форуме этом несколько тем уже было. Ищите по словам "два провайдера"/"два канала".

А кому не по карману старый комп и 3 сетевухи?

Технологии одинаковы, что для пс-базед, что для спецжелезок. Надо только определиться с протоколами и что конкретно мы должны получить.

Хотя могут быть еще нюансы работы осей, но это можно и самому дописать Не так там и много кода будет. К примеру, фря может иметь только 1 гейт.

По словам поищу.

я после долгих поисков и сравнений нашёл максимально подходящую прогу - kmyfirewall.

Буду из неё что-то выжимать, поскольку другого никто ничего не предложил.

Видимо iptables рулит и без неё никуда. Может кто-нибудь посоветовать доходчивое объяснение с примерами по ВСЕМ возможностям iptables, а не только как отдельные примеры?

Очень нужно чтобы было доходчиво (можно на английском, немецком) или наглядно, т.к. я в системном администрировании в линуксе слабоват.

В принципе, остальное можно прикрутить, если понадобится

Если кто знает другие более качественные варианты, было бы интересно о них услышать

С приходом эры виртуальных машин значительно упростилась доставка приложений, и теперь все чаще разработчиками предлагаются сконфигурированные шаблоны виртуальных машин (Virtual Appliances), которые можно использовать не только для тестирования, но и в рабочей среде. Ассортимент предварительно настроенных VA достаточно широк и покрывает все потребности ИТ: от брандмауэров и систем защиты до приложений и серверов различного назначения. Давай разберем, чем можно заменить традиционные решения.

Без постоянного мониторинга систем и сервисов будет очень сложно предупредить проблемы и быстро среагировать во внештатной ситуации. Собранная информация позволяет своевременно увидеть узкие места. Одна из популярных опенсорсных систем мониторинга — Nagios, возможности которого позволяют использовать его и в крупных сетях. Но в базовой поставке он обычно неинтересен, поэтому администраторы его часто обвешивают плагинами, а для доступа к собранной информации используют веб-интерфейс. В итоге собрать систему новичку становится не по силам. Но это легко решаемо.

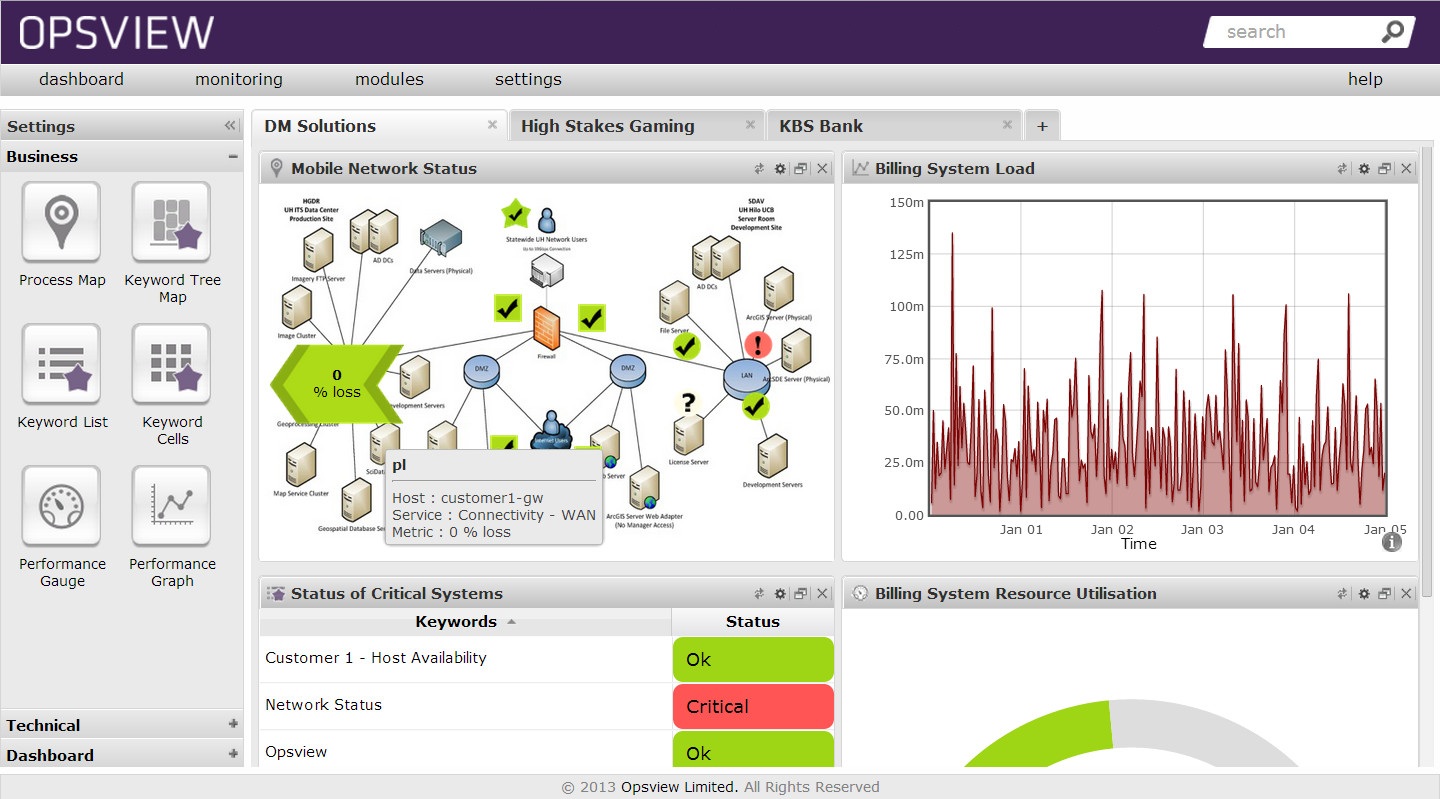

Opsview построен на базе Nagios и представляет собой уже готовую к работе систему мониторинга с простым, информативным, логично организованным веб-интерфейсом. Полностью совместим с Nagios и поддерживает все его функции. Реализована поддержка SNMPv3 с MRTG, быстрый импорт ресурсов, мониторинг систем виртуализации (VMware, KVM, Xen, Hyper-V и Amazon EC2) и многое другое. Шаблоны хостов (Host Templates) позволяют определить список проверок (Service Checks) для определенного типа узлов. Интерфейс показывает статус хостов, сервисов и сети, выводит события, реализованы предупреждения, которые могут отсылаться на email, RSS или мобильное устройство. Все это позволяет иметь полную картину происходящего в сети, доступность приложений и производительность. В поставку входят два модуля: MRTG (вывод графиков) и Nagvis (показывает карту сети). Расширить функционал можно при помощи модулей и плагинов из Nagios Exchange. Документация позволяет написать плагин с нужными функциями самостоятельно.

Документация проекта на английском и вполне способна ответить на любые возникшие вопросы. Opsview предлагается в нескольких версиях. Вариант Core бесплатен, хотя и несколько ограничен в функционале, но его вполне достаточно для большинства ситуаций.

Для быстрого развертывания реализован OVF-образ для VMware, который можно скачать после регистрации. В требованиях указано: 3,5 Гб RAM и HDD 80 Гб. После запуска VM будет выведен адрес для входа (логин admin, пароль initial).

Альтернативой Opsview можно считать Cacti, реализованный на JumpBox. Сам Cacti использует для сбора данных SNMP, строя весьма наглядные графики, для установки требует LAMP-сервер и нескольких, в общем-то, незамысловатых операций. Тестовый период на JumpBox составляет 15 дней, стоимость 60 или 150 долларов в месяц, в зависимости от выбранной лицензии.

Панель мониторинга Opsview

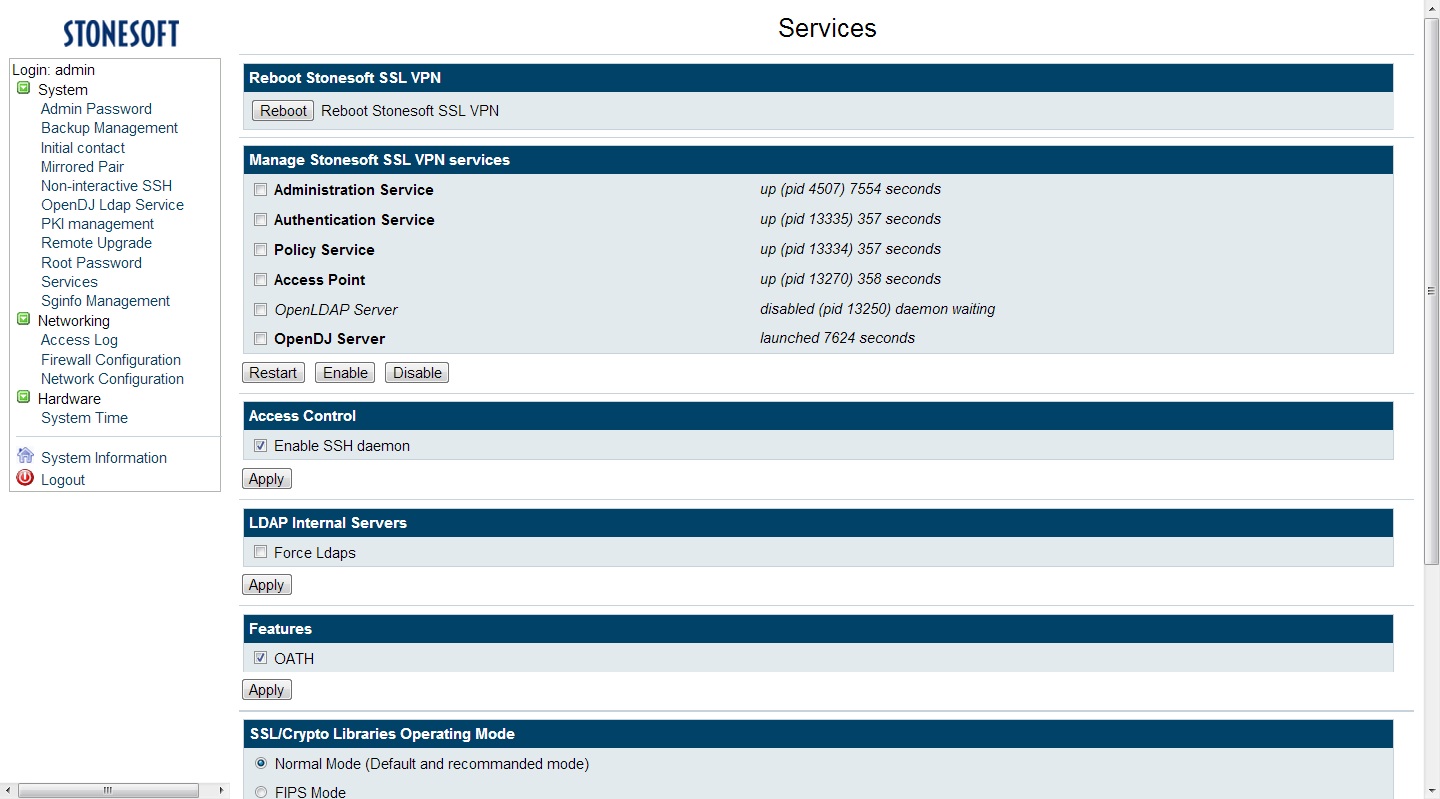

Настройка сервисов в интерфейсе StoneGate SSL VPN

Интернет-шлюз — один из ключевых компонентов сетевой инфраструктуры любой организации и должен не только обеспечивать пользователей стабильным доступом в интернет, но и защищать от большинства (в идеале всех) возможных угроз. Администратору нужно иметь возможность гибко настраивать права доступа, ограничивать трафик по определенным критериям (IP, протокол, URL, время, роль пользователя) и получать подробную статистику. И такое решение должно быть простым и понятным в настройках и вполне может работать в виртуальной машине.

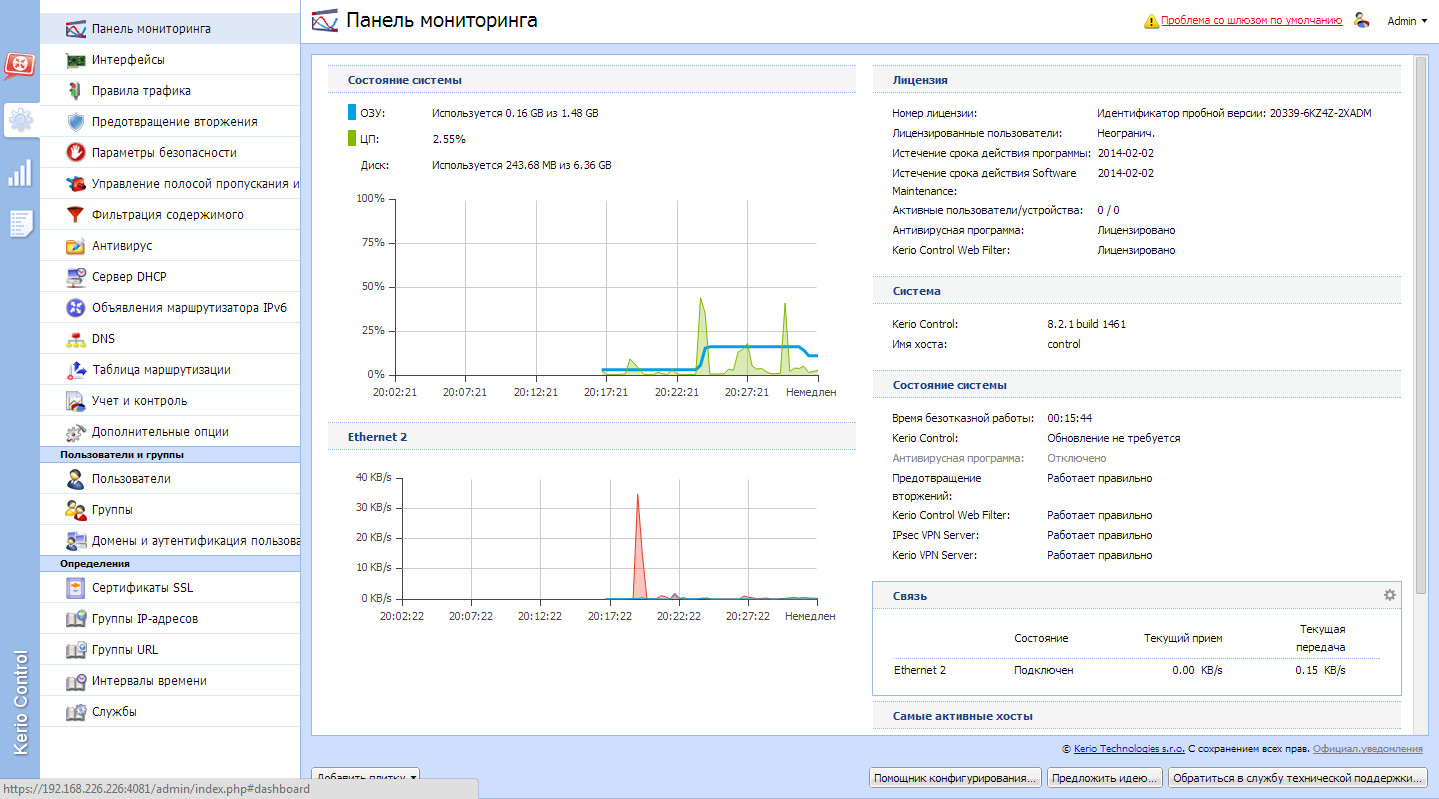

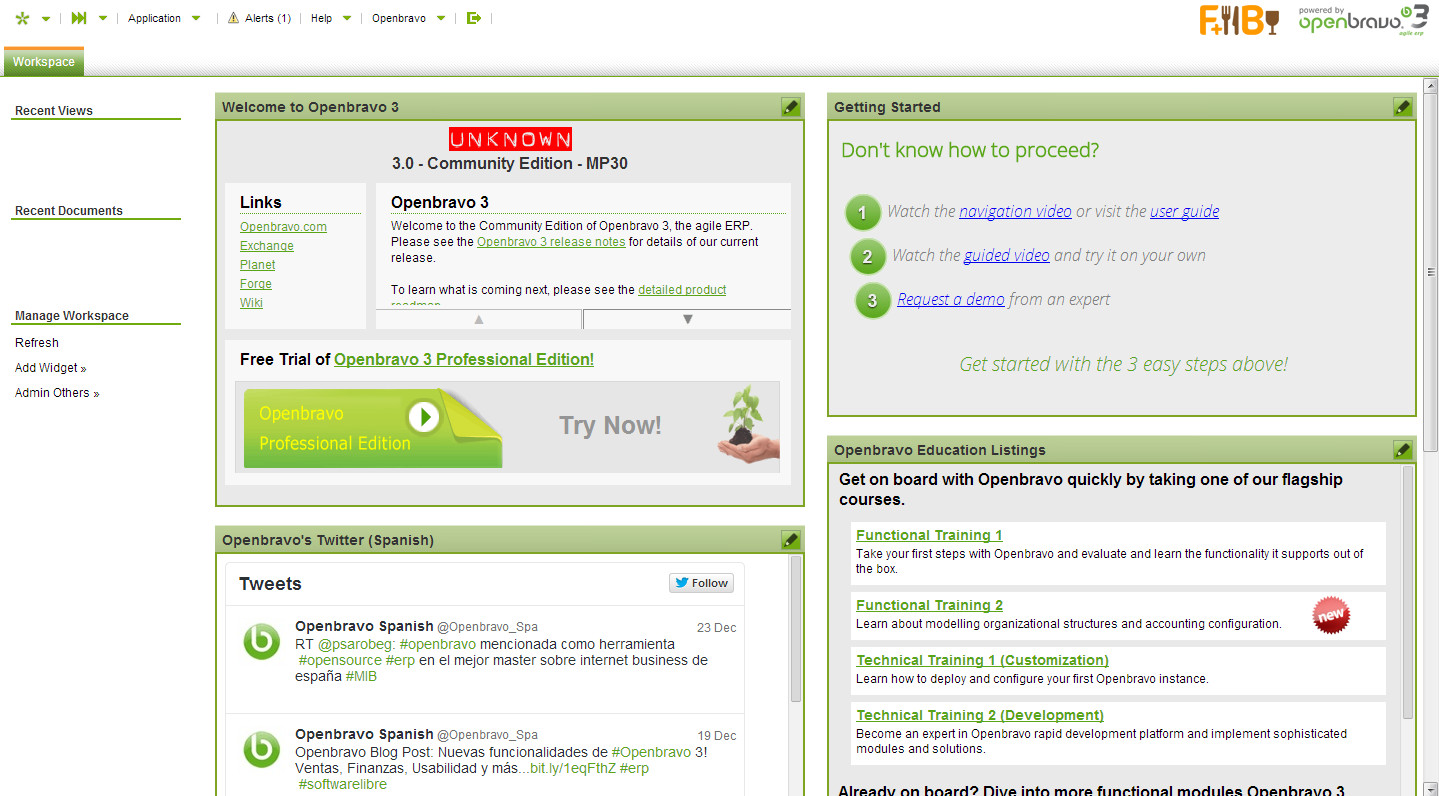

Всем сисадминам хорошо известен Kerio Winroute Firewall, который с недавних пор поставляется под другим именем Kerio Control и вполне подходит под нашу задачу. Кроме традиционных для такого вида продуктов возможностей, мы получаем еще и брандмауэр уровня приложений с возможностью мониторинга и протоколирования всей деятельности пользователей в интернете. Предусмотрена возможность блокировки нежелательных ресурсов несколькими способами, блокировка P2P-сетей и нежелательных приложений, проверка файлов при помощи антивируса Sophos, гибкое управление политиками доступа и многое другое. Реализованы и вспомогательные функции, такие как управление полосой пропускания, QoS, балансировка нагрузки, ограничение длительности сессии, VPN-подключения с IPsec и Kerio (собственный клиент), VLAN и SNMP, NAT и сервер DHCP, прокси-сервер, мониторинг и создание отчетов о деятельности пользователя.

Установка Windows без проблем

Развертывание большого количества ОС в ручном режиме с локального привода — занятие очень хлопотное и занимающее много времени. Современные BIOS поддерживают возможность сетевой установки, поэтому данную функцию чаще и используют для автоматизации процесса. Единственное осложнение — придется развернуть соответствующую среду. Но в этом нет необходимости: FOG представляет собой Linux-систему с уже настроенным TFTP, PXE, DHCP, NFS и Wake-On-LAN, предназначенную для сетевой загрузки Windows XP+, а при желании и любых других ОС. Возможно управлять размерами разделов, изменять размер образа, переименовывать целевые компьютеры. Управление производится при помощи понятного веб-интерфейса. Администратор просто загружает образы, которые впоследствии становятся доступны для сетевой загрузки. Реализован в том числе и в виде VA, поэтому развернуть новый сервис можно в течение 15 минут.

При этом Kerio Control остается очень простым в администрировании. Большинство установок производятся при помощи мастеров или готовых форм, которые требуется лишь заполнить. Для управления настройками используется браузер (в том числе и с iOS 5+ и Android 4).

Релизы версии 8 выпускаются исключительно в виде Appliance: для установки на «голом железе» Software Appliance и Virtual Appliance. Последний содержит в своем составе оптимизированную ОС Linux и специально настроен для быстрого развертывания в виртуальных средах VMware ESXi/Player/Workstation/Fusion и Hyper-V (Win2k8R2–2012R2). Их можно свободно загрузить с сайта компании и использовать для тестирования в течение 30 дней.

Для работы VA требуется CPU 2+ ГГц, RAM 1,5 Гб и HDD 8 Гб. Чтобы сконфигурировать VA, каких-либо знаний Linux не требуется. После запуска активируется простой мастер, в котором необходимо выбрать язык, принять условия лицензии и настроить сетевые интерфейсы. После входа в интерфейс администрирования стартует мастер активизации, а затем «помощник конфигурирования», помогающий настроить базовую защиту. В результате практически после запуска получаем готовое к работе решение. Все, кто ранее сталкивался с продуктами Kerio, вряд ли найдут что-то новое. Все на своих местах, а документации и инструкций в интернете полно.

Альтернативой Kerio Control можно назвать дистрибутив pfSense, распространяемый по условиям BSD-лицензии и обеспечивающий маршрутизацию, защиту трафика и различные сетевые сервисы.

Панель мониторинга Kerio Control

Преимущества Virtual Appliance

Первое виртуальное устройство Browser Appliance было создано VMware для запуска на проигрывателе VMware Player и предназначалось для безопасного серфинга в интернете. С тех пор область применения VA значительно расширились. Существуют разные мнения по поводу использования VA, но тем не менее плюсы отмечают даже скептики. Главное преимущество — экономия времени. Ведь нет необходимости доставлять аппаратное решение и подключать его в сеть. Получить готовый образ даже относительно большого размера можно в течение часа. Не нужно устанавливать ПО, выяснять зависимости, первоначальные настройки приложения и все прочее, что обычно забирает много времени. Благодаря виртуализации снимается вопрос о поддержке аппаратного обеспечения и системных требованиях, которые в последующем легко скорректировать. Просто запускаем и получаем готовое решение, которое нужно лишь привязать к остальной сети (обычно справляется DHCP) и сразу можно приступать к тестированию. При необходимости в будущем такой VA легко можно перенести на более мощный сервер или импортировать настройки на реальное аппаратное устройство. Также VA очень просто резервировать.

Без сетевого хранилища данных сегодня трудно представить любой, даже небольшой офис. Существует множество решений с разными возможностями, реализацией и лицензией. Особой популярностью в небольших и средних сетях пользуются NAS’ы, созданные на основе свободных ОС, имеющие все необходимое и готовые к работе. Удобно, что некоторые проекты, кроме ISO-образа, предлагают и VA, хотя выбор невелик.

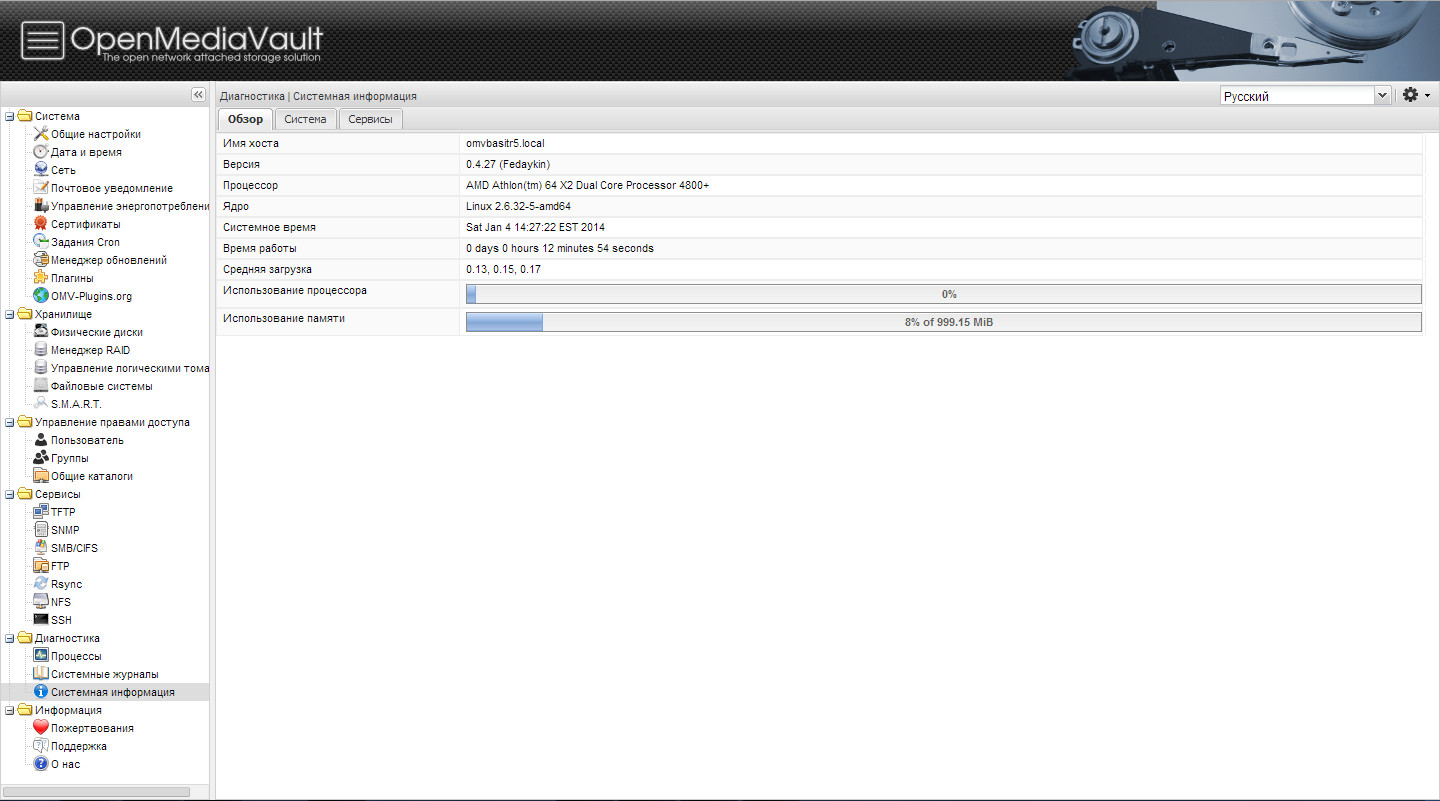

OpenMediaVault является реализацией идей FreeNAS на пакетной базе Debian (сам FreeNAS построен на FreeBSD) и ориентирован на упрощенную установку дополнений и обновлений, работу на большем количестве оборудования и поддержке встраиваемых устройств.

Доступ к данным обеспечивается через SMB/CIFS, FTP/FTPS, TFTP, NFSv3/v4, SSH и RSYNC, поддерживается программный RAID. Это только базовые возможности. В плагинах находим поддержку LVM, iSCSI Target, LDAP, клиент BitTorrent, сервер DAAP, работу с UPS и антивирус для проверки файлов. Возможна организация совместного доступа к ресурсам, разделение привилегий на основе групп, настройка квот, мониторинг SNMP и S.M.A.R.T. В общем, все, что необходимо для организации NAS’а, в OpenMediaVault есть. Плагины ставятся при помощи штатного пакетного менеджера, но все особенности работы с ним скрыты, администратор просто выбирает нужный в веб-интерфейсе, то есть знать, как работает Linux, не нужно. Сам веб-интерфейс локализован, внешне он очень похож на FreeNAS, но более понятный в использовании, разобраться в особенностях не составит труда.

Для быстрого развертывания доступны образы для VMware и VirtualBox, содержащие в том числе и некоторые модули третьих сторон. При выборе образа нужно быть внимательным, так как предлагается три варианта: OMVbase (один диск с данными), OMVbasIT (четыре диска) и OMVbasITR5 (четыре диска, сконфигурированных с RAID 5, LVM, ext4 и CIFS). Системные требования: RAM 1+ Гб, HDD 2+ Гб. Пароли по умолчанию: root/root, для веб-интерфейса — admin/openmediavault.

Альтернативой можно считать дистрибутив OpenFiler, разработчики которого предлагают образ для VMware. Функционально он ничем не уступает OpenMediaVault, разве что в виде VA доступен только релиз 2.3 от 2009 года.

OpenMediaVault позволит легко создать NAS

Поставляется в виде установочных пакетов, ISO-образов и VA для VMware и Amazon EC2 (доступны более ранние релизы в сборках для VirtualBox, Citrix XenServer, QEMU/Parallels). Это позволяет буквально за 15 минут развернуть нужный функционал, хотя, конечно, в последующем все-таки придется донастроить систему под свои условия. В процессе загрузки никаких настроек не предусмотрено. Получаем IP и для входа используем логин/пароль — Openbravo/openbravo. Дальнейшие настройки расписаны в документации.

Запустить Openbravo при помощи Virtual Appliance проще простого

Продукты виртуализации, которые не зависят от аппаратного обеспечения, представляют идеальную основу для распространения ПО. Постоянно растущее количество виртуальных устройств свидетельствует о том, что пользователи хорошо принимают такую форму распределения систем и приложений — как для тестирования, так и для внедрения.

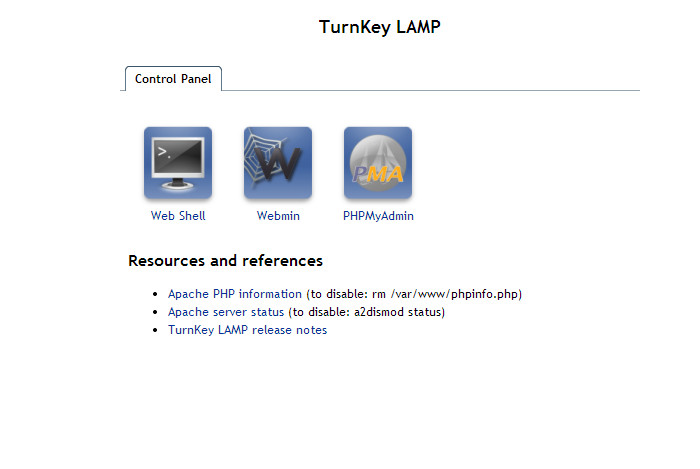

Коллекция Turnkey Linux

Turnkey Linux — это не обычный дистрибутив, как это мы все привыкли понимать. На самом деле это более 100 сборок на базе Debian (TurnKey Core) под самые разные задачи, оптимизированных для использования в качестве гостевых ОС в системах виртуализации VMware, Xen, OpenVZ, KVM, VirtualBox, OpenStack и Amazon EC2. Достаточно выбрать нужный вариант, и сразу после установки администратор получит полностью работоспособные окружения LAMP (Linux, Apache, MySQL, PHP/Python/Perl, XCache, Postfix MTA, SSL), LAPP, Ruby on Rails, Joomla, MediaWiki, WordPress, Drupal, Apache Tomcat, OpenLDAP, Django, MySQL, OS Commerce, ownCloud, PostgreSQL и многие другие. Сборки снабжены системой автоматического резервного копирования и средством для автоматической установки обновлений. Каждая сборка в среднем занимает 200 Мб, при этом также доступен и веб-интерфейс управления. Например, LAMP stack содержит Webmin и phpMyAdmin. Установка любой сборки проста, в ходе потребуется ввести только необходимые пароли, после чего получаем ссылку для входа.

Turnkey предлагает несколько интерфейсов для настройки сервисов

Предыстория:

Сейчас у меня стоит D-Link DI-804HV (роутер, файервол, впн) и 60 компов.

Статистики (биллинга) на нем нет и не будет. Соответственно нужно что-то другое. Т.к. пользователи используют интернет как хотят (т.е. торренты, скачки больших файлов, контакты игры и прочее). Все бы хорошо, если бы канал был резиновый, а он всего 2 мегабита, да еще и асинхронный. Т.е. интернет просто не работает. Значит нужен нормальный роутер и видимо программный. Линукс - хорошо, но я с ним мало знаком и плюс сделать на нем нормальную статистику (биллинг) я не знаю как - нетамс и фри-са - хороши, но даже мне тяжело разбираться с этой статистикой - а я бы хотел максимально простые отчеты получить. Но даже не это главное - я просто опасаюсь линукса, т.к. если я с ним не работаю, то и в случае элементарных проблем - могу не решить их в короткие сроки.

История:

Посмотрел ценник на керио винроуте - у меня 60 компов (и есть помещения которые могут сдаваться и возможно им тоже нужен будет инет), получается тыся 50-60 прога будет стоить. Скажем так - я слегка офигел. Я рассчитывал на сумму тысяч 20, максимум - 30. А тут еще и комп надо - т.е. приду я со счетом тысяч на 70-80 - руководство не поймет.

Возник вопрос - а есть ли еще что-нибудь? Поискал. Но как-то не очень получилось (инет-то ужасный). Да и не имея опыта эксплуатации - сложно судить хорошо оно или нет. У меня достаточно примеров, когда вроде бы хорошая программа и пара, казалось бы, не значительных вещей сводит на нет все её преимущества.

В итоге, я решил рискнуть воспользоваться вашей мудростью.

Заранее благодарю за ответы.

Это все хорошо, только вот фрибсд я даже в глаза не видел. Шлюз на линуксе (слакваре) я поднимал (у меня работали 3 таких шлюза в филиалах) в течении 1-2 лет. Проблем не было вообще. Но, т.к. я плохо знаком с линуксом, поднять статистику я не мог - вот и отдали их на обслуживание сторонней организации (просто знакомому линуксоведу).

А Вы все хором мне говорите про фрибсд - да я просто боюсь даже начинать с ней разбираться. Вот пара примеров падения всего сервиса на линуксе (из собственного опыта - но обслуживал шлюзы линуксовед): 1. статистика легла, т.к. переполнился лог 2. Лег сквид, т.к. переполнились логи 3. лег какой-то сервис (уже не помню), т.к. криво были выставлены права на конфигурационный файл или что-то вроде того.

Я ни одну из этих проблем не знаю как вычислить - и это меня сильно настораживает.

P.S.: я почитаю про Ваши предложения - еще раз благодарю

А если у нас всё на WIn? Что ж теперь утопиться или уволиться? Человек конкретно спрашивал про виндовые варианты (сам сейчас с таким же вопросом почти), а вы ему - изучай фрибдсм или меняй профессию.

По сабжу - тоже ищу аналоги Керио, думаю все таки попробовать ЮзерГейт. Основные критерии - ЗАпрет всего кроме списка разрешенного, авторизация по доменным пользователям, ограничение скорости у тез кому полный доступ в инет разрешен.

Здравствуйте. Организация приняла решение перейти с Kerio Control на бесплатное ПО. Пока мой выбор пал на Squid, но возможно вы меня переубедите. Функции маршрутизатора и файрвола в принципе не нужны (этим занимается отдельный аппаратный маршрутизатор). Нужны следующие функции:

1. Разрешать доступ в Интернет только авторизированным пользователям.

2. Хранение пользователей в базе данных, чтобы потом написать веб-интерфейс для управления ими.

3. Создание групп пользователей с назначением доступа по белым и черным спискам сайтов.

4. Хранение этих списков также желательно в БД.

5. Естественно сбор статистики по пользователям.

Еще в Kerio путем снятия флажка "Включить принудительную аутентификацию" можно добиться того, что введя пароль один раз, например в браузере, прокси связывал все запросы с ip этого компьютера с пользователем, и все службы и программы уже не требовали настройки прокси-сервера. Возможно ли такое при использовании Squid? Эта функция очень выручала при использовании программ, в которых не предусмотрена работа через прокси-сервер.

Возможно вы предложите иные программы с описанным функционалом.

__________________Помощь в написании контрольных, курсовых и дипломных работ здесь

Kerio Control 9.2.2

Здравствуйте есть керио 9.2.2, хочу заблокировать доступ к сайтам конкретным макам или ip, в.

Авторизация в Kerio Control 8.6.2

Добрый день. Создаю пользователей в локальной директории. Включаю обязательную авторизацию.

Настройка kerio control 7.2

Как правильно настроить kerio Есть два сервера. Один для локальной сети, второй хочу сделать для.

Прокси сервера мощнее чем SQUID в OpenSource не знаю

Добавлено через 6 минут

PFSense так же поддерживает работу со Squid

Kerio Control 9.2.2 Фильтрация

Я заблокировал доступ к сайтам и все как бы работает только вот ютуб все равно открывает, но самое.

Настройка Kerio Control 7.0.1

День добрый. Помогите с настройкой Kerio. Задача заблокировать соц.сети, торенты, месенжеры ну и.

Настройка Kerio Control на Esxi 6.0

Здравствуйте, Нужна помощь в настройке сетевых адаптеров на Esxi (у меня версия 6,0 но думаю в этом.

Kerio control 9.3.0 не раздаёт интернет

Привет Народ всем доброе утро один вопрос есть kerio control поставиль интерфейсы настроиль dhcp ип.

Для отключения данного рекламного блока вам необходимо зарегистрироваться или войти с учетной записью социальной сети.

| Конфигурация компьютера | |

| Процессор: Intel Xeon E5-2640 Sandy Bridge-EP - 2 штуки | |

| Память: MemTotal:132142952 kB | |

| HDD: SAS 500 Gb 6 штук | |

| Монитор: IMM console | |

| Ноутбук/нетбук: ASUS N53SV (OpenSUSE 12.3), ASUS EEEPC 1005PE (OpenSUSE 12.3) , Acer Extensa 5220 (OpenSUSE 12.3) , HP G62 (OpenSUSE 12.3), ACER W501P (Windows 8), | |

| ОС: OpenSUSE 12.3, CentOS 6.4, Windows 8 |

| 10 десятка разных конфигов в разных местах. для любителей костылей - отличный вариант. » |

Или надо что бы все было с красивыми менюшками было и настраивалось одним щелчком мышки?

Везде где я работал и компании которые я знаю использовали в качестве шлюзов дистрибутивы на Linux/Unix.

-------

"Средства у нас есть. У нас ума не хватает. "

| CentOS + Squid + AD + Layer7 + Snort + ipcad + lightsquid + OpenVPN » |

Такая связка сама по себе сборник костылей, всё-равно что создавать свою сборку Linux под каждую задачу. Зачем когда уже есть прекрасные готовые решения. Не думаю что CISCO или Kerio настраиваются одним щелчком мыши. Разговор всё-же о них.

| Конфигурация компьютера | |

| Процессор: Intel Xeon E5-2640 Sandy Bridge-EP - 2 штуки | |

| Память: MemTotal:132142952 kB | |

| HDD: SAS 500 Gb 6 штук | |

| Монитор: IMM console | |

| Ноутбук/нетбук: ASUS N53SV (OpenSUSE 12.3), ASUS EEEPC 1005PE (OpenSUSE 12.3) , Acer Extensa 5220 (OpenSUSE 12.3) , HP G62 (OpenSUSE 12.3), ACER W501P (Windows 8), | |

| ОС: OpenSUSE 12.3, CentOS 6.4, Windows 8 |

| PfSense стандартной сборки и больше ничего не нужно » |

Ты это мне говоришь, ну-ну.

Pfsense - очень хорошая штука для новичков, но не более того. Я сам именно с нее начал активно изучать Linux/Unix.

| Такая связка сама по себе сборник костылей, всё-равно что создавать свою сборку Linux под каждую задачу » |

Костыли будут у Вас в голове когда после обновления у Вас пакеты полетят и начнут не корректно работать.

Вот оно новое поколение.

Kerio багнутое ПО.Циско хорошая железка, дальше думайте сами.

-------

"Средства у нас есть. У нас ума не хватает. "

| Конфигурация компьютера | |

| Процессор: Core™i5 (3427M) | |

| Память: 8Gb DDR3 | |

| Видеокарта: Intel HD Graphics | |

| Ноутбук/нетбук: Dell Latitude 6430u | |

| ОС: Windows 7 Enterprise |

| Везде где я работал и компании которые я знаю использовали в качестве шлюзов дистрибутивы на Linux/Unix. » |

| Где тут костыли? Или надо что бы все было с красивыми менюшками было и настраивалось одним щелчком мышки? » |

нужно что бы был один конфиг.

см. железо или аппаенсы с FW, где тоже линукс, только (сюрпиз!) допиленный до ума.

-------

в личке я не консультирую и не отвечаю на профессиональные вопросы. для этого есть форум.

| Конфигурация компьютера | |

| Процессор: Intel Xeon E5-2640 Sandy Bridge-EP - 2 штуки | |

| Память: MemTotal:132142952 kB | |

| HDD: SAS 500 Gb 6 штук | |

| Монитор: IMM console | |

| Ноутбук/нетбук: ASUS N53SV (OpenSUSE 12.3), ASUS EEEPC 1005PE (OpenSUSE 12.3) , Acer Extensa 5220 (OpenSUSE 12.3) , HP G62 (OpenSUSE 12.3), ACER W501P (Windows 8), | |

| ОС: OpenSUSE 12.3, CentOS 6.4, Windows 8 |

| костыли тут тотально и абсолютно везде, при каждом шаге. » |

-------

"Средства у нас есть. У нас ума не хватает. "

| после обновления у Вас пакеты полетят и начнут не корректно работать » |

А Вы у нас, значит админите со времен

Что серьёзно? создавали наборы инструкций макрокоманд в текстовом редакторе? (большую часть текста удалил, чтобы не сильно обидеть).

Ну тогда не удивительно почему Вы так настаиваете на своём комплекте костылей. Вам конечно привычнее неделю долбаться через SSH и telnet вместо того чтобы за пару часов настроить полностью работоспособный сервер через WEB GUI.

И кстати, мы снова ушли от темы. Лично я больше склоняюсь в сторону CISCO

1. Она выйдет дешевле чем покупка KERIO

2. Её настройка не займет столько времени сколько нужно для конфигурирования KERIO с учетом всех требований

3. Мне кажется (ИМХО) что CISCO будет стабильнее чем Kerio установленный на WS. Как-то она у меня вызывает больше доверия, а на WS можно будет поставить Traffic Inspector

| Конфигурация компьютера | |

| Процессор: Intel(R) Core(TM) i3 CPU M 350 @ 2.27GHz, 2266 | |

| Материнская плата: HP Pavilion dv6 Notebook PC | |

| Память: 3072MB | |

| HDD: 431GB | |

| Видеокарта: NVIDIA GeForce G105M | |

| CD/DVD: hp DVDRAM GT30L | |

| Монитор: SEC3651, 15.3" (34cm x 19cm) | |

| ОС: Windows 7 Pro x64 | |

| Индекс производительности Windows: 4,9 | |

| Прочее: HP Pavilion dv6 Notebook PC |

| Я сейчас разрываюсь между вариантом поставить и настроить CISCO или купить KERIO. Подскажите какой вариант Вы бы использовали. Задача состоит в том чтобы пользователи а. могли получать доступ только на разрешенные сайты б. имели ограничение скорости после окончания выделенного объёма трафика. в. могли заходить в сеть по VPN г. имели ограничение по портам (для некоторых пользователей) Ну и конечно же стоимость реализации при учете что в сети около 100 пользователей » |

1) Циско, простите, что? У данной компании сотни типов (не моделей, именно типов) решений.

Если имеется в виду ASA55xx, то сравнивается еж с ужом, т.к. ASA это межсетевой экран (МЭ), а Kerio это прокси с элементами МЭ (по современной классификации - Web Gateway).

Если имеется в виду IronPort (Сейчас Cisco Web/Email Security), то это не ваш уровень, т.к. уровень решения где-то от 500 человек (и все равно понадобится ASA)

б. имели ограничение скорости после окончания выделенного объёма трафика.

В чистом виде нет, т.к. требуется отдельный сервер биллинга, который может управлять МЭ.

Коммерческий сервер биллинга может стоить стоить как вся ваша контора скопом.

в. могли заходить в сеть по VPN

ДА.

--------------

Что можно рекомендовать (для данных условий):

Пара Squid + ASA

Лично я бы рекомендовал попробовать решения от Fortinet:

- сама железяка дешевле раза в полтора;

- техподдержка дешевле и сразу включает подписку на все обновляемые базы.

Попробовать можно следующим образом: стянуть с сайта Fortinet полноценный виртуальный апплайнс, который будет "живым" две недели.

3) Если с деньгами совсем плохо, то лучше пробовать пару: Mikrotik + Squid

-------

Мы овладеваем более высоким стилем спора. Спор без фактов. Спор на темпераменте. Спор, переходящий от голословного утверждения на личность партнера. (c)Жванецкий

Читайте также: