Аналоги bitlocker windows 10

Обновлено: 07.07.2024

Лучшие аналоги Bitlocker

Как я уже говорил, есть альтернатива Bitlocker. И в некоторых случаях подобные программы предлагают более богатый функционал, чем Microsoft. Далее я расскажу о платных и бесплатных аналогах Bitlocker.

VeraCrypt

Вы можете подключать и создавать виртуальные зашифрованные диски, а также зашифровать раздел ОС для максимальной безопасности. Существует множество вариантов выбора алгоритмов шифрования, которые вы можете использовать. Среди них популярный AES, а также менее известные, но все еще надежные алгоритмы, такие как Twofish и Camellia. С точки зрения алгоритмов хэширования, вы можете выбрать SHA-256 и RIPEMD-160.

Шифрование устройства Windows

Тот факт, что вы являетесь пользователем Windows 10 Home, не означает, что вы остаетесь совершенно без внимания, когда дело доходит до встроенного шифрования. Некоторые некоторые версии Windows 10 имеют функцию шифрования устройства, но есть определенные требования: ваш компьютер должен быть с поддержкой как TPM, так и UEFI.

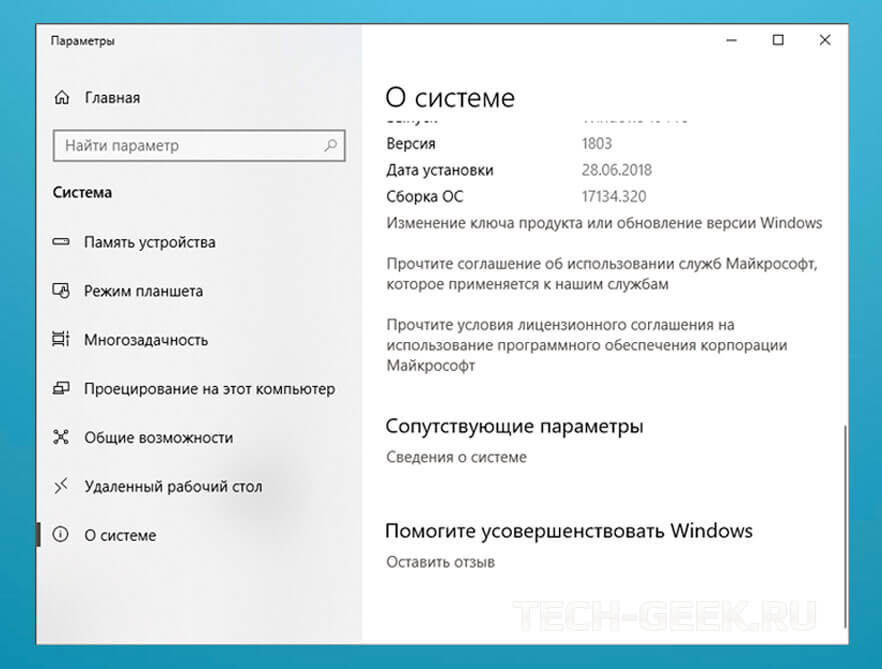

Если вы не уверены, что ваш компьютер имеет функцию Шифрования, то необходимо это проверить.

В моем случае, как это видно на скрине выше, такого пункта в опциях нет. Это оговорит о том, что установленная у меня версия операционная системы не поддерживает функцию Шифрование устройства.

Jetico BestCrypt

Программа автоматически зашифровывает файл перед его сохранением. Конфиденциальная информация защищается алгоритмом, который препятствует чтению данных. После ввода корректного пароля или ключа BestCrypt сразу же расшифровывает файл.

BestCrypt обладает удобным и понятным интерфейсом, позволяющим в одном окне просматривать все зашифрованные вами файлы, разделы и диски. А так же поддерживает работу на старых версия Windows, таких как Windows XP с пакетом обновления 3.

Sophos Safeguard

Одна из наиболее примечательных особенностей Sophos Safeguard заключается в том, что он не только имеет свои собственные методы шифрования, но также может размещать Bitlocker и File Vault (инструмент шифрования Mac) в своем собственном интерфейсе.

Лучшие альтернативы Bitlocker Sophos Safeguard

Интерфейс входа в систему при загрузке компьютера не самый удобный, и если вы не используете его на SSD, то он немного медленный. Помимо этого, это очень мощный инструмент, который позволяет охватить весь жесткий диск и все его разделы.

Цены на SafeGuard начинаются от $ 106 за трехлетнюю подписку.

Заключение

Существует масса причин зашифровать данные на своем жестком диске, но расплатой за безопасность данных будет снижение скорости работы системы. Цель этой статьи — сравнить производительность при работе с диском, зашифрованным разными средствами.

Чтобы разница была более драматичной, мы выбрали не суперсовременную, а среднестатистическую машину. Обычный механический хард на 500 Гбайт, двухъядерный AMD на 2,2 ГГц, 4 гига оперативки, 64-битная Windows 7 SP 1. Никаких антивирусов и прочих программ во время теста запущено не будет, чтобы ничто не смогло повлиять на результаты.

Для оценки производительности я выбрал CrystalDiskMark. Что до тестируемых средств шифрования, то я остановился на таком списке: BitLocker, TrueCrypt, VeraCrypt, CipherShed, Symantec Endpoint Encryption и CyberSafe Top Secret.

BitLocker

Это стандартное средство шифрования дисков, встроенное в Microsoft Windows. Многие просто используют его, не устанавливая сторонних программ. Действительно, зачем, если все уже есть в системе? С одной стороны, правильно. С другой стороны, код закрыт, и нет уверенности, что в нем не оставили бэкдоров для ФБР и прочих интересующихся.

Шифрование диска осуществляется по алгоритму AES с длиной ключа 128 или 256 бит. Ключ при этом может храниться в Trusted Platform Module, на самом компьютере или на флешке.

Если используется TPM, то при загрузке компьютера ключ может быть получен сразу из него или после аутентификации. Авторизоваться можно при помощи ключа на флешке или введя PIN-код с клавиатуры. Комбинации этих методов дают множество вариантов для ограничения доступа: просто TPM, TPM и USB, TPM и PIN или все три сразу.

У BitLocker есть два неоспоримых преимущества: во-первых, им можно управлять через групповые политики; во-вторых, он шифрует тома, а не физические диски. Это позволяет зашифровать массив из нескольких дисков, чего не умеют делать некоторые другие средства шифрования. Также BitLocker поддерживает GUID Partition Table (GPT), чем не может похвастаться даже наиболее продвинутый форк «Трукрипта» VeraCrypt. Чтобы зашифровать с его помощью системный GPT-диск, придется сначала конвертировать в формат MBR. В случае с BitLocker это не требуется.

В целом, недостаток один — закрытые исходники. Если ты хранишь секреты от домочадцев, BitLocker отлично подойдет. Если же твой диск забит документами государственной важности, лучше подыскать что-то другое.

Можно ли расшифровать BitLocker и TrueCrypt

Если попросить Google, то он найдет интересную программу Elcomsoft Forensic Disk Decryptor, пригодную для расшифровки дисков BitLocker, TrueCrypt и PGP. В рамках этой статьи испытывать ее не стану, но поделюсь впечатлениями о другой утилите от Elcomsoft, а именно Advanced EFS Data Recovery. Она превосходно расшифровывала EFS-папки, но при условии, что пароль пользователя не был задан. Если задать пароль хоть 1234, программа оказывалась бессильной. Во всяком случае, расшифровать зашифрованную EFS-папку, принадлежащую пользователю с паролем 111, у меня не получилось. Думаю, с продуктом Forensic Disk Decryptor ситуация будет такой же.

TrueCrypt

Это легендарная программа шифрования дисков, разработка которой была прекращена в 2012 году. История, которая приключилась с TrueCrypt, до сих пор покрыта мраком, и толком никто не знает, почему разработчик решил отказаться от поддержки своего детища.

Есть лишь крупицы информации, не позволяющие сложить пазл воедино. Так, в 2013 году начался сбор средств для проведения независимого аудита TrueCrypt. Причиной прослужила полученная от Эдварда Сноудена информация о намеренном ослаблении средств шифрования TrueCrypt. На аудит было собрано свыше 60 тысяч долларов. В начале апреля 2015 года работы были завершены, но никаких серьезных ошибок, уязвимостей или других существенных недостатков в архитектуре приложения выявлено не было.

К преимуществам TrueCrypt можно отнести открытые исходники, надежность которых теперь подкреплена независимым аудитом, и поддержку динамических томов Windows. Недостатки: программа больше не развивается, и разработчики не успели реализовать поддержку UEFI/GPT. Но если цель — зашифровать один несистемный диск, то это неважно.

В отличие от BitLocker, где поддерживается только AES, в TrueCrypt есть еще Serpent и Twofish. Для генерации ключей шифрования, соли и ключа заголовка программа позволяет выбрать одну из трех хеш-функций: HMAC-RIPEMD-160, HMAC-Whirlpool, HMAC-SHA-512. Однако о TrueCrypt уже много чего было написано, так что не будем повторяться.

VeraCrypt

Наиболее продвинутый клон TrueCrypt. У него собственный формат, хотя есть возможность работы в режиме TrueCrypt, в котором поддерживаются зашифрованные и виртуальные диски в формате «Трукрипта». В отличие от CipherShed, VeraCrypt может быть установлена на один и тот же компьютер одновременно с TrueCrypt.

Самоустранившись, TrueCrypt оставил богатое наследие: у него множество форков, начиная с VeraCrypt, CipherShed и DiskCryptor.

В TrueCrypt используется 1000 итераций при генерации ключа, которым будет зашифрован системный раздел, а VeraCrypt использует 327 661 итерацию. Для стандартных (не системных) разделов VeraCrypt использует 655 331 итерацию для хеш-функции RIPEMD-160 и 500 000 итераций для SHA-2 и Whirlpool. Это делает зашифрованные разделы существенно более устойчивыми к атаке прямым перебором, но и значительно снижает производительность работы с таким разделом. Насколько значительно, мы скоро выясним.

Среди преимуществ VeraCrypt — открытый исходный код, а также собственный и более защищенный по сравнению с TrueCrypt формат виртуальных и зашифрованных дисков. Недостатки те же, что и в случае с прародителем, — отсутствие поддержки UEFI/GPT. Зашифровать системный GPT-диск по-прежнему нельзя, но разработчики уверяют, что работают над этой проблемой и скоро такое шифрование будет доступно. Вот только работают они над этим уже два года (с 2014-го), и когда будет релиз с поддержкой GPT и будет ли он вообще, пока не известно.

CipherShed

Еще один клон TrueCrypt. В отличие от VeraCrypt, он использует исходный формат TrueCrypt, поэтому можно ожидать, что его производительность будет близка к производительности TrueCrypt.

Преимущества и недостатки все те же, хотя к недостаткам можно еще добавить невозможность установки TrueCrypt и CipherShed на одном компьютере. Мало того, если попытаться установить CipherShed на машину с уже установленным TrueCrypt, то инсталлятор предлагает удалить предыдущую программу, но не справляется с задачей.

Symantec Endpoint Encryption

В 2010 году компания Symantec выкупила права на программу PGPdisk. В результате появились такие продукты, как PGP Desktop и, впоследствии, Endpoint Encryption. Именно ее мы и рассмотрим. Программа, конечно же, проприетарная, исходники закрыты, и одна лицензия стоит 64 евро. Зато тут есть поддержка GPT, но только начиная с Windows 8.

Другими словами, если нужна поддержка GPT и есть желание зашифровать системный раздел, то придется выбирать между двумя проприетарными решениями: BitLocker и Endpoint Encryption. Вряд ли, конечно, домашний пользователь будет устанавливать Endpoint Encryption. Проблема в том, что для этого требуется Symantec Drive Encryption, для установки которого нужны агент и сервер управления Symantec Endpoint Encryption (SEE), а сервер хочет поставить еще и IIS 6.0. Не многовато ли всякого добра ради одной программы для шифрования диска? Мы прошли через все это только ради того, чтобы замерить производительность.

Момент истины

Итак, приступаем к самому интересному, а именно к тестированию. Первым делом нужно проверить производительность диска без шифрования. Нашей «жертвой» будет раздел жесткого диска (обычного, не SSD) размером 28 Гбайт, отформатированный как NTFS.

Открываем CrystalDiskMark, выбираем количество проходов, размер временного файла (во всех тестах будем использовать 1 Гбпйт) и сам диск. Стоит отметить, что количество проходов практически не влияет на результаты. На первом скриншоте показаны результаты измерения производительности диска без шифрования с числом проходов 5, на втором — с числом проходов 3. Как видишь, результаты практически идентичны, поэтому остановимся на трех проходах.

Диск без шифрования, количество проходов 5

Результаты CrystalDiskMark нужно трактовать так:

- Seq Q32T1 — тест последовательной записи / последовательного чтения, количество очередей — 32, потоков — 1;

- 4K Q32T1 — тест случайной записи / случайного чтения (размер блока 4 Кбайт, количество очередей — 32, потоков — 1);

- Seq — тест последовательной записи / последовательного чтения;

- 4K — тест случайной записи / случайного чтения (размер блока 4 Кбайт);

Далее я буду ссылаться на эти тесты по их порядку в CrystalDiskMark, то есть Seq Q32T1 — это первый тест, 4K Q32T1 — второй и так далее.

Начнем с BitLocker. На шифрование раздела размером 28 Гбайт было потрачено 19 минут.

Процесс шифрования диска при помощи BitLocker

При последовательном чтении/записи с большим количеством очередей результаты (первый тест) мало чем отличаются от работы с незашифрованным диском. Зато при обычном последовательном чтении скорость чтения ниже на 13 Мбайт/с, что уже ощутимо. Остальные результаты примерно такие же, как при работе с незашифрованным диском. Отсюда вывод, что реальная производительность зависит от алгоритма работы программы, которая производит чтение и запись. В некоторых программах разница будет совсем незаметна. В других будет чувствоваться эффект торможения при работе с зашифрованным диском.

Результаты BitLocker

Теперь посмотрим на работу TrueCrypt. Шифрование раздела заняло всего 9 минут, параметры были установлены по умолчанию. При шифровании скорость работы с диском составила 55,4 Мбайт/с.

Настройки TrueCrypt Скорость работы с диском, зашифрованным TrueCrypt

Результаты мало чем отличаются от показателей незашифрованного диска, только скорость последовательной записи немного подкачала. На скриншоте видно, что работа происходит с диском L — именно к этой букве был подмонтирован зашифрованный диск E:. В TrueCrypt работа с зашифрованным диском осуществляется несколько иначе, чем в BitLocker.

Результаты TrueCrypt

А вот результаты VeraCrypt приятно удивили. Признаться честно, проводя тест, я ожидал, что победителем будет TrueCrypt и, возможно, результаты CipherShed окажутся на том же уровне. В VeraCrypt я не верил — из-за того, что у этой программы собственный формат и продвинутый алгоритм шифрования. Подозревать, что мои прогнозы окажутся неправильными, я начал еще при шифровании диска — скорость оказалась существенно выше, чем у TrueCrypt: 65 Мбайт/с против 55 Мбайт/с.

Шифрование диска программой VeraCrypt Результаты VeraCrypt

Единственное, что мне не понравилось в VeraCrypt, — задержка длительностью примерно в минуту перед монтированием диска. Такой задержки не было ни в TrueCrypt, ни в CipherShed.

Задержка перед монтированием диска — неприятная особенность VeraCrypt

А вот CipherShed оказался медленнее VeraCrypt. Честно говоря, я был этим несколько удивлен: формат у CipherShed тот же, что и у TrueCrypt, настройки были такие же, значит, и производительность должна быть похожа. Но разница видна даже на этапе шифрования раздела — скорость составляла 43–51 Мбайт/с.

Результаты CipherShed Параметры шифрования раздела CipherShed Шифрование раздела в CipherShed

Осталось протестировать производительность Symantec Endpoint Security, которая является более навороченной версией PGPDisk. В третьем тесте производительность оказалась самой низкой из всех протестированных программ.

Результат Symantec Endpoint Security

Систематизируем результаты

Вот итоговая таблица с результатами.

| Приложение | Seq Q32T1 | 4K Q32T1 | Seq | 4K | ||||

|---|---|---|---|---|---|---|---|---|

| Чтение | Запись | Чтение | Запись | Чтение | Запись | Чтение | Запись | |

| Без шифрования | 79.88 | 80.66 | 0.679 | 1.195 | 79.89 | 78.43 | 0.548 | 1.101 |

| BitLocker | 79.65 | 79.80 | 0.688 | 1.226 | 66.85 | 77.15 | 0.534 | 1.115 |

| TrueCrypt | 79.81 | 80.65 | 0.551 | 1.151 | 79.65 | 71.51 | 0.539 | 1.133 |

| VeraCrypt | 79.99 | 76.56 | 0.562 | 1.262 | 79.89 | 68.15 | 0.542 | 1.154 |

| CipherShed | 73.52 | 77.05 | 0.551 | 1.096 | 74.04 | 65.84 | 0.536 | 1.139 |

| Symantec EE | 79.86 | 80.13 | 0.666 | 1.134 | 58.93 | 51.80 | 0.507 | 1.115 |

При использовании BitLocker снижение производительности наблюдается только в третьем тесте. В случае с TrueCrypt ощутимое снижение производительности наблюдается тоже в третьем тесте и то только при записи. Во всех остальных случаях снижение производительности вряд ли окажется сколько-нибудь ощутимым.

Производительность VeraCrypt, как и ожидалось, ниже, чем производительность TrueCrypt. Снижение скорости наблюдается в первом и третьем тестах. А вот CiphedShed оказался даже медленнее, чем VeraCrypt, — тоже в первом и третьем тестах. Symantec EE не выглядел бы аутсайдером, если бы не проваленный третий тест. Последовательный ввод-вывод с блоками небольшого размера — явно не его конек.

Однако всё это известные приложения, и все они на деле дают приемлемую производительность. Напоследок я решил протестировать еще одну программу — CyberSafe Top Secret. В ней используется библиотека шифрования диска от NT Kernel и все тот же алгоритм AES. С этим приложением я уже давно знаком, но, если честно, ожидал более высоких результатов. На деле это оказался настоящий аутсайдер — на фоне его результатов даже SEE кажется спринтером. Epic fail.

Результаты CyberSafe Top Secret

Выводы

Первое место по производительности разделяют TrueCrypt и BitLocker. В третьем тесте скорость чтения у них ниже, чем у VeraCrypt, но зато выше скорость записи, да и посмотри на результаты второго теста.

На втором месте — VeraCrypt, эта программа ненамного медленнее, чем TrueCrypt. Третье место — CipherShed, а четвертое — Symantec Endpoint Encryption, но только из-за провала в третьем тесте. Что до CyberSafe Top Secret, то мы о нем больше говорить не будем.

Если нужна поддержка GPT, то я бы выбрал BitLocker. Как и SEE, BitLocker — решение с закрытым кодом, но его стоимость уже входит в цену Windows, так что недешевый (и к тому же тянущий за собой череду другого софта) SEE оставим корпоративным пользователям.

Однако если нужно зашифровать хранилище, а не системный диск, то можно смело выбирать VeraCrypt. Да, будет чуть медленнее, чем TrueCrypt, но зато проект развивается, и есть надежда, что и поддержка GPT появится в обозримом будущем.

Но не беспокойтесь, потому что есть множество вариантов, многие с более надежной функциональностью, чем у Microsoft. Здесь мы расскажем вам о некоторых из наших любимых сторонних программ шифрования, помимо Bitlocker.

1. VeraCrypt

Если вы являетесь домашним пользователем и ищете бесплатное и простое в использовании программное обеспечение для шифрования для Windows 10, то VeraCrypt с открытым исходным кодом является отличным первым портом захода. Вы получаете шифрование корпоративного уровня, которое по существу позволяет создавать зашифрованные пароли для всех ваших дисков и разделов, содержащихся в нем.

Вы можете монтировать и создавать виртуальные зашифрованные диски, а также шифровать вашу ОС раздел для максимальной безопасности. Существует множество вариантов с точки зрения типа алгоритмов шифрования, которые вы хотите использовать, включая общеизвестные AES, а также менее известные, но все еще надежные алгоритмы, такие как Twofish и Camellia.

С точки зрения В качестве алгоритмов хэширования можно выбрать SHA-256 и RIPEMD-160.

Связанный: Как получить доступ к разделу Windows с зашифрованным битлокером из Linux

2. Шифрование устройства Windows

То, что вы являетесь пользователем Windows 10 Home, не означает, что вы остаетесь совершенно без внимания, когда дело доходит до встроенного шифрования.Некоторые домашние ПК с Windows 10 имеют функцию шифрования устройства, но ваш ПК должен быть с поддержкой как TPM, так и UEFI и поддерживать подключенный режим ожидания.

Если вы не уверены, есть ли на вашем ПК эти функции, самое простое, что нужно сделать, это просто проверить, есть ли у вас возможность шифрования устройства.

Для этого: в Windows 10 перейдите в «Настройки» -> «Обновление и безопасность». Если у вас есть шифрование устройства, вы увидите вариант, который появится в панели слева от окна. Просто щелкните по нему, затем нажмите кнопку включения для шифрования устройства.

3. Jetico BestCrypt Volume Encryption

Для более глубокого коммерческого варианта Jetico действительно охватывает все основы, когда дело доходит до шифрования данных Windows. Он использует чип TPM для максимальной безопасности и предлагает все популярные 256-битные алгоритмы, такие как AES, Serpent и Twofish.

BestCrypt имеет элегантный пользовательский интерфейс, позволяющий увидеть все ваши смонтированные, статусы шифрования разделов и дисков на одном экране, и он даже поддерживает системы, начиная с Windows XP с пакетом обновления 3 (не то, что вы все равно должны их использовать).

Вы можете зашифровать все типы томов включая RAID, можно управлять всем с помощью пароля для единого входа (с двухфакторной аутентификацией), а также включать аутентификацию перед загрузкой. Это мощный пакет для тех, кто готов заплатить дополнительные 120 долларов.

4.Sophos Safeguard

Одной из наиболее примечательных особенностей Sophos Safeguard является тот факт, что он не только имеет свои собственные методы шифрования, но также может размещать Bitlocker и File Vault (инструмент шифрования Macs) в своем собственном интерфейсе.

Интерфейс входа в систему при загрузке компьютера не самый элегантный, и если вы не запускаете его на SSDm, вы можете найти это несколько медленно. Кроме того, это очень мощный вариант, охватывающий весь жесткий диск и его разделы.

Цены SafeGuard начинаются со 106 долларов за трехлетнюю подписку.

Заключение

Видите? Существует гораздо больше в мире шифрования, что Битлокер и вышеупомянутые варианты доказывают. Хотите ли вы потратить деньги на мощное корпоративное решение или ищете что-то бесплатное и с открытым исходным кодом, приведенный выше список должен вас охватить.

Какое ваше любимое программное обеспечение для шифрования для Windows 10?

Безопасность данных на компьютере — одна из главных прерогатив для многих пользователей. Комплексный подход — это защитить от стороннего вмешательства весь жесткий диск. Сделать это можно с помощью стандартного средства шифрования в Windows 10.

Чем эффективна такая защита

Зачем выполнять шифрование данных, если есть учетная запись пользователя с паролем? На самом деле это самая простая защита, которую могут сломать даже новички, четко выполняя действия определенной инструкции.

Проблема заключается в том, что злоумышленник может использовать загрузочную флешку и получить доступ к файлам и реестру операционной системы. Далее всего в несколько действий легко узнать введенный пароль или просто отключить его и получить доступ к рабочему столу.

Вопрос защиты файлов будет особенно важен для корпоративного сектора. Например, только в США ежегодно в аэропортах теряются больше 600 тысяч ноутбуков.

Стоит отметить, что с помощью встроенного средства BitLocker шифруются даже флеш-накопители, поскольку они распознаются системой как отдельные тома. При необходимости можно создать виртуальный диск VHD с важными данными и шифровать его, а сам файл хранить на обычной флешке.

Будет ли тормозить?

Шифрование всего диска действительно скажется на производительности системы, в частности, на скорости чтения/записи данных. Тесты различных пользователей показывают, что на относительно современном железе падение скорости на SSD — не более 10%, у жестких дисков падения могут быть больше.

Например, на ноутбуке Dell Inspiron 15 7577 с процессором i7-7700HQ и накопителем Samsung 950 Pro с 256 ГБ разница в ежедневном использовании будет практически незаметна.

Средство BitLocker использует шифрование AES 128/256. Соответственно, задействуются вычислительные ресурсы процессора. Если вы используете старые модели на 1-2 ядра, то BitLocker или аналогичный софт может ухудшить производительность.

Использование BitLocker при наличии чипа TPM

Чип TPM (Trusted Platform Module) — это специальный модуль, в котором хранятся криптографические ключи для защиты информации. Обычно он располагается на материнской плате, но далеко не каждая модель оснащается TPM. Ключ для расшифровки логического тома выдается только в коде загрузчика ОС, поэтому злоумышленникине смогут достать его непосредственно из жесткого диска.

Чтобы проверить, есть ли на вашем компьютере или ноутбуке модуль TPM, в окне «Выполнить» введите команду «tpm.msc».

При наличии чипа вы увидите окно с основной информацией, включая состояние модуля и версию.

Перед использованием системы шифрования TPM модуль необходимо инициализировать по следующей инструкции:

1. В панели управления зайдите в раздел «Шифрование диска BitLocker».

2. Напротив системного диска кликните по строке «Включить BitLocker». Система начнет проверку на соответствие конфигурации компьютера.

3. В следующем окне система предупредит пользователя, что для продолжения процесса будут выполнены два действия: активация оборудования безопасности и последующий запуск шифрования. Необходимо нажать «Далее».

4. Для включения TPM система попросит перезагрузить компьютер, поэтому нажмите соответствующую кнопку.

5. При следующей загрузке перед пользователями появится окно активации чипа TPM. Нажмите соответствующую клавишу для подтверждения (в данном случае F1).

6. Как только Windows прогрузится, мастер шифрования продолжит свою работу и предложит следующее меню с выбором места сохранения ключа восстановления.

Данные логического тома будут зашифрованы, а для разблокировки вам придется ввести пароль от учетной записи. При попытке войти в систему через загрузочную флешку или путем перемещения HDD в другой компьютер посторонние не смогут получить доступ к вашим данным. Ключ доступа будет надежно спрятан в TPM модуле.

Преимущество TPM заключается в простоте настройки и высокой безопасности — ключи хранятся в отдельной микросхеме. С другой стороны, если злоумышленники каким-либо образом узнают пароль от учетной записи, то без проблем смогут зайти в нее даже с шифрованием.

Шифрование BitLocker без модуля TPM

Что делать, если при вводе команды «tpm.msc» TPM модуль не был найден? Использовать BitLocker вы сможете по-прежнему, но теперь ключ вам придется сохранять в другом месте.

Для активации BitLocker следуйте инструкции:

1. Перейдите в меню групповых политик. В окне выполнить введите «gpedit.msc» и нажмите Enter. Необходимо открыть раздел «Конфигурация компьютера», а в нем перейти по «Административные шаблоны» и далее открыть «Компоненты Windows».

2. В компонентах найдите папку «Шифрование диска» и выберите подпункт «Диски операционной системы». Перейдите на вкладку «Стандартный» и дважды кликните ЛКМ по строке «Этот параметр позволяет настроить требования дополнительной проверки подлинности» (выделен на скриншоте).

3. Параметр необходимо перевести в состояние «Включено», а также поставить галочку в строке «Использовать BitLocker без совместимого TPM». Для сохранения изменений нажмите кнопку «Применить» и OK.

На этом настройка групповой политики завершена, и пользователи могут защититься стандартным средством шифрования BitLocker. Как и в предыдущей инструкции, вам необходимо перейти в раздел шифрования и включить BitLocker для системного или другого диска, на котором вы собираетесь зашифровать данные.

Меню настройки будет немного отличаться от вышеописанного:

1. Уже на первом окне вас попросят выбрать способ разблокировки диска. Пароль аналогичен предыдущей защите, вам будет достаточно ввести его при входе в учетную запись. Более надежный способ — флешка + PIN. Для входа в систему вам придется также вставить накопитель в USB-порт, после чего ввести пароль.

2. Если вы указали flash-накопитель, то система предложит выбрать его. В случае с паролем вам достаточно дважды ввести его и перейти в следующее окно.

3. Пользователь должен выбрать, куда сохранить ключ восстановления. Поскольку на шифруемый диск его записать нельзя, то доступны 4 варианта: учетная запись Майкрософт, флеш-накопитель, в качестве отдельного файла на другом диске или просто распечатать.

4. Выберем «Сохранить в файл». В этом случае достаточно указать место и убедиться, что соответствующий txt файл появился по указанному пути.

5. Выберите, как будет шифроваться диск — полностью или только занятая информацией часть. Второй вариант оптимален для новых ПК, на которых только недавно был установлен весь необходимый софт.

6. Выбор режима шифрования. Для несъемных накопителей укажите «новый», но для флешек или переносимых HDD лучше выбрать «Режим совместимости», чтобы при необходимости получить доступ к файлам на другом компьютере.

7. После завершения настроек в трее появится иконка BitLocker. Кликните по ней и подтвердите перезагрузку компьютера.

8. После перезагрузки начнется процесс шифрования, а его прогресс можно узнать из соответствующего значка в трее.

Теперь диск зашифрован и при каждом включении Windows будет просить ввести пароль BitLocker. Это относится и к съемным накопителям, если они были зашифрованы таким способом.

В разделе шифрования также появятся подробные настройки, где вы сможете удалить или сменить пароль, приостановить защиту, архивировать ключ восстановления или отключить шифрование.

Неправильный ввод пароля несколько раз приведет к блокировке, и получить доступ к диску можно будет только с помощью ключа восстановления

Самыми надежными считаются специальные смарт-карты, которые визуально выглядят как обычные флешки. Однако они имеют специальные библиотеки и отображаются отдельными устройствами в диспетчере задач. Соответственно, воспроизвести смарт-карту намного сложнее в отличие от обычной флешки-ключа.

Альтернативы BitLocker

Если по каким-либо причинам стандартная система шифрования вас не устраивает или в вашей редакции Windows ее просто нет, то можно воспользоваться сторонним софтом.

Однако будьте осторожны. Во-первых, сторонние программы в отличие от системных средств могут ощутимо сказываться на производительности компьютера, особенно, если они не оптимизированы под конкретные ОС. Во-вторых, нет гарантий, что такой софт не имеет уязвимостей, которыми могут воспользоваться злоумышленники или даже разработчики.

BitLocker Anywhere

Популярный софт для шифрования дисков, работающий под операционными системами Windows 7/8/10 различных редакций. У софта есть пробная версия на 15 суток, однако в ней запрещено шифровать системный раздел, поэтому пользователи смогут защитить только флешки и другие логические тома жесткого диска.

Базовая версия стоит 14,99$, а профессиональная с возможностью шифровать тома больше 2 ТБ — 19,99$. В функционал BitLocker Anywhere входит шифрование и дешифрование дисков, создание ключей восстановления с их экспортом. По сути, это аналог стандартному BitLocker с технической поддержкой со стороны разработчиков. Очевидный минус — в качестве защиты доступен только пароль, никаких смарт-карт или USB Flash здесь нет.

Для шифрования достаточно выбрать диск, указать пароль, место для сохранения ключа восстановления и дождаться окончания процесса. Интерфейс на английском языке, но программой можно пользоваться даже с минимальными знаниями иностранного.

7 zip

Если вы предпочитаете создавать VHD-образы и при необходимости подключать их к системе, то для шифрования вполне подойдет обычный архиватор 7zip.

Выберите виртуальный образ жесткого диска (формат VHD/VHDX) и нажмите «Добавить в архив». Далее в окне настроек укажите имя, пароль для шифрования и метод (желательно, AES-256).

Теперь для дешифровки вам придется ввести пароль и только потом монтировать VHD файл.

Нюансы восстановления зашифрованного диска

Что делать, если Windows с зашифрованным логическим диском не запускается? Это не проблема, если у вас есть необходимые данные доступа. Чтобы снять блокировку BitLocker, вам следует иметь хотя бы один из следующих элементов:

- пароль шифрования BitLocker, который вы вводили в самом начале;

- ключ восстановления (его предлагали сохранить на флешке, в учетной записи или распечатать);

- USB-ключ запуска системы, если вы использовали флешку.

Если ничего этого у вас нет, то про данные можно забыть и единственный способ вернуть диск — отформатировать его. Конечно, есть специфические способы «выловить» ключ среди метаданных или дампа оперативной памяти, но и они не дают стопроцентной гарантии успеха, не говоря о сложности реализации. К этим методикам могут прибегать специализированные сервисы.

Если Windows не прогружается, то вам необходимо запустить среду восстановления, или воспользоваться установочным диском. Если это возможно, запустите командную строку (для стандартных средств Windows это команда Shift+F10). Теперь выполните следующие действия:

- Проверьте состояние зашифрованных дисков командой «manage-bde –status». Если все хорошо, то должна появиться надпись с BitLocker Drive Encryption: Volume X, где вместо Х буква зашифрованного тома.

- Далее разблокируйте диск командой «manage-bde -unlock D: -pw». Вас попросят ввести пароль.

- После успешной дешифровки появится соответствующее окно и можно приступить к восстановлению.

Если пароль не известен, то можно использовать ключ восстановления, напечатав в командной строке:

repair-bde F: G: -rp 481385-559146-955173-133053-357710-316682-137633-983682 –Force

Для flash-ключа формата «.bek», который в данном примере находится на флешке I, используется следующая строка:

repair-bde F: G: -rk I:\3F449834-943D-5677-1596-62C36BA53564.BEK –Force

Перед открытием расшифрованного диска обязательно выполните проверку на ошибки стандартной командой Chkdsk.

Читайте также: