Блокировка экрана windows 10 gpo

Обновлено: 04.07.2024

Порой сотрудники на рабочем месте вообще относятся ко всему лишь бы как и их не волнует что в тот момент когда они отошли покурить, на обед их рабочее место — это в частности касается шоурума, опенспейса и других легко доступных мест может стать источником как для них самих проблем, так и для компании в частности.

Что я имею ввиду? — Вы оставили рабочее место своего компьютера в том виде за которым работали, Ваша почта, документы, страницы интернета, программа 1С. А в это время над Вами решили пошутить или со злым умыслом сели и напакостничали или даже уволокли важную информацию. Отмазка в стиле я тут не причем и я отходил уже не будет работать на Вас.

К тому же отдел системного администрирования должен/обязан настроить работы вверенной ему сети на полную безопасность от информативного взлома.

Ладно, а что же сделать? Сегодняшней целью будет настройка блокировки экрана системы, по прошествии определенного времени, к примеру 2 минут экран системы будет заблокирован и потребуется нажать сочетание клавиш: Ctrl + Alt + Delete и авторизоваться.

Авторизуюсь на домен контроллере (Windows Server 2012 R2 Std) с правами учетной записью вхожей в группу Domain Admins и создаю Group Policy Object (или сокращенно GPO). Запускаю оснастку:

Win + X → Control Panel — Administrative Tools — Group Policy Management: Create a GPO in this domain, and Link it here…

Политика будет нацелена на Authenticated Users

Открываю созданную политику и наполняю ее настройками по воплощению данной заметки в практическое использование:

User Configuration — Policies — Administrative Templates — Control Panel — Personalization

- Настройка Screen saver timeout → Enabled: Seconds = 2 * 60 = 120

Т.е. в случае 2 минут бездействия за рабочим местом экран рабочего стола заблокируется и потребуется от пользователя нажать Ctrl + Alt + Del и авторизоваться.

- Настройка Enable screen saver → Enabled

- Настройка Password protect the screen saver → Enabled

На заметку: Если хотите то может указать скринсейвер, где в качестве имени нужно использовать именование файла (*.scr) из директории: %systemroot%system32 или %systemroot%winsxs

После любой понравившийся файл скринсейвера нужно поместить в каталог который доступен всем пользователям домена.

- Настройка Force specific screen saver → Enabled: Screen saver executable name = Mystify.scr

Теперь когда политика завершена. Проверяем, как она отработается.

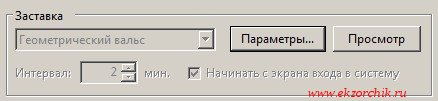

Для этого авторизуюсь на любом доменном компьютере (к примеру на Windows 7 X64) под доменной учетной записью (к примеру alektest@polygon.local). Далее: Клавиша Windows — Панель управления — Персонализация — щелкаю по иконке «Заставка» и вижу свои настройки пришедшие на этого пользователя от групповой политики GPO_Lock

Теперь рабочая станция и учетная запись в случае некоторого бездействия (не нажимаются клавиши на клавиатуре, не дергается мышь, отошли) блокирует работу до ввода сочетания клавиш и ввода логина и пароля в систему.

Итого поставленная задача выполнена полностью. На этом у меня всё, с уважением автор блога Олло Александр aka ekzorchik.

Групповые политики позволяют настраивать параметры блокировки рабочего стола посредствам экранной заставки (screen saver).

Создаем новый объект групповой политики и переходим в:

Редактируем следующие настройки:

В результате при простое более 10 минут запускается пустой экран заставки с блокировкой сеанса и необходимостью ввода пароля пользователя для доступа к рабочему столу.

Довольно часто в офисах встречается ситуация, когда пользователь «отходя ненадолго» забывает заблокировать свой компьютер от любопытных глаз.

Чтобы немного помочь забывчивым пользователям, можно рассмотреть вариант принудительного включения блокировки их компьютеров при наступлении некоторого периода бездействия. Хорошо, что групповые политики и в этом нам могут помочь.

Предположим, что мы решим включить автоматическую блокировку доменных компьютеров через 5 минут бездействия. Рассмотрим в качестве операционной системы — Windows 7.

1. Запускаем оснастку «Управление групповой политикой» и выбрав необходимое подразделение создаем для него новую групповую политику.

2. Следуем по пути в редакторе групповых политик:

Конфигурация пользователя — Политики — Администратиные шаблоны — Панель управления — Персонализация.

- В оснастке «Управление групповой политикой» нужно создать новый или выбрать существующий объект групповой политики, связать его с подразделением, в которое входят ваши целевые компьютеры, а затем открыть для него редактор управления групповыми политиками;

- В отобразившейся оснастке следует перейти к узлу Конфигурация компьютера\Политики\Административные шаблоны\Панель управления\Персонализация (Computer Configuration\Policies\Administrative Templates\Control Panel\Personalization) и выбрать параметр политики «Применение специального изображения экрана блокировки по умолчанию» (Force a specific default lock screen image);

- Теперь в отобразившемся диалоговом окне останется лишь установить переключатель на опцию «Включено», а далее уже в соответствующем текстовом поле нужно будет указать локальный или UNC-путь к требуемому изображению.

На этом этапе, ввиду того, что у каждого пользователя однозначно не будут располагаться одни и те же требуемые изображения в определенной папке, вы можете выбрать один из двух следующих вариантов:- Можно указать UNC-путь для изображения, которое располагается, скажем, на выделенном файловом сервере, и пользовательские компьютеры будут его загружать при выполнении групповой политики;

- Можно средствами предпочтений групповой политики один раз скопировать конкретное изображение в библиотеку изображений пользователей, у которых установлена исключительно операционная система Windows 8, а в соответствующем текстовом поле уже использовать локальный путь к файлу.

Так как в статье будет еще рассмотрено много различных нюансов, остановимся на первом варианте с UNC-путем. Например, как видно на следующей иллюстрации, это будет путь \\SERVER02\Img\LockScrn\IM3.jpg:

Поиск параметра, отвечающего за время ожидания до отключения экрана блокировки

В первую очередь, если вам не удалось обнаружить требуемый параметр политики среди доступных административных шаблонов, следует постараться найти подходящий параметр в системном реестре операционной системы, позволяющий изменить определенный компонент системы на компьютере. Каким образом это обычно делается? Естественно, для организации такой задачи следует проводить некоторый мониторинг реестра при изменении такого параметра. То есть берется, например, та же утилита Марка Руссиновича Process Monitor, настраивается фильтрация для вывода требуемых записей, например, в большинстве случаев это будут операции RegCreateKey и RegSetValue для определенного PID-а или имени процесса. В некоторых случаях, естественно, требуется следить за операциями, позволяющими удалять конкретные параметры из разделов реестра. После этого, естественно, среди выведенной информации нужно будет локализовать требуемые записи в реестре, еще раз протестировать эти же параметры, но уже в открытом редакторе реестра, и, собственно, сам твик уже будет практически готов. Останется только лишь каким-то способом распространить такой параметр на ваших пользователей или на их компьютеры. Распространенных способов, в принципе, не так уж и мало, а точнее три: путем создания reg-файла и его распространения средствами сценариев входа или автозапуска, путем написания своего собственного, скажем, кастомного административного шаблона, а также путем настройки элемента предпочтения реестра непосредственно из редактора управления групповыми политиками. Между прочим, в большинстве случаев целесообразно применять последние два способа.

Однако, в этом частном случае невозможно применить мониторинг реестра, так как искомый параметр попросту отсутствует в графическом интерфейсе. Остается только лишь искать такой параметр в редакторе реестра вручную. Поначалу может показаться, что такая задача из разряда «Миссия невыполнима», однако на деле все оказывается куда проще.

Смотрите, так как логичнее всего, если параметр, отвечающий за время ожидания до отключения экрана блокировки будет находиться в диалоге дополнительных параметров электропитания, изменяться будет параметр, который отвечает за компоненты панели управления. Этот параметр должен отображаться у любого пользователя на компьютере, следовательно, его нужно будет искать в корневом разделе HKEY_LOCAL_MACHINE. В принципе, это уже сужает круг поиска.

Смотрим дальше. В разделе HKLM также можно легко запутаться, так как там множество разделов, где мог бы «жить» наш параметр. Куда же нужно смотреть? Мы изменяем параметр из панели управления – значит, нам следует искать его в разделе SYSTEM. Далее, если немного начать исследовать содержимое системного реестра операционных систем Windows, то стает понятно, что большинство параметров панели управления находятся в разделе CurrentControlSet\Control.

Теперь из всего множества разделов реестра у нас осталось для поиска требуемого(ых) параметра всего до тысячи разделов. Но это все равно много, и никто не будет пересматривать каждый доступный раздел и параметр. Но тут все оказывается проще, чем может показаться на первый взгляд. Можно найти такой раздел, как Power, который, очевидно, отвечает именно за параметры электропитания. Ну а за сами параметры электропитания уже, как можно предположить, отвечает раздел PowerSettings. Таким образом, мы уже пришли к разделу, в котором находятся все возможные параметры электропитания операционных систем Windows. Осталось дело за малым – найти правильный раздел, а затем локализовать специальный параметр.

В разделе PowerSettings каждый дочерний раздел, представленный в буквенно-цифровом формате, отвечает за группу параметров диалогового окна дополнительных параметров электропитания. Другими словами, нам нужно попробовать найти правильный раздел. Каким образом это можно сделать? На самом деле, здесь тоже все очень просто. Для каждого дочернего раздела можно локализовать параметр, который называется Description. Опять же, если немного логически подумать, то параметр, отвечающий за затухание экрана должен быть в диалоговом окне в группе «Экран». Значит, локализовав раздел с описанием «Video and Display power management settings and configurations» можно предположить, что мы нашли нужный раздел. Это будет раздел 7516b95f-f776-4464-8c53-06167f40cc99.

Последнее, что осталось сделать – это найти раздел, отвечающий за требуемый параметр из раздела экрана. Благо, здесь осталось только лишь 10 дочерних разделов, и много времени эта процедура у нас не займет. Здесь у каждого раздела также есть параметры Description, где можно узнать, за что конкретно будет отвечать полученный параметр. Возьмем для примера первый раздел, то есть раздел 17aaa29b-8b43-4b94-aafe-35f64daaf1ee. При помощи описания раздела можно сразу понять, что этот раздел отвечает за параметр «Гасить экран после», так как описание «Specify how long your computer is inactive before your display dims» можно перевести как «Укажите, как долго у неактивного компьютера не будет гаситься экран». Здесь обратим внимание на то, что у этого раздела значением параметра Attributes является двойка. Можно сделать следующий вывод: каждый раздел, у которого значение параметра Attributes будет 0x00000002, отвечает за параметр, который будет отображен в GUI. Следовательно, нам нужно искать раздел, у которого значение этого параметра будет равняться единице.

Распространение параметров средствами GPO

- Для начала следует в оснастке «Управление групповой политикой» создать новый объект групповой политики, например, «New Power Settings», и привязать его ко всему домену. После этого можно переходить к самому редактору управления групповыми политиками;

- В отобразившейся оснастке следует развернуть узел Конфигурация компьютера, а затем перейти к узлу Настройка\Конфигурация Windows и выбрать узел «Реестр» (Computer Configuration\Preferences\Windows Settings\Registry).

Так как параметры реестра, отвечающие за дополнительные параметры электропитания можно отнести к одной конкретной категории, имеет смысл для таких создаваемых параметров создать отдельную коллекцию, используемую для группировки таких параметров. В принципе, целесообразно создавать такие коллекции в том случае, если один объект групповой политики будет включать в себя сразу множество параметров системного реестра. Для этого щелкните на узле «Реестр» правой кнопкой мыши и из контекстного меню последовательно выберите команды «Создать», а затем «Элемент семейства» (New > Collection Item). В дереве консоли будет создана папка с именем «Коллекция». Можно такую коллекцию переименовать, например, в «Power Settings», и затем нажать на клавишу Enter. Коллекция изображена на следующей иллюстрации:

- Создать (Create) – создание нового параметра или раздела реестра;

- Заменить (Replace) – удаление с последующим созданием существующего параметра или раздела реестра со всеми вложенными параметрами и дочерними подразделами;

- Обновить (Update) – обновление определенных в элементе предпочтения параметров реестра без удаления последних;

- Удалить (Delete) – удаление указанного параметра или раздела реестра.

- "DCSettingIndex"=dword:000004b0

- "ACSettingIndex"=dword:00000258

Рис. 8. Окно редактора нацеливания на уровень элемента

Тестирование получившихся результатов

Осталось самое важное – проверить, что мы смогли сделать для конечного пользователя за все это время. Другими словами, у нас с вами должна автоматически установиться картинка для экрана блокировки, должен появиться в диалоговом окне свойств дополнительных параметров электропитания новый параметр, а также для этого параметра должны измениться настройки, указанные по умолчанию. Значит, настало самое время все это дело проверить.

На клиентском компьютере при помощи команды gpupdate с параметрами /force и /boot обновим параметры политики и для уверенности перезагрузим сам компьютер. После перезагрузки на экране блокировки экрана должна уже красоваться новая картинка. Если что-то случилось не так, следует сперва проверить, применился ли параметр при помощи результирующей групповой политики, а также удостовериться в том, что в самом параметре политики были указаны правильные параметры. В противном случае, все должно быть настолько хорошо как можно заметить по следующей иллюстрации:

Рис. 9. Экран блокировки на целевом компьютере

Теперь по следующему моменту: у нас в диалоговом окне настройке электропитания, в категории параметров экрана, должен появиться новый параметр, причем для такого плана как «Сбалансированный» должны уже быть указаны предустановленные правильные, на наш взгляд, значения. Естественно, есть смысл проверить, так ли оно есть. Для начала можно попробовать открыть редактор реестра и в нем проверить 3 искомых параметра. Если с ними все в порядке, тогда практически можно ни о чем не беспокоиться. Но, все-таки необходимо перейти и к самому диалоговому окну параметров этого плана электропитания и проверить, все ли так хорошо, как нам хотелось бы. Как видно на следующей иллюстрации, действительно, параметры были правильно определены, и сейчас все красиво (так как скриншот создавался не на ноутбуке, значение параметра «от батареи» попросту отсутствует):

Рис. 10. Новые дополнительные параметры плана электропитания

В большинстве организаций, применяющих в своей ИТ инфраструктуре локальные стандарты и регламенты информационной безопасности, уделяется отдельное внимание вопросу блокировки консолей рабочих станций пользователей при наступлении некоторого периода бездействия. Например, в качестве обязательного требования для большинства категорий пользователей может выставляться блокировка рабочего стола компьютера при отсутствии пользовательской активности более 15 минут. В управляемой среде Active Directory в доменных групповых политиках администраторам предоставляется ряд параметров, позволяющих централизованно настроить пользовательскую среду для форсированного применения механизма блокировки рабочего стола посредствам срабатывания программы - хранителя экрана (screen saver), или как её ещё называют, экранной заставки.

Эти параметры расположены в разделе групповой политики:

User Configuration > Policies > Administrative Templates > Control Panel > Personalization

Вот типичный возможный пример таких настроек:

Password protect the screen saver = Enable

Screen saver timeout = Enable ( 900 Seconds)

Force specific screen saver = scrnsave.scr

В данном примере включено обязательный запуск конкретного файла экранной заставки (scrnsave.scr) при простое более 15 минут с требованием ввода пароля пользователя при попытке последующего доступа к рабочему столу.

В системе, где применены данные параметры GPO, все настройки экранной заставки для пользователя становятся недоступными для изменений.

На практике встречается ситуация, когда за компьютером работает сменный суточный персонал, которому постоянно необходимо в режиме наблюдения видеть рабочий стол компьютера. При этом такой персонал может даже иметь несколько рабочих столов компьютеров, за которыми требуется наблюдение и не требуется интерактивное взаимодействие с клиентской ОС. Для такого рода пользователей нужен несколько иной подход с точки зрения автоматической блокировки компьютеров при простое.

Для обеспечения настроек экранной заставки для сменного персонала и для всех остальных пользователей мы можем создать две отдельные групповые политики – одна с обязательным срабатыванием экранной заставки, другая - без него. Но с использованием механизмов настройки реестра с помощью Group Policy Preferences (GPP) мы сможем гибко объединить эти настройки внутри одной групповой политики.

Для того, чтобы задействовать механизмы GPP для данной задачи, мы воспользуемся параметрами реестра, которые изменяются стандартными Административными шаблонами, указанными нами ранее. Сопоставим указанные ранее параметры GPO с ключами реестра которые они изменяют в клиентской системе:

Политика: Password protect the screen saver

Куст реестра: HKEY_CURRENT_USER

Ветка: SoftwarePoliciesMicrosoftWindowsControl PanelDesktop

Ключ: ScreenSaverIsSecure REG_SZ = 1

Политика: Screen saver timeout

Куст реестра: HKEY_CURRENT_USER

Ветка: SoftwarePoliciesMicrosoftWindowsControl PanelDesktop

Ключ: ScreenSaveTimeout REG_SZ = 900

Значение "900" означает количество секунд от момента начала бездействия до срабатывания экранной заставки (15 минут простоя)

Политика: Force specific screen saver

Куст реестра: HKEY_CURRENT_USER

Ветка: SoftwarePoliciesMicrosoftWindowsControl PanelDesktop

Ключ: ScreenSaveActive REG_SZ = 1

Ключ: SCRNSAVE.EXE REG_SZ = scrnsave.scr

Эксперименты с применением этой политики показали, что ключ реестра ScreenSaveActive добавляется лишь на системах Windows XP, а после отключения этой политики, он из реестра корректно не удаляется. Опытным путём удалось выяснить, что отсутствие этого ключа не вносит никаких изменений, поэтому будем рассматривать его как рудиментарный элемент и исключим из наших настроек GPP.

Итак, в групповой политике, действующей на наших пользователей, переведём три перечисленных параметра в состояние Not configured (если они ранее были настроены), а в разделе политики User Configuration > Preferences > Windows Settings > Registry создадим логическую группу, в которой будут храниться наши настройки, например ScreenSaver .

Внутри этой группы создадим две подгруппы настроек - Enabled и Disabled , в которых соответственно будут хранится настройки для включения и отключения форсированного применения экранной заставки. В нашем примере важно, чтобы параметры включения обрабатывались перед параметрами отключения.

В группе Enabled создадим три правила для создания/обновления ранее перечисленных ключей пользовательского реестра. Нацеливание (Item-level targeting) для этой группы использовать не будем, то есть эти параметры реестра будут применяться для всех пользователей.

В группе Disabled создадим три правила для удаления этих же ключей реестра. Группа Disabled будет иметь нацеливание на специально созданную доменную группу безопасности, в которую будут включены все пользователи, для которых нужно отключить форсированное применение экранной заставки.

Таким образом, логика обработки параметров реестра будет заключаться в обязательном включении экранной заставки для всех пользователей за исключением тех, кто включён в специальную группу безопасности. То есть при включении какого-либо пользователя в данную группу, из его пользовательского реестра будут удаляться ключи форсированной настройки экранной заставки, и он самостоятельно сможет, например, отключить её вовсе, так как в ОС диалоговые элементы пользовательского интерфейса станут доступными.

Ранее в статье Основы работы с редактором локальной групповой политики в ОС Windows 10 был рассмотрен механизм добавления объектов групповой политики для редактирования параметров, которые будут применяться для определенных пользователей.

Содержание

Запрет доступа к редактору реестра и командной строке

Иногда бывает крайне рационально запрет неопытному пользователю доступ к редактору реестра и командной строке. Для этого можно настроить два параметра.

- Войти в систему под учетной записью администратора.

- Запустить консоль с добавленными оснастками объектов групповой политики (описание можно посмотреть в статье Основы работы с редактором локальной групповой политики в ОС Windows 10).

- Выбрать набор политик для определенного пользователя Политика «Локальный компьютер\Test». В данном примере Test – это учетная запись пользователя с ограниченными правами для которой будет применяться политика.

Рис.1 Окно консоли с добавленными оснастками объектов групповой политики

- Последовательно развернуть элементы Конфигурация пользователя > Административные шаблоны > Система в окне Редактора локальной групповой политики.

Рис.2 Редактирование параметров политик узла Система

- Дважды щелкнуть ЛКМ по параметру политики Запретить использование командной строки.

- Выбрать значение Включено.

- Нажать OK.

Рис.3 Редактирование параметра политики Запретить использование командной строки

- Сохранить внесенные изменения, выбрав в главном меню консоли Файл > Сохранить

- Закрыть консоль

- Проверить результат под учетной записью, для которой был настроен параметр локальной групповой политики.

Рис.4 Результат действия запрета при запуске командной строки

Рис.5 Результат действия запрета при запуске редактора реестра

Запрет определенных настроек узла Персонализация

С помощью узла Персонализация оснастки локальной групповой политики можно настроить для определенных пользователей запрет на изменение цветовой схемы, темы, фона рабочего стола. Можно запретить изменять заставку, стиль оформления окон и кнопок и многое другое. Все эти параметры доступны по следующему пути: Конфигурация пользователя > Административные шаблоны > Панель управления > Персонализация.

- Войти в систему под учетной записью администратора.

- Запустить консоль с добавленными оснастками объектов групповой политики

- Выбрать набор политик для определенного пользователя Политика «Локальный компьютер\Test».

- Последовательно развернуть элементы Конфигурация пользователя > Административные шаблоны > Панель управления > Персонализация.

Рис.6 Редактирование параметров политик узла Персонализация

- Дважды щелкнуть ЛКМ по нужному параметру политики. Например, выбрать Запретить изменение фона рабочего стола.

- Выбрать значение Включено.

Рис.7 Редактирование параметра политики Запрет изменения фона рабочего стола

- Нажать OK.

- Сохранить внесенные изменения, выбрав в главном меню консоли Файл > Сохранить

- Закрыть консоль

- Проверить результат под учетной записью, для которой был настроен параметр локальной групповой политики

При активировании данной политики, при попытке изменить фон рабочего стола через настройки персонализации, данная опция будет не активна.

Рис.8 Результат действия запрета на изменение фона рабочего стола

Запрет доступа к различным элементам меню Пуск и настройки панели задач

При администрировании рабочих станций рационально для неопытных пользователей запретить изменять параметры панели задач и меню Пуск, удалить не используемые элементы Windows из меню Пуск. Все эти параметры доступны в узле локальной групповой политики Конфигурация пользователя > Административные шаблоны > Меню Пуск и панель задач.

Рис. 9 Редактирование параметров политик узла Меню «Пуск» и панель задач

Ниже представлен лишь не полный перечень политик, который доступен в Меню Пуск и панель задач в операционной системе Windows 10 Pro:

- Очистить уведомления на плитке при входе

- Удалить раздел «Люди» с панели задач.

- Закрепить панель задач

- Макет начального экрана

- Запретить пользователям настраивать начальный экран

- Удалить ссылку Игры из меню Пуск (актуально для Windows Server 2008, Windows 7 и Windows Vista)

- Удалить ссылку Программы по умолчанию из меню Пуск (актуально для Windows Server 2012 R2, Windows 8.1, Windows Server 2008, Windows Server 2003, Windows 7, Windows Vista, Windows XP, Windows 2000)

- Удалить значок Музыка из меню Пуск (актуально для Windows Server 2008, Windows Server 2003, Windows 7, Windows Vista и Windows XP)

- Удалить значок Изображения из меню Пуск (актуально для Windows Server 2008, Windows Server 2003, Windows 7, Windows Vista и Windows XP)

- Запретить доступ к контекстному меню для панели задач

- Запретить пользователям удалять приложения из меню Пуск

- Показывать команду «Запуск от имени другого пользователя» при запуске

- Запретить закрепление программ в панели задач

- Запретить все параметры панели задач (в моем примере на рисунке показан неправильный перевод данной политики). В Windows 7 данная политика называлась "Блокировать все параметры панели задач".

- Запретить добавление и удаление панелей инструментов

- Запретить перемещение панелей инструментов

- Запретить изменение размера панели задач

И другие политики.

В данном примере будет рассмотрена политика Запретить изменение размера панели задач.

- Войти в систему под учетной записью администратора.

- Запустить консоль с добавленными оснастками объектов групповой политики

- Выбрать набор политик для определенного пользователя Политика «Локальный компьютер\Test».

- Последовательно развернуть элементы Конфигурация пользователя > Административные шаблоны > Меню «Пуск» и панель задач.

- Дважды щелкнуть ЛКМ по параметру политики Запретить изменение размера панели задач.

Рис.11 Редактирование параметра политики Запретить изменение размера панели задач

- Выбрать значение Включено.

- Нажать OK.

- Сохранить внесенные изменения, выбрав в главном меню консоли Файл > Сохранить

- Закрыть консоль

- Проверить результат под учетной записью, для которой был настроен параметр локальной групповой политики. Для этого необходимо открыть Параметры панели задач и убедиться, что настройка Использовать маленькие кнопки панели задач не активна.

Рис.12 Открытие параметров панели задач

Рис.13 Результат действия запрета на редактирование размера панели задач

Скрытие определенных элементов панели управления

При администрировании рабочей станции иногда бывает целесообразно скрыть для неопытного пользователя определенные элементы панели управления. В статье Основы работы с редактором локальной групповой политики в ОС Windows 10 был рассмотрен механизм отображения только указанных элементов панели управления. В данном примере рассмотрен механизм скрытия определенных элементов из всего перечня апплетов панели управления. Для этого:

- Войти в систему под учетной записью администратора.

- Запустить консоль с добавленными оснастками объектов групповой политики

- Выбрать набор политик для определенного пользователя Политика «Локальный компьютер\Test».

- Последовательно развернуть элементы Конфигурация пользователя > Административные шаблоны > Панель управления в окне Редактора локальной групповой политики.

Рис.14 Редактирование параметра политики Скрыть указанные объекты панели управления

- Дважды щелкнуть ЛКМ по параметру политики Скрыть указанные объекты панели управления.

- Выбрать значение Включено.

Рис.15 Редактирование параметра политики Скрыть указанные объекты панели управления

- Нажать кнопку Показать, чтобы вызвать диалоговое окно Вывод содержания.

- Ввести имя апплета или апплетов, которые необходимо скрыть в Панели управления, и нажать Enter.

Рис.16 Список запрещенных элементов панели управления

- Нажать OK.

- Сохранить внесенные изменения, выбрав в главном меню консоли Файл > Сохранить

- Закрыть консоль

- Проверить результат под учетной записью, для которой был настроен параметр локальной групповой политики

Рис.17 Список элементов панели управления до изменения параметра локальной групповой политики

Рис.18 Список элементов панели управления после изменения параметра локальной групповой политики

Читайте также: