Брандмауэр windows как настроить

Обновлено: 04.07.2024

При настройке программы Тирика-Магазин для работы в сети по этой инструкции в некоторых случаях необходима дополнительная настройка брандмауэра Windows. Это следует делать в том случае, если после установки сервера баз данных FireBird и настройки программы Тирика-Магазин на пользовательских ПК программа на пользовательских ПК не может соединиться с базой данных. Ниже рассмотрены варианты настройки брандмауэра для Windows7 и Windows XP.

Как вы, наверное, помните, в статье о настройке программы Тирика-Магазин для работы в сети среди всех компьютеров предприятия мы выбрали один, который будет нести на себе базу даных программы Тирика-Магазин. Мы установили на него программу FireBird и условно назвали этот компьютер Альфа. В этой статье мы и дальше будем придерживаться этой терминологии.

Настройка брандмауэра в Windows XP

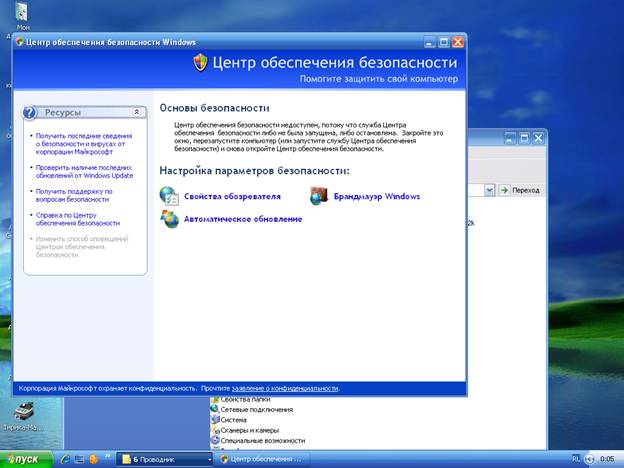

1. Нажать кнопку Пуск -> Панель управления -> Центр обеспечения безопасности

2. В открывшемся окне центра щелкните на ссылке Брандмауэр Windows, как на рисунке ниже

3. На вкладке Общие должен быть отмечен пункт Включить (рекомендуется), а галочку Не разрешать исключения необходимо снять, если она была поставлена.

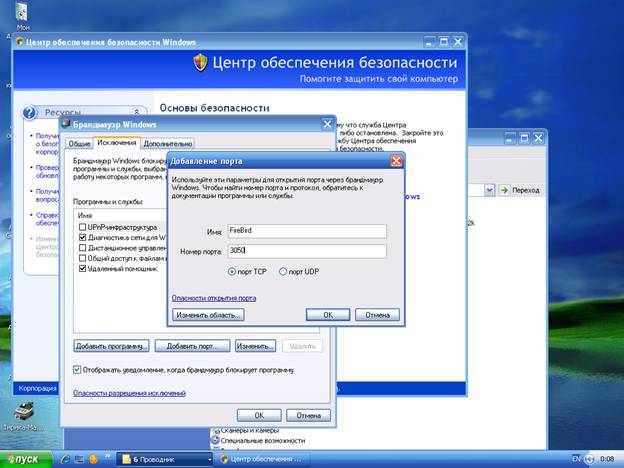

4. Перейти на вкладку Исключения

5. Нажать на кнопку Добавить порт

6. В открывшемся окне (как на рисунке) в поле Имя указать FireBird, а в поле Номер порта указать число 3050. Нажать ОК для закрытия окна, а затем еще раз ОК для закрытия окна верхнего уровня.

На этом настройка закончена, можно подключаться к серверу базы данных с других компьютеров.

Настройка брандмауэра в Windows 7

1. Сначала установим нужный сетевой профиль на компьютере Альфа. Необходимо, чтобы был выбран профиль Сеть предприятия:

- Нажать кнопку Пуск – Панель управления - Сеть и Интернет – Центр управления сетями и общим доступом

- Напротив Подключения по локальной сети выберите тип сети Сеть предприятия, как на рисунке ниже

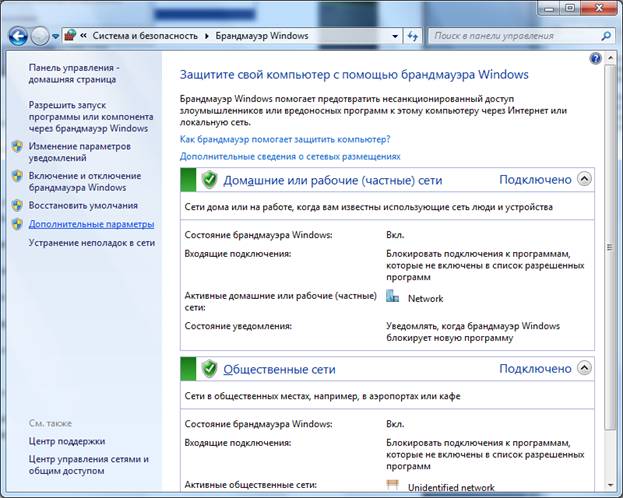

2.Нажать кнопку Пуск –> Панель управления –> Система и безопасность и выбрать Брандмауэр Windows. В левой панели окна выбрать ссылку Дополнительные параметры:

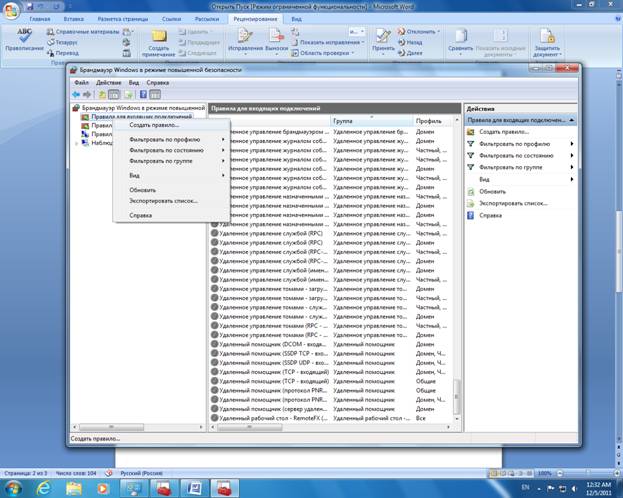

3. В открывшемся окне настроек Брандмауэра с левой стороны щелкнуть правой кнопкой мыши на пункт Правила для входящих соединений и выбрать пункт контекстного меню Создать правило:

4. При выборе типа правила отметьте пункт Для порта и нажмите Далее

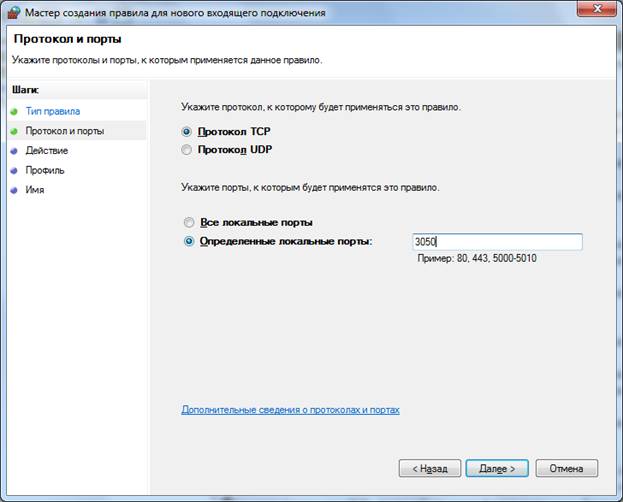

5. В следующей вкладке выберите опции Протокол TCP и Определенные локальные порты:

6. В поле Определенные локальные порты укажите число 3050 и нажмите Далее

7. Отметьте действие Разрешить подключение (по умолчанию) и нажмите Далее

8. Из списка профилей, к которым нужно применить правило, отметьте только Частный и нажмите Далее

9.Укажите имя правила: FireBird и нажмите Готово

10. Закройте все остальные окна. Теперь компьютер Альфа готов к работе, и вы можете устанавливать и проверять работу программы Тирика-магазин на пользовательских компьютерах

Защитник Windows Брандмауэр с расширенными службами безопасности обеспечивает фильтрацию сетевого трафика на основе хостов и блокирует несанкционированный сетевой трафик, который втекает в локальное устройство или выходит из него. Настройка брандмауэра Windows на основе следующих методов поможет оптимизировать защиту устройств в сети. Эти рекомендации охватывают широкий спектр развертывания, включая домашние сети и корпоративные настольные и серверные системы.

Чтобы открыть Windows брандмауэра, перейдите в меню Пуск, выберите Выполнить, введите WF.msc, а затем выберите ОК. См. также open Windows брандмауэр.

Сохранение параметров по умолчанию

При первом Защитник Windows брандмауэре можно увидеть параметры по умолчанию, применимые к локальному компьютеру. Панель Обзор отображает параметры безопасности для каждого типа сети, к которой устройство может подключиться.

Рис. 1. Защитник Windows брандмауэра

Профиль домена. Используется для сетей, в которых существует система проверки подлинности учетных записей в отношении контроллера домена (DC), например Azure Active Directory DC

Частный профиль. Предназначен для и лучше всего используется в частных сетях, таких как домашняя сеть

Общедоступный профиль: разработан с учетом более высокой безопасности для общедоступных сетей, таких как Wi-Fi точки доступа, кафе, аэропорты, гостиницы или магазины

Просмотр подробных параметров для каждого профиля правой кнопкой мыши верхнего уровня брандмауэра Защитник Windows с узлом Advanced Security в левой области, а затем выбор свойств.

Поддержание параметров по умолчанию в Защитник Windows брандмауэра по мере возможности. Эти параметры предназначены для обеспечения безопасности устройства для использования в большинстве сетевых сценариев. Одним из ключевых примеров является поведение блока по умолчанию для входящие подключения.

Рис. 2. Параметры исходящие и исходящие по умолчанию

Чтобы обеспечить максимальную безопасность, не измените параметр Блокировка по умолчанию для входящего подключения.

Дополнительные функции по настройке базовых параметров брандмауэра см. в Windows брандмауэра и настройка поведения по умолчанию и контрольного списка: Настройкабазового брандмауэра Параметры .

Понимание приоритета правил для входящие правила

Во многих случаях следующим шагом для администраторов будет настройка этих профилей с помощью правил (иногда называемых фильтрами), чтобы они могли работать с приложениями пользователей или другими типами программного обеспечения. Например, администратор или пользователь могут добавить правило для размещения программы, открыть порт или протокол или разрешить предопределяемого типа трафика.

Это можно выполнить, щелкнув правой кнопкой мыши правила входящие или исходящиеправила , и выбрав новое правило. Интерфейс для добавления нового правила выглядит так:

Рис. 3. Мастер создания правил

Эта статья не охватывает пошаговую конфигурацию правил. Общие рекомендации по созданию политики см. в Windows брандмауэре с расширенным руководством по развертыванию безопасности.

Во многих случаях для работы приложений в сети требуется разрешить определенные типы входящий трафик. Администраторам следует помнить о следующих правилах приоритета при допустив эти входящие исключения.

Явно определенные правила разрешить будут иметь приоритет над параметром блокировки по умолчанию.

Явные правила блокировки будут иметь приоритет над любыми противоречивыми правилами допуска.

Более конкретные правила будут иметь приоритет над менее конкретными правилами, за исключением случаев явных правил блокировки, как упоминалось в 2. (Например, если параметры правила 1 включают диапазон IP-адресов, в то время как параметры правила 2 включают один IP-адрес, правило 2 будет иметь приоритет.)

Из-за 1 и 2 важно при разработке набора политик убедиться, что не существует других явных правил блокировки, которые могли бы случайно перекрываться, тем самым предотвращая поток трафика, который вы хотите разрешить.

Общая практика обеспечения безопасности при создании входящие правила должна быть максимально конкретной. Однако, когда необходимо ввести новые правила, использующие порты или IP-адреса, по возможности следует использовать последовательные диапазоны или подсети, а не отдельные адреса или порты. Это позволяет избежать создания нескольких фильтров под капотом, снижает сложность и помогает избежать ухудшения производительности.

Защитник Windows Брандмауэр не поддерживает традиционное упорядочение правил, назначенное администратором. Эффективный набор политик с ожидаемым поведением может быть создан с помощью нескольких, последовательных и логических правил, описанных выше.

Создание правил для новых приложений перед первым запуском

Правила входящие разрешимые

При первом установке сетевые приложения и службы выдают прослушивающий вызов, указывая необходимые для правильного функционирования сведения о протоколе и порте. Поскольку в брандмауэре по умолчанию Защитник Windows блокировка, необходимо создать правила входящие исключения, чтобы разрешить этот трафик. Обычно приложение или сам установщик приложения добавляют это правило брандмауэра. В противном случае пользователю (или администратору брандмауэра от имени пользователя) необходимо вручную создать правило.

Если нет активного приложения или правила допуска, определенного администратором, диалоговое окно будет побуждать пользователя разрешить или заблокировать пакеты приложения при первом запуске приложения или попытках связаться в сети.

Если у пользователя есть разрешения администратора, они будут вызваны. Если они отвечают "Нет" или отменяют запрос, будут созданы правила блокировки. Обычно создаются два правила, по одному для трафика TCP и UDP.

Если пользователь не является локальным администратором, он не будет вызван. В большинстве случаев будут созданы правила блокировки.

В любом из указанных выше сценариев после добавлений эти правила должны быть удалены, чтобы снова создать запрос. Если нет, трафик будет по-прежнему заблокирован.

Параметры брандмауэра по умолчанию предназначены для безопасности. Разрешение всех входящие подключения по умолчанию представляет сеть для различных угроз. Поэтому создание исключений для входящие подключения из стороненного программного обеспечения должно определяться доверенными разработчиками приложений, пользователем или администратором от имени пользователя.

Известные проблемы с автоматическим созданием правил

При разработке набора политик брандмауэра для сети лучше всего настроить правила допуска для любых сетевых приложений, развернутых на хост-сайте. Наличие этих правил перед первым запуском приложения поможет обеспечить бесперебойное впечатление.

Отсутствие этих постановок не обязательно означает, что в конечном итоге приложение не сможет общаться в сети. Однако для поведения, задействованного в автоматическом создании правил приложения во время работы, требуются взаимодействие пользователей и административные привилегии. Если предполагается, что устройство будет использоваться не административными пользователями, следует следовать лучшим практикам и предоставить эти правила перед первым запуском приложения, чтобы избежать непредвиденных проблем с сетью.

Чтобы определить, почему некоторые приложения не могут общаться в сети, ознакомьтесь со следующими словами:

Пользователь с достаточными привилегиями получает уведомление о запросе, извещение о том, что приложению необходимо внести изменения в политику брандмауэра. Не до конца понимая запрос, пользователь отменяет или отклоняет запрос.

Пользователю не хватает достаточных привилегий, поэтому ему не предложено разрешить приложению вносить соответствующие изменения в политику.

Объединение локальной политики отключено, что не позволяет приложению или сетевой службе создавать локальные правила.

Создание правил приложения во время работы также может быть запрещено администраторами с помощью Параметры приложения или групповой политики.

Рис. 4. Диалоговое окно для доступа

Создание локальных правил слияния политик и приложений

Правила брандмауэра можно развернуть:

- Локальное использование оснастки Брандмауэра (WF.msc)

- Локальное использование PowerShell

- Удаленное использование групповой политики, если устройство является членом Active Directory Name, System Center Configuration Manager (SCCM) или Intune (с помощью рабочей группы).

Параметры объединения правил контролируют возможность объединения правил из различных источников политики. Администраторы могут настраивать различные действия слияния для профилей домена, частных и общедоступных.

Параметры объединения правил позволяют местным администраторам создавать собственные правила брандмауэра в дополнение к правилам групповой политики.

Рис. 5. Параметр слияния правил

В поставщике услуг конфигурации брандмауэраэквивалентным параметром является AllowLocalPolicyMerge. Этот параметр можно найти в каждом соответствующем узле профиля, DomainProfile, PrivateProfileи PublicProfile.

Если объединение локальных политик отключено, для любого приложения, которое нуждается в входящие подключения, требуется централизованное развертывание правил.

Администраторы могут отключить LocalPolicyMerge в средах с высокой безопасностью, чтобы обеспечить более жесткий контроль над конечными точками. Это может повлиять на некоторые приложения и службы, которые автоматически создают локализованную политику брандмауэра при установке, как было рассмотрено выше. Чтобы эти типы приложений и служб работали, администраторы должны централизованно нажимать правила с помощью групповой политики (GP), управления мобильными устройствами (MDM) или обоих (для гибридной или совместной среды управления).

CSP брандмауэра и CSP политики также имеют параметры, которые могут повлиять на объединение правил.

В качестве наилучшей практики важно перечислять и логить такие приложения, в том числе сетевые порты, используемые для связи. Как правило, на веб-сайте приложения можно найти, какие порты должны быть открыты для данной службы. Для более сложных или клиентского развертывания приложений может потребоваться более тщательный анализ с помощью средств захвата сетевых пакетов.

Как правило, для обеспечения максимальной безопасности администраторы должны использовать исключения брандмауэра только для приложений и служб, которые должны служить законным целям.

Использование шаблонов подпольных карт, таких как *C:*\teams.exe, * не поддерживается в правилах приложения. В настоящее время мы поддерживаем только правила, созданные с использованием полного пути к приложению(ы).

Знать, как использовать режим "экраны" для активных атак

Важной функцией брандмауэра, используемой для уменьшения ущерба во время активной атаки, является режим "экраны вверх". Это неофициальный термин со ссылкой на простой метод, который администратор брандмауэра может использовать для временного повышения безопасности перед лицом активной атаки.

Защита может быть достигнута **** путем проверки блокировки всех входящих подключений, в том числе в списке разрешенных параметров приложений, найденных в приложении Windows Параметры или в устаревшем файлеfirewall.cpl.

Рис. 6. Windows параметров App/Безопасность Windows/Firewall Protection/Network Type

Рис. 7. Устаревшие firewall.cpl

По умолчанию брандмауэр Защитник Windows все, если не создано правило исключения. Этот параметр переопределяет исключения.

Например, функция Remote Desktop автоматически создает правила брандмауэра при включенной функции. Однако при активном использовании нескольких портов и служб на хост можно вместо отключения отдельных правил использовать режим экранов, чтобы заблокировать все входящие подключения, переопределив предыдущие исключения, включая правила удаленного рабочего стола. Правила удаленного рабочего стола остаются неизменными, но удаленный доступ не будет работать до тех пор, пока активируется экран.

После того, как чрезвычайная ситуация будет восстановлена, разбей параметр для восстановления регулярного сетевого трафика.

Создание исходящие правила

Вот несколько общих рекомендаций по настройке исходящие правила.

Конфигурация заблокированных для исходящие правил по умолчанию может рассматриваться для определенных высокобезопасной среды. Однако конфигурация входящие правила никогда не должна быть изменена таким образом, чтобы разрешить трафик по умолчанию.

Рекомендуется разрешить исходящие по умолчанию для большинства развертывания для упрощения развертывания приложений, если только предприятие не предпочитает жесткие меры безопасности над удобством использования.

В средах с высокой безопасностью администратор или администраторы должны пройти инвентаризацию всех приложений, охватывающих предприятия. Записи должны включать, требуется ли используемое приложение подключение к сети. Администраторам необходимо создать новые правила, специфические для каждого приложения, которое нуждается в сетевом подключении, и централизованно нажать эти правила с помощью групповой политики (GP), управления мобильными устройствами (MDM) или обоих (для гибридной или совместной среды управления).

Для задач, связанных с созданием исходящие правила, см. в списке Контрольный список: Создание исходящие правила брандмауэра.

Документировать изменения

При создании правила входящие или исходящие следует указать сведения о самом приложении, используемом диапазоне порта и важных заметках, таких как дата создания. Правила должны быть хорошо документированы для удобства проверки как вами, так и другими администраторами. Мы настоятельно рекомендуем упростить работу по пересмотру правил брандмауэра на более поздней дате. И никогда не создавайте ненужные дыры в брандмауэре.

Вопросы сетевой безопасности остро стоят не только в корпоративном секторе, но и среди обычных пользователей. Защитить компьютер от внешних вторжений позволяет не только антивирус — брандмауэр является мощным средством контроля трафика.

Что такое брандмауэр

Брандмауэр или фаерволл — это системная утилита (сетевой экран) для контроля и фильтрации входящего/исходящего трафика. Брандмауэр стал неотъемлемой частью операционных систем Windows, начиная с версии XP SP2. В более ранних системах использовался Internet Connection Firewall, который по умолчанию был отключен. Это привело к глобальным атакам червей, таких как Blaster и Sasser, которые суммарно заразили более 350 тысяч компьютеров по всему миру в 2003 и 2004 годах.

Брандмауэр может быть как для отдельного компьютера, так и для всей локальной сети. В общем случае брандмауэр выполняет следующие функции:

- Защита системы от внешних атак. В список таких угроз входят сканирование портов, IP-спуффинг, DDoS-атаки, подбор паролей.

- Блокировка утечек. Если вредоносное ПО проникло в компьютер через USB или CD, то брандмауэр при соответствующих настройках предотвратит дальнейшее распространение по сети.

- Контроль приложений. Брандмауэр позволяет настроить доступ в сеть для каждого отдельного приложения.

- Зональная защита. Обеспечение различных уровней доступа в рамках локальной сети.

- Протоколирование и предупреждение. Брандмауэр не только собирает статистику, но и предупреждает пользователей о различных действиях.

Брандмауэр есть не только в операционных системах. ПО маршрутизаторов также включает встроенный фаерволл, который обычно настраивается через веб-интерфейс.

Брандмауэр способен анализировать абсолютно весь исходящий и входящий трафик, а также динамически открывать порты для конкретных приложений. Что конкретно из трафика будет блокировать брандмауэр, зависит от пользовательских настроек, а также внутренней базы, которая позволяет идентифицировать потенциально нежелательное содержимое.

Фильтры работают на нескольких уровнях модели OSI. Например, брандмауэр способен выполнять фильтрацию пакетов (сетевой уровень), контролировать шлюзы (сеансовый и прикладной уровни). Для каждого уровня используется свой гибкий фильтр. Например, на сетевом уровне брандмауэр анализирует заголовок IP-пакета: адреса получателя и отправителя, информацию о протоколе и приложении, номера портов. Собранная информация сравнивается с таблицей правил, после чего принимается решение — пропустить или отбраковать пакет.

Модель OSI

Тип данных

Уровень

Функции

Доступ к сетевым службам

Представление и шифрование данных

Управление сеансом связи

Прямая связь между конечными пунктами

Определение маршрута и логическая адресация

Работа со средой передачи и двоичными данными

Например, известный вирус WannaCry атаковал TCP-порт 445, который на большинстве компьютеров был открыт.

От чего защищает брандмауэр, а с чем не поможет

- Компьютерные черви и некоторые вирусы. У червей собственный код, поэтому им не нужны определенные файлы для заражения. С этой точки зрения такие угрозы более опасны.

- Взлом с использованием удаленного рабочего стола. При отключенном брандмауэре злоумышленники могут получить доступ к вашим файлам и даже перехватить управление.

- Различный шпионский софт. Некоторые программы без вашего ведома отправляют информацию о системе или действиях самого пользователя сторонним лицам. Брандмауэр за счет ограничения исходящего трафика может предотвратить утечку данных.

- Доступ через бэкдоры. Хакеры часто используют различные уязвимости в ПО, в том числе открытые порты. Брандмауэр блокирует любой неавторизированный трафик, уменьшая шанс воспользоваться такими уязвимостями.

- DDoS‑атаки. Используемые алгоритмы эффективно определяют подобные атаки, анализируя повторяющиеся запросы с определенных ip-адресов.

Брандмауэр не способен защитить вас от вредоносных ссылок, которые вы получаете через спам в электронной почте. Также компьютер может заразиться вредоносным ПО не через сеть — USB-накопители, оптические диски, карты памяти и так далее. Чтение и копирование файлов с этих носителей брандмауэр никак не контролирует.

Многие антивирусы также способны анализировать сетевой трафик, но обычно эта функция не главная.

Плюсы и минусы использования брандмауэра

Главный плюс использования — повышение безопасности. В корпоративном секторе это обязательная защита, которая предотвратит вторжения извне, ограничит доступ в интернет сотрудникам и сделает безопасным передачу файлов по FTP и другим протоколам. Для обычных пользователей брандмауэр уменьшит шанс заражения червями, а также ограничит деятельность «подозрительных» программ.

Использование брандмауэра в операционной системе сопряжено с несколькими минусами:

- Падение производительности. Работающий брандмауэр потребляет ресурс процессора и ОЗУ, а из-за постоянного сканирования трафика пользователи могут столкнуться с незначительным падением скорости доступа в интернет.

- Ложные срабатывания. Алгоритмы брандмауэра не совершенны, поэтому он может «ругаться» на работу антивируса, торрента и других доверенных программ.

- Сложность настройки. Если вы хотите добиться максимального уровня защиты, то правила для входящих и исходящих соединений придется настраивать вручную.

Если на компьютере множество программ, то пользователям придется добавлять десятки разнообразных правил, но это позволит исключить ложные срабатывания и всецело взять трафик под контроль.

Включение и отключение брандмауэра в разных ОС

Как правило, брандмауэр включен в системах автоматически. Если вам необходимо его временно отключить, то сделать это можно в настройках операционной системы.

Windows 7

Чтобы включить брандмауэр в «семерке», вам необходимо выполнить следующие действия:

-

Перейдите в «Панель управления» и выставьте крупные значки. Найдите раздел «Брандмауэр Windows» и перейдите в него.

Если вам нужно посмотреть или изменить действующие правила, то необходимо перейти из окна брандмауэра в «Дополнительные параметры». Там вы можете увидеть все ограничения на исходящий и входящий трафик, а также создавать собственные правила.

При первом запуске некоторых приложений, для которых в брандмауэре нет правил, вы получите всплывающее окно. В нем можно разрешить доступ программе в общественных или частных сетях.

Windows 10

Включение и отключение брандмауэра в «десятке» выполняется аналогичным способом — через панель управлении и соответствующий подпункт. Визуально интерфейс соответствует окнам из Windows 7.

В Windows 10 также появилась возможность более тонкой настройки работы брандмауэра. В «Защитнике Windows» вы можете настроить отдельно утилиту не только для частных и общественных сетей, но и для домена.

Если через стандартные настройки брандмауэр не отключается или не запускается, то стоит проверить работу службы. Открыть окно всех служб вы можете через команду «services.msc», которую следует набрать в строке поиска. В свойствах службы брандмауэра вы можете запустить или остановить ее.

MacOS

Несмотря на то, что MacOS является закрытой операционной системой, она также подвергается многочисленным угрозам со стороны злоумышленников. Компания AV-TEST провела исследование и выяснила, что в 2020 году для системы было создано более 670 тысяч разнообразных вирусов и червей. Как показывает график, число опасностей по сравнению с предыдущими годами растет многократно. Однако этот показатель не сравнится с числом вредоносного ПО для Windows — 91 миллион.

Использование брандмауэра в MacOS становится как никогда актуальным. Включить его на устройствах под управлением OS X V10.6 или новее вы можете следующим образом:

-

Кликните по иконке Apple и выберите строку «Системные настройки».

Во вкладке конфиденциальность выставляются запреты на отслеживание геолокации для конкретных программ.

Включение и отключение брандмауэра на Linux

Семейство систем Linux достаточно большое, поэтому мы расскажем о распространенном решении UFW (Uncomplicated Firewall). Это популярный инструмент командной строки для настройки и управления брандмауэром в дистрибутивах Ubuntu и Debian. Для работы вам необходимо писать все команды с правами суперпользователя (sudo).

Установка выполняется через команду sudo apt install ufw. Далее выполните действия:

-

Включение брандмауэра — наберите команду sudo ufw enable

По умолчанию брандмауэр отклоняет все входящие соединения и разрешает только исходящие подключения, поэтому первые придется разрешать вручную. Вы можете разрешить все входящие пакеты, но безопаснее всего сделать разрешения для каждой отдельной службы, используя команды: ufw allow имя_службы, ufw allow порт и ufw allow порт/протокол.

Альтернативы встроенному брандмауэру

Несмотря на высокую эффективность встроенного в Windows брандмауэра, многие компании предлагают свои альтернативы, начиная от домашнего софта и заканчивая корпоративными решениями.

Бесплатный брандмауэр от компании Comodo имеет интуитивно-понятный интерфейс и достаточный функционал для защиты домашних и корпоративных компьютеров. Comodo Firewall обеспечивает защиту от интернет-атак, переполнения буфера, несанкционированного доступа и не только. В программе имеется блокировщик рекламы и настраиваемые DNS-серверы.

TinyWall. Бесплатный домашний брандмауэр, который чаще всего используется для расширения возможностей стандартного защитника Windows. Софт имеет простой интерфейс, практически не нагружает систему, а также позволяет быстро добавлять различные исключения, включая списки портов и доменов. Если настройка в стандартном брандмауэре вам кажется слишком сложной, то стоит установить TinyWall. Софт переведен на русский.

PrivateFirewall. Бесплатный брандмауэр для Windows только на английском языке. Утилита позволяет выставить один из нескольких уровней безопасности, сканировать порты, защитить систему от вирусов, троянов, червей и других вредоносных программ. Несмотря на отсутствие русского языка, разобраться с программой не составит большого труда.

Обратите внимание, что большая часть брандмауэров после установки имеют минимальные правила блокировки, поэтому для лучшей защиты необходимо включить режим обучения или вручную выставить правила. Все представленные варианты отлично подходят для домашних ПК.

Брандмауэр в качестве межсетевого экрана также присутствует в крупных антивирусах, таких как Avira Internet Security, BitDefender Internet Security, Norton Security, Kaspersky Internet Security и других. Однако эти решения платные и часто имеют ограничение на количество устройств, поэтому они актуальны только для корпоративного сектора.

Иногда получается, что при выполнении очередного проекта, я случайно открываю какие-то обстоятельства, которые, вроде, никто не скрывает, можно даже найти документацию, поясняющую суть… Но многие, включая меня, находятся в плену заблуждений, поэтому не ищут ту документацию, полагаясь на совершенно неверную картину мира. У меня уже намечается целый цикл из статей, в которых я просто сообщаю, что всё, оказывается, не так, как многие (включая меня) думали. Была у меня статья про DMA, была статья про производительность шины PCI Express. К этому же циклу можно отнести статью про конфигурационные ПЗУ для ПЛИС Altera.

Сегодня мне хотелось бы рассказать пару слов про работу Windows Firewall, или, как его называют в русифицированной ОС – брандмауэра. В целом, это очень хорошая штука, но в частности… Оказывается, по умолчанию он работает в достаточно интересном режиме. Как говорится: «А пацаны и не знают». Итак, начинаем разбираться, что там к чему.

Введение

Сначала поясню суть задачи, которую я решал. Мне надо было проверить, насколько корректно работает очередная плата с нашим сервисом All Hardware. Но не та, которую я проверял в одной из прошлых статей, а более навороченная, с ПЛИС Xilinx.

Что представляет собой сервис All Hardware. Это сайт, на который пользователь заходит, авторизуется и получает список различных плат, физически размещённых на сервере. Зачем он это делает? Чтобы поработать с платой, не покупая её. Например, посмотреть, подойдёт ли она ему, или просто поупражняться в работе с конкретным контроллером. Платы предоставляют производители, а сервис – даёт сеанс работы с ними, ограниченный по времени. Пользователь выбирает плату из списка и получает три вещи: IP адрес, номер порта и видео с камеры, которая смотрит на эту макетку. На самом деле, там ещё можно через SSH пробрасывать порты, но в них я – не специалист. По моей части – именно адрес, порт и видео.

Дальше пользователь в среде разработки, которая стоит на его локальной машине, должен выбрать удалённый отладчик (для большинства сред это старый добрый GDB, для Кейла – более извратный, но если интересно – про это можно сделать отдельную статью, к фаерволу это не относится). Туда вбиваются выданные IP и порт, после чего можно начинать сеанс удалённой отладки, ориентируясь о происходящем с платой по картинке с камеры и по проброшенным через SSH-портам.

Таким образом, любой желающий может пощупать работу с различными отладочными платами, не покупая их. При этом, как и в случае с Redd, среда разработки и исходные коды размещаются на локальной машине. На сервер уходит только двоичный код. Но по истечении сеанса работы, автоматика стирает ПЗУ, так что следующий пользователь считать код уже не сможет.

Итак, возвращаемся к теме статьи. Каким боком здесь фаервол? Всё просто. Мне предстояло поработать с ПЛИС Xilinx. А их среда разработки совершенно официально обладает функцией WebTalk. Мне совершенно не хотелось, чтобы она сообщала о моих действиях «куда следует», поэтому среда стояла на несетевой машине. Даже если бы очень захотела – руки у неё коротки. Нет физического канала и всё тут! Но концепция сервиса All Hardware такова, что сеть быть должна. Для проверки машину пришлось временно подключать к проводу (на самом деле, отсутствие сети — это скорее привычка, на той машине всё равно ничего интересного нет). Что делать? Наступить на горло своей паранойе? Ну уж нет! Я решил ограничить среде разработки перечень разрешённых адресов, чтобы она могла работать только с localhost и сервером All Hardware. Не знаю, что будет потом, а сейчас у сервера All Hardware IP-адрес один и тот же. Просто от сеанса к сеансу выдаются новые порты. Итак, цель ясна, приступаем к реализации.

Какой фаервол взять?

На Windows XP и Windows 7 я пользовался Outpost Firewall. Это отечественная разработка. Очень надёжная и удобная. Я даже купил себе по акции пожизненную лицензию на три машины. Однажды этот фаервол помог мне выявить трояна, которого не видел ни один антивирус. Когда я сумел взять файл с телом вируса, я скормил его нескольким антивирусам, поставляющимся на LiveCD. Ни один не заметил ничего подозрительного. А фаервол у меня просто был в параноидальном режиме, откуда я и узнал о подозрительной активности программы.

Всё было хорошо, пока производитель этого фаервола не закрылся при странных обстоятельствах. После этого, я сильно загрустил. Настолько загрустил, что на основном моём ноутбуке до сих пор стоит семёрка с Outpost, так как я не стал искать ему замену. Но среда разработки Xilinx хочет десятку! Прекрасно! Значит, пришла пора осваивать работу с фаерволом, встроенным в эту ОС!

Все мы знаем, что когда какая-то программа пытается получить доступ к сети, этот стандартный фаервол спрашивает у нас, разрешить ей работу с сетью или нет. Мы можем запретить сразу, а можем снять галочку разрешения после, об этом в сети имеется масса руководств. Вот эти галочки:

Это знают все. Но какова ценность этих знаний? Я опущу свои мысли, которые одолевали меня при чтении массы однотипных статей «как запретить приложению выход в сеть», не рассказывающих, как его не запретить, а только ограничить. Лучше я покажу свои выводы на специально сделанном для этого примере. Напишем два простейших консольных приложения.

Сервер

Первое приложение будет прикидываться сервером. Оно принимает UDP-пакеты, в которых приходят строки, и отображает их на экране. Для того чтобы мы говорили об одном и том же, вот его исходный текст на С++:

Запускаем эту программу, передав в качестве аргумента номер порта (скажем, 1234) и предсказуемо получаем запрос от фаервола:

Разрешим ему сетевую активность… Пусть он пока ждёт, а мы напишем клиентскую часть в виде другого EXE-шника.

Клиент

Пусть наш клиент шлёт серверу строки с крутящейся палочкой. Вот его текст:

Запускаем, указав адрес сервера и порт, который был у сервера (у меня это 192.168.1.95 и 1234), после чего в серверном окне начинает бежать чуть иная, чем я хотел, но всё же палочка:

Но волнует меня не то, что символ “\r” не возвращает каретку в начало строки, а то, что клиент – это отдельный процесс… Запускаемый из совершенно отдельного файла. А фаервол не запросил у меня разрешения на его сетевую активность. Вместо этого, он разрешил её сам, даже не поставив меня в известность о том, что программа куда-то полезет. Как так?

Немного теории о режимах работы фаервола

По умолчанию, Windows-фаервол разрешает все исходящие соединения, если они не запрещены явно. То есть, к нам не смогут подключиться извне, но если какая-то программа проникла на нашу машину (или мы поставили её добровольно), она вполне может отсылать, что угодно, и никто ей по умолчанию это не запретит!

Собственно, вот соответствующая настройка фаервола:

Разрешено всё, что не запрещено. Приложению можно явно запретить активность. Именно этому посвящено огромное количество статей в Интернете… Но троян заберётся на нашу машину незаметно, мы и не догадаемся, что именно его надо занести в запрещённые приложения. Опять же, это не решает моей задачи, вынесенной во введение статьи. Мне надо оставить доступ к тем адресам, которые я разрешил и запретить все остальные.

Чтобы это сделать, надо перевести фаервол в режим «запрещено всё, что не разрешено» для исходящих соединений. Я вечно путаюсь, как войти в соответствующий пункт меню… Ага, нашёл…

И там сначала выбираем вкладку, соответствующую активному профилю (на моём рисунке это был «Общий профиль», а затем переключаем список выбора «Исходящие подключения» из «Разрешить (по умолчанию)» в «Блокировать».

Всё, мы можем спать спокойно? Увы, нет. Если бы всё было так просто – уверен, компания Microsoft сразу выбирала бы режим «Блокировать» для всех. Жаль, но всё только начинается.

Немного о прикладном мазохизме

Итак. Допустим, вы включили режим блокировки для исходящих… Сразу умерло всё, включая браузеры. В целом, никто не мешает в любой момент вернуть выбор в старое положение и откатиться к исходному варианту. Но давайте посмотрим, что нам вообще даёт новый режим. Мы получаем список правил. И у этих правил можно задать безусловное условие разрешения, а можно задать для приложения список открытых портов и список открытых адресов. Адреса можно задавать группой. Вот окно настройки портов:

Вот окно настройки адресов:

Мало того, никто не мешает открыть порт для любых программ, ограничив список допустимых адресов ему. То есть, мы говорим не «Программе такой-то разрешить доступ к портам таким-то», а «Всем программам, работающим через порт такой-то, разрешить работу, ограничив адреса следующей группой».

Всё замечательно, кроме одного. Если список правил для входящих соединений нам формирует система, то для исходящих всё надо добавлять самому. Как я говорил, у меня умер браузер – мне пришлось добавить его в разрешённые исходящие самостоятельно. Как настраиваются адреса, я не буду описывать, статья не об этом. Статей про настройку правил (с целью блокировки, правда) – пруд пруди. В целом, обычно я находил подходящее правило для входящих, копировал имя файла оттуда, после чего – создавал правило для исходящих, указав тот же файл. Ну, и разрешал активность этой программе.

Когда у меня возникла проблема с подключением к VPN в офисе, я поисследовал список готовых правил и нашёл вот такое (я заранее знал, что у нас VPN подключение идёт по протоколу L2TP):

Правило создано за нас, но не активировано. Я зашёл в его свойства, активировал его, после чего слева в списке появился зелёный шарик с галочкой, а VPN-соединение с офисом заработало.

Но так или иначе, а в целом, работа с таким фаерволом попахивает мазохизмом. Надо иметь железную волю, чтобы не закричать: «А надоело это всё» и не вернуться к старому режиму работы. Я уже почти дошёл до этого состояния (благо опыты с Xilinx для All Hardware уже были завершены), но один мой знакомый подсказал мне красивое решение.

Надстройка над штатным фаерволом

Оказывается, есть официально бесплатная программа Windows Firewall Control.

Она сама по себе ничего не делает, а просто управляет фаерволом, встроенным в Windows, предоставляя очень удобные интерфейсы. Теперь не надо бегать через кучу меню, чтобы что-то настроить. Все настройки удобно и компактно собраны на нескольких вкладках. Расписывать все функции этой программы я не буду. Цель статьи – не описать её, а просто отметить её существование. Дальше – все желающие смогут найти специализированные статьи, зная имя Windows Firewall Control.

Я могу разрешить ему доступ, после чего будет автоматически создано правило, я могу запретить доступ, я могу заблокировать приложение однократно.

Вот я ради интереса нашёл автоматически созданное правило в штатном списке фаервола и ограничил ему список доступных адресов:

В общем, с этим приложением жизнь стала намного проще даже при использовании штатного Windows Firewall. Настолько лучше, что эта машина с Windows 10 осталась в сети, ведь она уже не так беззащитна, как была до того.

Заключение

Штатный Windows Firewall по умолчанию работает в таком режиме, что любая программа может начать отсылать данные, о чём пользователь даже не будет проинформирован. Это никто не скрывает, но не все об этом знают. Можно, конечно, поставить сторонний фаервол, но вполне достаточно перевести штатный Windows Firewall в режим «запрещено всё, что не разрешено». К сожалению, при этом поддержка сетевой работоспособности штатными средствами превращается в ад. Но сторонняя официально бесплатная программа Windows Firewall Control устраняет это неудобство.

Будете ли вы пользоваться связкой из штатного фаервола и этой программы, либо достанете сторонний фаервол, вопрос открытый. Но то, что использовать штатный фаервол в режиме по умолчанию несколько боязно, по-моему, не подлежит сомнению.

Windows 10 включает несколько функций безопасности для поддержания безопасности компьютера и защиты данных от вредоносных программ и хакеров. Одной из таких функций является Брандмауэр Windows, который помогает предотвращать несанкционированный доступ к вашему компьютеру и блокировать потенциально вредоносные приложения.

Хотя в большинстве случае Брандмауэр работает стабильно и надежно, иногда вы можете столкнуться с проблемами. Например, возможен сбой запуска служб Брандмауэра или возникновение ошибки 80070424 или ошибки сервиса 5 (0x5). Кроме того, иногда приложения или функции, например, средство подключения к удаленному рабочему столу (Remote Assistant), могут потерять доступ к общим файлам и принтерам из-за ошибочной блокировки системным фаерволом.

Если вы наткнетесь на любую из этих или подобных проблем, вы предпринять несколько действий. Вы можете использовать инструмент “Устранение неполадок брандмауэра Windows”, который является автоматизированным средством сканирования и устранения распространенных проблем. Также доступен сброс настроек брандмауэра по умолчанию и ручное управление сетевым доступом приложений, заблокированным Брандмауэром.

Чтобы диагностировать и устранить проблемы с Брандмауэром, используйте следующие шаги:

- Загрузите средство устранения неполадок брандмауэра Windows с сайта Microsoft.

- Запустите файл WindowsFirewall.diagcab, дважды щелкнув по нему.

- Нажмите Далее.

- В зависимости от результатов поиска, выберите опцию, которая исправит проблему.

- Если все сработало успешно, нажмите кнопку “Закрыть”, чтобы завершить работу со средством устранения неполадок.

Затем вы можете найти дополнительную информацию о проблеме с помощью поисковых систем или обратиться за помощью в комментариях ниже.

Как сбросить настройки Брандмауэра Windows

Если средство устранения неполадок брандмауэра Windows не смогло обнаружить проблему, то скорее всего она связана с конкретным параметром в системе. В данном сценарии, вы можете попытаться удалить текущую конфигурацию и вернуть настройки по умолчанию.

Важно: после восстановления настроек по умолчанию, может потребоваться повторная настройка приложений, которые запрашивают доступ к сети через фаервол.

Чтобы вернуть настройки брандмауэра по умолчанию, проделайте следующие шаги:

Откройте панель управления (нажмите клавишу Windows и введите фразу “Панель управления”).

После того, как выполните эти шаги, будут восстановлены стандартные правила и настройки, и все проблемы конфигурации будут устранены.

Разрешаем доступ к сети через Брандмауэр

Если проблема заключается в ошибочной блокировке приложений, то вы можете использовать следующие шаги, чтобы разрешить доступ приложений к сети.

- Откройте панель управления (нажмите клавишу Windows и введите фразу “Панель управления”).

- Выберите “Систем и безопасность”.

- Нажмите по секции “Брандмауэр Windows”.

- В левом меню выберите опцию “Разрешение взаимодействия с приложением или компонентом в Брандмауэре Windows”.

- Выберите “Изменить параметры”, используя учетную запись администратора устройства.

- Выберите приложение или сервис, которые вы хотите разрешить.

- Выберите тип сети “Частная”, если приложение должно получить доступ только к локальной сети или “Публичная”, если приложение должно взаимодействовать и Интернетом.

- Нажмите ОК.

Совет: если приложения или функция не отображаются в списке, то нажмите кнопку “Разрешить другое приложение”, чтобы добавить его в список.

Вы можете использовать данную инструкцию, чтобы выполнить повторную настройку приложений после восстановление стандартных настроек Брандмауэра Windows.

Хотя в данном примере мы использовали Windows 10, вы можете использовать эти же инструкции для устранения проблем брандмауэра в Windows 8.1 и Windows 7.

Читайте также: