Cewl kali linux как пользоваться

Обновлено: 06.07.2024

В нашей серии по взлому паролей мы начали с демонстрации основных принципов взлома паролей. Затем разработали эффективную стратегию взлома. Посмотрели, как использовать Hashcat — одну из самых мощных программ для взлома. Узнали, как создавать пользовательский вордлист (список слов) при помощи Crunch. В этой статье мы расскажем, как создать вордлист в теме промышленности и бизнеса при помощи CeWL.

Большинство программ для взлома паролей хороши настолько, насколько хороши те вордлисты, которые вы им подсовываете. Взлом паролей методом брутфорса слишком трудоемкий и долгий, но если вы сможете найти хорошо продуманный вордлист, характерный для того пользователя, чей пароль вы пытаетесь взломать, то сможете сэкономить себе часы, а может даже дни.

Crunch отлично подходит для создания вордлистов, основанных на определенном наборе правил, таких как количество символов, допустимые символы, используемые в пароле и т.д. Но Crunch не дает нам самим выбирать вордлист, который бы подходил для тематики бизнеса, промышленности и других интересов. Мы, люди, не всегда креативны и часто мыслим шаблонно, особенно это касается создания паролей. Поэтому было бы полезно найти потенциально возможные пароли и потом создать релевантный список паролей.

Например, сотрудники строительной компании с большой долей вероятности будут использовать для паролей слова, которые используются в их отрасли. Это может быть что-то вроде «пиломатериалы», «балка», «сборка», «софит», «карнизы». У людей в фармацевтической промышленности для паролей могут быть использованы такие слова, как «рецепт», «лекарство», «наркотики», «барбитураты». Думаем, что вы ухватили идею.

Читать также: Как быстро подобрать подходящие поддомены для любого веб-сайтаПросто такова человеческая натура, что слова, которые используются ежедневно, в первую очередь приходят на ум, когда нам приходится придумывать пароли. Вот почему так много людей используют имена своих домашних животных, имена супругов и детей, даты рождения, адрес, юбилеи. Они не очень оригинальны и используют те слова и цифры, которые приходят на ум первыми.

Мы можем использовать этот недостаток креативности для создания списка слов для конкретной компании или отрасли. Это то, что CeWL может сделать для нас. CeWL собирает слова с веб-сайта компании, а затем создает вордлист, подходящий именно для нее, который можно использовать для взлома паролей пользователей в этом бизнесе.

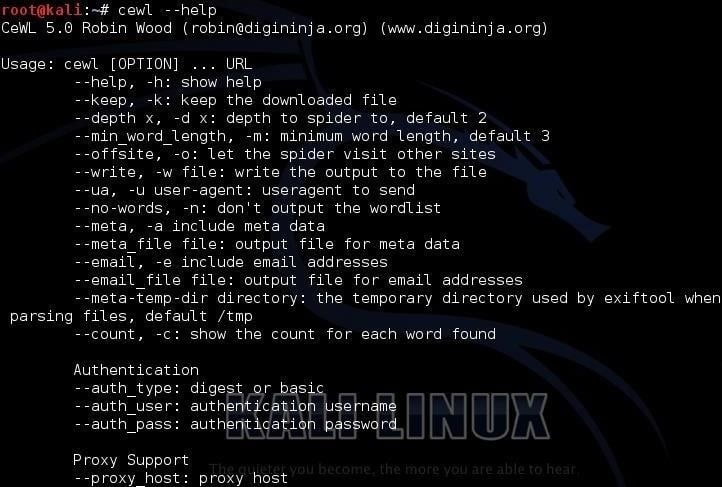

Шаг 1. Запустите Kali и просмотрите справку по CeWL

Сначала запустите Kali и откройте терминал. Затем введите команду «cewl» и получите файл справки.

Обратите внимание на параметры depth (-d) и min_word_length (-m). Параметр -d определяет, насколько глубоко (по умолчанию равно 2) CeWL будет сканировать сайт для парсинга слов, а параметр -m определяет минимальную длину слов, которые он захватит. Поскольку большинство фирм имеют минимальную длину пароля, нет необходимости брать короткие слова. В этом случае мы установим минимальную длину слова в 7 букв.

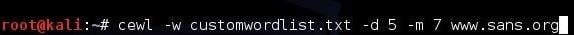

Шаг 2. Создание вордлиста с помощью CeWL

Чтобы создать пользовательский вордлист, нам нужно дать CeWL команду парсить слова с сайта наших друзей в SANS Institute. Мы можем сделать это, набрав в консоли:

Вот разбивка этой команды на составные части

Читать также: В Сети появились данные 550 тысяч доноров Австралийского Красного Креста

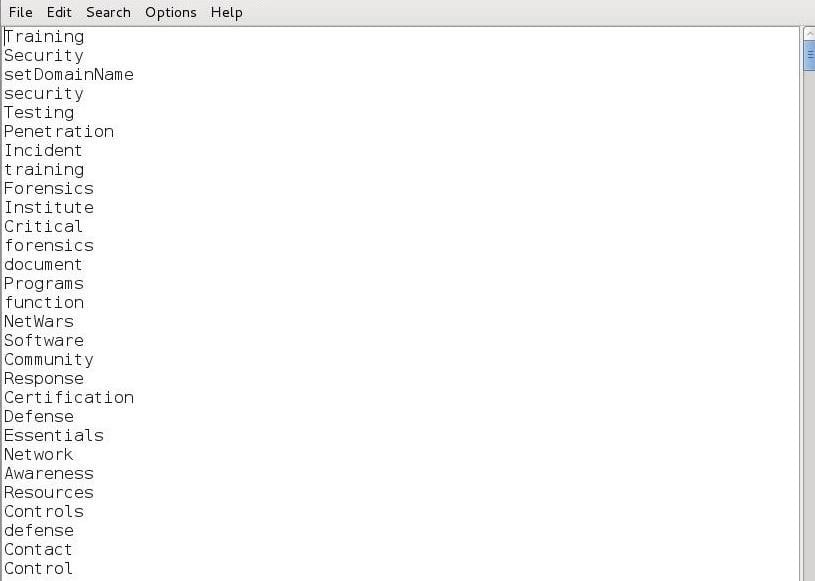

Это откроет файл, как показано на скриншоте ниже.

Обратите внимание, что эти слова являются, по сути, отражением всей отрасли, в которой SANS Institute ведет бизнес (информационная безопасность).

Шаг 3. Объединение этого списка со списком, сгенерированным Crunch

Теперь объедините этот вордлист с другим вордлистом или с тем, который сгенерировал Crunch. В первую очередь используйте именно эти слова, поскольку они относятся к этому пользователю или компании и, скорее всего, будут правильными.

Конечно, мы можем использовать CeWL для создания вордлистов для взлома паролей целей, отличных от сотрудников конкретных компаний. Например, если нашей целью является человек — поклонник футбола, то мы можем использовать CeWL для парсинга какого-нибудь футбольного сайта, чтобы собрать слова, связанные с футболом. То есть мы можем использовать CeWL для создания конкретных списков паролей, основанных на любой предметной области, просто собирая слова с определенных веб-сайтов.

В этой серии мы будем рассматривать новые и более совершенные способы взлома паролей, так что обязательно возвращайтесь!

Я надеюсь, Вам понравилось взламывать. Давайте рассмотрим другие инструменты Kali Linux. Мы уже рассмотрели некоторый перечень инструментов, такие как «nmap», «netdiscover», «nessus» и т.д.

Также я упоминал «wpscan», «drupalscan». Мы рассмотрели анализ баз данных, и подобрали имя пользователя и пароль к ней. В рамках данного курса мы не будем рассматривать раздел беспроводных атак, а также реверс-инжиниринг. Это темы для отдельных курсов. Продолжим рассматривать инструменты Kali, и перейдем в раздел сниффинг и спуфинг. В частности нас будет интересовать инструмент для сниффинга, который называется «wireshark»:

Этот инструмент работает на нашем компьютере, анализируя сетевой трафик и перехватывая все пакеты. Также можно указать, какие пакеты перехватывать. В этом уроке мы рассмотрим wireshark более детально, и я покажу Вам, как искать имена пользователей и пароли, которые передаются в Вашей сети.

Для начала выбираем меню «Capture», далее «Options»:

Здесь нужно выбрать сетевой интерфейс, с которого Вы будете перехватывать трафик. Давайте я объясню подробнее. У большинства современных компьютеров или ноутбуков есть несколько сетевых интерфейсов. Как правило, это проводной и беспроводной интерфейс.

Например, если Вы используете стационарный компьютер в университете, то на не используется проводной интерфейс, т.е. к нему подключен сетевой кабель, который обеспечивает доступ к сети.

Если Вы работаете с ноутбука дома, то скорее всего у Вас беспроводной интерфейс.

Обратите внимание, что я использую Kali в качестве виртуальной машины. Виртуальная машина думает, что это проводное соединение, а не беспроводное, т.е. eth0. Мы проговаривали это в лекции по настройке сети. Имейте ввиду, что если бы использовалось беспроводное соединение, то сетевой интерфейс отображался как адаптер «wlan0», но так как у меня проводное соединение, то указан интерфейс «eth0».

Очень важно понимать разницу, так как если Вы используете виртуальную машину и пытаетесь найти беспроводной интерфейс, то у Вас ничего не получиться. Однако, если Вы установили Kali напрямую, то Вы используете беспроводной интерфейс, то ищите wlan. Надеюсь с этим нет вопросов.

Нажимаем кнопку «start», чтобы начать мониторить или сниффить сеть:

Итак, я вернулся на сервер TomCat, и авторизировался на нем. Таким образом, появляется сценарий, при котором пользователь admin, т.е. я, авторизируется в панеле управления, а хакер сидит в wireshark, и надеется получить учетные данные TomCat. После авторизации у нас будут появляться пакеты, и так как я использую закрытую сеть, то используется немного пакетов. Однако, если использовать другие инструменты, открытую сеть, то в Wireshark будет использовано больше пакетов.

В этом потоке очень сложно найти нужную информацию, поэтому используются фильтры. По сути фильтр отображает то, что нам нужно, и он игнорирует все остальные пакеты, и отображает только нужные. Для редактирования используем кнопку «Expression»:

WireShark не понимает то, что мне нужно. Если остановить курсор мыши на слове «contains», мы получим вывод более полного перечня информации.

Мы можем поиграться с фильтром, выводя различные пакеты:

И если кликать по выведенным пакетам, то отображается их содержимое.

Например, я ищу TomCat:

В этом видео нас интересуют учетные данные (имя пользователя и пароль), который админ использовал при авторизации в панели управления. Они нам нужны для того, чтобы взломать систему.

Пользователь, исходя из этих данных успешно авторизировался. Просматривая содержимое этого пакета мы можем увидеть информацию «Authorization: Basic»:

Итак, почему нам нужна именно эта строка? На самом деле – это есть имя пользователя и пароль, который использовал admin. Данная строка не зашифрована, а обфусцированна, и в данном случае она закодирована с помощью base64. Это тип кодирования, который можно определить по символу равно «=» в конце. На самом деле base64 – это один из самых простых методов кодировки, и его очень легко раскодировать.

Копируем данную запись, нажав правую клавишу мыши и далее «Copy» «Value».

В интернете ищем декодер base64:

Как видим, внизу страницы находятся имя пользователя и пароль, которые были закодированы.

Мы выбрали WireShark, потому что он самый популярный, и настроили его для перехвата трафика из сети, а затем использовали фильтры просмотра, чтобы получить закодированные учетные данные и раскодировали их.

Нам совершенно не важно какой длины будет пароль, так как мы можем перехватить любую его длину.

После того, как мы перехватили логин и пароль, нам нужно авторизироваться в панели управления, чтобы проверить наличие доступа, а затем вернуться в Metasploit, настроить эксплойт, и получить доступ к системе.

Удивительно, сколько людей заинтересовано в том, чтобы научиться взламывать. Это из-за красивой картинки в голове, созданной Голливудом?

Как бы то ни было, благодаря open source-сообществу программистов рассмотрим ряд инструментов хакинга, которые удовлетворят всевозможные ваши потребности. Только не забывайте оставаться этичными!

1. Wifite2

Wifite2 – бесплатная утилита для аудита Wi-Fi сетей с открытыми исходниками, разработанная на Python для идеальной работы с пентестерскими дистрибутивами. Это полная переработка Wifite и, следовательно, демонстрирует улучшенную производительность.

Утилита отлично справляется со снятием маскировки и взломом скрытых точек доступа, взломом слабых паролей WEP с использованием ряда методов хакинга и многим другим.

Инструмент аудита беспроводных сетей Wifite

2. Nessus

Nessus – средство удалённого сканирования, которое подходит для проверки компьютеров на наличие уязвимостей. Сканер не делает активной блокировки любых уязвимостей на вашем компьютере, но быстро обнаруживает их благодаря запуску больше 1200 проверок уязвимостей и выдаёт предупреждения о необходимости конкретных исправлений безопасности.

Сканер уязвимостей Nessus

3. Aircrack-ng

Aircrack-ng – топовый инструмент для хакинга беспроводных паролей WEP, WAP и WPA2 в мировом масштабе!

Он перехватывает пакеты из сети, выполняет анализ с помощью восстановленных паролей. А также у него консольный интерфейс. В дополнение к этому Aircrack-ng использует стандартную FMS-атаку (атаку Фларера-Мантина-Шамира) вместе с несколькими оптимизациями, такими как атаки KoreK и PTW, чтобы ускорить процесс, который быстрее WEP.

Если вам сложно использовать Aircrack-ng, посмотрите доступные онлайн туториалы.

Сетевая безопасность Wi-Fi в Aircrack-ng

4. Netcat

Netcat, чаще сокращённо nc , – сетевая утилита, с помощью которой вы используете протоколы TCP/IP для чтения и записи данных через сетевые подключения.

Применяется для создания любого типа соединения, а также для исследования и отладки сетей с помощью режима туннелирования, сканирования портов и других фич.

Инструмент сетевого анализа Netcat

5. Yersinia

Yersinia получила название в честь бактерий иерсиний и стала сетевой утилитой, которая разработана для использования уязвимых сетевых протоколов под видом безопасной сетевой системы анализа и тестирования.

Поддерживает атаки для IEEE 802.1Q, протокол HSRP, CDP и другие.

Инструмент сетевого анализа Yersinia

6. THC Hydra

Используйте это средство для взлома веб-сканеров, беспроводных сетей, обработчиков пакетов, Gmail и других вещей.

Hydra – взломщик логинов

7. Pixiewps

Pixiewps – написанный на C оффлайн-инструмент атак методом «грубой силы», который используется для программных реализаций с маленькой или отсутствующей энтропией. В 2004 году его разработал Доминик Бонгар, чтобы использовать «pixie-dust атаку» в учебных целях для студентов.

В зависимости от надёжности паролей, которые вы пытаетесь взломать, Pixiewps выполнит работу за считаные секунды или минуты.

Брутфорс-инструмент для оффлайн-режима Pixiewps

8. Metasploit Framework

Metasploit Framework – платформа с открытым исходным кодом, с помощью которой эксперты по безопасности проверяют уязвимости, а также делают оценку безопасности, чтобы повысить осведомлённость в этой области.

В этом проекте масса инструментов, с помощью которых вы будете создавать среды безопасности для тестирования уязвимостей. Он работает как система пентеста.

Инструмент для пентеста Metasploit Framework

9. Nikto

Nikto2 – бесплатный опенсорс веб-сканер для исчерпывающего и скоростного тестирования объектов в интернете. Это достигается путём поиска больше 6500 потенциально опасных файлов, устаревших программных версий, уязвимых конфигураций серверов и проблем в этой сфере.

Сканер веб-серверов Nikto

10. Nmap (Network Mapper)

Network Mapper – бесплатная опенсорсная утилита, которой пользуются системные администраторы для обнаружения сетей и проверки их безопасности.

Nmap быстро работает, поставляется с подробной документацией и графическим интерфейсом, поддерживает передачу данных, инвентаризацию сети и другое.

Инструмент Nmap для обнаружения сетей и аудита безопасности

11. Maltego

Maltego – проприетарное программное обеспечение, однако широко используется для опенсорсной компьютерно-технической экспертизы и разведки. Эта утилита анализа связей с графическим интерфейсом представляет интеллектуальный анализ данных в режиме реального времени, а также иллюстрированные наборы информации с использованием графов на основе узлов и соединений нескольких порядков.

Разведывательный инструмент Maltego

12. WireShark

WireShark – открытый анализатор пакетов для бесплатного использования. С его помощью вы просматриваете действия в сети на микроскопическом уровне в сочетании с доступом к файлам pcap , настраиваемыми отчётами, расширенными триггерами и оповещениями.

Это повсюду используемый в мире анализатор сетевых протоколов для Linux.

Анализатор трафика сетей Wireshark

13. GNU MAC Changer

GNU MAC Changer – сетевая утилита, которая облегчает и ускоряет манипулирование MAC-адресами сетевых интерфейсов.

GNU MAC Changer

14. John the Ripper (Джон-потрошитель)

John the Ripper – следующий популярный представитель инструментов для хакинга, который используется в сообществе по пентесту (и взлому). Первоначально разработчики создавали его для систем Unix, но позднее он стал доступен на более чем 10 дистрибутивах ОС.

Его особенности: настраиваемый взломщик, автоматическое обнаружение хеша пароля, атака методом «грубой силы» и атака по словарю (среди других режимов взлома).

Взломщик паролей John The Ripper

15. Kismet Wireless

Kismet Wireless – система обнаружения вторжений, сетевой детектор и анализатор паролей. Работает преимущественно с сетями Wi-Fi (IEEE 802.11) и расширяется с помощью плагинов.

Wi-Fi-детектор Kismet

16. Snort

Snort – открытая и бесплатная сетевая система обнаружения вторжений, с помощью которой вы сделаете поиск уязвимостей в безопасности вашего компьютера.

А также выполните анализ трафика, поиск и сопоставление по контенту, протоколирование пакетов в IP-сетях и обнаружение различных сетевых атак, кроме прочего, в реальном времени.

Средство предотвращения сетевых вторжений Snort

17. Hashcat

Hashcat известен в сообществе экспертов по безопасности как самая быстрая и продвинутая утилита для взлома паролей и восстановления. Это инструмент с открытым исходным кодом, механизмом обработки правил в ядре, более 200 типов хешей и встроенной системой бенчмаркинга.

Средство восстановления паролей Hashcat

18. Fern Wifi Cracker

Fern Wifi Cracker – инструмент защиты в сетях Wi-Fi с графическим пользовательским интерфейсом, написанный на Python и предназначенный для аудита уязвимостей сети. Используйте его, чтобы взломать и восстановить ключи WEP/WPA/WPS, а также для атак на Ethernet-сети.

Fern Wifi Cracker

19. Burp Suite Scanner

Burp Suite Scanner – профессиональная интегрированная графическая платформа для тестирования уязвимостей в веб-приложениях.

Объединяет все инструменты тестирования и проникновения в бесплатной Community-версии и профессиональной (399 $ в год для одного пользователя).

Сканер уязвимостей Burp Security

20. BeEF (от Browser Exploitation Framework)

BeEF, как следует из названия, – инструмент проникновения, который фокусируется на уязвимостях браузера. С помощью него выполняется оценка уровня безопасности целевой среды благодаря векторам атак на клиентской стороне.

Фреймворк эксплуатации браузеров BeEF

Вот и подошли к завершению нашего длинного списка инструментов пентеста и хакинга для Kali Linux. Все перечисленные приложения используются по сей день.

14 декабря будет запущена новая «Test lab» — лаборатория тестирования на проникновение, имитирующая работу реальной корпоративной сети, в которой каждый желающий сможет проверить свои навыки тестирования на проникновение. Поскольку порог вхождения для выполнения всех заданий лаборатории достаточно высокий, мы решили выпустить небольшой гайд для начинающих по работе с Kali Linux 2018.4 — одним из самых популярных пентест-дистрибутивов, разработанного как преемник BackTrack и основного на Debian.

Причина популярности простая – довольно дружелюбный интерфейс и наличие необходимых инструментов для пентеста “из коробки”. Инструменты распределены по категориям, что очень удобно. Имеются варианты установки на АРМ, например, Raspberry Pi 3, а также на мобильные платформы под управлением Android. Я сейчас говорю про Kali NetHunter – тот же Kali, который практически без изменений устанавливается поверх Android и работающий внутри chroot-окружения.

Получаем токен, используя SQLi

По легенде у нас есть некий хост test.lab. Наша задача — определить уязвимости и выполнить их эксплуатацию.

Начнем с разведки — выполним сканирование портов: nmap -v test.lab

Сканирование в режиме по умолчанию результатов не дало, произведем сканирование всех портов: nmap -v -p 1-65535 192.168.60.13

Отлично, видим открытый 9447 порт и попробуем идентифицировать сервисы:

nmap -v -sV -p 9447 192.168.60.13

-sV – ключ для определения версий сервисов

-p – указание конкретного порта или диапазона портов

На порту 9447 доступно веб-приложение:

Используя инструмент nikto, определим, что вероятнее всего используется CMS WordPress:

nikto -host test.lab:9447

Нам удалось обнаружить плагин WP Symposium 15.5.1.Для данной версии имеется уязвимость SQL Injection, и также в выводе представлены ссылки на базы с описанием уязвимости, где мы и будем искать информацию.

Теперь нужно проверить ее, подставив этот параметр к нашему url.

Используя Burp Suite, посмотрим, какие запросы приходят при обращении к этому адресу:

Скопируем этот GET запрос в файл и передадим его в sqlmap с параметром -r, добавив ключ уязвимого параметра -p “size” и --dbs для нахождения баз данных.

sqlmap -r qwe -p “size” --dbs

В итоге мы получили несколько баз. Проверим содержимое базы wordpress_test и найденных таблиц:

sqlmap -r qwe -D wordpress_test --table

sqlmap -r qwe -D wordpress_test -T wp_posts --dump

В таблице wp_post в одной из скрытых записей нам удалось найти токен Y@u-wIn. .

Использование Nemeisida WAF не позволит выполнить эксплуатацию подобной уязвимости.

Kali Linux является очень мощным дистрибутивом для пентеста. Мы рассмотрели пару простых из

600 доступных инструментов, которые найдут свое применение у любого — от начинающего до профессионала.

Читайте также: