Forensic mode kali linux что это

Обновлено: 05.07.2024

Первая задача в цифровой криминалистике — это сбор информации, конкретно — получение образов жестких дисков и оперативной памяти, а также, если это может помочь, дампов сетевых соединений. В этой статье мы посмотрим, что нужно сделать для получения всего этого на машинах с Linux, а заодно научимся и другим полезным навыкам.

Это новая часть цикла по форензике для новичков, в котором мы рассказываем о том, что такое цифровая форензика, разбираем наиболее популярные инструменты анализа, изучаем несколько кейсов на устройствах с Android и расследуем хищение денежных средств из системы ДБО на ноутбуке с Windows 10.

Предыдущие статьи цикла:

Есть много вариантов создания дампа содержимого жесткого диска или оперативной памяти. При этом можно использовать и нативные утилиты, входящие в состав дистрибутива, и сторонние программы — как со свободной лицензией, так и коммерческие. Я по возможности сосредоточусь на наиболее известных, максимально простых и рабочих инструментах.

Первым делом на «живые» системы я рекомендую ставить утилиту Auditd — с ее помощью можно получить детальные сведения об изменениях системы в режиме аудита.

Прежде всего нас будут интересовать такие события, как:

- запуск и завершение работы системы (перезагрузка, остановка);

- чтение/запись системных файлов и изменение прав доступа к ним;

- инициация сетевого соединения и изменение сетевых настроек;

- изменение информации о пользователе или группе;

- изменение даты и времени;

- установка, удаление, запуск и остановка программ и демонов;

- выполнение системных вызовов.

Некоторые особенности форензики в Linux

В прошлой статье, которая была посвящена кейсу с хищением денежных средств в ДБО на Windows 10, мы по возможности использовали в качестве инструментария программы с графическим интерфейсом. Если не брать проприетарные решения, такие, к примеру, как EnCase Forensic или Belkasoft Evidence Center, то на Linux большинство рабочих утилит идет в режиме командной строки.

Использование тестовых команд существенно экономит время на манипуляции с софтом, но, с другой стороны, может оказаться слишком сложным для новичков. Однако форензикой новички обычно и не занимаются! 😀

Помимо отдельных утилит, есть целые дистрибутивы, предназначенные для цифровой криминалистики. Это прежде всего DEFT, CAINE, Sumuri PALADIN, Helix, ну и, конечно же, всем известный Kali Linux. Полный обзор дистрибутивов и тулкитов для форензики можно прочитать в статье «Тулкит для форензики. Выбираем дистрибутив и набор софта для криминалистического анализа».

Из литературы по форензике в Linux я бы в первую очередь порекомендовал едва ли не единственную полноценную книгу об этом. Ее написал Филип Полстра, а называется она Linux Forensics Paperback. Во вторую очередь — издание UNIX and Linux Forensic Analysis DVD Toolkit Криса Пога и других. Ну и в-третьих, Digital Forensics with Kali Linux.

Общий чек-лист проверки

Для поиска и сбора криминалистических доказательств мы первым делом создадим образы (дампы) следующих объектов наших систем:

- оперативная память (системные и пользовательские процессы, демоны, возможно запущенный вредоносный код и так далее);

- жесткий диск (посекторная копия HDD, включающая удаленные разделы, неразмеченные области диска, потертые файлы, скрытые файлы и директории и прочее);

- сетевой стек (поднятые коннекты, открытые порты, «неизвестные» сервисы на портах, паразитный трафик).

В рамках самой операционной системы мы будем обращать особое внимание в первую очередь:

- на список пользователей, группы, привилегии;

- запущенные от имени root процессы;

- задачи, запускаемые по расписанию (cron jobs);

- файлы с установленным битом SUID и SGID;

- состав файла /etc/sudoers;

- скрытые файлы и директории;

- файлы, открытые на чтение в системе;

- сетевые интерфейсы, соединения, порты, таблицу маршрутизации;

- логи iptables, fail2ban (Reports, Alarms, Alerts);

- конфигурацию /etc/ssh/sshd_config ;

- логи демона Syslog (проверим на типичные алерты);

- состояние SELinux;

- список загруженных модулей ядра.

Ну и в качестве дополнительной опции можно собрать контрольные суммы с основных системных файлов (к примеру, утилитой TripWire), а позже сравнить их с эталонными значениями в исходном дистрибутиве. Но этот процесс весьма нетривиален и требует большого запаса времени и нервных клеток. Поэтому подробности мы любезно опустим.

Поскольку железо, на котором крутится вся ферма, находится в надежном дата-центре, сразу отметается поиск артефактов, связанных с сетевой ФС (NFS), локально смонтированными устройствами и подключенными по USB девайсами.

WARNING

Всегда хорошо обдумывай, какое именно действие и для какой цели ты делаешь. Неправильное использование приведенных в тексте статьи программ может привести к потере информации (артефактов) или искажению полученных данных (криминалистических доказательств). Ни автор, ни редакция не несут ответственности за любой ущерб, причиненный при неправильном использовании материала данной статьи.

Снимаем образ HDD

Посекторную копию жесткого диска вполне можно снять, не прибегая к дополнительным утилитам. Мы будем использовать старую и проверенную в работе нативную тулзу dd. Она позволяет создавать точные побитовые копии — как целых дисков, так и отдельных разделов и даже просто файлов.

Продолжение доступно только участникам

Членство в сообществе в течение указанного срока откроет тебе доступ ко ВСЕМ материалам «Хакера», позволит скачивать выпуски в PDF, отключит рекламу на сайте и увеличит личную накопительную скидку! Подробнее

Схожие цели привели к объединению в один дистрибутив, имя которому Backtrack. И 26 мая 2006 года вышел первый релиз новой системы. С тех пор прошло семь лет и Backtrack стал одним из самых популярных "хакерских чемоданчиков". Он известен не только линуксоидам, но и многим пользователям Windows и Mac OS X. Сложно найти лучший инструмент для комплексного аудита безопасности.

Kali is a more mature, secure, and enterprise-ready version of BackTrack Linux. Trying to list all the new features and possibilities that are now available in Kali would be an impossible task on this single page. We therefore invite you to visit our new Kali Linux Website and Kali Linux Documentation site to experience the goodness of Kali for yourself.

Отличия от Backtrack

Может показаться, что отличия между Backtrack и Kali Linux незначительны. Но это не так.

|

| Kali Linux 1.0 |

В версии Kali 1.0 используется ядро Linux 3.7.2 с кучей патчей поддержки инъекции пакетов для многих типов беспроводных адаптеров. Добавлены драйвера беспроводных устройств, а также средства акселерации подбора паролей и WPA-ключей с помощью технологий Nvidia CUDA и ATI Stream.

Весь инструментарий для тестирования безопасности был обновлён до актуальных версий. Из состава исключены 50 программ (дублирующие друг друга и проблемные компоненты) . Им на смену пришли более продвинутые альтернативы . Например, iKat - приложение для взлома инфокиосков, терминалов, WebTV .

Процесс добавления софта тоже изменился. Теперь за каждый пакет происходит голосование, а уже затем он подписывается GPG-ключом. То есть процедура стала более прозрачной.

В меню был добавлен пункт "Top 10 Security Tools". Он включает в себя подборку из десяти самых популярных инструментов: aircrack-ng, burpsuite, hydra, john the ripper, maltego, metasploit framework, nmap, sqlmap, wireshark, zaproxy.

В иерархии файловой системы изменения более значительны. Больше нет директории /pentest - её состав перемещён в стандартные для linux-системы места (/bin, /etc, /lib, /usr. ) .

Увеличилось число доступных архитектур. Поддерживаются и ARM-процессоры, что делает возможным загрузку с мобильных устройств, хромбуков и сверхпопулярного Raspberry pi.

Архитектур стало больше, а окружений рабочего стола меньше. К сожалению, пропала версия с KDE на борту. И вместо среды GNOME2 доступна GNOME3 Classic. Но оставлена возможность кастомизации, так что можно собрать Kali с KDE, XFCE, LXDE, MATE или i3.

Разработчиками стали ребята из Offensive Security и Rapid7. Последние, кстати, являются авторами Metasploit. Они взяли на себя ответственность по обеспечению официальной технической поддержки использования Metasploit в Kali Linux.

Вот основной состав команды создателей Kali: Mati (muts) Aharoni, Devon (dookie) Kearns, Raphaël (buxy) Hertzog, Martin (purehate) Bos, Emanuele (crossbower) Acri. Обращаю внимание на то, что Мати Ахарони был автором Whoppix и координатором Backtrack, а Devon Kearns, Raphaël Hertzog, Martin Bos и Emanuele Acri являлись разработчиками Backtrack'а.

Подведём промежуточные итоги. Kali Linux - это не просто переименованный Backtrack, а новая, более чистая и отлаженная система. Кроме специального инструментария, нескольких разработчиков и дракона на рабочем столе общих черт почти нет.

Загрузка

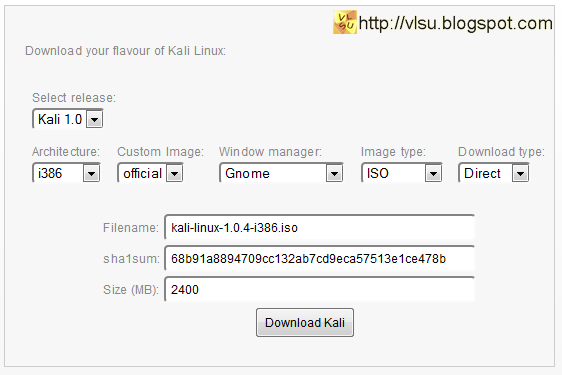

Затем откроется страница с выбором параметров образа:

- Select release - версия системы.

- Architecture - архитектура. Доступны образы для i386, amd64, armel, armhf.

- Custom Image - кастомизация образа. Пока на выбор лишь official.

- Window Manager - среда рабочего стола. На выбор есть GNOME или отсутствие среды (None)

- Image type - тип образа. Для записи на оптический диск (ISO) или для виртуальной машины (VMWare)

- Download type - тип загрузки. Прямой ссылкой на файл (Direct) или торрентом (Torrent)

Установка

Kali Linux не требует установки на жёсткий диск и может работать как LiveDVD или LiveUSB.

Для создания LiveDVD достаточно записать ISO-образ на оптический диск любым удобным способом. Создать LiveUSB сложнее, но вполне возможно. Для этого нужно воспользоваться специальным софтом, например, UNetBootIn.

Запуск

Для запуска достаточно выставить в BIOS'е компьютера загрузку с оптического диска или флеш-карты (в зависимости от того, что Вы создали ранее) .

- Live - обычный запуск

- Live failsafe - запуск в отказоустойчивом режиме

- Live forensic mode - запуск в режиме эксперта

- Install - установка на жёсткий диск

- Graphical Install - установка на жёсткий диск с использованием псевдографического режима

- Install with speech synthesis - установка со звуковым воспроизведением опций и вводимых символов

- Advanced options - дополнительные опции загрузки

По-умолчанию работа ведётся от имени суперпользователя. Его пароль toor.

Иерархия меню Kali Linux

Меню с инструментарием настолько велико, что нет никакого смысла делать кучу скриншотов с ним. Поэтому я решил перепечатать его пункты сюда. Возможно, этот список станет отличной "картой" по объёмному меню.

Кроме того обратите внимание на наличие той или иной программы. Я, например, упустил из виду тот момент, когда были добавлены reaver и apktool.

Скриншоты

В этом месте должно быть 20-30 снимков экрана с процедурой загрузки, рабочим столом и главным меню. Но этого не будет. Огромная структура меню уже была представлена выше. Поэтому здесь всего лишь 4 скриншота:

|

| Выбор способов загрузки Kali Linux |

|

| Рабочий стол GNOME3 Session Fallback (GNOME Classic) |

|

| Меню с инструментарием Kali Linux |

|

| Версия ядра |

Заключение

Kali Linux - достойный наследник Backtrack. Это лучший дистрибутив для тестирования безопасности. Больше добавить нечего.

Теперь небольшое напутствие. Так было с Backtrack'ом, так будет и с Kali. Найдётся множество людей, желающих установить дистрибутив себе и стать великими "хакерами". Но так делать не надо.

Во-первых, Kali не нужно использовать в качестве основной системы. Лучшим вариантом является загрузка с LiveDVD или LiveUSB.

Во-вторых, для работы нужны знания и опыт работы в операционных системах семейства GNU/Linux.

В-третьих, дистрибутив нацелен на взлом с целью выявления проблем в защите и их исправления. Конечно, взломать Wi-Fi или сбросить пароль администратора в Windows не составит труда. Можно взломать компьютер как друга, так и врага. Но не забывайте об Уголовном Кодексе Российской Федерации:

Представляем вашему вниманию полный Гид по Kali Linux : тестирование на проникновение, книгу пригодную для использования как новичками так и уже опытными администраторами и экспертами ИБ для целей проведения аудита безопасности ИТ-инфраструктуры. Книга состоит из 8 частей, в которые входят 62 главы с подробным описанием используемых инструментов и методики тестирования.

Книга является систематизированным сборником, включающим переводы англоязычных ресурсов, книг и веб-сайтов посвященных теме penetration testing и собственного опыта авторов.

Kali Linux является передовым Linux дистрибутивом для проведения тестирования на проникновение и аудита безопасности. Информация в данной книге предназначена только для ознакомления или тестирования на проникновение собственных се тей.

Для тестирования сетей третьих лиц, получите письменное разрешение.

" Тестирование на проникновение (жарг. Пентест) — метод оценки безопасности компьютерных систем или сетей средствами моделирования атаки злоумышленника." - WiKi.

Вся ответственность за реализацию действий, описанных в книге, лежит на вас. Помните, что за неправомерные действия предусмотрена ответственность, вплоть до уголовной.

Книга состоит из 8 частей , в которые входят 62 главы . Все подробно рассказывается с использованием примеров. В книге используется самая актуальная информация на сегодняшний день.

- Что Такое Kali Linux?

- Как установить Kali Linux: подробная инструкция для установки на компьютер и в виртуальную машину

- Установка Дополнений гостевой ОС VirtualBox для Kali Linux 2.0

- Как установить Kali Linux на флешку и на внешний диск (простой способ)

- 10 лучших подсказок того, что нужно сделать после установки Kali Linux 2.0

- Инструменты VMware в гостевой системе Kali

- Как включить VPN на Kali Linux — разрешение проблемы с невозможностью добавить VPN

- Проверка и восстановление репозиториев в Kali Linux из командной строки

- Как поменять среду рабочего стола в Kali Linux

- Как добавить/удалить обычного (не рута) пользователя в Kali Linux

- Как сбросить пароль root’а в Kali Linux

- Восстанавливаем GRUB в Kali Linux после обновления до Windows 10

- Повышаем свою анонимность в Интернете с Tor в Kali Linux

- Обзор разделов инструментов Kali Linux. Часть 1. Краткая характеристика всех разделов

- Обзор разделов инструментов Kali Linux. Часть 2. Инструменты для сбора информации

- Лучшие хакерские программы

- База данных эксплойтов от Offensive Security (создателей Kali Linux)

3. Тестирование на проникновение беспроводных сетей

- Лучшие совместимые с Kali Linux USB Wi-Fi адаптеры

- Взлом Wi-Fi пароля (WPA/WPA2), используя pyrit и cowpatty в Kali Linux

- Взлом Wifi WPA/WPA2 паролей с использованием Reaver

- Модификация форка Reaver — t6x — для использования атаки Pixie Dust

- Взлом паролей WPA2/WPA с помощью Hashcat в Kali Linux (атака перебором Wi-Fi паролей по маске)

- Мод Wifite с поддержкой Pixiewps

- Взлом Wi-Fi сетей: инструменты, которые не попали в Kali Linux

- Router Scan by Stas’M на Kali Linux (взлом роутеров и Wi-Fi в промышленных масштабах)

- Чиним Wifi_Jammer и Wifi_DoS в WebSploit

- Стресс-тест беспроводной сети с Wifi_Jammer: как глушить Wi-Fi

- Стресс-тест беспроводной сети с Wifi_DoS: как досить Wi-Fi

- Инструкция по WhatWeb: как узнать движок сайта в Kali Linux

- SQL-инъекции: простое объяснение для начинающих (часть 1)

- Использование SQLMAP на Kali Linux: взлом веб-сайтов и баз данных через SQL-инъекции

- Хакерские плагины для Firefox

- Сканируем на уязвимости WordPress: WPScanner и Plecost

- Новая версия Plecost 1.0.1 — программы для поиска уязвимостей WordPress

- Работа с W3af в Kali Linux

- ZAProxy: тестирование на проникновение веб-приложений

- Как запустить Metasploit Framework в Kali Linux 2.0

- Как запустить Metasploit Framework в Kali Linux 1.1

- Metasploit Exploitation Framework и searchsploit — как искать и как использовать эксплойты

- DIRB: поиск скрытых каталогов и файлов на веб-сайтах

- Поиск админок сайтов с Kali Linux

6. Анализ уязвимостей в операционных системах и серверном программном обеспечении

- Сканирование уязвимостей с OpenVAS 8.0

- Инструкция по Armitage: автоматический поиск и проверка эксплойтов в Kali Linux

- Как сканировать Linux на руткиты (rootkits) с помощью rkhunter

- Аудит безопасности Linux

- Установка Linux Malware Detect (LMD) на Linux

- Как УЗНАТЬ пароль Windows?

- Эмуляция сети из нескольких компьютеров на одном компьютере

- Как использовать сканер безопасности NMAP на Linux

- Книга по Nmap на русском

- Взлом пароля веб-сайта с использованием WireShark (и защита от этого)

- FTP-Map: определяем программное обеспечение и его версию для FTP-серверов и ищем для них эксплойты

- ZMap или Как просканировать все IPv4 адреса мира за 45 минут

- 8. Атаки на пароли. Брутфорсинг

- Списки слов для атаки по словарю: пароли, имена пользователей, каталоги

- PW-Inspector: отбираем пароли соответствующие критериям

- THC-Hydra: очень быстрый взломщик сетевого входа в систему (часть первая)

- Брутфорсинг веб-сайтов с Hydra (часть вторая инструкции по Hydra)

- Crunch — генератор паролей: основы использования и практические примеры

- BruteX: программа для автоматического брутфорса всех служб

Используя продукты Контура, специалисты делают внутренний контроль бизнеса систематизированным, снижают объем ручной работы и эффективно предупреждают нарушения.

Дистрибутивы Linux предоставляют широкие возможности кастомизации, и Kali Linux – не исключение. Всего несколькими командами можно автоматизировать задачи, установить любимый софт, создать дополнительных пользователей и оптимизировать взаимодействие с терминалом. Как сделать самое важное? Рассказываем.

Git – это open-source система контроля версий программного обеспечения для совместного использования и редактирования кода. Она позволит вам «клонировать» репозитории и не ограничивать свои пентестерские нужды встроенным функционалом Kali Linux.

Переносимся в терминал для установки git :

После установки всех зависимостей вы получите возможность скачивать репозитории командой git clone . Для этого скопируйте url нужного репозитория из адресной строки браузера или из интерфейса Github:

Теперь ссылка в буфере, вставьте её в терминал после команды:

Вы получите локальную копию репозитория и вывод со статистикой.

Используйте алиасы для часто вводимых команд. Для примера сократим команду besside-ng – сканера безопасности WEP сетей. Алиасы Bash хранятся в файле, их можно дополнить и обновить:

Файл пустой? Значит вы не пользовались алиасами до этого. Самое время! Введите строчку в открытый nano файл:

Закрывайте (Ctrl+x) и сохраняйте (y, Enter). Рассмотрим синтаксис: alias объявляет псевдоним hackwifi и указывает на команду в одинарных кавычках. Проверим в новом окне терминала:

Тем, кто выбрал Kali для знакомства с Linux, не помешают:

Вы ведь не собираетесь работать под рутом? Не подвергайте систему опасности – создайте обычного пользователя. Баги в пользовательских программах под рутом потенциально опасны для файловой системы, а в серверных программах они могут давать атакующему доступ к оболочке суперпользователя.

Поэтому создайте непривилегированного пользователя в новой Kali Linux и будьте спокойны:

Первая команда создаёт пользователя proglib , домашний каталог /home/proglib и одноимённую группу. Затем добавляет нового пользователя в группу sudo с доступом к руту. Вторая команда задаёт пароль пользователя.

Мультиплексор в данном случае – это плиточный эмулятор терминала, в котором можно открыть несколько сессий в одном окне. Главное преимущество – возможность видеть все ваши сессии одновременно, не перекрывающими друг друга.

На скриншоте представлен Tilix – надёжный open-source эмулятор терминала. В качестве альтернатив можете попробовать tmux и screen.

Tilix доступен в репозиториях Kali Linux и устанавливается командой:

Некоторые версии Kali Linux ориентированы на минималистичных пентестеров, которые предпочитают обходиться без тысячи предустановленных инструментов. В этом случае придётся устанавливать любимые инструменты вручную. Типы инструментов каждого пентестера зависят от его умений и области знаний.

Kali Metapackages дают возможность устанавливать отдельные категории инструментов Kali Linux и смотреть состав метапакетов.

Описание и размер желаемого метапакета перед установкой. Вот как установить все инструменты Kali Linux, которых нет даже в полных образах:

Внимание! Это займёт 15 Гб, устанавливайте метапакеты исходя из ваших нужд.

Качайте софт для анонимности из оригинальных источников. Версия Tor в репозиториях Kali Linux не всегда вовремя обслуживается и обновляется. Это означает, что у вас не будет критических обновлений стабильности и безопасности.

Поэтому добавьте репозитории Tor Project из источников самого проекта:

Затем скачайте ключ подписи пакета Tor Project и импортируйте в систему:

OK в выводе свидетельствует об удачном добавлении ключа в систему. После чего следует обновиться:

И установить Tor:

Syncthing – это кроссплатформенная, приватная, лёгкая альтернатива проприетарным облачным хранилищам. Передача кейлогов, скриншотов, записей веб-камер и другой «добычи» между виртуальными серверами и локальными машинами Kali может оказаться, в лучшем случае, разочарованием для пентестера. Syncthing делает безопасную передачу файлов абсолютно безболезненной.

Начните с установки зависимостей:

Затем скачайте и установите ключи:

Ключи gpg нужны системе для проверки подписи источника при установке пакетов. Благодаря подписям обеспечивается целостность пакетов, которая может быть нарушена вследствие изменения оригинального пакета или перехвата трафика.

Осталось добавить репозиторий проекта в список источников уже знакомым вам способом:

Запускайте командой syncthing .

Atom – это бесплатный, навороченный и кастомизируемый текстовый редактор с возможностями совместного использования кода в реальном времени, интуитивного автозавершения и установки пакетов для расширения функциональности. В качестве альтернатив можете попробовать Geany и Gedit.

Для установки Atom в Kali Linux скачайте deb-пакет. Затем установите зависимости:

Наконец, используйте dpkg , пакетный менеджер командной строки, с флагом установки -i :

После этого Atom будет доступен из меню приложений.

OpenVAS – это свободный сканер уязвимостей, который расширит ваш инструментарий. Фреймворк запускался под именем GNessUs, бесплатного форка Nessus, который сейчас стоит денег :)

Для бесплатной утилиты, OpenVAS хорошо справляется с оценкой безопасности узлов сети. Конечно, платный софт типа Nessus и NeXpose более функционален, и стоит он от $2,190.00 в год в случае с Nessus.

OpenVAS дает начинающим отличные возможности для понимания работы сканеров уязвимостей.

Читайте также: