Изменить порт rdp linux

Обновлено: 06.07.2024

Какие порты я должен открыть / NAT, чтобы я мог использовать удаленный рабочий стол?

Для удаленного рабочего стола требуется, чтобы TCP-порт 3389 был открыт.

Можно изменить порт, используемый терминальным сервером (или ПК, к которому осуществляется доступ), см. Эту статью поддержки Microsoft: «Как изменить порт прослушивания для удаленного рабочего стола»

@MarkBerry Это говорит RDP TCP . я не должен блокировать 3389 на UDP? @deadManN - Большинство брандмауэров и маршрутизаторов блокируют все входящие порты, если вы не открываете их, поэтому, если вы используете это в качестве правила по умолчанию для RDP, вам нужно только добавить исключение для TCP 3389. Обратите внимание, что RDP, особенно на порте по умолчанию 3389, все чаще становится целью для взлома, например, GoldBrute. Кроме того, за последние два месяца были обнаружены две уязвимости RDP: CVE-2019-0708 и CVE-2019-9510. Патч, не используйте RDP, или используйте 2FA для RDP.В дополнение к открытию порта 3389 для UDP и TCP мне пришлось отредактировать правило брандмауэра Windows и установить разрешение обхода Edge. Нравится:

Если вы не хотите использовать 3389 извне, откройте другой порт извне, но укажите 3389 на IP-адресе машины, на которой вы хотите RDC. Это полезно для маршрутизации многих систем с RDC. Это также хорошо, потому что это не потребует никаких изменений в реестре.

Единственное исключение из предыдущего ответа (3389) - использование Small Business Server через рабочее место в Интернете.

Справедливо, но открытие порта для определенного IP-адреса совсем не плохая практика. В OP не указывалось, что открытие для широкой публики было намерением.Если безопасность связана с тем, что у вас есть маршрутизатор на основе Linux (например, OpenWrt), то не добавляйте ни одной записи NAT, для 3389 в этом случае.

Используйте ваш маршрутизатор в качестве сервера перехода и создайте SSH-порт вперед.

- Sshd вашего роутера прослушивает 22 порта для локальной сети.

- он также прослушивает порт A для сети WAN (единственной открытой) с аутентификацией только с открытым ключом, поэтому попытки перебора паролем не выполняются.

- создайте пару открытый / закрытый ключ, поместите закрытый ключ на свои клиентские устройства, скопируйте открытый ключ на свой маршрутизатор (в файл authorized_keys)

- установите туннель от ваших клиентских устройств: ssh -p [порт A] -L: [порт B]: RDP-box: 3389 root @ router (вы можете сохранить это в конфигурации SSH или профилях терминала для удобства использования в будущем)

- подключите RDP с локального хоста: [порт B]

Вы должны открыть TCP и UDP 3389 (если вы не указали пользовательский порт).

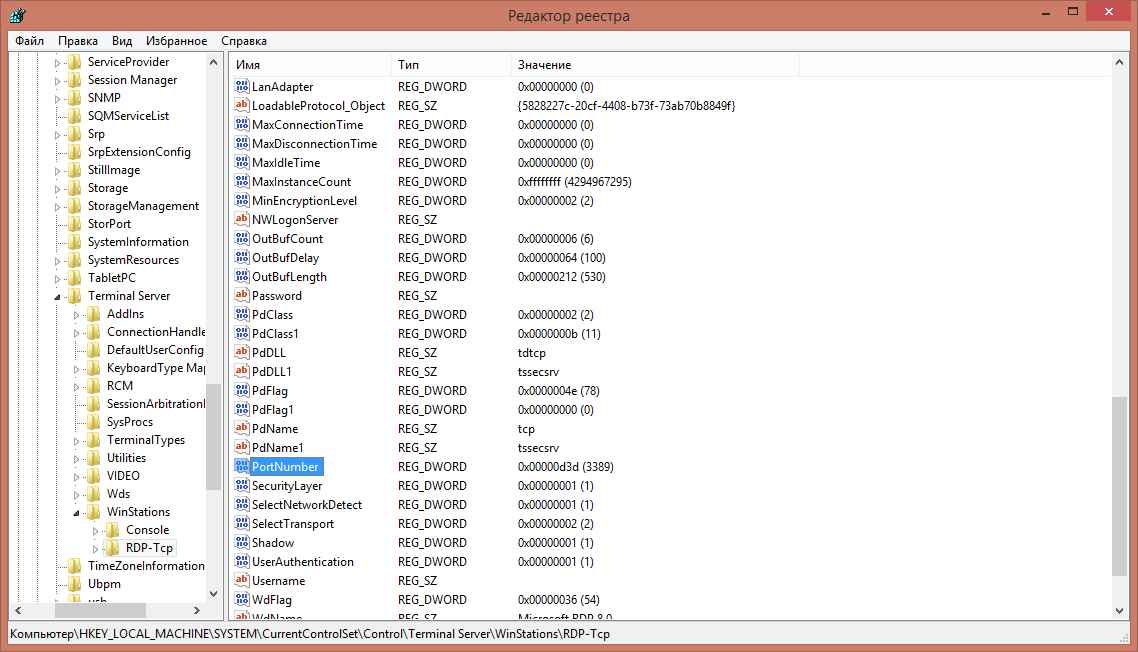

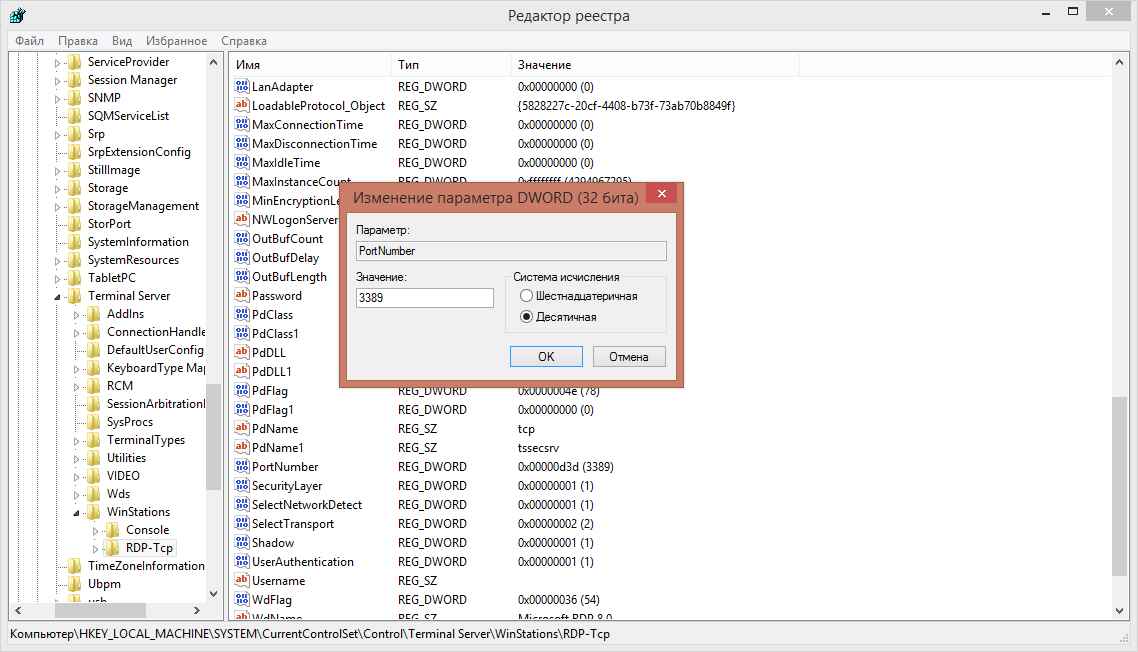

мы можем установить пользовательские номера портов RDP, используя следующий путь >> HKEY_LOCAL_MACHINE \ System \ CurrentControlSet \ Control \ Terminal Server \ WinStations \ RDP-Tcp

Что такое RDP протокол

Прежде чем, что то изменять, хорошо бы понимать, что это и как это работает, я вам об этом не перестаю повторять. RDP или Remote Desktop Protocol это протокол удалённого рабочего стола в операционных системах Microsoft Windows, хотя его происхождение идет от компании PictureTel (Polycom). Microsoft просто его купила. Используется для удаленной работы сотрудника или пользователя с удаленным сервером. Чаще всего такие сервера несут роль сервер терминалов, на котором выделены специальные лицензии, либо на пользователе, либо на устройства, CAL. Тут задумка была такой, есть очень мощный сервер, то почему бы не использовать его ресурсы совместно, например под приложение 1С. Особенно это становится актуальным с появлением тонких клиентов.

Сам сервер терминалов мир увидел, аж в 1998 году в операционной системе Windows NT 4.0 Terminal Server, я если честно тогда и не знал, что такое есть, да и в России мы в то время все играли в денди или сегу. Клиенты RDP соединения, на текущий момент есть во всех версиях Windows, Linux, MacOS, Android. Самая современная версия RDP протокола на текущий момент 8.1.

Порт rdp по умолчанию

Сразу напишу порт rdp по умолчанию 3389, я думаю все системные администраторы его знают.

Принцип работы протокола rdp

И так мы с вами поняли для чего придумали Remote Desktop Protocol, теперь логично, что нужно понять принципы его работы. Компания Майкрософт выделяет два режима протокола RDP:

- Remote administration mode > для администрирования, вы попадаете на удаленный сервер и настраиваете и администрируете его

- Terminal Server mode > для доступа к серверу приложений, Remote App или совместное использование его для работы.

Вообще если вы без сервера терминалов устанавливаете Windows Server 2008 R2 - 2016, то там по умолчанию у него будет две лицензии, и к нему одновременно смогут подключиться два пользователя, третьему придется для работы кого то выкидывать. В клиентских версиях Windows, лицензий всего одна, но и это можно обойти, я об этом рассказывал в статье сервер терминалов на windows 7. Так же Remote administration mode, можно кластеризировать и сбалансировать нагрузку, благодаря технологии NLB и сервера сервера подключений Session Directory Service. Он используется для индексации пользовательских сессий, благодаря именно этому серверу у пользователя получиться войти на удаленный рабочий стол терминальных серверов в распределенной среде. Так же обязательными компонентами идут сервер лицензирования.

RDP протокол работает по TCP соединению и является прикладным протоколом. Когда клиент устанавливает соединение с сервером, на транспортном уровне создается RDP сессия, где идет согласование методов шифрования и передачи данных. Когда все согласования определены и инициализация окончена, сервер терминалов, передает клиенту графический вывод и ожидает входные данные от клавиатуры и мыши.

Remote Desktop Protocol поддерживает несколько виртуальных каналов в рамках одного соединения, благодаря этому можно использовать дополнительный функционал

Этапы RDP соединения

- Установка соединения

- Согласование параметров шифрования

- Аутентификация серверов

- Согласование параметров RDP сессии

- Аутентификация клиента

- Данные RDP сессии

- Разрыв RDP сессии

Безопасность в RDP протоколе

Remote Desktop Protocol имеет два метода аутентификации Standard RDP Security и Enhanced RDP Security, ниже рассмотрим оба более подробно.

Standard RDP Security

RDP протокол при данном методе аутентификации, шифрует подключение средствами самого RDP протокола, которые есть в нем, вот таким методом:

- Когда ваша операционная система запускается, то идет генерация пары RSA ключиков

- Идет создание сертификата открытого ключа Proprietary Certificate

- После чего Proprietary Certificate подписывается RSA ключом созданным ранее

- Теперь RDP клиент подключившись к терминальному серверу получит Proprietary Certificate

- Клиент его смотрит и сверяет, далее получает открытый ключ сервера, который используется на этапе согласования параметров шифрования.

Если рассмотреть алгоритм с помощью которого все шифруется, то это потоковый шифр RC4. Ключи разной длины от 40 до 168 бит, все зависит от редакции операционной системы Windows, например в Windows 2008 Server – 168 бит. Как только сервер и клиент определились с длиной ключа, генерируются два новых различных ключа, для шифрования данных.

Если вы спросите про целостность данных, то тут она достигается за счет алгоритма MAC (Message Authentication Code) базируемого на SHA1 и MD5

Enhanced RDP Security

RDP протокол при данном методе аутентификации использует два внешних модуля безопасности:

TLS поддерживается с 6 версии RDP. Когда вы используете TLS, то сертификат шифрования можно создать средствами терминального сервера, самоподписный сертификат или выбрать из хранилища.

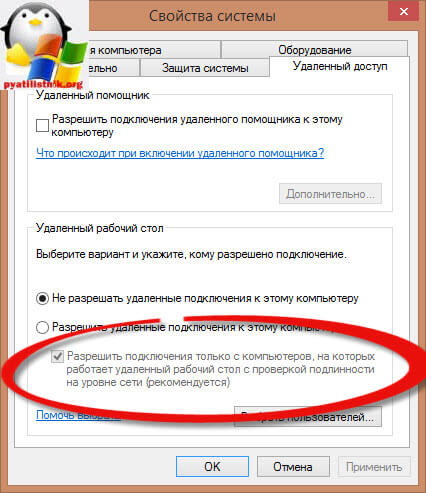

Когда вы задействуете CredSSP протокол, то это симбиоз технологий Kerberos, NTLM и TLS. При данном протоколе сама проверка, при которой проверяется разрешение на вход на терминальный сервер осуществляется заранее, а не после полноценного RDP подключения, и тем самым вы экономите ресурсы терминального сервера, плюс тут более надежное шифрование и можно делать однократный вход в систему (Single Sign On), благодаря NTLM и Kerberos. CredSSP идет только в ОС не ниже Vista и Windows Server 2008. Вот эта галка в свойствах системы

разрешить подключения только с компьютеров, на которых работает удаленный рабочий стол с проверкой подлинности на уровне сети.

Изменить порт rdp

Для того, чтобы изменить порт rdp, вам потребуется:

- Открываем редактор реестра (Пуск -> Выполнить -> regedit.exe)

- Переходим к следующему разделу:

Находим ключ PortNumber и меняем его значение на номер порта, который Вам нужен.

Выберите обязательно десятичное значение, я для примера поставлю порт 12345.

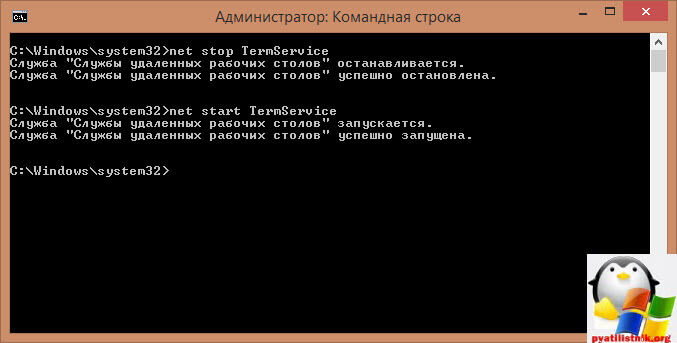

Как только вы это сделали, то перезапустите службу удаленных рабочих столов, через командную строку, вот такими командами:

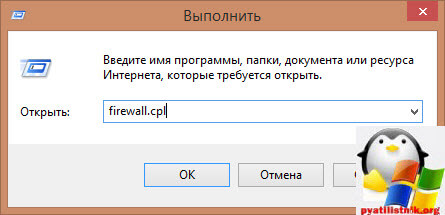

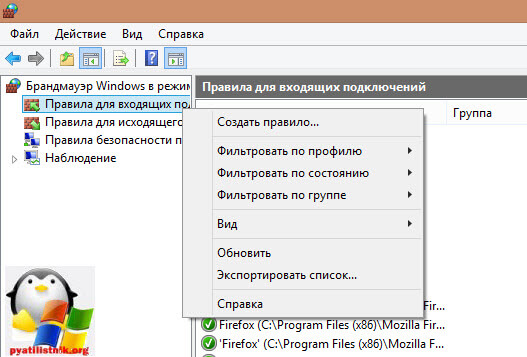

Далее не забудьте в брандмауэре Windows после изменения порта RDP открыть его, для этого жмем WIN+R и в окне выполнить пишем firewall.cpl.

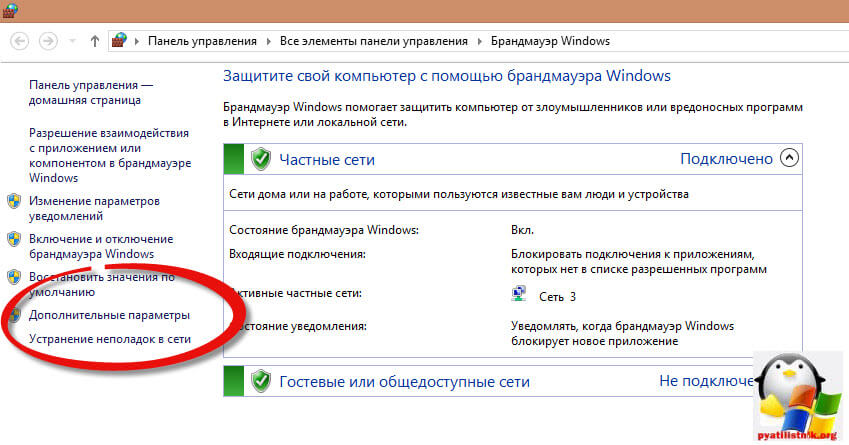

Далее переходим в пункт Дополнительные параметры

И создаем новое входящее правило для нового rdp порта. Напоминаю, что порт rdp по умолчанию 3389.

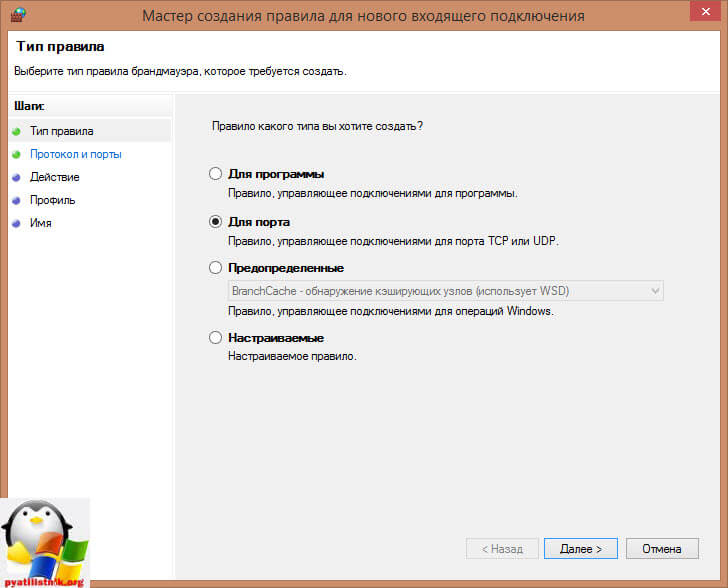

Выбираем, что правило будет для порта

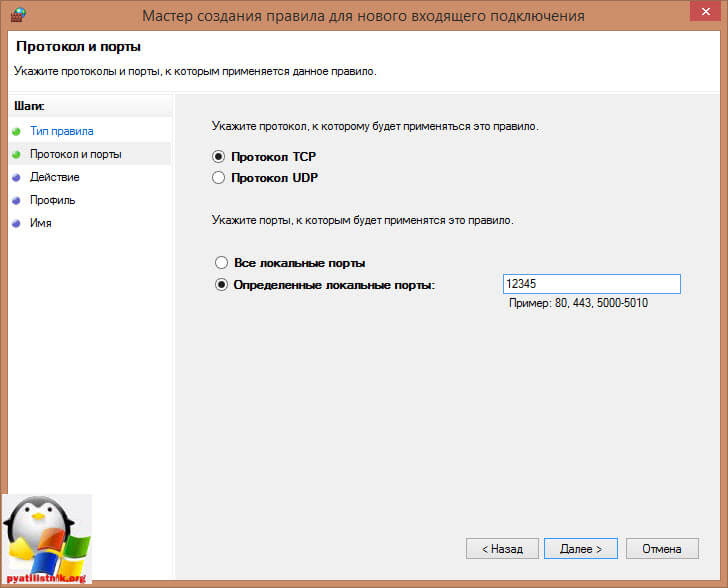

Протокол оставляем TCP и указываем новый номер RDP порта.

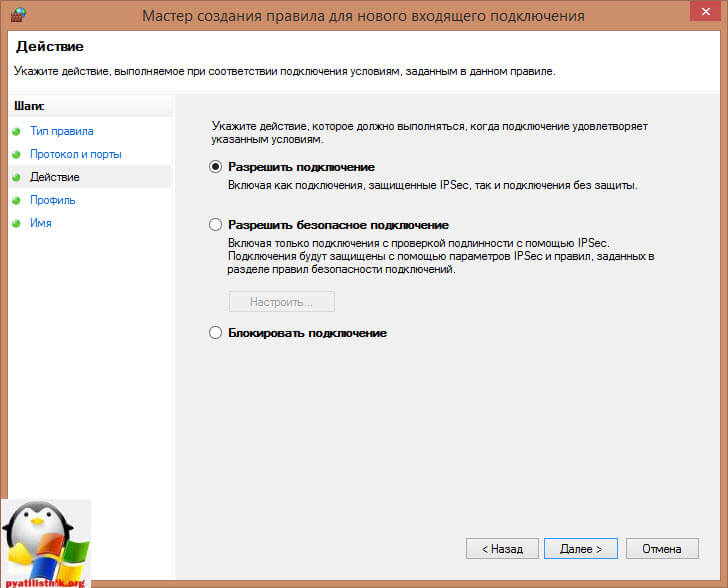

Правило у нас будет разрешающее RDP соединение по не стандартному порту

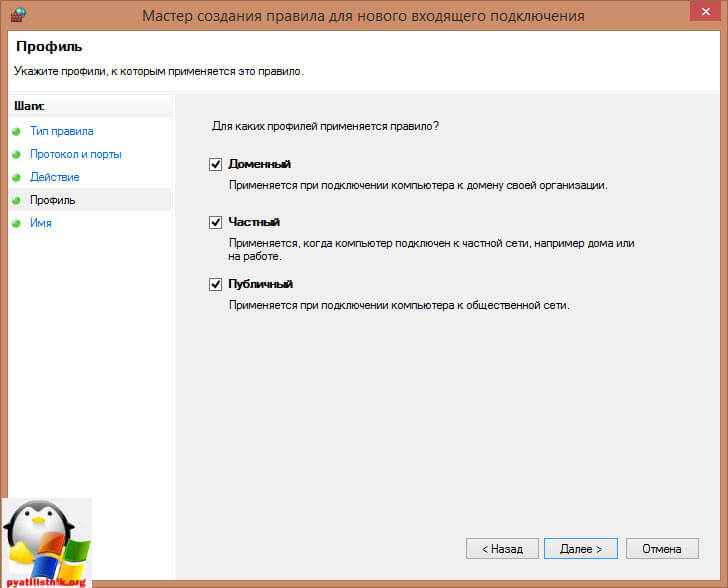

При необходимости задаем нужные сетевые профили.

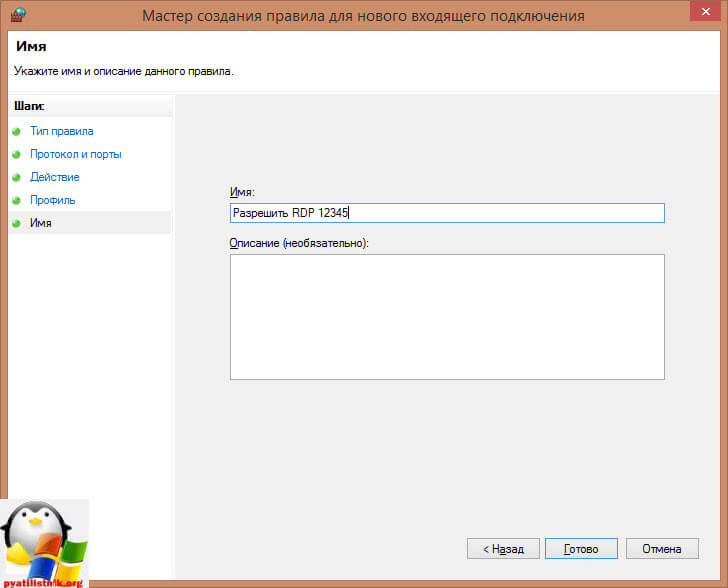

Ну и назовем правило, понятным для себя языком.

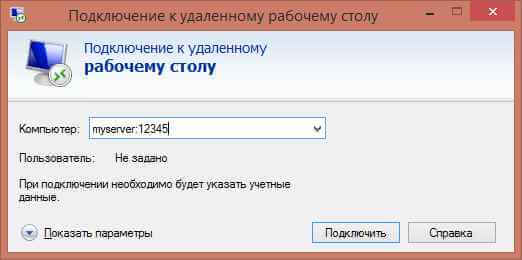

Для подключения с клиентских компьютеров Windows адрес пишите с указанием порта. Например, если порт Вы изменили на 12345, а адрес сервера (или просто компьютера, к которому подключаетесь): myserver, то подключение по MSTSC будет выглядеть так:

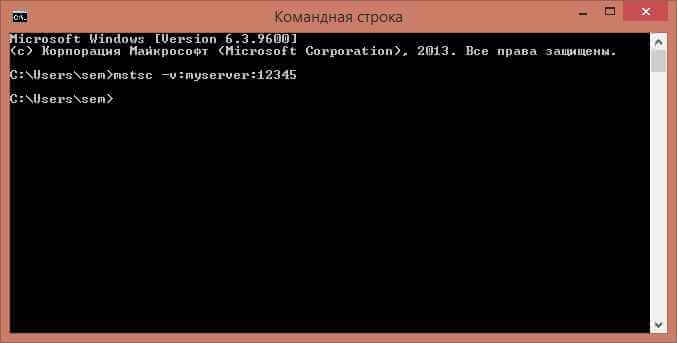

mstsc -v:myserver:12345

или через командную строку.

Как видите изменить порт rdp совсем не трудная задача, все тоже самое можно проделать средствами групповой политики.

RDP — это протокол для подключения к удаленному рабочему столу. Для его настройки не требуются специальные знания. Если вы пользуетесь Windows, то у вас уже есть все необходимые инструменты, чтобы установить соединение с удаленной машиной. В этой статье вы узнаете, как настроить подключение, на каких портах работает сервис ( rdp ports ) и какие есть особенности у протокола RDP.

Что такое RDP

Remote Desktop Protocol — протокол удаленного рабочего стола от Microsoft. С его помощью вы можете установить соединение с удаленным компьютером и управлять его операционной системой, используя графический интерфейс.

На Windows протокол доступен «из коробки». Клиент RDP называется «Подключение к удаленному рабочему столу» или Remote Desktop Connection. Исполняемый файл клиента называется mstsc.exe .

RDP можно использовать не только на Windows. Для macOS, Android и iOS есть официальное приложение, на Ubuntu и Debian можно установить сторонние клиенты.

Режим подключений

Есть два режима, в которых применяется протокол:

- Администрирование.

- Подключение к серверу приложений.

В режиме администрирования RDP есть во всех версиях Windows. На серверных версиях доступны два подключения и один локальный вход, на клиентских версиях — один вход.

Для подключения к серверу протокол можно использовать только в серверных версиях Windows. На количество подключений лимита нет. Но для работы нужен активированный сервер лицензий.

Принцип работы

RDPl основан на протоколе TCP. Порядок его работы в общих чертах выглядит так:

- Устанавливается соединение на транспортном узле.

- Происходит инициализация сессии, определяется порядок передачи данных.

- Сервер начинает передавать клиенту графический вывод. В ответ он ожидает, что пользователь введет входные данные.

Приоритетный способ — передача вывода графическими примитивами: прямоугольниками, линиями, текстами, эллипсами и так далее. Это позволяет экономить трафик. Если договориться о параметрах передачи примитивов не удалось, то клиенту передается изображение графического экрана.

RDP-клиент обрабатывает команды от сервера терминалов и использует собственную графическую подсистему для для вывода изображения. Пользовательский ввод передается благодаря скан-кодам. Сигналы нажатий и отпусканий кнопок передаются отдельно с помощью специального флага.

Remote Desktop Protocol поддерживает несколько виртуальных каналов внутри одной сессии. Это дает доступ к дополнительным возможностям для управления. Можно использовать принтер или порты, перенаправлять файловую систему, работать с единым буфером, использовать подсистему аудио для передачи звука.

Безопасность RDP

RDP такой же безопасный, как и другие протоколы удаленного доступа. Но для сохранения конфиденциальности его надо правильно настроить.

- Слабые учетные данные пользователей. Например, часто встречаются одинаковые пароли для локальной работы и удаленного подключения, использование пустых паролей.

- Открытый порт 3389, который используется для подключения по умолчанию.

Учитывая эти уязвимости и другие возможные направления атак, посмотрим, как повысить уровень безопасности.

Шифрование

- Нажмите сочетание Win+R и запустите файл gpedit.msc .

- Перейдите по пути «Конфигурация компьютера» — «Административные шаблоны» — «Компоненты Windows» — «Службы удаленных рабочих столов» — «Узел сеансов удаленных рабочих столов» — «Безопасность».

- Включите параметр «Требовать использования специального уровня безопасности для удаленных подключений по методу RDP».

- Выберите уровень «SSL».

Эта настройка просто включает шифрование. Теперь нужно выбрать, какой алгоритм будет применяться.

- Откройте параметр «Установить уровень шифрования для клиентских подключений».

- Выберите уровень шифрований «Высокий уровень».

- Перейдите по пути «Конфигурация компьютера» — «Конфигурация Windows» — «Параметры безопасности» — «Локальные политики» — «Параметры безопасности».

- Включите параметр «Системная криптография: использовать FIPS-совместимые алгоритмы для шифрования, хэширования и подписывания».

Напоследок нужно установить такие же высокие требования безопасности ко всем клиентам, которые будут подключаться к удаленному серверу.

- Перейдите по пути «Конфигурация компьютера» — «Административные шаблоны» — «Компоненты Windows» — «Службы удаленных рабочих столов» — «Безопасность».

- Включите параметр «Требовать безопасное RPC-подключение».

Смена порта

По умолчанию в RDP ports установлен порт 3389. Оставлять его небезопасно. Изменить порт можно через редактор реестра.

- Нажмите Win+R и выполните команду regedit .

- Откройте ветку HKEY_LOCAL_MACHINE\System\CurrentControlSet\Control\Terminal Server\WinStations\RDP-Tcp .

- Найдите PortNumber .

- Нажмите «Редактировать» — «Изменить».

- Выберите пункт «Десятичное».

- Укажите другой порт и нажмите «ОК» для сохранения.

- Закройте редактор реестра и перезагрузите систему.

Теперь для подключения к этому компьютеру нужно будет указывать другой порт, который вы указали в реестре, а не 3389.

Кроме того, не следует открывать доступ к указанному порту за пределами своей сети. Используйте брандмауэр для ограничения. Если нужно открыть порт за пределами сети, используйте VPN в качестве альтернативы.

Изменение имени администратора

Создайте уникальное имя для учетной записи, с помощью которой вы будете подключаться к удаленному рабочему столу.

Чтобы переименовать учетную запись:

- Нажмите сочетание Win+X и выберите пункт «Управление компьютером».

- Раскройте разделы «Служебные программы» — «Локальные пользователи» — «Пользователи».

- Выберите в списке пользователя «Администратор».

- Кликните правой кнопкой и выберите «Переименовать».

- Укажите любое другое имя.

Используйте для удаленного подключения имя учетной записи, которую вы переименовали.

Блокировка подключений учетных записей с пустыми паролями

Для усиления безопасности можно также запретить подключаться учетным записям с пустым паролем.

- Нажмите сочетание Win+R и выполните secpol.msc .

- Перейдите по пути «Локальные политики» –- «Параметры безопасности».

- Включите параметр «Учетные записи: разрешить использование пустых паролей только при консольном входе».

Аутентификация на уровне сети

По умолчанию можно подключаться через RDP без ввода логина и пароля. Пользователь видит экран удаленного десктопа, где ему предлагают залогиниться. Это тоже небезопасно, так как открывает возможности для DDoS-атак. Исправим недостаток:

- Нажмите Win+R и запустите файл gpedit.msc .

- Перейдите по пути «Конфигурация компьютера» — «Административные шаблоны» — «Компоненты Windows» — «Службы удаленных рабочих столов» — «Безопасность».

- Включите параметр «Требовать проверку подлинности пользователя для удаленных подключений путем проверки подлинности на уровне сети».

Теперь никто не будет видеть экран удаленного рабочего стола, пока не введет логин и пароль.

Администратор первого сеанса может принять решение: завершить свой сеанс и пустить нового пользователя или отказать в доступе и продолжить пользоваться подключением.

Подключение на Windows

На всех версиях Windows доступны для использования клиент и сервер RDP. Для запуска клиента дополнительная настройка не требуется. На сервере протокол может быть отключен, а доступ к порту ограничен или заблокирован.

Запуск протокола на сервере

Через окно «Выполнить»:

- Используйте сочетание клавиш Win+R и выполните SystemPropertiesRemote .

- Во вкладке «Удаленный доступ» отметьте опцию «Разрешить удаленные подключения».

Можно указать конкретных пользователей, которым доступ разрешен. Чтобы сделать это, нажмите «Выбрать пользователей». Пользователи, которые входят в группу «Администраторы», могут подключаться по умолчанию. Вы можете добавить других пользователей. Укажите их имена и нажмите на кнопку «Проверить имена». После успешной проверки нажмите «ОК» для добавления указанных пользователей.

Через графический интерфейс (на примере Windows 10):

- Откройте «Параметры».

- Перейдите в раздел «Система».

- Откройте вкладку «Удаленный рабочий стол» и переведите ползунок в положение «Вкл.».

- Подтвердите действие.

После включения удаленного рабочего стола появятся дополнительные настройки. Вы можете оставлять компьютер в режиме бодрствования для подключения, когда он подключен к электросети. Также можно сделать так, чтобы компьютер был доступен для обнаружения в частных сетях.

Ссылка «Дополнительные параметры» ведет к настройкам безопасности, про которые мы говорили выше. Здесь можно включить аутентификацию на уровне сети и посмотреть, какой порт используется для подключения.

Настройка клиента RDP на Windows

Чтобы запустить встроенное приложение, нажмите клавиши Win+R и выполните команду mstsc . Также можно использовать системный поиск. Программа называется «Подключение к удаленному рабочему столу» или Remote Desktop Connection.

В запущенном окне пропишите IP-адрес сервера с настроенным RDP. Если у хоста настроено несколько IP-адресов, используйте для соединения любой. Чтобы установить связь, нажмите «Подключить». Укажите имя учетной записи и пароль пользователя.

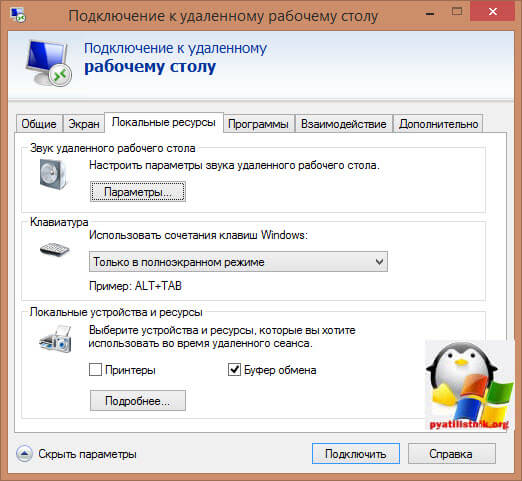

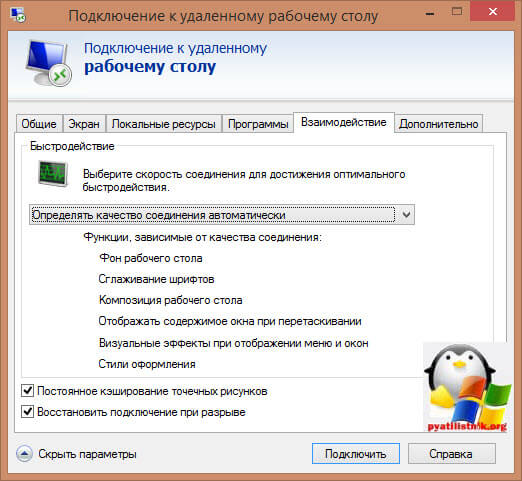

Клиент mstsc также имеет дополнительные параметры. С их помощью можно, например, использовать общие принтер, диски, буфер обмена. Это удобно для обмена информацией. Допустим, вы можете копировать фрагмент текста на удаленном компьютере, а затем вставлять его в документ на локальной машине. Эти настройки выставляются до подключения на вкладке «Локальные ресурсы».

На других вкладках тоже есть полезные параметры. На пример, в разделе «Экран» вы можете настроить размер удаленного рабочего стола. Если нужен полноэкранный режиме, передвиньте ползунок в крайнюю правую позицию.

Здесь также можно включить использование всех мониторов для удаленного сеанса, указать глубину цвета и включить/выключить отображение панели управления в полноэкранном режиме. С ее помощью можно:

- Проверять качество соединения.

- Сворачивать удаленный рабочий стол без разрыва соединения — как любое другое приложение.

- Менять размер экрана удаленного компьютера (полноэкранный режим, режим окна).

- Разрывать соединение с удаленным компьютером.

Этих возможностей достаточно для базового управления подключением.

Во вкладке «Взаимодействие» доступны настройки для оптимизации соединения. По умолчанию качество соединения определяется автоматически. Но вы можете его повысить или понизить и гибко настроить используемые функции вроде фона рабочего стола и сглаживания шрифтов. Для оптимизации работы также можно включить постоянное кэширование точечных рисунков и автоматическое восстановление подключения при разрыве.

Во вкладке «Дополнительно» скрываются настройки безопасности. Здесь можно включить/выключить предупреждение о том, что подлинность удаленного сервера не удается подтвердить. Можно подключаться без предупреждения или не соединять при обнаружении проблем.

Подключение через графический интерфейс

Если вы предпочитаете все делать через консоль, то используйте утилиту mstsc без графического интерфейса. Для гибкой настройки соединения можно использовать опции, описанные в таблице ниже.

* Ограниченное администрирование — в этом режиме учетные данные не отправляются на удаленную машину. Благодаря этому повышается безопасность даже при подключение к компьютеру, который был скомпрометирован.В то же время такие подключения могут не проходить проверку подлинности со стороны других компьютеров, что может влиять на функциональность.

** Remote Guard — инструмент предотвращает отправку учетных данных на удаленный компьютер. В отличие от ограниченного администрирования, здесь поддерживается соединение с удаленного компьютера (все запросы перенаправляются обратно на устройство).

Подключение на macОS

Для macOS Microsoft выпустила официальный клиент для подключения к серверу по RDP. Он называется Microsoft Remote Desktop и доступен для скачивания в App Store.

Подключение настраивается так же просто, как на Windows.

- Запустите программу и нажмите на кнопку New для создания нового подключения.

- Укажите произвольное название в поле Connection name.

- В поле PC name введите IP-адрес сервера.

- Впишите имя пользователя и пароль для подключения.

После принятия самоподписанного сертификата вы увидите в отдельном окне рабочий стол удаленного компьютера.

Подключение на Ubuntu

В отличие от Windows и macOS на Ubuntu нет официального клиента для подключения к серверу по RDP. Однако это не проблема. Зато разработаны неофициальные приложения. Многие хостеры в своих базах знаний советуют использовать для подключения программу Remmina.

Для установки Remmina запустите терминал и выполните три команды.

Установите пакет Remmina:

sudo apt-add-repository ppa:remmina-ppa-team/remmina-next

sudo apt-get update

sudo apt-get install remmina remmina-plugin-rdp libfreerdp-plugins-standard

Если ранее вы устанавливали и запускали Remmina, нужно перезапустить программу. Для этого убейте процесс:

sudo killall remmina

- Найдите Remmina в списке инсталлированных приложений.

- Чтобы добавить соединение, нажмите на значок плюса.

- В поле Name впишите название соединения. Оно может быть любым.

- В поле Protocol выберите RDP .

- Ниже на вкладке Basic укажите IP-адрес сервера, имя пользователя и пароль.

- Чтобы параметры сохранились, нажмите Save.

Альтернативные клиенты на Ubuntu

Если приложение Remmina работает нестабильно, попробуйте другие клиенты для подключения по RDP:

- Freerdp — бесплатная реализация RDP.

- Rdesktop — клиент с открытым исходным кодом.

Чтобы установить freerdp , запустите терминал и выполните команду

sudo apt install freerdp2-x11 freerdp2-shadow-x11

Для подключения к удаленному компьютеру используйте команду

xfreerdp /f /u:ИМЯ-ПОЛЬЗОВАТЕЛЯ /p:ПАРОЛЬ /v:ХОСТ[:ПОРТ]

Здесь /f — это указание на то, что удаленный рабочий стол нужно открыть в полноэкранном режиме. Если хотите открыть его в оконном режиме, просто не указывайте эту опцию. Остальные опции понятные: имя и пароль учетной записи, IP-адрес и порт компьютера, к которому вы подключаетесь. При этом порт указывать необязательно. Посмотреть другие опции можно с помощью команды help .

Например, если вы хотите подключить общие папки, используйте опцию /drive:<ИМЯ>,<ПУТЬ> или +drives . В первом случае вы подключаете конкретную директорию, а во втором включаете перенаправление всех точек монтирования как совместных папок.

При первом подключении в терминале появится предупреждение о недоверенном сертификате. Чтобы принять его, введите на клавиатуре Y и нажмите на Enter .

Клиент rdesktop устанавливается командой:

sudo apt install rdesktop

Для подключения к удаленному рабочему столу используйте команду

rdesktop -u ПОЛЬЗОВАТЕЛЬ -p ПАРОЛЬ ХОСТ

При первом подключении появится предупреждение о недоверенном сертификате. Введите с клавиатуры yes, чтобы принять его.

Для работы с rdesktop на сервере должны быть настроена аутентификация на уровне сети. Иначе при подключении будет вылетать ошибка. О настройках аутентификации на уровне сети мы говорили в разделе «Безопасность».

Подключение на Debian

На Debian для соединения с сервером через RDP тоже можно взять приложение Remmina. Чтобы его установить:

- Запустите менеджер инсталляции пакетов.

- В поисковой строке введите «Remmina».

- Выделите все результаты для инсталляции и нажмите «Применить изменения».

- Запустите программу после установки.

- Нажмите «Создать», чтобы указать данные нового подключения.

- Укажите имя соединения. Оно может быть любым.

- В поле «Сервер» пропишите IP-адрес удаленного хоста.

- Укажите юзернейм и пароль.

- Вы можете настроить дополнительные параметры подключения. Например, выбрать источник звука и настройки безопасности.

- Нажмите Save, чтобы сохранить соединение.

Все сохраненные подключения хранятся в одном списке. Найдите нужное и нажмите на него для старта. На экране появится предупреждение о недоверенном сертификате. Щелкните «Ок» или «Принять». После удачного соединения вы попадете на рабочий стол удаленного хоста.

На Debian тоже можно использовать клиенты freerdp и rdesktop вместо Remmina. Устанавливаются они теми же командами, что и на Ubuntu. Процесс настройки соединений также не отличается.

Подключение со смартфона

Для соединения с удаленными хостами по RDP Microsoft выпустила приложения для двух основных мобильных ОС:

- Удаленный рабочий стол на iOS

- Remote Desktop 8 на Android

Подключение в этих приложениях настраиваются по одному принципу. Сначала вам нужно добавить новое соединение:

- Нажмите на значок плюса и выберите пункт Desktop.

- В поле PC name пропишите адрес хоста, к которому нужно подсоединиться.

- Нажмите на строку User name и добавьте аккаунт, выбрав опцию Add user account .

- Укажите учетные данные для подключения: имя и пароль.

При первой попытке соединения также появится предупреждение о недоверенном сертификате. Выделите пункт Never ask again и нажмите Connect , чтобы сформировать самоподписной сертификат.

Итоги

RDP — удобный инструмент для создания удаленного подключения. Он позволяет быстро и гибко настроить соединение в локальной сети или через интернет. Невзирая на то, что протокол разработан корпорацией Microsoft, использовать его можно и на других платформах: macOS, Ubuntu, Debian, Android, iOS.

Чтобы еще раз повторить, как настраивается подключение в среде Windows, посмотрите это видео. Оно на английском, но каждый шаг очень наглядно продемонстрирован:

А из этого видео вы узнаете, как настроить RDP на мобильном устройстве и управлять с него компьютером:

Highload нужны авторы технических текстов. Вы наш человек, если разбираетесь в разработке, знаете языки программирования и умеете просто писать о сложном!

Откликнуться на вакансию можно здесь .

Zip File, мои маленькие любители сисадминства. В данном уроке мы поговорим о том, как быстро, а главное совершенно бесплатно организовать удалённый доступ через интернет к рабочим компьютерам для сотрудников вашей организации. Идею для записи ролика мне подал комментарий одного из подписчиков.

В нём он спрашивал, как настроить роутер, как делается проброс портов и что, вообще нужно предпринять, чтобы бухгалтер заходил удалённо из дома и беспроблемно выполнял свои непосредственные функции на рабочем компе. Учитывая нынешнюю ситуацию в стране, вопрос более чем актуальный.

Признаться, я даже не думал, что у моих зрителей могут возникать подобные проблемы. Однако, проведя небольшой опрос среди членов нашей закрытой академии, я ужаснулся. После появления всем известных проблем с TeamViewer’ом, часть админов по сей день так и не удосужилась решить вопрос с удалёнкой.

Некоторые, стыдясь продемонстрировать свою некомпетентность начальству, вообще встают в позу, заявляя, что это можно реализовать только посредством серьёзных вложений. Руководители в свою очередь тайком заставляют несчастных бухов таскаться на работу в эпоху тотального карантина.

В такой ситуации у меня возникает только один вопрос. Вы о**ели? Вам рили не стрёмно? Если не знаете, так спросите. Вы блин не на школьном уроке. Как там вещали великие умы, спросить – стыд минуту, а не знать – стыд всей жизни. Кажется так.

Не суть. Смысл в том, что по вашей вине могут реально пострадать люди. Поэтому, давайте не будем тупыми админами и научимся уже наконец в 2020 году пробрасывать порты и настраивать удалённый доступ по RDPшке.

Но перед тем, как приступить непосредственно к настройке компьютеров и оборудования, давайте пробежимся по основным условиям, необходимым для корректной реализации. Первое, что у вас обязательно должно быть – это внешний «белый» IP-адрес от провайдера.

Без вариантов. В 2020 году это то, что должно быть у вас в офисе, если вы планируете батрачить по удаленке. Забудьте уже про кастыли dyn-dns и no-ip. 150 рублей на айпишник, это не та сумма, которую стоит жидить на такое благое дело.

Если у вас ещё до сих пор на работе динамик, то прямо сегодня подойдите к начальнику и скажите, Ихтиандр Феодосьевич, *баный в рот, вот дальше просто никак без этого. Либо тряситесь, ожидая штрафа, либо звоните провайдеру и подключайте. А я ухожу из этого гадюшника.

Шутка. Далее обязательно проверьте, чтобы за компами, к которым будут пробрасываться порты были зарезервированы стабильные IP-адреса. Как вы это сделаете, грамотно настроите на сервере службу DHCP или тупо пропишите руками статику, решайте сами.

Ладненько, чёт я подзатянул со вступлением. Давайте уже переходить к настройке, а с остальными нюансами разберёмся по ходу дела. Погнали.

Проброс портов на роутере Ростелеком

Шаг 1. Первым делом вызываем таксу, едем в офис и усевшись за свой компик топаем в Яндекс. Пишем мой IP и выясняем, какой внейшний адрес закрепил за вами провайдер. Фиксируем в заметках.

Шаг 2. Затем пишем в адресной строке адрес роутера и введя учётные данные ломимся на него.

Шаг 3. Сейчас внимательно. Вам нужно отыскать пункт «Виртуальные серверы» или «перенаправление/переадресация портов». В англоязычных прошивках это обычно «Forwarding Port». Обычно проброс засовывают либо в настройки LANки, либо в NAT.

В моём случае это вкладочка «Дополнительно» - «NAT» - «Виртуальный сервер». Тут мы сначала указываем имя для правила проброса. Например, buh-ivanova. Протокол – TCP. Порт WAN – т.е. тот, что будет указывать пользователь подключаясь извне. Можете выбрать любое значение в диапазоне от 1024 до 65535.

Они по факту свободны для админов и разработчиков. Все что до - зарезервированы за различными службами. В строчке Порт LANпрописываем 3389. Это стандартный порт, который по умолчанию закреплён за RDP. IP-адрес указываем тот, что зарезервирован за тачкой буха. Применить.

Настройка клиента Windows 10 для RDP

Шаг 4. Крутяк. Теперь неспеша пересаживаемся за комп юзверя и открыв свойства заходим в «Дополнительные параметры системы».

Шаг 5. На вкладке «Удаленный доступ» ставим чекпоинт «Разрешить удаленные подключения к этому компьютеру». Если есть спячка, то вылетит предупреждение о том, что это может вызвать проблемы при подключении по удаленке. Надо пофиксить. Идём в «Электропитание».

Шаг 6. Настройка перехода в спящий режим.

Шаг 7. Ставим в обоих пунктах «Никогда» и сохраняем эти изменения в системе. Теперь тачка не будет спать и выключать монитор придётся вручную.

Шаг 8. Вернувшись в оснастку с доступом кликаем «Выбрать пользователей» и добавляем сотрудника, которому собираемся предоставить возможность подключения. «Ок» - «ОК».

Шаг 9. Тут есть нюанс. У пользователя обязательно должен быть установлен пароль. Иначе подключение не заведётся. Если в вашей сети поднят домен, то тут проблем нет. Ну а там, где господствует одноранг, лучше убедиться, что пароль есть. Открываем управление компьютером и открыв вкладку с локальными пользователями задаёт пассворд.

Настройка домашнего ПК для работы по RDP

Шаг 10. С этим компом всё. Переходим к настройке домашней машинки нашего пользователя. Берём ноут и вызываем на нём «Подключение к удаленному рабочему столу».

Шаг 11. Вводим «белый» IP-адрес. Тот, что мы узнали в начале урока и через двоеточие указываем уникальный внешний порт нашего буха. Жмём «Подключить».

Шаг 12. Вводим учётные данные пользователя. Логин/пароль. Если бы комп был в домене, я бы указал перед именем его название. Например, domain/Бухгалтер. Но т.к. у нас одноранг, тут всё проще. Жму «ОК».

Шаг 13. Жму «ДА» в появившемся окошке проверки подлинности сертификата.

Шаг 14. И подождав некоторое время вижу экран удалённой машины.

Шаг 15. Можно спокойно работать. В заключении, расскажу вам один маленький лайфках. Т.к. к концу дня, машинку нужно будет выключить на ночь, пользователь вероятно захочет это сделать привычным способом через «Пуск». Тут его ждёт фиаско, т.к. в RDP по дефолту пункт «Завершение работы отсутствует». Это реализовано для того, чтобы при работе на серваке юзвери на загасили его почём зря.

Шаг 16. Нам же нужно, чтобы они всё-таки смогли выключать свои машинки. Для этого им необходимо сообщить о волшебной комбинации ALT+F4. Нажав таковую на рабочем столе, произойдёт вызов оснастки с полным выбором всех возможных действий после завершения рабочего сеанса. В том числе «Завершение работы».

Главное, не забудьте напомнить руководству или ответственному сменщику, чтобы утром заблаговременно включали компы. А то ведь люди проснутся, а зайти не смогут. Глупо, как-то получится.

На этом сегодня всё. Для тех, кому необходимо настроить не просто удалённый рабочий стол, а полноценное VPN соединение с возможностью сделать домашний компьютер частью рабочей сети, тут будет ссылка на соответствующий ролик по теме.

Если желаете научиться грамотно администрировать полноценную доменную сеть на базе Windows Server 2016, то обязательно ознакомьтесь с моим обучающим курсом. В нём я рассматриваю базовые сетевые службы вдоль и поперёк.

>>>КЛИКНИТЕ, ЧТОБЫ УЗНАТЬ ПОДРОБНОСТИ<<<

Не забывайте писать свои комментарии с вопросами и предложениями новых тем. Если впервые оказались на канале, то кликните колокольчик. Нажмёте и в вашей ленте будут регулярно появляться полезные ролики по теме администрирования ЛВС, информационной безопасности и пентестингу.

Друзья, благодарю за просмотр. Всем удачи, успехов, отличного настроения. Берегите себя. Работайте удалённо и не нарушайте условий самоизоляции. Лучше останьтесь дома и посмотрите ютубчик. Всяко полезней, чем рисковать жизнью. До новых встреч.

Читайте также: