Jabpunch настройка удаленное управление windows

Обновлено: 29.06.2024

Эта статья содержит набор методов для подключения к удаленной системе Windows из Linux и примеры того, как выполнять команды на машинах Windows удаленно из Linux с помощью ряда различных инструментов. И мы рассмотрим как осуществлять удаленный доступ к системам Windows из Linux.

Она охватывает более 30 различных методов получения удаленной оболочки, удаленного выполнения команд или подключения к удаленному рабочему столу с использованием различных свободно доступных инструментов и утилит.

Существует множество различных инструментов, которые можно использовать для доступа к удаленному компьютеру с Windows из Linux и выполнения на нем команд. Вот список существующих инструментов, описанных в этой статье, которые можно использовать для этой задачи.

Инструменты для удаленной команды или удаленного доступа к оболочке:

Инструменты для удаленного графического отображения:

Все эти инструменты имеют открытый исходный код и свободно доступны в любом дистрибутиве Linux (Kali, Ubuntu, Debian, Arch, CentOS, RedHat, Parrot ..), включая платформы на основе UNIX, такие как BSD, Mac OS X и многие другие.

Большинство этих инструментов работают путем подключения к порту SMB (tcp / 445) на удаленном компьютере с Windows, но некоторые из них также используют другие интерфейсы, такие как WMI, MMC, DCOM, NetBIOS и, конечно, RDP или VNC в случае подключение к удаленному (графическому) рабочему столу.

Более подробная информация об этом включена в обзорную таблицу ниже.

Обзорная таблица

В следующей таблице приводится сводка всех методов удаленного доступа, описанных в этой статье.

Вы можете увидеть, какой тип удаленного выполнения возможен с использованием каждого метода, а также подробную информацию о том, какие сетевые порты используются во время соединения.

Методы удаленного доступа из командной строки

Этот раздел содержит все методы удаленного доступа к командной строке, которые можно использовать для удаленного выполнения команд на машине Windows из Linux, включая создание интерактивной оболочки (cmd.exe или powershell.exe). ВАЖНО : Для использования этих методов необходимо предоставить учетные данные администратора. Это относится ко всем описанным ниже методам. Теперь перейдем к реальным методам и приемам.Impacket

Impacket — это библиотека Python для работы с различными сетевыми протоколами Windows. Он используется многими различными инструментами тестирования на проникновение и содержит ряд методов для выполнения команд на удаленных компьютерах с Windows.

Вот как мы можем использовать Impacket для выполнения команд в удаленной системе Windows:

1. Impacket psexec.py

Это создаст интерактивную удаленную оболочку с помощью метода Psexec:

psexec.py "./Administrator:pass123"@192.168.0.1

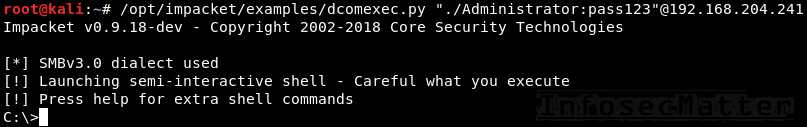

2. Impacket dcomexec.py

Это создаст полуинтерактивную удаленную оболочку с использованием DCOM:

dcomexec.py "./Administrator:pass123"@192.168.0.1

3. Impacket smbexec.py

Это создаст полуинтерактивную удаленную оболочку через встроенные функции Windows SMB:

smbexec.py "./Administrator:pass123"@192.168.0.1

4. Impacket wmiexec.py

Это создаст полуинтерактивную удаленную оболочку с использованием WMI:

wmiexec.py "./Administrator:pass123"@192.168.0.1

5. Impacket atexec.py

Это выполнит команду удаленно через Atsvc:

atexec.py "./Administrator:pass123"@192.168.0.1 "whoami"

Примечание: Impacket также поддерживает метод аутентификации с использованием хеш-кода, что позволяет использовать NTLM-хэш вместо пароля. Вот пример с psexec.py:

psexec.py -hashes aad3b435b51404eeaad3b435b51404ee:5fbc3d5fec8206a30f4b6c473d68ae76 "./Administrator"@192.168.0.1

Подробную информацию об этих методах с еще большим количеством примеров и снимков экрана можно найти здесь.

CrackMapExec

CrackMapExec — это швейцарский армейский нож пентеста. Он имеет множество полезных функций и интегрируется с рядом других проектов по обеспечению безопасности, таких как Mimikatz, Empire, PowerSploit или Metasploit.

Он также содержит ряд методов для выполнения команд на удаленных машинах Windows.

Вот как использовать CrackMapExec для выполнения команд в удаленных системах:

6. CrackMapExec wmiexec

Это выполнит команду (CMD / PowerShell) удаленно с помощью WMI:

crackmapexec smb -d <DOMAIN> -u <USER> -p <PASSWORD> -x <COMMAND> <TARGET> crackmapexec smb -d . -u Administrator -p 'pass123' -x "whoami" 192.168.0.1

7. CrackMapExec atexec

Это выполнит команду (CMD / PowerShell) удаленно через Atsvc:

crackmapexec smb --exec-method atexec -d <DOMAIN> -u <USER> -p <PASSWORD> -x <COMMAND> <TARGET>

crackmapexec smb --exec-method atexec -d . -u Administrator -p 'pass123' -x "whoami" 192.168.0.1

8. CrackMapExec smbexec

Это выполнит команду (CMD / PowerShell) удаленно с использованием собственного SMB:

crackmapexec smb --exec-method smbexec -d <DOMAIN> -u <USER> -p <PASSWORD> -x <COMMAND> <TARGET>

crackmapexec smb --exec-method smbexec -d . -u Administrator -p 'pass123' -x "whoami" 192.168.0.1

9. CrackMapExec mmcexec

Это выполнит команду (CMD / PowerShell) удаленно через MMC:

crackmapexec smb --exec-method mmcexec -d <DOMAIN> -u <USER> -p <PASSWORD> -x <COMMAND> <TARGET>

crackmapexec smb --exec-method mmcexec -d . -u Administrator -p 'pass123' -x "whoami" 192.168.0.1

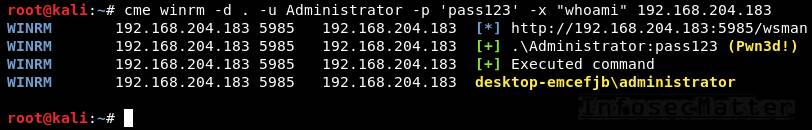

10. CrackMapExec winrm

Это выполнит команду (CMD / PowerShell) удаленно с помощью PSRemoting:

crackmapexec winrm -d <DOMAIN> -u <USER> -p <PASSWORD> -x <COMMAND> <TARGET>

crackmapexec winrm -d . -u Administrator -p 'pass123' -x "whoami" 192.168.0.1

Примечание: Хотя CrackMapExec позволяет запускать команду только в удаленной системе, мы все равно можем использовать ее для создания интерактивной оболочки с помощью командлета обратной оболочки PowerShell (например, некоторых из них ).

CrackMapExec также поддерживает передачу хэша NTLM вместо пароля (pass-the-hash). Вот пример с wmiexec:

crackmapexec smb -d <DOMAIN> -u <USER> -H <LM:NTLM> -x <COMMAND> <TARGET>

crackmapexec smb -d . -u Administrator -H aad3b435b51404eeaad3b435b51404ee:5fbc3d5fec8206a30f4b6c473d68ae76 -x "cmd /c whoami" 192.168.0.1

Более подробную информацию о CrackMapExec с примерами и скриншотами можно найти здесь.

Набор инструментов PTH

PTH Toolkit — это набор утилит, созданный пионерами техники передачи хеширования. Он содержит ряд полезных инструментов для подключения к удаленным машинам Windows, некоторые из которых также предназначены для выполнения команд в удаленных системах Windows.

Вот как использовать все функции удаленного доступа PTH Toolkit:

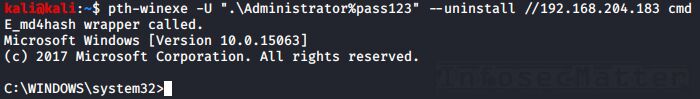

11. PTH Toolkit: pth-winexe

Это создаст интерактивную удаленную оболочку с использованием метода, подобного Psexec:

pth-winexe -U <DOMAIN>\\<USER>%<PASSWORD> --uninstall //<TARGET> <COMMAND>

pth-winexe -U ".\Administrator%pass123" --uninstall //192.168.0.1 cmd

Обратите внимание, что с помощью параметра «–system» pth-winexe также может автоматически расширяться до учетной записи «nt Authority \ system».

12. PTH Toolkit: pth-wmis

Это выполнит команду удаленно с помощью WMI:

pth-wmis -U ".\Administrator%pass123" //192.168.0.1 'cmd.exe /c whoami'

Обратите внимание, что этот конкретный метод не возвращает выходные данные команды. Если нам нужен результат, мы должны получить его с помощью дополнительной утилиты pth-smbget.

Примечание: PTH Toolkit, конечно, также поддерживает предоставление хеш-кода NTLM вместо пароля (pass-the-hash). Вот пример с pth-winexe:

pth-winexe -U <DOMAIN>\\<USER>%<LM|NTLM> --uninstall //<TARGET> <COMMAND>

pth-winexe -U ".\Administrator%aad3b435b51404eeaad3b435b51404ee:5fbc3d5fec8206a30f4b6c473d68ae76" --uninstall //192.168.0.1 cmd

Более подробную информацию о PTH Toolkit с примерами и скриншотами можно найти здесь:

Keimpx

Keimpx — это инструмент лаборатории NCC Group, разработанный для пентестинга сред Windows. Он имеет много интересных функций, таких как работа с общими сетевыми ресурсами или кустами реестра, сброс хэшей и удаленное извлечение файлов NTDS, и, конечно же, ряд методов для удаленного выполнения команд в системах Windows.

Вот как использовать Keimpx для удаленного выполнения команд.

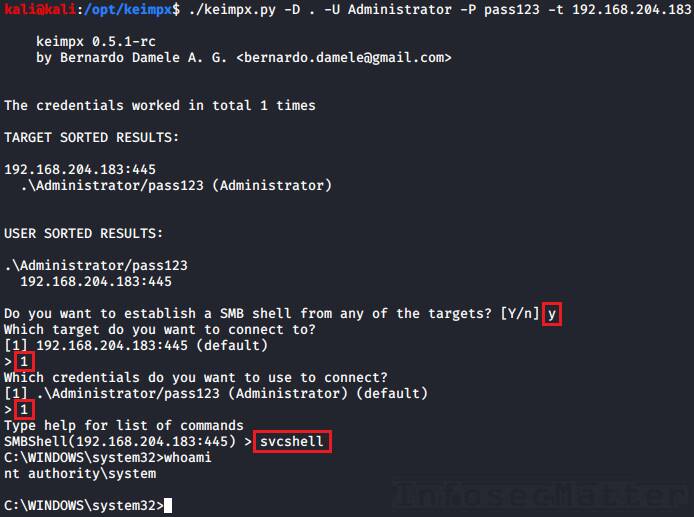

Сначала нам нужно запустить Keimpx с целевым списком, к которому нужно подключиться. Здесь мы подключаемся к одной машине:

keimpx.py -D <DOMAIN> -U <USER> -P <PASSWORD> -t <TARGET>

keimpx.py -D . -U Administrator -P pass123 -t 192.168.0.1

Теперь будет интерактивное меню, в котором мы сможем выбрать, что мы хотим сделать.

Вот список всех поддерживаемых методов, доступных в меню для выполнения команд или создания оболочек:

13. Keimpx: svcexec

Это выполняет команду в удаленной системе с помощью службы Windows. Введите в меню:

s vcexec <COMMAND>

svcexec "dir c:\users"

14. Keimpx: svcexec SERVER

Метод svcexec SERVER также выполняет команду, но он разработан для более ограниченных систем, в которых нет доступных для записи сетевых ресурсов:

svcexec <COMMAND> SERVER

svcexec "dir c:\users" SERVER

15. Keimpx: svcshell

Это создаст полуинтерактивную оболочку в удаленной системе с помощью службы Windows:

svcshell

16. Keimpx: svcshell SERVER

Svcshell также поддерживает режим СЕРВЕРА, который может порождать удаленную оболочку в более ограниченных системах без какого-либо доступного для записи сетевого ресурса:

Каждый пользователь компьютера сталкивался хотя бы раз в своей жизни с такой ситуацией: ты ушёл к себе на работу, почти доехал до неё и вдруг вспомнил,- что забыл взять со своего личного компьютера какую-то очень важную вещь.

Ехать обратно — опоздаешь на работу. А ведь ситуация может развиваться и гораздо более драматично: допустим, человек поехал куда-то далеко за рубеж, в отпуск, и там ему приходит важный звонок, по результатам которого ему необходимо передать своему визави,- определённые документы. А документы остались дома! А дом находится за границей!

Или вот ещё такая беда: ваш персональный компьютер является мощной графической станцией, на которой установлено множество тяжёлых программ для работы с графикой, программными продуктами. А вы перемещаетесь по городу, имея в руках всего лишь «тонкий» клиент, в виде ноутбука…

Из этого описания становится понятно, что «тонкий» клиент не обладает соответствующей производительностью, для запуска множества высокопрофессиональных программ и проектов. Да и если даже он у вас достаточно мощный, — это в принципе неудобно, каждый раз синхронизировать проекты с «тонким» клиентом. Как быть в описанных выше ситуациях — мы и поговорим в этой статье.

На самом деле, указанная проблема очень легко решается: установкой на ваш персональный компьютер системы удалённого включения/выключения и перезагрузки. Этот подход позволит всегда иметь под рукой всю мощь вашей домашней машины и все необходимые документы, и проекты, хранящиеся на ней.

До начала описания своей разработки, хочу сказать, что конечно, она не является единственно возможным способом для удалённого включения выключенного компьютера. Например, хорошо известна технология Wake-on-LAN. Суть этой технологии заключается в том, что она позволяет включить выключенный компьютер, отправкой специального пакета на его MAC-адрес.

Сетевой адаптер компьютера, поддерживающего Wake-on-LAN, находится в этот момент в режиме пониженного потребления и анализирует все пакеты на него. Если одним из поступающих пакетов окажется так называемый magic packet, сетевой адаптер выдаст сигнал на включение питания компьютера.

Согласно wiki: Magic packet — это специальная последовательность байтов, которую для нормального прохождения по локальным сетям можно вставить в пакеты транспортного уровня, не требующие установки соединения (например, протокол UDP или устаревший IPX). Обычно для Wake-on-LAN пакеты протоколов верхнего уровня рассылают широковещательно, так как в случае динамического присвоения адресов неизвестно, какой IP-адрес соответствует какому MAC-адресу. Однако, для корректного прохождения через маршрутизатор, запрещающий широковещательные пакеты, можно послать пакет по какому-то определённому адресу.

Из минусов данной технологии стоит отметить, что она:

- должна поддерживаться аппаратно (например, мой компьютер её не поддерживает, насколько мне известно); некоторые пользователи, наблюдаются проблемы с восстановлением работы, если пропадало напряжение в сети или компьютер вынимали из розетки;

- является небезопасной, хотя бы даже из-за этого.

В любом случае, я подумал, что создание девайса, о котором пойдёт дальше речь, будет интересной затеей, так как:

- это более безопасно, чем Wake-on-LAN;

- можно установить даже на устройства, не поддерживающие Wake-on-LAN;

- прошивка устройства снабжена средствами восстановления связи, после пропадания питания/перезагрузки;

- позволяет принудительно перезагрузить «зависший» компьютер — удалённо;

- в принципе интересно, так как позволяет реализовать новый девайс на esp32, в рамках растущего «интернета вещей».

▍ Итак, приступим.

Некоторое время назад, решение указанной проблемы было достаточно затруднённым: необходимо было обладать достаточно высоким уровнем профессионализма и наличием глубоких знаний в области электроники, чтобы собрать требуемое для решения этой задачи устройство.

С появлением платформы Arduino, данная задача существенно облегчилась, однако, она продолжала оставаться достаточно неудобной в своей реализации, ввиду наличия клубка проводов, соединяющих требуемые компоненты, либо, ввиду необходимости покупки соответствующих wi-fi шилдов.

В текущее же время, этот вопрос ещё более облегчился, из-за появления платы espressif esp32. Для тех, кто не знает, это двухъядерный модуль, содержащий множество необходимых для любого самодельщика свойств. В рамках же данного проекта, нас будет интересовать наличие встроенного wi-fi модуля.

Использование этой платы позволит нам легко и просто построить требуемое устройство, не загромождая всё проводами и за достаточно малую цену. Рискну предположить, что суммарная стоимость компонентов нашего решения не превысит 350-400 руб.

Для того, чтобы создать устройство, нам понадобится всего лишь четыре резистора, два мосфет- транзистора и плата esp32.

- 2 резистора на 10 кОм, мощностью на 1 ватт или меньше;

- 2 резистора на 100 Ом, мощностью на 1 ватт или меньше;

- 2 мосфет-транзистора с логическим уровнем IRLZ44NPBF;

- 1 модуль микроконтроллера esp32

По набору компонентов, искушённый читатель сразу понял, что мы будем делать: с помощью esp32 мы будем управлять ключами на основе мосфет-транзисторов.

При использовании мосфет-транзистора нужно иметь в виду один нюанс: транзистор должен открыться полностью, если этого не произойдёт, то он в работе будет сильно греться и будет фактически, работать в роли резистора.

В данном конкретном случае, это, конечно, не так важно, так как мы будем коммутировать достаточно малые токи кнопки включения/выключения и reset-a.

Кстати, весьма рекомендую к прочтению хорошую статью про подбор мосфетов.

Конечно, можно не напрягаться и взять релейные модули для ардуино:

Но это не наш путь и вот почему: а) щелчки реле; б) наклёп контактов; в) высокое энергопотребление релейным модулем.

Оно нам надо? Нет, оно нам не надо :-)

Так как мы хотим сделать «всё красиво» — мы будем использовать специальные мосфеты с логическим уровнем.

В рамках данного проекта, я выбрал мосфет-транзистор IRLZ44NPBF. У него порог срабатывания от 2 Вольт. То, что надо.

Как собрать ключ на мосфете — можно почитать тут.

По поводу конкретных силовых исполнительных устройств более-менее всё понятно. Однако нам ведь нужно ещё и каким-то образом «рулить» esp32 внешнего интернета!

То есть, задача в общем виде представляется следующей: некий интерфейс из внешнего интернета, зная IP адрес esp32, может отдавать ей команды.

Однако, подключение к устройству, находящемуся в сети за роутером, может стать неудобством, ввиду, как минимум, смены IP адреса у управляемого устройства, после каждой перезагрузки.

Да, вы скажете, что IP на самом деле не меняется, он может поменяться, только если кто-нибудь из домашних тоже подключится к сети, в тот момент, пока esp32 перезагружается, и ей придётся взять другой свободный IP.

Как бы там ни было, но все эти частности не важны, так как данный вопрос можно решить намного проще, чем выяснять какой текущий IP у платы и каким образом его сообщить во внешний интернет: для этого мы будем использовать протокол mqtt. Для тех, кто не сталкивался, вкратце можно сказать, что протокол предназначен для интернета вещей, «умного» дома и не только.

Использование протокола позволяет с лёгкостью обойти проблему прохода за роутер (тут следует сделать оговорку, что мы делаем допущение, что большая часть пользователей интернета, которая выходит в сеть, используя персональные компьютеры, имеют дома wi-fi точку доступа в виде роутера).

❒ В нашем случае, использование протокола будет выглядеть следующим образом:

Значение отправляемых цифр:

0 — «выключить компьютер»;

1 — «включить компьютер»;

2 — «перезагрузить компьютер»;

Как работать с клиентом: при запуске указанного выше mqtt-клиента — мы видим вот это окно. Ничего в нём не меняем, жмём кнопочку «Connect»:

Вводим топик и жмём «Subscribe»:

Топик, на который мы подписались — появился справа, наверху:

То есть, для работы всей системы нужны:

- компьютер с установленной в него сборкой на базе esp32;

- точка доступа wifi (домашний роутер);

- MQTT-брокер;

- публичный MQTT-клиент (который мы запускаем на смартфоне).

И работает оно так (текст оттуда же):

Модифицируем её для нашего случая:

Прошивка проекта написана в Arduino IDE и доступна на моём гитхабе.

Пробежимся по основным моментам.

Вы можете использовать любой другой — это вопрос исключительно предпочтений. Я выбрал этот и он у меня заработал. А так как я обычно иду по пути наименьшего сопротивления (в рамках парадигмы «и так сойдёт!» ), то искать что-то иное не было смысла. Ибо любая минута поиска — воровала у меня время, которое я мог бы с пользой провести, лёжа на диване, с думами о вечном :-))).

Для начала мы в блоке изначальной инициализации переменных указываем порт для подключения к mqtt брокеру, при необходимости — имя пользователя и его пароль(или имя и пароль оставляем пустыми, если брокер публичный — как в нашем случае):

Далее мы указываем два топика, — один из которых для публикации статуса компьютера в данный момент (то есть компьютер включён/выключен, или перезагружается):

Для подключения мосфет-транзисторов, я использовал пины, под номерами 19 и 21. Вы можете использовать, в принципе, любые допустимые пины, хорошее описание которых содержится по следующему адресу.

Из ещё одного интересного момента можно рассмотреть следующие три переменные:

В них мы задаем время в миллисекундах, в течение которого наше устройство будет держать нажатой соответствующую кнопку. Данные переменные вам нужно определить самостоятельно, опытным путём(если мои значения не будут работать)- для вашего конкретного компьютера, так как, вероятно, они могут отличаться в вашем конкретном случае. В прошивке значения переменных указаны для моего случая.

Ещё одним любопытным моментом, который некоторые могут не знать, является то, что встроенный в esp32 светодиод привязан к пину, под номером 2. Я решил, что «инженерия инженерией, но и красотень тоже должна быть». Поэтому наша esp-шка будет мигать встроенным светодиодом:

Теперь, что касается питания нашей сборки на esp32: единственный более-менее комфортный способ это осуществить,- запитать нашу сборку от дежурного питания компьютера. Так как наша сборка потребляет совсем немного, её подключение к дежурному питанию не должно вызвать проблемы с невозможностью включения компьютера из-за просадки напряжения.

А далее, когда компьютер включён — можно подключиться к нему, с помощью предварительно настроенных программ удалённого администрирования, удалённого рабочего стола и т.д. и т.п.

Ну, вот на этом кажется и всё. Ещё раз только остановлюсь на том факте, что вся эта идея со сборкой системы для удалённого управления компьютером была продиктована не только, и не столько потребностью в доступе к файлам (потому что, как альтернативу, можно купить в таком случае NAS), а скорее даже необходимостью иметь возможность доступа к своему пулу рабочих программ, которые установлены только на домашнем компьютере.

Настройка терминального доступа к Windows 7

Настройка терминального доступа к Windows 7

Что бы подключиться к такому компьютеру, вам необходимо знать IP адрес компьютера или имя компьютера в сети.

Что бы узнать IP адрес, запустите командною строку и в ней выполните команду «ipconfig». Найдите в появившемся списке ваше подключение (обычно «подключение по локальной сети» или «беспроводное подключение») и посмотрите IPv4-адрес — это и будет необходимый вам набор цифр.

- Запустите на компьютере с которого хотите получить удаленный доступ, программу «Подключение к удаленному рабочему столу» («Пуск» ->»Стандартные»).

Настройка терминального доступа к Windows 7

Настройка терминального доступа к Windows 7

Если все нормально, вы увидите окно с предложением ввести логин и пароль для подключения к компьютеру.

Настройка терминального доступа к Windows 7

Несколько слов о закладках:

- Общие. Вы можете задать имя и адрес подключения, а так же сохранить настройки в виде файла. В последнем случае вам не придется каждый раз запускать программу, достаточно будет запустить сохраненный файл со всеми настройками.

- Экран. задаются свойства экрана: разрешение (по-умолчанию полный экран), количество цветов.

- В локальных ресурсах вы можете настроить передачу звука по сети (по-умолчанию разрешено), использование сочетания клавиш и самое интересное: доступ к локальным ресурсам компьютера с которого происходит подключение. В последнем случае вы можете разрешить доступ к принтерам, дисководам и жестким дискам, которые будут доступны вам при работе на удаленном компьютере (например, если вы разрешите доступ к диску С, то после установки соединения, он появится на удаленном компьютере в списке устройств и вы сможете обмениваться файлами с удаленным компьютером).

- Программы служат для настройки автоматического запуска программ после подключения.

- В закладке «Дополнительно» вы можете задать профили для подключений и вручную настроить визуальные эффекты, доступные вам после подключения.

- В закладке «Подключение» можно изменить настройки оповещений и безопасности.

Некоторые дополнительные не документированные настройки

Как я уже говорил выше, подключение происходит по протоколу RDP, а для подключения используется порт 3389. что бы изменить номер порта (а это может быть полезно, если ваш компьютер напрямую включен в интернет), необходимо сделать следующее:

- Запустите редактор реестра «Regedit» (Win+R -> Regedit).

- Перейдите в ветку реестра HKEY_LOCAL_MACHINE\System\CurrentControlSet\Control\TerminalServer\WinStations\RDP-Tcp\PortNumber

- Дважды щелкните мышью по записи «PortNumber», переключитесь в десятичную систему счисления и задайте другой номер порта

Настройка терминального доступа к Windows 7

Крайне рекомендуется задавать номер больше 1024, а лучше в промежутке от 49152 до 65535 (максимально возможный номер).

Иногда у владельцев компьютеров появляется необходимость настроить рабочий стол своей домашней системы, находясь вне дома. Или же, к примеру, поручить работу профессионалу, который, используя свой ПК, может подключиться к вашему устройству, не выходя из офиса. В этом гайде мы расскажем, как подключиться и настроить удаленно рабочий стол на компьютерах под управлением ОС Windows 7 и Windows 10.

Как удаленно настроить рабочий стол в Windows 7

На компьютерах под управлением Win7 есть функция, называемая «Удаленный рабочий стол» (или RDP Windows 7). Этот функционал позволит установить связь между двумя системами, позволив удаленно производить настройки на одной из них, используя другую.

Чтобы включить эту функцию, вам необходимо выполнить следующие действия:

- Установить пароль для учетной записи (без него подключиться к системе не выйдет).

- Настроить RDP сервер.

Для этого вам нужно:

- Зайти в меню «Пуск», кликнуть правой кнопкой на «Компьютер» и перейти в «Свойства»;

- Выбрать пункт «Настройка удаленного доступа»;

- Поставить галочку напротив пункта «Разрешить подключение удаленного помощника»;

- Поставить галочку напротив пункта «Разрешить удаленное управление этим компьютером» в закладке «Дополнительно» (там же можно установить время, в течение которого приглашение к удаленному подключению будет действительно).

Далее вам необходимо во вкладке «Выбрать пользователей» отметить тех людей, которым вы разрешите подключиться к вашему ПК (у каждого из них должен быть установлен пароль к учетной записи). Если у вас официальная операционная система Windows 7, то одновременно подключиться может только один человек.

Теперь нам нужно установить соединение по RDP, для чего потребуется узнать IP-адрес компьютера, к которому вы планируете подключиться. Для этого переходим в командную строку (в закладке «Выполнить» нужно прописать команду «cmd» без кавычек), в открывшемся окне прописать «ipconfig» без кавычек и отыскать строку с параметром IPv4. Указанные через точку цифры и будут нужным IP-адресом, который необходимо вбить в окне подключения.

Следующий шаг — отправляемся в «Пуск», выбираем пункт «Стандартные» и находим в нем «Подключение к удаленному рабочему столу». В появившимся окне в пункте «Компьютер» вставляем полученный ранее IP-адрес, после чего нажимаем «Подключить». Если все сделано верно, вы увидите новое окно, в котором потребуется прописать логин и пароль от учетной записи для установки соединения.

Как изменить порт RDP

По умолчанию для удаленного подключения к рабочему столу через RDP на компьютере используется TCP протокол и порт 3389. В некоторых ситуациях для повышения уровня безопасности системы предусмотрена возможность изменить порт, чтобы предупредить проникновение на компьютер лиц, использующих софт с автоматической генерацией паролей.

Чтобы изменить порт, вам нужно выполнить следующие действия:

- Зайти в меню «Пуск», далее кликнуть по пункту «Выполнить» и вбить комбинацию клавиш «regedit» без кавычек;

- В появившемся окне вам нужно найти каталоги «HKEY_LOCAL_MACHINE», «CurrentControlSet»;

- После этого переходим в «Control», «Terminal Server», «WinStations» и ищем папку «RDP-Tcp»;

- В правой части экрана необходимо отыскать файл под названием PortNumber, кликнуть по нему правой кнопкой мышки и отыскать значение «00000D3D».

Рядом с ним в скобках будет указан номер порта, который используется при удаленном подключении (как мы говорили выше, по умолчанию это порт 3389). Чтобы его изменить, вам нужно удалить текущее значение, поставить галочку напротив пункта «Десятичное» и ввести нужный номер порта, состоящий из четырех цифр.

Когда все будет готово, выйдите из настроек с сохранением и перезагрузите ПК — изменения вступят в силу после следующей входа в систему.

Как удаленно настроить рабочий стол в Windows 10

В ОС Win10 удаленное подключение также осуществляется через протокол RDP, по умолчанию, как и раньше, используется порт 3389. Сам RDP уже по умолчанию включен в операционную систему, пользователю нужно просто включить функцию Remote Desktop Connection (исполняющий файл mstsc.exe расположен на диске С:/Windows/System32) на целевом компьютере.

Стоит также сказать, что пользоваться данным функционалом и взаимодействовать с компьютером, на котором установлена версия ОС Windows 10, могут:

- Пользователи с Windows 7 в редакциях Professional, Enterprise, Ultimate;

- Пользователи с Windows XP всех редакций, кроме Home;

- Пользователи с Windows 8/8.1/10 в редакциях Pro и Enterprise.

По умолчанию подключаться к ПК удаленно в системе Win10 могут Администраторы и Пользователи удаленного рабочего стола.

Чтобы подключиться к удаленной системе, на которой установлена операционная система Windows 10, вам нужно:

- Отключить режим автоматического перехода в спящий режим, если он активен (перейти в раздел «Параметры системы», «Система», «Питание и спящий режим», в разделе «Сон» выбрать пункт «Никогда).

- Настроить встроенный брандмауэр (по умолчанию система не позволяет подключаться к ПК удаленно).

Чтобы настроить брандмауэр правильно, вам нужно:

- Перейти в «Панель управления», далее в «Брандмауэр Windows»;

- Выбрать «Разрешение взаимодействия с приложением или компонентом в брандмауэре Защитника Windows»;

- Переходим в «Разрешенные программы» и кликаем на пункт «Изменить параметры»;

- Поставить галочку напротив пункта «Удаленное управление Windows».

Завершив предыдущие шаги, необходимо активировать удаленный рабочий стол (заходим в раздел «Параметры», «Система», «Удаленный рабочий стол», переключаем ползунок в режим «Вкл»).

Далее настраиваем параметры сетевого обнаружения (нужно включить сетевое обнаружение и доступ к принтерам и файлам, перейдя в раздел «Панель управления», «Центр управления сетями и общим доступом», «Изменить дополнительные параметры общего доступа»).

После всех этих манипуляций нам остается разрешить удаленный доступ к рабочему столу нашего компьютера для определенных пользователей. Если вы хотите обезопасить себя от лишних рисков, то придется вручную добавлять определенных людей в список доверенных лиц, имеющих право выполнять какие-либо манипуляции на вашем ПК.

Для этого вам нужно перейти в «Параметры», «Система», «Удаленный рабочий доступ», проследовать в раздел «Учетные записи пользователей» и выбрать тех, кому будет разрешен доступ в систему.

После этого можно переходить к установке соединения между двумя компьютерами.

Шаг 1 — в поле «Выполнить» ввести команду «mstsc» без кавычек и нажать Enter.

Шаг 2 — в появившемся окне «Подключение к удаленному столу» вставьте IP-адрес целевого ПК (как узнать IP-адрес системы, читайте в разделе про подключение на Windows 7) и нажмите «Подключить».

Шаг 3 — ввести логин и пароль от учетной записи, чтобы получить доступ к компьютеру.

Если все сделано правильно, появится окно, в котором система уточнит ваше решение подключиться к ПК. Нажмите «Да», после чего можно приступать к управлению удаленным рабочим столом.

Как решить ошибку с подключением на Windows XP

Иногда, если пользователь с ПК, на котором установлена ОС WinXP, пытается получить доступ к машине с более современной версией программного обеспечения, может выскакивать ошибка, указывающая на то, что удаленный компьютер не может пройти проверку подлинности на уровне сети. Чтобы решить эту проблему, вам нужно:

- Зайти в «Панель управления», раздел «Система» и далее «Настройка удаленного доступа»;

- Убрать флажок напротив пункта «Разрешить подключения только с компьютеров, на которых работает удаленный рабочий стол с проверкой подлинности на уровне сети (рекомендуется)».

Когда все манипуляции закончатся, рекомендуем вернуть данный параметр на место для обеспечения более качественной защиты от проникновения в систему сторонних лиц.

Читайте также: