К какому классу безопасности относится ос windows по различным критериям оценки

Обновлено: 04.07.2024

Основными требованиями к безопасности являются следующие 3 Эти требования были описаны в стандарте Министерства обороны США Trusted Computer System Evaluation Criteria (TCSEC) – критерии оценки доверенных компьютерных систем (1985 год), который известен как "Оранжевая книга". Система Windows NT3.5 SP3 получила сертификат уровня C2 этого стандарта (см. подробнее [Руссинович и др., 2008, стр. 510]) .

1. Обязательная идентификация и аутентификация.

До выполнения любых действий пользователь должен представиться системе ( идентификация ) и подтвердить, что он является тем, кем представился ( аутентификация ). Обычно реализуется посредством ввода уникального имени пользователя и пароля.

В Windows за идентификацию и аутентификация пользователей отвечают процессы Winlogon.exe и Lsass.exe.

2. Управляемый доступ к объектам.

Пользователь -владелец объекта должен иметь возможность предоставлять доступ к объекту определенным пользователям и/или группам пользователей.

Безопасный доступ реализуется в Windows компонентом Security Reference Monitor ( SRM , монитор контроля безопасности) исполнительной системы Ntoskrnl.exe.

Система должна уметь отслеживать и записывать все события, связанные с доступом к объектам.

В Windows аудит поддерживается SRM и Lsass.exe.

4. Защита при повторном использовании объектов.

Если область памяти выделялась какому-либо пользователю, а затем была освобождена, то при последующем выделении этой области все данные в ней (даже зашифрованные) должны быть стерты.

В Windows освобожденная память очищается системным потоком обнуления страниц, работающим во время простоя системы (с нулевым приоритетом).

Далее в лекции будет рассмотрена организация управляемого доступа к объектам в SRM , а также права и привилегии пользователей.

Организация управляемого доступа к объектам

Принцип организации доступа

Принцип организации управляемого безопасного доступа к объектам выглядит следующим образом. У каждого пользователя в системе имеется свой маркер доступа (access token), в котором указан уникальный идентификатор пользователя. Процессы, создаваемые пользователем, наследуют его маркер.

С другой стороны, все объекты в системе имеют структуру данных, которая называется дескриптор защиты (security descriptor). В эту структуру входит список идентификаторов пользователей, которые могут (или не могут) получить доступ к объекту, а также вид доступа (только чтение, чтение и запись, полный доступ и т.д.).

При попытке доступа процесса к объекту идентификатор из маркера доступа процесса сравнивается с идентификаторами, содержащимися в дескрипторе защиты объекта, и на основании результатов сравнения доступ разрешается или запрещается.

Рассмотрим структуры данных и функции, отвечающие за реализацию этого принципа в ядре Windows.

Идентификаторы защиты

Для однозначного определения пользователя в системе используются идентификаторы защиты (SID – Security Identifier). Кроме пользователей, SID имеется у групп пользователей, компьютеров, доменов 4 Домен (в Windows) – группа компьютеров, управляемых централизованно, информация о которых хранится в общей базе данных (Active Directory) и членов доменов.

SID генерируется системой случайным образом так, что вероятность совпадения SID у разных пользователей близка к нулю.

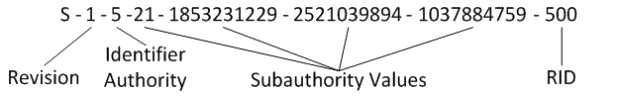

В WRK структура SID описывается в файле public\sdk\inc\ntseapi.h (строка 251). SID состоит из следующих частей:

- номер версии – поле Revision (1 байт);

- код агента идентификатора (identifier authority) – поле IdentifierAuthority (6 байт);

- коды субагентов (subauthority values) – поле SubAuthority (от 1 до 15 кодов по 4 байта каждый). Количество кодов субагентов хранится в поле SubAuthorityCount.

В текстовом виде SID записывается следующим образом:

На рис.13.1 последний код субагента называется относительным идентификатором (relative identifier, RID), поскольку все учетные записи пользователей на компьютере могут иметь одинаковые коды, кроме RID. RID, который равен 500, обозначает локального администратора.

Маркер доступа

Идентификаторы безопасности пользователей хранятся в маркерах доступа (access token). Во время входа пользователя в систему процесс Lsass.exe создает для него маркер доступа, который назначается первому пользовательскому процессу UserInit.exe, остальные процессы, запущенные пользователем, наследуют этот маркер (рис.13.2). Маркер доступа процесса хранится в поле Token структуры EPROCESS (см. лекцию 6 "Процессы и потоки").

Маркер доступа представлен структурой TOKEN , описанной в файле base\ntos\se\tokenp.h (строка 235) и имеющей следующие основные поля:

“Оранжевая книга” предусматривает четыре группы критериев, которые соответствуют различной степени защищенности: от минимальной (группа D) до формально доказанной (группа А). Каждая группа включает один или несколько классов. Группы D и А содержат по одному классу (классы D и А соответственно), группа С – классы C1, C2, а группа В три класса – B1, B2, В3, характеризующиеся различными наборами требований безопасности. Уровень безопасности возрастает при движении от группы D к группе А, а внутри группы – с возрастанием номера класса.

Группа D. Минимальная защита

Класс D. Минимальная защита. К этому классу относятся все системы, которые не удовлетворяют требованиям других классов.

Группа С. Дискреционная защита

Группа С характеризуется наличием произвольного управления доступом и регистрацией действий субъектов.

Класс С1. Дискреционная защита. Системы этого класса удовлетворяют требованиям обеспечения разделения пользователей и информации и включают средства контроля и управления доступом, позволяющие задавать ограничения для индивидуальных пользователей, что дает им возможность защищать свою приватную информацию от других пользователей. Класс С1 рассчитан на многопользовательские системы, в которых осуществляется совместная обработка данных одного уровня конфиденциальности.

Класс С2. Управление доступом. Системы этого класса осуществляют более гибкое управление доступом, чем системы класса С1, с помощью применения средств индивидуального контроля за действиями пользователей, регистрацией, учетом событий и выделением ресурсов.

Группа В. Мандатная защита

Основные требования этой группы – нормативное управление доступом с использованием меток безопасности, поддержка модели и политики безопасности. Для систем этой группы монитор взаимодействий должен контролировать все события в системе.

Класс В1. Защита с применением меток безопасности. Системы класса В1 должны соответствовать всем требованиям, предъявляемым к системам класса С2, и, кроме того, должны поддерживать определенную неформально модель безопасности, маркировку данных и нормативное управление доступом. При экспорте из системы информация должна подвергаться маркировке.

Класс В2. Структурированная защита. Для соответствия классу В2 вычислительная база компьютерного средства должна поддерживать формально определенную и четко документированную модель безопасности, предусматривающую произвольное и нормативное управление доступом, которое распространяется на все субъекты. По сравнению с классом В1 усилены средства аутентификации. Управление безопасностью осуществляется администраторами системы. Должны быть предусмотрены средства управления конфигурацией.

Класс В3. Домены безопасности. Для соответствия этому классу ядро защиты системы должно включать монитор взаимодействий, контролирующий все типы доступа субъектов к объектам, который невозможно обойти. Средства аудита включают механизмы оповещения администратора при возникновении событий, имеющих значение для безопасности системы. Требуется наличие средств восстановления работоспособности системы.

Группа А. Верифицированная защита

Данная группа характеризуется применением формальных методов верификации корректности работы механизмов управления доступом (произвольного и нормативного). Требуется дополнительная документация, демонстрирующая, что архитектура и реализация ядра защиты отвечают требованиям безопасности.

Класс А1. Формальная верификация. Системы класса А1 функционально эквивалентны системам класса В3, и к ним не предъявляется никаких дополнительных функциональных требований. В отличие от систем класса В3 в ходе разработки должны применяться формальные методы верификации, что позволяет с высокой уверенностью получить корректную реализацию функций защиты.

Приведенные классы безопасности надолго определили основные концепции безопасности и ход развития средств защиты. “Оранжевая книга” послужила основой для разработчиков всех остальных стандартов информационной безопасности и до сих пор используется в США в качестве руководящего документа при сертификации компьютерных систем обработки информации.

Статьи к прочтению:

Щерба Е.В. Модели безопасности компьютерных систем

Похожие статьи:

Безопасность и конфиденциальность зависят от операционной системы, которая охраняет систему и информацию с момента ее начала, обеспечивая фундаментальную защиту от чипа к облаку. Windows 11 является наиболее безопасным Windows с широкими мерами безопасности, предназначенными для обеспечения безопасности. Эти меры включают встроенное передовую шифрование и защиту данных, надежную сетевую и системную безопасность, а также интеллектуальные меры защиты от постоянно меняющихся угроз.

Просмотрите последнее видео безопасности Microsoft Mechanics Windows 11, которое демонстрирует некоторые из последних Windows 11 технологий безопасности.

Используйте ссылки в следующей таблице, чтобы узнать больше о возможностях и возможностях безопасности операционной системы в Windows 11.

Базовые показатели безопасности включены в набор средств, который можно скачать из Центра загрузки Майкрософт.

С момента загрузки Windows, антивирусная программа в Microsoft Defender отслеживает вредоносные программы, вирусы и угрозы безопасности. Обновления загружаются автоматически, чтобы защитить устройство от угроз. антивирусная программа в Microsoft Defender постоянно сканирует вредоносные программы и угрозы, а также обнаруживает и блокирует потенциально нежелательные приложения (приложения, которые могут негативно повлиять на ваше устройство, даже если они не считаются вредоносными).

антивирусная программа в Microsoft Defender интегрирована с облачнойзащитой, которая обеспечивает практически мгновенное обнаружение и блокировку новых и возникающих угроз.

С защитой от взлома вредоносные программы не могут принимать такие действия, как:

- Отключение вирусов и защиты от угроз

- Отключение защиты в режиме реального времени

- Отключение мониторинга поведения

- Отключение антивируса (например, IOfficeAntivirus (IOAV))

- Отключение облачной защиты

- Удаление обновлений разведки безопасности

В корпоративных средах защита сети лучше всего работает с Microsoft Defender для конечнойточки, которая предоставляет подробные отчеты о событиях защиты в рамках более крупных сценариев расследования.

Вы можете включить защиту эксплойтов на отдельном устройстве, а затем с помощью групповой политики распространять XML-файл на несколько устройств одновременно. При обнаружении меры защиты на устройстве появится уведомление из центра уведомлений. Вы можете настроить уведомления, указав сведения о компании и контактные данные. Вы также можете включить правила по отдельности для настройки методов мониторинга функций.

Defender for Endpoint также является частью Microsoft 365 Defender, единого пакета корпоративной защиты до и после нарушения, который в основном координирует обнаружение, предотвращение, расследование и реагирование в конечных точках, удостоверениях, электронной почте и приложениях для обеспечения комплексной защиты от сложных атак.

Заявления разработчиков программного обеспечения о соответствии высокому классу безопасности зачастую противоречат действительности. Вам наверняка приходилось слышать, что Microsoft Windows NT 4.0 или еще какая-либо известная ОС соответствует классу безопасности C2.

Заявления разработчиков программного обеспечения о соответствии высокому классу безопасности зачастую противоречат действительности.

Вам наверняка приходилось слышать, что Microsoft Windows NT 4.0 или еще какая-либо известная ОС соответствует классу безопасности C2. Однако эти утверждения зачастую не соответствуют истине: в большинстве случаев производители программного обеспечения либо опережают события, либо выдают желаемое за действительное.

Безопасным в США называют компьютерный продукт, прошедший программу оценки надежности продукта (Trusted Product Evaluation Program, TPEP) от имени и по поручению Национального центра компьютерной безопасности (National Computer Security Center, NCSC), подведомственного Агентству Национальной Безопасности. Каждый такой продукт относят к тому или иному классу безопасности.

Класс безопасности определяется набором требований и правил, изложенных в документе "Критерии оценки надежных компьютерных систем" (Trusted Computer System Evaluation Criteria, TCSEC), который по цвету обложки чаще называют "Оранжевой книгой". Существует семь классов безопасности: A1, B3, B2, B1, C2, C1, D (они приведены в порядке уменьшения требований, т. е. класс B3 выше класса B1 или C2). Помимо своих специфических требований более высокий класс включает в себя требования, предъявляемые к более низкому классу.

Кроме того, интерпретация "Оранжевой книги" для сетевых конфигураций (так называемая "Красная книга") описывает безопасную сетевую среду и сетевые компоненты.

ТАБЛИЦА 1 - ПРОГРАММНЫЕ ПРОДУКТЫ ПО КЛАССАМ БЕЗОПАСНОСТИ

SEVMS VAX and Alpha Version 6.1 (Digital Equipment)

ULTRIX MLS+ Version 2.1 on VAX Station 3100 (Digital Equipment)

CX/SX 6.2.1 (Harris Computer Systems)

HP-UX BLS Release 9.0.9+ (Hewlett-Packard)

Trusted IRIX/B Release 4.0.5EPL (Silicon Graphics)

OS 1100/2200 Release SB4R7 (Unisys)

CX/SX with LAN/SX 6.2.1 (Harris Computer Systems)

Trusted Oracle7 (Oracle)

Secure SQL Server version 11.0.6 (Sybase)

OpenVMS VAX and Alpha Version 6.1 (Digital Equipment)

AS/400 with OS/400 V3R0M5 (IBM)

Windows NT Version 3.5 (Microsoft)

Guardian-90 w/Safeguard S00.01 (Tandem Computers)

Oracle7 (Oracle)

SQL Server version 11.0.6 (Sybase)

Необходимо иметь в виду, что тестируются не операционные системы или программные продукты как таковые, а программно-аппаратная конфигурация. Например, Microsoft Windows NT 3.5 имеет класс C2, лишь когда эту ОС (обязательно с Service Pack 3) устанавливают на компьютеры Compaq Proliant 2000 и 4000 (Pentium) или DECpc AXP/150 (Alpha).

Сертификат будет не действителен, не только если NT установить на другой тип компьютеров (пусть даже это Proliant 6000), но и если SCSI-контроллер производства Compaq (именно такой стоял в сертифицированной машине) заменить на другую модель. Более того, чтобы обеспечить уровень безопасности C2, необходимо строго следовать инструкциям, содержащимся в документе Microsoft "Установки для соответствия защиты уровню C2". Так, если отключена система аудита или на винчестере присутствует MS-DOS, то ни о каком уровне C2 не может быть и речи.

Формально процедуры тестирования и сертификации бесплатны, но косвенные затраты по подготовке необходимых документов и проведению тестов выливаются в весьма круглую сумму. Не всякая компьютерная компания может себе это позволить. Сам же процесс сертификации длится порядка двух лет, что также не добавляет энтузиазма разработчикам ПО. Довольно часто продукт получает сертификат к тому времени, когда он уже устарел или устарела программно-аппаратная конфигурация, на которой продукт испытывался. Но и получение сертификата безопасности не гарантирует отсутствия "дыр", что Национальный центр компьютерной безопасности честно признает. Известны многочисленные случаи, когда в системах, имеющих сертификат, безопасность не соответствовала заявленной.

В связи с вышеизложенным большинство компьютерных компаний предпочитают не тестировать свои продукты, тем более что сертификат важен только при использовании в военных и государственных учреждениях (и то не всех). Обычно речь идет о так называемой совместимости с тем или иным классом безопасности, т. е. процедура тестирования не проводится, но, как говорится, "фирма гарантирует". Зачастую коммерческие организации этим вполне и удовлетворяются.

Среди компьютерных специалистов бытует мнение о невысокой защищенности ОС UNIX. Список EPL говорит об обратном. Самые безопасные ОС принадлежат именно к семейству UNIX. Правда, эти версии UNIX дополнены мощными системами аудита и средствами разграничения полномочий не только на уровне пользователей, но и на уровне компонентов ОС.

ВМЕСТО ЗАКЛЮЧЕНИЯ

Все, о чем говорилось в этой статье, не имеет ровным счетом никакого отношения к российской действительности. Тестирование и сертификацию средств вычислительной техники и автоматизированных систем в России осуществляет Гостехкомиссия при Президенте РФ, и совсем по иным правилам, нежели Национальный центр компьютерной безопасности США. Российские классы защищенности имеют весьма отдаленное отношение к американским классам безопасности. Более того, ни одна компьютерная система, уже имеющая американский сертификат, не пройдет тестирования в Гостехкомиссии без удовлетворения ряду специфических требований.

Вдобавок американские критерии не действуют и в Европе, где имеется свой аналог "Оранжевой книги" под названием "Критерии оценки безопасности информационной технологии" (Information Technology Security Evaluation Criteria, ITSEC). В отличие от "Оранжевой книги" в ITSEC делается упор на понятиях "целостность" и "доступность".

Когда при покупке компьютерного продукта вам сообщают, что он соответствует американскому классу безопасности, помните, что в общем случае это ничего не значит. Если продукт новый, то, скорее всего, он не имеет американского сертификата, а если имеет, то в России этот сертификат не действует.

Обеспечение защиты средств вычислительной техники (СВТ) и автоматизированных систем (АС) осуществляется системой разграничения доступа субъектов и объектов доступа, а также обеспечивающими средствами для этой системы.

Концепция защиты средств вычислительной техники и автоматизированных систем от несанкционированного доступа к информации утверждена решением Государственной технической комиссии при Президенте Российской Федерации от 30 марта 1992 г.

Способы реализации системы разграничения доступа (СРД) зависят от конкретных особенностей СВТ и АС. Возможно применение следующих способов защиты и любых их сочетаний:

- распределенная СРД и СРД, локализованная в программно-техническом комплексе (ядро защиты);

- СРД в рамках операционной системы, СУБД или прикладных программ;

- СРД в средствах реализации сетевых взаимодействий или на уровне приложений;

- использование криптографических преобразований или методов непосредственного контроля доступа;

- программная и (или) техническая реализация СРД.

В случае использования средств защиты от НСД в государственных информационных системах (ГИС) они должны быть сертифицированы минимум по 6 -ому классу. Средства вычислительной техники при этом должны быть сертифицированы не менее чем по 5 -ому классу.

Кроме того, в ГИС первого и второго классов защищенности средства защиты от НСД должны быть сертифицированы не ниже чем по 4 уровню контроля отсутствия недекларированных возможностей.

В информационных системах персональных данных (ИСПДн):

- в ИСПДн 1 уровня защищенности - средства защиты от НСД не ниже 4 класса, а СВТ - не ниже 5 класса;

- в ИСПДн 2 уровня защищенности - средства защиты от НСД не ниже 5 класса, а СВТ - не ниже 5 класса;

- в ИСПДн 3 уровня защищенности - средства защиты от НСД не ниже 6 класса, а СВТ - не ниже 5 класса;

- в ИСПДн 4 уровня защищенности - средства защиты от НСД не ниже 6 класса, а СВТ - не ниже 6 класса.

В ИСПДн первого и второго уровня защищенности должны использоваться средства защиты информации, также сертифицированные не ниже чем по 4 уровню контроля отсутствия недокументированных возможностей (НДВ).

Данные о сертификации средств защиты находится в Государственном реестре сертифицированных средств защиты информации, администрируемом ФСТЭК России. В частности, для продукции компании Microsoft имеем:

| № сертификата | Дата внесения в реестр | Срок действия сертификата | Предназначение средства (область применения), краткая характеристика параметров / (оценка возможности использования в ИСПДн) |

| 1929/1 | 14.05.2010 | 14.05.2019 | Microsoft Windows Server 2008 Enterprise Edition (SP2)– по 5 классу СВТ (может использоваться в 1Г и может использоваться для защиты информации в ИСПДн до 3 класса включительно) |

| 4006 | 29.08.2018 | 29.08.2023 | MS Windows Server 2016 - по 5 классу защищенности для СВТ |

| 4369 | 10.02.2021 | 10.02.2026 | ОС Microsoft Windows 10 в редакции Корпоративная - требования доверия (6), Требования к ОС, Профиль защиты ОС (А шестого класса защиты. ИТ.ОС.А6.ПЗ) |

Классы защищенности СВТ от НСД

ФСТЭК России устанавливает семь классов защищенности СВТ от НСД к информации. Самый низкий класс - седьмой, самый высокий - первый. Классы подразделяются на четыре группы, отличающиеся качественным уровнем защиты:

- первая группа содержит только один седьмой класс;

- вторая группа характеризуется дискреционной защитой и содержит шестой и пятый классы;

- третья группа характеризуется мандатной защитой и содержит четвертый, третий и второй классы;

- четвертая группа характеризуется верифицированной защитой и содержит только первый класс.

Требования безопасности информации к операционным системам

Требования безопасности информации к операционным системам утверждены приказом ФСТЭК России от 19 августа 2016 г. № 119 , вступили в силу с 1 июня 2017 г. Устанавливают 3 типа (А, Б, В) и 6 классов защиты ОС:

- Тип А – ОС общего назначения,

- Тип Б – встраиваемая ОС,

- Тип В – ОС реального времени.

6 класс – самый низкий, 1 класс – самый высокий

Операционные системы 6 класса защиты применяются в ГИС 3 и 4 классов защищенности, в АСУТП 3 класса защищенности, в ИСПДн при необходимости обеспечения 3 и 4 уровней защищенности персональных данных

Операционные системы 1, 2, 3 класса применяются в информационных системах, обрабатывающих государственную тайну.

Профили защиты операционных систем

Профили защиты операционных систем подробно рассмотрены в следующих методических документах ФСТЭК России:

- Методические документы. Профили защиты операционных систем типов "Б" и "В“. Утверждены ФСТЭК России 11 мая 2017 г.

- Методические документы. Профили защиты операционных систем типа "А“. Утверждены ФСТЭК России 8 февраля 2017 г.

Встроенные механизмы и средства защиты ОС Windows Server 2012

Операционная система Microsoft Windows Server 2012 имеет развитые встроенные механизмы и средства защиты, а именно:

- разграничение прав и полномочий пользователей с помощью учётных записей и групп;

- разграничение прав (разрешений) на доступ к объектам (на уровне объекта);

- локальная политика безопасности и групповые политики;

- защита реестра и ограничение прав доступа к нему;

- использование шифрующей файловой системы EFS и шифрование диска BitLocker;

- средства обеспечения безопасности сетевых подключений;

- средства аудита.

Разграничение полномочий для групп и учетных записей пользователей

Компьютеры, на которых установлена поддерживаемая версия Windows, могут контролировать использование системных и сетевых ресурсов с помощью взаимосвязанных механизмов аутентификации и авторизации. После аутентификации пользователя операционная система Windows использует встроенные технологии авторизации и контроля доступа для реализации второго этапа защиты ресурсов: определения, имеет ли аутентифицированный пользователь правильные разрешения для доступа к ресурсу.

Владельцы объектов обычно предоставляют разрешения группам безопасности, а не отдельным пользователям. Пользователи и компьютеры, добавленные в существующие группы, принимают разрешения этой группы. Если объект (например, папка) может содержать другие объекты (например, подпапки и файлы), он называется контейнером. В иерархии объектов связь между контейнером и его содержимым выражается ссылкой на контейнер как на родителя. Объект в контейнере называется дочерним, а дочерний объект наследует настройки контроля доступа родительского элемента. Владельцы объектов часто определяют разрешения для контейнерных объектов, а не отдельных дочерних объектов, чтобы упростить управление доступом.

Разрешения на доступ к ресурсам для групп и учетных записей пользователей

Общие ресурсы доступны пользователям и группам, отличным от владельца ресурса, и их необходимо защищать от несанкционированного использования. В модели управления доступом пользователи и группы (также называемые субъектами безопасности) представлены уникальными идентификаторами безопасности ( SID ). Им назначаются права и разрешения, которые информируют операционную систему о том, что может делать каждый пользователь и группа. Каждый ресурс имеет владельца, который предоставляет разрешения участникам безопасности. Во время проверки контроля доступа эти разрешения проверяются, чтобы определить, какие участники безопасности могут получить доступ к ресурсу и как они могут получить к нему доступ.

К общим ресурсам относятся файлы, папки, принтеры, разделы реестра и объекты доменных служб Active Directory ( AD DS ). Общие ресурсы используют списки контроля доступа ( ACL ) для назначения разрешений. Это позволяет администраторам ресурсов осуществлять контроль доступа следующими способами:

- запретить доступ неавторизованным пользователям и группам;

- установите четко определенные ограничения на доступ, который предоставляется авторизованным пользователям и группам.

Права доступа определяют тип доступа, который предоставляется пользователю или группе для объекта или свойства объекта. Используя пользовательский интерфейс управления доступом, можно установить разрешения NTFS для таких объектов, как файлы, объекты Active Directory, объекты реестра или системные объекты, такие как процессы. Разрешения могут быть предоставлены любому пользователю, группе или компьютеру. Рекомендуется назначать разрешения группам, поскольку это повышает производительность системы при проверке доступа к объекту.

Для любого объекта вы можете предоставить разрешения:

- группы, пользователи и другие объекты с идентификаторами безопасности в домене;

- группы и пользователи в этом домене и любые доверенные домены;

- локальные группы и пользователи на компьютере, где находится объект.

Права доступа к объекту зависят от типа объекта. Например, разрешения, которые можно прикрепить к файлу, отличаются от разрешений, которые можно прикрепить к разделу реестра. Однако некоторые разрешения являются общими для большинства типов объектов:

- чтение;

- изменение;

- смена владельца;

- удаление

Когда устанавливаются разрешения, указываются уровни доступа для групп и пользователей. Например, можно разрешить одному пользователю читать содержимое файла, разрешить другому пользователю вносить изменения в файл и запретить всем другим пользователям доступ к файлу. Можно установить аналогичные разрешения для принтеров, чтобы определенные пользователи могли настраивать принтер, а другие пользователи могли только печатать.

Локальная групповая политика (gpedit.msc)

Политики параметров безопасности - это правила, которые можно настроить на компьютере или нескольких компьютерах для защиты ресурсов на компьютере или в сети. Расширение Параметры безопасности оснастки Редактор локальной групповой политики (Gpedit.msc) позволяет определять конфигурации безопасности как часть объекта групповой политики (GPO). Объекты групповой политики связаны с контейнерами Active Directory, такими как сайты, домены и организационные единицы, и позволяют администраторам управлять параметрами безопасности для нескольких компьютеров с любого компьютера, присоединенного к домену.

Настройки безопасности могут контролировать:

- аутентификацию пользователя в сети или на компьютере;

- ресурсы, к которым пользователям разрешен доступ;

- записывать ли действия пользователя или группы в журнал событий;

- членство в группе.

Для управления настройками безопасности для нескольких компьютеров можно использовать один из следующих вариантов:

- отредактировать определенные параметры безопасности в объекте групповой политики.

- использовать оснастку Шаблоны безопасности , чтобы создать шаблон безопасности, содержащий политики безопасности, которые вы хотите применить, а затем импортировать шаблон безопасности в объект групповой политики. Шаблон безопасности - это файл, представляющий конфигурацию безопасности, который можно импортировать в объект групповой политики, применить к локальному компьютеру или использовать для анализа безопасности.

Локальная политика безопасности

Помимо использования групповых политик безопасности Active Directory следует также использовать локальные политики, так как они затрагивают не только права пользователей, выполняющих вход через доменную учетную запись, но и локальные аккаунты. Для управления локальными политиками нужно использовать соответствующую оснастку Локальная политика безопасности , вызываемую командой secpol.msc ( Выполнить ( WIN+R )).

Например, при помощи локальной политики безопасности можно блокировать RDP-подключения для учетных записей с пустым паролем:

Computer Configuration - Настройки Windows - Настройки безопасности - Локальные политики безопасности - Параметры безопасности и включите (Enable) параметр Учетные записи: Разрешить использование пустых паролей только при консольном входе :

Защита реестра Windows

Реестр, а точнее разделы реестра, также относится к общим ресурсам Windows. Соответственно к ним также могут быть применены ограничения на доступ отдельных пользователей или групп:

Либо можно через редактор локальной групповой политики полностью запретить доступ к средствам редактирования реестра:

Нажать комбинацию клавиш Win+R , в окне редактирования следует ввести: gpedit.msc Откроется редактор локальной групповой политики. В нем в Конфигурация пользователя выбрать Административные шаблоны далее Система . Из списка найти пункт Запретить доступ к средствам редактирования реестра и кликнуть на нем дважды. Выбрать Включить и затем нажать ОК

Шифрующая файловая система EFS

Шифрованная система Encrypting File System (EFS) позволяет быстро зашифровать и поставить пароль на ваши файлы и папки в системе windows, используя собственную учетную запись пользователя. Поскольку файлы или папки были зашифрованы с использованием пароля учетной записи пользователя windows, другие пользователи на вашей системе, включая администратора, не может открыть, изменить или переместить папки, или файлы. Система EFS является полезной, если вы не хотите, чтобы другие пользователи смотрели ваши файлы и папки.

Encrypting File System и BitLocker это разные системы для шифрования. EFS считается менее безопасной, чем BitLocker. Любое лицо, знающее пароль учетной записи, под которой было произведено шифрование, может легко получить доступ к зашифрованной информации. Вы не сможете шифровать целые разделы диска, EFS работает только с файлами и папками, а BitLocker наоборот, только с дисками и съемными носителями.

Средства безопасности сетевых подключений

Операционная система Windows Server 2012 имеет развитые средства безопасности сетевых подключений:

- брандмауэр Windows в режиме повышенной безопасности;

- политика сети и удаленного доступа - служба маршрутизации и удалённого доступа;

- преобразование сетевых адресов NAT;

- криптографическая аутентификация, использование цифровых подписей и сертификатов безопасности;

- использование виртуальных частных сетей (VPN);

- шифрование передаваемых данных, возможность использования безопасного IP-протокола – Ipsec и протокола TLS.

Брандмауэр Windows позволяет создавать расширенные правила сетевых подключений для достаточно мощной защиты. Возможно создание правила доступа к Интернету для программ, белые списки, ограничивать трафик для определенных портов и IP адресов, не устанавливая сторонних программ-фаерволов для этого.

Подробнее средства безопасности сетевых подключений рассмотрены в материале Техническая защита информации в локальных и глобальных сетях»

Читайте также: