Как отключить фильтрацию mac адресов на роутере

Обновлено: 07.07.2024

В этой статье я расскажу о блокировке Wi-Fi клиентов, которые подключены к роутеру. Проще говоря, покажу как по MAC-адресу заблокировать подключено устройство в настройках вашего роутера. Или же заблокировать абсолютно все устройства, и разрешить подключаться только некоторым. Не странно, что статья по блокировке доступа к сайтам через роутер Tp-Link пользуется большой популярностью. Не редко приходится ограничивать доступ к интернету через роутер для какого-то устройства, или же полностью его блокировать.

Подробно рассмотрим блокировку устройств по MAC-адресам на роутерах Asus, Tp-Link, D-link и Zyxel. В них эта функция реализована, правда у каждого производителя по-своему. Но ничего страшного, там не сложно разобраться. Главное, у вас должен быть доступ к настройкам роутера. Не буду здесь расписывать для чего может пригодится такая блокировка, вариантов на самом деле очень много. Кстати, можно запретить подключаться к своему Wi-Fi абсолютно любому устройству: смартфону, планшету, ноутбуку и т. д.

Как правило, есть два способа, которыми можно заблокировать Wi-Fi клиентов:

- Заблокировать абсолютно все устройства, никто не сможет подключаться к вашему роутеру, и разрешить только необходимые устройства (MAC-адреса устройств) . Этот способ отлично подходит для дополнительной защиты Wi-Fi сети. В паре с хорошим паролем, такая блокировка сделает вашу беспроводную сеть очень хорошо защищенной. Но, если вы часто подключаете новые устрйоства, то это не очень удобно, так как придется каждый раз прописывать их MAC-адреса.

- Ну и второй способ, который используют чаще всего, это блокировка определенных клиентов Wi-Fi сети. Например, у вас дома к роутеру подключается 10 устройств, и вы хотите одному из них заблокировать интернет (подключение) .

Давайте подробнее рассмотрим сам процесс на разных маршрутизаторах. Ищите ниже инструкцию для своего роутера, и следуйте инструкциям.

Блокировка устройств по MAC-адресу на роутере Asus

Подключитесь к роутеру, и откройте настройки по адресу 192.168.1.1. Или, смотрите подробную инструкцию по входу в панель управления. В настройках перейдите на вкладку Беспроводная сеть – Фильтр MAC адресов беспроводной сети.

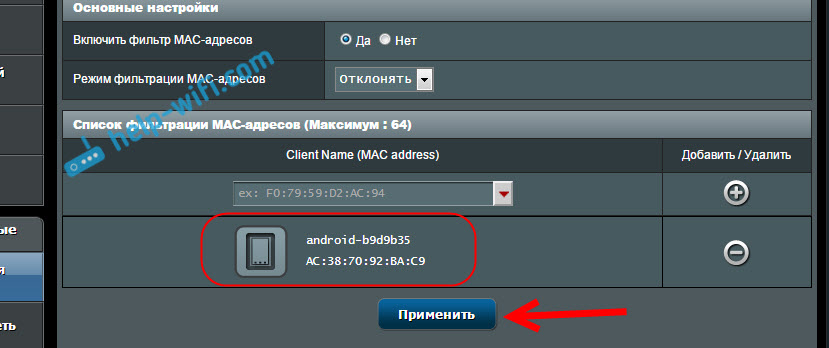

Напротив пункта Включить фильтр MAC-адресов установите переключатель в положение Да. В меню Режим фильтрации MAC-адресов вы можете выбрать Отклонять, или Принимать. Имеется введу, устрйоства, которые мы добавим в список. Если выбрать Принимать, то будут заблокированы абсолютно все устройства, кроме тех, которые вы добавите в список. Скорее всего, вам нужно оставить Отклонять, что бы блокировать только некоторых клиентов.

Дальше, выберите из списка подключенное устройство, которое вы хотите заблокировать, или пропишите MAC-адрес устройства вручную. Для добавления устройства нажмите на кнопку добавить (+).

Добавленный клиент появится в списке. Что бы сохранить, нажмите на кнопку Применить. Устройство будет отключено от вашей Wi-Fi сети, и не сможет к ней подключится, пока вы его не разблокируете.

Что бы убрать блокировку, нажмите напротив устройства на кнопку Удалить (-), и нажмите Применить. У Asus эта функция реализована очень просто и понятно. Думаю, вы со мной согласитесь.

Блокируем Wi-Fi клиентов по MAC-адресу на роутере Tp-Link

Уже по стандартной схеме, заходим в настройки своего Tp-Link. Переходим на вкладку Wireless – Wireless MAC Filtering. Нажимаем на кнопку Enable, что бы включить фильтрацию.

По умолчанию будет установлено Deny, это значит, что будут заблокированы только те устройств, которые вы укажите . Если же выбрать Allow, то будут заблокированы абсолютно все устройства. Нажмите на кнопку Add New. что бы добавить новое устройство.

В поле MAC Address прописываем адрес устройства, которое хотим заблокировать.

Что бы на роутере Tp-Link посмотреть подключенные на данный момент устройства, и их адреса, перейдите на вкладку DHCP – DHCP Client List. Там вы сможете скопировать MAC-адрес нужного клиента.В поле Description пишем произвольное название для правила. А напротив Status оставляем Enabled (это значит, что правило включено) . Для сохранения жмем на кнопку Save.

Появится созданное правило. Вы можете его удалить, или изменить, нажав на соответствующие ссылки напротив него. Или же, создать новое правило, для еще одного клиента.

Что бы обратно разблокировать устройство, достаточно удалить правило, либо отредактировать его, и сменить Status на Disabled.

Как запретить Wi-Fi устройство на роутере D-Link?

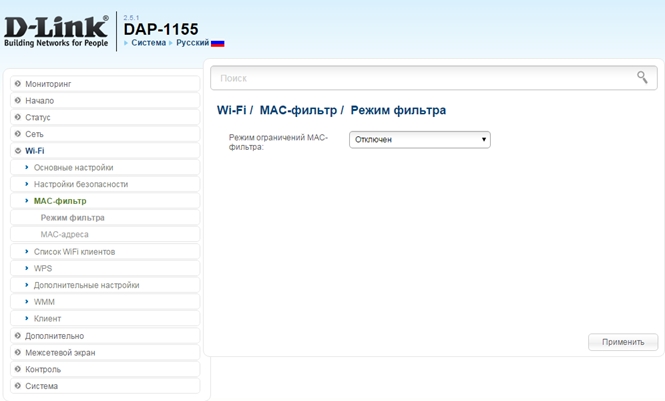

Так, сейчас будем блокировать клиентов на D-link DIR-615. Заходим в настройки по адресу 192.168.0.1. Если делаете в первый раз, или не получается, то смотрите эту инструкцию. В настройках переходим на вкладку Wi-Fi – MAC-фильтр – Режима фильтра. В меню, напротив Режим ограничений MAC-фильтра, выбираем один из двух вариантов: Разрешать, или Запрещать.

Если вы хотите заблокировать одного, или нескольких клиентов, то выберите Запрещать. А если хотите блокировать абсолютно все подключения по Wi-Fi, кроме тех устройств, которые добавите в список, то выберите Разрешать. Нажмите на кнопку Применить.

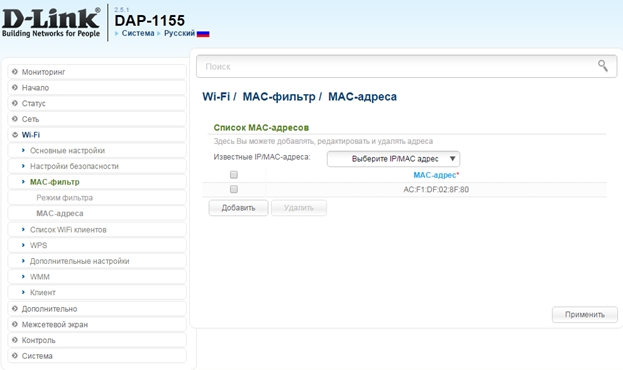

Дальше переходим на вкладку MAC-фильтр – MAC-адреса. И выбираем из списка (устройств, которые подключены) устройство, которое хотим заблокировать. Либо нажимаем на кнопку добавить, и указываем адрес вручную. Нажимаем кнопку Применить.

Добавленные устройства появляться в списке, и не смогут подключатся к вашей сети. Вы сможете удалять их из списка, или добавлять новые.

Вот так это настраивается на роутерах D-Link. Все просто, только жаль, что в списке возле адреса не выводится имя устройства. Сложно понять кого блокировать.

Контроль Wi-Fi клиентов по MAC-адресам на Zyxel

Давайте еще рассмотрим настройку фильтрации по MAC на устройствах ZyXEL Keenetic. Зайдите в настройки своего роутера по адресу 192.168.1.1. Сначала, нам нужно зарегистрировать необходимое устройство в домашней сети. Для этого, снизу перейдите на вкладку Домашняя сеть, нажмите в списке на нужное устройство, и нажмите на кнопку Зарегистрировать.

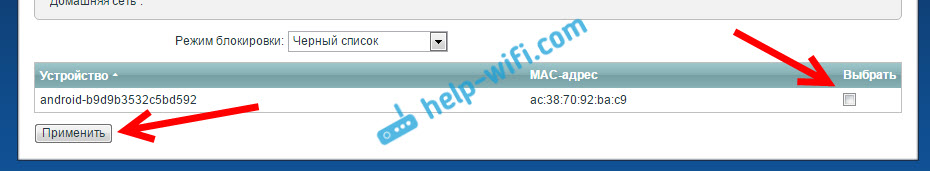

Дальше перейдите на вкладку Сеть Wi-Fi, и сверху откройте вкладку Список доступа. Первым делом, в поле Режим блокировки выберите тот, который вам подходит. Белый список – блокировать все устройства, кроме тех что в списке. Черный список – блокировать только тех клиентов, которые в писке.

Выделаем галочкой устройство, которое нужно заблокировать, и нажимаем кнопку Применить.

После этого, клиент будет отключен от роутера, и не сможет больше подключится.

Что бы убрать устройство из черного списка, достаточно снять галочку, и Применить настройки.

Вот и вся инструкция.

Может быть такое, что вы случайно заблокируете сами себя. В таком случае, зайдите в настройки подключившись к роутеру с помощью кабеля, или с другого устройства, и удалите свое устройство из списка. Если вдруг не получится, то можно сделать сброс настроек роутера.

Вопрос: Что такое MAC-фильтр, для чего он нужен и как его настроить? Ответ:

MAC-фильтр – определяет список MAC-адресов устройств, которые будут иметь доступ к Вашей сети, либо для которых доступ к сети будет запрещен.

MAC-фильтр наряду с шифрованием, аутентификацией и ключом шифрования (паролем от Wi-Fi сети) является дополнительной мерой защиты Вашей беспроводной сети. К примеру, если Вы хотите ограничить доступ посторонним лицам к Вашей сети, или разрешить доступ только своим устройствам. Иногда его используют в качестве функции «родительский контроль» и запрещают подключение к сети устройствам ребенка.

В качестве исходных данных для того, чтобы задать правило, используется MAC-адрес устройства, которому Вы хотите разрешить или запретить доступ. Для беспроводных адаптеров серии DWA MAC-адрес устройства обычно указан на упаковке устройства, либо же на стикере расположенном на нижней части адаптера. Если Вы хотите узнать MAC- адрес беспроводного адаптера своего компьютера/ноутбука то, можно воспользоваться одним из методов:

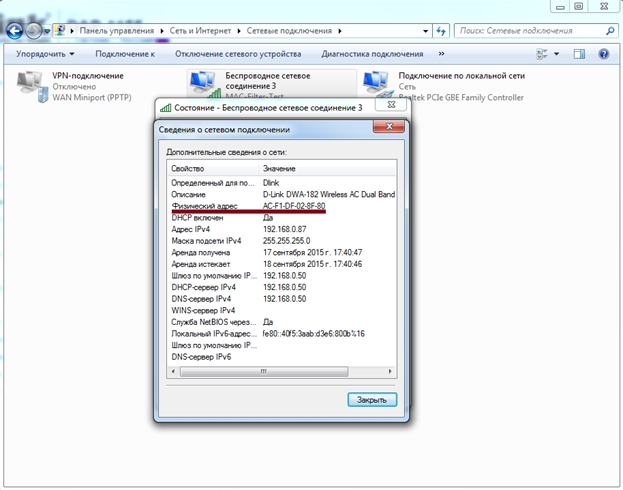

Метод 1. Определение MAC-адреса стандартными средствами ОС Windows 7

1. Пуск → Панель управления → Сеть и Интернет → Центр управления сетями и общим доступом → Изменение параметров адаптера

2. Нажимаете на Подключение по беспроводной сети правой кнопкой мыши и в появившемся контекстном меню выбираете пункт Состояние

4. В строке Физический адрес указан MAC-адрес беспроводного адаптера

Именно этот адрес нужно будет вводить в МАС-фильтре роутера.

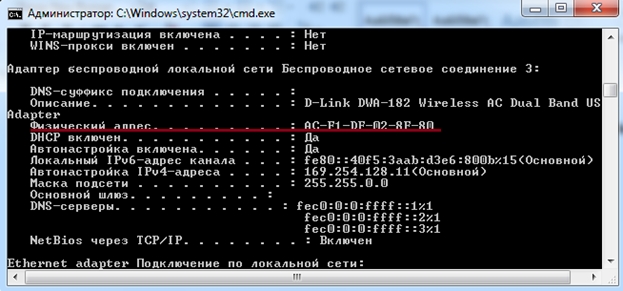

Метод 2. Определение МАС-адреса с помощью командной строки

1. Нажать комбинацию клавиш Win + R, в окне Выполнить набрать команду cmd и нажать Enter – запустится командная строка. Либо можно вызвать командную строку через: Пуск → Все программы → Стандартные → Командная строка

2. В командной строке набрать команду ipconfig /all

3. В отобразившейся информации найдите раздел Адаптер беспроводной локальной сети или Беспроводное сетевое соединение. В строке Физический адрес будет отображен МАС-адрес беспроводного адаптера.

Ниже будут рассмотрены режимы МАС-фильтра и их настройка на примере DAP-1155 rev. B1.

1. Открыть браузер, например: Internet Explorer, Mozilla Firefox, Google Chrome, Safari и т.д.

2. В адресной строке браузера ввести IP-адрес роутера/точки доступа (для DAP-1155 — 192.168.0.50)

3. В форме авторизации заполнить поля Имя пользователя и Пароль и нажать Enter

4. Выбрать раздел Wi-Fi и перейти в подраздел MAC-фильтр.

MAC-фильтр имеет три режима: отключен, разрешить, запретить. Ниже будет рассмотрен каждый из режимов.

Режим ограничений MAC-фильтра: Отключен

Если MAC-фильтр находится в состоянии Отключен, то доступ к беспроводной сети разрешен всем подключаемым устройствам.

Режим ограничений MAC-фильтра: Разрешен

Если MAC-фильтр в состоянии Разрешен, то устройствам, MAC-адреса которых добавлены в разделе MAC-адреса – доступ к сети разрешен, устройства, MAC-адреса которых не добавлены в список – доступ запрещен.

1. На Web-интерфейсе устройства выбрать раздел Wi-Fi

2. Перейти в подраздел МАС-фильтр

3. В подразделе Режим фильтра выбрать Разрешен, нажать кнопку Применить

4. Перейти в раздел МАС-адреса. Нажать кнопку добавить и вписать МАС-адрес беспроводного устройства, которому Вы хотите разрешить доступ к беспроводной сети и нажать Применить.

5. В левом верхнем углу выбрать пункт Система → Сохранить

Теперь доступ к сети будет иметь только то устройство, МАС-адрес которого был прописан. Остальные устройства к данной Wi-Fi сети подключиться не смогут.

Режим ограничений МАС-фильтра: Запрещать

Если MAC-фильтр в состоянии Запрещать, то устройствам, MAC-адреса которых добавлены в разделе MAC-адреса – доступ к сети запрещен, устройства MAC-адреса которых не добавлены в список – доступ разрешен.

Этичный хакинг и тестирование на проникновение, информационная безопасность

Как изменить MAC адрес

Большинство сетевого оборудования позволяет легко менять MAC адреса из графического интерфейса. В любом случае, сейчас не стоит затрагивать эту тему — если у вас проблемы со сменой, то поищите в Гугле инструкции для вашего устройства.

В Linux изменить MAC своего адаптера можно следующим образом (работает как для проводных сетей, так и для беспроводных):

Предварительно нужно отключить любые mon-интерфейсы. Проверить, заработала ли подмена, можно вызвав ifconfig wlan0 — в строке Hwaddr должен быть указанный выше MAC.

Кроме того, в *nix есть macchanger — с его помощью можно выставить себе случайный MAC. Если поставить его в init.d, то неприятель будет совершенно сбит с толку, так как при каждой загрузке наш MAC будет другим (работает для любых проводных и беспроводных адаптеров, как и ifconfig).

Пусть вас не слишком обольщает свобода смены MAC адресов на произвольные: некоторые Точки Доступа не подключают клиентов с невалидными MAC-адресами, поэтому если вы меняете на произвольный, то убедитесь, что он имеется в базе данных, иначе у вас могут начаться непредвиденные проблемы. В Kali Linux эту базу данных можно найти в файлах

- /var/lib/ieee-data/oui.txt

- /var/lib/ieee-data/oui36.txt.

- /var/lib/ieee-data/iab.txt

- /var/lib/ieee-data/mam.txt

А обновить базу данных можно командой

Намного важнее другой вопрос: какой именно MAC адрес является валидным, на какой адрес нужно менять?

На вскидку я могу назвать минимум три способа узнать MAC адреса, которые находятся в белом списке фильтра. О двух из них я расскажу здесь. Это:

- посмотреть MAC адрес клиента, подключённого к точке доступа. Это можно сделать с помощью Airodump-ng

- подобрать MAC адрес методом перебора (по словарю или брутфорсингом). Это можно сделать с помощью программы mdk3

Как узнать MAC адреса из белого списка

В этом нам поможет программа Airodump-ng. Переводим нашу беспроводную карту в режим монитора и запускаем Airodump-ng.

Например, на этом изображении хорошо видно, что точка доступа Kitty имеет, по крайней мере, двух клиентов. Их валидные MAC адреса здесь же (смотрите поле STATION).

Бывает так, что не получается увидеть сразу клиентов для определённых точек доступа. Т.е. какие-то клиенты присутствуют, но программа собрала ещё недостаточно сведений, чтобы сопоставить их с какой-либо из ТД. Для этого нам нужно применить атаку деаутентификация: если у ТД есть хоть один клиент, то мы это увидим сразу после его переподключения.

Кстати, чтобы сделать две вещи в одно время, можно заодно и захватить рукопожатие.

Для деаутентификации останавливаем Airodump-ng и запускаем снова, только уже с указанием канала интересующей нас ТД.

И после этого «пуляем» пакеты деаутентификации и смотрим на экран:

Например, я не видел клиентов для точки доступа SecondaryAP.

После выполнения атаки «раскрылся» один из клиентов:

Его MAC 20:02:AF:32:D2:61 — это точно адрес из белого списка, ведь в ином случае он не смог бы подключиться.

Плюсы раскрытия MAC адреса с помощью Airodump-ng:

- Быстрота по сравнению с брутфорсом, особенно при использовании атаки деаутентификация

Минусы раскрытия MAC адреса с помощью Airodump-ng:

- Метод неприменим, если нет подключённых к точке доступа беспроводных клиентов

- Если не используется атака деаутентификация, можно прождать долгое время прежде чем будет обнаружен клиент интересующей нас сети

- Если использовать атаку деаутентификация, то вы теряете невидимость для сканеров и систем обнаружения и предотвращения вторжения беспроводной сети

Подбор MAC адреса методом перебора (по словарю и грубой силой)

В этом нам поможет программа mdk3, а именно - её режим брутфорса фильтра MAC.

Этот тест использует список известных MAC адресов клиентов и пытается пройти аутентификацию с ними в заданной ТД, при этом динамически изменяется таймаут ответа для лучшей производительности. В настоящее время это работает на ТД, которые отклоняют должным образом открытый запрос аутентификации

Плюсы раскрытия MAC адреса с помощью mdk3:

- Возможен подбор даже если у Wi-Fi нет подключённых клиентов

Минусы раскрытия MAC адреса с помощью mdk3:

- Как правила, занимает больше времени

- «Шумность» метода: ваша активность точно будет замечена системами монитора беспроводных сетей (если эти системы есть) и может быть расценена как подозрительная

В программе mdk3 нас интересует режим f — Режим брутфорса фильтра MAC.

Примеры использования команд:

Здесь mdk3 — имя программы, f указывает на режим брутфорса фильтра MAC, -t 20:25:64:16:58:8C это BSSID целевой ТД, -m 00:12:34 устанавливает диапазон MAC адресов для использования (3 байта, например, 00:12:34). Если не указана -m, то будет использоваться внутренняя база данных.

Ещё один пример:

Все опции такие же, кроме одной новой: -f 00:12:34:00:00:25 — здесь установлен MAC адрес с которого будет начат брутфорс.

Вы не можете использовать -f и -m в одно время. Но можно запускать программу вообще без этих двух опций:

Если вы не хотите использовать деаутентификацию клиентов, то для значительного ускорения процедуры брутфорса можно провести перебор по MAC адресам клиентов, которые находятся в радиусе действия Wi-Fi.

Итак, белый список MAC адресов не увеличивает реальную защиту беспроводной сети. Он затрудняет использование ТД легитимными пользователями, поэтому его, наравне с созданием скрытых сетей Wi-Fi (подробности смотрите в статье «Как узнать имя скрытой сети Wi-Fi») следует относить к негодным средствам защиты сети.

Как показывает практика, большинство пользователей забывают или пренебрегают защитой своей домашней сети сразу после установки пароля на Wi-Fi.

Защита беспроводной сети – не самая простая, но очень важная задача.

Получив доступ к вашей сети, злоумышленник может безнаказанно размещать нелегальный контент или занять ваш канал и значительно снизить скорость соединения, за которое вы, кстати, платите. Он также может получить доступ не только к вашему компьютеру, но и ко всем устройствам в вашей сети.

Вместо того, чтобы испытывать судьбу – давайте пройдёмся по простым и очевидным мероприятиям, которыми пользователи частенько пренебрегают.

Скрываем SSID

Включаем шифрование

WEP (WIRED EQUIVALENT PRIVACY).

Вышел еще в конце 90-х и является одним из самых слабых типов шифрования. Во многих современных роутерах этот тип шифрования вовсе исключен из списка возможных вариантов шифрования. Основная проблема WEP — заключается в ошибке при его проектировании. WEP фактически передаёт несколько байт ключа шифрования (пароля) вместе с каждым пакетом данных. Таким образом, вне зависимости от сложности пароля можно взломать любую точку доступа зашифрованную при помощи WEP, перехватив достаточное для взлома пароля число пакетов.

WPA и WPA2 (WI-FI PROTECTED ACCESS)

Одни из самых современных на данный момент типов шифрования и новых пока не придумали. WPA/WPA2 поддерживают два разных режима начальной аутентификации (проверка пароля для доступа клиента к сети) — PSK и Enterprise.

Настраиваем фильтр MAC адресов

Включаем гостевой доступ

Отключаем удаленное администрирование

Описанные выше меры по повышению безопасности вашей Wi-Fi сети не могут гарантировать абсолютную защиту вашей сети. Не стоит пренебрегать профилактикой и изредка просматривать список подключенных устройств к вашей сети. В интерфейсе управления роутером можно найти информацию о том, какие устройства подключались или подключены к вашей сети.

Wi-Fi мы используем не только дома или на работе. Не стоит забывать об опасности использования публичных Wi-Fi сетей в кафе, торговых комплексах, аэропортах и других общественных местах. Все мы любим халявный бесплатный Wi-Fi, посидеть в социальных сетях, проверить почту за чашечкой кофе или просто полазить по любимым сайтам, ожидая посадки на рейс в аэропорту. Места с бесплатным Wi-Fi привлекают кибермошенников, так как через них проходят огромные объемы информации, а воспользоваться инструментами взлома может каждый.

Наиболее распространёнными вариантами атак и угрозами в публичных Wi-Fi сетях можно назвать:

Sniffing – перехват данных в wi-fi сети. Перехватывая пакеты на пути от вашего устройства к роутеру злоумышленник может перехватить абсолютно любую информацию, в том числе логины и пароли от сайтов.

Ewil twin – сеть созданная злоумышленником, который находится неподалёку от вас. Создав такую сеть ему остаётся лишь дождаться, пока кто-нибудь к ней подключится. Соответственно вся информация о всех ваших действиях будет проходить через ноутбук злоумышленника.

Что мы можем посоветовать, если вы всё-таки решили поработать из кофейни или аэропорта? Рекомендации опять же общеизвестны, но мало кем соблюдаются.

Помните! Злоумышленники для взлома используют человеческий фактор, и только потом прибегают к сложным техническим манипуляциим. Будьте бдительны и не забывайте элементарные меры по защите ваших устройств и данных.

(4 голосов, общий рейтинг: 4.50 из 5)

Большинство широкополосных маршрутизаторов и других точек беспроводного доступа включают дополнительную функцию, называемую фильтрацией MAC-адресов или аппаратной фильтрацией адресов. Это повышает безопасность, ограничивая количество устройств, которые могут подключаться к сети. Однако, поскольку MAC-адреса могут быть подделаны или подделаны, действительно ли фильтрация этих аппаратных адресов полезна или это пустая трата времени?

Аутентификация MAC должна быть включена?

В обычной беспроводной сети любое устройство, имеющее надлежащие учетные данные (знает SSID и пароль), может проходить аутентификацию на маршрутизаторе и подключаться к сети, получая IP-адрес и доступ к Интернету и любым общим ресурсам.

Фильтрация MAC-адресов добавляет дополнительный уровень к этому процессу. Прежде чем позволить любому устройству подключиться к сети, маршрутизатор проверяет MAC-адрес устройства по списку утвержденных адресов. Если адрес клиента совпадает с адресом в списке маршрутизатора, доступ предоставляется как обычно; в противном случае он заблокирован от присоединения.

Как настроить фильтрацию MAC-адресов

Чтобы настроить фильтрацию MAC-адресов на маршрутизаторе, администратор должен настроить список устройств, которым разрешено подключаться. Должен быть найден физический адрес каждого утвержденного устройства, а затем эти адреса должны быть введены в маршрутизатор, и опция фильтрации MAC-адресов включена.

Большинство маршрутизаторов отображают MAC-адрес подключенных устройств из консоли администратора. Если нет, используйте операционную систему для этого . Получив список MAC-адресов, зайдите в настройки маршрутизатора и разместите их на своих местах.

Например, чтобы включить фильтр MAC на маршрутизаторе Linksys Wireless-N, перейдите на страницу Wireless > Wireless MAC Filter . То же самое можно сделать на маршрутизаторах NETGEAR через « Дополнительно» > « Безопасность» > « Контроль доступа» , а также на некоторых маршрутизаторах D-Link в разделе « Дополнительно» > « Сетевой фильтр» .

Читайте также: