Как расшифровать файлы зашифрованные виндовс

Обновлено: 07.07.2024

Фактически, иногда ваши файлы будут зашифрованы без разрешения, например, во время атаки вредоносного ПО. К счастью, есть способы восстановить такие зашифрованные файлы. Давайте рассмотрим их все.

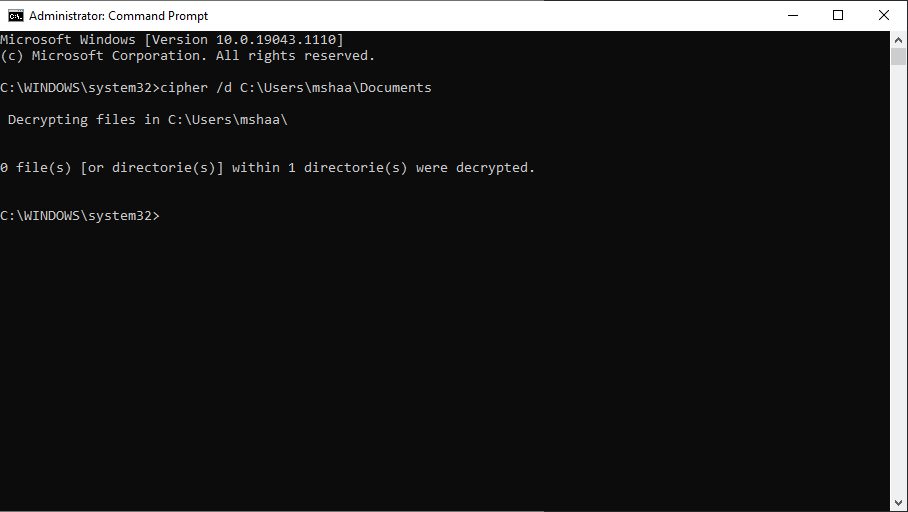

1. Расшифруйте файлы с помощью командной строки.

Вы можете расшифровать свои зашифрованные файлы и папки в Windows с помощью командной строки, интерпретатора командной строки, называемого cmd.exe или cmd.

Это работает, если вы ранее зашифровали файл с помощью команды Cipher и используете тот же компьютер и копию Windows, что и при шифровании. Если вы используете другой компьютер или недавно переустановили Windows, вы не сможете снова расшифровать файлы.

Связанный: Как использовать командную строку Windows для шифрования файлов

Для начала откройте командную строку с повышенными привилегиями. Для этого введите командную строку в строке поиска меню «Пуск» и откройте командную строку от имени администратора. Если вы не видите панель поиска, начните вводить текст, и она должна появиться.

Пришло время запустить код и расшифровать ваши файлы. Чтобы расшифровать только родительскую папку, введите следующую команду:

Чтобы расшифровать папку вместе со всеми вложенными папками и файлами, используйте следующую команду, заменив «путь» полным путем к папке, которую вы хотите расшифровать:

2. Расшифровать файлы из свойств

Если вы зашифровали свои файлы с помощью EFS, вы можете легко их расшифровать в разделе «Свойства». Щелкните зашифрованный файл правой кнопкой мыши и выберите «Свойства».

На вкладке «Общие» выберите «Дополнительно». Теперь снимите флажок «Зашифровать содержимое для защиты данных» и нажмите «ОК». Вы увидите другое диалоговое окно с вопросом, хотите ли вы Применить изменения к этой папке или Применить изменения к этой папке, подпапкам и файлам.

Выберите то, что вы хотите, и нажмите ОК. Ваши файлы будут расшифрованы за несколько секунд.

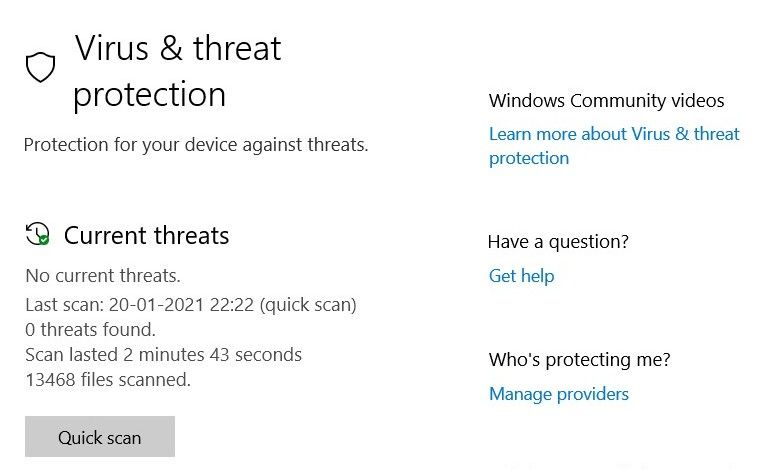

3. Удалите вредоносное ПО с помощью Защитника Windows.

Все вышеперечисленные шаги хороши и хороши, если вы для начала зашифровали свои файлы, что, если вы не выполнили шифрование? Иногда вредоносная атака шифрует ваши файлы без вашего разрешения, чтобы заблокировать вам доступ к вашим собственным документам.

В этой статье мы сосредоточимся на вредоносных программах, которые по-прежнему позволяют входить в систему на вашем компьютере. Если вы не можете войти в систему и подозреваете, что имеете дело с программой-вымогателем, ознакомьтесь с нашим руководством о том, что такое программа-вымогатель и как ее удалить. Это руководство приведет вас к некоторым инструментам расшифровки программ-вымогателей, которые могут снова разблокировать ваши файлы.

Для удаления обычных вредоносных программ вам следует просканировать свой компьютер с помощью Защитника Windows. Для начала откройте «Настройки»> «Обновления и безопасность»> «Защитник Windows». Оттуда нажмите Открыть центр безопасности Защитника Windows.

Затем нажмите Защита от вирусов и угроз> Быстрое сканирование. Защитник Windows быстро просканирует ваш компьютер на наличие проблем. Вы также можете запустить полное сканирование.

Если проблема не исчезнет, попробуйте одно из лучших бесплатных антивирусных решений и посмотрите, найдет ли он что-нибудь.

Как только антивирус обнаружит вредоносное ПО, запишите название вируса. Затем поищите в Интернете инструмент для расшифровки этой разновидности вредоносного ПО. К сожалению, вы не можете расшифровать файлы самостоятельно, поэтому вам нужно обратиться за профессиональной помощью, чтобы снова разблокировать ваши файлы.

Расшифровка файлов Windows 10

Как только троян-вымогатель / шифровальщик попадает в вашу систему, уже поздно пытаться спасти несохраненные данные. Удивительно, но многие киберпреступники не отказываются от своих обязательств после оплаты выкупа и действительно восстанавливают ваши файлы. Конечно, никто гарантий вам не даст. Всегда есть шанс, что злоумышленник заберет деньги, оставив вас наедине с заблокированными файлами.

Тем не менее, если вы столкнулись с заражением шифровальщиком, не стоит паниковать. И даже не думайте платить выкуп. Сохраняя спокойствие и хладнокровие, проделайте следующие шаги:

1. Запустите антивирус или антивирусный сканер для удаления трояна

Строго рекомендуется удалить заражение в безопасном режиме без сетевых драйверов. Существует вероятность того, что шифровальщик мог взломать ваше сетевое подключение.

Удаление вредоносной программы является важным шагом решения проблемы. Далеко не каждая антивирусная программа сможет справится с очисткой. Некоторые продукты не предназначены для удаления данного типа угроз. Проверьте, поддерживает ли ваш антивирус данную функцию на официальном сайте или связавшись со специалистом технической поддержки.

Основная проблема связана с тем, что файлы остаются зашифрованы даже после полного удаления вредоносного заражения. Тем нем менее, данный шаг как минимум избавит вас от вируса, который производит шифрование, что обеспечит защиту от повторного шифрования объектов.

Попытка расшифровки файлов без удаления активной угрозы обычно приводит к повторному шифрованию. В этом случае вы сможете получить доступ к файлам, даже если заплатили выкуп за инструмент дешифрования.

2. Попробуйте расшифровать файлы с помощью бесплатных утилит

Опять же, вы должны сделать все возможное, чтобы избежать оплаты выкупа. Следующим шагом станет применение бесплатных инструментов для расшифровки файлов. Обратите внимание, что нет гарантий, что для вашего экземпляра шифровальщика существует работающий инструмент дешифрования. Возможно ваш компьютер заразил зловред, который еще не был взломан.

“Лаборатория Касперского”, Avast, Bitdefender, Emsisoft и еще несколько вендоров поддерживают веб-сайт No More Ransom!, где любой желающий может загрузить и установить бесплатные средства расшифровки.

Первоначально рекомендуется использовать инструмент Crypto Sheriff, который позволяет определить ваш тип шифровальщика и проверить, существует ли для него декриптор. Работает это следующим образом:

Crypto Sheriff обработает эту информацию с помощью собственной базы данных и определит, существует ли готовое решение. Если инструменты не обнаружены, не стоит отчаиваться. Одни из декрипторов все-равно может сработать, хотя вам придется загрузить и протестировать все доступные инструменты. Это медленный и трудоемкий процесс, но это дешевле, чем платить выкуп злоумышленникам.

Инструменты дешифрования

Следующие инструменты дешифрования могут расшифровать ваши файлы. Нажмите ссылку (pdf или инструкция) для получения дополнительной информации о том, с какими вымогателями работает инструмент:

Количество доступных декрипторов может изменяться с течением времени, мы будем регулярно обновлять информацию, проверяя веб-сайт No More Ransom!

Запустить средство дешифрования файлов совсем несложно. Многие утилиты поставляются с официальной инструкцией (в основном это решения от Emsisoft, Kaspersky Lab, Check Point или Trend Micro). Каждый процесс может немного отличаться, поэтому рекомендуется предварительно ознакомиться с руководством пользователя.

Рассмотрим процесс восстановления файлов, зашифрованных трояном-вымогателем Philadelphia:

- Выбираем один из зашифрованных файлов в системе и файл, который еще не был зашифрован. Помещает оба файла в отдельную папку на компьютере.

- Загружает средство дешифрования Philadelphia и перемещаем его в папку с нашими файлами.

- Выбираем оба файла и перетаскиваем их на иконку исполняемого файла декриптора. Инструмент запустит поиск правильных ключей для дешифрования.

- После завершения работы, вы получите ключ дешифрования для восстановления доступа ко всем заблокированным шифровальщикам файлам.

Повторимся, что данный процесс не сработает, если для вашего конкретного экземпляра шифровальщика не существует декриптора. Так как многие пользователи предпочитают заплатить выкуп, а не искать альтернативные способы решения проблемы, даже взломанные шифровальщики активно используются киберпреступниками.

Если есть резервная копия: очистите систему и восстановите бэкап

Шаги 1 и 2 будут эффективны только при совместном использовании. Если они не помогут, то используйте следующие рекомендации.

Надеемся, что у вас есть рабочая резервная копия данных. В этом случае даже не стоит задумываться об оплате выкупа – это может привести к более серьезным последствиям, чем ущерб от первичного заражения.

Самостоятельно или делегировав задачу системному администратору, выполните полный сброс системы и восстановите ваши файлы из резервной копии. Защита от действия шифровальшиков – это важная причина использования инструментов резервного копирования и восстановления файлов.

Пользователи Windows могут использовать полный сброс системы до заводских настроек. На официальном сайте Microsoft доступны рекомендации по восстановлению зашифрованных троянами файлов.

Замечания: Если вы читаете этот пост в поисках информации о расшифровке файлов, зашифрованных CryptoLocker, это не поможет. Вы должны заплатить выкуп и надеяться, что они действительно отправят вам ключи шифрования.

При шифровании файлов и папок Windows будет использовать самостоятельно созданный сертификат, содержащий ключи, используемые для шифрования и дешифрования данных. При открытии зашифрованных данных при входе в учетную запись пользователя, сгенерировавшего сертификат, процесс дешифрования прозрачен и файлы открываются нормально.

Однако если другой пользователь или система пытается получить доступ к тем же файлам данных или файлы перемещены в другое место, их нельзя открыть, если не установлен исходный сертификат.

В любом случае, одна вещь, которую вы должны помнить о шифровании и дешифровании файлов в Windows, это то, что вам всегда нужны сертификаты / ключи шифрования. Когда вы шифруете файл или папку в Windows, ключи шифрования автоматически создаются и связываются с вашей учетной записью пользователя.

В Windows 7 и более поздних версиях вы получите запрос на резервное копирование ключа шифрования (сертификат EFS).

Вы должны определенно сделать это немедленно. Если у вас нет этих ключей шифрования, вы не сможете расшифровать данные. К сожалению, нет никакого способа обойти это, так как шифрование очень надежно и не может быть легко взломано.

Если вы все еще можете получить доступ к компьютеру, на котором данные были изначально зашифрованы, вы можете попробовать экспортировать сертификат, а затем импортировать его на другой компьютер.

Резервное копирование сертификатов EFS

Нажмите на Управление пользовательскими сертификатами и это откроет сертификаты для текущего пользователя. В Windows 7 вы также можете ввести certmgr.msc и нажмите Enter, чтобы открыть менеджер сертификатов.

Теперь расширяем личный а затем нажмите на Сертификаты, Вы должны увидеть все сертификаты, перечисленные в правой панели. Может быть только один, но если нет, то единственные сертификаты, которые вас интересуют, это те, которые имеют Шифрованная файловая система перечислены под Предполагаемые цели,

Щелкните правой кнопкой мыши на сертификате, выберите Все задачи а затем нажмите на экспорт,

Это откроет Мастер экспорта сертификатов, это то же самое место, которое вы достигнете, если вы нажмете на Резервное копирование сейчас (рекомендуется) по запросу Windows.

На следующем экране вы хотите выбрать Да, экспортировать закрытый ключ вместе с сертификатом. Если у вас нет закрытого ключа, вы не сможете расшифровать любой из зашифрованных файлов.

На следующем экране вы должны выбрать формат, который вы хотите использовать для экспорта сертификата. Обмен Персональной Информацией должен быть уже выбран, и вы можете оставить его только с установленным первым флажком.

Поскольку этот сертификат содержит закрытый ключ, вы должны защитить его с помощью пароля. Проверить пароль поле и введите надежный пароль.

Наконец, нажмите Просматривать и выберите место, где вы хотите сохранить файл. Настоятельно рекомендуется не сохранять файл на самом компьютере. Если что-то случится с ПК, то вы потеряете ключ вместе с ним.

Кроме того, дайте вашему файлу имя, которое будет полезным для вас, но не слишком очевидно для других, что это такое. Например, не называйте его ключом EFS, как я сделал ниже!

Нажмите далее, а затем нажмите Конец, Ваш личный ключ шифрования теперь сохраняется в виде файла. Теперь вы можете взять этот файл и импортировать его на любой другой компьютер с Windows. Импортировать действительно легко. Все, что вам нужно сделать, это дважды щелкнуть файл, и он откроет Мастер импорта сертификатов,

После того, как вы импортируете сертификат, вы сможете расшифровать любые файлы, которые были зашифрованы с этим сертификатом. Как упоминалось ранее, если вы пытаетесь открыть зашифрованные файлы и у вас больше нет или не удается найти сертификат, то эти файлы в основном исчезли.

Некоторые программы заявляют, что могут дешифровать ваши файлы за огромную цену, но они никогда не работали для меня, и поэтому я не перечислил ни одного из них здесь. Если у вас есть какие-либо вопросы, не стесняйтесь оставлять комментарии. Наслаждайтесь!

Одна из самых проблемных вредоносных программ сегодня — это троян или вирус, шифрующий файлы на диске пользователя. Некоторые из этих файлов расшифровать возможно, а некоторые — пока нет. В руководстве приведены возможные алгоритмы действий в обоих ситуациях, способы определить конкретный тип шифрования на сервисах No More Ransom и ID Ransomware, а также краткий обзор программ для защиты от вирусов-шифровальщиков (ransomware).

Что делать, если все важные данные зашифрованы

Для начала, некоторая общая информация для столкнувшихся с шифрованием важных файлов на своем компьютере. Если важные данные на вашем компьютере были зашифрованы, то прежде всего не стоит паниковать.

Если у вас есть такая возможность, с диска компьютера на котором появился вирус-шифровальщик (ransomware) скопируйте куда-то на внешний накопитель (флешку) пример файла с текстовым запросом злоумышленника по расшифровке, плюс какой-либо экземпляр зашифрованного файла, а потом, по возможности, выключите компьютер, чтобы вирус не мог продолжить шифрование данных, а остальные действия производите на другом компьютере.

Как именно выяснить? Сделать это можно с помощью Google, найдя обсуждения или тип шифровальщика по расширению файла. Также начали появляться сервисы для определения типа ransomware.

No More Ransom

No More Ransom — активно развивающийся ресурс, поддерживаемый разработчиками средств безопасности и доступный в версии на русском языке, направленный на борьбу с вирусами шифровальщиками (троянцами-вымогателями).

При удаче, No More Ransom может помочь расшифровать ваши документы, базы данных, фотографии и другую информацию, скачать необходимые программы для расшифровки, а также получить информацию, которая поможет избежать таких угроз в будущем.

На No More Ransom можно попробовать расшифровать ваши файлы и определить тип вируса-шифровальщика следующим образом:

Дополнительно, на сайте доступны полезные разделы:

На сегодня, No More Ransom — наверное, самый актуальный и полезный ресурс, связанный с расшифровкой файлов для русскоязычного пользователя, рекомендую.

ID Ransomware

К сожалению, все это не всегда помогает и не всегда есть работающие расшифровщики файлов. В этом случае сценарии бывают разными: многие платят злоумышленникам, поощраяя их продолжать эту деятельность. Некоторым пользователям помогают программы для восстановления данных на компьютере (так как вирус, делая зашифрованный файл, удаляет обычный важный файл, который теоретически можно восстановить).

Файлы на компьютере зашифрованы в xtbl

Один из последних вариантов вируса-вымогателя шифрует файлы, заменяя их на файлы с расширением .xtbl и именем, состоящим из случайного набора символов.

К сожалению, способа расшифровать .xtbl на данный момент нет (как только он появится, инструкция будет обновлена). Некоторые пользователи, у которых на компьютере была действительно важная информация, сообщают на антивирусных форумах, что отправили авторам вируса 5000 рублей или другую требуемую сумму и получили дешифратор, однако это очень рискованно: вы можете ничего не получить.

Что делать, если файлы были зашифрованы в .xtbl? Мои рекомендации выглядят следующим образом (но они отличаются от тех, что есть на многих других тематических сайтах, где, например, рекомендуют немедленно выключить компьютер из электросети или не удалять вирус. На мой взгляд — это лишнее, а при некотором стечении обстоятельств может быть даже вредным, однако решать вам.):

Чего делать не следует:

- Переименовывать зашифрованные файлы, менять расширение и удалять их, если они вам важны.

Это, пожалуй, всё, что я могу сказать по поводу зашифрованных файлов с расширением .xtbl на данный момент времени.

Файлы зашифрованы better_call_saul

Если окажется, что вы нашли способ расшифровки (т.е. он был где-то выложен, а я не уследил), прошу поделиться в комментариях информацией.

Trojan-Ransom.Win32.Aura и Trojan-Ransom.Win32.Rakhni

Следующий троян, шифрующий файлы и устанавливающий им расширения из этого списка:

- .locked

- .crypto

- .kraken

- .AES256 (не обязательно этот троян, есть и другие, устанавливающие это же расширение).

- .codercsu@gmail_com

- .enc

- .oshit

- И другие.

Там же присутствует и подробная инструкция по применению данной утилиты, показывающая, как восстановить зашифрованные файлы, из которой я бы, на всякий случай убрал пункт «Удалять зашифрованные файлы после успешной расшифровки» (хотя, думаю и с установленной опцией все будет в порядке).

Еще варианты вируса-шифровальщика

Реже, но также встречаются следующие трояны, шифрующие файлы и требующие деньги за расшифровку. По приведенным ссылкам есть не только утилиты для возврата ваших файлов, но и описание признаков, которые помогут определить, что у вас именно этот вирус. Хотя вообще, оптимальный путь: с помощью антивируса Касперского просканировать систему, узнать имя трояна по классификации этой компании, а потом искать утилиту по этому имени.

Защита от вирусов шифровальщиков или ransomware

- Malwarebytes Anti-Ransomware

- BitDefender Anti-Ransomware

- WinAntiRansom

Но: эти программы не предназначены для расшифровки, а только лишь для предотвращения шифрования важных файлов на компьютере. Да и вообще, мне кажется, эти функции должны быть реализованы в антивирусных продуктах, иначе получается странная ситуация: пользователю необходимо держать на компьютере антивирус, средство борьбы с AdWare и Malware, а теперь еще и утилиту Anti-ransomware, плюс на всякий случай Anti-exploit.

Кстати, если вдруг окажется, что вам есть что добавить (потому как я могу не успевать мониторить то, что происходит со способами дешифровки), сообщайте в комментариях, эта информация будет полезна другим пользователям, столкнувшимся с проблемой.

Читайте также: