Как сделать фишинговый сайт kali linux

Обновлено: 02.07.2024

Этичный хакинг и тестирование на проникновение, информационная безопасность

Как узнать где находится человек

В этой статье будет показано, как с помощью социальной инженерии узнать точное (до дома) расположение пользователя. Это будет важно и тем, кто хочет защититься от подобных атак — вы увидите, чего категорически нельзя делать на ненадёжных сайтах и узнаете, какую информацию о вас может получить лицо, приславшее вам ссылку.

Описанная атака сработает, если пользователь откроет нашу ссылку с мобильного телефона (для точного определения расположения нужен GPS на устройстве «жертвы») и разрешит сайту использовать расположение пользователя. Независимо от того, включён ли GPS, при открытии пользователем ссылки мы получим следующую информацию:

- Операционная система

- Платформа

- Количество ядер процессора

- Объем оперативной памяти — приблизительные результаты

- Разрешение экрана

- Информация о GPU

- Имя и версия браузера

- Публичный IP-адрес

Если будут получено разрешение на доступ к расположению, мы можем получить:

- долготу

- широту

- точность

- высоту над уровнем моря — не всегда доступна

- направление — доступно только если пользователь движется

- скорость — доступно только если пользователь движется

Алгоритм действий очень простой:

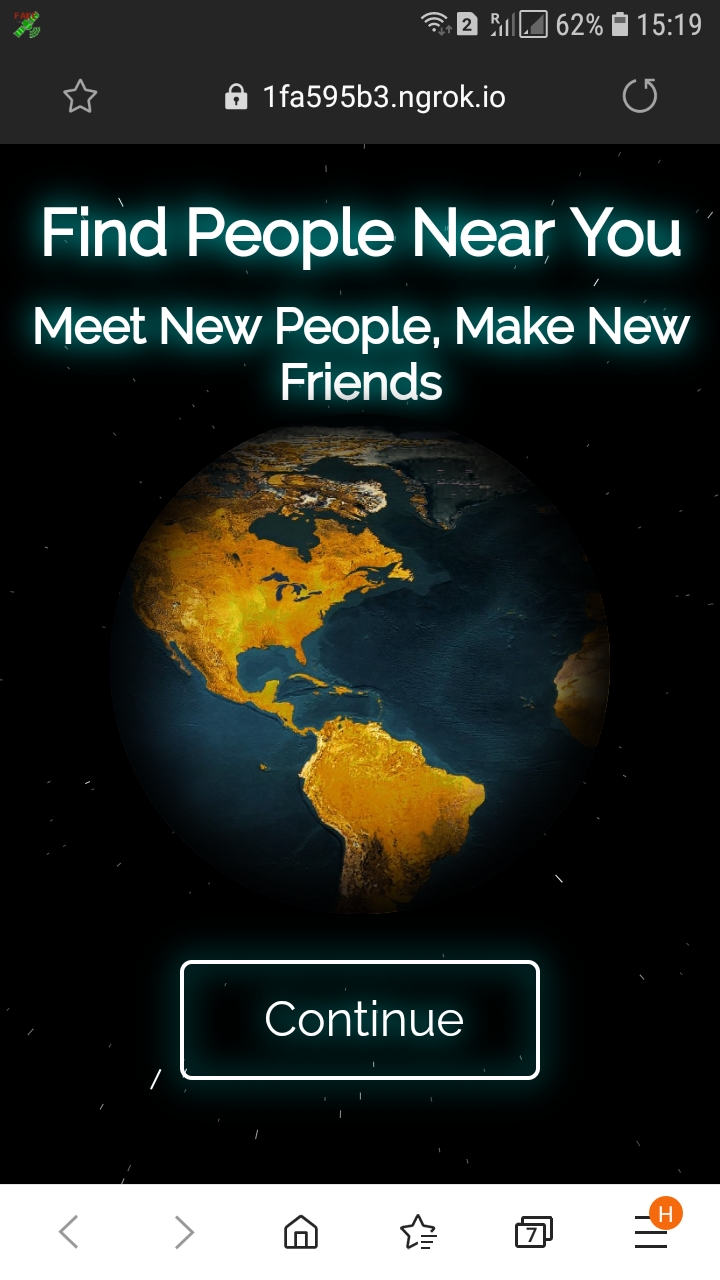

- Мы запускаем фишинговый сайт, который под предлогом, например, поиска новых знакомств рядом запрашивает разрешение на определение расположения пользователя.

- Отправляем пользователю ссылку на наш сайт.

- Если пользователь даёт разрешение сайту на получение его местоположения, то мы узнаём с точностью до десятков метров, где он сейчас находится.

- Даже если пользователь не даёт разрешения, но кликает ссылку, то мы узнаём его IP адрес, модель веб-браузера и некоторые другие характеристики его телефона или компьютера.

Программы для поиска расположения пользователя

Нам понадобятся две программы:

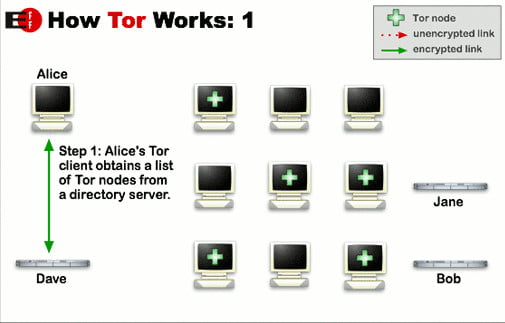

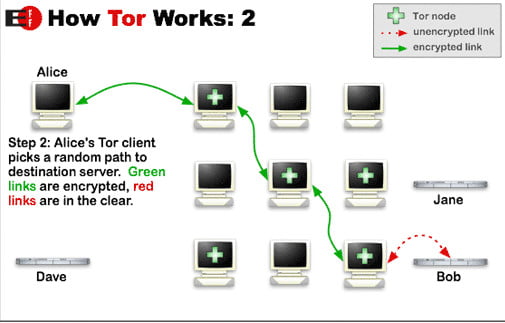

- seeker — запускает фишинговый сайт и анализирует полученные данные.

- ngrok — на тот случай, если у вас нет белого IP адреса (или хостинга); эта программа позволяет создавать ссылки на ваш сайт, благодаря чему сайт на вашем локальном компьютере можно открыть в Интернете. Больше подробностей об этой программе вы найдёте в статье «Как без белого IP локальный веб-сервер сделать доступным из Интернета».

Я покажу пример атаки из Kali Linux, если у вас другой дистрибутив, то инструкции по установке смотрите по ссылкам выше в карточках этих программ.

Установка seeker в Kali Linux

Установка ngrok в Kali Linux

Инструкция по использованию seeker

Далее всё очень просто, запускаем seeker:

Примечание: если при попытке запуска встроенного PHP сервера у вас возникли проблемы, то посмотрите содержимое файла ./logs/php.log. Если там вы найдёте ошибки с упоминанием open_basedir, то смотрите статью «Ошибка «Warning: Unknown: open_basedir restriction in effect.» (РЕШЕНО)».

На выбор присутствует два готовых шаблона:

Допустим, выбираю первый.

Затем выводится информация:

В ней сказано, что PHP сервер успешно запущен и ожидается взаимодействие с пользователем.

Теперь для создания тоннеля из Интернета до нашего локального сервера, в другом окне запускаем ngrok:

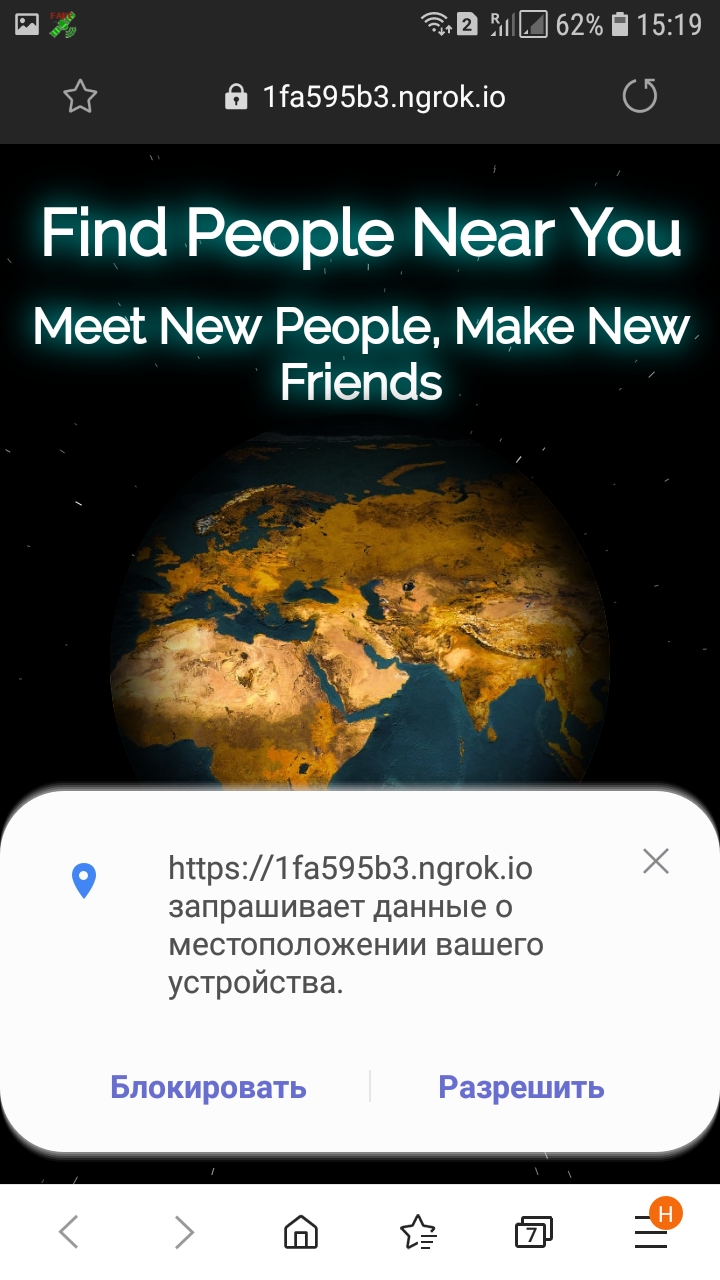

Возникает запрос на доступ к местоположению.

В окне seeker мы видим следующее:

Мы узнали IP и User Agent пользователя, но данные о местоположении не получены, просто потому, что у компьютера нет GPS модуля:

Откроем теперь фишинговую ссылку на мобильном телефоне.

Запрос данных о местоположении:

В этот раз получены данные локации:

Также сказано, что данные сохранены в файл по пути ./seeker/db/results.csv (относительно папки с файлами seeker). В этом файле хранятся все данные, в том числе с предыдущих атак.

Что можно улучшить для реальной атаки

Несмотря на полную реализацию и упаковку в удобную и простую программу, это скорее инструменты для демонстрации рабочего концепта атаки, чем для реальной атаки.

В данной статье команда HelpU, подробно опишет схему фишинга аккаунтов популярной социальной сети ВКонтакте.

Для работы нам понадобится Kali Linux самой последней версии, которая есть на данный момент, а также знания httrack о нём мы писали ранее. Но для сайта VK, мы опишем всё индивидуально.

Будем клонировать сайт, а точнее его приветственную страницу. Для этого будем использовать httrack. На самом деле эта программа уникальна, она может копировать, как весь сайт, так и его отдельные части.

Самый простой запуск этой программы будет выглядеть примерно так:

Но для VK не советуем так делать, ибо копировать весь VK, не самая умная затея. Это чаще делается на сайтах поменьше, для полного анализа структуры, всех папок и файлов. Но на данном этапе будем действовать по иному сценарию.

Для начала надо использовать параметр для ввода пользовательского агента.

Соответственно будем использовать параметр:

Далее нам нужен будет параметр -r2 для копирования, Внимание! Только лишь одной страницы!

Итак, соберем все в кучу и получим следующее:

После этого увидим:

Команда будет следующей:

Когда сайт скопируется и вы попробуете на него зайти, у вас ничего не выйдет, поэтому надо обязательно выполнить следующую команду:

Выделяем строку, которая выделена на скриншоте и удаляем её.

И сайт отлично работает.

Итак, у нас есть сайты, которые идентичны оригинальным. Но логи нигде не сохраняются, и посмотреть, кто что вбивал в поля у нас не получится, поэтому приступим к веб-программированию. Мы внедрим в наш сайт keylogger, напишем его на php и javascript.

Создадим 3 файла keylogger.php, keylogger.js и keylog.txt

В keylogger.php вводим:

В keyloger.js вводим:

Лучшим решением будет таким, что лучше всего здесь поставить следующие параметры:

Создаём файл: hosts.txt

Читать также: Основы Linux.Часть 9 (Управление переменными среды)В него пишем следующее:

[A]

Прописывая следующу команду, мы всё запустим:

Готово, ваш DNS успешно работает. Он возвращает наши адреса нам.

BlackEye для фишинга в социальных сетях

Поддерживаемые сайты социальных сетей

BlackEye поддерживает 32 различных веб-сайта с фишинговыми шаблонами, но они различаются по качеству. Лучше протестировать их перед их развертыванием, потому что некоторые жалуются на недостатки, которые могут их выдать, если пользователь обращает на это внимание. Хотя фишинговые страницы по умолчанию, предоставляемые с BlackEye, довольно хороши, всегда полезно иметь возможность их изменять.

Что необходимо

Во-первых, нам нужно клонировать исходный код из репозитория BlackEye GitHub . Для этого откройте новое окно терминала и введите следующие команды git и cd:

Это должно установить репозиторий BlackEye и предоставить его запуск из папки blackeye с помощью команды bash blackeye.sh . Когда мы запустим эту команду, мы увидим заставку ниже.

Шаг 2. Настройте фишинговые сайты

Если нам не нравится что-то вроде просроченного уведомления об авторских правах, мы можем довольно легко его изменить. Сначала выйдите из скрипта bash обратно в папку BlackEye. Затем мы введем ls, чтобы увидеть папку сайтов в репозитории BlackEye.

Мы можем перейти к нему с помощью команды cd sites . Затем введите ls, чтобы увидеть все шаблоны фишинг-сайтов, доступные для изменения.

Чтобы отредактировать Protonmail, мы можем набрать cd protonmail и затем снова ls, чтобы увидеть файлы в этой папке. Вы должны увидеть что-то вроде файлов ниже.

Чтобы изменить HTML- код фишинговой страницы, вы можете сделать это непосредственно, открыв login.html в текстовом редакторе, который позволяет легко обновлять любые уведомления об авторских правах или другие сведения.

Шаг 3. Включите фишинговую страницу

После ввода номера сайта, который вы хотите создать, нажмите Enter . Далее нас попросят предоставить наш IP-адрес. Если вы нажмете Enter, не добавив один, он попытается добавить ваш по умолчанию, но это не всегда работает. После предоставления вашего IP-адреса вы должны увидеть что-то вроде подсказки ниже.

Затем перейдите по ссылке фишинга в браузере, чтобы увидеть результат вашего фишингового сайта.

Шаг 4. Захватить пароль

Когда вы открываете сайт в браузере, он должен выглядеть примерно так:

Открытие ссылки заставляет скрипт сообщать о типе устройств, которые в настоящее время обращаются к фишинговой странице.

Как только цель вводит свои учетные данные, они перенаправляются на реальную страницу eBay, создавая иллюзию успешного входа в систему.

Со стороны хакера, BlackEye предоставляет нам учетные данные, которые только что была введена нашей целью.

Таким образом, мы перехватили и сохранили учетные данные, введенные целью на нашей фишинговой странице!

Вывод

Чтобы защититься от этой атаки, нужно везде включить двухфакторную аутентификацию. Без этого одна ошибка может привести к краже вашего пароля и его использованию злоумышленником для доступа к вашей учетной записи. Поэтому настройте 2FA на Facebook , Instagram и любых других ваших учетных записях .

Фишинговый инструмент с интегрированным Ngrok

Требования

- Python 2.7

- Wget из Python

- PHP

Протестировано

Клонирование

Запуск

Традиционная страница входа в систему Facebook.

Расширенный вход с Facebook.

Традиционная страница входа в систему Google.

Расширенный вход с Facebook.

Традиционная страница входа в LinkedIN.

Традиционная страница входа Github.

Традиционная страница входа в систему Stackoverflow.

Подобная страница входа в WordPress.

Примечание: Информация для исследования, обучения или проведения аудита. Применение в корыстных целях карается законодательством РФ.

да мне тоже интересно как добавить другие сайты напримере vk

Как добавить другие страницы например vk

Напишите разработчикам, думаю проблем не будет

У меня получилось с вк 🙂

Команда git clone (и ссылка) не найдена.

Почему когда я выполняю команду :sudo pip install -r requirements.txt пишет команда не найдена?

pip не установлен может быть? точный вывод в студию

Ща запускаю SocialFish командой python SocialFish.py пишет No module named core.config.что делать

Без зависимостей не запустится 🙂

Как написать автору SocialFish? Есть его контакты?

Зависимости установили?

pip3 install -r requirements.txt

pip install -r requirements.txt

ссылка на гитхаб рабочая, только что проверил

это только на Kali Linux?

нет, можно на любом deb подобном дистрибутиве попробовать

Как их установить,зависимости.

sudo pip install -r requirements.txt

command not found

sudo: pip: command not found

если дебовый дистрибутив, sudo apt-get install python-setuptools

Kali Linux у меня должно сработать

Говорит что уже установлен самой новой версии (41.0.1-1)

Леш, pip без sudo надо ;D

Здравствуйте у меня Kali Linux на Windows 10

Установил зависимости (pip install -r requirements.txt)

И всё равно в конце пишет что не указан модуль

что делать?

Добрый день! Какой именно вывод?

sudo pip3 install -r requirements.txt

python3 SocialFish.py

Помог, большое спасибо

Сам таргет указали?

Как решил проблему ?

i.e.: ./SocialFish.py root pass

помогите решить проблему

какой вывод точный?

Здравствуйте, на счёт socialfish. Хочу сделать фишинговый сайт на вк. Всё сделал правильно, но в конце не выдаёт сайт, а пишит vk module loaded. Building site.. Что делать?

Добрый день, судя по выводу, подождать 🙂

Привет! У тебя есть дискорд или что подобное, мне просто нужна помощь в установке, а в комментариях не очень удобно

Привет, есть конечно, но я же не техподдержка этого инструмента 🙂

sudo pip install flask

sudo pip3 install flask

sudo apt-get install python-flask

sudo apt-get install python3-pip

sudo apt-get install python-flask

Чтение списков пакетов… Готово

Построение дерева зависимостей

Чтение информации о состоянии… Готово

E: Невозможно найти пакет python-flask

что не так?

Python3 SocialFish.py

./SocialFish

i.e.: ./SocialFish.py root pass

Спасибо за инструмент!

Не появляется ссылка. Что делать?

Включите точку доступа

Storing debug log for failure in /root/.pip/pip.log

что делать?

pip install -U pip

bash: python: команда не найдена

что делать ,сижу на кали линукс 32 бит

Читайте также: