Как установить kali linux на raspberry pi zero w

Обновлено: 05.07.2024

Для установки вам понадобится HDMI-дисплей, к которому можно подключить Pi, а также Wi-Fi сеть для полноценной работы встроенной беспроводной карты (тут можно попробовать использовать точку доступа вашего телефона).

Шаг 1. Скачайте образ, который не покажет вам радугу

Сначала скачайте вот этот образ из блога Re4son(Это кастомный образ Kali для Pi Zero W, который не выдаст вам радужный экран.

Эта часть будет такой же, как в нашем последнем посте на эту тему. Если вы используете Windows, то для записи образа вы можете воспользоваться Win32 Disk Imager. Для Mac вы можете использовать инструмент ApplePiBakerили Etcher. Если это в вашем случае вызывает какие-то ошибки, то лучший в этом случае способ создания загрузочной SD-карты — через терминал.

На Mac перед подключением SD-карты запустите в терминале следующую команду:

sudo diskutil unmount /dev/diskX

sudo dd bs=1m if=путь_до_образа_Kali of=/dev/rdiskX

Шаг 3. Загрузитесь в Kali

Благодаря Re4son, у нас уже есть настроенный SSH и уже настроено множество других полезных параметров. Подключите адаптер HDMI к дисплею, подключите OTG-хаб, Bluetooth клавиатуру/мышь, антенну и источник питания. Вставьте SD-карту, и чтобы загрузить Pi Zero W, подключите питание (т.к. кнопки включения у нее нет).

У нее есть порт Micro-USB для питания и другой — для USB-адаптера. Вы должны подключить питание к разъему Micro-USB к внешней стороне платы, как в нашем примере на фото.

После загрузки в Kali Linux введите имя пользователя root и пароль toor. Вам нужно будет обновить дистрибутив, чтобы получить полную функциональность, поэтому не волнуйтесь, если картинка на мониторе будет выглядеть немного странно.

Читать также: Как безопасно пользоваться публичным Wi-Fi

Шаг 4. Устранение проблем в процессе обновления

После большого количества проб и ошибок мы смогли подключиться только к незащищенным сетям, поэтому мы просто создали на смартфоне незащищенную беспроводную точку доступа, чтобы можно было к ней подключить Pi. Мы также слышали о том, что можно обновить систему, если подключить к контактам GPIO кабеля USB-TTL для питания и первой загрузки Pi Zero W, но сами мы этот способ не пробовали, т.к. для него нужна пайка (хотя он работает на полноразмерном Pi).

Как только Kali Linux загрузится, найдите значок Wi-Fi в правом верхнем углу экрана. Кликните на него, чтобы посмотреть на доступные сети и подключиться к открытой беспроводной сети, используя горячую точку вашего телефона (если необходимо). Как только Pi будет подключен, мы запустим обновление в терминале с помощью команды:

sudo apt update && sudo apt full-upgrade

Поскольку службы Bluetooth по умолчанию отключены, то вы можете запустить их, выполнив следующую команду.

sudo systemctl enable bluetooth && sudo systemctl enable hciuart

Шаг 5. Очистка и настройка

Нам нужно изменить стандартные SSH-ключи, для этого нужно выполнить в консоли следующее:

cd /etc/ssh/ mkdir insecure_old mv ssh_host* insecure_old/ dpkg-reconfigure openssh-server

Кроме того, чтобы убедиться, что вы не используете пароль по умолчанию, измените пароль пользователя root, набрав в консоли:

Шаг 6. Включение автоматического входа в систему

Наш образ с системой идет уже с предварительно настроенным SSH, но для его использования нам нужно включить автологин. Для этого нужно изменить некоторые параметры конфигурации системы. В терминале выполните:

pam-autologin-service = PAM service to use for autologinautologin-user=root autologin-user-timeout=0

Убедитесь, что часть для автоматического входа выглядит так, как это показано на скриншоте ниже.

Сохраните изменения и выйдите с помощью Ctrl+X, затем введите:

Вам нужно будет изменить эти три строки, начиная со строки 11:

Шаг 7. Тест SSH & Autologin

Подключите Pi Zero W к ближайшей точке доступа Wi-Fi с паролем, чтобы убедиться, что карта Wi-Fi работает правильно, а затем запустите ifconfig, чтобы узнать IP-адрес внутренней беспроводной карты Pi Zero W, wlan0.

С компьютера или телефона, подключенного к той же беспроводной сети, подключитесь к Pi Zero W, набрав в терминале:

ssh root@(IP-адрес Pi)

Удалите содержимое и вставьте все, что вы хотите показывать при каждом входе в систему.

А затем настроить к одноплатнику удалённый доступ по защищённому SSH-соединению и RDP-протоколу, получив тем самым возможность управлять ПИшкой по локальной сети со всеми удобствами. После проведения настроек из данного ролика, вы смело сможете закинуть свою Малинку подальше на антрисоль, а все дальнейшие действия осуществлять исключительно удалённо.

Не задействуя ни монитор, ни клавиатуру, ни уж тем более мышку. Правда, запитать её всё равно придётся, но это уже меньшее из зол, особенно учитывая те преимущества, которые вы получите, освободив устройство от лишней периферии. В общем, если вы уже заказали RaspberryPiдля проведения согласованных атак на различные сети в обучающих целях или же только собираетесь это сделать и хотите узнать, как можно быстро привести аппарат в боевую готовность, тогда устраивайтесь по удобней и будем начинать.

Шаг 1. Для начала нам потребуется загрузить образ KaliLinuxс ядром модицированным специально для разворачивания на Малине. Переходим на сайт официалов offensive-security и в разделе «Kali and Infosec Tools» скролим страничку в самый низ. В подразделе «Download» выбираем Arm Images.

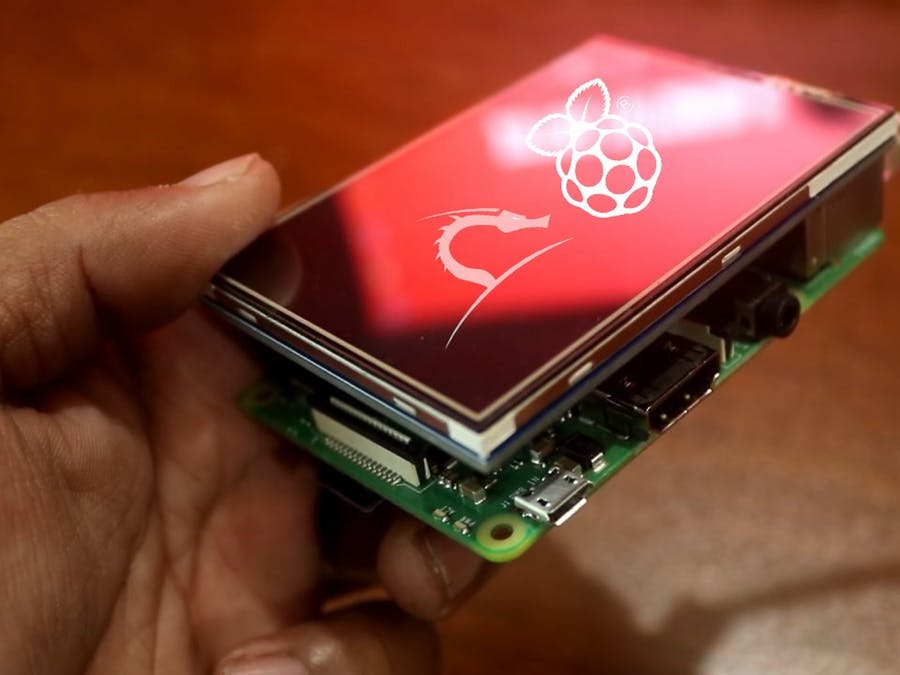

Шаг 2. И на открывшейся странице скачиваем нужный образ для вашей Raspberry в зависимости от имеющейся модельки. У меня это довольно старенький аппарат 3B+ 17 года. Но тем не менее проц в нём с лёгкостью тянет 64-битную ОСь.

Шаг 3. Пока наш образ скачивается, загрузим параллельно ещё программку для записи Kali на флешку. Я уже показывал, как нарезать ISOшники через Disk Imager, UltraISO и Rufus. Настало время показать вам ещё одно прогу для записи под названием Etcher. Её фиха в том, что она в разы проще ранее упомянутых софтин и к тому же имеет поддержку всех современных платформ. В том числе MacOS в которой я работаю в данный момент. Вы же вполне можете скачать Portable версию данной программы, дабы не заморачиваться с установкой лишнего софта на своей винде.

Шаг 4. Пока это дело загружается, вернёмся к архиву со скаченным образом и распакуем его.

Шаг 5. Указываем программе путь к получившемуся ISO-файлу.

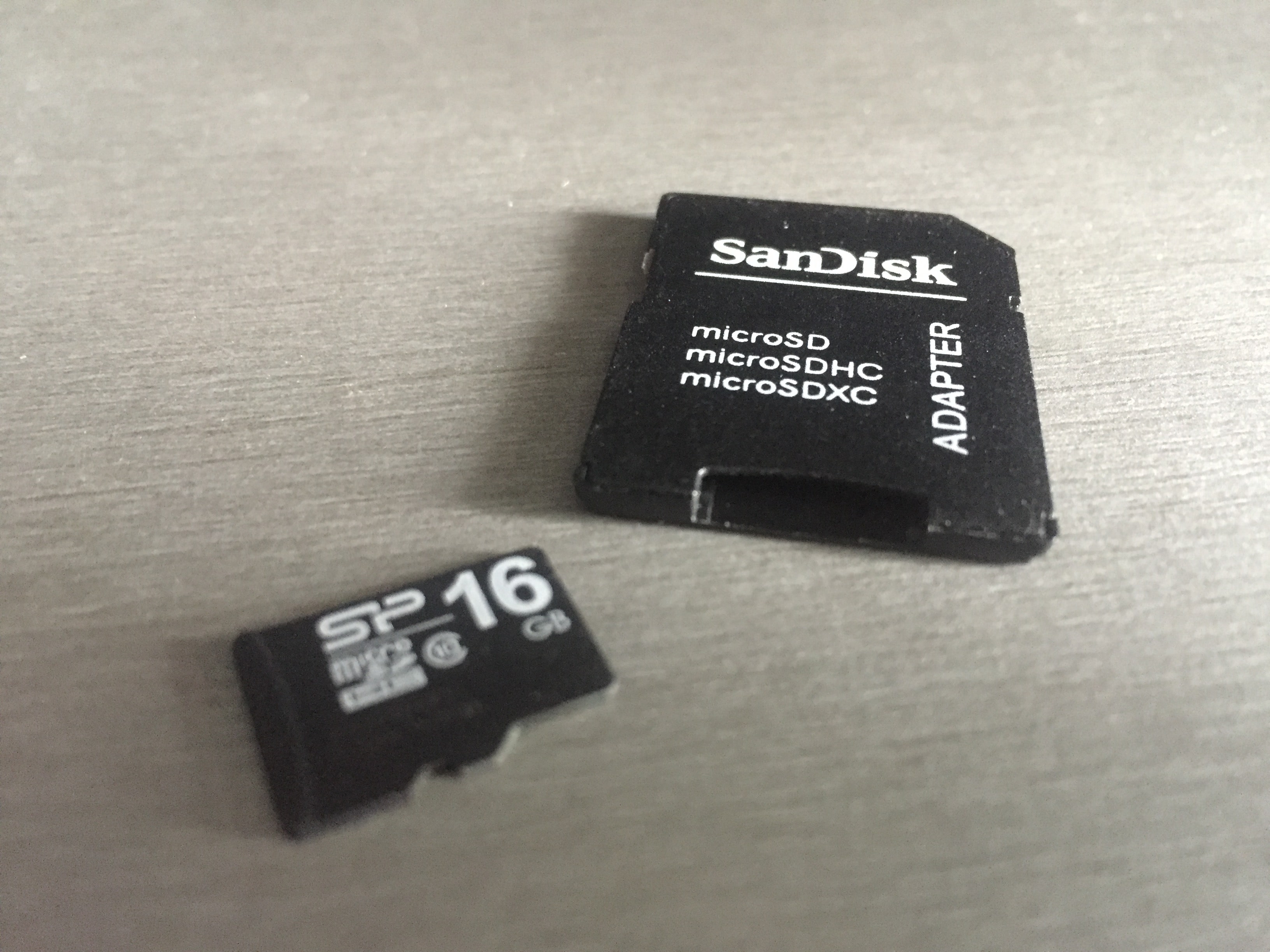

Шаг 6. Затем вставляем microSD флешку объёмом от 16 гигабайт в адаптер и втыкаем получившегося здоровяка в картридер. Можно использовать и на 8 гигов, но тогда система встанет впритык и у вас почти не останется возможностей накатывать доп. пакеты. Так что не жидимся и, как завещал, Мандер Шмайнд покупаем только сааамые большие и быстрые флешечки. К слову, 4 версия ПИхи в теории поддерживает карточки до 2Тб.

Шаг 7. Система определила нашу флеху, а значит можно приступать к записи. Жмём «Flash!» и удаляемся на минуток 15-20. В зависимости от класса накопителя и его скоростных показателей.

Шаг 9. И вставив её в выключенную Малинку, подаём питание. Напоминаю, что на данном этапе к малинке нужно подключить ещё моник, клаву и мышь, чтобы произвести первоначальную настройку ОСи. Я же не буду насиловать ваше зрение съёмкой с камеры и сразу подключусь к ПИхе по RDP. Далее мы подробно рассмотрим, с помощью каких команд вы сможете самостоятельно сконфигурировать Kaliдля точно такого же удалённого подключения.

Шаг 10. Войдя в систему под пользователем Kali/kali производим настройку подключения к своей беспроводной точке. Можно использовать и проводное соединение, однако я всё же предпочитаю максимальное отсутствие проводов.

Шаг 11. Далее запускаем окно терминала и обновляем пакеты в нашей ОСи введя update и upgrade с приставкой sudoи ключём -yв конце для утвердительного ответа в диалоговых окнах. Вводим password kali и снова удаляемся на некоторое время.

Шаг 12. Дождавшись, когда всё наконец обновится, переходим в настройки текущего сетевого соединения.

Шаг 13. И на вкладке «General» отмечаемпараметр «All users may connect to this network». Без него ОС будет подключаться к WiFiсети только после авторизации пользователя в системе, а нам нужно, чтобы в дальнейшем удалёнка взлетала сразу после включения.

Шаг 14. Далее идём на вкладку IPv4 и прописываем компьютеру свободный статический IP-адрес, дабы служба DHCP, запущенная на вашем роутере не назначала Малинке новый в момент подключения. Также прописываем дополнительные сетевые параметры. Маску, шлюз и DNS. В двух последних указываем адрес вашего домашнего роутера. Сейвим настройки.

Шаг 15. И переподключаемся к нашей сети, чтобы внесённые изменения вступили в силу.

Шаг 16. Проверяем связь с нашей Линухой из-под винды, запустив командную строку и введя команду pingперед ранее назначенным в Kali IP-адресом. Пакеты проходят, а значит можно переходить к следующему этапу.

Шаг 17. Для доступа по SSH, скачиваем небольшую программку PuTTY с офф. сайта разрабов.

Шаг 18. И запустив ярлык на рабочем столе выбираем на вкладке новой сессии тип подключения SSH, вводим IP-шник машинки с Raspberry Pi и не меняя 22 порта кликаем «Open».

Шаг 19. Дождавшись открытия окна терминала вводим kali/kali, и, собственно, всё. Мы подключились к нашей Малинке и можем конфигурировать её посредством ввода различных команд.

Шаг 20. Однако, как показывает практика, на начальных этапах взаимодействовать с Linux, всё же гораздо удобней через привычный графический интерфейс. Поэтому давайте, я покажу, как можно в 4 команды установить и настроить полнофункциональный доступ по RDP к нашему маленькому устройству. Вводим в терминале sudo apt install xrdp.

Шаг 21. Дожидаемся завершения установки и запускаем сам сервис введя одну.

Шаг 22. И вторую команду в строке терминала. Все команды, я как обычно продублирую в описании к данному ролику, поэтому не тратьте лишние силы на их запоминание.

Шаг 23. Хорошо. Далее нам нужно ввести ещё пару команд, чтобы добавить xRDP в автозагрузку. Вводим первую.

Шаг 24. И затем вторую.

Шаг 25. Отлично. Давайте перезагрузим наш одноплатник, дабы убедиться, что всё работает, как часы. Вводим sudo reboot.

Шаг 26. И параллельно запускаем «Подключение к удалённому рабочему столу» на нашей Windows машине.

Шаг 27. В открывшемся окне вводим IP-адрес Raspberry, и пробуем подключиться. Процесс пошёл. Жмём ОК.

Шаг 28. И вуаля, попадаем прямиком в меню для авторизации. Вводим учётные данные пользователя. Если вы ничего ещё не меняли в настройках, то это стандартное сочетание Kali/kali. Подтверждаем.

Шаг 29. И уже через пару секунд видим полноценное окно с графическим интерфейсом нашей ОСи.

Отныне, для взаимодействия с Малинкой вам больше не понадобится подключать к ней клавиатуру, мышь и уж тем более перекидывать монитор. Для полноценного работы достаточно быть подключённым к домашней сети.

А если у вас ещё подключён белый IP от провайдера, то можете в несколько кликов пробросить соответствующий порт и иметь доступ к своей Raspberry Pi из любой точки земного шара.

Однако с этим делом будьте поосторожней и заранее позаботьтесь о внутренней безопасности вашей сети. Для этого целесообразно провести онлайн-аудит безопасности, чтобы оценить реальную необходимость защиты.

Сделать это можно при помощи бесплатного сервиса IDECO SECURITY. С его помощью вы можете протестировать любое ваше устройства на устойчивость к зловредам с потенциально опасных сайтов. Проанализировать возможность проникновения вирусов и эксплоитов в вашу домашнюю сеть, а также выяснить, какие из портов на внешнем интерфейсе потенциально уязвимы для атак злоумышленников.

Друзья, на этом наш выпуск подходит к концу. Надеюсь, он оказался для вас полезен, и я не зря форматнул свою единственную флеху для демонстрации записи Kaliпод Малину.

Но даже если в вашем распоряжении сейчас нет одноплатника, по крайней мере вы теперь знаете, как можно за пару минут настроить на линуксе SSHи удалённый рабочий стол.

А это, можете мне поверить, не менее ценная информация. Так что урок получился вдвойне полезным. Если считаешь также, то на забудь поставить под ним свой царский лайк сразу после просмотра.

Ну а тем, кто впервые заглянул к нам, что называется на огонёк, я настоятельно советую клацнуть на колокол. Нажмёшь, и в твоей ленте будут регулярно появляться годнейшние видосики не тему этичных взломов, пентестинга и информационной безопасности.

Олдам по традиции желаю удачи, успеха и самое главное отличного настроения. Берегите себя и свои сети, тестируйте их на защищённость и регулярно пополняйте уже имеющийся багаж знаний. А я вам в этом обязательно помогу. Благодарю за просмотр, камрады. С вами был, Денчик. Всем пока!

Сегодня будет идти речь о том, как установить Kali Linux на Raspberry, как уже понятно из названия. В отличии от других гайдов мы будем устанавливать прошивку с модифицированным ядром, а также разберем распространненые и не очень ошибки, с которыми я сталкивался. Итак, начнем.

Скачиваем образ и записываем его на SD карту

Нажимаем на иконку папки и выбираем наш образ. Во вкладке Device должна быть ваша карта. Если ее там нет, попробуйте отформатировать ее в формат Fat32. Дальше нажимаем кнопку Write. Отвечаем Yes на предупреждение программы и ждем завершения….

Настраиваем Raspberry Pi

Вставляем нашу sd карту в плату. Дальше есть 2 пути: первый это подключить к малине монитор, мышку, клавиатуру , подключить ее к блоку питания и наслаждаться полноценным мини ПК. Второй способ это подключить ethernet кабель, блок питания и подключиться по ssh. Я буду использовать второй способ, но можно и первым, просто откройте терминал. Для тех, кто захочет сделать все первым способом, перематывайте дальше. Итак, допустим вы подключили плату к роутеру и включили ее. Теперь нам нужно узнать её IP адрес. Для этого скачиваем программу Advanced IP Scanner и запускаем ее.

Нажимаем на кнопку сканировать и ждем… После этого ищем айпи адресс с комментарием Raspberry Pi Foundation. Дальше скачиваем программу Putty и опять запускаем ее(ссылки оставлять не буду, найти одна секунда))

В поле IP адрес вписываем айпи который мы узнали в предыдущей программе, порт не трогаем и нажимаем open

Пишем логин root и пароль toor. Готово! Мы подключились к кали линуксу. В принципе им уже можно будет пользоваться, но будет много ошибок и багов. Так что давайте полностью настроим нашу малинку.

Нам сейчас нужно расширить наше файловое пространство, тк из-за бага малина не смогла распределить правильно место. Пишем команду sudo fdisk /dev/mmcblk0 . Дальше появиться вот такое окошко, и надо будет действовать также как и в инструкции, после каждого нажатия нажимайте Enter.

После этого пишем команду partprobe и перезагружаем систему командой reboot now

После также ждем прогрузки системы и повторяем действия, которые я уже описал выше(и да айпи не будем меняться, если вы подключили плату по проводу)

Дальше советую поменять стандартный пароль командой passwd .

Удаляем встроенную учетную запись: deluser --remove-all-files pi

Изменим ключи ssh по умолчанию, чтобы повысить безопасность подключения:

Дальше советую установить VNC, с помощью него можно будет подключаться к рабочему столу платы удаленно:

И запустим vnc, командой vncserver :1 -geometry 1920x1080 -depth 24 -dpi 96

Чтобы нам подключиться по vnc, необходимо скачать программу vnc viewer(она есть и на пк и на андроиде). Чтобы подключиться вводим айпи адрес машины и порт 5901

Дальше самое важное: нам необходимо обновить ядро. Без этого будут возникать большие ошибки, из-за которых нормальное пользование данным мини компьютером станет невозможным

Дальше пишите cd re4 и нажимаете Tab, чтобы дополнить строку и нажимаем Enter. Далее пишем ./install.sh и ждем окончания установки. На все вопросы отвечаем Y.

Настроим время и дату:

Добавим vnc sever в автозагрузку (через настройки автозагрузки xfce):

Перейдем в Applications => Sessions and Startup => ищем меню автозагрузки и добавляем нашу программу:

Настроим автозагрузку xfce, поддержку tft экранов и беспроводных модулей:

На все предложения отвечаем "y".

В итоге получим автовстарт vnc после загрузки малины, рекомендую добавить в малину пароль от wifi чтобы подключаться к ней без кабеля.

15. Установим виртуальную клавиатуру xvkbd и leafpad.

Виртуальную клавиатуру я так же советую поставить в автозагрузку, чтобы подключать к монитору только мышку.

Проверяем работу Bluetooth:

Для подключения используйте

Для русификации системы редактируем locale:

В самом начале инструкции была установленая программа Win32DiskImager, она понадобится для создания бекапа. Он будет занимать столько места, сколько размечено на флешке под систему (в моем случае это 16 ГБ).

Вставьте ридер с micro SD в разъем ПК, запустите программу, укажите путь для сохранения бекапа и нажмите "Read".

Ошибки, которые могут возникнуть:

Error: PkgProblemResolver и т.п ….

Эта ошибка происходит из-за того, что вы не обновили ядро. Она обычно появляется при попытке установить определенные пакеты. Решение: СЛЕДУЙ СУКА ИНСТРУКЦИИ

Error 404 при обновлении пакетов

dpkg-error(1)

Происходит из-за неправильной установки пакетов системой

Решение: dpkg --reconfigure -a

«Отвалилась» встроенная Wi-Fi карта

Дальше перезагружаемся и проверяем все.

Всем спасибо за чтение! Если вам понравилось, можете поставить лайк и подписаться на группу)))

Обзор процесса установки

- Создать обычную установочную копию Kali Linux RPi

- Подготовить систему к зашифрованной загрузке с удаленной разблокировкой диска

- Создать initramfs, настроенный с помощью ключей Dropbear и SSH, чтобы разрешить разблокировку

- Резервное копирование существующих данных

- Настройка зашифрованных разделов

- Восстановление наших данных

- Настройка LUKS Nuke

- Удаленный хакинг! 🙂

Может показаться, что много всего, но на самом деле все довольно просто и после завершения у нас будет RPi, который будет загружаться, получит IP по DHCP, и Dropbear позволит нам подключиться через SSH, чтобы обеспечить ключ LUKS. Это позволяет нам запускать RPi и по-прежнему сохранять наши данные в безопасности. Затем, когда мы закончим с ним, мы можем подключиться к нему удаленно, войти и уничтожить наши данные с помощью LUKS NUKE.

Готовим базу

Для начала нам нужно записать образ RPi на SD-карту. Мы не будем вдаваться в это сейчас, вы можете найти информацию об этом свободно в Интернете.

После этого мы вставляем SD-карту в RPi и позволяем ей загрузиться. При первой загрузке изменится размер SD-карты и произойдет перезагрузка, после чего он будет готов к использованию. Затем мы подключаемся по SSH, обновляем Kali и устанавливаем несколько пакетов, которые нам понадобятся.

Делаем магию

RPi настроена и готова к работе. Давайте идти дальше. Обратите внимание, как только мы начнем этот процесс, мы изменим ряд критических файлов в нашей системе на RPi. Важно не перезагружать устройство или иным образом не выключать систему, пока все не будет готово. Иначе вы останетесь с системой, которая не будет загружаться.

Во-первых, нам нужно добавить строку к /boot/config.txt:

Затем мы хотим узнать, где находится корневая файловая система:

Мы узнали, что корень здесь /dev/mmcblk0p2. Используйте далее в примерах свой путь к разделу.

Отредактируем файл /boot/cmdline.txt . По-умолчанию его содержимое таково:

Нам необходимо после значения root=/dev/mmcblk0p2 добавить параметр cryptdevice:

После изменений файл должен выглядеть так:

dwc_otg.fiq_fix_enable=2 console=ttyAMA0,115200 kgdboc=ttyAMA0,115200 console=tty1 root=/dev/mapper/crypt cryptdevice=/dev/mmcblk0p2:crypt rootfstype=ext4 rootwait rootflags=noload net.ifnames=0

Еще нам нужно отредактировать /etc/fstab и заменить устройство, которое монтируется в корень на /dev/mapper/crypt (старое закомменитровать):

Дальше создадим файл /etc/crypttab и добавим следующую строку в него:

Убедитесь, что между значениями находится символы табуляции, а не просто пробелы. Сейчас мы начнем создавать initramsfs, нам нужно сделать хитрый маленький хак, чтобы заставить cryptsetup быть включенным. Для этого мы создадим поддельную файловую систему LUKS. С помощью dd создадим пустой файл, форматируем его как LUKS, монтируем и помещаем на него файловую систему.

Не беспокойтесь слишком о настройке надежного пароля для этого лже-root, поскольку он используется только здесь.

Настройка SSH и Initramfs

Мы почти на финишной прямой. Эта часть действительно классная, так как обычно, когда запускается система под управлением LUKS, процесс загрузки приостанавливается, чтобы вы могли разблокировать жесткий диск с помощью ключа LUKS. Но если вы используете удаленную систему, это не особенно удобно.

Мы начинаем с создания файла /etc/dropbear-initramfs/authorized_keys в котором будет это:

command="export PATH='/sbin:/bin/:/usr/sbin:/usr/bin'; /scripts/local-top/cryptroot && kill -9 `ps | grep -m 1 'cryptroot' | cut -d ' ' -f 3` && exit"

Важно отметить, что это должно быть все в одну строку. Если вы правильно все настроили, она должна выглядеть примерно так:

command="export PATH='/sbin:/bin/:/usr/sbin:/usr/bin'; /scripts/local-top/cryptroot && kill -9 `ps | grep -m 1 'cryptroot' | cut -d ' ' -f 3` && exit" ssh-rsa AAAAB3NzaC. user@system

Далее внесем небольшие изменения в файл /usr/share/initramfs-tools/scripts/init-premount/dropbear. Это изменение связано с тем, что нам нужно замедлить Dropbear, чтобы гарантировать, что сеть настроена до того, как Dropbear начнет работать. Вот как выглядит исходный файл:

Мы заменим его на это:

[ "$BOOT" != nfs ] || configure_networking

sleep 5

run_dropbear &

echo $! >/run/dropbear.pid

После этих изменений мы готовы запустить initramfs!

Прежде, чем продожить, уведимся, что наши измемнения внесены в initramfs:

После проверки мы убедились, что все изменения записаны и выключим RPi.

Резервное копирование и восстановление

Извлеките SD-карту из вашего RPi и вернемся в систему, на которой мы изначально записывали образ на SD-карту. Давайте подготовим окружающую среду:

Пожалуйста, убедитесь, что здесь ничего нет, прежде чем двигаться дальше, иначе у вас будет плохой день.

Теперь вставьте SD-карту и проверьте идентификатор устройства. В моем случае это устройство /dev/sdc2, но ваше может отличаться, поэтому учтите этот момент. Монтируем устройство и делаем резервную копию файлов:

Как только это сделано, мы удалим существующий 2-й раздел на SD-карте и создадим пустой, который мы настроили для шифрования LUKS.

With the partitions updated, we reload them by running partprobe and then configure LUKS on the new partition:

После этого мы восстанавливаем резервную копию корневой файловой системы на зашифрованный раздел.

Тестирование

Теперь вставим SD-карту обратно в RPi и включим ее. Если вы смотрите на процесс загрузки, вы должны увидеть запуск Dropbear. В этот момент Вы можете подключиться по SSH и разблокировать диск.

Универсальность этих маленьких устройств в сочетании с мощью Kali никогда не перестает удивлять нас. Теперь у нас есть классный девайс с удаленным управлением, с которым мы можем работать с относительной уверенностью, потому что даже если его обнаружат, проникнуть в него будет не так-то просто.

Но мы еще не закончили! Давайте добавим в некоторые функции LUKS NUKE:

Теперь, когда мы заходим по SSH, у нас есть один пароль, который мы вводим, чтобы разблокировать SD-карту и продолжить процесс загрузки, а другой уничтожает заголовок LUKS, делая данные недоступными. Если вы окажетесь в ситуации, когда не можете получить доступ к устройству, этот вариант может быть не очень полезным. Поэтому если хотите быть действительно предусмотрительным, вы можете превратить устройство в беспроводную точку доступа, что позволит вам удаленно входить и разблокировать/сбросить систему через беспроводное соединение. Это очень полезно, если у вас не будет постоянного прямого доступа к сети, к которой будет подключен RPi.

Помните, что ваши действия не должны наносить кому-то вред с помощью этих технологий. Вся информация исключительно в познавательных целях.

Читайте также: