Как установить transmission на debian

Обновлено: 04.07.2024

Этот раздел поможет наглядно подготовить чистую систему Debian к полноценному использованию в качестве того, что вы выберите сами. Нижеуказанные настройки рекомендую выполнять в пошаговом режиме. Каждый блок проверен, теория, практика и описания подаются кратко, без излишеств. Если мало, подробности ищите в Google.

Настоятельно рекомендую использовать только чистый Debian, т.е. без "заранее подобранных наборов ПО".

Такой подход наиболее полно реализует преимущества Debian перед Ubuntu и Gentoo - оптимальное сочетание затрат на установку\настройку к эффективности\захламлённости ненужным ПО.

Разработка страницы завершена, новые рецепты добавляются по мере их изучения и отладки

Если есть что добавить, то смело дополняйте разделы новой информацией. Наши опечатки и ошибки в статье также правте смело, не нужно сообщать об этом на почту, просьба соблюдать стилевое оформление этой страницы и использовать разделители разделов (серые линии различной толщины).

- Подготовка свежеустановленной системы Debian к использованию

- Система

- Политика установки ПО

- Дата и время

- Настройка

- Синхронизация локально

- Синхронизация для клиентов в сети

- sudo

- Автологин в консоли с mingetty

- Автологин в консоли с стандартным agetty

- Глобальные параметры локализации системы

- Кириллица в консоли

- Удаление неиспользуемых файлов локализации

- GRUB2

- Сетевые настройки

- Базовая настройка

- Настройка в консольном интерфейсе wicd-curses

- Общие сведения

- Apf-firewall

- Vuurmuur

- Установка

- Настройка rsyslog

- Настройка

- Подсчёт трафика

- Решение проблем.

- Авторизация по ключам

- Генерация ключей

- Настройка сервера

- Настройка клиента

- Настройка Putty

- Тorrent

- SMB (CIFS)

- Корзина

- Аудит

- Принтеры

- Web интерфейс для администрирования

- Файловый менеджер

- Сессии в консоли

- Screen

- Эмулятор терминала

- guake

- SQL сервер

- Web-сервер

- Apache2

- Поддержка PHP5

- Поддержка PHP5

- Множество сайтов на одном сервере (virtual host)

- Лог доступа

- Примечание 1 (настройка aptitude)

- Примечание 2 (ошибка запуска сети)

- Примечание 3 (настройка мс)

- Примечание 4 (ошибка pcspkr)

- Примечание 5 (setfacl неподдерживаемая операция)

Политика установки ПО

aptitude - локализованный менеджер пакетов с псевдографическим интерфейсом, который используется для наглядной и функциональной установки программ в Debian.

В большинстве последующих разделов с его помощью будет проводиться установка различных программ, из-за чего требуется заранее определить политику получения, установки и обновления программ в вашей системе.

Запускем программу и настраиваем её параметры.

Дата и время

Настройка

С консоли время в системе можно установить так:

Где MM — месяц, DD — день месяца, hh — часы, mm — минуты, CCYY — 4 цифры года, ss — секунды.

Синхронизация локально

Если вам не нужно раздавать время на другие машины, можете довольствоваться пакетом ntpdate, который не запускает свой демон при старте системы.

Вторая команда выдает разницу во времени с дебиановскими серверами, а третья - однократно синхронизирует время на вашей машине с одним из них. Можно также использовать другие сервера.

Синхронизация для клиентов в сети

Устанавливаем ntp: - комплекс программ, позволяющих получить текущее время со специальных серверов в интернет и стать таким сервером для локальной сети.

Пример для сети 192.168.0.xx

Перезапускаем службу для применения новых настроек

Далее можно прописывать IP адрес компьютера в качестве источника синхронизации.

Автоматическое обновление

Правим общие настройки обновления:

Правим настройки периодичности обновления

Логи обновления смотрим тут - /var/log/unattended-upgrades/unattended-upgrades.log.

Указываем время выполнения обновления. Например каждый день в 6:25 утра:

Пользователи и группы

Устанавливаем sudo: - утилиту для временного получения root прав

Добавляем пользователя в группу sudo

Для применения настроек пока приходится перезагружать систему

Для подробоностей - Гугл в помощь

Автологин в консоли с mingetty

Устанавливаем Mingetty: - упрощённый вариант стандартной программы agetty, в задачи которой входит управление доступом к физическим и виртуальным терминалам.:

Далее меняем строку настроек в консоли по-умолчанию, вместо root можно указать другой логин.

Автологин в консоли с стандартным agetty

Стандартный менеджер входа agetty (util-linux) начиная с v.2.20 содержит функциональность mingetty

Далее настраиваем вход, вместо root пишем нужный логин

Локализация

Глобальные параметры локализации системы

Кроме LC_ALL все параметры должны быть ru_RU.UTF-8.

Если это не так, тогда запускаем настройку

Если системная локаль не применяется к пользователю, то стоит посмотреть файл настроек интерпретатора командной строки (bash, dash, ash) в домашнем каталоге пользователя.

Кириллица в консоли

Настраиваем кириллицу в консоли

Настраиваем все параметры пакета:

Удаление неиспользуемых файлов локализации

localepurge - утилита для удаления ненужных локализаций, документации и прочего. При установке пакета с помощью debconf выводится список языков в различных кодировках, отметить следует только нужные вам локализации. Рекомендуется сперва сделать backup системы и добавить к нужным английскую локализацию. В дальнейшем утилита будет автоматически запускаться и чистить файлы сразу после установки любых пакетов.

Удаление происходит при запуске утилиты:

Если вдруг понадобились удаленные языковые файлы, вернуть их можно так:

Загрузчик

GRUB2

Управление запуском служб

sysv-rc-conf: - утилита с curses интерфейсом, преназначенная для быстрого управления работой и запуском служб (демонов, сервисов). Очень удобна для просмотра установленных служб в системе.

Помимо настройки автозапуска, утилита позволяет в реальном времени запускать и останавливать имеющиеся в системе службы.

Сглаживание шрифтов

Сетевые настройки

Базовая настройка

Этот метод настройки является самым гибким и функциональным, но требует ручной правки конфигурационных файлов.

Если Debian устанавливался по сети, то настройки будут перенесены из установщика в установленную систему, т.е. ничего настраивать уже не нужно.

Ищем нашу сетевую карту в списке:

Для более детальной информации о сетевых картах можно воспользоваться специальными программами

Открываем файл конфигурации сети:

Строки, начинающиеся со слова "auto", используются для идентификации физических интерфейсов при их подьеме во время запуска ifup с опцией -a. (Эта опция используется сценариями загрузки системы.) Имена физических интерфейсов должны следовать за словом "auto" в той же строке. Может быть несколько строф "auto". ifup поднимет названные интерфейсы в порядке их перечисления.

Строки, начинающиеся с "allow-", используются для идентификации интерфейсов, которые должны быть подняты автоматически различными подсистемами. Это может быть сделано, например, с использованием команды "ifup --allow=hotplug eth0 eth1", которая будет поднимать только eth0 или eth1, если они перечислены в строке "allow-hotplug". Учтите, что "allow-auto" и "auto" - синонимы.

Если настройки статические, тогда, к примеру, заполняем так:

Если настройки сети раздаются через DHCP, тогда, к примеру, заполняем по-другому:

Если необходимо использовать одновременно несколько IP адресов на одной сетевой карте, тогда, к примеру, добавляем строки:

Для настройки DNS нужно редактировать файл /etc/resolv.conf

Статичный DNS, например:

Динамический DNS по DHCP вносится в /etc/resolv.conf автоматически.

Настройка в консольном интерфейсе wicd-curses

wicd - cлужба управления проводными и беспроводными сетями для Linux с Qt, GTK+ и curses интерфейсами. Эта служба наиболее удобна, если часто возникает необходимость в быстром подключении к различным сетям.

После первого запуска wicd автоматические переключает все настройки сети на DHCP.

Для управления службой в консоли необходим curses клиент wicd-curses.

Для применения настроек необходимо нажать "Shift+C"

Firewall (брандмауэр, межсетевой экран и т.п.)

Общие сведения

Межсетевой экран - средство контроля и фильтрации сетевых соединений. В защищенной домашней или корпоративной сети установка firewall не актуальна и может принести больше вреда чем пользы. В случае если Ваш компьютер напрямую подключен к Интернет, то использование сетевого экрана просто обязательно. В Debian эта задача решается с помощью утилиты Iptables. Эту утилиту можно использовать в "чистом" виде путём ручного ввода команд в консоли, или запускать команды в самописном скипте, либо с помощью различных надстроек, облегчающих формирование сложных команд iptables. В зависимости от поставленной задачи каждый из способов имеет свои достоинства и преимущества.

Apf-firewall

Простой аскетичный аpf-firewall для быстрой защиты сервера без самописных скриптов.

Правим файл конфигурации

Vuurmuur

Vuurmuur - мощная свободная надстройка к iptables с curses интерфейсом. Псевдографический интерфейс значительно упрощает оперативную работу с сетевым экраном. К сожалению разработка программы продвигается очень медленно. Имеются deb пакеты в репозитории официального сайта. Раньше эти пакеты присутствовали в официальных репозиториях Debian, но были заброшены сопровождающим, что привело к их удалению. Программа полностью документирована и переведена на русский язык.

Аналогов даже близких по функциональности найдено не было. В итоге получаем что vuurmuur это единственный в современном linux интерактивный firewall менеджер c curses интерфейсом. Подобная функциональность оправдывает все усилия по его установке.

Пакеты установки можно взять с сайта разработчика и из репозиториев Ubuntu.

К сожалению оба варианта содержат в себе весьма досадные проблемы:

- Проблемы отображения кириллицы с системной кодировкой UTF8

- Собраны в бинарник только для i386

- init.d скрипт запуска, как я понял, имеет проблемы совместимости с Debian

- В консоль постоянно сыпется мусор, который по-идее должен литься только в лог и то не всегда.

Компиляция пакетов - лишь один из вариантов решения проблемы. Оставим его профессионалам. А мы пойдем другим путём:

Основой будет пакет из Ubuntu, пару органов получим из пакета офф.сайта. Такой вот франкенштейн.

Установка

Устанавливаем утилиту просмотра сетевых соединений conntrack

Качаем 3 пакета из официальных репозиториев Ubuntu (пример для amd64)

Далее донором будет вполне подходящий i386 пакет из официального сайта.

Выкапываем тело из официального могильника

Пересаживаем органы из одного тела в другое

Рисуем магическое заклинание

И оживляем тело.

Установка завершена. 8)

Настройка rsyslog

или одной строкой

Настраиваем vuurmuur (Настройки vuurmuur --> Ведение журналов)

Настройка

1. Настраиваем пути к служебным утилитам Vuurmuur Config --> General

2. Настраиваем interfaces, т.е. указываем с какими сетевыми картами будем работать.

Будьте внимательны - опция Active в настройках должна быть Yes, иначе Vuurmuur будет их игнорировать.

3. Смотрим Services, если нет нужных добавляем свои (версия от Ubuntu не содержит служб вообще, но позволяет добавлять новые). Я добавил входящий порт для Web морды SWAT.

4. Настраиваем Zones, т.е. делим и\или объединяем наши сети в "зонах" на "свои" и "чужие". Каждая "зона" может содержать несколько сетей, хостов (т.е. компьютеров в сети) и групп хостов. Я создал две.

5. В каждую из "зон" я добавил по одной соответствующей ей сети: интернет

6. В "домашнюю зону" я добавил хост, т.к. для него будут отдельные правила доступа.

7. Настраиваем "rules", т.е. правила доступа в сети. Ниже переброс портов на комп локальной сети временно отключен.

Настройки применяем в главном меню нажав F11.

Подсчёт трафика

В текущей стабильной версии подсчет трафика невозможен из-за бага

Решение проблем.

Диагностика DNS

Устанавливаем dnsutils: - получаем утилиту nslookup, позволяющую быстро диагностировать проблемы преобрзования доменных имен в IP адреса.

Или более мощный варинант

Нагрузка на сеть

Устанавливаем nethogs: - получаем утилиту наглядно отображающую какой процесс насколько сильно и какую нагружает сетевую карту.

Анонимный доступ в интернет

Динамическая регистрация в DNS

Теперь служба будет автоматически обновлять Ваш IP в DNS сервере при его изменении.

Удаленный доступ к консоли

Устанавливаем ssh: - комплекс программ, позволяющих соединяться с удалёнными машинами по защищённому каналу и выполнять команды в консоли:

Этот метапакет содержит программу клиента ssh и службу sshd, обрабатывающую входящие ssh подключения к вашему компьютеру.

Авторизация по ключам

Генерация ключей

Вариaнт 1 (подходит для putty и native ssh клиентов Linux)

В итоге получаем в "/user/.ssh/" два файла "newserver.key" и "newserver.key.pub"

Вариaнт 2 (для всех + проприетарный Bitvise Tunnelier)

К сожалению, я не нашёл способа сконвертировать OpenSSH ключи в понятный Tunnelier-у формат. Поэтому действовать будем от обратного.

На Windows машине запускаем Bitvise Tunnelier. На вклaдке "Login" выбираем раздел "Authentickation" --> "Use keypair manager". В новом окне жмём "Generate New . ", выставляем опции на свой вкус --> "Generate". Далее выбираем "Export" и сохраняем любым удобным способом публичный ключ в формате OpenSSH в файл /user/.ssh/newserver.key.pub на ssh сервере.

Для использования в других ssh клиентах аналогично экспортируем и закрытый ключ. В итоге получаем в "/user/.ssh/" два файла "newserver.key" и "newserver.key.pub"

Настройка сервера

Перемещаем открытый ключ в список разрешённых ключей Например так

Правим конфигурацию сервера

Проверяем права доступа, должно быть так

Если права доступа отличаются, то выставляем правильные:

При появлении проблем доступа смотрим лог

Настройка клиента

Выбираем пользователя на клиенте под которым будем логиниться в ssh. Например это будет "user". Логинимся по юзером. Любым удобным способом копируем сгенерированный ранее файл newserver.key в папку /home/user/.ssh. Если хочется, чтобы ssh клиент подхватывал ключ автоматически, сохраняем ключ с новыми именем "id_dsa"

Выставляем права доступа, иначе ssh клиент проигнорирует ключ.

Запускаем ssh клиента.

Всё должно работать.

Настройка Putty

К сожалению, Putty не понимает ключи в формате OpenSSH. Поэтому загружаем latest development snapshot Puttygen. Обычный Puttygen нам не подойдёт.

Скармливаем проге наш newserver.key (Conversions --> Import key), если нужно вводим пароль для доступа ключу. Получаем окно

Если надо меняем комментарий и пароль доступа к ключу. В разделе "Parameters" рекомендую выбрать SSH-2 RSA и 2048 bits. Далее жмём "Save private key" и получаем ключ в формате ppk, пригодный для скармливания обычному Putty в разделе Сonnection --> SSH --> Auth

Торрентом я начал интересоваться несколько месяцев назад, как только у меня появился безлимитный интернет. Как ни печально это для других протоколов, но торрент показал себя как самое надёжное средство для скачивания объёмных данных, например, DVD-образов любимого мною Debian'а.

Захотелось мне выделить под торрент-клиент отдельную Linux-машинку под Debian, благо есть старый системный блок на котором это можно сделать.

Начал я с обзора торрент-клиентов под Linux:

Torrent клиенты в LinuxЯ со своей идеей оказался не одинок, многим другим людям пришла в голову та же мысль. Вариантов программ без GUI оказалось немного - rtorrent c ncurses-интерфейсом, мультипротокольный p2p-демон mldonkey, transmission-daemon и btpd.

В процессе дальнейших копаний материалов на эту тему решил, что mldonkey также мне не подходит, поскольку он, судя по отзывам, часто падает.

Есть ещё некий btpd, копать в направлении которого мне не захотелось, поскольку я уже подобрал подходящий вариант, о котором ниже. Если кому-то будет интересно узнать что-либо о btpd, прошу рассказать о результатах копания мне :)

Наконец был найден подходящий вариант, основанный на transmission-daemon и AJAX веб-интерфейсе Clutch:

ClutchВот, кстати, краткое описание консольного клиента, демона и утилиты управления демоном torrent:

Торрент-клиент Transmission- transmission-common - содержит различные README, информацию о лицензии и т.п.,

- transmission-cli - содержит демон, утилиту для правления демоном, прокси и простой консольный клиент, который может работать отдельно от демона,

- transmission-gtk - графическая утилита для управления демоном, использующая GTK.

Помещаем скрипт в каталог /etc/init.d/.

Для настройки опций запуска демона используется специальный конфигурационный файл, шаблон которого можно взять здесь: transmission.conf

По-умолчанию я выставил те настройки, которые, как мне показалось, будут подходящими большинству пользователей.Для себя же я поменял настройки так:

Запускаем демон вручную:

Осталось добавить этот скрипт в автозагрузку и автовыгрузку.

Всё, на этом первая статья завершена. В следующей статье расскажу, как я настраивал веб-интерфейс Clutch к transmission-daemon.Последнее обновление 26 февраля 2009 года.

Дополнение от 8 октября 2009 года:

![коробка передач]()

Настоящее время возможность получать информацию из сети посредством загрузок - обычное дело, среди прочего, из документальных фильмов, учебных пособий, книг, журналов. Без сомнения лучший способ получить эту информацию - через торрент.

В Linux у нас разные BitTorrent-клиенты. С помощью которых мы можем поддерживать себя, чтобы делать загрузки, которые мы должны делать из сети, через файлы Torrent и даже с помощью магнитных ссылок.

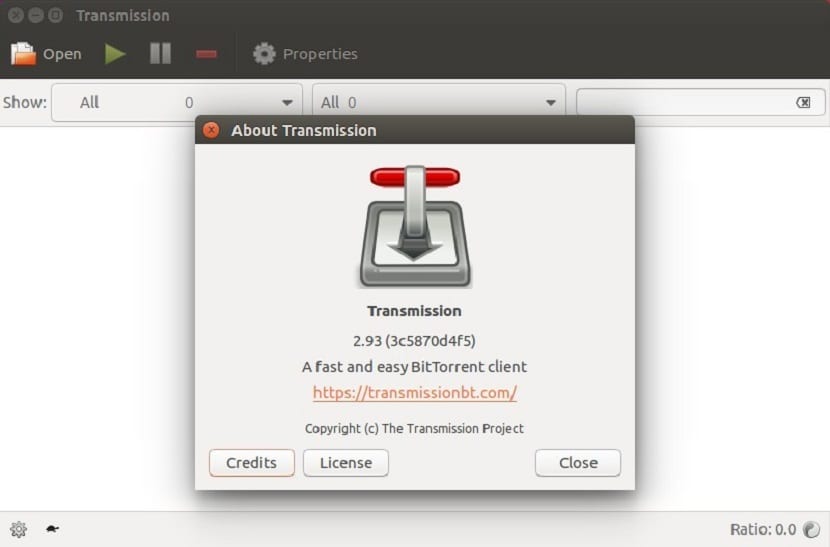

Transmission - это бесплатный, легкий P2P-клиент с открытым исходным кодом для сети BitTorrent.. Он доступен по лицензии MIT, с некоторыми частями GPL и является кроссплатформенным.

Он совместим со следующими операционными системами: Mac OS X, Linux, NetBSD, FreeBSD, OpenBSD и Windows.

О трансмиссии

Основное преимущество Это программное обеспечение в том, что оно действительно бесплатное и без рекламы, всплывающих окон и ненадежных ссылок.

Второе преимущество заключается в том, что у него есть некоторые параметры для управления программой, помимо обычного оконного режима, вы можете добавлять и удалять торренты из командной строки или через браузер.

Некоторые из наиболее популярных клиентов BitTorrent обычно потребляют много системных ресурсов.

Тем не менее, С другой стороны, трансмиссия обеспечивает минимальную нагрузку на систему. Основная идея этой программы - необходимый функционал и ничего больше.

Таким образом, в оконном режиме интерфейс очень простой и удобный. Конечно, некоторые с некоторыми дополнительными функциями, которые предлагает нам приложение.

Между Можно выделить основные его характеристики:

- Установка приоритетов загрузки отдельных файлов

- Черный список

- Соединение может быть одноранговым шифрованием

- Возможность создавать собственные торрент-файлы

- Возможность делиться своими сверстниками. Совместимость этой опции возможна с BitTorrent, uTorrent и Vuze.

- Поддерживает IPv6

- Мониторинг магнитных ссылок

- Доступна выборочная загрузка

- Программа использует UPnP и NAT-PMP.

- Возможность быстрого восстановления пар загрузочного кеширования

- Единый порт прослушивания для всех файлов .torrent.

- Быстрое возобновление - с одноранговым исправлением.

- Параметры автоматического заполнения (поделиться загруженными данными).

- Автобан клиентов, предоставляющих ложную информацию.

- Уведомления Dock и Growl.

- Настраиваемая панель инструментов.

- Продвинутый индикатор выполнения.

- Автоматические обновления с помощью Sparkle.

- Если вызывающий абонент отправляет большой объем неверных данных, его можно переместить в список с ограничениями.

Как установить Transmission в Linux?

Этот торрент-клиент довольно популярен, поэтому встречается в большинстве дистрибутивов. Linux в их официальных репозиториях.

Вы можете найти приложение в своем программном центре и установить его с их помощью.

![]()

Таким же образом вы можете установить этого клиента из терминала с помощью следующих команд, которые вы должны ввести.

к Те, кто являются пользователями Debian, Ubuntu, Linux Mint или любого другого дистрибутива, созданного на их основе, устанавливают приложение с помощью:

Если они Пользователи Fedora или дистрибутивы на ее основе, они могут установить приложение со следующими команда:

А для тех, кто Пользователи Mandriva Linux должны установить эту команду:

Для тех, кто Пользователи openSUSE должны ввести в терминал следующее:

Наконец, в случае пользователей Arch Linux и производные от него дистрибутивы можно установить с помощью этой команды:

Аналогичным образом вы можете скомпилировать Transmission в системе из исходного кода, вам просто нужно выполнить следующие шаги, чтобы сделать это.

Их исходный код размещен на GitHub, поэтому у них должна быть поддержка git, чтобы они могли клонировать репозиторий.

Мы собираемся открыть терминал и набрать в нем следующее.

Сначала мы собираемся получить исходный код с помощью:

И мы начинаем компиляцию со следующих команд, которые мы должны вводить одну за другой:

И готово, у вас будет приложение, скомпилированное в вашей системе.

Содержание статьи соответствует нашим принципам редакционная этика. Чтобы сообщить об ошибке, нажмите здесь.

Полный путь к статье: Любители Linux » Общие » Программное обеспечение Linux » Transmission, один из самых популярных клиентов BitTorrent в Linux

![torrent-logo]()

Transmission — простой BitTorrent-клиент c открытым исходным кодом. Transmission — свободное программное обеспечение, большей частью под лицензией GNU GPL с небольшими фрагментами под лицензией MIT.

Transmission на Ubuntu Server

В этой статье я опишу как можно запустить полноценный торрент клиент на серверной части дистрибутива Ubuntu. В качестве торрента будем использовать transmission-daemon. Основное отличие Transmission-daemon от Transmission заключается в том, что это все таки демон, а значит наш торрент может работает в серверной части дистрибутива Ubuntu.

Установка transmission-daemon

Для установки нам потребуется ввести в терминале команды:

Настройка transmission-daemon

Для того чтобы настроить наш transmission, его сперва необходимо остановить, если этого не сделать, то все наши изменения в конфигурационном файле не применяться.

Останавливаем наш демон командой:Далее настроим файла конфигурации transmission-daemon.

Переходим в директорию с программой:Открываем файл settings.json для его изменения:

Пример файла с настройками:

- download-dir — задаем путь куда будут размещены скачиваемые файлы. В данном случае в директорию Multimedia.

- incomplete-dir — задаем путь, где будут располагаться не довершившие закачку торренты. Точка впереди директории говорит что она должна быть скрыта.

Следующие пункты настройки задают порт, имя пользователя и пароль по которым можно будет подключаться к web-интерфейсу нашего демона.

- rpc-enabled — включает или отключает вход по пользователю и паролю в web-интерфейс.

- rpc-username — Имя пользователя для входа в web-интерфейс transmission-daemon.

- rpc-password — Пароль для входа в web-интерфейс transmission-daemon. После сохранения настройки, пароль будет зашифрован,

- rpc-port — задается номер порта, обычно 9091.

- rpc-whitelist — Задаем пул IP-адресов которым разрешенно подключаться к Web-интерфейсу нашего демона.

- watch-dir — Данные пункты указывают на директорию которую наш демон будет постоянно сканировать на наличие торрент файлов.

- watch-dir-enabled — включает или отключает сканирование директории с файлами торрент.

Добавляем каталоги, если не создали их заранее.

По окончании всех настроек запускаем службу

Теперь можно зайти по адресу 127.0.0.1:9091 , ну или вписать IP-адрес вашего сервера. И мы попадете в web-интерфейс transmission-daemon, в котором сможем наблюдать и управлять нашими торрентами.

Скачиваем торрент файл и размещаем его в директории /home/Ваш_пользователь/torrents , демон автоматически запустит скачивание, а по окончанию разместит его в директории /home/Ваш_пользователь/Downloads .

Также можете почитать о qbittorrent

Если есть вопросы, то пишем в комментариях.

Также можете вступить в Телеграм канал, ВК или подписаться на Twitter. Ссылки в шапки страницы.

Заранее всем спасибо.Читайте также:

- Apache2