Как включить шифрование ppp mppe в windows 10

Обновлено: 04.07.2024

Настраиваем PPTP или L2TP VPN-сервер при помощи RRAS в Windows Server

Платформа Windows Server остается одной из наиболее популярных серверных платформ, в том числе и для реализации решений удаленного доступа. Служба маршрутизации и удаленного доступа (RRAS) позволяет быстро и достаточно просто развернуть VPN-сервер практически для любых нужд. Сегодня мы еще раз вернемся к этому вопросу и рассмотрим, как создать на базе Windows Server PPTP или L2TP сервер для удаленного доступа, как наиболее востребованный сценарий на сегодняшний день.

Почему именно эти типы подключения? Потому что они наиболее просты в реализации и поддерживаются широким спектром клиентов что называется "из коробки". Однако следует помнить, что PPTP не является на сегодняшний день безопасным и имеет слабые алгоритмы шифрования, но при этом он наиболее производительный из VPN-протоколов и имеет минимальные накладные расходы. Кроме того, его поддержка исключена из операционных систем Apple.

Оптимальным вариантом будет использование L2TP/IPsec подключения, которое сочетает в себе простоту, поддержку практически любыми клиентскими ОС и устройствами вместе с неплохим уровнем безопасности, обеспечиваемым IPsec. А так как настройка сервера для этих видов подключений практически идентична, то мы решили объединить их в одну статью.

Установка и настройка службы маршрутизации и удаленного доступа

Для начала работы с VPN в среде Windows Server вам потребуется установить роль Удаленный доступ, это делается стандартными средствами и не должно вызвать затруднений.

В Службах ролей выбираем Маршрутизация, роль DirectAccess и VPN (RAS) будет добавлена автоматически.

После установки роли Удаленный доступ ее следует настроить, проще всего это сделать, нажав на значок с желтым треугольником в Диспетчере серверов и выбрать в появившемся списке пункт Запуск мастера начальной настройки.

В появившемся окне выбираем пункт Развернуть только VPN.

Затем в оснастке Маршрутизация и удаленный доступ щелкаем правой кнопкой мыши по строке с сервером и выбираем в выпадающем меню Настроить и включить маршрутизацию и удаленный доступ.

После чего появится хорошо знакомое окно мастера настройки, предлагающее сразу несколько типовых конфигураций, однако у него есть свои особенности, например, если у вашего сервера всего один сетевой интерфейс, то настроить вариант Удаленный доступ (VPN или модем) мастер вам не даст. Поэтому выбираем самый нижний пункт - Особая конфигурация.

В следующем окне достаточно поставить галочку Доступ к виртуальной частной сети (VPN) и завершить работу мастера.

После завершения работы мастера служба Маршрутизации и удаленного доступа будет запущена и можно приступить к настройке сервера удаленного доступа. Если же данная служба у вас уже установлена и настроена в иной конфигурации, то щелкните правой кнопкой по строке сервера и выберите Свойства, в открывшемся окне на закладке Общие установите опции: IPv4-маршрутизатор локальной сети и вызова по требованию и IPv4-сервер удаленного доступа.

![PPTP-L2TP-VPN-Windows-RRAS-008.jpg]()

Настройка PPTP и/или L2TP сервера удаленного доступа

Откроем оснастку Маршрутизация и удаленный доступ и перейдем к свойствам сервера через одноименный пункт в меню правой кнопки мыши, прежде всего убедимся, что настройки на закладке Общие соответствуют приведенным на скриншоте выше. Затем переключимся на закладку Безопасность и убедимся, что в качестве Поставщика службы проверки подлинности стоит Windows - проверка подлинности, а Поставщик учета - Windows-учет, еще ниже установим флаг Разрешить пользовательские политики IPsec для L2TP- и IKEv2-подключения и в поле Общий ключ укажите парольную фразу для предварительного ключа.

Нажав на кнопку Методы проверки подлинности откроем окно, в котором выберем только Протокол EAP и Шифрованная проверка (Microsoft, версия 2, MS-CHAP v2), остальные протоколы не являются безопасными и должны быть отключены.

На закладке IPv4 укажем опцию Назначение IPv4-адресов - Статический пул адресов и добавим новый пул для выдачи адресов из него удаленным клиентам. Количество адресов должно быть не менее количества клиентов плюс один адрес, так как первый адрес из пула присваивается серверу. Что касается самого диапазона адресов, то его выбор зависит от конфигурации сети, если вы будете использовать маршрутизацию, то он не должен пересекаться с локальной сетью, если же хотите использовать ProxyARP, то наоборот, должны выделить принадлежащий локальной сети диапазон. В нашем случае используется второй вариант.

Также не забудьте проверить настройки брандмауэра, чтобы убедиться, что правила Маршрутизация и удаленный доступ GRE-входящий, PPTP-входящий (для PPTP) и L2TP-входящий (для L2TP) включены.

![PPTP-L2TP-VPN-Windows-RRAS-013.jpg]()

Proxy ARP

Сетевое взаимодействие в пределах одной IP-сети осуществляется на канальном (L2) уровне, в сетях Ethernet для этого используются MAC-адреса устройств. Для того, чтобы выяснить MAC-адрес узла по его IP применяется протокол ARP (Address Resolution Protocol), использующий широковещательные запросы, на которые отвечает только обладатель указанного IP-адреса. Выдавая удаленным клиентам адреса из диапазона основной сети мы как бы помещаем их в общую IP-сеть, но так как VPN - это соединение точка-точка, ARP-запросы от удаленных клиентов в сеть попадать не будут, единственный узел который их получит - сам VPN-сервер.

Для решения данной проблемы используется технология Proxy ARP, которая, как понятно из названия, представляет прокси-сервер для ARP-запросов, позволяя удаленным клиентам работать так, как будто бы они действительно находились в одной сети, без каких-либо дополнительных настроек. При использовании RRAS никаких дополнительных действий делать не нужно, Proxy ARP работает по умолчанию.

VPN-сервер за NAT

Так как мы используем Windows Server, то с большой долей вероятности он будет находиться внутри сетевого периметра и нам понадобится настроить проброс портов на маршрутизаторе. Для этого нужно четко понимать, как работает VPN-соединение и какие порты и протоколы следует передавать.

Начнем с PPTP, прежде всего клиент устанавливает управляющее TCP-соединение на порт 1723, затем, после успешной аутентификации создается соединение для передачи данных с использованием протокола GRE.

Таким образом для работы PPTP-сервера за NAT нужно:

- пробросить порт 1723 TCP

- разрешить прохождение GRE-трафика

С первым понятно, а вот с GRE могут возникнуть затруднения. Если вы используете маршрутизатор на базе Linux, то обратитесь к следующей нашей статье, если оборудование Mikrotik, настроенное по нашей инструкции, то достаточно пробросить только 1723 TCP, прохождение GRE будет разрешено конфигурацией брандмауэра, в остальных случаях следует обратиться к документации на свою модель маршрутизатора.

С L2TP сложнее, точнее не с ним самим, а с IPsec, который не поддерживает NAT. Для обхода этих ограничений используется протокол NAT-T, который инкапсулирует пакеты IPsec в UDP, позволяя успешно проходить через NAT. Поддержка данного протокола включена по умолчанию практически во всех ОС, кроме Windows. Для включения поддержки NAT-T следует внести изменения в реестр, найдите ветку:

И создайте в ней параметр DWORD c именем AssumeUDPEncapsulationContextOnSendRule и значением 2.

Это можно быстро сделать при помощи PowerShell:

После чего систему следует перезагрузить. Данные изменения нужно внести как на сервере, так и на клиенте.

При установлении L2TP/IPsec соединения между узлами прежде всего создается зашифрованный IPsec-канал, для этого используется протокол обмена ключами IKE (порт 500 UDP) и протокол NAT-T (порт 4500 UDP), затем уже внутри безопасного IPsec-соединения поднимается L2TP-туннель на порт 1701 UDP и происходит аутентификация пользователя.

Обратите внимание, аутентификация пользователя в L2TP, в отличии от PPTP, происходит внутри защищенного IPsec-канала, что делает данный тип соединения более безопасным.

Таким образом для работы L2TP/IPsec сервера за NAT нужно:

- пробросить порт 500 UDP

- пробросить порт 4500 UDP

- внести изменения в реестр для включения NAT-T как на сервере, так и на клиенте (только для Windows)

Вопреки распространенному заблуждению порт 1701 UDP пробрасывать не нужно.

Настройка VPN-подключения в Windows

С одной стороны это простой вопрос, с другой - имеются определенные тонкости, на которые мы как раз и обратим внимание. В Windows 10 для первичной настройки VPN-подключения служит современное приложение, которое предельно простое и не охватывает дополнительных настроек.

Поэтому после того, как вы создадите в нем подключение, следует перейти к его свойствам и на закладке Параметры - Параметры PPP установить в открывшемся окне все флажки. Это позволит использовать все возможности протокола PPP и получить оптимальное качество связи. Обратите внимание, что данные опции должны также поддерживаться со стороны сервера, в противном случае их использование в одностороннем порядке может привести к ошибкам при установлении связи.

Затем на закладке Безопасность установите в Шифрование данных - обязательное, а в пункте Проверка подлинности выберите Протокол расширенной проверки подлинности (EAP).

И наконец на закладке Сеть перейдите в свойства протокола IP версии 4 (TCP/IP 4) и нажмите Дополнительно, в открывшемся окне снимите флаг Использовать основной шлюз в удаленной сети, в противном случае весь исходящий трафик будет направлен в туннель.

После чего можем подключаться и пробовать получить доступ к ресурсам удаленной сети, если вы все сделали правильно, то проблем возникнуть не должно.

Настройка VPN-подключения в Linux

В данной части нашего материала мы будем рассматривать настройку клиентских Linux-систем при помощи графического окружения и Network Manager, настройка серверных систем выходит за рамки текущей статьи. В качестве примера мы будем использовать Ubuntu, но все сказанное будет справедливо для любых основанных на Debian систем, а с некоторыми уточнениями - для любых дистрибутивов.

Поддержка PPTP присутствует практически в любом дистрибутиве по умолчанию. Достаточно перейти в Настройки - Сеть и добавить новое VPN-подключение.

Затем нажимаем кнопку Дополнительно и в открывшемся окне в разделе Аутентификация оставляем только MSCHAPv2, обязательно включаем Использовать шифрование MPPE и выбираем ниже 128 бит (наиболее защищенное), также устанавливаем флаг Включить Stateful Encryption для уменьшения накладных расходов на шифрование. Флаги сжатия оставляем включенными.

Закрываем данное окно с сохранением данных и переходим на закладку IPv4, где в разделе Маршрутизация устанавливаем флаг Использовать это подключение только для ресурсов этой сети, в противном случае в туннель пойдет весь трафик узла.

На этом настройка подключения завершена, можно подключаться.

Для работы с L2TP потребуется установить дополнительные пакеты:

После чего в доступных типах подключения появится L2TP. Основные настройки ничем не отличаются от PPTP, также адрес сервера, имя и пароль пользователя.

Затем откроем Настройки PPP, в разделе Аутентификация также выберем только MSCHAPv2, а вот опции шифрования оставляем выключенными, так как чистый L2TP шифрования не использует, для защиты канала здесь применяется IPsec. Флаги сжатия также оставляем установленными по умолчанию.

Затем переходим в Настройки IPsec, это наиболее сложная и ответственная часть настроек, так как от них напрямую зависит безопасность соединения. В поле Pre-shared key введите Общий ключ, а ниже потребуется указать используемые шифры. Большинство материалов в сети интернет копируют друг у друга откровенно старые и слабые наборы шифров, что не соответствует реалиям сегодняшнего дня, хотя соединение с такими значениями будет работать. Мы же будем использовать максимально безопасные значения, для этого в поле Phase1 Algorithms укажите aes256-sha1-ecp384, а в поле Phase2 Algorithms - aes256-sha1.

Также имеет смысл установка флага Enforce UDP Encapsulation, который принудительно включает NAT-T, в случае если вы точно знаете, что ваш сервер находится за NAT, без этой опции протокол включается автоматически при обнаружении первого устройства с NAT.

На этом настройка закончена, можно подключаться.

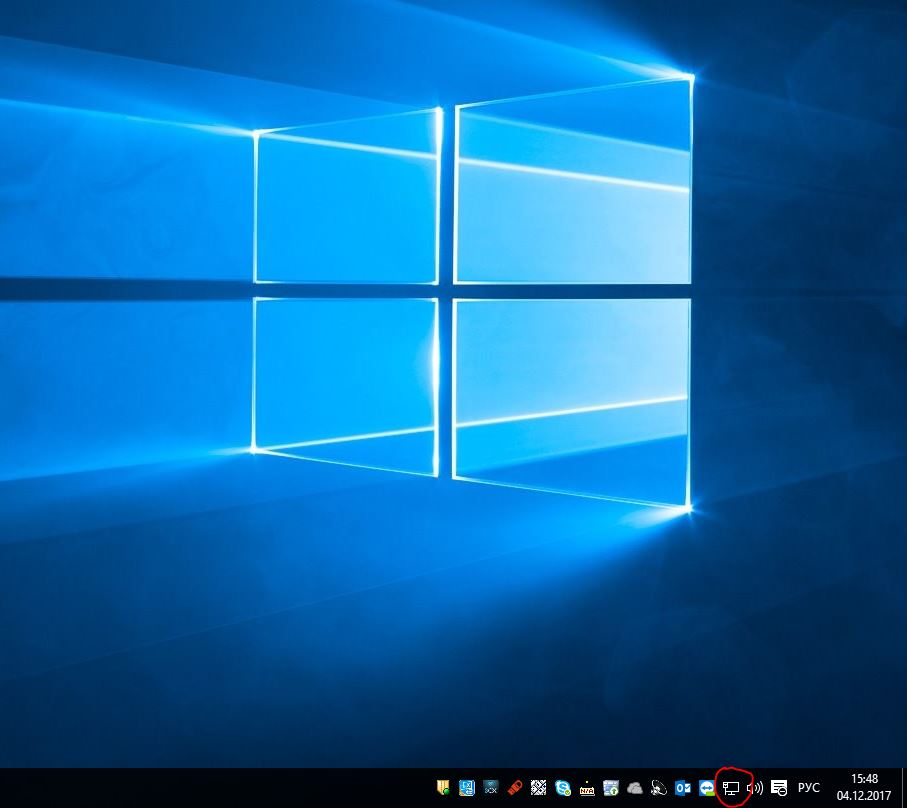

После серии объяснений о том как же подключиться к PPTP использующему MPPE-128 я решил написать ещё одну заметочку. Для того, чтобы создать новое подключение необходимо возле системных часов найти иконку в виде мониторчика с сетевым кабелем. На ней необходимо нажать правой кнопкой мышки.

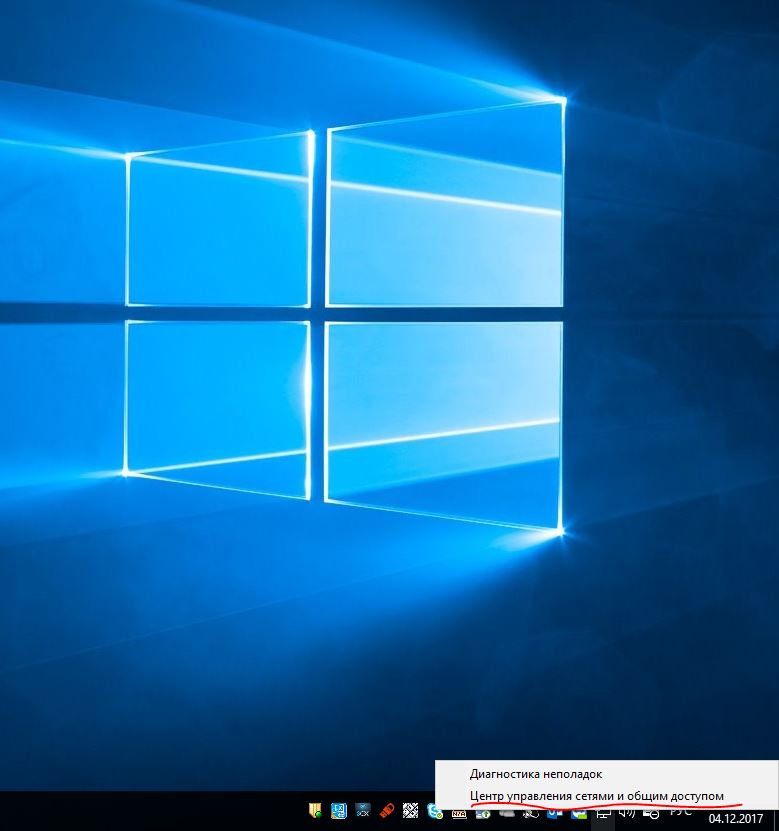

После нажатия левой кнопкой мышки появится вот такое меню:

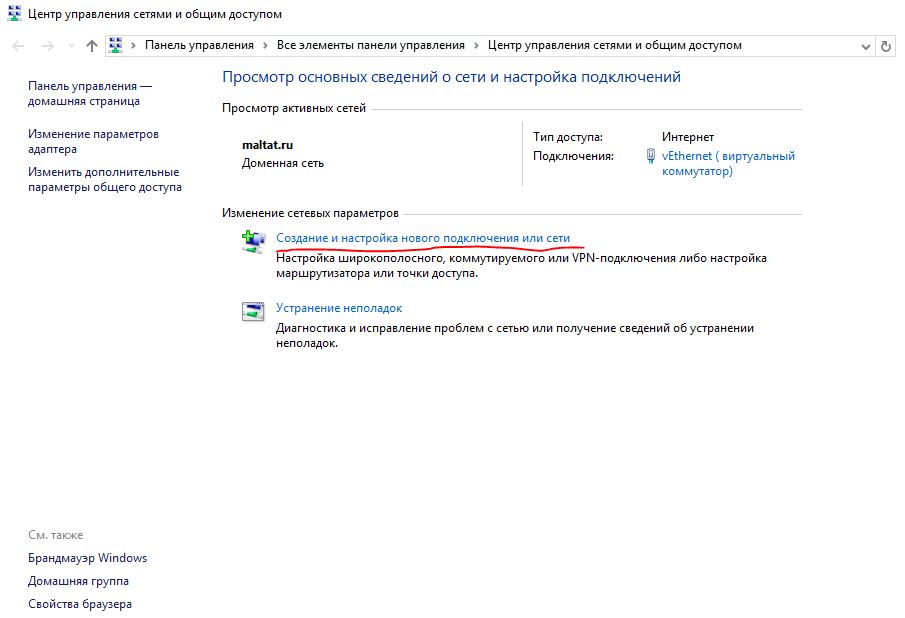

В этом меню необходимо выбрать «Центр управления сетями и общим доступом». После чего откроется следующее окно:

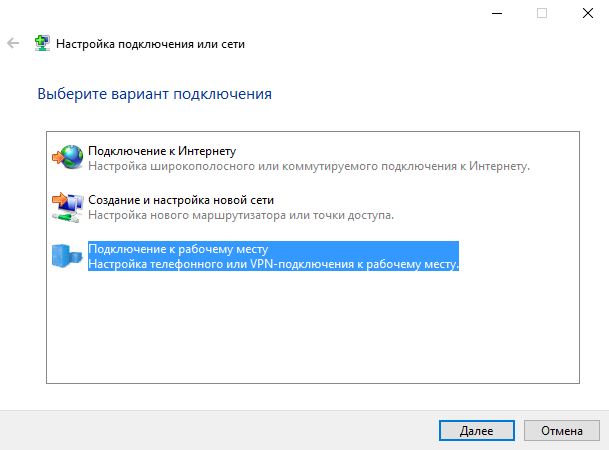

В этом окне выбирать «Создание и настройка нового подключения или сети», Откроется окно:

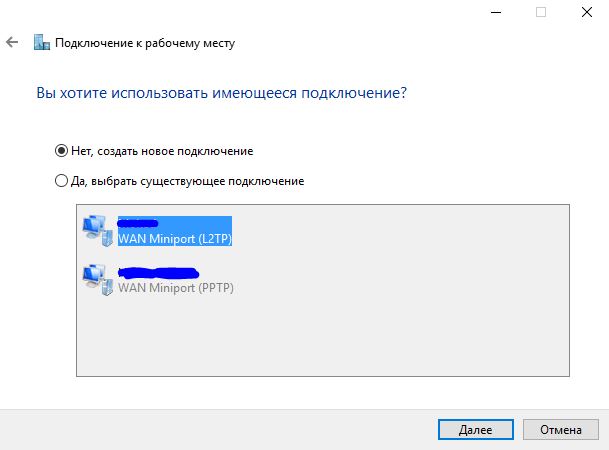

Теперь в этом окне выбираем «Подключение к рабочему месту». Откроется ещё одно окно:

Возможно у вас не будет этого окошка, но если оно плявится, то необходимо выбрать пункт: «Нет, создать новое подключение». Далее откроется окно:

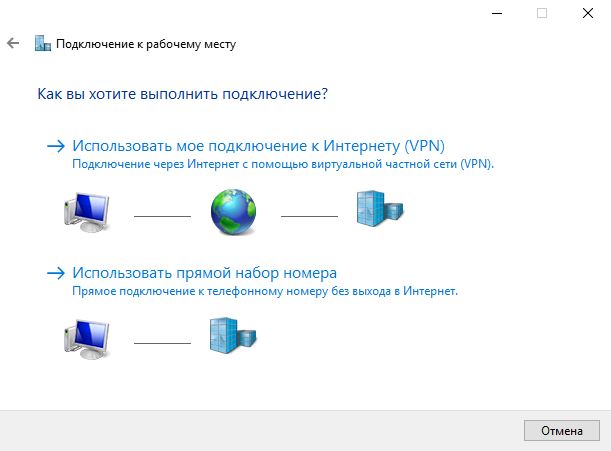

Выбираем пункт: «Использовать мое подключение к Интернету (VPN)» и попадаем в следующую форму:

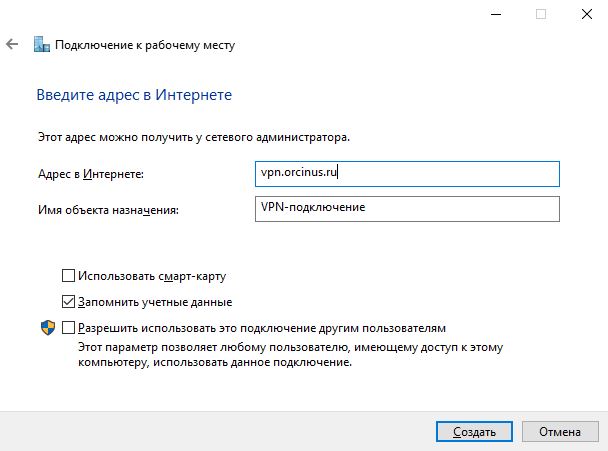

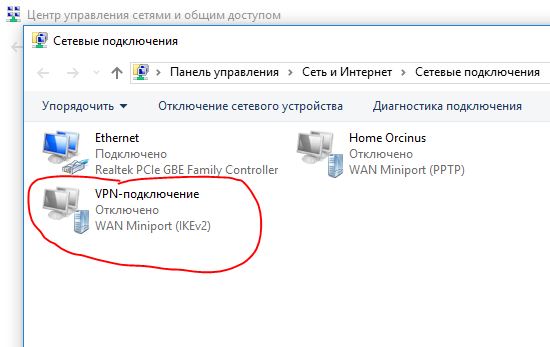

В этой форме необходимо заполнить два поля. Адрес в Интернете и название подключения. Адрес берём у администратора (на форуме указано как server). Жмём Создать. Всё, подключение создано, теперь надо немного подредактировать это подключение. Для этого, находясь в окне «Центр управления сетями и общим доступом» в левой колонке выбираем пункт: «Изменение параметров адаптера». Откроется следующее окно:

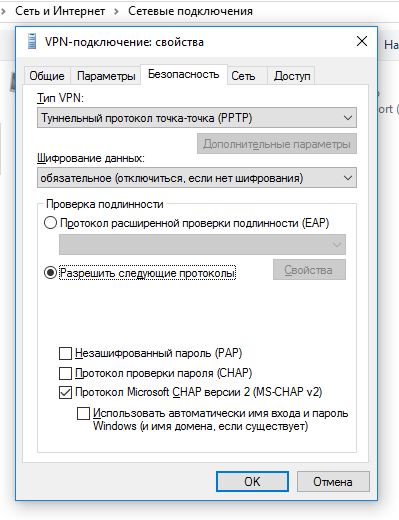

Теперь на созданном нами подключении нажимаем правой кнопкой мышки и в выпавшем меню выбираем пункт Свойства. В открывшемся окне выбрать вклвдку Безопасность.

В открывшемся окошке необходимо установить:

Тип VPN: Туннельный протокол точка-точка (PPTP)

Шифрование данных: обязательное

Установить галочку на: Разрешить следующие протоколы

Установить галочку на: Протокол Microsoft CHAP версии 2

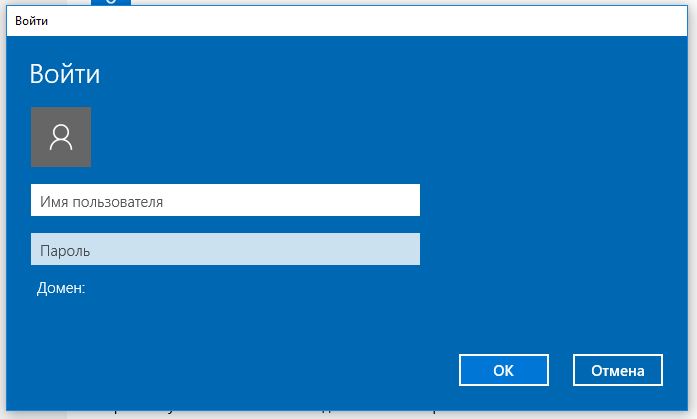

После этого настройку подключения мозно считать законченной. При двойном нажатии на подключении у вас будет запрошел логин и пароль для подключения к сети. Соответственно логин и пароль необходимо спросить у администратора.

Если подключиться не получается, то скорей всего проблема заключается в том, что вы подключены через роутер.

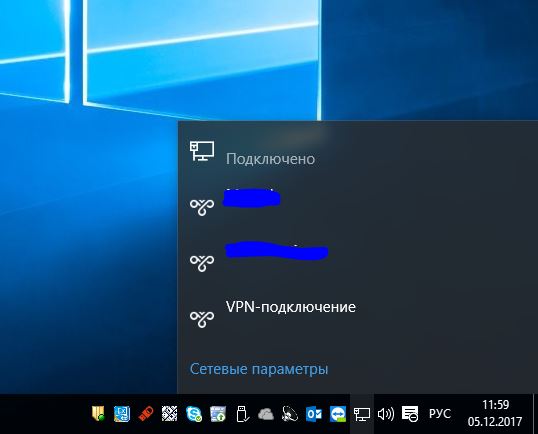

Update: небольшое дополнение о том как запустить подключение в Windows 10. Чтобы в десятке запустить подключение необходимо возле системных часов найти иконку в виде мониторчика с сетевым кабелем. На ней необходимо нажать левой кнопкой мышки. После этого откроется список подключений.

Выбираем созданное нами подключение. После этого откроется окно с подключениями. В семёрке бы после этого началось подключение, а в десятке мы опять попадаем в список подключений.

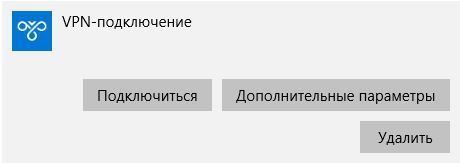

Жмём на нужное нам подключение. Появится несколько кнопок:

Жмём кнопку «Подключить» и у нас спросят логин/пароль.

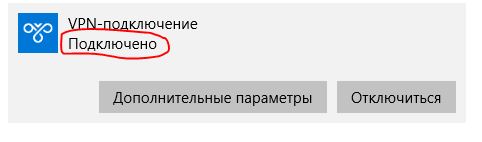

Опять же эти данные необходимо спросить у администратора сети (указан на форуме). Если всё было сделано правильно, ваш роутер пропускает GRE и не блокирует определённые порты, то вы увидите, что соединение подключено:

Для разъединения необходимо нажать на кнопочку «Отключиться».

Некоторые важные особенности смотрите в конце страницы!

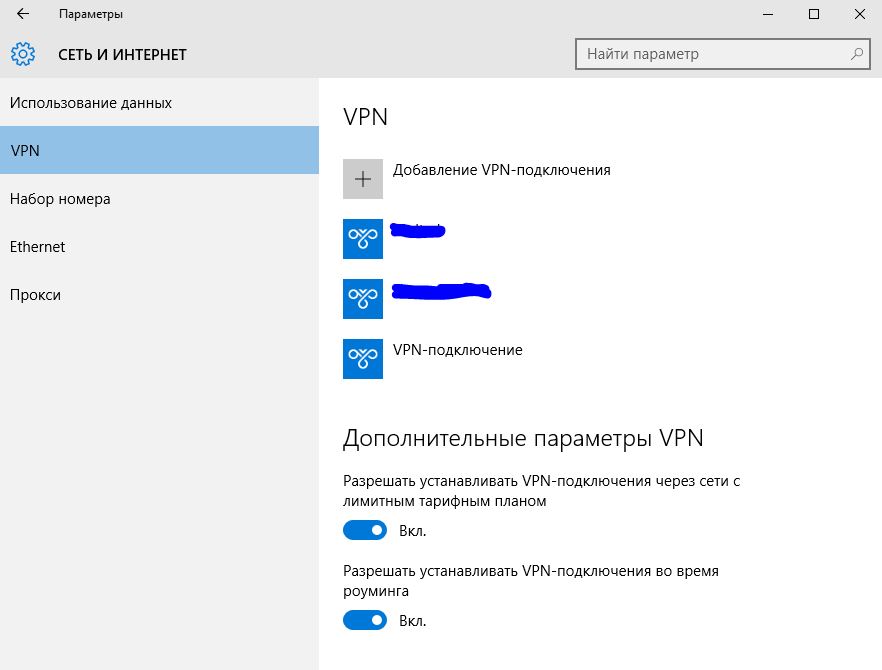

1. Откройте Центр уведомлений в правом нижнем углу экрана:

2. Далее выберите Виртуальная сеть (VPN):

3. В открывшемся окне Параметры во вкладке VPN нажмите на кнопку Добавление VPN-подключения:

4. В окне Добавить VPN-подключение заполните следующие параметры:

Поставщик услуг VPN: Windows (встроенные)

Имя подключения: VPNki

Тип VPN: Протокол PPTP (либо Протокол L2TP/IPSec)

Тип данных для входа: Имя пользователя и пароль

Имя пользователя и пароль: полученные в системе vpnki (например userXXX)

5. Cохраните подключение

6. Далее выберите пункт Настройка параметров адаптера:

7. Нажмите правой кнопкой мыши на адаптер VPNki и выберите Свойства:

8. Выберите в списке IP версии 4 (TCP/IPv4) и нажмите кнопку Свойства:

9. Оставьте получение IP-адреса и адреса DNS-сервера автоматически и нажмите кнопку Дополнительно:

10. Во вкладке Параметры IP Снимите галочку с Использовать основной шлюз в удаленные сети и нажмите кнопку OK

11. Далее во вкладке Безопасность в поле Проверка подлинности выберите:

Разрешить следующие протоколы и оставьте только Протокол проверки пароля (CHAP)

12. (Только для L2TP) нажмите кнопку Дополнительные параметры и выберите

Для проверки подлинности использовать общий ключ и введите ключ: vpnki

13. На этом настройка завершена, нажмите кнопку Подключиться и при успешном подключении

состояние VPNki должно измениться на Подключено

14. Если вам необходимо иметь подключение к удаленной домашней сети (например 192.168.x.x/x), то необходимо сообщить Windows о том, что адреса вашей удаленной сети следует искать в VPN туннеле.

Это можно сделать двумя способами:

- добавив сети 192.168.x.x/x (ваша удаленная сеть) и 172.16.0.0/16 (сеть VPNKI) в таблицу маршрутов при помощи команды route add

- при помощи поступления данных с сервера по протоколу DHCP

Прежде чем сделать выбор вам очень желательно ознакомиться с этой инструкцией и пройти ее до конца.

Особенность 1

Для использования соединения с шифрованием вам необходимо в настройках соединения:

- использовать авторизацию MS-CHAPv2 и указать что будет использоваться шифрование (MPPE)

Для соединения без шифрования вам необходимо:

- использовать авторизацию CHAP и указать, что шифрование использоваться не будет .

Будьте внимательны,

все иные сочетания методов авторизации и шифрования будут приводить к неработоспособности подключения.

Особенность 2

Работа протокола PPTP осуществляется с использованием протокола GRE, с которым у некоторых интернет провайдеров России имеются технические сложности. Эти сложности не позволят вам использовать PPTP для построения VPN туннлей. К таким провайдерам относятся МГТС (Московская городская телефонная сеть), Yota, Мегафон. Однако, такая ситуация не во всех частях их сетей.

Для пользователя ситуация будет выглядеть так, что проверка имени пользователя и пароля проходить не будут. Точнее до этого момента даже не дойдет. В пункте меню "События безопасности" вы будете видеть начало успешного подключения и последней будет являться фраза, говорящая о том, что мы готовы проверять имя и пароль, но .

Access granted. No whitelist is set for user. Ready to check username / password.

Отсуствие соединения и дальнейших записей в логе (при том, что вы твердо уверены в том, что логин и пароль верные), скорее всего, говорит о том, что GRE у вашего провайдера не пропускается. Можете погуглить на этот счет.

PS: В целях борьбы с зависшими сессиями мы принудительно отключаем пользовательские туннели с протоколами PPTP, L2TP, L2TP/IPsec через 24 часа после установления соединения. При правильной настройке соединения должны автоматически переустановиться.

Наша система будет работать с многими типами домашних и офисных маршрутизаторов. Более подробно смотрите в разделе по настройке оборудования, а начать настройку лучше с этого примера.

Не каждый современный пользователь осведомлён в вопросах настройки VPN-соединения через протокол PPTP и вникает в суть работы соединения. Некоторые и вовсе не понимают, что это, даже ежедневно используя данную возможность. Рассмотрим, что являет собой PPTP и как настраивать параметры для соединения данного типа.

Что даёт соединение PPTP

PPTP (Point-to-Point Tunneling Protocol) в переводе с английского звучит как «туннельный протокол типа точка-точка», он обеспечивает компьютеру установку связи с сервером. Подключение выполняется реализацией защищённой линии, то есть туннеля в стандартной незащищённой сети, базирующейся на TCP/IP. Если рассматривать глубже, что это за соединение, то PPTP инкапсулирует кадры PPP в IP-пакеты, они зашифровываются и в таком виде передаются по каналу, проводной или беспроводной сети. Несмотря на невысокий уровень безопасности сравнительно с другими вариантами соединения, например с IPSec, протокол PPTP применяется достаточно широко.

Рассматриваемый тип подключения позволяет реализовать базовую защиту данных, а также существенно экономить пользователям на звонках, поскольку прямое соединение здесь не задействуется и связь осуществляется посредством защищённой линии (туннеля). Протокол PPTP применяют и с целью организации связи для двух локальных сетей. Таким образом, они не контактируют напрямую, а пользуются передачей пакетов по защищённой линии. Посредством данного протокола возможно также формирование соединения типа «клиент-сервер», тогда пользовательский терминал подсоединяется к серверу по защищённому каналу.

Правила подключения PPTP

Для корректного подсоединения необходима настройка и соблюдение некоторых начальных условий. Так, чтобы настроить VPN-сервер на базе PPTP, предполагается применение TCP-порта 1723 и протокола IP GRE 47. Соответственно, недопустимо, чтобы брандмауэром, либо межсетевым экраном блокировался поток IP-пакетов, путём настройки параметров следует обеспечить беспрепятственную отправку и получение данных. Это условие применимо не только лишь для локальной настройки. Чтобы успешно выполнить подключение по протоколу PPTP, свобода передачи пакетов по туннелю должна быть реализована также у провайдера.

Детализация процесса подключения

Теперь рассмотрим детальнее базовые принципы функционирования PPTP и связи, построенной на этом протоколе. Контакт между точками основан на PPP-сессии, базирующейся на GRE (Generic Routing Encapsulation). Второе подключение порта TCP ответственно за контроль и инициацию GRE. Пакет IPX, что передаётся от одной точки к другой, именуют полезной нагрузкой, он также дополнен управляющей информацией. Так, при доставке данных на стороне получателя программным способом IPX-содержимое извлекается и отправляется на обработку, выполняемую с помощью интегрированных средств системы в соответствии с указанным протоколом.

Взломать данные возможно именно в процессе их получения, в процессе передачи безопасность обеспечена за счёт туннеля. Для защиты при отправке и приёме информации настройка PPTP предполагает обязательное использование логина и пароля. Чтобы настроить лучшую защиту, необходимо использовать идентификацию со сложной символьной комбинацией. Конечно, это не убережёт гарантированно передаваемые данные, но значительно усложнит их взлом.

Обеспечение защиты соединения

Хоть данные и отсылаются в виде зашифрованного пакета, считать полностью защищённой сеть VPN, базирующуюся на PPTP, нельзя. В процессе шифрования участвуют EAP-TLS, MSCHAP-v1, MSCHAP-v2 и MPPE (полный перечень можно увидеть в настройках созданного подключения). Дополнительно с целью повышения безопасности PPTP применяют ответные звонки (дозвоны), когда стороны выполняют подтверждение установления связи и передачи данных программным образом, что позволит убедиться в целостности переданных пакетов.

Знатоки методов дешифровки информации, не имея доступа к ключу, способны расшифровать также исходные данные из MPPE, использующего алгоритм RSA RC4, например, с применением способа подмены битов. Так, протоколы шифрования даже с высокой степенью защищённости, используемые поверх PPTP, можно обходить, по этой причине для усиления безопасности коннекта и информации существует необходимость в дополнительной защите при создании и настройки PPTP на Windows 10, 7 или другой ОС.

Настройка параметров для сетевых подключений VPN

Операционные системы семейства Windows имеют ряд отличительных особенностей. Но их всех объединяет возможность выполнить подключение и настройку VPN PPTP соединения. Вопрос лишь в том, какая именно версия ОС от компании Microsoft используется на конкретном компьютере или ноутбуке.

В связи с этим предлагается сразу несколько инструкций, актуальных для самых популярных версий ОС Windows. А именно:

- XP.

- Windows 7.

- Windows 8.

- Windows 10.

Для каждой из них существует свой порядок и особенности настройки конфигураций.

Настройка для Windows XP

Первой на очереди будет уже устаревшая, но всё ещё активно используемая юзерами со слабыми компьютерами операционная система в лице Windows XP.

Здесь для настройки PPTP VPN соединения необходимо:

Остаётся лишь нажать «Пуск», войти в раздел «Подключение» и выбрать новую созданную сеть.

При первом подключении обязательно потребуется указать логин и пароль, после чего можно сохранить введённые данные.

Если все операции были проделаны верно, подключение будет успешно завершено.

Настройка для Windows 7

Несмотря на прекращение поддержки, ОС Windows 7 продолжает пользоваться популярностью.

С самостоятельной настройкой PPTP на Windows 7 особых сложностей также возникнуть не должно. Инструкцию можно представить в таком виде:

Всё, подключение создано, можно закрывать окно.

Далее кликните снова правой кнопкой мыши по значку сетевого подключения в нижней части экрана и посмотрите на перечень текущих подключений. Здесь должна появиться ранее созданная VPN сеть.

Кликните на кнопку «Подключение». В открывшемся окне жмите на «Свойства». Посмотрите, на каких пунктах в разделе «Параметры» стоят галочки. Их нужно поставить на первых двух строчках и убрать с последней, где написано «Включать домен входа».

Переходите в раздел «Безопасность». Тип VPN должен быть PPTP, а шифрование данных обязательное.

Остаётся лишь нажать «ОК» и в основном окне подключения нажать кнопку Подключение.

На этом настройка завершена. Можно смело пользоваться PPTP VPN на своём компьютере или ноутбуке с ОС Windows 7.

Настройка для Windows 8

Всё ещё актуальной и поддерживаемой остаётся операционная система Windows 8.

Здесь также может потребоваться настройка PPTP.

От пользователя ПК или ноутбука под управлением ОС Windows 8 потребуется:

При добавлении нового VPN подключения потребуется указать ряд данных. А именно:

- в качестве поставщика услуг указывается разработчик ОС, то есть Microsoft;

- имя подключения придумайте самостоятельно;

- вставьте или пропишите IP адрес используемого PPTP VPN сервера;

- для авторизации выбирайте имя пользователя в сочетании с паролем;

- далее само имя юзера, а также пароль;

- не забудьте поставить галочку, чтобы запомнить данные для входа;

- теперь на кнопку «Сохранить».

Далее снова нажмите на значок сетевого подключения, и в разделе «Сети» появится созданное на предыдущем этапе подключение. Здесь следует кликнуть на «Подключить».

Если статус отображается как «Подключено», вы всё сделали правильно.

Настройка для Windows 10

Теперь к вопросу настройки PPTP для Windows 10. Задача не самая сложная. В особенности, если уже есть опыт настройки на других версиях операционных систем.

Чтобы создать подключение типа PPTP для Windows 10, потребуется выполнить несколько последовательных процедур. А именно:

Теперь, когда PPTP VPN создано, к нему следует подключиться, нажав соответствующую кнопку. На установку соединения может потребоваться некоторое время. Когда подключение завершится, окно с параметрами можно закрывать.

Прочие способы настройки подключения PPTP

Кроме интегрированных инструментов ОС, с целью настройки подключений применяются также специальные сторонние программы. При этом не исключены проблемы в виде нестабильного соединения. Кроме того, неискушённого пользователя могут сбить с толку многочисленные параметры, требующие настройки. По этим причинам следует внимательнее выбирать специализированный софт.

Настроил на микротике l2tp сервер и ipsec для него. Обнаружил следующее — если на клиенте (у меня сейчас win10) выбрать опцию "без шифрования", то подключение успешно устанавливается на голом l2tp, без проверки общего секрета и без шифрования. Как заставить микротик требовать у клиентов шифрования ipsec и отказывать при подключении без ipsec?

У меня Windows 10 и я не знаю как вы создали L2TP без IPSec =) Без шифрования - это одно, но без IPSec - это немножко другое (там либо сертификат, либо ключ сети).

(в смысле я знаю, про способ через GPO или реестр, но штатно нет))

В моём случае всё стартует только если в l2tp-server включен IPSec, задан ключ для IPSec, создан secret (пользователь с Local и Remote IP) и в proporsal sha1+aes-256 (это все изменения от дефолтных настроек).

Напишу по другому :-)

Подключение в win10 создано шатными средствами, конечно есть настройка ipsec. Если я в этом подключении настраиваю "Шифрование данных" как "необязательное (подключиться даже без шифрования)" то полностью игнорируются настройки ipsec. Подключение проходит успешно, даже если я указываю сертификат для ipsec, вместо общего секрета (как настроено на мт). В свойствах такого подключения на мт у меня поле Encoding пусто.

Если я указываю обязательное шифрование, то конечно используется ipsec и шифрование видно в локальных свойствах подключения и на мт.

Мне надо чтобы мт запрещал подключения без шифрования.

shaytan: свойство профиля l2tp отвечающее за шифрование у вас как указано в микротике (свойство сервера и пользователя PPP)? то что Use Encryption. У меня стоит в Yes и иные подключения просто не проходят.

Микротик хитер :-)

Я сейчас переключил в профиле Use Encription на мт из No в положение Yes, а локально, в свойствах соединения, указал использовать сертифика вместо общего секрета (правильно, в моем случае — общий ключ). Соединение установилось как шифрованное MPPE128 вместо ipsec.

Если вернуть общий ключ, то соединение устанавливается как ipsec.

И я снова забыл уточнить — хочется чтобы пропускалось только L2tp/ipsec соединение.

При тестировании, когда переключаю параметры часто и часто переустанавливаю соединения, бывают отказы в подключении или ооочень длинные задержки, но они обходятся просто Flush в Installed Sas на мт.

shaytan: у вас какая версия? у меня при указании со стороны клиента сертификата, а со стороны сервера - шифрования происходит отлуп и невозможность соединения. 6.30.4

Читайте также: