Kerio vpn client linux настройка

Обновлено: 04.07.2024

На сегодняшний день технология VPN является надежным средством для обеспечения безопасной передачи данных через открытые каналы связи. С ее помощью можно объединить локальные сети удаленных офисов или предоставить возможность сотрудникам работать с корпоративными ресурсами практически из любой точки земного шара. Сегодня мы разберем, как можно организовать корпоративный VPN-сервер на базе продукта Kerio Control.

Создание VPN-туннеля "офис-офис"

Как мы уже говорили, VPN-сервер, реализованный в продукте Kerio Control, позволяет объединять локальные сети в удаленных офисах. Давайте рассмотрим процедуру создания VPN-туннеля между двумя офисами, которые будем условно называть головным и филиалом.

В первую очередь необходимо провести настройку продукта в головном офисе. Осуществляется она с помощью консоли администратора, подключенной к Kerio Control. Сначала необходимо разрешить доступ к VPN-серверу из Интернета. Для этого в разделе "Конфигурация->Политика трафика->Правила трафика" нужно создать новое правило. В качестве источника необходимо выбрать пункт "Любой", в качестве приемника – Firewall, а в качестве службы – Kerio VPN. Разрешив трафик, удовлетворяющий этим правилам, мы делаем VPN-сервер доступным из внешней сети.

Далее необходимо активировать VPN-сервер и настроить его SSL-сертификат. Сделать это можно в разделе "Конфигурация->Интерфейсы". Найдите на данной вкладке среди VPN-интерфейсов VPN-сервер, дважды кликните на нем левой кнопкой мыши и в открывшемся окне включите службу. Затем нажмите на кнопку "Изменение сертификата SSL". Если у вас уже есть сертификат, то просто импортируйте его в систему. В противном случае нажмите на кнопку "Сгенерировать сертификат", введите требуемые данные и нажмите на кнопку "ОК".

Следующий шаг – создание VPN-туннеля, который свяжет головной офис с удаленным подразделением. Для этого нажмите на кнопку "Добавить VPN-туннель". В открывшемся окне в первую очередь введите имя его имя. Пренебрегать этим не стоит, особенно если требуется создать целый ряд туннелей для нескольких удаленных офисов. Далее выберите способ подключения к удаленной точке: активный или пассивный. Первый вариант можно использовать только в том случае, если удаленный интернет-шлюз имеет постоянный внешний IP-адрес (при его выборе необходимо указать этот IP-адрес или имя хоста). Иначе необходимо выбрать пассивное подключение. После этого требуется ввести "отпечаток" SSL-сертификата удаленного VPN-сервера и завершить процедуру создания туннеля.

Наконец, последний шаг – настройка правил трафика, позволяющих пользователям локальной сети головного офиса подключаться к сети филиала и наоборот. Осуществляется эта настройка в разделе "Конфигурация->Политика трафика->Правила трафика". В первом правиле необходимо в качестве источника указать пункт "Доверенные/локальные интерфейсы", а в качестве приемника – созданный нами на предыдущем этапе VPN-туннель. Второе правило должно выглядеть следующим образом: источник – созданный VPN-туннель, а приемник – сетевой интерфейс, "смотрящий" в локальную сеть головного офиса. Если вы хотите, чтобы пользователям из разных сетей были доступны только определенные сетевые сервисы, то в правилах их нужно указать. В противном случае в списке служб можно выбрать пункт "Любые".

Настройка VPN-сервера в филиале осуществляется точно таким же образом, только в этом случае удаленным становится интернет-шлюз головного офиса. Это необходимо учитывать при настройке переадресации DNS, а также при создании VPN-туннеля.

Настройка VPN-сервера для подключения удаленных клиентов

Процедура настройки VPN-сервера для подключения удаленных клиентов начинается с разрешения внешнего доступа к нему. Осуществляется эта операция в разделе "Конфигурация->Политика трафика->Правила трафика". В нем необходимо создать правило с источником "Любой", приемником "Firewall" и службой Kerio VPN. После этого нужно перейти в раздел "Конфигурация->Интерфейсы", найти на этой вкладке интерфейс "VPN-сервер", дважды кликнуть на нем мышкой и включить службу. Обратите внимание, что если вы уже настраивали VPN-сервер для подключения удаленных филиалов, то все это уже сделано, а поэтому данный шаг можно пропустить.

Далее необходимо проверить правило (раздел "Конфигурация->Политика трафика->Правила трафика"), разрешающее доступ VPN-клиентов в локальную сеть. В принципе, оно генерируется автоматически мастером настройки под названием "Локальный трафик". Надо только убедиться в его наличии и активности. Кстати, если в компании применяются VPN-туннели между офисами, то можно разрешить удаленным сотрудникам доступ и к локальным сетям филиалов. Для этого следует создать правило, которое должно выглядеть следующим образом: источник – "Все VPN-клиенты", назначение – интерфейс локальной сети и все нужные VPN-туннели, служба – "Любой". В результате сотрудники смогут через Интернет связываться с головным офисом, причем им будут доступны и сети удаленных филиалов компании.

Последний этап – присвоение пользователям необходимых для удаленного доступа через VPN полномочий. Для того чтобы предоставить эти права целой группе (при этом они будут распространяться на все входящие в нее учетные записи), откройте ее свойства, перейдите на вкладку "Права" и активируйте чекбокс "Пользователи могут присоединиться через VPN". Настройка разрешений для отдельного пользователя осуществляется точно таким же образом, только нужно открывать окно с параметрами не группы, а нужной учетной записи.

Настройка VPN-клиента

Подключение удаленных пользователей к локальной сети осуществляется с помощью специальной программы - VPN-клиента. В принципе, Kerio Control позволяет использовать для этого разные программы. Однако лучше все-таки использовать собственный клиент. Он абсолютно бесплатен, не требует какого-либо лицензирования, удобен и прост в настройке.

В первую очередь необходимо загрузить дистрибутив программы-клиента с официального сайта Kerio и установить его на компьютер или ноутбук, с которого будет осуществляться удаленный доступ. Процедура инсталляции абсолютно ничем не примечательна, а поэтому останавливаться на ней мы не будем. Отметим только, что после ее завершения среди списка сетевых подключений компьютера появляется еще один под названием Kerio Virtual Network.

Для подключения к корпоративной сети через VPN-канал введите в поле "Сервер" IP-адрес или имя хоста интернет-шлюза, после чего укажите свой логин и пароль. Если вы хотите, чтобы программа запомнила ваш пароль, чтобы не вводить его в будущем, то активируйте чекбокс "Сохранить пароль". Обратите внимание, что по соображениям безопасности это стоит делать только в том случае, если несанкционированный доступ к компьютеру исключен. Поэтому на ноутбуках данную опцию использовать не рекомендуется. Если вы разрешили VPN-клиенту сохранять свой пароль, то для удобства использования можете активировать также чекбокс "Постоянное соединение". В этом случае Kerio VPN Client будет автоматически поддерживать соединение с сервером в активном состоянии.

Подводим итоги

Как мы видим, настроить VPN-доступ к корпоративной сети, в которой используется система Kerio Control достаточно просто. Буквально за несколько шагов можно "поднять" VPN-туннель, объединяющий удаленные офисы и обеспечивающий защищенную передачу информации между ними. Настройка системы для доступа к ней удаленных клиентов осуществляется еще проще. Приобрести Kerio Control можно у партнеров 1Софт.

Все права защищены. По вопросам использования статьи обращайтесь к администраторам сайта

Хотите купить софт? Позвоните партнерам фирмы «1С», чтобы получить квалифицированную консультацию по выбору программ для ПК, а также информацию о наличии и цене лицензионного ПО.

Задали вопрос: как подключиться к Kerio VPN из Linux? Не проблема: сейчас расскажу и покажу как это сделать.

В качестве Linux я установил Ubuntu 12.04 i386. Теперь нужно любым удобным способом скачать отсюда свежую версию клиента и скопировать ее в папку Home:

Установим Kerio VPN:

После установки запустится мастер, шаги которого просты и не требуют комментариев:

После настройки убедимся в том, что подключение успешно установлено:

Теперь немного полезной информации:

1. Чтобы запустить мастер повторно:

sudo dpkg-reconfigure kerio-control-vpnclient

2. Есть возможность редактировать конфигурацию непосредственно через файл конфигурации:

sudo nano /etc/kerio-kvc.conf

sudo /etc/init.d/kerio-kvc reload

- Место хранения логов (наиболее полезен error.log):

Зная Kerio, неудивительно, что заявленное не соответствует действительному, на 13.10 оно не работает из коробки. Предполагаемое решение , конечно, проблему не решает.

В качестве альтернативы можно использовать IPSec, который является достаточно универсальным и поддерживается в Kerio Control начиная с 8й версии.

Давно не было такого решения как то, о чем мы сейчас поговорим. Существовало множество продуктов и способов подключения VPN клиентов к серверам. Однако решения от компании Kerio пришло только недавно. В этой статье мы рассмотрим как установить и настроить данный клиент и подключаться к вашему VPN серверу через клиент Kerio VPN.

Настройка

===========

Перед началом установки, вам необходимо установить следующие пакеты : 'debconf' и 'openssl'

Установка. Обновление

======================

Для установкиKerio VPN Client on 32-bit Debian / Ubuntu, необходимо воспользоваться следующими командами в терминале ( делается все под ROOT):

Для установки Kerio VPN Client на 64-bit системы Linux, используются следующие команды:

Для установки Kerio VPN Client в 64-bit Ubuntu 12.04, используются следующие команды:

Kerio VPN Client поддерживает только одно VPN соединение одновременно.

После установки пакетов и зависимостей автоматически начнется настройка соединения. В процессе настройки через мастер вам потребуется ввести название сервера ( или IP адрес сервера), имя и пароль пользователя. Так же прийдется принять и просмотреть сертификат сервера VPN.

Если вы хотите изменить конфигурационные данные позже после установки или же сменить сервер, то воспользуйтесь следующей командой:

Так же можно произвести настройку путем редактирования конфигурационного файла:

/etc/kerio-kvc.conf

После внесения изменений в конфигурационный файл необходимо перезагрузить настройки командой :

Kerio VPN Client автоматически запустится после завершения установки и конфигурирования

Вы можете управлять запуском службы вручную следующими командами:

Деинсталяция

==============

Для удаления Kerio VPN Client, удаления установленного пакета используется команда:

Для удаления Kerio VPN Client полностью ( с конфигурационными файлами ) необходимо ввести команду :

И так у меня есть задача по объединению двух сетей через VPN туннель. Для этого я выбрал Kerio Control 9.2, так как он уже был настроен в обоих локальных сетях в качестве межсетевого экрана. Вот небольшой план, которого мы будем придерживаться:

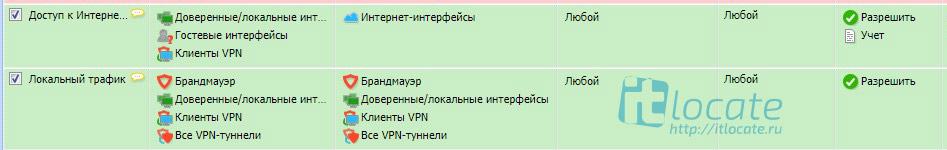

Настройка правил трафика

Для начала переходим в настройку Правила трафика межсетевого экрана и проверяем что правило VPN-службы включено, а в правилах Доступ к Интернету (NAT) и Локальный трафик разрешены VPN клиенты и VPN туннели.

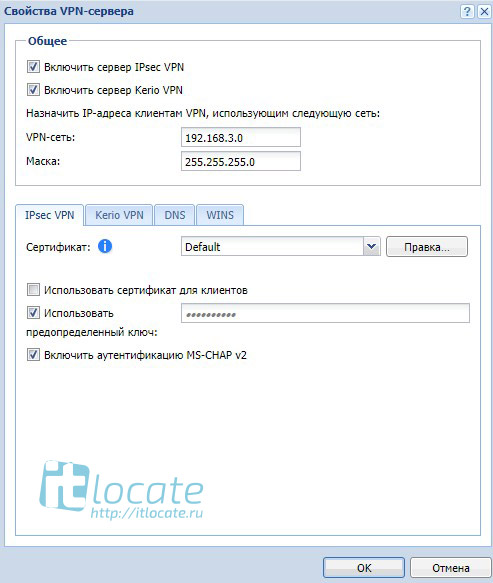

Настройка IPsec VPN Сервера

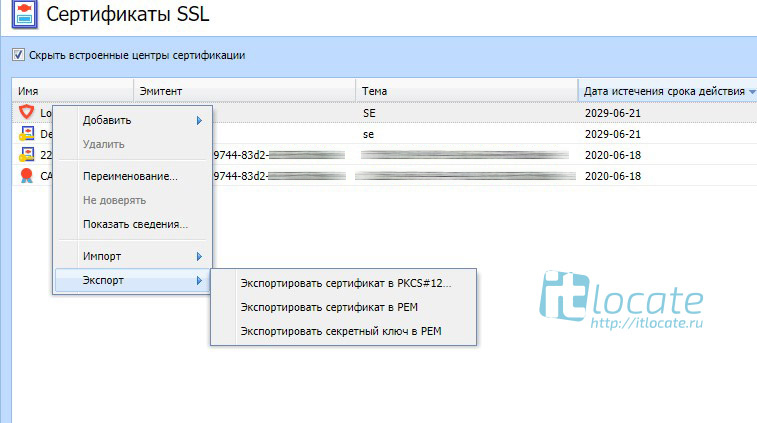

Открываем Свойства VPN-сервера во вкладке Интерфейсы. Отмечаем чекбокс Включить сервер IPsec. Указываем VPN-сеть (подсеть должна отличаться от уже используемой и от тех, которые используются на втором Kerio). Выбираем Сертификат. Если необходимого сертификата нет, то создайте его в разделе Сертификаты SSL самостоятельно. Аналогичные настройки проделайте на втором Kerio.

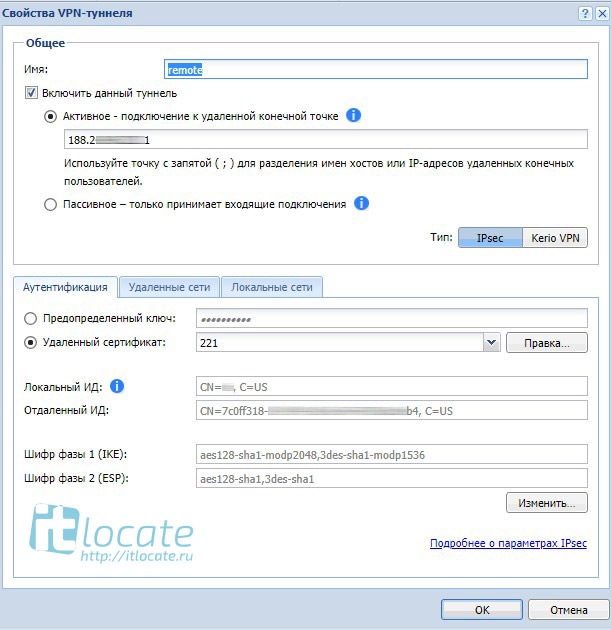

Настройка VPN туннеля

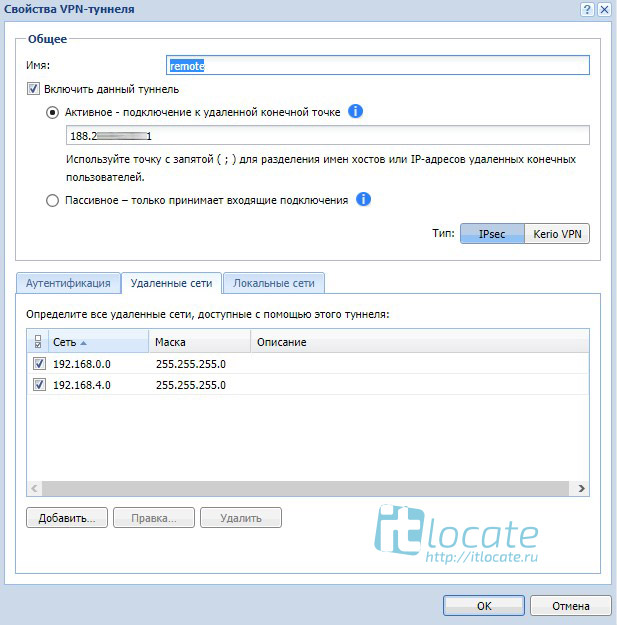

Создаём новый VPN туннель, выбираем Активное подключение, вводим внешний IP адрес второго Kerio, между которыми поднимаем VPN туннель. Во вкладке Аутентификация выбираем по удалённому сертификату. Тут необходимо получить сертификат от второго Kerio и импортировать его к себе.

Тут ничего сложного. Смотрите скрины ниже, думаю всё понятно и так.

Теперь переходим во вкладку Удалённые сети. Тут добавляем локальную сеть удалённого Kerio и сеть, присвоенную удалённому VPN-серверу Kerio. Аналогично в Локальных сетях добавляем две сетки, используемые нашим Kerio.

Если вы зеркально проделали всё правильно, что описано выше, то по завершению настройки вашь VPN туннель Kerio автоматически поднимется. И в сведеньях туннеля вы увидите статус Соединение с IP_адрес установлено.

Заключение

Если у вас есть что сказать по настройке VPN туннеля на межсетевом экрана Kerio 9.2, то поделитесь вашим мнением в комментариях. Всем спасибо за внимание!

Читайте также: