Можно ли на kali linux программировать

Обновлено: 06.07.2024

Kali Linux – это один из наиболее популярных дистрибутивов в сообществе специалистов по компьютерной безопасности и хакерских кругах. Причиной этому служит его возможность тестирования на предмет несанкционированного доступа и предоставление хакерского программного обеспечения. Данная система является одной из наилучших операционных систем в области компьютерной безопасности, которая базируется на ядре Linux и является приемником BackTrack. Kali Linux был обновлён до версии 2016.1, данная версия базируется на системе Debian GNU/Linux 8 (Jessie) и является официальным образом Kali Linux., который можно запустить на любой платформе. Несмотря на все эти хакерские инструменты, позволяющие стать хакером или специалистом в области компьютерной безопасности, какой от них толк, если ты не знаешь, как ими пользоваться!

По этой причине в данной статье собраны 10 лучших ресурсов по Kali Linux для хакеров и специалистов в области компьютерной безопасности.

1. Установка Kali Linux и основы командной строки Linux.

Начнем с данного YouTube туториала, который научит вас, как установить базовый Linux и Kali Linux на ваш компьютер.

2.Основы изучения хакинга с помощью Kali Linux и туториалы по безопасности из блога Kali Linux.

Блог Kali Linux сам по себе является отличным ресурсом для изучения различных инструментов и хакерских программных средств.

3. Взламываем любую Wi-fi сеть, с помощью Kali Linux.

Данный YouTube туториал научит вас, как взломать любую Wi-fi сеть, с помощью Kali Linux

4. Взлом беспроводной сети, защищённой технологиями WPA/WPA2, с помощью Kali Linux.

Данный YouTube туториал является продвинутой версией предыдущего туториала. В этом видео вы научитесь, как взламывать Wi-fi сети, защищенные технологиями WPA/WPS.

5. Загружаем и запускаем Kali Linux на Android устройствах.

На нашем портале Techworm уже есть отличный туториал на эту тему, но данный YouTube туториал отлично дополняет его.

6. Сертифицированный курс по теме несанкционированного доступа: Облегченная версия.

Если вы хотите подтвердить свои знания в области хакинга с Kali Linux, то перейдите по ссылке выше на обучающий портал Udemy. Данный облегченный курс содержит 16 лекций и 2 часа полезного контента, предлагающего вам основы несанкционированного доступа в платформе Kali Linux. Если вы хотите пройти полноценный курс, то зарегистрируйтесь на портале Udemy и получите доступ к данному курсу.

7. 20 вещей, которые нужно сделать после установки Kali Linux – отличная статья для начала знакомства с Kali Linux.

Данная ссылка объясняет, что вы можете делать с помощью Kali Linux.

8. Мониторинг сети, с помощью Kali Linux.

В данном туториале мы изучаем мониторинг сети, используя Kali Linux.

9. Туториал по Kali Linux, на примере тестирования на предмет несанкционированного доступа.

Еще один отличный YouTube туториал научит вас, как проводить тестирование на предмет несанкционированного доступа, с помощью Kali Linux.

10. Туториалы по Kali Linux.

Данный сайт полностью посвящен изучению Kali Linux. С тем количеством туториалов, доступных на данном сайте, вы с легкостью изучите основы Kali Linux и перейдете к изучению более продвинутых тем, которые также доступны на сайте.

В нашем мире современных технологий многие задачи выполняются с помощью цифровых технологий, это быстро и удобно, но в то же время приносит опасность взлома. Хакеры могут взламывать банковские системы, АТМ, карты и даже ваши учетные записи. Многим пользователям интересно, какие инструменты используются для тестирования на проникновение, проверки безопасности систем или взлома.

В этой статье мы рассмотрим лучшие инструменты Kali Linux, которые используются профессиональными специалистами по информационной безпоасности. Когда вы узнаете какие существуют хакерские утилиты и методы взлома, то сможете сделать свою систему более безопасной. Вы сможете проверить свою систему на подверженность той или иной атаке. Сейчас в интернете никто не застрахован, даже такие крупные сайты как Twitter и Facebook. А теперь перейдем к списку.

1. John The Ripper

John The Ripper - это инструмент с открытым исходным кодом для взлома паролей методом перебора. Изначально он был разработан для Unix, но сейчас доступен на всех Unix подобных платформах, в том числе и Linux. Программа также известна как JTR или John. Она наиболее часто используется для перебора паролей по словарю.

Программа берет текстовую строку из файла, шифрует его таким же образом, как был зашифрован пароль, а затем сравнивает зашифрованный пароль и полученную строку. Если строки совпадают, вы получаете пароль, если нет, программа берет другую строку из текстового файла (словаря). Именно с помощью этого инструмента можно проверить насколько надежны пароли в вашей системе.

2. Aircrack-ng

Это набор программ для тестирования безопасности WiFi сетей. Утилиты Aircrack-ng позволяют перехватывать ключи WEP, выполнять мониторинг трафика, перебирать ключи WPA-PSK, и захватывать ключи установки соединения WiFi. Утилиты Aircrack-ng - это инструменты Kali Linux 2.0, которые используются чаще всего.

Утилиты позволяют осуществлять FMS атаки, с некоторыми оптимизациями, например, KoreK или PTW, что делает их более мощными. Вы можете получить пароль от сети с шифрованием WEP за несколько минут или попытаться перебрать ключ к WPA.

3. THC Hydra

Если John The Ripper можно использовать для проверки надежности паролей офлайн, то Hydra аналогичный инструмент, только работающий онлайн.

4. Burp Suite

5. WireShark

Wireshark - это очень популярный анализатор сетевых пакетов с открытым исходным кодом. Его можно использовать для устранения неполадок работы сети, анализа приложений и протоколов связи, а также разработки программ.

Программа позволяет посмотреть какие пакеты проходят через сетевой интерфейс в реальном времени, предоставляя информация в удобной для восприятия форме. Для точного поиска вы можете использовать мощную систему фильтров. Это один из самых важных инструментов для специалистов по безопасности.

6. OWASP Zed

Это очень эффективный инструмент для тестирования веб-приложений как для новичков, так и для профессионалов. Программа позволяет находить уязвимости в веб-приложениях, здесь есть автоматизированные сканеры, а также различные инструменты, позволяющие выполнять всю работу вручную. Эта программа будет очень полезной не только для специалистов по безопасности, но и для разработчиков приложений.

7. Maltego

Maltego - это инструмент скорее не для тестирования на проникновение, а для аналитики. Он позволяет найти связи между различными субъектами и объектами. Вы можете выполнять поиск на основе открытых источников, комбинировать данные для анализа и автоматически строить между ними зависимости.

Программа может устанавливать возможные зависимости между людьми, сайтами, доменами, компаниями, IP адресами, факторами и файлами. Все это можно визуализировать.

8. Metasploit

Metasploit - это очень популярная платформа для тестирования безопасности систем. Можно сказать, что это коллекция эксплойтов и инструментов, которые могут быть использованы для эксплуатирования различных уязвимостей. Программа вышла в 2004 году и сразу завоевала огромную популярность.

Это самая мощная платформа для разработки, тестирования и использования кода эксплойтов. Она содержит инструменты, которые позволяют объединить работу различных компонентов. Написано всё это на Ruby.

9. Nmap

Namp или Network Mapper - это утилита Kali Linux с открытым исходным кодом, которая может использоваться для аудита безопасности сетей и сканирования портов. Множество администраторов используют Nmap для просмотра устройств, подключенных к локальной сети, проверки открытых портов или мониторинга бесперебойной работы серверов.

С помощью Nmap любой пользователь может определить доступны ли его локальные программы из сети. Также эта программа показывалась почти во всех фильмах про хакеров.

10. Nikto Website Vulnerability Scanner

Это еще один классический инструмент для сканирования серверов на наличие уязвимостей. Программа проводит поиск по базе более 6000 потенциально опасных файлов, также может выявлять устаревшие версии сетевого программного обеспечения для более 1300 различных программ, также вы можете проверить конфигурационные файлы сервера. Поэтому эти программы Kali Linux будут очень полезными при проведении тестирования на проникновение.

11. Social-Engineer Toolkit

12. Hashcat

Это ещё одна программа, похожая на John The Ripper. Пароли в Linux принято хранить не в открытом виде, а в виде зашифрованного хэша. С помощью этой утилиты можно проверять надёжность паролей в вашей системе. Утилита может использовать как словарь для перебора пролей, так и все допустимые значения по указанной маске.

Выводы

В этой статье мы сделали небольшой обзор программ kali linux, которые можно использовать для тестирования безопасности компьютерных систем. Если вы знаете другие отличные программы Kali Linux, которые были упущены но заслуживают места в этой статье, напишите в комментариях!

Операционные системы на базе Linux относятся к программному обеспечению, распространяемому свободно. Ее ядро не раз становилось основой различных проектов, например Zorin OS, Manjaro, Linux Mint, Ubuntu, Kali Linux и десятков других аналогов. Платформы отличаются набором функциональных возможностей, назначением и зачастую интерфейсом.

Сегодня мы поговорим с вами об одном из самых известных дистрибутивов Linux – Kali.

История создания Kali и возможности ОС

Система Kali Linux была разработана в 2013 году по примеру операционки BackTrack, используемой в качестве инструмента тестирования информационной безопасности. Работала над ней профильная команда из Offensive Security, а за основу взята структура Debian. Новый продукт стали создавать на волне слияния проектов WHAX и Auditor Security Collection.

Первый релиз был выпущен 13 марта 2013 года, над ним работали программисты Мати Ахарони и Макс Мозер. Последняя версия датируется 24 февраля 2021 года.

Распространяется система под лицензией GNU GPL, внедрена поддержка платформ x86, x84_64, ARM. По примеру BackTrack система рассчитана на работу со съемных носителей Live USB, хотя не исключается и штатная инсталляция на локальный диск компьютера, развертывание в виртуальной машине или даже запись на компакт-диск LiveCD. В дистрибутив Kali Linux встроено более 600 программ для тестирования (эмуляции) программного проникновения.

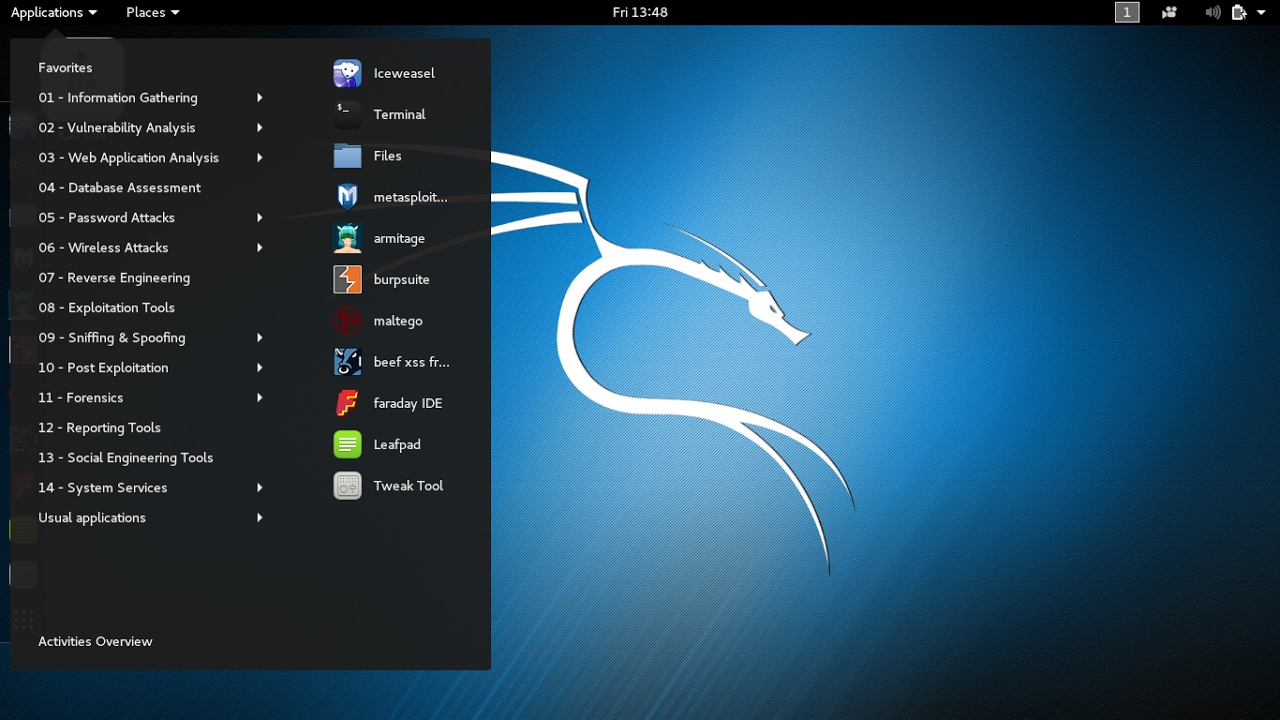

Примеры хакерских утилит – Armitage, nmap, Wireshark, John the Ripper, Aircrack-ng, Burp Suite. Все они устанавливаются в комплекте с операционной системой и сразу готовы к использованию после завершения инсталляции. Они поддерживают все необходимые стандарты проводного соединения и беспроводного подключения по Wi-Fi. Базовые же блоки ОС при обновлении импортируются из репозитория Debian.

Назначение Kali Linux

Иногда в обзорах Kali Linux называют хакерской платформой. На это наталкивает набор программ, который инсталлируется вместе с операционной системой. Только вот задумка разработчиков была несколько иной. Инструментарий подбирался из расчета возможности первым обнаружить слабые места IT-инфраструктуры и принять меры по устранению выявленных «дыр».

Сферы применения дистрибутива:

- Отделы сетевой безопасности, сисадмины. Несут ответственность за защиту информации в том учреждении, которое они обслуживают.

- Независимые тестеры Pen Testers, White Hat Hackers. Используют операционную систему в исследованиях новых моделей коммуникационных устройств, облачных сервисов.

- Так называемые неэтичные хакеры Black Hat Hackers. Ведут поиск уязвимостей ради своих корыстных целей.

Используют его и компьютерные энтузиасты при изучении технологий, когда нужно побольше узнать о схеме проведения сетевых атак. Такой подход к обучению упрощает понимание, как защищаться от хакеров, вирусов и других сетевых угроз. Дистрибутив Kali Linux представляет собой набор инструментов, а кто и как его будет применять, зависит от ситуации.

Способы инсталляции

Kali распространяется свободно, без покупки лицензий. Поддерживает практически все известные файловые системы, типы накопителей, интерфейсы. Так что никаких проблем с совместимостью нет даже в перспективе, независимо от аппаратной части компьютера или сервера.

- Непосредственно на компьютер (ноутбук). Эмулирует клиентскую машину, с которой идут атаки на IT-инфраструктуру. Подходит для длительных экспериментов, изучения матчасти.

- Виртуальная машина. Поддерживается большинство гипервизоров (VMware, Hyper-V, Oracle VirtualBox, Citrix).

- Облачные сервисы. Популярные сервисы Amazon AWS, Microsoft Azure предлагают образы Kali Linux «по умолчанию».

- Загрузочный диск USB. Система запускается на любой машине без локальной установки и без копирования на компьютер каких-либо файлов.

- Mac в режиме Dual или Single Boot. Вариант аналогичен первому, только работает система на компьютерах Apple.

Последние версии Kali Linux, точнее часть приложений, способны запускаться в среде Windows 10. Пока такие возможности предлагаются в режиме бета-тестирования, но вскоре ожидается улучшение совместимости. Запуск программ предполагается из командной строки без установки эмуляторов и других «прослоек».

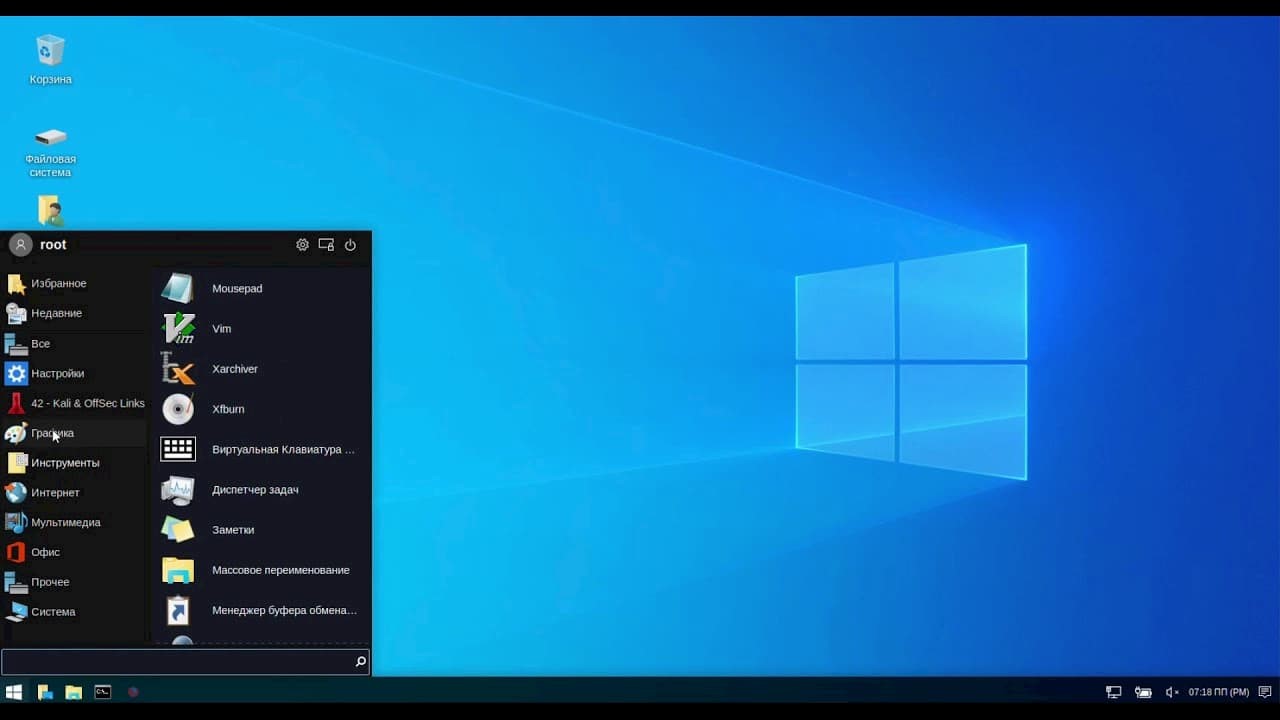

Особенности Kali Linux

Интересная возможность Kali Linux – режим Undercover Mode. Он представляет собой скрипт, после запуска которого интерфейс операционной системы становится похожим на Windows 10 (рабочий стол и меню Пуск). Он подходит для случаев, когда нужно воспользоваться системой в публичном месте или скрыть факт наблюдения за специалистами сторонней службы техподдержки.

- Пользователь, используемый «по умолчанию», – root, потому что практически все утилиты требуют права суперпользователя. Поэтому система не подходит для ежедневных задач типа веб-серфинга.

- Основу дистрибутива составляют специализированные программы – в базовый пакет входит лишь простой текстовый редактор, просмотрщик изображений и калькулятор. Органайзеры, почтовые клиенты, офисные приложения здесь отсутствуют.

- Масштабируемость системы ничем не ограничена – любой отсутствующий компонент легко устанавливается из репозитория Debian. Но идея работать с почтой и сетевыми дисками через суперпользователя сомнительна (это несет угрозу безопасности).

При запуске операционки на экране выводится девиз: «Чем тише вы будете, тем больше сможете услышать». Если понаблюдать за сетевыми пакетами ОС Debian, выступающей в качестве оригинала, сразу заметно, что система регулярно «что-то» отправляет. В Kali Linux приложен максимум усилий для скрытия данных от потенциальных злоумышленников.

Прикладные программы

После инсталляции пользователь получает готовый пакет инструментов, хоть и со специфическим уклоном. Полностью заменить традиционную рабочую станцию эта версия Linux неспособна. Пусть и есть возможность установить приложения даже для серфинга в Facebook, это все равно не бытовой вариант. Рациональнее использовать систему по прямому назначению, а обычные задачи решать уже на «обычном» компьютере.

- John the Ripper – взлом паролей методом перебора.

- Aircrack-ng – тестирование безопасности Wi-Fi сетей.

- THC Hydra – еще один инструмент для взлома аутентификации.

- Burb Suite – поиск уязвимостей на сайтах и в веб-приложениях.

- Wireshark – анализатор сетевых пакетов.

Есть утилиты для сканирования портов, тестирования веб-ресурсов, эмуляции атак социального инжиринга. Многие программы «дублируются», но это только на первый взгляд. В них применяется целый диапазон различающихся алгоритмов. Такой подход дает возможность протестировать IT-инфраструктуру со всех вероятных «точек зрения», своевременно выявить угрозы и устранить их.

И в начале, как обычно немного теории.

Kali Linux это дистрибутив основанный на Debian, разработали его сотрудники компании Offensive Security

Мати Ахарони и Девон Кеарнсом, позднее к ним присоединился Рафаель Херцог, как специалист по Debian. Появился это дистрибутив в результате эволюционирования BackTrack, который в 2013 году утратил поддержку разработчиков и в настоящее время не актуален.

Kali Linux может работать в режиме Live-USB, с возможность сохранения файлов (режим USB-persistence), а также может быть установлена как полноценная операционная система.

Установка Kali Linux

Мы возьмём образ Kali Linux 64 Bit. Актуальная версия по состоянию на момент написания статьи 2019.1. После скачивания, образ нужно записать на флешку каким-нибудь Rufus, после чего можно переходить непосредственно к установке.

Для начала запускаемся с флешки и видим варианты загрузки:

Выбираем Graphical install, после чего нужно выбрать язык:

Потом вводим имя компьютера, пароль суперпользователя, выбираем часовой пояс, после чего система предложит нам настроить разметку дисков:

После создания разделов начнётся установка системы и через некоторое время появится вопрос:

Через некоторое время установка будет завершена, после чего компьютер перезагрузится и ты увидишь экран приветствия, где нужно будет ввести имя пользователя (root) и пароль.

На этом установка завершена. Перейдём к настройке свежеустановленной системы.

Настройка Kali Linux.

Для начала проверим чтобы в системе были прописаны корректные источники приложений (репозитории). Они находятся в файле /etc/apt/sources.list

Скорее всего всё будет нормально, но лучше убедиться. В выведенном файле должна быть такая строка:

Теперь можем обновить нашу систему:

При установке Kali Linux не создаёт нового пользователя, а предлагает работать как root. Но если есть необходимость можем создать нового пользователя:

Созданному пользователю нужно задать пароль:

Также нового пользователя можно создать в Параметры/Подробности/Пользователи/Добавить пользователя.

Базовые параметры анонимности

Акцентирую внимание: далее приведены БАЗОВЫЕ настройки, которые не гарантируют полной анонимности. В зависимости от ситуации, настройки безопасности и анонимности должны подбираться индивидуально и соответствовать текущей ситуации.

Для начала сделаем так, чтобы при каждой загрузке системы MAC адрес менялся на рандомный, это никогда не бывает лишним. И для этого нам нужно открыть файл /etc/NetworkManager/NetworkManager.conf и изменить его содержимое, на такое:

После этого нужно перезапустить Network Manager:

Добавим возможность пускать весь трафик системы через сеть Tor:

Если вдруг возникла необходимость принудительно сменить IP:

Если в каких-либо ситуациях потребуется дополнительно использовать proxy, то в ЭТОЙ статье я описал неплохой способ.

Дополнительные приложения

Практически все программы которые нам могут понадобиться в Kali Linux уже есть, но для большего удобства я бы установил ещё парочку:

Очистка системы

Для очистки системы используются две команды:

Эти команды очистят локальный репозиторий от скачанных файлов пакетов.

И на этом начальную настройку Kali linux можно считать оконченной. Конечно можно настроить ещё много чего, можно вообще до бесконечности крутить всякие параметры, но, на мой взгляд, сделанного нами, вполне достаточно для комфортной работы. Не забывай возвращаться, ведь мы должны изучить ещё много интересного.

Читайте также: