Отключение телеметрии windows 11

Обновлено: 07.07.2024

Телеметрия является специализированной разработкой, которая достает определенную информацию с персонального компьютера и отправляет диагностические данные на серверы Microsoft.

Полностью ее не получится отключить. Можно деактивировать только часть параметров, чтобы сократить минимальный сбор материала. Ее отключение нужно для «анализа и улучшения работы операционной системы».

Частичное отключение

Для частичного выключения процесса требуется выполнить ряд некоторых действий:

- Открыть «Параметры», в открывшемся окне выбрать раздел «Конфиденциальность».

- Слева появятся разрешения Windows. Нужно заходить в каждое и отключать все, что можно было отключить, очищать разные журналы.

Деактивация через настройки параметров хоть и частичная, но действенная. Применить этот способ может абсолютно любой пользователь.

Но это не единственный метод, с помощью которого можно выключить телеметрию.

Отключение процессов в Диспетчере задач

Можно остановить некоторые службы, которые отвечают за сбор и отсылку информации по телеметрии:

- Функционал для подключения людей и телеметрия (имя — DiagTrack).

- Служба маршрутизации push-уведомлений на сводке WAP для администрирования аппаратуры (имя — dmwappushservice).

Для отключения процессов нужно зайти в службы, нажав Win+R. В появившейся форме ввести services.msc.

Затем в каждом параметре в строке «Тип запуска» нужно поставить значение «Отключена». Для сохранения принятых обновлений требуется нажать на «Применить». Службы успешно будут обновлены.

Отключение телеметрии в Системном реестре

Для остановки автоматизированного процесса с использованием реестра требуется щелкнуть сочетание кнопок Win+R, затем напечатать regedit. Откроется форма редактора реестра. Далее требуется:

- Перейти по пути HKEY_LOCAL_MACHINE\SOFTWARE\Policies\Microsoft\Windows\DataCollection.

- В правой части кликнуть правой кнопкой мыши и «Создать», а потом «Параметр DWORD (32 бита)».

- Назвать значение AllowTelemetry, щелкнуть по нему дважды.

- Задать нулевое значение.

Отключение некоторых параметров телеметрии позволит персональному компьютеру или ноутбуку увеличить свое быстродействие.

Подписывайтесь на блог с компьютерными хитростями, в котором вы найдете много полезной информации для управления вашим персональным компьютером.

28 июня 2021 года Microsoft объяснила, зачем Windows 11 нужен модуль TPM 2.0. Также компания закрыла доступ к утилите PC Health Check, которая только путала пользователей своим анализом их систем.

Microsoft в своем блоге пояснила, что позиционирует Windows 11 как защищенную и безопасную систему. Поэтому и возникло требование по поддержке и наличию в ПК или ноутбуке пользователя модуля TPM 2.0 при установке новой ОС. Разработчик с помощью этой технологии собирается защищать пользователей от растущего уровня киберпреступности в мире, включая распространение фишинговых рассылок и внедрение программ-вымогателей. Microsoft настаивает, что ПК с TPM и новой ОС помогут обеспечить более высокий уровень защиты от различных атак. Позиция компании — все новые ПК с Windows 11 будут поставляться с TPM 2.0.

Эксперты считают, что Windows 11 будет поставляться без требований TPM для систем специального назначения и в те страны, которые не используют западные технологии шифрования, к примеру, в Китай и Россию.

Примечательно, что вопросы про TPM и поддержку многих процессоров в Windows 11 (AMD (Ryzen 2000 и выше), Intel (Intel Core 8 и выше) и ARM (Qualcomm)) начали серьезно беспокоить пользователей после анонса новой ОС.

Microsoft после презентации Windows 11 сообщила о системных требованиях для компьютеров и ноутбуков, владельцы которых смогут обновиться до новой операционной системы. Для удобства компания выпустила утилиту PC Health Check, которой можно было проверить компьютер на совместимость с Windows 11.

Оказалось, что эта программа показывает иногда непонятные ошибки и выдает в итоге, что система не сможет обновиться, хотя все ее компоненты удовлетворяют минимальным требованиям Microsoft по установке ОС Windows 11. В настоящий момент Microsoft прекратила поддержку этой утилиты и закрыла к ней доступ, чтобы не вводить пользователей в заблуждение. Microsoft пообещала устранить ошибки в утилите и сделать ее более удобной для пользователей в ближайшее время.

25 июня 2021 года Microsoft обновила утилиту Windows 11 PC Health Check. Компания добавила в вывод программы показ причины, из-за которой ПК пользователя не сможет обновиться на новую ОС. В первой версии этого приложения было просто уведомление, что система не удовлетворяет минимальным требованиям и пользователь сможет работать только на Windows 10.

Первая предрелизная сборка Windows 11 build 21996.1 появились в Сети 15 июня.

24 июня Microsoft представила Windows 11.

28 июня 2021 года Microsoft выпустила первую официальную предварительную версию Windows 11 Insider Preview build 22000.51 в рамках программы предварительной оценки Windows.

Выход Windows 11 не за горами, поэтому мы проанализировали, что Microsoft изменила в операционной системе по части обеспечения безопасности и конфиденциальности. Насколько Windows 11 лучше защищает данные пользователей в сравнении с Windows 10, как эта версия ОС противостоит кибератакам?

Введение

Windows 11 ещё не вышла (официальная дата релиза назначена на 5 октября 2021 года), а уже наделала много шума своей «версией для тестирования». Даже создан её симулятор. Установить её тоже уже можно, только стабильной работы пока ждать не приходится, всё-таки она предназначена для тестирования.

Новые функции безопасности Windows 11

В новом релизе Windows компания Microsoft делает упор на безопасность и стабильность операционной системы, отсюда и завышенные системные требования, которые предъявляются не только к вычислительному ресурсу, но и к «железу» ПК напрямую. По всей видимости, Microsoft планирует оградить будущее информационного пространства от уязвимостей, которые последние несколько лет позволяют распространяться программам-вымогателям и шифровальщикам.

Модуль безопасности TPM 2.0

TPM, или Trusted Platform Module (доверенный платформенный модуль), — это дополнительный защитный компонент. На нём может храниться информация в защищённом виде (спецификация раскрыта не полностью). В случае с Windows он как минимум помогает в хранении ключей шифрования BitLocker. В одиннадцатой версии ОС делается упор на невозможность установить её на оборудование без этого модуля (хотя в нашем динамичном мире это уже возможно, но в таком случае Microsoft не будет оказывать поддержку). При этом чип должен быть второй ревизии.

Модуль поставляется распаянным на материнской плате либо в виде отдельного физического элемента. Во втором случае необходимо смотреть на совместимость платы с ним. Также в современных процессорах есть программа эмуляции этого устройства. И вот тут наступает самое интересное: для установки Windows 11 требуется этот модуль, но в каком виде — не сказано. И будет ли поддержка программ эмуляции — тоже. Но если подойти к этому вопросу логически, то:

Почти во всех новых процессорах есть программа эмуляции TPM. Отсюда следует, что нужен либо модуль, либо процессор. Тогда в заявленных системных требованиях есть доля смысла и в таком случае физический модуль не обязателен.

Если учесть, что в открытом доступе уже имеются программы, которые могут подобрать пароль к BitLocker, Microsoft должна была проработать и усилить защиту пользователя от утечки данных, и тогда в таком требовании есть резон. Но, с другой стороны, компания не дала выбора остальным пользователям, которые размещают свои данные в облачных хранилищах или вообще не заботятся об их сохранности и конфиденциальности. Особенно это касается компаний, которые не шагают в ногу со временем и только недавно закочили переход на «десятку».

Но мы получили то, что получили, и стоит проверить наличие модуля у себя на компьютере. Для этого можно нажать «Win+R» и ввести команду «tpm.msc». Откроется окно «Управление доверенным платформенным модулем (ТРМ) на локальном компьютере». При наличии модуля отобразятся его настройки.

Рисунок 1. Окно настройки TPM

В нижней правой части окна отображается версия спецификации, которая по требованиям не должна быть ниже 2. Если этого нет, то либо выключена программа эмуляции в BIOS, либо установить Windows 11 «легально» не получится.

Также можно сказать, что при наличии включённой эмуляции TPM и виртуализации процессора Windows 11 устанавливается на виртуальные машины без проблем.

Windows Secured-Core PC

Попытки создать самое защищённое устройство на рынке Windows — это только попытки. Но именно такими словами оперирует компания Panasonic, когда речь заходит о Windows Secured-Core PC, или «ПК с защищённым ядром».

Что такое это защищённое ядро? На самом деле ядра (или намёка на него) нет, только название. Защита «размазана» по отдельным сервисам. Она состоит из двух частей:

- Защита на базе софта Windows.

- Защита на базе «железа» и его компонентов.

Программная часть, в свою очередь, включает в себя следующие элементы:

Защита на базе «железа» по большому счёту состоит из TPM 2.0. Каждый производитель дальше самостоятельно решает, какие методы защиты применить, и сотрудничает с Microsoft, чтобы всё это потом работало (биометрия, отпечатки пальцев и т. д.).

Такие ПК «из коробки» поставляются уже со всем предустановленным и настроенным. Теперь в этот конвейер будет включена и Windows 11, хотя не совсем понятно, при чём тут она и почему вышеперечисленное указано в перечне элементов безопасности самой операционной системы, если всё это совсем не ново и уже было в предыдущей, десятой версии.

Windows Hello

В Microsoft считают, что «. традиционные пароли небезопасны, так как их трудно запомнить и поэтому люди либо выбирают пароли, которые легко угадать, либо записывают свои пароли». Система Windows Hello направлена на «беспарольную» защиту ПК и аккаунтов.

По своей сути Windows Hello — это средство работы с биометрическими данными. Многие ноутбуки, ультрабуки и другие мобильные устройства оснащены специальными камерами или считывателями отпечатков пальцев. В таком случае действительно можно уйти от пароля и пользоваться благами этой функции.

Однако на практике у этой технологии есть ряд минусов:

- Пароль всё равно придётся задать и запомнить. И это должна быть криптостойкая комбинация. Всё же на данный момент это — последний слой защиты.

- При неудачных попытках считывания биометрии Windows предлагает ввести PIN-код, который состоит из цифр. Брутфорс PIN-кода значительно проще из-за ограниченного количества используемых знаков (их 10). И на практике применяются не самые сложные комбинации.

- Это решение предназначено больше для использования в домашних условиях, нежели на предприятиях, иначе компании придётся дооснащать настольные ПК устройствами для считывания биометрии. Компании российского сегмента, которые оснащают свои рабочие места устройствами дополнительной безопасности, обычно следуют требованиям регулятора. В таких требованиях будет лицензионное аппаратное обеспечение (по уровням защиты информации ФСТЭК России), но никак не Windows Hello.

Стоит также отметить, что эта система функционирует на «десятке» — и уже слишком давно, чтобы применять к ней слово «новая».

Поддержка Microsoft Azure Attestation

Аттестация Microsoft Azure предназначена для решений, которые используются не локально. Это механизм проверки целостности и надёжности программного обеспечения, которое запускается на информационных системах. Такая проверка происходит при добавлении поставщика. Более подробно о ней можно узнать в блоге Microsoft. Описание этой системы датировано второй половиной 2020 года.

Телеметрия Windows 11

О телеметрии Windows ходят слухи ещё с выхода 10-й версии. Многие считают, что Microsoft собирает конфиденциальные данные, способные идентифицировать человека. Отчасти это правда, но только отчасти.

По словам самой корпорации, Microsoft использует данные телеметрии из Windows для выявления проблем с безопасностью и надёжностью. Это позволяет анализировать и устранять проблемы с программным обеспечением, чтобы повысить качество продукта в будущем. То есть телеметрия — это системные данные, которые загружаются компонентом «Connected User Experience и Telemetry», также известным как Universal Telemetry Client (UTC). Эта функция запущена как служба в Windows DiagTrack.

Рисунок 2. Служба Windows

Перед тем как перейти к описанию телеметрии новой Windows, хотелось бы разобраться, на самом ли деле Microsoft может идентифицировать человека.

При установке Windows даёт право выбрать данные, которые будет передавать в качестве телеметрии. При широких настройках — да, Windows собирает достаточно данных, чтобы знать о пользователе практически всё.

При узких настройках телеметрии процесс сбора построен таким образом, что занимающийся этим компонент старается избежать сбора информации, которая может напрямую идентифицировать человека. Но когда Windows или приложение даёт сбой или зависает, содержимое памяти процесса, вызвавшего сбой, включается в диагностический отчёт, и этот аварийный дамп может содержать конфиденциальную информацию.

При установке Windows 11 даёт право отключить отправку следующей телеметрии:

- Местоположение.

- Диагностические данные (в т. ч. о посещении сайтов и об используемых приложениях; здесь присутствует примечание, что это — дополнительная информация, а есть ещё обязательная, которую не отключишь).

- Рукописный ввод и ввод с клавиатуры.

- Индивидуальные возможности (персональные диагностические данные).

- Идентификатор рекламы.

Рисунок 3. Параметры конфиденциальности Windows 11

Получается, что если не отключить передачу этой телеметрии, то Microsoft будет знать местоположение пользователя, посещаемые сайты, вводимые с клавиатуры данные, предпочтения и т. д. Но к этому нас подготовила ещё Windows 10.

Используя программу TCPView можно отследить список открытых соединений, если совсем не отключить телеметрию.

Рисунок 4. Список открытых соединений при максимальной телеметрии

Если перейти в «Параметры» → «Конфиденциальность и безопасность», можно найти огромный список настроек телеметрии, которую можно отключить.

Рисунок 5. Настройки конфиденциальности и безопасности Windows 11

Там же находятся разрешения для приложений.

Рисунок 6. Разрешения для приложений в Windows 11

При полностью отключённой телеметрии соединений гораздо меньше.

Рисунок 7. Сравнение открытых соединений Windows 10 и 11

На рисунке 7 представлено сравнение открытых соединений между Windows 11 (справа) и Windows 10 (слева). Отчётливо видно стабильное подключение к адресам 20.190.120.* с разными октетами. Вот что «рассказал» сервис Whois об этих IP-адресах:

После продолжительного наблюдения список IP-адресов, с которыми соединяется ОС, увеличивается, и все они принадлежат Microsoft.

Время от времени возникают множественные соединения, которые быстро закрываются.

Рисунок 8. Множественные соединения

Конечно, не стоит забывать, что «svchost.exe» отвечает практически за любую передачу данных ОС, например за скачивание обновлений. Однако после долгого наблюдения на обеих версиях Windows можно заметить передачу данных DiagTrack.

Выводы

В статье были проанализированы заявленные функции безопасности Windows 11. Слово «новые» к ним неприменимо. Таких кардинальных новшеств, как Windows Defender в 10-й версии по сравнению с предыдущими, нет.

Возможно, стабильность работы Windows повысится, так как Microsoft ограничила установку фиксированным списком процессоров AMD, Intel и Qualcomm, но это больше походит на гонки с Apple в стабильности и производительности. Теперь в обеих компаниях софт пишется под определённое «железо».

Что касается телеметрии: остаётся всё то же, что было в Windows 10 — её можно частично отключить, но полностью не получится, придётся отлавливать передачу данных и блокировать её сторонним софтом. Да и сама Microsoft негласно заявляет, что существуют обязательные диагностические данные, передача которых не отключается. Передаётся всё это в зашифрованном виде, поэтому только Microsoft известно, что внутри этих пакетов.

После обновления с «десятки» или чистой установки Windows 11 многие пользователи столкнулись с тем, что встроенный Защитник снова оказался активным и грузит систему, проверяя угрозы в режиме реального времени. Почти все способы, работающие в Windows 10, для новой версии не подходят, поэтому остается использовать только радикальный способ или каждый раз самостоятельно изменять настройку в меню «Параметры».

Вариант 1: Временное отключение защиты

Этот метод не отключает Защитника навсегда, а только способствует его временной деактивации, не задевая при этом важные системные службы. Используйте следующую инструкцию в том случае, если не можете установить какую-то программу или игру по причине блокировки файлов встроенным антивирусом.

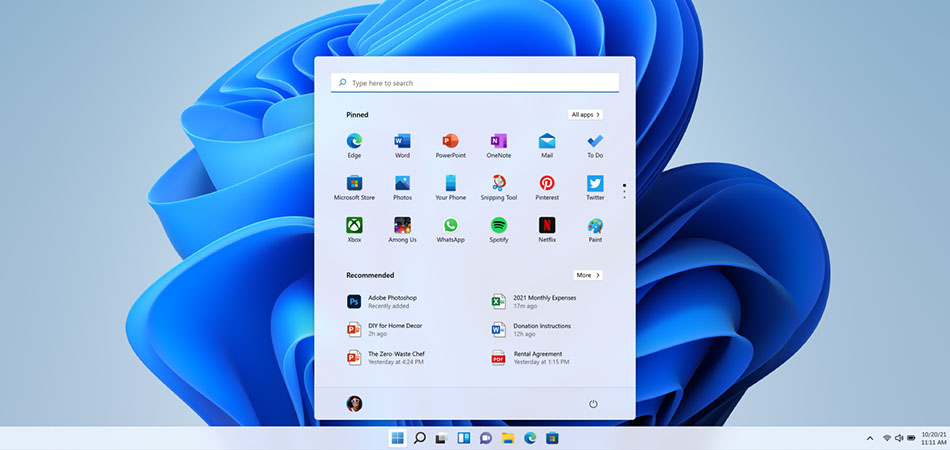

Откройте меню «Пуск» и перейдите в «Параметры». Необходимый значок теперь по умолчанию закреплен на панели сверху.

Выберите раздел «Конфиденциальность и безопасность», после чего кликните по плитке с названием «Безопасность Windows».

Нажмите по первому пункту – «Защита от вирусов и угроз».

В блоке «Параметры защиты от вирусов и других угроз» вас интересует ссылка «Управление настройками».

Отключите защиту в режиме реального времени, передвинув соответствующий ползунок.

Учитывайте, что выполненных действий хватает ненадолго, и в скором времени защита снова активируется. Для ее перманентного отключения используйте Вариант 2, подразумевающий более сложные манипуляции.

Вариант 2: Полное отключение Защитника Windows 11

Энтузиасты уже попробовали ранее работающие в Windows 10 методы отключения Защитника, но в новой операционной системе они оказались бесполезными или влияли не на все службы. Многие все так же оставались активными и нагружали процессор.

Эффективным оказался только один вариант – отключение доступа системы к файлам Защитника, из-за чего система больше не сможет запускать проверку на вирусы и все, что связано с рассматриваемым компонентом.

В процессе можно немного запутаться, поэтому разделю его на шаги.

Шаг 1: Загрузка в безопасном режиме

После появления синего экрана перейдите в меню параметров загрузки и нажмите цифру, соответствующую безопасному режиму. Поддержка сети не нужна, поэтому без разницы, будет это цифра 4 или 5.

Шаг 2: Настройка безопасности

Приступим к основному процессу, подразумевающему изменение настроек безопасности целевой папки. Еще раз упомяну, что для этого обязательно нужно переключиться в безопасный режим. После загрузки выполните такие действия:

Откройте «Проводник» и вставьте в адресную строку путь C:\programdata\Microsoft\Windows Defender\.

Щелкните правой кнопкой мыши по папке «Platform» и из появившегося контекстного меню выберите пункт «Свойства».

Перейдите на вкладку «Безопасность» и откройте дополнительные параметры.

Как видно, сейчас владельцем папки является СИСТЕМА, что нужно изменить, нажав соответствующую кнопку.

В новом окне выбора объекта нажмите «Дополнительно».

Запустите поиск учетных записей и выберите «Администраторы».

Теперь владельцем папки являются администраторы, значит, можно вернуться к предыдущему окну для изменений разрешений. Удалите элементы «СИСТЕМА» и «Trustedinstaller», обязательно отметив галочкой пункт «Заменить все записи разрешений дочернего объекта наследуемыми от этого объекта». Примените изменения и закройте окно.

Шаг 3: Выход из безопасного режима

Теперь вы можете покинуть безопасный режим, параллельно перезагрузив операционную систему для применения новых параметров. Обычно стандартная перезагрузка приводит к нормальному запуску Windows 11 в привычном режиме работы, но если этого не произошло, откройте утилиту «Выполнить» (Win + R), введите msconfig и нажмите Enter. В новом окне выберите вкладку «Загрузка» и снимите галочку с пункта «Безопасный режим», после чего еще раз перезагрузите ПК.

Читайте также: