Отключение uac windows server 2003

Обновлено: 07.07.2024

Откройте панель управления, выберите Учетные записи пользователей и нажмите ссылку "Включение и отключение контроля учетных записей"

В открывшемся окне снимите птичку с параметра "Используйте контроль учетных записей для защиты компьютера"

Примечание: крайне не рекомендуется отключать UAC. Эта функция поможет предотвратить несанкционированное выполнение вредоносных или деструктивных функций, поэтому без крайней необходимости не отключайте ее.

Как отключить контроль учетных записей (UAC) только для администраторов

Как уже упоминалось в предыдущем вопросе, отключать UAC не рекомендуется по причине резкого снижения уровня безопасности системы в связи с его отключением.

Однако многие выбирают отключение UAC из-за его "назойливости", поэтому наиболее корректным вариантом будет отключение UAC только для учетных записей с привилегиями администратора компьютера.

Для осуществления этого проделайте следующие действия:

- Нажмите Пуск и в поле поиска введите secpol.msc

- Разверните группу Локальные политики и перейдите к разделу Параметры безопасности

- Откройте параметр "Контроль учетных записей: поведение запроса повышения привилегий для администраторов в режиме одобрения администратором"

- Переведите политику в состояние Повышение без запроса

Для вступления в силу настройки этой политики требуется перезагрузка компьютера.

Примечание. Помните, что такой сценарий должен использоваться только в средах с максимальными ограничениями.

Как отключить отображение последних открывавшихся документов в меню Пуск

Также эти настройки можно применить используя редактор групповых политик:

Пуск - Выполнить - gpedit.msc - Конфигурация пользователя - Административные шаблоны - Панель задач и меню Пуск

Как запретить пользователю менять расположение папки Мои документы и других папок профиля

Политика, запрещающая пользователю изменять путь к папке "Мои документы" изменена в Windows Vista.

Теперь эта политика в Windows Vista запрещает пользователям переназначать любые папки в профиле и называется "Запретить пользователю переназначение папок профиля"

Когда политика включена в сети пользователи Windows Vista не смогут вручную переназначить пути к любым папкам их профиля. Но пользователям предыдущих версий Windows будет недоступно изменение только расположения папки "Мои документы"

По умолчанию эта политика не включена в Windows Vista и пользователи могут вручную изменить расположение папки "Мои документы". При включенной политике, когда пользователь попытается изменить расположение папок профиля, ему будет показано уведомление о том, что эта возможность ограничена политикой.

Для включения этой политики выполните следующие действия:

- Нажмите Пуск, в строке поиска напишите gpedit.msc и нажмите Enter

- В левой панели редактора групповой политики разверните "Конфигурация пользователя", далее "Административные шаблоны" и выберите "Рабочий стол"

- В правой панели редактора групповой политики откройте параметр "Запретить пользователям изменять путь папок профиля"

По умолчанию пользователь может изменить место папок его личного профиля, таких как «Документы», «Музыка» и т. д., введя новый путь на вкладке «Размещение» диалогового окна «Свойства» этой папки. После включения этого параметра пользователь не сможет изменять путь к папкам профиля.

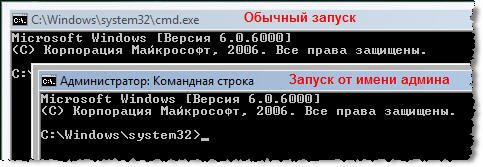

Как запустить командную строку (cmd.exe) с правами администратора

Для запуска командной строки (cmd.exe) сделайте следующее:

Обратите внимание, что заголовок окна командной строки выглядит по разному, в зависимости от того, с какими привилегиями она была запущена.

При запуске команд из cmd, которые изменяют настройки системы или системных приложений могут потребоваться привилегии встроенной административной учетной записи, иначе команды могут не отрабатываться. Некоторые приложения, которые требуют доступа на запись к реестру или к системным папкам, также из-за этого могут работать некорректно или могут работать с ошибками. Это относится и к играм.

Для решения проблемы производите запуск cmd или приложений от имени администратора. Как это сделать смотрите в предыдущем вопросе.

Как настроить запрос учетных данных при запуске приложений с повышением прав ("Запуск от имени администратора")

При выборе пункта "Запуск от имени администратора" в контекстном меню исполняемых файлов обычно происходит выполнение файла от имени встроенной учетной записи Администратор с запросом подтверждения действия.

Для того чтобы был выбор учетной записи от имени которой вы хотите произвести выполнение файла необходимо изменить значение двух параметров политики безопасности в редакторе групповой политики (gpedit.msc):

- Управление учетными записями пользователей: поведение запроса на повышение прав для обычных пользователей

- Управление учетными записями пользователей: поведение запроса на повышение прав для администраторов в режиме одобрения администратором

Эти параметры располагаются по следующему пути: Конфигурация компьютера - Конфигурация Windows - Параметры безопасности - Локальные политики - Параметры безопасности

В обоих параметрах необходимо выставить значение "Запрос учетных данных" вместо установленного по умолчанию.

После этого как при использовании функции "Запуск от имени администратора" так и для любой операции, требующей повышения прав, выводится приглашение для выполняющего согласование администратора ввести имя пользователя и пароль.

Если вводятся действительные учетные данные, операция будет продолжена с применимыми привилегиями.

В случае если компьютер является членом домена, эти настройки нужно выполнить как часть групповой политики домена из клиента Vista, назначив то же значение в тех же объектах групповой политики.

После обновления Windows XP до Windows Vista не удается получить доступ к некоторым файлам и папкам

Проблема может быть связана с тем, что при обновлении не были получены все разрешения на такие папки и файлы и владелец этих объектов не был обновлен.

Для получения доступа необходимо сменить владельца этих объектов.

Владелец объекта управляет назначением разрешений на доступ к объекту и определяет, кто может получить разрешения.

Чтобы выполнить смену владельца, требуется, как минимум, разрешение Смена владельца для объекта или пользовательские права Восстановление файлов и папок. Такие разрешения есть у группы пользователей "Администраторы".

Чтобы сменить владельца файла или папки

- Откройте проводник Windows и найдите файл или папку, владельца которой надо сменить

- Щелкните файл или папку правой кнопкой мыши, выберите команду Свойства, затем откройте вкладку Безопасность

- Щелкните Дополнительно, а затем вкладку Владелец

- Щелкните Изменить и выполните одно из следующих действий:

- Чтобы назначить владельцем пользователя или группу, которых нет в списке, щелкните Другие пользователи и группы и в поле "Введите имя выбираемого объекта (примеры)" введите имя пользователя или группы, а затем щелкните ОК

- Чтобы назначить владельцем пользователя или группу из списка, в окне Сменить владельца на: выберите нового владельца

- Чтобы сменить владельца всех подконтейнеров и объектов в дереве, установите флажок Сменить владельца вложенных контейнеров и объектов

Передать права владения можно двумя способами

- Текущий владелец может предоставить другим пользователям разрешение Смена владельца, после чего те смогут в любой момент стать владельцами объекта. Пользователь, имеющий разрешение Смена владельца, может сам становиться владельцем объектов или назначать владельцем любую группу, членом которой он является.

- Пользователь, у которого есть право Восстановление файлов и каталогов может дважды щелкнуть Другие пользователи и группы и выбрать любого пользователя или группу, которым нужно присвоить владение

Вы также можете использовать утилиту командной строки ICACLS, которая позволяет управлять параметрами разрешений объектов.

Параметры применения ICACLS:

Примеры использования ICACLS:

пользователю Администратор будут предоставлены разрешения на удаление и запись DAC для файла

пользователю, определенному по sid S-1-1-0, будут предоставлены разрешения на удаление и запись DAC для файла

Автор: Павел Кравченко • Опубликована: 22.01.2007 Нашли ошибку в тексте? Сообщите о ней автору: выделите мышкой и нажмите CTRL + ENTERС 2006 года Павел ежегодно становится обладателем награды Наиболее ценный специалист Microsoft (MVP), присуждаемой за вклад в развитие технических сообществ.

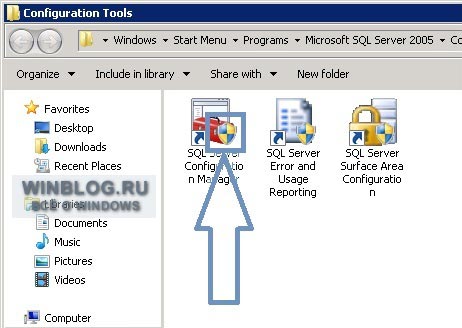

Механизм контроля учетных записей (User Account Control, UAC), встроенный в Windows Server 2008, Windows Server 2008 R2, Windows 7 и Windows Vista, выводит интерактивные уведомления об административных запросах различных программ. Действие этого механизма распространяется и на серверные приложения. На то, что контроль учетных записей действует для той или иной программы, указывает значок в виде щита на ярлыке приложения (рис. A).

Рисунок A.

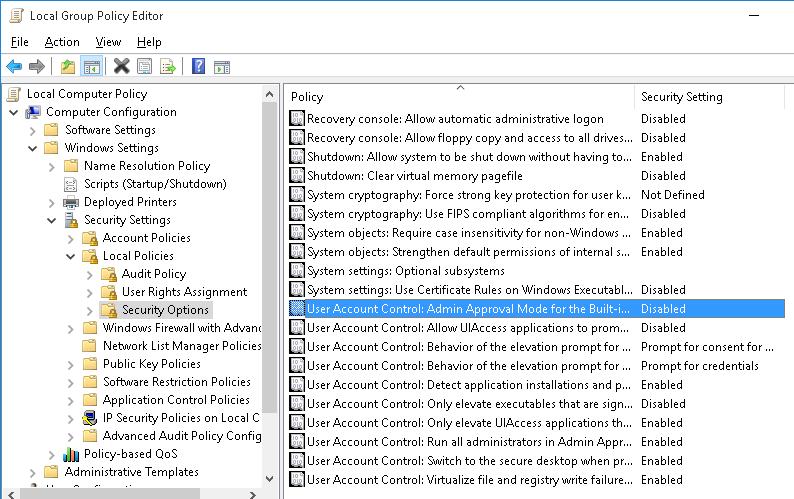

Контроль учетных записей — функция полезная, но не актуальная на серверных платформах общего назначения. Отключить ее для учетной записи компьютера можно с помощью объекта групповой политики, состоящего из трех параметров. Необходимые настройки расположены в разделе «Конфигурация компьютера | Политики | Конфигурация Windows | Параметры безопасности | Локальные политики | Параметры безопасности» (Computer Configuration | Policies | Windows Settings | Security Settings | Local Policies | Security Options):

• «Контроль учетных записей: поведение запроса на повышение прав для администраторов в режиме одобрения администратором» (User Account Control: Behavior of the elevation prompt for administrators in Admin Approval Mode);

• «Контроль учетных записей: обнаружение установки приложений и запрос на повышение прав» (User Account Control: Detect application installations and prompt for elevation);

• «Контроль учетных записей: режиме одобрения администратором для встроенной учетной записи администратора» (User Account Control: Turn on Admin Approval Mode).

Чтобы отключить контроль учетных записей, для этих трех параметров нужно выставить значения «Повышение без запроса» (Elevate Without Prompting), «Отключен» (Disabled) и «Включен» (Enabled), соответственно. Образец подобного объекта групповой политики показан на рис. B.

В этом примере объекту групповой политики присвоено имя «Filter-GPO-ServerOS» для фильтрации учетных записей компьютеров по группе безопасности. Подробнее о том, как применить объект групповой политики только к членам определенной группы безопасности, рассказывается в статье «Фильтрация объектов групповой политики по группам безопасности».

Стоит создать такие объекты групповой политики для группы безопасности, включающей учетные записи компьютеров, а также для отдельных учетных записей некоторых рабочих станций. Настройки вступают в силу после перезагрузки. Ярлыки приложений по-прежнему будут отмечены значком в виде щита, но уведомления контроля учетных записей выводиться не будут.

Некоторые администраторы любят контроль учетных записей, в то время как другие предпочитают его отключать. А вы? Поделитесь своим мнением в комментариях!

Автор: Rick Vanover

Перевод SVET

Оцените статью: Голосов

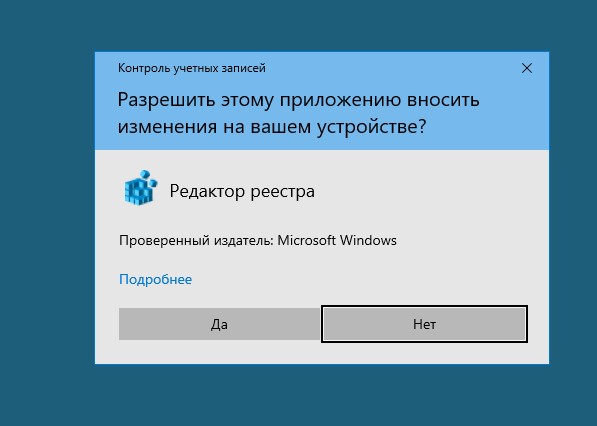

UAC (User Account Control или контроль учетных записей) важный компонент системы защиты Windows. При запуске любого приложения или процесса, который требует прав администратора, пытается изменить системные настройки, ветки реестра или файлы, компонент контроля учетных записей UAC переключает рабочий стол в защищенный режим и запрашивает подтверждение этих действий у администратора. Тем самым UAC позволяет предотвратить запуск процессов и вредоносных программ, которые потенциально могут нанести вред вашему компьютеру.

На скриншоте ниже показано, что при запуске редактора реестра ( regedit.exe ) в Windows 10 появляется окно подтверждения UAC:

В этой статье мы рассмотрим, как управлять настройками UAC на отдельном компьютере, или на множестве компьютеров в домене с помощью групповых политик.

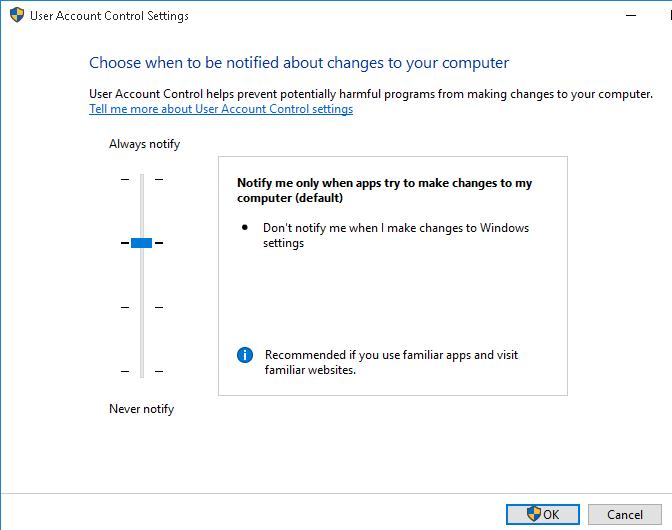

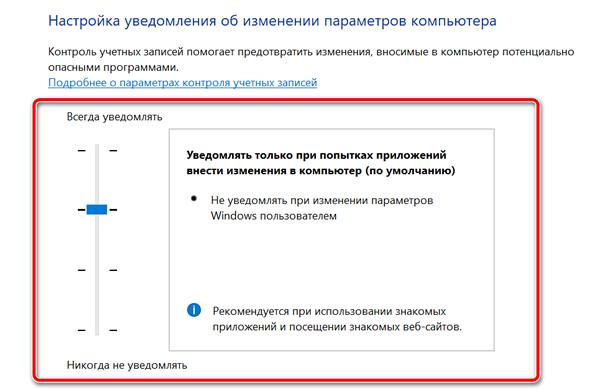

Ползунок User Account Control

В Windows 7 (и выше) настройки UAC на компьютере управляются с помощью специального ползунка (вызывается через панель управления или файлом UserAccountControlSettings.exe ). С помощью ползунка вы можете выбрать один из четырех предопределенных уровней защиты UAC.

-

Уровень 4 — Alwaysnotify — Всегда уведомлять (максимальный уровень защиты UAC);

По умолчанию в Windows 10 выбран 3 уровень защиты UAC, который выводит уведомление только при попытке изменить системные файлы или параметры.

Как отключить User Account Control в Windows через GPO?

В большинстве случае не рекомендуется полностью отключать UAC. Контроль учетных записей это простое, но довольно эффективное средство защиты Windows. В своей практике я никогда не отключаю UAC на компьютерах пользователей без реального подтверждения того, что UAC мешает нормальной работе. Даже в этих случая есть простые обходные решения по отключению UAC для конкретного приложения, или запуску программ без прав администратора и подавления запроса UAC.- В консоли управления доменными GPO щелкните по OU с компьютерами, на которых вы хотите отключить UAC и создайте новую политику;

- ОтредактируйтеполитикуиперейдитевразделComputer Configuration -> Policies -> Windows Settings -> Security Settings -> Local Policies -> Security Options;

- В этом разделе есть несколько параметров, которые управляют настройками UAC. Имена этих параметров начинаются с User Account Control;

- Для полного отключения UAC установите следующие значения параметров:

- User Account Control: Behavior of the elevation prompt for administrators in Admin Approval Mode = Elevate without prompting ;

- User Account Control: Detect application installations and prompt for elevation = Disabled ;

- User Account Control: Run all administrators in Admin Approval Mode = Disabled ;

- User Account Control: Only elevate UIAccess applications that are installed in secure locations = Disabled .

- Чтобы обновить настройки групповых политик на компьютерах и отключить UAC, нужно перезагрузить их. После перезагрузки UAC переключится в режим “Никогда не уведомлять”;

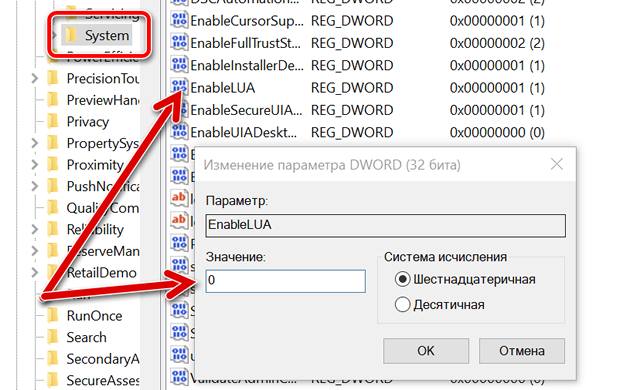

Также можно точечно отключать UAC только для некоторых пользователей/компьютеров через реестр, а настройки распространить через Group Policy Preferences.

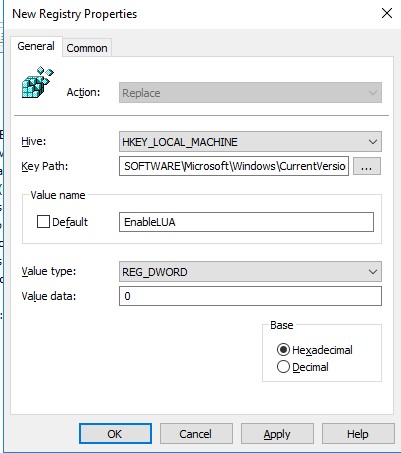

Создайте новый параметр реестра в ветке GPO Computer Configuration -> Preferences -> Windows Settings -> Registry со следующими настройками:

- Action: Replace

- Hive: HKEY_LOCAL_MACHINE

- Key Path: SOFTWARE\Microsoft\Windows\CurrentVersion\Policies\System

- Value name: EnableLUA

- Value type: REG_DWORD

- Value data: 0

Затем перейдите на вкладку Common и включите опции:

- Remove this item when it is no longer applied

- Item-Level targeting

Нажмите на кнопку Targeting и укажите компьютеры, или доменные группы, на которые должна применяться политика отключения UAC.

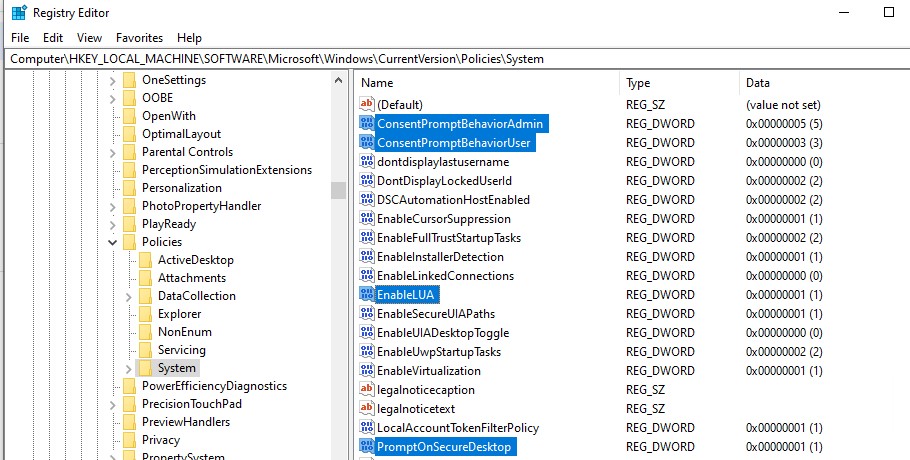

Настройка параметров UAC в реестре

Вы можете управлять настройками UAC через реестр. Параметры, отвечающие за поведение контроля учетных записей, находятся в ветке реестра HKLM\SOFTWARE\Microsoft\Windows\CurrentVersion\Policies\System.

Когда вы меняете значение ползунка UAC в панели управления, Windows меняет значение параметров реестра из этой ветки следующим образом (ниже приведены готовые REG файлы для разных уровней ползунка User Account Control:

UAC уровень 4 (Always notify):

UAC уровень 3 (Notify only when programs try to make changes to my computer):

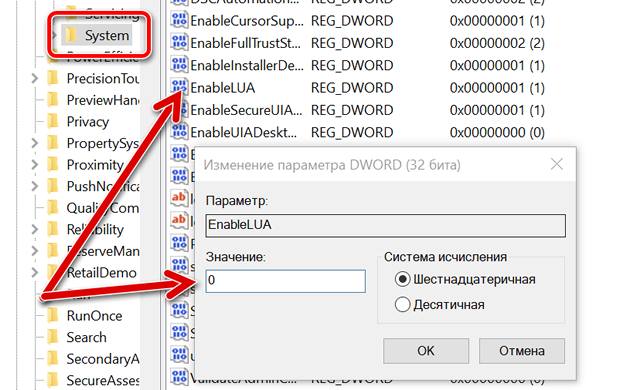

Вы можете изменить значение любого параметра из редактора реестра или из командной строки. Например, чтобы отключить UAC на компьютере (потребуется перезагрузка) можно выполнить команду:

reg.exe ADD HKLM\SOFTWARE\Microsoft\Windows\CurrentVersion\Policies\System /v EnableLUA /t REG_DWORD /d 0 /f.

Или аналогичная команда на PowerShell:

New-ItemProperty -Path HKLM:Software\Microsoft\Windows\CurrentVersion\policies\system -Name EnableLUA -PropertyType DWord -Value 0 -Force

В этой ветке есть еще один параметр реестра LocalAccountTokenFilterPolicy, который часто называют Remote UAC. Этот параметр по умолчанию запрещает удаленное подключение к стандартным административным шарам под локальным учетными записями с правами администратора.Особенности использования UAC в Windows Server

User Account Control в Windows Server работает и управляется так же как в дектопных редакциях Windows.

Допустимо полностью отключать UAC в Windows Server 2016/209, если выполняются следующие условия.

- Только администраторы имеют удаленный доступ к рабочему столу сервера (RDP доступ к серверу для обычных пользователей должен быть отключен). На RDS серверах нужно оставлять UAC включенным;

- Администраторы должны использовать Windows Server только для выполнения административных задач. Работа с офисными документами, мессенджерами, веб браузером должна выполняться только на рабочей станции администратора под обычной учёткой пользователя с включенным UAC, а не на серверах (см. статью о лучших практиках по защите аккаунтов администраторов),

При включенном UAC Windows Server запрещает удаленное подключение под локальными аккаунтами (через net use, winrm, Powershell Remoting). Токен такого пользователя будет отфильтрован включенным параметром UAC LocalAccountTokenFilterPolicy (об этом рассказано в предыдущей секции).

Ползунок User Account Control и параметры GPO

Вы можете управлять настройками UAC как с помощью ползунка, так и с помощью групповых политик. Но в редакторе групповых политик отсутствует единый параметр, позволяющий выбрать один из 4 уровней защиты (соответствующий положению ползунка UAC). Вместо этого предлагается регулировать настройки UAC 10 различными политиками. Как мы уже говорили выше, эти политики находятся в разделе:

Computer Configuration -> Policies -> Windows Settings -> Security Settings -> Local Policies -> Security Options (Конфигурация компьютера –> Конфигурация Windows –> Параметры безопасности –> Локальные политики). Имена политик, относящихся к UAC, начинаются с User Account Control (Контроль учетных записей).

В следующей таблице представлен список политик UAC, и соответствующие им параметры реестра.

| Имя политики | Ключ реестра, настраиваемый политикой | |

| User Account Control: Admin Approval Mode for the Built-in Administrator account | Контроль учетных записей: использование режима одобрения администратором для встроенной учетной записи администратора | FilterAdministratorToken |

| User Account Control: Allow UIAccess applications to prompt for elevation without using the secure desktop | Контроль учетных записей: разрешать UIAccess-приложениям запрашивать повышение прав, не используя безопасный рабочий стол | EnableUIADesktopToggle |

| User Account Control: Behavior of the elevation prompt for administrators in Admin Approval Mode | Контроль учетных записей: поведение запроса на повышение прав для администраторов в режиме одобрения администратором | ConsentPromptBehaviorAdmin |

| User Account Control: Behavior of the elevation prompt for standard users | Контроль учетных записей: поведение запроса на повышение прав для обычных пользователей | ConsentPromptBehaviorUser |

| User Account Control: Detect application installations and prompt for elevation | Контроль учетных записей: обнаружение установки приложений и запрос на повышение прав | EnableInstallerDetection |

| User Account Control: Only elevate executables that are signed and validated | Контроль учетных записей: повышение прав только для подписанных и проверенных исполняемых файлов | ValidateAdminCodeSignatures |

| User Account Control: Only elevate UIAccess applications that are installed in secure locations | Контроль учетных записей: повышать права только для UIAccess-приложений, установленных в безопасном местоположении | EnableSecureUIAPaths |

| User Account Control: Run all administrators in Admin Approval Mode | Контроль учетных записей: включение режима одобрения администратором | EnableLUA |

| User Account Control: Switch to the secure desktop when prompting for elevation | Контроль учетных записей: переключение к безопасному рабочему столу при выполнении запроса на повышение прав | PromptOnSecureDesktop |

| User Account Control: Virtualize file and registry write failures to per-user locations | Контроль учетных записей: при сбоях записи в файл или реестр виртуализация в размещение пользователя | EnableVirtualization |

По умолчанию для стандартных настроек UAC (уровень 3) используются следующие настройки групповых политик:

UAC Уровень 3 (по умолчанию)

Контроль учетных записей пользователей Windows, также известный как UAC, является интегрированной функцией во всех операционных системах Microsoft, которая позволяет вам контролировать компьютер, запрашивая разрешение, прежде чем вносить изменения, требующие прав администратора.

Прежде чем объяснять, как отключить контроль учетных записей Windows, следует сказать, что UAC всегда должен быть активным, поскольку он может предотвращать и блокировать несанкционированные изменения, которые могут поставить под угрозу безопасность компьютера.

Контроль учетных записей можно отключить несколькими способами: в настройках UAC, в системном реестре или в командной строке.

Отключить контроль учетных записей Windows в настройках

- Нажмите на клавиатуре компьютера клавиши Win (это клавиша с логотипом Windows) и R одновременно. Откроется окно «Выполнить».

- В поле Открыть: введите useraccountcontrolsettings и нажмите кнопку ОК .

- Откроется окно настроек контроля учетных записей Windows.

- Теперь переведите селектор до «Никогда не уведомлять».

Чтобы завершить процедуру и отключить контроль учетных записей Windows, вы должны перезагрузить компьютер.

Отключить контроль учетных записей Windows в реестре

Чтобы отключить UAC, мы можем использовать редактор реестра Windows (→ что такое реестр Windows).

Важно: редактор реестра может быть запущен только с учетной записью администратора.

- Нажмите на клавиатуре компьютера клавиши Win (это клавиша с логотипом Windows) и R одновременно. Откроется окно «Выполнить».

- В поле Открыть: введите regedit и нажмите ОК . Откроется редактор реестра.

Перед изменением реестра рекомендуется создать резервную копию (→ как сделать резервную копию реестра Windows) или точку восстановления, которую можно использовать в случае проблем (→ как создать точку восстановления Windows).

Чтобы завершить процедуру и отключить контроль учетных записей Windows, необходимо перезагрузить компьютер.

Отключите контроль учетных записей с помощью командной строки

Чтобы завершить процедуру и отключить контроль учетных записей Windows, вы должны перезагрузить компьютер.

Что произойдет, если отключить контроль учетных записей

В заключение руководства мы объясним, что произойдет, если вы решили отключить контроль учетных записей Windows.

- Вы больше не будете получать никаких уведомлений о том, нужно ли разрешить или запретить изменения, требующие административных прав.

- Если вы используете стандартную учетную запись пользователя, вы не сможете вносить изменения, требующие авторизации администратора, поскольку они будут автоматически заблокированы.

- Если вы используете учетную запись администратора, некоторые программы могут вносить изменения в компьютер без предварительного разрешения.

Важное замечание: единственный пользователь Windows, на которого не распространяется UAC, – это Супер Администратор, который по соображениям безопасности отключен по умолчанию (→ что такое учетная запись Супер Администратора и как её включить).

Читайте также: