Отключить админские шары windows 10

Обновлено: 07.07.2024

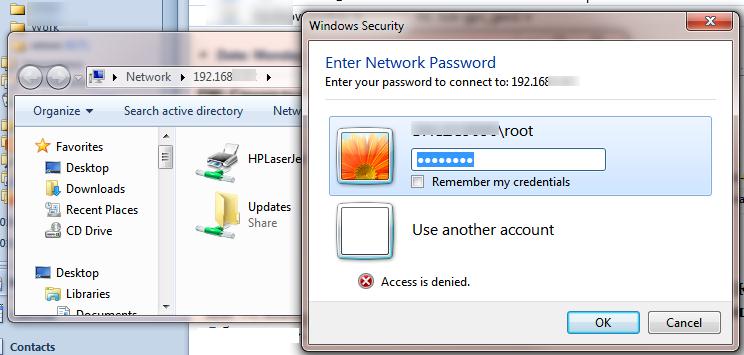

Столкнулся с тем, что не удается удаленно подключиться к дефолтным административным шарам (которые с долларом) на компьютере с Windows 10 под пользователем, входящим в группу локальных администраторов. Причем под учетной записью встроенного локального администратора (по умолчанию она отключена) такой доступ работает.

Немного подробнее как выглядит проблема. Пытаюсь с удаленного компьютера обратится к встроенным административным ресурсам компьютера Windows 10, состоящего в рабочей группе (при отключенном фаерволе) таким образом:

- \\win10_pc\C$

- \\win10_pc\D$

- \\win10_pc\IPC$

- \\win10_pc\Admin$

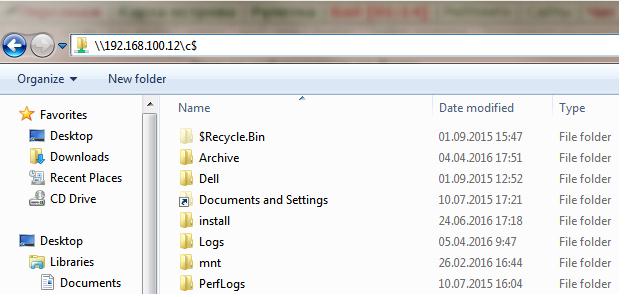

В окно авторизации ввожу имя и пароль учетной записи, состоящей в группе локальных администраторов Windows 10, на что появляется ошибка доступа (Access is denied). При этом доступ к общим сетевым каталогам и принтерам на Windows 10 работает нормально. Доступ под встроенной учетной записью administrator к административным ресурсам при этом тоже работает. Если же этот компьютер включить в домен Active Directory, то под доменными аккаунтами с правами администратора доступ к админским шарам также не блокируется.

Дело в еще одном аспекте политики безопасности, появившемся в UAC – так называемом Remote UAC (контроль учетных записей для удаленных подключений), который фильтрует токены доступа локальных записей и аккаунтов Microsoft, блокируя удаленный административный доступ таким учеткам. При доступе под доменным аккаунтом такое ограничение не налагается.

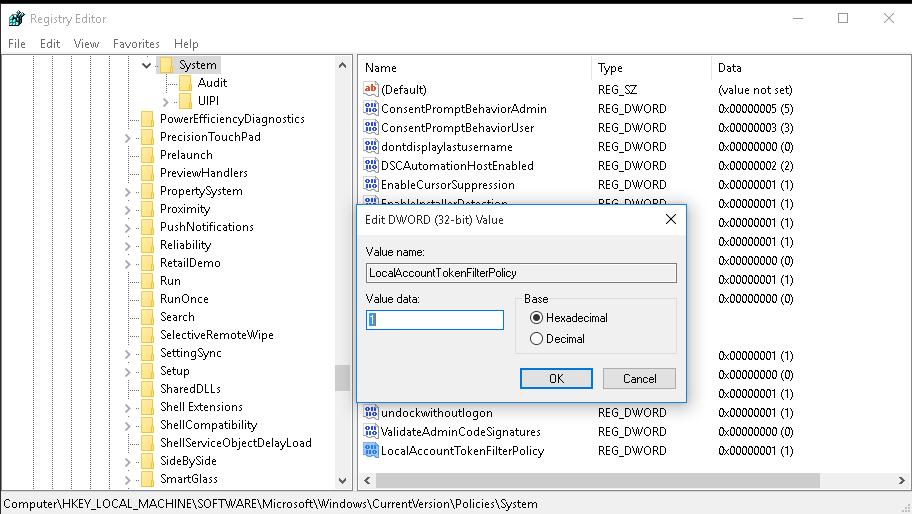

Отключить Remote UAC можно путем создания в системном реестре параметра LocalAccountTokenFilterPolicy

Совет. Эта операция несколько снижает уровень безопасности системы.

- Откройте редактор реестра (regedit.exe)

- Перейдите в ветку реестра HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Policies\System

- Создайте новый параметр типа DWORD (32-bit) с именем LocalAccountTokenFilterPolicy

- Установите значение параметра LocalAccountTokenFilterPolicy равным 1

- Для применения изменений потребуется перезагрузить компьютер

Примечание. Создать указанный ключ можно всего одной командой

reg add "HKLM\SOFTWARE\Microsoft\Windows\CurrentVersion\Policies\System" /v "LocalAccountTokenFilterPolicy" /t REG_DWORD /d 1 /f

Итак, мы разобрались как с помощью параметра LocalAccountTokenFilterPolicy разрешить удаленный доступ к скрытым админ-ресурсам для всех локальных администраторов компьютера Windows. Данная инструкция применима также к Windows 8.x, 7 и Vista.

При обращении к сетевому ресурсу по имени \\server выходила ошибка 0x80004005, имя разрешается, то есть определяется ip-адрес, хост пингуется, нет доступа к компьютерам ниже Windows 10. Решение было достаточно простым, но до этого перебрал несколько других вариантов, не помогло. Этот способ помог.

Если не заходит из Windows 10 на шару под Windows XP или под Windows Server 2003 решение такое:

Включить протокол SMB 1.0, который не установлен (по умолчанию) в Windows 10.

Открываем панель «Программы и компоненты»

В открывшемся окне жмём на «Включение или отключение компонентов Windows»

Там ставим галочки на пунктах «Клиент SMB 1.0/CIFS» и «Сервер SMB 1.0/CIFS»

Что есть «админ-шара» и с чем её едят?

Общие сетевые ресурсы («шары», от англ. «share» – «делиться») используются для получения доступа к ресурсам на другом компьютере с использованием сетевого подключения.

Например: к компьютеру А по USB подключен принтер, не умеющий работать по сети. При этом, поблизости находится компьютер Б, которому так же необходимо печатать документы на данный принтер. Проще всего это сделать, "расшарив" принтер в сеть, и с компьютера Б отправлять задание печати на компьютер А, а с компьютера А это задание будет автоматически перебрасываться на принтер. В данном случае этот принтер будет называться расшаренным (shared printer).

То же самое можно выполнить с папками: дать доступ на чтение/запись из/в них по сети, и любой (или определённый) пользователь сможет подключиться к компьютеру, выполняющему роль файлового сервера, прочитать, скопировать или записать документы в расшаренную сетевую папку.

Шары подразделяются на пользовательские (которые создаёт сам пользователь, например: для организации файлового сервера в пределах локальной сети, или для обеспечения многопользовательского доступа к принтерам) и административные, которые ОС Windows создаёт автоматически для обеспечения работы некоторых функций ОС.

По-умолчанию Windows создаёт следующие админ-шары:

- Admin$ – расшаренный каталог %SystemRoot% (обычно – C:\Windows)

- IPC$ – Remote IPC (используется для сервисов "Удалённый реестр" (RRC), psexec и пр.)

- C$ – расшаренный раздел диска C: . В случае, если на компьютере имеются другие разделы, которым назначены буквы диска, под них так же будут созданы админ-шары ( D$ , E$ и т.д.)

Помимо этого, в случае включения общего доступа к любому принтеру – будет создана шара Print$ , а в случае включения факс-сервера – FAX$ .

Просмотреть активные шары можно двумя способами:

Как можно заметить, все админ-шары имеют на конце имени символ доллара – $ . С помощью этого символа служба LanmanServer скрывает шару при SMB доступе, из-за чего админ-шары не отображаются, например, при входе на сетевой ресурс из стандартного "Проводника" Windows. Однако стоит упомянуть, что в большинстве сторонних файловых менеджеров, предусмотрен функционал, позволяющий показывать админ-шары на удалённых устройствах.

Помимо сторонних файловых менеджеров, просмотреть список админ-шар на удалённых устройствах можно с помощью CMD/PowerShell, команда: net view \\имя_компьютера /all

Доступ к админ-шарам, как и к любым сетевым ресурсам, происходит по пути: \\имя_компьютера\имя_шары .

Для доступа к админ-шаре необходимо соблюдение следующих условий:

- И на целевой машине, и на машине, с которой производится попытка получить доступ – должна быть включена поддержка SMB:

Панель управления – Программы и компоненты – Включение или отключение компонентов Windows – Поддержка общего доступа к файлам SMB 1.0/CIFS (Control Panel – Programs and Features – Turn Windows features on or off – SMB 1.0/CIFS File Sharing Support) - На целевой машине должен быть включен общий доступ:

Панель управления – Центр управления сетями и общим доступом – Изменить дополнительные параметры общего доступа (Control Panel – Network and Sharing Center – Change advanced sharing settings), в разделе текущего профиля (current profile) включить всё: - Файерволлы/брандмауэры (в т.ч. Защитник Windows (Windows Defender)) не должны блокировать доступ по порту TCP 445

- Пользователь, от имени которого происходит авторизация на целевой машине, должен числиться в локальной группе администраторов целевой машины:

Управление компьютером – Локальные пользователи и группы – Пользователи – Свойства пользователя – Членство в группах (Computer Management – Local Users and Groups – Users – Properties – Member Of). Необходимо добавить пользователя в группу "Администраторы" (или "Administrators" – для редакции Windows с английской локализацией).

При соблюдении всех вышеперечисленных условий, доступ к админ-шарам должен появиться.

В случае, если при попытке доступа к админ-шарам появляется ошибка «Отказано в доступе» – способ решения в конце статьи.

Как прекратить общий доступ к админ-шарам

Так или иначе, админ-шары – это брешь в безопасности. Потому, в случае, если админ-шары не используются – есть смысл их удалить.

Прекратить общий доступ к ресурсам можно через CMD/PowerShell или Управление компьютером.

- Через CMD/PowerShell:

net share имя_шары /delete , например: net share ADMIN$ /delete - Через Управление компьютером:

Управление компьютером – Служебные программы – Общие папки – Общие ресурсы – ПКМ по ресурсу – Прекратить общий доступ (Computer Management – System Tools – Shared Folders – Shares – ПКМ – Stop Sharing):

Данный способ – ручное прекращение доступа к общим ресурсам. Однако, в будущем, при некоторых манипуляциях с ОС (перезапуск службы сервера Lanman, расшаривание принтеров, включение-отключение факса, подключение дисков или создание разделов, пр.), админ-шары продолжат создаваться автоматически.

Для того, чтобы этого не происходило, необходимо внести изменения в реестр, в ветку HKLM\System\CurrentControlSet\Services\LanmanServer\Parameters .

Изменяем или создаём DWORD32 параметр AutoShareWks (для Windows Desktop) или AutoShareServer (для Windows Server) и присваиваем ему значение 0 .

Сделать это можно:

- С помощью редактора реестра (regedit) в графической среде

- Через CMD:

Desktop: reg add HKLM\SYSTEM\CurrentControlSet\Services\LanmanServer\Parameters /v AutoShareWks /t REG_DWORD /d 0 /f

Server: reg add HKLM\SYSTEM\CurrentControlSet\Services\LanmanServer\Parameters /v AutoShareServer /t REG_DWORD /d 0 /f - Через PowerShell:

Desktop: New-ItemProperty -Path HKLM:\SYSTEM\CurrentControlSet\Services\LanmanServer\Parameters -Name AutoShareWks -Type DWORD -Value 0

Server: New-ItemProperty -Path HKLM:\SYSTEM\CurrentControlSet\Services\LanmanServer\Parameters -Name AutoShareServer -Type DWORD -Value 0

Отныне, после перезагрузки компьютера админ-шары не будут создаваться автоматически. Вместе с этим перестанут работать встроенные утилиты удалённого управления компьютером.

Как вернуть автоматическое создание и восстановить стандартные админ-шары

Для включения автоматического создания админ-шар необходимо в реестре, в разделе HKLM\SYSTEM\CurrentControlSet\Services\LanmanServer\Parameters изменить значение параметра AutoShareWks или AutoShareAuto на 1 или вовсе удалить этот параметр.

Для восстановления стандартных админ-шар, достаточно после включения автоматического создания админ-шар перезапустить службу LanmanServer:

- CMD:

sc stop LanmanServer & ping -n 10 0.0.0.0 > nul & sc start LanmanServer - PowerShell:

Restart-Service LanmanServer - Управление компьютером:

Управление компьютером – Службы и приложения – Службы – Служба «Сервер» – Перезапустить (Computer Management – Services and Applications – Services – «Server» – Restart)

После произведённых манипуляций, стандартные админ-шары должны быть созданы.

«Отказано в доступе» или «Access is denied» при попытке входа в админ-шару

Начиная с Windows Vista, Microsoft ввели UAC – инструмент повышения безопасности ОС. В частности, один из компонентов UAC – Remote UAC, может мешать в получении доступа к админ-шарам, если компьютер находится не в домене. Для отключения данного компонента, необходимо внести изменения в реестр на целевой машине.

Для этого в ветке: HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Policies\System

Создайте параметр типа DWORD32 с именем LocalAccountTokenFilterPolicy и задайте ему значение 1 .

В некоторых случаях требуется перезагрузить компьютер для применения изменений.

Это же действие можно выполнить с помощью команды CMD/PS:

reg add HKLM\SOFTWARE\Microsoft\Windows\CurrentVersion\Policies\System /v "LocalAccountTokenFilterPolicy" /t REG_DWORD /d 1 /f

Общие файловые ресурсы или шары (shares) предназначены для того, чтобы предоставлять пользователям удаленный доступ к файлам. Большинство пользователей считает, что для предоставления доступа к своим файлам их необходимо предварительно ″расшарить″, однако это не совсем так.

Для того, чтобы посмотреть список уже имеющихся на компьютере шар, надо набрать Win+R и выполнить команду compmgmt.msc, затем в оснастке Управление компьютером (Computer Management) перейти в раздел Общие папки\Общие ресурсы (Shared folders\Shares). По умолчанию в любой ОС Windows присутствуют такие шары как ADMIN$ (C:\Windows), С$ (C:\), E$ (E:\), F$ (F:\) и так далее по количеству дисков в системе.

Это так называемые административные шары, доступ к которым имеют только члены группы локальных администраторов на компьютере. Будучи администратором (или зная его пароль) достаточно набрать в проводнике что-то типа \\«имя компьютера»\C$ и можно получить неограниченный доступ к файловой системе на удаленном компьютере.

Административные ресурсы очень удобны в плане администрирования, но с точки зрения безопасности являются дополнительной ″дырой″. Если вы серьезно относитесь к защите своих данных, то доступ к ним желательно отключить. Однако если просто удалить шару из оснастки управления компьютером, то после перезагрузки все вернется обратно.

Чтобы этого не произошло, необходимо открыть редактор реестра и перейти в раздел HKLM\System\CurrentControlSet\Services\LanmanServer\Parameters. Для полного отключения административных шар надо добавить параметр типа DWORD с именем AutoShareWks и значением 0 (для рабочей станции) или параметр типа DWORD с именем AutoShareServer и значением 0 (для серверной ОС).

Также настройку можно произвести с помощью PowerShell, например:

New-ItemProperty -Name AutoShareWks -Path HKLM:\SYSTEM\CurrentControlSet\Services\LanmanServer\Parameters -Type DWORD -Value 0

Теперь после перезагрузки административные шары больше не появятся. Для их включения надо задать параметру AutoShareWks\AutoShareServer значение 1 либо удалить его из реестра.

Удаление стандартных общих ресурсов C$, ADMIN$, IPC$

Большинсто людей, работающих в локальных сетях, даже не подозревают о том, что можно обратиться к их диску C: и посмотреть их личные документы. Большинство людей считают: раз я не ставил общий доступ к ресурсам на моем компьютере, то другие не смогут туда залезть. Как бы не так :). Достаточно вам ввести к командной строке ("Пуск -> Выполнить -> cmd")

чтобы убедиться, что у вашего компьютера есть такие «расшаренные» ресурсы, как c$, admin$, ipc$ и другие в этом же духе.

Если кто-либо в вашей сети обладает правами администратора, то он может запросто посмотреть ваш диск. Например, ваш компьютер в локальном домене организации носит имя “my_pc”. В таком случае для доступа к вашему диску C: достаточно ввести путь в проводнике “\my_pcc$”. Попробуйте сами сделать это. Если у вас есть права администратора, то введите подобную команду, заменив имя своего компьютра на имя компьютера соседа.

Для чего я все это рассказываю? Чтобы вы поняли, насколько вы «открыты» другим по-умолчанию. Конечно, это только один из аспектов вашей безопасности при работе в сети, но им тоже нельзя пренебрегать. Итак, как отключить все это безобразие?

Если удалить эти ресурсы через "Управление компьютером" -> "Общие папки", то после перезагрузки они появятся снова. Полностью отключить скрытые ресурсы можно только с помощью правки реестра. Откройте раздел

HKLMSYSTEMCurrentControlSetServicesLanmanServerParameters

Добавьте или измените следующие значения:

| Операционная система | Параметр | Тип | Значение |

| Windows 2000 Server | AutoShareServer | REG_DWORD | 0 |

| Windows 2000 Professional | AutoShareWks | REG_DWORD | 0 |

Однако, этот метод не уберёт sharing с IPC$. Для того что бы полностью избавиться от всех административных шарингов, создайте BAT или CMD файлик следующего содержания, и вставьте его в автозагрузку.

net share c$ /delete

net share admin$ /delete

net share ipc$ /delete

Если в вашей системе есть дополнительный диск D:, то можно добавить такую строку:

net share d$ /delete

Последние команды можно записать в исполняемый bat-файл (например, del_share.bat) и запускать в автозагрузке или вручную.

Еще раз повторюсь – узнать, какие общие ресурсы открыты на вашем компьютере можно командой “net share” из командной строки windows либо через "Управление компьютером" -> "Общие папки".

Читайте также: