Почему хакеры используют linux

Обновлено: 03.07.2024

3. Грозное оружие, данная часть не будет являться рекомендацией или советом, автор не несёт ответственности, за применения и использование описанных методов, читателями данного поста. Информация предоставляется исключительно в ознакомительных целях.

Часть первая - ОСНОВЫ

Сразу хотел бы предупредить, особо привередливых пикабушников, источники будут как на русском, так и на английском языках (он будет помечаться EN), так что пожалуйста не пишите, что видео или ссылка на статью, не принесла вам пользы, так как там ничего не понятно и всё по английски, для вашего удобства данные источники будут помечаться как EN, чтобы проще было ориентироваться.

Установка kali linux на виртуальную машину Virtual BoxУстановка Kali Linux и основы командной строки Linux [EN]

Загружаем и запускаем Kali Linux на Android устройствах [EN]

Часть вторая

Мониторинг сети, с помощью Kali Linux.

Туториал по Kali Linux, на примере тестирования на предмет несанкционированного доступа[EN]

Генерация словарей средствами командной строки LinuxПроверяем на устойчивость к взлому любую Wi-fi сеть, с помощью Kali Linux [EN]

Использование выше перечисленных методов в компьютерных сетях, владельцами которых вы не являетесь и без получения согласия (желательно в письменном виде) владельца сети на тестирование безопасности, преследуется по закону.

P.S. это лишь капля в море, ну занять себя будет чем на пару деньков. Надеюсь, что ваше изучение kali, не ограничится, столь скромным постом.

Информационная безопасность

1.2K постов 22.7K подписчиков

Правила сообщества

Обязательно к прочтению для авторов:

1. Если вы добавляете пост, утверждающий об утечке данных или наличии дыр в системе, предоставьте ссылку на источники или технически подкованное расследование. Посты из разряда "Какой-то банк слил данные, потому что мне звонили мошенники" будут выноситься в общую ленту.

2. Все вопросы "Как обезопасить сервер\приложение\устройство" - в лигу "Компьютер это просто".

Обязательно к прочтению для всех:

Добавление ссылки разрешено если она не содержит описание коммерческих (платных) продуктов и/или идентификаторов для отслеживания перехода и для доступа не нужен пароль или оплата в т.ч. интернет-ресурсы, каналы (от 3-х тематических видео), блоги, группы, сообщества, СМИ и т.д.

Запрещены политические holy wars.

По решению модератора или администратора сообщества пользователь будет забанен за:

1. Флуд и оскорбление пользователя, в т.ч. провокация спора, флуда, холивара (высказывание без аргументации о конкретной применимости конкретного решения в конкретной ситуации), требование уже данного ответа, распространение сведений порочащих честь и репутацию, принижающих квалификацию оппонента, переходы на личности.

2. Публикацию поста/комментария не соответствующего тематике сообщества, в том числе обсуждение администраторов и модераторов сообщества, для этого есть специальное сообщество.

Вы знаете, почему настоящие хакеры предпочитают дистрибутив Linux а не Mac, Windows и другие операционные системы?

Может быть, мы можем сказать, что доступность многих инструментов взлома и с открытым исходным кодом Linux являются основной причиной, которая заставляет хакеров использовать Linux. Но его нет:

Хакеры выбирают Linux из-за множества причин.

В этой статье мы перечислим эти причины: почему реальные хакеры используют Linux?

Прежде всего, кто такой хакер?

Таким образом, из вышеизложенного ясно, что хакеру нужна операционная система, которая обеспечивает им максимальную безопасность, чтобы проверить свои навыки и сделать их более безопасными для осуществления своей деятельности.

Итак, какая из любимых операционных систем хакеров:

Есть ли у Windows или Mac такие функции?

Конечно, они не заняты шпионажем своих пользователей.

1. Open Source

Что такое программное обеспечение с открытым исходным кодом? : программное обеспечение, для которого исходный исходный код становится свободно доступным и может быть перераспределен и изменен.

Наличие дистрибутива Linux похоже на полностью контролируемую персональную ОС.

Поскольку исходный код Linux у вас под рукой, так как вы можете легко изменить исходный код дистрибутива Linux в соответствии с вашими потребностями, а также большинство приложений, работающих в этой операционной системе, также имеет открытый исходный код, который приносит большую пользу.

Ни Windows, ни Mac не дают вам такой возможности, как Linux.

2. Не нужно периодически перезапускать

После установки программного обеспечения или после обновления Windows ваш компьютер всегда запрашивает перезагрузку, чтобы сделать его полностью работоспособным.

Хакеры не используют этот тип ОС, который требует частой перезагрузки после каждой установки программного обеспечения.

Поэтому хакеры выбирают Linux, который не нужно периодически перезагружать, чтобы поддерживать уровни производительности.

3. Нормальная конфигурация системы

Ноутбуки / ПК, которые доступны сегодня с нормальной конфигурацией системы, хороши для запуска дистрибутива Linux.

4. Не засыпает от утечки памяти

Это будет заметной особенностью Linux.

Еще одна причина, по которой хакеры используют Linux: в отличие от Windows или Mac, Linux не нужно периодически перезагружать, чтобы поддерживать уровни производительности, а также не он замерзает или замедляется со временем из-за утечек памяти.

5. Портативный Linux

Другим плюсом использования Linux является его мобильность.

Можно использовать дистрибутивы Linux вместе с Windows или Mac или любой другой ОС без установки.

Да, Linux всегда с вами, где бы вы ни ходили.

Потому что почти все дистрибутивы Linux имеют функцию загрузки в реальном времени.

Таким образом, вы можете попасть на любой компьютер, не устанавливая в него Linux.

Вам просто нужен загруженный файл ISO с дистрибутивом Linux, хранящийся на вашем USB-накопителе или CD / DVD.

6. Легкая и быстрая установка:

И Linux устанавливается быстрее, чем другие операционные системы.

Кроме того, время загрузки этой операционной системы происходит быстрее, чем некоторые из операционных систем.

7. Совместимость

Linux-дистрибутивы поддерживают все пакеты программного обеспечения Unix и могут поддерживать в нем все распространенные форматы файлов.

Вы даже можете запускать программное обеспечение Windows с помощью хорошего эмулятора.

8. Многозадачность

Linux предназначен для одновременного выполнения многих задач.

9. Дружественность работы в сети

Поскольку Linux является открытым исходным кодом и предоставляется командой через интернет-сеть, поэтому он очень эффективно управляет сетью, а также предоставляет множество библиотек и команд, которые могут быть использованы для тестирования проникновений в сеть.

Кроме того, эта операционная система более надежна и делает сетевое резервное копирование быстрее, чем любая другая операционная система.

10. Конфиденциальность и безопасность

Вы когда-нибудь задумывались, почему Linux не требует антивирусного программного обеспечения?

Потому что мы не доверяем встроенному антивирусу Windows.

Поэтому мы обеспокоены нашей безопасностью в Интернете.

И с помощью некоторых инструментов в Linux хакер может полностью оставаться под капотом.

Но правда в том, что даже если вы используете хорошую VPN, вы не можете скрыться от шпионских глаз Windows.

Таким образом, это некоторые причины, почему Linux используется для взлома.

Если вы действительно хотите стать этическим хакером, удалите свою Windows и установите хорошую передовую хакерскую операционную систему

Реверс малвари

По данным «Лаборатории Касперского», все больше хакерских групп совершают целевые атаки на устройства на базе Linux с помощью специально разработанных инструментов. Исследователи пишут, что за последние восемь лет такие операции проводили более десяти развитых хак-групп, в том числе Barium, Sofacy, Lamberts, Equation, TwoSail Junk c малварью LightSpy и WellMess.

Вредоносные инструменты, нацеленные на Linux-системы, позволяют злоумышленникам делать атаки более эффективными и заражать большее количество устройств, а также скрываться в случае обнаружения атаки на дополнительных точках, таких как стационарные компьютеры разработчиков, серверы и корпоративный IoT.

Компании по всему миру, а также государственные учреждения, все чаще используют Linux, гласит исследование. Это связано с распространением технологий виртуализации и контейнеризации. Кроме того, в некоторых организациях Linux — доминирующая десктопная среда, когда речь идет о работе с конфиденциальными данными.

По мнению экспертов, ложное чувство защищенности создает распространенный миф о том, что эта операционная система не подвержена киберугрозам. Конечно, целевые атаки на Linux-системы пока случаются не слишком часто, но каждая крупная хак-группа уже создает специальное вредоносное ПО для Linux, такое как веб-шеллы, бэкдоры, руткиты и даже кастомизированные эксплоиты.

Такие атаки, несмотря на свою малочисленность или, наоборот, благодаря ей, оказываются весьма успешными и трудными для обнаружения. В результате злоумышленники получают не только доступ к зараженному устройству, но и возможность проникнуть на другие устройства под управлением Windows и macOS, что открывает перед ними широкие возможности.

Например, эксперты «Лаборатория Касперского» недавно рассказывали о мультиплатформенном фреймворке MATA. Кроме того, в июне 2020 года исследователи проанализировали несколько образцов малвари под Linux, которые использовала группа Lazarus в операциях Operation AppleJeus и TangoDaiwbo, совершаемых с целью кибершпионажа и кражи денег.

«Мы много раз видели, как совершенствуются наборы инструментов, используемые для проведения сложных атак, и зловреды под Linux-устройства не являются исключением. Сегодня ИТ- и ИБ-департаменты используют эту операционную систему чаще, чем раньше, с целью снижения издержек и создания легкомасштабируемой инфраструктуры. Злоумышленники же в ответ создают сложные вредоносные инструменты под Linux, ведь часто именно на таких машинах обрабатываются наиболее интересные для атакующих данные. Мы рекомендуем экспертам по информационной безопасности учесть это и внедрить дополнительные меры для защиты серверов и рабочих станций», — комментирует Юрий Наместников, руководитель российского исследовательского центра «Лаборатории Касперского».

Операционные системы на базе Linux относятся к программному обеспечению, распространяемому свободно. Ее ядро не раз становилось основой различных проектов, например Zorin OS, Manjaro, Linux Mint, Ubuntu, Kali Linux и десятков других аналогов. Платформы отличаются набором функциональных возможностей, назначением и зачастую интерфейсом.

Сегодня мы поговорим с вами об одном из самых известных дистрибутивов Linux – Kali.

История создания Kali и возможности ОС

Система Kali Linux была разработана в 2013 году по примеру операционки BackTrack, используемой в качестве инструмента тестирования информационной безопасности. Работала над ней профильная команда из Offensive Security, а за основу взята структура Debian. Новый продукт стали создавать на волне слияния проектов WHAX и Auditor Security Collection.

Первый релиз был выпущен 13 марта 2013 года, над ним работали программисты Мати Ахарони и Макс Мозер. Последняя версия датируется 24 февраля 2021 года.

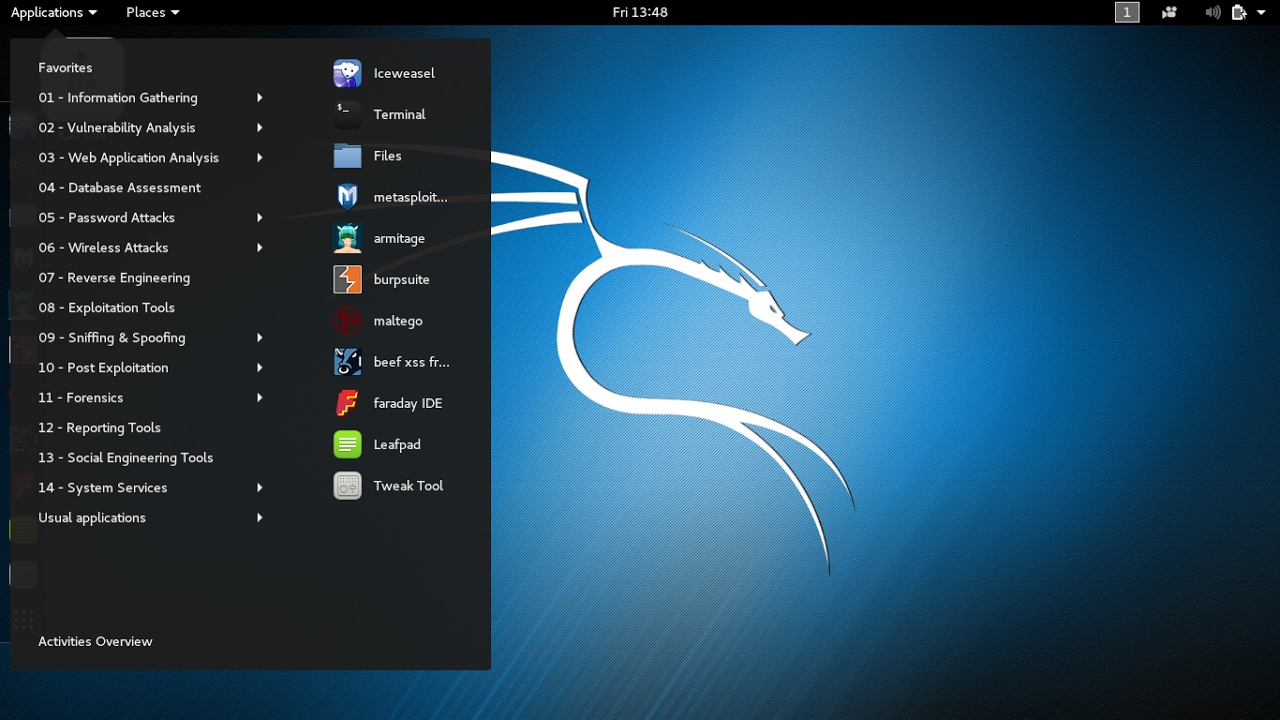

Распространяется система под лицензией GNU GPL, внедрена поддержка платформ x86, x84_64, ARM. По примеру BackTrack система рассчитана на работу со съемных носителей Live USB, хотя не исключается и штатная инсталляция на локальный диск компьютера, развертывание в виртуальной машине или даже запись на компакт-диск LiveCD. В дистрибутив Kali Linux встроено более 600 программ для тестирования (эмуляции) программного проникновения.

Примеры хакерских утилит – Armitage, nmap, Wireshark, John the Ripper, Aircrack-ng, Burp Suite. Все они устанавливаются в комплекте с операционной системой и сразу готовы к использованию после завершения инсталляции. Они поддерживают все необходимые стандарты проводного соединения и беспроводного подключения по Wi-Fi. Базовые же блоки ОС при обновлении импортируются из репозитория Debian.

Назначение Kali Linux

Иногда в обзорах Kali Linux называют хакерской платформой. На это наталкивает набор программ, который инсталлируется вместе с операционной системой. Только вот задумка разработчиков была несколько иной. Инструментарий подбирался из расчета возможности первым обнаружить слабые места IT-инфраструктуры и принять меры по устранению выявленных «дыр».

Сферы применения дистрибутива:

- Отделы сетевой безопасности, сисадмины. Несут ответственность за защиту информации в том учреждении, которое они обслуживают.

- Независимые тестеры Pen Testers, White Hat Hackers. Используют операционную систему в исследованиях новых моделей коммуникационных устройств, облачных сервисов.

- Так называемые неэтичные хакеры Black Hat Hackers. Ведут поиск уязвимостей ради своих корыстных целей.

Используют его и компьютерные энтузиасты при изучении технологий, когда нужно побольше узнать о схеме проведения сетевых атак. Такой подход к обучению упрощает понимание, как защищаться от хакеров, вирусов и других сетевых угроз. Дистрибутив Kali Linux представляет собой набор инструментов, а кто и как его будет применять, зависит от ситуации.

Способы инсталляции

Kali распространяется свободно, без покупки лицензий. Поддерживает практически все известные файловые системы, типы накопителей, интерфейсы. Так что никаких проблем с совместимостью нет даже в перспективе, независимо от аппаратной части компьютера или сервера.

- Непосредственно на компьютер (ноутбук). Эмулирует клиентскую машину, с которой идут атаки на IT-инфраструктуру. Подходит для длительных экспериментов, изучения матчасти.

- Виртуальная машина. Поддерживается большинство гипервизоров (VMware, Hyper-V, Oracle VirtualBox, Citrix).

- Облачные сервисы. Популярные сервисы Amazon AWS, Microsoft Azure предлагают образы Kali Linux «по умолчанию».

- Загрузочный диск USB. Система запускается на любой машине без локальной установки и без копирования на компьютер каких-либо файлов.

- Mac в режиме Dual или Single Boot. Вариант аналогичен первому, только работает система на компьютерах Apple.

Последние версии Kali Linux, точнее часть приложений, способны запускаться в среде Windows 10. Пока такие возможности предлагаются в режиме бета-тестирования, но вскоре ожидается улучшение совместимости. Запуск программ предполагается из командной строки без установки эмуляторов и других «прослоек».

Особенности Kali Linux

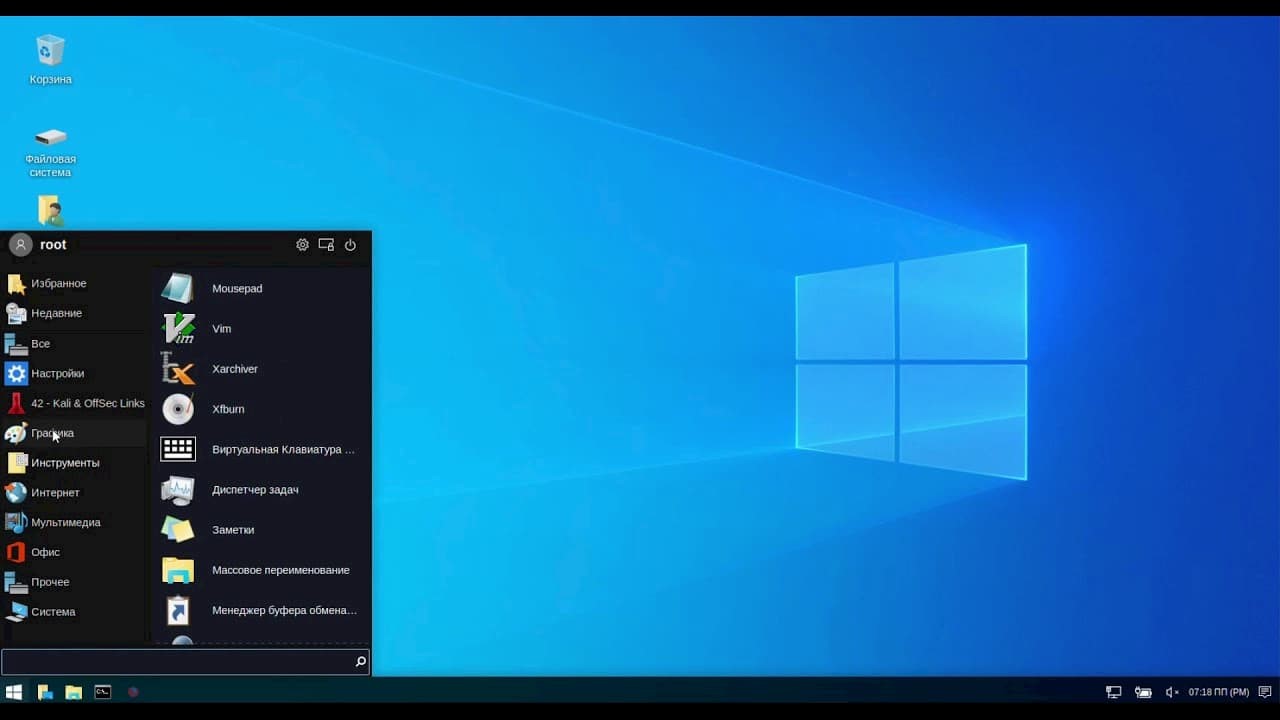

Интересная возможность Kali Linux – режим Undercover Mode. Он представляет собой скрипт, после запуска которого интерфейс операционной системы становится похожим на Windows 10 (рабочий стол и меню Пуск). Он подходит для случаев, когда нужно воспользоваться системой в публичном месте или скрыть факт наблюдения за специалистами сторонней службы техподдержки.

- Пользователь, используемый «по умолчанию», – root, потому что практически все утилиты требуют права суперпользователя. Поэтому система не подходит для ежедневных задач типа веб-серфинга.

- Основу дистрибутива составляют специализированные программы – в базовый пакет входит лишь простой текстовый редактор, просмотрщик изображений и калькулятор. Органайзеры, почтовые клиенты, офисные приложения здесь отсутствуют.

- Масштабируемость системы ничем не ограничена – любой отсутствующий компонент легко устанавливается из репозитория Debian. Но идея работать с почтой и сетевыми дисками через суперпользователя сомнительна (это несет угрозу безопасности).

При запуске операционки на экране выводится девиз: «Чем тише вы будете, тем больше сможете услышать». Если понаблюдать за сетевыми пакетами ОС Debian, выступающей в качестве оригинала, сразу заметно, что система регулярно «что-то» отправляет. В Kali Linux приложен максимум усилий для скрытия данных от потенциальных злоумышленников.

Прикладные программы

После инсталляции пользователь получает готовый пакет инструментов, хоть и со специфическим уклоном. Полностью заменить традиционную рабочую станцию эта версия Linux неспособна. Пусть и есть возможность установить приложения даже для серфинга в Facebook, это все равно не бытовой вариант. Рациональнее использовать систему по прямому назначению, а обычные задачи решать уже на «обычном» компьютере.

- John the Ripper – взлом паролей методом перебора.

- Aircrack-ng – тестирование безопасности Wi-Fi сетей.

- THC Hydra – еще один инструмент для взлома аутентификации.

- Burb Suite – поиск уязвимостей на сайтах и в веб-приложениях.

- Wireshark – анализатор сетевых пакетов.

Есть утилиты для сканирования портов, тестирования веб-ресурсов, эмуляции атак социального инжиринга. Многие программы «дублируются», но это только на первый взгляд. В них применяется целый диапазон различающихся алгоритмов. Такой подход дает возможность протестировать IT-инфраструктуру со всех вероятных «точек зрения», своевременно выявить угрозы и устранить их.

Читайте также: