Siuf windows 10 что это

Обновлено: 04.07.2024

Среди некоторых пользователей Windows 10 пользуется популярностью версия системы LTSC (Long-Term Servicing Channel, «Канал долгосрочного обслуживания»). Ранее Microsoft называла её LTSB (Long-Term Servicing Branch, «Ветка с длительным сроком обслуживания»).

Фанаты восхищаются этой сборкой и смотрят на владельцев Home и Pro-изданий Windows 10 с сочувствием. Ведь в LTSC, по их заверениям, нет рекламы, нет Candy Crush Saga, она быстро работает, не шпионит за пользователями, а обновления в ней редки и неназойливы.

Однако так ли она хороша на самом деле? Вот несколько аргументов за и против Windows 10 LTSC, чтобы вы смогли сделать правильный выбор.

Плюсы Windows 10 LTSC

1. Нет надоедливых встроенных приложений

В «Домашних» и «Профессиональных» изданиях Windows 10 хватает всяких ненужных программ и рекламы. Это Cortana, «Средство 3D-просмотра», «Камера», «Будильники и часы», «Люди» и прочие универсальные приложения, которые неплохо смотрелись бы на планшетах, но на стационарных компьютерах они почти бесполезны.

В Windows 10 LTSC отсутствуют универсальные приложения, Cortana, OneDrive, Microsoft Edge, «игровой режим» и Windows Ink Workspace, так что вам не придётся долго очищать систему от мусора после установки. Только необходимый минимум функций.

2. Работает немного быстрее

Из-за отсутствия лишних программ Windows 10 LTSC работает шустрее даже на довольно старом железе. Хотя по быстродействию ей далеко до Windows 7 и уж тем более Linux.

Поэтому такую систему часто выбирают владельцы не самых новых компьютеров. Там, где свежеустановленные Windows 10 Home или Pro будут натужно скрипеть, устанавливая обновления приложений из Microsoft Store, версия с долгой поддержкой будет работать несколько быстрее. С этим не поспоришь.

3. Занимает меньше места на диске

Кроме того, Windows 10 LTSC занимает на диске немного меньше места, чем Pro-версии системы. Это может быть полезно, если вам позарез нужно установить Windows на компьютер с маленьким объёмом встроенной памяти — например, на китайский ноутбук с eMMC-накопителем на 64 ГБ.

Вдобавок, субъективно LTSC лучше работает с HDD-дисками. Windows 10 Home или Pro устанавливать не на SSD — сущее мученье. А LTSC вполне способна работать и на старом жёстком диске.

4. Меньше отвлекает обновлениями

Windows 10 LTSB редко получает глобальные обновления, только патчи безопасности. Поскольку новых фишек в неё практически не добавляют, процесс обновления идёт быстрее, даже на старых компьютерах с HDD. Поэтому владельцы такой системы меньше времени проводят в ожидании перед экраном «Подождите, идёт установка обновления».

Минусы Windows 10 LTSC

1. Всё равно есть телеметрия

Многие пользователи наивно полагают, что установив LTSC-версию, они лишат Microsoft возможности собирать телеметрию с их компьютеров. Так вот, это не так. Корпорация следит за вами, даже если вы пользуетесь Windows 10 с долговременной поддержкой.

И даже если продвинутый пользователь установит в редакторе политик для параметра AllowTelemetry значение 0, он не отключит сбор данных, а только переведёт его в режим Configure Windows diagnostic data in your organization Security level. То есть Microsoft будет получать сведения о вашем ПК, но в чуть меньших объёмах.

2. Система уязвима

Пользователи Windows 10 традиционно не любят обновления и стараются всеми правдами и неправдами их отключить. LTSC получает мало обновлений, только патчи безопасности — за это она и любима.

Однако, как утверждает сама Microsoft, новые функции защиты и исправления ошибок устанавливаются на LTSC-версии Windows 10 позднее, чем на другие издания операционной системы.

В LTSC позже, чем в других редакциях Windows 10, исправляются ошибки и баги.

Поэтому, когда в Windows 10 обнаружится очередная дыра, и Microsoft выпустит срочное обновление безопасности — до пользователей LTSC-версий оно дойдёт в последнюю очередь.

3. Система не поддерживает новые функции

Из-за того, что LTSC-версия редко обновляется, её обладателям приходится подолгу ждать появления тех функций, которые у владельцев Windows 10 Home или Pro уже есть. Например, улучшения и исправления интерфейса,

Это касается не только программных возможностей, но и железа. Как признаёт сама Microsoft, LTSC не поспевает за новыми поколениями процессоров, поэтому некоторые возможности новых поколений чипов в ней не реализуются. Так что если вы собрали крутой игровой компьютер и хотите выжать из него всю производительность, Windows 10 LTSC точно не для вас.

4. Здесь нет Microsoft Store

Несмотря на то, что в Microsoft Store не так много полезных программ, они всё-таки есть, и их иногда хочется установить. Кроме того, в этом магазине довольно много игр, доступных по подписке Xbox Game Pass для PC. Но пользователи LTSC будут лишены всего этого добра. Мелочь, но неприятно.

Кроме того, с января 2020 года в LTSC-версии Windows не поддерживается Microsoft Office 365.

Если вам нужны программы или игры от Microsoft, то LTSC не подходит.

5. Систему нельзя использовать легально

К сожалению, на домашний компьютер установить Windows 10 LTSC легально у вас не получится. Вы можете только попользоваться ею в пробном режиме в течение 90 дней, а дальше — только пиратство.

Лицензию на такую версию могут приобрести только ИП, и это дорого. И ключи, которые продаются на разных сайтах в интернете, не делают систему легальной, даже если каким-то образом получены перекупщиком от самой Microsoft.

Корпорация позволяет устанавливать систему только в организациях, на компьютерах, подключённых к производственному или медицинскому оборудованию, а также в таких штуках, как банкоматы или системы продажи билетов в аэропортах. Нет законных способов установить LTSC дома.

Так что, как видите, LTSC — не лучший выбор для домашних пользователей. Поэтому, если вам нужна система для нового компьютера, ваш выбор — Windows 10 Home или Pro, а на старых системах лучше вообще перейти на какой-нибудь Linux. Оставьте LTSC владельцам тех устройств, для которых Microsoft её и разработала.

На компьютере установлено много программ, но вы их не используете. Софт захламляет систему. Рассмотрю популярные приложения, которые рекомендую сразу же удалить. Мейнстримный софт может быть просто устаревшим и бесполезным, в некоторых случаях он опасен для компьютера.

1. QuickTime

Полезный видеоплеер для macOS, но версия для Windows не развивается с 2016 года. Trend Micro сообщила, что в программе есть несколько критических уязвимостей. И ждать, что Apple их исправит, уже не приходится. Если нужна замена — используйте VLC, который воспроизводит практически любой видеоконтент.

2. CCleaner

Когда-то программа была полезна. Сейчас вы можете очистить компьютер и без сторонних утилит.

3. Очищающий реестр софт

Чистильщики реестра вообще не улучшают производительность Windows. Если у вас установлены MyCleanPC или PC Optimizer Pro, их тоже лучше удалить.

4. Utorrent

В прошлом торрент-клиент был одним из лучших. Но с годами стал ненадежным. Интерфейс транслирует рекламу и предлагает расширения для браузера. Тратит впустую системные ресурсы ПК. Вместо него лучше использовать qBittorrent.

5. Shockwave Player

Поддержка Adobe Flash Player прекратится в 2020 году. Поддержка плагина Adobe Shockwave Player завершилась в апреле 2019 года. Компания Adobe больше не предлагает загрузить его и очень маловероятно, что вы посетите сайт, которые нуждается в этом плагине.

6. Java

Среда выполнения мультимедиа, которая включает в себя два компонента:

— Для рабочего стола

— Плагин для браузеров, который считается довольно небезопасным

Когда-то был необходим. Сейчас (по данным W3Techs) Java используют около 0,02% сайтов.

Актуальные версии Chrome и Firefox не поддерживают его.

Не удаляйте Java, если вы:

— Используете какое-то специализированное ПО, основанное на Java

Во всех остальных случаях, удалив Java, вы, вероятнее всего, даже не заметите ее отсутствия.

7. Microsoft Silverlight

Веб-фреймворк, подобный Adobe Flash. Предназначен для поддержки мультимедийного контента в веб-браузере. Несколько лет назад такие плагины были нужны для просмотра контента многих сайтах. В 2019 году они устарели. По данным W3Techs, в середине 2019 года Silverlight использовался менее чем 0,1% сайтов.

— Не поддерживается Chrome и Firefox

— Никогда не был совместим с Edge

Официальная поддержка предусмотрена только в Internet Explorer, который устарел.

8. Все ненужные панели инструментов и расширения браузеров

Современные браузеры достаточно функциональны, чтобы большую часть задач выполнять без дополнительных компонентов. Если расширение вам полезно, вы об этом знаете и не удалите его. Все остальные расширения, которые также называют дополнениями, лучше удалить.

9. Софт от производителя компьютера

Если вы не используете премиальное устройство, такое как Surface Pro, или не установили Windows с нуля, на вашем компьютере предустановлено немало ненужного ПО. Подобное часто встречается на устройствах HP, Dell, Toshiba, Lenovo и других вендоров.

Приложения для работы с фотографиями и игры сначала изучите, а потом удалите. Исключение — они вам понравились и будут использоваться. Проприетарные инструменты зачастую дублируют функциональность, которая предусмотрена в самой Windows. Утилиты обновления драйверов и BIOS (пример: Lenovo System Update) оставьте только в том случае, когда вы планируете их использовать и знаете, как это делать правильно.

10. WinRAR

Привычка использовать некоторые программы идет из далекого прошлого. WinRAR — пример такого софта. Пользователям предлагается пробная версия. Через некоторое время она просит заплатить, но фактически никогда не блокирует использование, благодаря чему программа и стала популярна.

Для работы с архивами предназначен мощный бесплатный инструмент 7-Zip. Если интерфейс приложения вам не нравится, попробуйте PeaZip. В любом случае, WinRAR пора занять свое место в истории.

Прежде чем экспериментировать с реестром и службами, советуем создать точку восстановления, а еще лучше — сделать полный бэкап системного раздела.

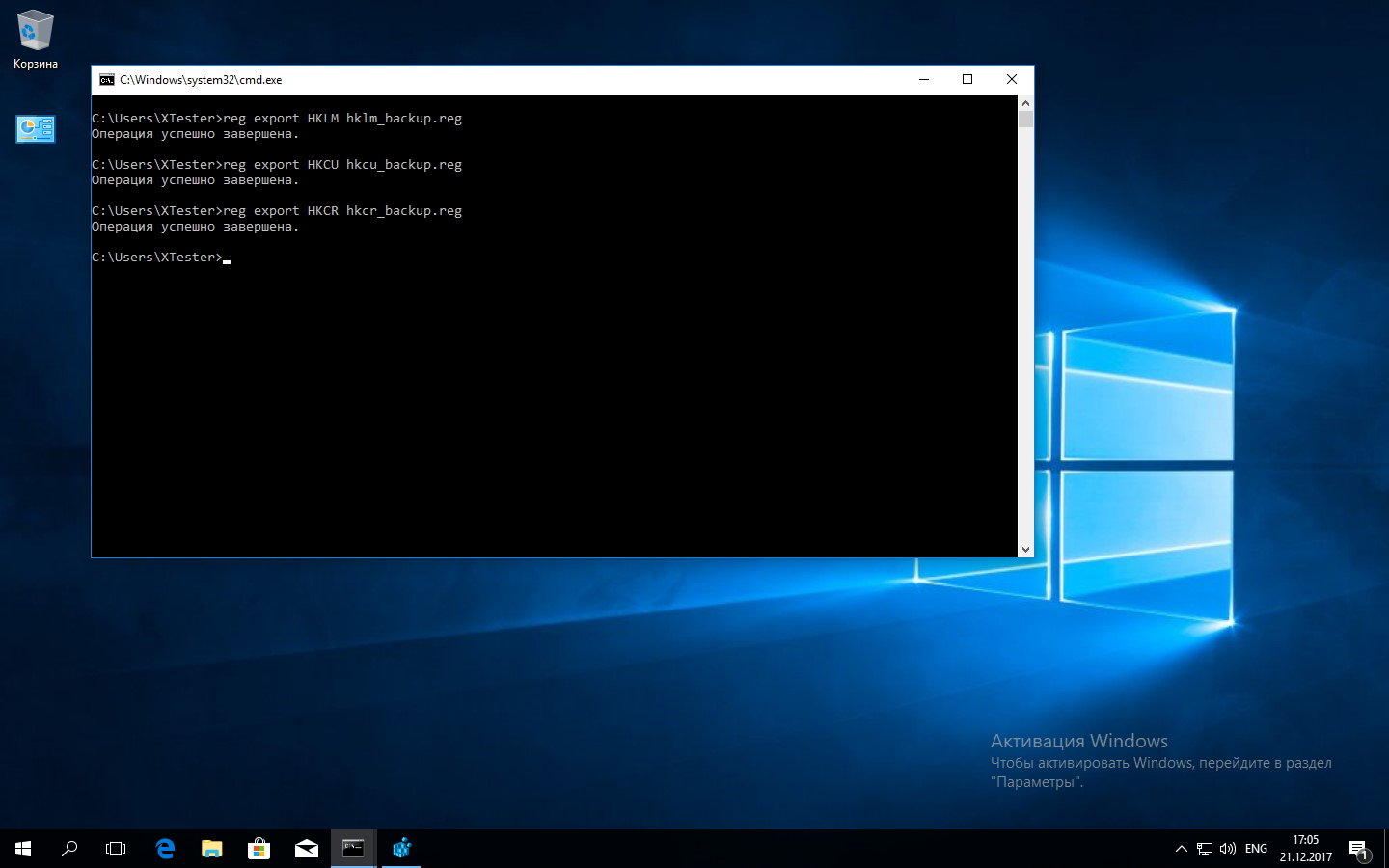

Бэкапим реестр

Один из способов сделать бэкап реестра — это запустить в консоли REG EXPORT.

Такой командой мы задаем создание файла hklm_backup.reg со всей информацией из ветки HKEY_LOCAL_MACHINE . Аналогично повторяем команду для других веток реестра (см. скриншот).

Создаем бэкап реестра

Так же можно бэкапить отдельные ключи перед их изменением. Если что-то пойдет не так, ты всегда откатишь изменения простым запуском .reg-файла.

Получаем доступ к реестру

Программисты наклепали десятки разных твикеров системы. Все они обещают чудеса и работают непрозрачно, но реально все их функции сводятся к трем простым вещам:

- изменению отдельных ключей реестра;

- остановке невостребованных служб;

- удалению или добавлению заданий планировщика.

Часто эти процедуры взаимосвязаны. Например, запущенная служба не даст удалить свой ключ реестра или автоматически восстановит отмененное задание в планировщике. Поэтому мы рассмотрим каждую задачу подробно, не ограничиваясь стандартными рекомендациями.

Начнем с получения доступа к реестру. Это отдельная проблема в новых Windows, особенно десятой версии. По умолчанию администратор не может изменить значения ключей во многих ветках реестра или удалить файлы по своему усмотрению. Он вроде как хозяин, но не совсем.

Типичная схема управления привилегиями доступа Windows удивляет линуксоида тем, что система имеет более высокие полномочия, чем любой аккаунт в группе админов. В дефолтных настройках SYSTEM может все, а Administrators — только дозволенное.

Метод 1 — через regedit

Удобство этого метода в том, что в нем не требуется дополнительно устанавливать какой-либо софт. Неудобство — в необходимости задавать разрешения для каждого конкретного ключа через графическую оболочку. Хотя кому-то это, наоборот, покажется удобным.

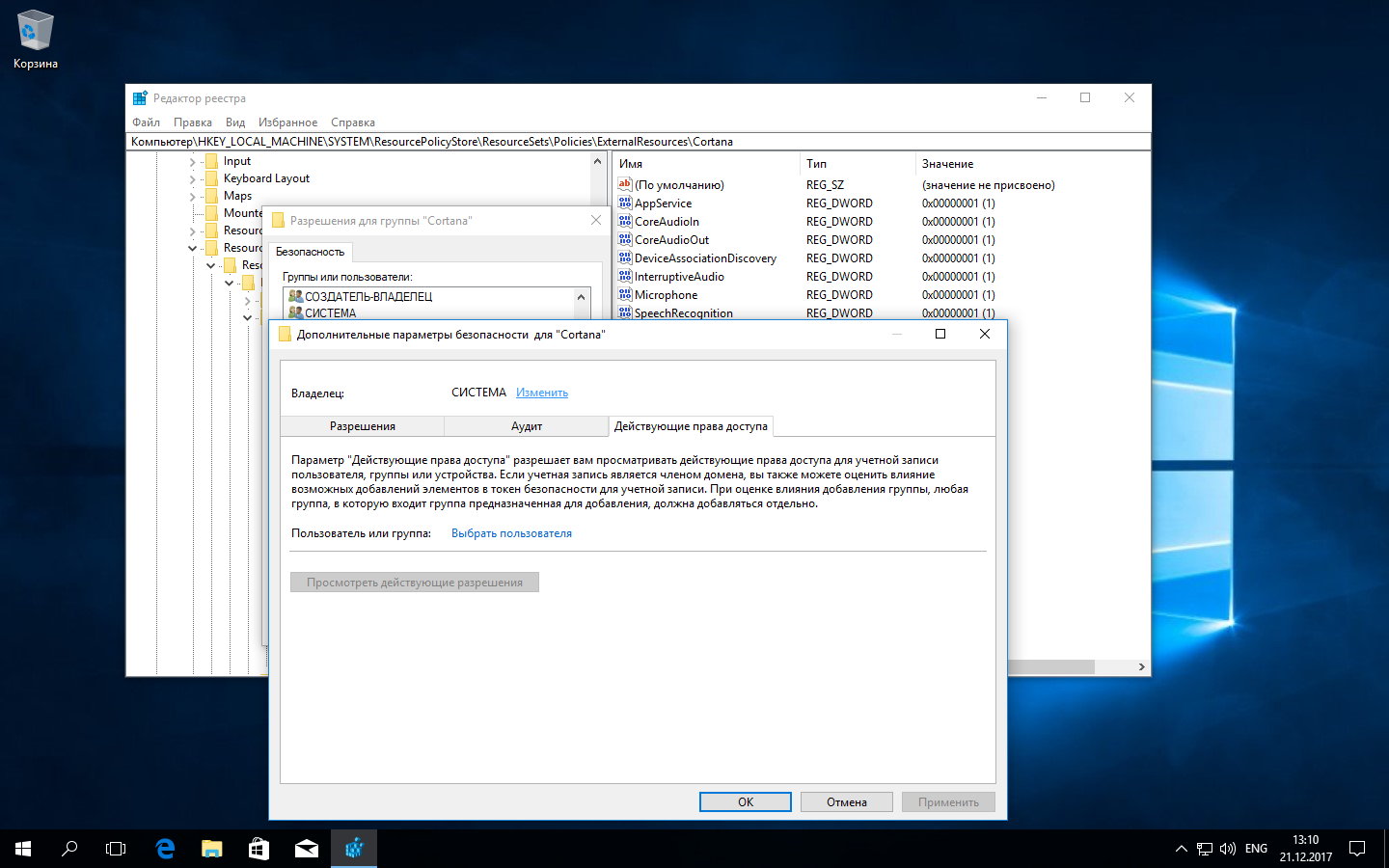

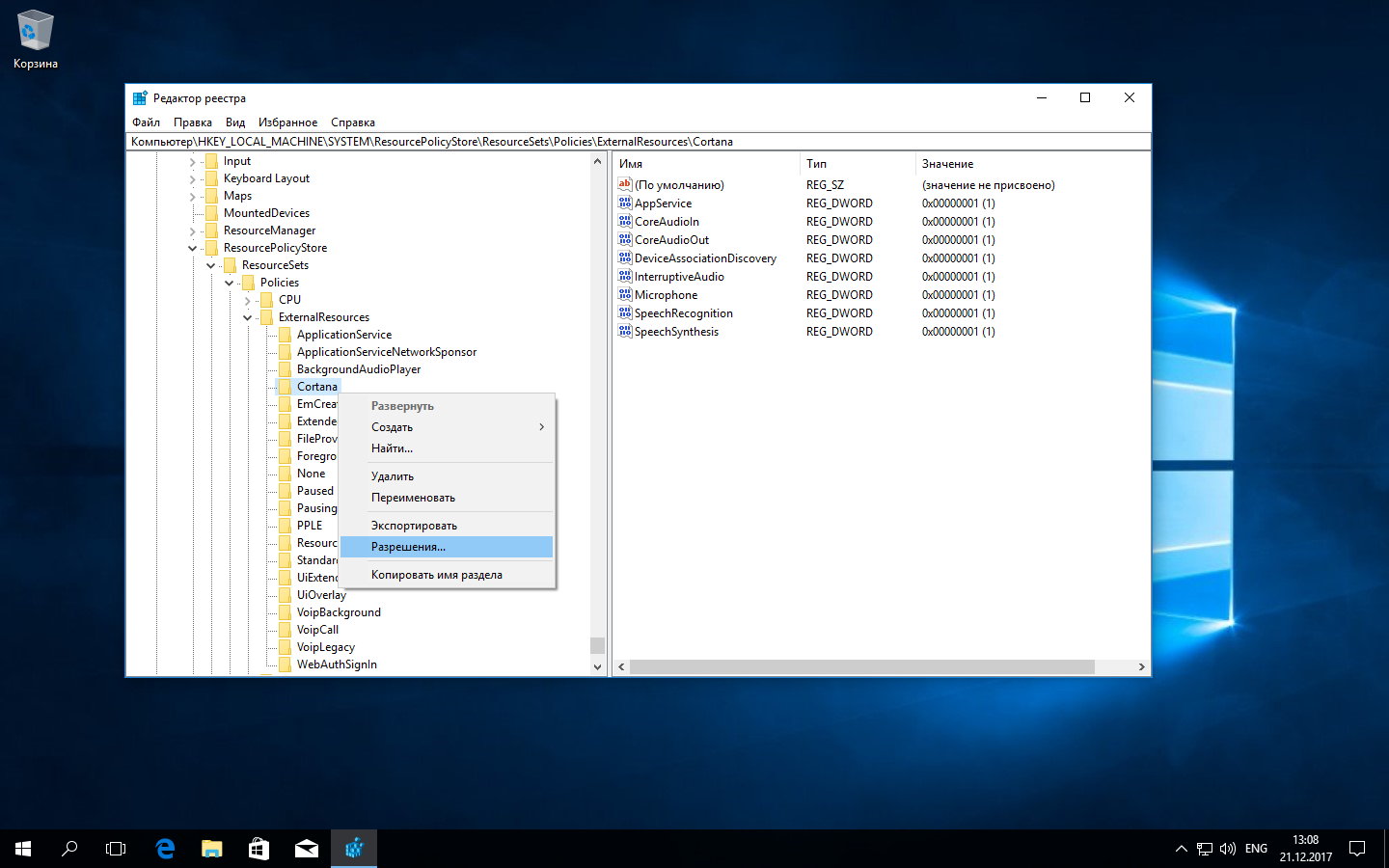

Меняем владельца для Кортаны

Просто запускаем от админа regedit, выделяем желаемый ключ и в контекстном меню (вызывается правым кликом мыши) переходим в параметр «Разрешения» (Permissions), где меняем владельца и затем прописываем любые разрешения.

Задаем разрешения для изменения настроек Кортаны

Метод 2 — через штатную утилиту SubInACL

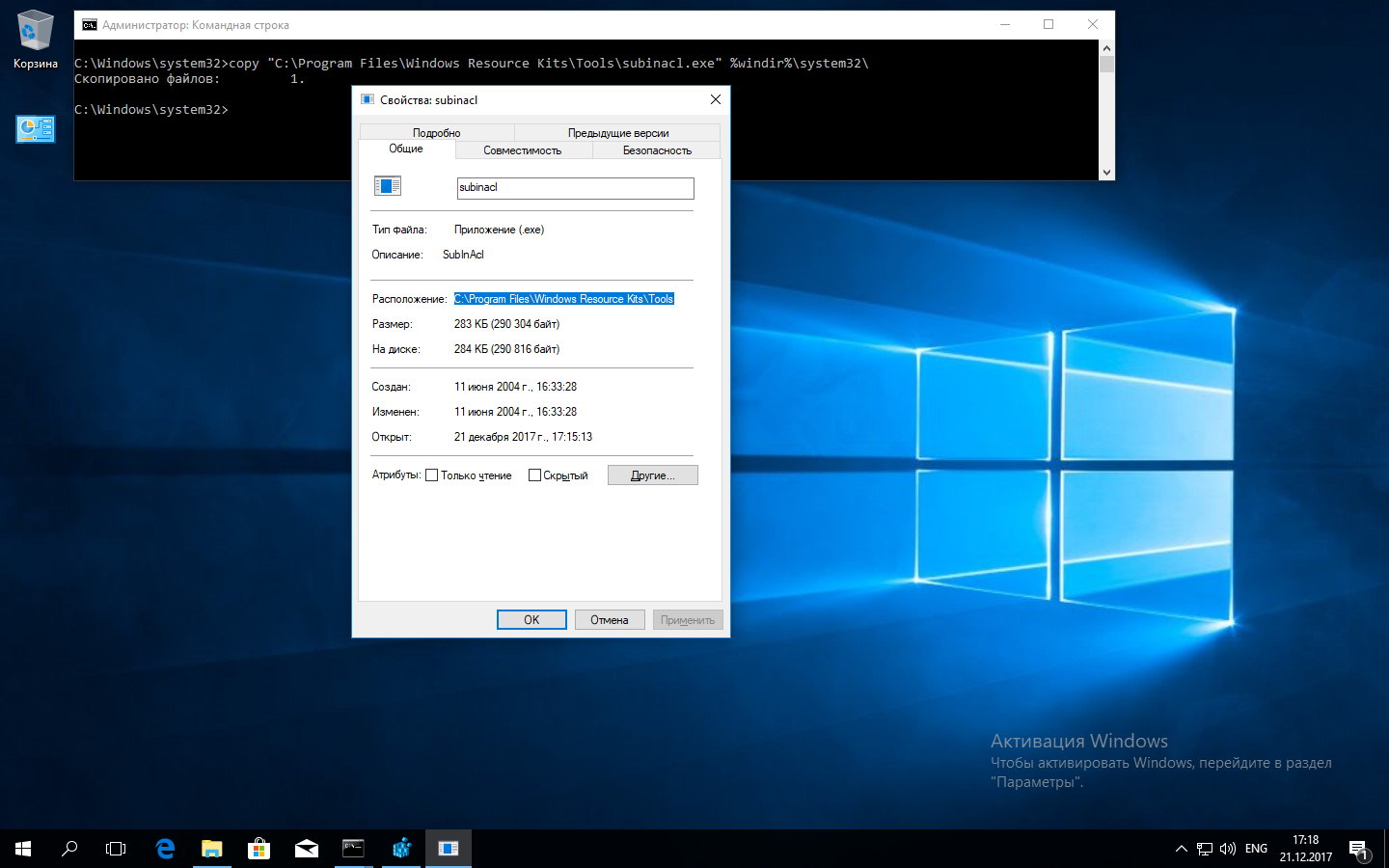

Скачиваем утилиту SubInACL с сайта Microsoft. В списке поддерживаемых ОС нет Windows 10, но пусть тебя это не смущает. Проверяли, работает. Просто помни, что программу надо запустить из консоли от имени администратора. Для этого удобнее сначала скопировать SubInACL.exe в системный каталог Windows ( %Windir%\System32\ ), чтобы не вбивать каждый раз путь до исполняемого файла.

Копируем SubInACL в системный каталог

Далее для SubInACL нужно указать имя модифицируемого объекта, его тип и желаемое действие. Объект может быть одного из следующих типов: файл (file), каталог (folder), определенный ключ реестра (keyreg) или запись реестра со всеми ее дочерними ключами (subkeyreg).

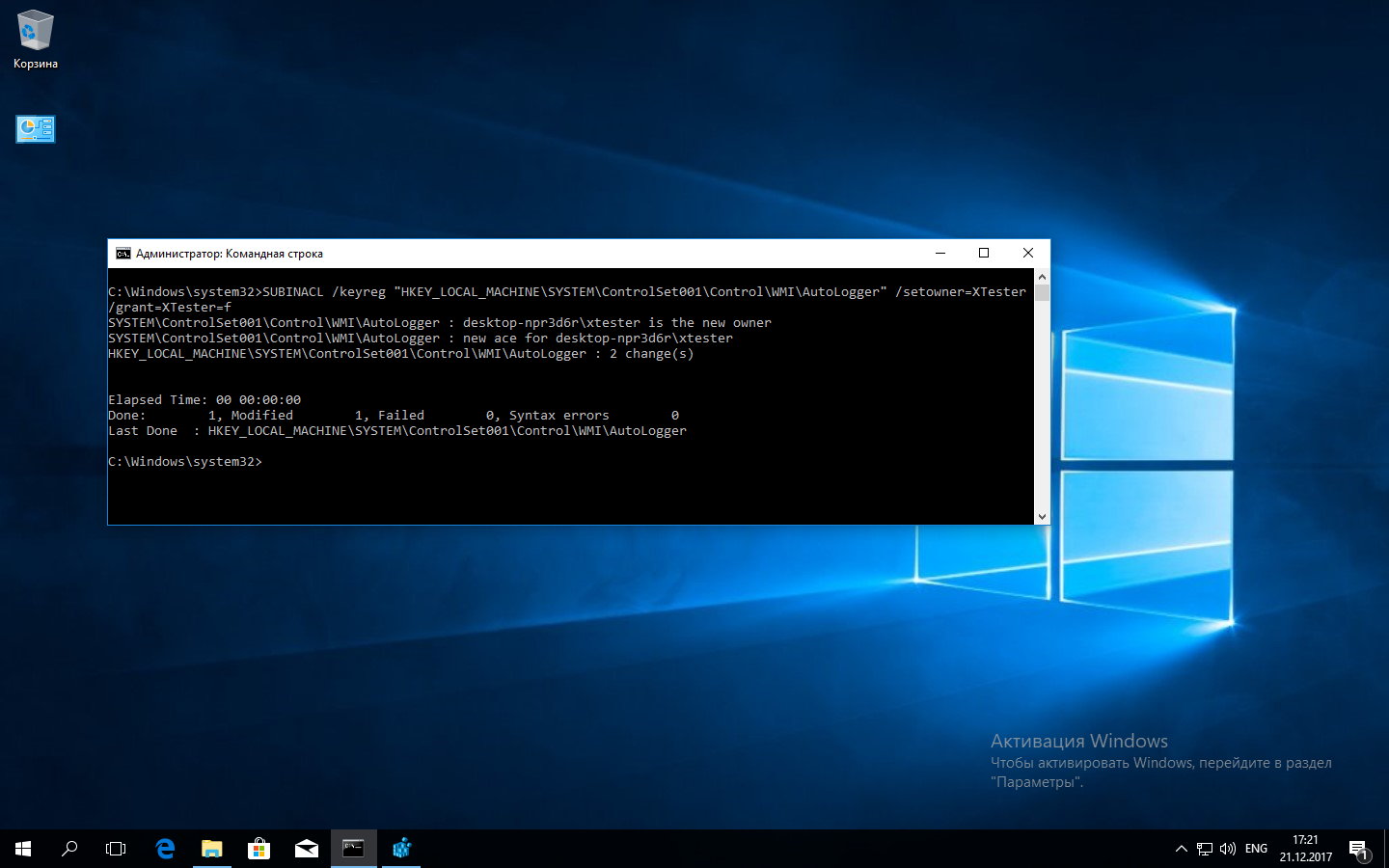

Как обычно: прежде чем назначать права объекту, нужно стать его владельцем. Два действия легко объединить в одну команду, перечислив их через пробел. Например, следующая команда сначала сделает группу «Администраторы» владельцем ключа AutoLogger (он отвечает за трассировку событий, происходящих на начальных этапах загрузки ОС), а затем предоставит админам полный доступ к нему.

Вместо XTester подставь везде имя своей учетной записи.

Используя объекты типа subkeyreg , легко полностью разблокировать реестр. Просто перечисли его корневые ветки по образцу ниже:

Пример использования SubInACL

Аналогично в одну команду становимся владельцами всех файлов и каталогов на указанном диске.

Метод 3 — через стороннюю бесплатную утилиту SetACL

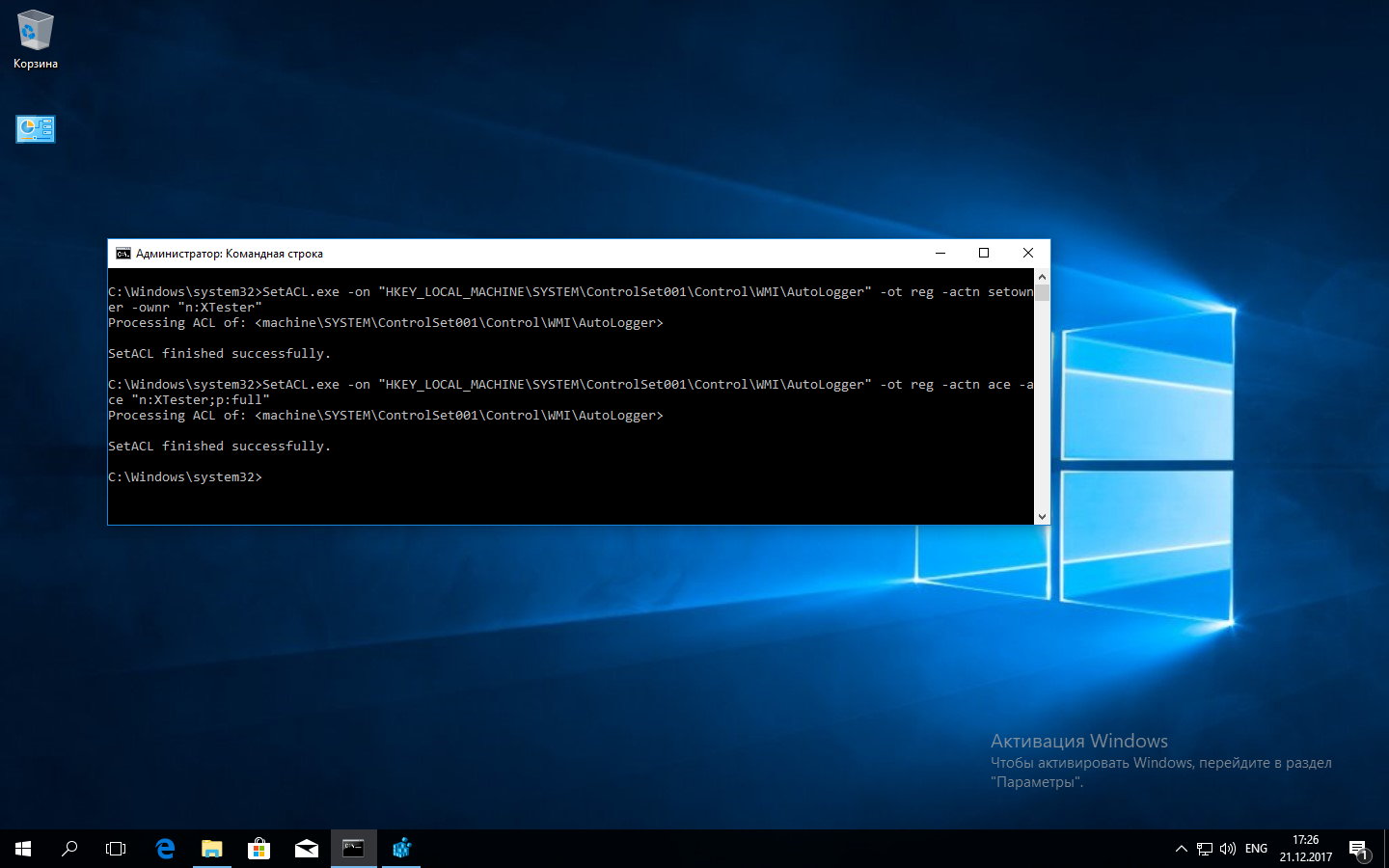

В целом метод аналогичен использованию штатной утилиты SubInACL. Отличия — минимальные.

Распаковываем архив и копируем из него файл SetACL.exe в каталог %Windir%\System32 (или 64). Потом запускаем консоль от админа и вызываем SetACL. Полный синтаксис использования этой утилиты описан в руководстве. Краткая справка вызывается при запуске с ключом help .

Логика утилиты та же, что и у SubInACL: нужно указать имя объекта, его тип и действие. Только в случае SetACL это лучше делать отдельными командами. Например, команда ниже сделает указанного пользователя (XTester) владельцем ключа автологгера.

Следующая же команда предоставит указанной учетке полный доступ к этому ключу реестра, то есть позволит изменять его.

Используем SetACL для задания прав доступа

После того как ты получил возможность менять любые ключи реестра, самое время приступить к его модификации.

Отключаем Кортану

Кортана сильно интегрирована в систему. Она связана со службой поиска, политиками приватности и так далее. Поэтому записей о ней в реестре много, и с каждым билдом Windows 10 их становится все больше.

После «разблокировки» реестра любой ключ легко менять через regedit. Когда их много, удобнее создать батник и поменять их все скопом из консоли.

Отключаем сбор данных

Под видом сбора «диагностических» данных Windows 10 передает в Microsoft гигабайты данных, среди которых могут оказаться и конфиденциальные. По сути это что-то вроде встроенного кейлоггера.

Чтобы избавиться от этой пакости, сначала останавливаем фоновые службы. Это можно сделать через оснастку services.msc или прямо из консоли.

Останавливаем службу телеметрии

Отключаем автостарт службы телеметрии

Изменяем любые ключи реестра через консоль или regedit

Далее по аналогии останавливаем службы и запрещаем их автозапуск:

- diagnosticshub.standardcollector.service;

- DcpSvc;

- WerSvc;

- PcaSvc;

- DoSvc;

- WMPNetworkSvc.

Список служб всегда подбирается индивидуально, но в первую очередь мы последовательно отключаем:

Просто сохрани все в виде скрипта (.bat или .cmd) и закомментируй те строки, которые считаешь лишними на конкретном компьютере.

Если хочешь узнать больше о шпионских замашках Windows 10, прочти эти статьи:

Отключаем небезопасные сервисы

Любой сервис теоретически небезопасен, но есть известный перечень служб, которые оставляют в Windows 10 зияющие дыры. Остановить и отключить их автозагрузку можно также через net stop и sc config . Я просто перечислю их здесь, чтобы не перегружать статью командами с повторяющимся синтаксисом:

- RemoteRegistry;

- TermService;

- TrkWks;

- DPS.

Если ты используешь Windows 10 на компьютере, то лучше отключить и бесполезный сбор информации с датчиков мобильных устройств:

Продолжение доступно только участникам

Членство в сообществе в течение указанного срока откроет тебе доступ ко ВСЕМ материалам «Хакера», позволит скачивать выпуски в PDF, отключит рекламу на сайте и увеличит личную накопительную скидку! Подробнее

Насколько бы закрытым ни было программное обеспечение Microsoft, информации о своем внутреннем устройстве оно выдает предостаточно. К примеру, экспорт функций из библиотеки по именам дает представление о ее интерфейсах. В свободном доступе есть и отладочные символы, которые повсеместно используются для диагностики ошибок в ОС. Однако на руках у нас все равно имеются только скомпилированные бинарные модули. Становится интересно: а какими они были до компиляции? Давайте попробуем разобраться, как вытащить побольше информации об исходных кодах, не делая ничего незаконного.

Идея, конечно, не нова. В свое время подобное делали и Марк Руссинович, и Алекс Ионеску. Мне лишь было интересно получить свежие данные, немного дополнив и уточнив уже проделанную другими работу. Для эксперимента нам понадобятся пакеты отладочных символов, которые есть в свободном доступе. Я взял пакеты для последней релизной версии «десятки» (64 бита), причем решил исследовать и релизный пакет (free build), и отладочный (checked build).

Отладочные символы — это набор файлов с расширением pdb (program database, база данных программы), в которых хранится различная информация для расширения возможностей отладки бинарных модулей в ОС, включая имена глобалов, функций и структур данных, иногда вместе с их содержимым.

Помимо символов можно взять условно доступную отладочную сборку «десятки». Такая сборка богата на ассерты, в которых бывают описаны не только недокументированые и отсуствующие в символьных файлах имена переменных, но и номер строки в файле, в котором сработал ассерт.

В примере видно не только имя файла и его расширение, но и структура каталогов до него, очень полезная даже без корня.

Натравливаем на файлы символов утилиту strings от sysinternals и получаем около 13 ГБ сырых данных. А вот кормить все файлы из дистрибутива отладочной сборки подряд — так себе идея, ненужных данных будет слишком много. Ограничимся набором расширений: exe — исполняемые файлы, sys — драйвера, dll — билиотеки, ocx — ActiveX-компоненты, cpl — компоненты панели управления, efi — EFI-приложения, в частности загрузчик. Сырых данных от дистрибутива набралось 5,3 ГБ.

К своему удивлению я обнаружил, что не так много программ способны хотя бы открыть файлы размером в десяток гигабайт, и уж тем более единицы смогли поддержать функцию поиска внутри таких файлов. В данном эксперименте для ручного просмотра сырых и промежуточных данных использовался 010 Editor. Фильтрация данных дешево и сердито осуществлялась скриптами на питоне.

Фильтрация данных из символьных файлов

В символьных файлах помимо прочего содержится информация компоновщика. То есть, в символьном файле присутствует список объектных файлов, которые использовались для компоновки соответствующего бинарника, причем в компоновщике используется полный путь до объектного файла.

Получаем абсолютные пути, сортируем, удаляем дубликаты. К слову, мусора получилось не так много, и он был удален вручную.

При осмотре полученных данных стала понятна примерная структура дерева исходных кодов. Корень — «d:\th», что по всей видимости означает threshold, в соответствии с названием ноябрьской версии Windows 10 — Threshold 1. Однако файлов с корнем «d:\th» оказалось мало. Это объясняется тем, что компоновщик принимает уже собранные файлы. А сборка объектников осуществляется в папки «d:\th.obj.amd64fre» для релизной сборки и «d:\th.obj.amd64chk» для отладочной.

- Зацепка-фильтр № 2: предполагаем, что исходные файлы хранятся по аналогии с объектными файлами после сборки, и осуществляем «разборку» объектных файлов в исходные. Внимание! Этот шаг может внести искажение структуры для некоторых папок, потому как достоверно не известны параметры сборки исходников.

Для примера:

d:\th.obj.amd64fre\shell\osshell\games\freecell\objfre\amd64\freecellgame.obj

это бывший

d:\th\shell\osshell\games\freecell\freecellgame.c??

По поводу расширения файлов: объектный файл получается из кучи разных типов исходного файла: «c», «cpp», «cxx», «asm» и т. д. На данном этапе неясно, какой именно тип исходного файла использовался, поэтому оставим расширение «c??».

c:\users\joseph-liu\desktop\sources\rtl819xp_src\common\objfre_win7_amd64\amd64\eeprom.obj

C:\ALLPROJECTS\SW_MODEM\pcm\amd64\pcm.lib

C:\Palau\palau_10.4.292.0\sw\host\drivers\becndis\inbox\WS10\sandbox\Debug\x64\eth_tx.obj

C:\Users\avarde\Desktop\inbox\working\Contents\Sources\wl\sys\amd64\bcmwl63a\bcmwl63a\x64\Windows8Debug\nicpci.obj

Другими словами, существует набор драйверов устройств, отвечающих стандартам, например, USB XHCI, которые входят в дерево исходных кодов ОС. А все специфичные драйвера собираются где-то в другом месте.

- Зацепка-фильтр № 3: удаляем бинарные файлы, поскольку нам интересны только исходные. Удаляем «pdb», «lib», «exp» и т. п. Файлы «res» откатываем до «rc» — исходного кода ресурсного файла.

Выходные данные становятся все красивее! Однако на этом этапе дополнительные данные получить уже практически невозможно. Переходим к следующему набору сырых данных.

Фильтрация данных из исполняемых файлов

- «c» — исходные файы на языке C,

- «cpp» — исходные файлы на языке C++,

- «cxx» — исходные файлы на C или C++,

- «h» — заголовочные файлы на языке C,

- «hpp» — заголовочные файлы на языке C++,

- «hxx» — заголовочные файлы на C или C++,

- «asm» — исходные файлы на MASM,

- «inc» — заголовочные файлы на MASM,

- «def» — описательный файл для библиотек

На этом этапе есть несколько проблем с данными, полученными из символов. Первая проблема: мы не уверены, что правильно откатили путь сборки исходного файла в объектный файл.

- Зацепка-фильтр № 4: проверим, есть ли совпадения между путями до объектных файлов и путями до исходных.

И они действительно есть! То есть, для большинства каталогов можно утверждать, что их структура восстановлена правильно. Конечно, все еще остаются сомнительные каталоги, но думаю, эта погрешность вполне приемлема. Попутно можно смело заменять расширение «c??» на расширение совпавшего по пути исходника.

Вторая проблема — заголовочные файлы. Дело в том, что это важная часть исходных файлов, однако из заголовочника не получается объектный файл, а это значит, что из информации об объектных файлах нельзя восстановить заголовочники. Приходится довольствоваться малым, а именно теми заголовочниками, которые мы нашли в сырых данных бинарных файлов.

Третья проблема: мы все еще не знаем большинство расширений исходных файлов.

- Зацепка-фильтр № 5: будем считать, что в пределах одной папки хранятся исходные файлы одинакового типа.

То есть, если в какой-либо из папок уже присутствует файл с расширением «cpp», скорее всего все его соседи будут иметь такое же расширение.

Ну а как же исходники на ассемблере? За последним штрихом можно обратиться к Windows Research Kernel — исходным кодам Windows XP — и часть исходников на ассемблере переименовать вручную.

Изучаем полученные данные

Телеметрия

Какое-то время я изучал вопрос об устройстве телеметрии в Windows 10. К сожалению, анализ на скорую руку не выявил ничего стоящего. Я не нашел никаких кейлоггеров, никакой утечки чувствительных данных, ничего, к чему можно было бы прикопаться. И первым ключевым словом для поиска среди исходных файлов было «telemetry». Результат превзошел мои ожидания: 424 совпадения. Самые интересные приведу ниже.

d:\th\admin\enterprisemgmt\enterprisecsps\v2\certificatecore\certificatestoretelemetry.cppd:\th\base\appcompat\appraiser\heads\telemetry\telemetryappraiser.cpp

d:\th\base\appmodel\search\common\telemetry\telemetry.cpp

d:\th\base\diagnosis\feedback\siuf\libs\telemetry\siufdatacustom.c??

d:\th\base\diagnosis\pdui\de\wizard\wizardtelemetryprovider.c??

d:\th\base\enterpriseclientsync\settingsync\azure\lib\azuresettingsyncprovidertelemetry.cpp

d:\th\base\fs\exfat\telemetry.c

d:\th\base\fs\fastfat\telemetry.c

d:\th\base\fs\udfs\telemetry.c

d:\th\base\power\energy\platformtelemetry.c??

d:\th\base\power\energy\sleepstudytelemetry.c??

d:\th\base\stor\vds\diskpart\diskparttelemetry.c??

d:\th\base\stor\vds\diskraid\diskraidtelemetry.cpp

d:\th\base\win32\winnls\els\advancedservices\spelling\platformspecific\current\spellingtelemetry.c??

d:\th\drivers\input\hid\hidcore\hidclass\telemetry.h

d:\th\drivers\mobilepc\location\product\core\crowdsource\locationoriontelemetry.cpp

d:\th\drivers\mobilepc\sensors\common\helpers\sensorstelemetry.cpp

d:\th\drivers\wdm\bluetooth\user\bthtelemetry\bthtelemetry.c??

d:\th\drivers\wdm\bluetooth\user\bthtelemetry\fingerprintcollector.c??

d:\th\drivers\wdm\bluetooth\user\bthtelemetry\localradiocollector.c??

d:\th\drivers\wdm\usb\telemetry\registry.c??

d:\th\drivers\wdm\usb\telemetry\telemetry.c??

d:\th\ds\dns\server\server\dnsexe\dnstelemetry.c??

d:\th\ds\ext\live\identity\lib\tracing\lite\microsoftaccounttelemetry.c??

d:\th\ds\security\base\lsa\server\cfiles\telemetry.c

d:\th\ds\security\protocols\msv_sspi\dll\ntlmtelemetry.c??

d:\th\ds\security\protocols\ssl\telemetry\telemetry.c??

d:\th\ds\security\protocols\sspcommon\ssptelemetry.c??

d:\th\enduser\windowsupdate\client\installagent\common\commontelemetry.cpp

d:\th\enduser\winstore\licensemanager\lib\telemetry.cpp

d:\th\minio\ndis\sys\mp\ndistelemetry.c??

d:\th\minio\security\base\lsa\security\driver\telemetry.cxx

d:\th\minkernel\fs\cdfs\telemetry.c

d:\th\minkernel\fs\ntfs\mp\telemetry.c??

d:\th\minkernel\fs\refs\mp\telemetry.c??

d:\th\net\netio\iphlpsvc\service\teredo_telemetry.c

d:\th\net\peernetng\torino\telemetry\notelemetry\peerdistnotelemetry.c??

d:\th\net\rras\ip\nathlp\dhcp\telemetryutils.c??

d:\th\net\winrt\networking\src\sockets\socketstelemetry.h

d:\th\shell\cortana\cortanaui\src\telemetrymanager.cpp

d:\th\shell\explorer\traynotificationareatelemetry.h

d:\th\shell\explorerframe\dll\ribbontelemetry.c??

d:\th\shell\fileexplorer\product\fileexplorertelemetry.c??

d:\th\shell\osshell\control\scrnsave\default\screensavertelemetryc.c??

d:\th\windows\moderncore\inputv2\inputprocessors\devices\keyboard\lib\keyboardprocessortelemetry.c??

d:\th\windows\published\main\touchtelemetry.h

d:\th\xbox\onecore\connectedstorage\service\lib\connectedstoragetelemetryevents.cpp

d:\th\xbox\shellui\common\xbox.shell.data\telemetryutil.c??

Комментировать, пожалуй, не стоит, поскольку все равно достоверно ничего не известно. Однако эти данные могут послужить хорошей отправной точкой для более детального исследования.

Kernel Patch Protection

Следующая находка — всеми любимый PatchGuard. Правда, в дереве исходников ОС присутствует только один файл непонятного, скорее всего бинарного типа.

d:\th\minkernel\ntos\ke\patchgd.wmp

Поискав совпадения в нефильтрованных данных, я обнаружил, что на самом деле Kernel Patch Protection — это отдельный проект.

d:\bnb_kpg\minkernel\oem\src\kernel\patchgd\mp\xcptgen00.c??

d:\bnb_kpg\minkernel\oem\src\kernel\patchgd\mp\xcptgen01.c??

d:\bnb_kpg\minkernel\oem\src\kernel\patchgd\mp\xcptgen02.c??

d:\bnb_kpg\minkernel\oem\src\kernel\patchgd\mp\xcptgen03.c??

d:\bnb_kpg\minkernel\oem\src\kernel\patchgd\mp\xcptgen04.c??

d:\bnb_kpg\minkernel\oem\src\kernel\patchgd\mp\xcptgen05.c??

d:\bnb_kpg\minkernel\oem\src\kernel\patchgd\mp\xcptgen06.c??

d:\bnb_kpg\minkernel\oem\src\kernel\patchgd\mp\xcptgen07.c??

d:\bnb_kpg\minkernel\oem\src\kernel\patchgd\mp\xcptgen08.c??

d:\bnb_kpg\minkernel\oem\src\kernel\patchgd\mp\xcptgen09.c??

d:\bnb_kpg\minkernel\oem\src\kernel\patchgd\mp_noltcg\patchgd.c??

d:\bnb_kpg\minkernel\oem\src\kernel\patchgd\mp_noltcg\patchgda.c??

d:\bnb_kpg\minkernel\oem\src\kernel\patchgd\mp_noltcg\patchgda2.c??

d:\bnb_kpg\minkernel\oem\src\kernel\patchgd\mp_noltcg\patchgda3.c??

d:\bnb_kpg\minkernel\oem\src\kernel\patchgd\mp_noltcg\patchgda4.c??

Сомнительные файлы

Не придумав больше ничего меня интересующего, я начал искать все подряд — и остался доволен!

d:\th\windows\core\ntgdi\fondrv\otfd\atmdrvr\umlib\backdoor.c??

в драйвере шрифтов?

d:\th\inetcore\edgehtml\src\site\webaudio\opensource\wtf\wtfvector.h

Web Template Framework, это всего лишь Web Template Framework, спорная аббревиатура. Погодите,

Open source?

d:\th\printscan\print\drivers\renderfilters\msxpsfilters\util\opensource\libjpeg\jaricom.c??

d:\th\printscan\print\drivers\renderfilters\msxpsfilters\util\opensource\libpng\png.c??

d:\th\printscan\print\drivers\renderfilters\msxpsfilters\util\opensource\libtiff\tif_compress.c??

d:\th\printscan\print\drivers\renderfilters\msxpsfilters\util\opensource\zlib\deflate.c??

Думаю, на этой находке пора закругляться.

Архив с текстовым файлом со списком исходников приведен по ссылке. Делитесь своими находками в комментариях!

Читайте также: