Следит ли линукс за пользователем

Обновлено: 08.07.2024

15 фев 2017, 10:17

Можно использовать браузеры, не понимающие все эти JS. В итоге кучка потуг "рекламщиков" пропадает лесом.P.S. Сейчас из elinks пишу, простой и быстрый консольный браузер. Если кто захочет потратить немного времени на освоение- рекомендую. (Графика, по понятным причинам, ему не нужна. )

Безопасность или паранойя?

15 фев 2017, 11:04

aleksdem , можно и вовсе в иксы не заходить, для пущей секьюрности, крутые кулхацкеры наверное так и делают.

А если серьезно - я не тот пользователь за которым нужно кому-то следить, да и вы, ребята, очевидно тоже.

Для сценария антиутопичной повальной слежки за каждым в рунете - не хватит никаких аппаратных мощностей еще очень долгое время (или никогда, т.к. объемы информацию только растут).

Если потребуется кому-то конкретный доступ до вашей персоны (с соответствующими разрешениями разумеется) - будут смотреть на вашем железном порту со стороны провайдера (где есть многое), запросами инфы с разнообразных сервисов которыми вы пользуетесь, да и в конце концов просто допросом с пристрастием с использованием собранной статистики.

Сейчас же осложнять себе жизнь различными анонимайзерами, впнами, торами - только убивать юзабельность и отклик. Тем более, чем больше народу пытаются "уйти в тень" - тем быстрей на это обратят внимание и разгонят всех оттуда нахрен, тогда как в общем потоке пролетающих терабайтов открытой инфы - на вас никто не обратит внимания.

боже вас сохрани — не читайте до обеда советских газет

Безопасность или паранойя?

15 фев 2017, 11:24

Ели потребуется кто-то конкретно, то и следить не будут, просто приедут в гости

А про слежку: большие мощности и не нужны (совсем уж большие, точнее), так как может составляться "средняя температура" по городу, региону и т.д. На примере поисковиков, которые давно уже позволяют определить, что запрашивают в конкретных городах. Смысл бить точечно, когда можно накрыть поле и несколько целей в любом случае зацепит и окупит все старания?

Как пример: знакомые девушки жаловались, что стоит только начать готовится к свадьбе, как в гости сразу ломятся фотографы/операторы с предложениями. Вроде не искали, а уже знают или подозревают, что надо будет. (Статусы пусть меняют поменьше и проблем таких не возникнет.)

Получается, что выявив некоторые тенденции в отдельной местности, можно смело накрывать "выгодными предложениями" или мошенническими действиями и результат будет гораздо выше, чем если просто бить наугад.

Chocobo: про консольные средства просто упомянул, иногда помогает мозгу проснуться, если зажать себя в некоторых рамках. Особенно если с вечера засидеться над проблемой, которая ну никак не решается

Cреди обычных пользователей и даже ИТ-сотрудников распространено убеждение в повышенной безопасности ОС семейства Linux по сравнению с «дырявой виндой» и «попсовой макосью». Однако, как показало наше исследование, открытость исходников не избавляет Linux от ошибок и уязвимостей, которые несут риски, связанные с безопасностью. В этом посте мы рассмотрим, почему Linux стал привлекательной мишенью для злоумышленников, а также обсудим основные угрозы и риски, связанные с этой операционной системой.

Фото: Trend Micro

По данным Linux Foundation, ещё в 2017 году под управлением Linux работали 90% клиентских ресурсов у всех облачных провайдеров, причём в девяти из десяти случаев и сам облачный провайдер использовал в качестве основной ОС именно Linux. Но облаками дело не ограничивается: 82% всех выпущенных в мире смартфонов также используют Linux, а среди суперкомпьютеров доля Linux составляет 99%.

По мере того, как предприятия и организации переносят данные в облака, где царит Linux, вектор интереса злоумышленников смещается на слабые места этого семейства операционных систем: уязвимости, неправильные настройки и пробелы в безопасности, а также вредоносное ПО.

Уязвимости

Одним из самых распространённых методов проникновения в систему — использование уязвимостей. Отсутствие процедур управления и отслеживания уязвимостей, не говоря уже об отсутствии выстроенных процессов установки исправлений, может привести к тому, что системы окажутся беззащитными после обнаружения очередной уязвимости и публикации эксплойта для неё. Часто эксплойт публикуют уже через несколько часов после её обнаружения. Для Linux эта проблема более критична, поскольку открытый исходный код позволяет быстро найти проблемную функцию и написать код для эксплуатации ошибки.

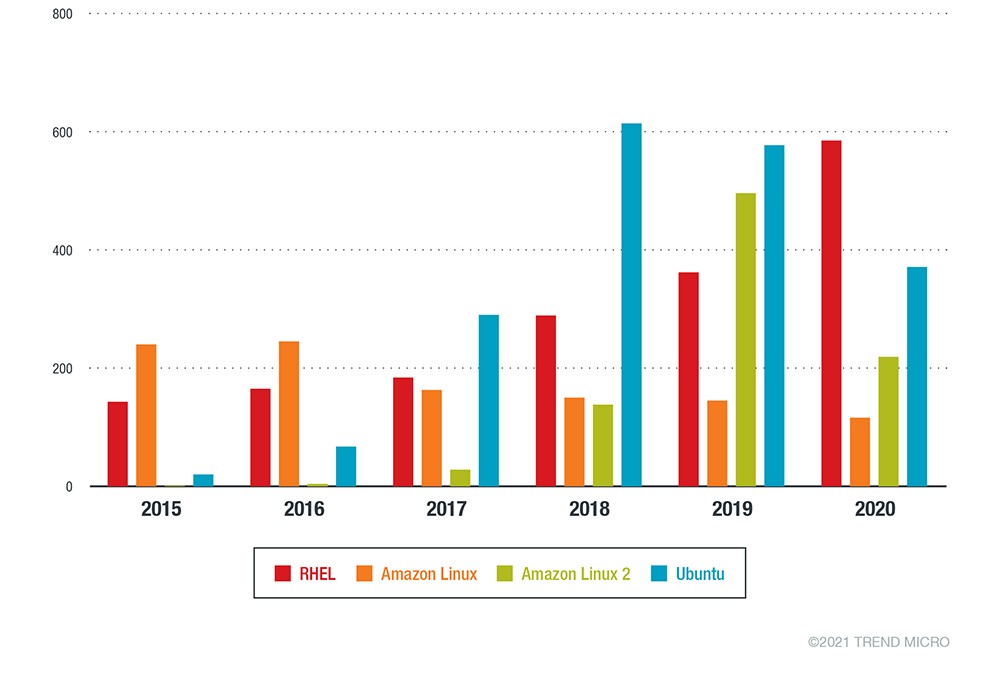

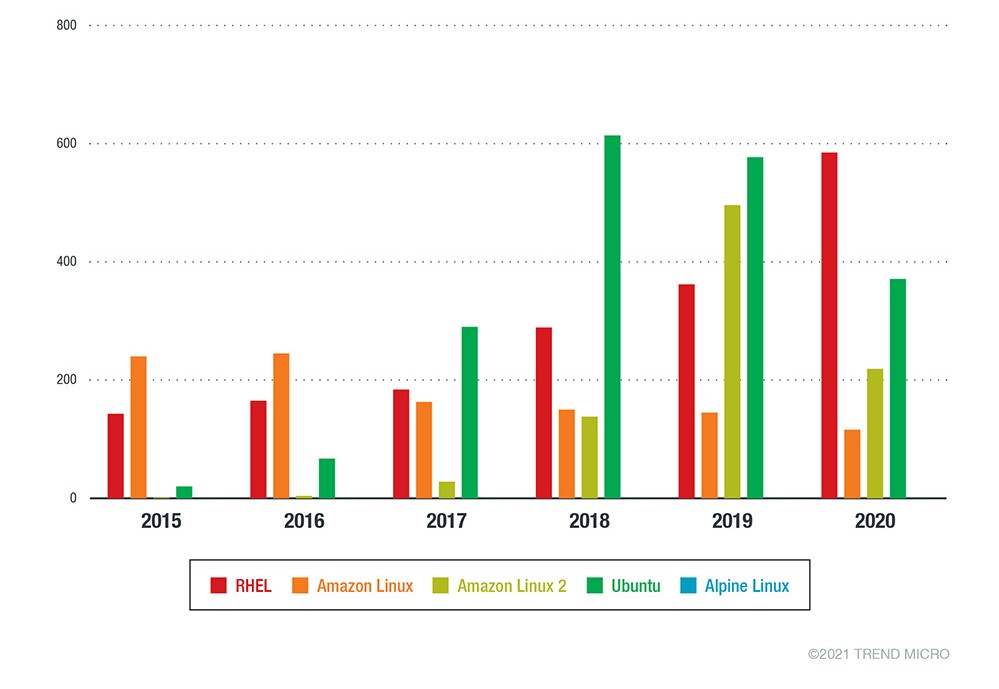

Количество критических уязвимостей в различных дистрибутивах за 2015-2020 год. Источник: Trend Micro

Важно отметить, что значительное количество уязвимостей в сервисе или платформе не обязательно означает, что эти уязвимости обязательно несут существенный риск.

Каждый производитель дистрибутива Linux выполняет свою процедуру обработки уязвимостей. В то время как исправления от вендоров приходят в разное время, заплатки upstream, будь то оригинальный пакет или исходный код утилиты, появляются первыми. Вендоры Linux отвечают за исправление уязвимостей в таких компонентах, как ядро, утилиты и пакеты. В 2019 году Red Hat исправил более 1000 CVE в своём дистрибутиве Red Hat Enterprise Linux (RHEL), согласно их отчёту Product Security Risk Report. Это более 70% от общего числа уязвимостей, исправленных во всех продуктах.

Количество важных и критических рекомендаций по безопасности для различных дистрибутивов Linux за 2015-2020 годы. Источник: Trend Micro

Уязвимости приложений, работающих под управлением Linux, были причиной нескольких серьёзных инцидентов. Например, нашумевшая утечка данных в Equifax произошла в результате эксплуатации уязвимости CVE-2017-5638 в Apache Struts. Тогда хакеры проникли в корпоративную сеть бюро кредитных историй Equifax 13 мая 2017 года, но подозрительную активность служба безопасности заметила только в конце июля. Киберпреступники провели внутри сети 76 дней, успев за это время скачать из 51 базы данных личную информацию 148 млн американцев — это 56% взрослого населения США. Помимо американских граждан в утечку попали сведения 15 млн клиентов Equifax в Великобритании и около 20 тыс. граждан Канады. Общие расходы Equifax в результате этого инцидента за два следующих года составили более 1,35 млрд долларов США и включают расходы на укрепление систем безопасности, поддержку клиентов, оплату юридических услуг, а также выплаты по судебным искам.

Уязвимости публичных приложений входят в состав фреймворка MITRE ATT&CK (ID T1190), а также перечислены в топ-10 уязвимостей OWASP и являются наиболее популярными векторами проникновения в Linux-системы.

Ошибки конфигурации

Небезопасные настройки довольно распространены и всегда были критическим вопросом в области безопасности. Первая версия OWASP Top 10 Web Risks от 2004 года, включала в себя «Небезопасное управление конфигурацией» (Insecure Configuration Management); в версии списка 2017 года название изменилось на «Ошибочные настройки безопасности» (Security Misconfiguration).

Когда предприятия стали массово переходить на облачные технологии для обеспечения операционной и экономической устойчивости во время пандемии COVID-19, неправильная конфигурация стала ещё более серьёзной проблемой: по мере переезда предприятий и организаций в новые экосистемы они непреднамеренно вносили ошибки в конфигурации облачной инфраструктуры, контейнеров и бессерверных сред.

Ниже перечислены наиболее распространённые проблемы безопасности в конфигурации Linux.

Слабые пароли в Linux как массовое явление

Использование паролей по умолчанию или слабых паролей до сих пор удивительно распространено, причём даже самые популярные дистрибутивы не отличаются в лучшую сторону.

Например, в дистрибутивах Debian/Ubuntu время жизни пароля по умолчанию составляет 99 999 дней, а если требуется принудительно задать сложность пароля, придётся устанавливать пакет libpam-pwquality или его аналог.

Настройки времени жизни пароля по умолчанию в Ubuntu (файл /etc/login.defs). Источник: linuxtechi

Известный пример злоупотребления из-за отсутствия аутентификации произошёл в Tesla, когда злоумышленники получили доступ панели управления административной консоли, смогли взломать работающую подсистему Kubernetes и получить AWS-удостоверения Tesla для запуска майнера криптовалюты.

В ноябре 2020 года ФБР выпустило предупреждение о том, что злоумышленники злоупотребляют неправильно настроенными экземплярами SonarQube, который обнаруживает ошибки и уязвимости в безопасности исходного кода. Из-за того, что некоторые организации не поменяли настройки систем по умолчанию, они были доступны через порт 9000 с использованием учётных данных admin/admin.

Такая же проблема массово присутствует среди работающих под управлением Linux IoT-устройств, производители которых часто не утруждают себя безопасными настройками паролей. Многие IP-камеры и роутеры также поставляются без паролей или с паролями по умолчанию, которые можно легко найти в общедоступной базе паролей по умолчанию (Default Passwords Database). Причём в некоторых случаях пароли жёстко прошиты и не могут быть изменены.

Уязвимые службы в интернете

Развитие специализированных поисковых систем привело к тому, что уязвимый открытый порт в интернете можно расценивать как приглашение к атаке. Например, используя специализированную поисковую систему Shodan, мы обнаружили более 8 тыс. уязвимых экземпляров Redis, размещённых в публичном облаке без TLS-шифрования и даже без пароля. Позже оказалось, что все они уже использовались кем-то для майнинга криптовалюты.

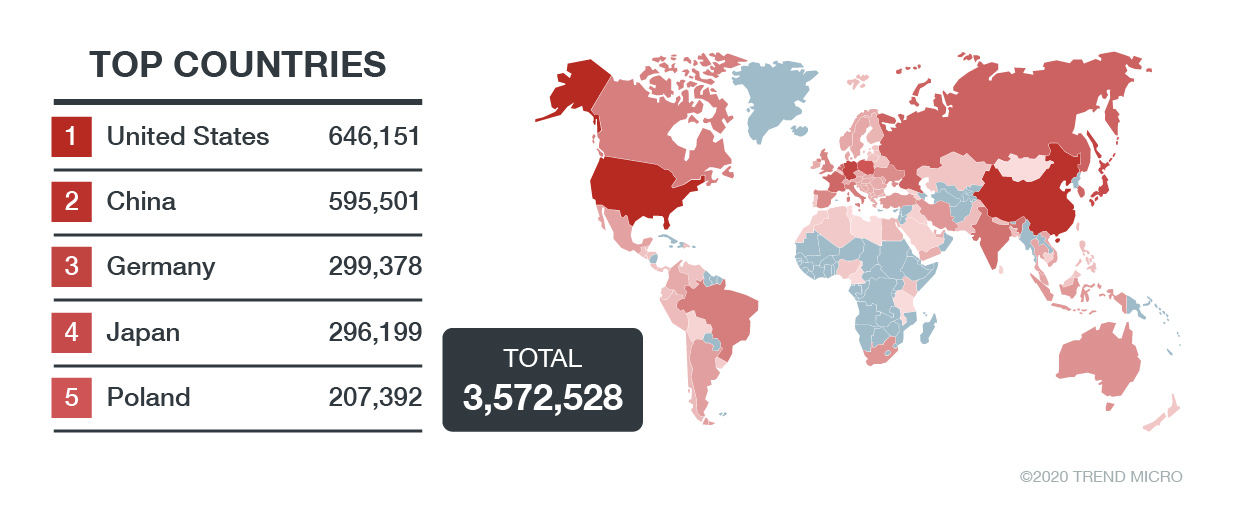

Открытые файловые ресурсы на Linux-серверах

Публично доступные FTP-, SMB- и NFS-ресурсы, разрешённый листинг каталогов на веб-серверах под управлением Linux, открытые облачные службы хранения данных Amazon S3 и Azure Blob создают потенциальный риск несанкционированного доступа. С помощью Shodan мы обнаружили более 3 млн уязвимых публичных FTP-серверов.

Общее количество уязвимых публичных FTP-серверов по состоянию на 5 января 2021 года. Источник: Trend Micro

Вредоносное ПО

Под Linux существуют многие разновидности вредоносных программ: вымогатели, криптомайнеры, руткиты, черви, бэкдоры и трояны удалённого доступа (RAT). Преступники успешно используют их для получения финансовой выгоды, шпионажа, саботажа, хактивизма или просто из желания доказать, что системы могут быть скомпрометированы.

Ниже перечислены наиболее распространённые типы вредоносных программ в экосистеме Linux.

Вымогатели

Это, безусловно, самая финансово успешная категория вредоносных программ за последнее время. Учитывая растущую популярность Linux, злоумышленники, управляющие вымогателями, считают эту операционную систему очень перспективной мишенью.

В качестве примера Linux-вымогателей можно привести RansomEXX/Defray7777, относительно недавно портированный под эту операционную систему. Его применяла кибергруппировка Gold Dupont, атакующая организации из сфер здравоохранения и образование и технологические отрасли.

Другой вымогатель — Erebus, впервые замеченный в сентябре 2016 года, — в июне 2017 года Erebus заразил 153 Linux-сервера южнокорейской хостинговой компании NAYANA и вывел из строя 3400 клиентских сайтов.

Криптомайнеры

Относительно новым мотивом для злоумышленников является проникновение и злоупотребление вычислительными ресурсами для добычи криптовалюты.

Многие вредоносные криптомайнеры не просто заражают Linux-системы, но и очищают их от присутствия майнеров-конкурентов, а также стремятся захватить как можно более мощные системы с практически неограниченными вычислительными возможностями, такие как контейнеры Docker или Redis.

Для проникновения в систему майнеры используют распространённые уязвимости. Например, программа coinminer, детектируемая компанией Trend Micro под названием Coinminer.Linux.MALXMR.SMDSL64, использует уязвимости обхода авторизации SaltStack (CVE-2020-11651) и обхода каталога SaltStack (CVE-2020-11652).

Вредоносные скрипты

Командные интерпретаторы присутствуют на всех UNIX-машинах, поэтому злоумышленники активно используют его, тем более что это значительно проще, чем использовать скомпилированные вредоносные программы.

Причин популярности вредоносных скриптов для атак на Linux:

они легко загружаются в виде текстовых файлов;

они имеют небольшой размер;

меньше вероятность того, что они будут легко обнаружены;

они могут быть созданы «на лету».

Веб-шеллы и бэкдоры

Веб-шелл — установленный на веб-сервере скрипт, который выполняет команды преступника и обеспечивает ему прямой доступ к взломанной системе. Например, в августе 2020 года мы столкнулись с Ensiko, веб-оболочкой PHP, нацеленной на Linux, Windows, macOS или любую другую платформу, на которой установлен PHP. Помимо удалённого выполнения кода с помощью Ensiko злоумышленники могут выполнять команды оболочки и повреждать веб-сайты.

Руткиты

Руткит — набор вредоносных программ, которые внедряются в Linux-систему, частично или полностью подменяя стандартные системные утилиты, драйверы и библиотеки. Основная цель руткита — скрывать своё присутствие от администраторов и пользователей скомпрометированной системы, обеспечивая злоумышленнику полный или частичный контроль.

В ходе наших исследований мы сталкивались с несколькими семействами руткитов. Чаще всего это были Umbreon, Drovorub или Diamorphine.

Рекомендации

Предприятия продолжают внедрять Linux, причём использование этой ОС не ограничивается серверными задачами. Крупные предприятия активно устанавливают свободную ОС на десктопы пользователей. Очевидно, что когда киберпреступники заметят эту тенденцию, они будут всё чаще нацеливаться на среду Linux с целью получения финансовой выгоды.

Вот несколько рекомендаций по обеспечению безопасности систем Linux:

внедрите в качестве обязательного принцип «Инфраструктура как код» (Infrastructure as Code, IaC), который гарантирует что системы создаются должным образом, а их конфигурации соответствуют решаемым задачам;

используйте принцип наименьших привилегий и модель совместной ответственности;

контролируйте целостность операционной системы, чтобы подозрительные изменения не могли произойти незаметно;

отслеживайте сетевой периметр, проводите мониторинг всех устройств, систем и сетей;

замените пароли по умолчанию на сильные и безопасные, по возможности всегда включайте многофакторную аутентификацию;

По моим наблюдениям, многие из тех, кто выбирает Linux лишь потому, что думает, будто данная ОС защищена гораздо лучше, чем Windows. На самом деле, все не так однозначно. Безопасность и в самом деле является "фишкой" данной системы, которая охватывает область от ядра Linux и до рабочего стола. Тем не менее, система всегда оставляет неплохие шансы всем тем, кто пожелает «наследить» в вашей папке /home. Linux, вполне возможно, совсем неподвластна червям и вирусам, которые написаны для Windows, однако черви и вирусы являются сравнительно небольшой частью проблемы. Злоумышленники имеют множество своих «тузов в рукаве», благодаря которым они могут добраться до важной вам информации, начиная с фото на документы и заканчивая кредитными карточками.

Наиболее подверженными риску для атак являются компьютеры, которые подключены к Сети, однако и устройства без выхода во «внешний мир» уязвимы ничуть не менее. К примеру, что может произойти со старым ноутбуком или же с жестким диском, которые выбрасывает пользователь? Ведь есть довольно мощные инструменты для восстановления информации, и многие вполне доступны для бесплатного скачивания. Благодаря им каждый сисадмин средней руки сможет восстановить данные с вашего диска, и не важно, с какой ОС вы работали. Если на жестком диске есть данные, причем неважно, повреждены они или нет, то эти данные можно восстановить. К примеру, можно воссоздать банковские счета, реконструировать записанные разговоры в чатах, также можно реставрировать изображения.

Это нормально, но не стоит из-за этого совсем прекращать пользоваться ПК. Сделать машину, которая при этом подключена к Internet, неуязвимой для атак почти невозможно. Зато возможно сильно осложнить задачу атакующему, гарантируя, что он не сможет «достать» ничего полезного из уже скомпрометированной системы. Особенно согревает душу, что при помощи собственно Linux, а также некоторых программ, созданных на основе Open Source, обеспечить защитой вашу ОС Linux будет достаточно просто.

Мы обсудим некоторые аспекты безопасности Linux в следующих постах, а начнем мы с самого, на мой взгляд, важного - с обновлений. Если они отключены, то это серьезная проблема, и если, например, контрафактные Windows кое-кто резонно предпочитает прятать от инструмента автообновления, то в случае с Linux такое поведение просто не имеет смысла.

Все основные дистрибутивы Linux (среди них Debian, Fedora и Ubuntu) могут похвастаться собственными командами специалистов по безопасности, которые работают рука об руку с командами по поддержке пакетов, обеспечивая максимальную защиту пользователей от различных уязвимостей в системе безопасности. Эти команды должны гарантировать обнаружение уязвимостей вовремя, а также должны быстро выпускать «заплатки», которые будут быстро затыкать все обнаруженные «дыры».

Дистрибутив ваш обязательно обладает репозиторием, который полностью отведен под обновления системы безопасности. Потребуется лишь активировать данный репозиторий (кстати, вполне возможно, это уже и сделано заранее) и определить, вручную или в автоматическом режиме устанавливать обновления.

К примеру, в Ubuntu для этого потребуется выбрать в меню System Administration, а затем Software Sources. Потом на вкладке Updates нужно будет указать, как часто дистрибутив должен «тестировать» репозиторий безопасности, выискивая на нем новые обновления и определить, должна ли система ставить обновления автоматически, или же ей стоит запрашивать у пользователя подтверждения перед установкой обновлений. Последний вариант можно назвать более интересным, ведь он позволит просматривать обновления до их установки. С другой стороны, в просмотре часто нужды нет, обычно с обновлениями все в порядке, и выбрав автоматическую установку вы сэкономите немного своего времени.

Помимо обновлений, дистрибутивы часто обладают и специальным списком рассылки, связанным с вопросами безопасности. Для рассылки анонсов тех уязвимостей, которые были обнаружены, а также для рассылки пакетов, исправляющих данные уязвимости. Вполне разумно будет следить за списком рассылки дистрибутива, который касается безопасности, и регулярно находить обновления безопасности в наиболее важных для вас пакетах. Между объявлением о нахождении уязвимости и скачиванием пакета обновления в репозиторий обычно проходит какое-то время; списки рассылки покажут, как можно скачать и вручную установить обновления.

Используя продукты Контура, специалисты делают внутренний контроль бизнеса систематизированным, снижают объем ручной работы и эффективно предупреждают нарушения.

Как проследить за действиями пользователя так сказать в режиме ONLINE. Тоесть такие в данный момент комманды вводяться и какие действия с файлами осущиствляються.

Команды lsof и watch не дают желаемого результата.

Поставить камеру видеонаблюдения у него за спиной.

)))))))))))))) Это конечно можно. но интересует именно програмынй вариант решения.

Если пользователь не обременен излишним интеллектом и ни о чем не догадается, можно попробовать сменить login shell на screen - можно настроить, чтобы подключаться к работающему сеансу read-only, в иксах - vnc.

> Как проследить за действиями пользователя так сказать в режиме ONLINE. Тоесть такие в данный момент комманды вводяться и какие действия с файлами осущиствляються.

команды - если в X11 вводятся то можно средствами X11 узнать. как с консоле не знаю. действия с файлами - man inotify.

оболочку с /bin/bash сменил на screen в файле /etc/passwd

но vnc в исках при подключении к хосту на котором проделаны выше указанные действия не подключаеться (скорее всего из-за того что на хосте нету иксов). Нужно именно выявить действия в консольке, например пользователь запустил MC и я вижу что он в нем делает, если конечно это возможно

vnc для консоли или было еще что то в этом же плане, точнее не подскажу

можно в конфигурационном файле screen настроить, чтобы лог велся в заданный заранее файл, но в случае mc, думаю это не поможет.

скриптик снимающий скриншоты в какую-нибудь диру 2-3 раза в секунду

1. включить audit -- просто и надёжно, но увидишь низкоуровнево -- не что он делает а как, и вероятно не очень online, если оно буферизирует вывод.

3. добавить в bashrc "trap 'logger . $BASH_COMMAND' DEBUG" -- увидишь только команды shell-а, и то не все и если он не против. Зато проще понять, что он хотел.

> оболочку с /bin/bash сменил на screen в файле /etc/passwd

Ну и замечательно. Только путь к screen нужно полный прописать. Заходите на ту же машину по SSH и выполняете комманду screen -x. Когда надоест смотреть за подопечным жмите Ctrl+A D. Подробнее см. man screen.

Поскольку со screen'om не получилось подключиться, предложенный вариант с использованием "ttysnoop" вполне подходит. Только вот он спрашивает пароль и логин пользователя за хоторым нужно смотреть. но я буду еще читать man.

Если будут еще идеии - пишите!

Способ в том, что можно делать 'cat /dev/vcs4' с какой угодно периодичностью и наблюдать какие действия производит пользователь. ну и делать с правами рута конечно

использовал твой способ и немного модернизировал, вот что получилось:

watch -n1 "cat /dev/vcs1" если смотреть из X11 то размер в консольке нужно выбрать 80х40(XTerm), кодировку. подбирать(чтобы было видно русские буквы)

он позволяет смотреть за консолью которая открыта непосредственно с компа, а не по ssh, что касаеться подглядывания за консолью это пожалуй лучший вариант.

cat /dev/vcs2 |while read -n80 line; do echo "$line"; done

И наверное с кордировкой что-то надо придумать (и брать /dev/vcsa если хочется в цвете)

Читайте также: