Сниффер ком порта windows 10

Обновлено: 02.07.2024

Сегодня компьютерные вирусы буквально наводнили мир и свободно перемещаются по Интернету, поэтому когда речь заходит о портах, то большинство пользователей чаще вспоминают о логических портах, которые в таких сетевых технологиях, как TCP/IP или UDP, используются для организации каналов связи, и забывают о физических портах для подключения внешних устройств. Впрочем, даже для подключения принтеров, мышей и клавиатур все чаще применяются высокоскоростные USB-порты и все реже — старые добрые COM и LPT (последовательный и параллельный порты). Однако последние имеются даже в самых современных компьютерах, и, наверное, пришло время использовать их для каких-то других целей (скажем, для управления тем или иным специализированным устройством).

Для того чтобы отследить обмен между компьютером и каким-то устройством, как раз и необходимы программы — анализаторы портов.

Конечно, в продаже имеются и специальные приборы (пробники) для контроля аналоговых и цифровых сигналов (в том числе и анализаторы USB, LPT и COM), однако, как любое профессиональное оборудование, стоят они довольно дорого.

Контроль последовательного порта компьютера (COM)

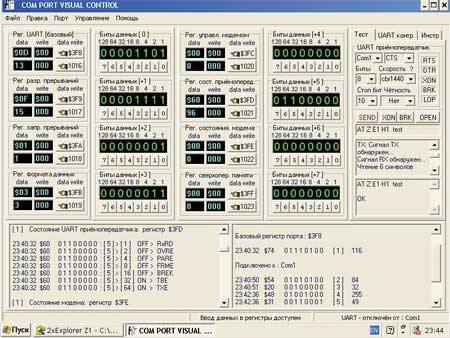

Com Port Visual Control имеет встроенный приемопередатчик для стандартной настройки режимов порта: битов данных, стоповых битов, скорости, четности, контроля ошибок, возможности приема и передачи текстовых данных и команд модема, а также индикатор контроля активного состояния команд UART (поддерживается 17 основных команд). Кроме того, осуществляется контроль портов компьютера с одновременным отображением группы регистров и битов состояния и ведется протокол изменения данных в базовом регистре.

Эти программы представляют собой мощные коммуникационные анализаторы реального времени, которые позволяют исследовать обмен по COM-порту и понять, как работает то или иное устройство, даже если на него отсутствует документация. Программа имеет удобный и интуитивно понятный интерфейс, облегчающий слежение за обменом, управление портами ввода-вывода и снабжение подробной онлайновой документацией.

Программы ComLite32 и ComLab32 работают с портами RS-232, RS-422, RS-485 и RTX485 (с последним портом — только на чтение) и позволяют вести протокол обмена с этими портами в обоих направлениях. Системные требования программы ComLite32 минимальны: всего 8 Мбайт оперативной памяти, 6 Мбайт дискового пространства и хотя бы одно устройство, работающее с последовательным портом (включая PCMCIA-модемы ноутбуков).

Advanced Serial Data Logger также может передавать запросы и команды через последовательный порт для непосредственного управления устройствами по ASCII (по умолчанию) или MODBUS-протоколу. Таким образом, программа Advanced Serial Data Logger становится сервером ввода-вывода. Что касается управления и настройки, то они очень просты и интуитивно понятны. Дополнительное программирование для сбора данных не требуется.

Кроме того, Advanced Serial Data Logger может работать как сервис под Windows NT/2000/XP/2003, который будет стартовать при загрузке системы и записывать данные с последовательного порта в файл на диске или в другие указанные места еще до входа пользователя в систему (и продолжит функционировать после завершения сеанса пользователя).

Программа имеет возможность запуска нескольких копий на одном компьютере, так что несколько портов могут протоколироваться одновременно.

Что касается программы Advanced Serial Port Monitor, то она может пригодиться как начинающим пользователям, так и профессионалам.

Advanced Serial Port Monitor может служить как для наблюдения за передачей данных другими приложениями, так и для отправки и приема данных через последовательный порт компьютера (RS-232). Программа предоставляет различные способы сохранения данных в файл или визуализации их на экране монитора.

Таким образом, вы можете работать с любыми устройствами, работающими по интерфейсу RS-232 либо RS-485 (RS-422) при наличии соответствующего преобразователя. Вы будете наблюдать за обменом данными между любым Windows-приложением и внешними устройствами, подсоединенными к последовательному порту. Это может быть или измерительное устройство, или домашняя радиостанция, или же другой компьютер, соединенный через z-модемный или нуль-модемный кабель.

С помощью дополнительных модулей можно не только принимать данные или передавать команды, но и эмулировать работу каких-то конкретных устройств, а в режиме наблюдателя (перехватчика) — просто следить за обменом данными между внешним устройством, подсоединенным к последовательному порту, и каким-то приложением Windows. И наконец, Advanced Serial Port Monitor имеет свой встроенный язык написания сценариев, с помощью которого можно запускать программу с предустановленными опциями и действиями, а также выполнять команды из модулей.

Контроль параллельного порта компьютера (LPT)

У Валерия Ковтуна есть и другая полезная коммуникационная программа — LPT 3D Hard Analyzer. Программа представляет собой графический запоминающий анализатор-осциллограф, предназначенный для снятия цифровых сигналов и протоколов устройств, подключенных к параллельному порту компьютера в ОС Windows 95/98/Mе/NT/2000/XP.

LPT 3D Hard Analyzer работает через LPT-порт и позволяет анализировать пять входных линий (каналов) и 12 выходных каналов (то есть управлять цифровыми сигналами с компьютера) в режиме SPP или манипулировать четырьмя выходными и 14 входными параметрами в режиме EPP. Двунаправленный ЕРР-режим параллельного порта предусмотрен практически на всех компьютерах, выпущенных после 1993 года. Иногда, правда, он не включен по умолчанию в BIOS (это необходимо проверить и по возможности — включить).

При работе в режиме осциллографа программа запоминает все 17 графиков (линий), глубина (отображаемая длина графика по времени) которых ограничена только свободной памятью компьютера (а с учетом файла подкачки в OC Windows это будет несколько сот мегабайт). Также доступна возможность автоматического сохранения каждой новой страницы в графическом формате.

Анализатор-осциллограф LPT 3D Hard Analyzer строит графики изменения данных в двумерном и трехмерном виде, а также показывает две независимые диаграммы: 17-канальный осциллограф (по биту на канал) и график регистров порта (входных, выходных, контрольных). Имеется регулировка скорости анализа, и отображается общее количество циклов за весь период продвижения графика. Можно программировать и количество циклов с возможностью копирования графиков в память (глубина построения ограничена только доступной оперативной памятью компьютера). Программа имеет средства для экономии системных ресурсов во время считывания данных с высокоскоростных устройств, подключенных к LPT-порту и синхронизированных с ним данной программой (то есть она может применяться на относительно слабых компьютерах). При отключении графического режима вывода на дисплей графики копируются только в память компьютера — в результате скорость работы программы повышается в десятки раз. По окончании анализа график просматривается так же, как если бы он был переведен в графический режим отображения. Прокрутка графиков осуществляется плавно и постранично (правой кнопкой мыши). Имеется гибкая настройка скорости и шага прокрутки, а также возможность автоматического сжатия всей диаграммы в пределах одной страницы. Снимки состояния выбранной страницы графика можно запоминать в форматах BMP и WMF (Windows-метафайл) или задавать автоматическое сохранение в отдельный файл каждой новой страницы. Для просмотра в пакете имеется встроенный браузер графических файлов.

Модуль управления портами основан на ядре кода другой программы Валерия Ковтуна — XP LPT, использующей драйвер ввода-вывода LPT WDMIO.

Программа XP LPT предназначена для управления параллельными портами компьютера из ОС Windows 9x/2000/XP и имеет следующие возможности:

- производит автоматическую регистрацию драйвера в Windows XP на правах администратора системы;

- ведет автоматическую проверку установленных портов;

- осуществляет одновременное чтение регистров данных, контроля и состояния выбранного LPT-порта;

- отображает содержимое регистров одновременно в разных форматах (десятичном и шестнадцатеричном), что избавляет от необходимости пересчета.

У этой программы доступен исходный код, описание, а также примеры создания программ для управления внешними устройствами посредством параллельного порта на основе данного решения.

Как мы уже упоминали, программа функционирует через драйвер ввода-вывода LPT WDMIO и предназначена специально для обучения и отладки самостоятельно изготавливаемых программ управления внешними устройствами посредством параллельного порта в среде Windows.

Валерий Ковтун также создал программу PortControl, которая используется для управления параллельным портом с 17-битным анализатором протокола обмена данными устройств, использующих LPT-порт компьютера. Программа написана для семейства ОС Windows и обладает следующими возможностями:

- имеются три независимых канала, с помощью которых реализуются ввод адреса порта (регистра), автоматическое чтение данных с порта, запись данных в порт в десятичном и шестнадцатеричном формате, а также отображение данных в форматах bite, word и Dword;

- отображается состояние каждого из 17 битов LPT-порта и осуществляется управление выходными битами;

- имеется девять программируемых банков памяти порт/данные;

- работает 17-канальный анализатор-осциллограф логического состояния каждого бита с возможностью установки скорости анализа (по времени), синхронизации по любому из 17 битов — как по высокому уровню (1), так и по низкому (0), а также работает счетчик переданных данных по каждому биту и многие другие функции для удобной проверки и настройки цифровых устройств, подключенных к компьютеру.

Эта программа может использоваться как в качестве цифрового многоканального осциллографа, так и для управления внешними устройствами посредством компьютера.

Программы анализа и управления портами могут иметь различные применения. Во-первых, их можно использовать для детальной проверки и тестирования работоспособности параллельного порта компьютера, например для проверки быстродействия LPT-порта и системы в целом с помощью режима Test out. Причем все операции удобно наблюдать во времени с помощью встроенного 17-канального анализатора-осциллографа с возможностью гибкой настройки под определенный тип измерений.

Для анализа подключенных к компьютеру высокоскоростных шин передачи цифровых данных различных радиоэлектронных устройств и микросхем рекомендуется компьютер с частотой процессора не ниже 300 МГц. Но для низкоскоростных устройств нормально работают и более слабые компьютеры под управлением Windows 95.

Во-вторых, программы-анализаторы можно применять для управления, анализа, настройки, разработки, проверки и ремонта цифровых радиоэлектронных схем (отдельных модулей, блоков, управляющих шин, протоколов управления синтезаторов частот, элементов управления цифровыми индикаторами, программаторами ПЗУ и т.д.), то есть там, где широко используются цифровые микросхемы, формирующие управляющие сигналы и как-то реагирующие на них.

В-третьих, программы — анализаторы портов можно просто использовать для считывания протоколов обмена. А синхронизировав шину данных и управляющие сигналы устройств хранения и идентификации информации, можно даже прочитать закодированные в последовательности нулей и единиц служебные сигналы и/или пароли доступа. В общем, эти программы предназначены для расширения возможностей радиолюбителя, электронщика или инженера-разработчика. Наглядное изучение протоколов работы радиоэлектронных устройств может быть полезно также при разработке собственного программного обеспечения под управлением различных контроллеров.

В-четвертых, программы-анализаторы окажутся очень полезными для ремонта оргтехники, так или иначе использующей параллельный порт компьютера, — различных принтеров, сканеров, кассовых аппаратов и других устройств.

В-пятых, перечисленные программы пригодятся начинающим программистам. Например, если вы решили написать небольшую программу для управления теми или иными внешними устройствами посредством параллельного порта, то вам будет очень удобно визуально наблюдать алгоритм работы вашей программы в многофункциональном интерфейсе PortControl. В результате вам удастся вовремя обнаружить и устранить допущенные ошибки без использования измерительных приборов на выходе порта и без вмешательства в схемотехнику управляемого устройства.

И наконец, для параллельного порта Валерий Ковтун предлагает полезную программу PinRegistrator, предназначенную для слежения и регистрации логического состояния битов LPT-порта. Написана программа под Windows 95/98/Me и протоколирует состояние параллельного порта автоматически или вручную.

Контроль USB-порта компьютера

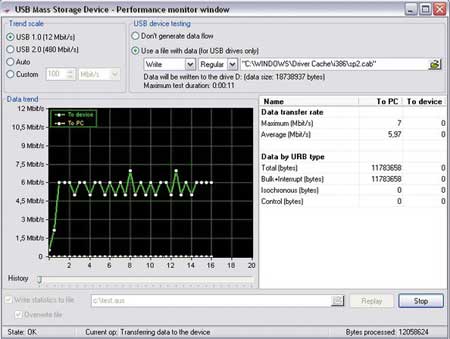

Advanced USB Monitor может отображать передаваемые пакеты данных в читаемом виде, декодировать дескрипторы, определять ошибки в пакетах и измерять производительность устройств. Во время захвата пакеты данных могут отображаться в реальном времени, что позволяет отслеживать состояние устройств. Пакеты данных сохраняются в хронологическом порядке и содержат полную информацию об адресах и конечных точках. Это позволяет очень просто идентифицировать пакеты, фильтровать их и осуществлять по ним поиск. Программа предоставляет несколько уровней детализации при отображении данных. Быстрое декодирование USB-трафика дает возможность работать даже с такими скоростными устройствами, как USB-диски или USB-камеры. Причем захват, мониторинг и запись захватываемых данных происходят в реальном времени. С помощью Advanced USB Monitor вы можете просматривать трафик в тот же самый момент, когда он возникает, причем одновременно для ряда USB-устройств с помощью нескольких одновременно открытых окон мониторинга.

Использование драйвера ядра для захвата данных с поддержкой WDM, WMI, Power Management и PNP позволяет достичь полной совместимости с операционной системой и USB-устройствами, обеспечивая максимальное быстродействие.

Программа также дает возможность измерить производительность любого USB-устройства. Advanced USB Monitor легко ориентируется в топологии USB-устройств и получает детальную техническую информацию о таких устройствах, как USB-диски (интерфейсы, конечные точки, информация в реестре, информация о классе и многое другое). В конце исследования можно получить готовый отчет о подключенных устройствах и USB-трафике, а по окончании исследований распечатать его на принтере. Кроме того, программа имеет развитые функции экспорта данных в форматы PDF, XML или Microsoft Word, что позволяет не ограничивать процесс постобработки данных только одной этой программой.

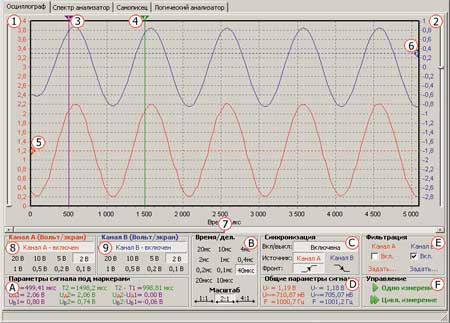

Итак, USB-осциллограф обеспечивает следующие режимы работы:

Кроме того, USB-осциллограф позволяет сохранять результаты всех измерений в виде векторного или растрового рисунка для последующего импорта в другие программы или для сохранения в файле для последующего анализа. Результаты всех измерений можно распечатывать, копировать в буфер обмена, а также задавать события и сопровождать их звуковым комментарием. Можно рассчитывать различные цифровые фильтры и производить фильтрацию аналоговых сигналов и сглаживание временных диаграмм осциллографа. Устройство позволяет отображать статистику по всем каналам логического анализатора и генератора.

Однако USB-осциллографы — это уже не просто программы, а устройства, выполненные в виде внешних блоков с USB-интерфейсом и сопровождаемые обслуживающими их программными модулями. То есть это целый универсальный измерительный комплекс, состоящий из коммутационной приставки и компьютера. Кстати, производить обновление прошивки такого устройства можно по USB-шине, что позволяет дополнять возможности устройства любыми функциями на заказ.

Итак, вооружившись необходимым инструментарием, мы теперь имеем возможность самостоятельно писать программы управления различными внешними устройствами с помощью любых портов нашего компьютера.

Появиться окно, в котором нужно выполнить следующую настройку:

Всё настройка этой программы окончена.

А вот теперь полная схема работы:

Моя программа поступает так-же с данными между портом 1 и 2, но ещё дополнительно выводит в программе данные которые курсируют.

Для примера программа GRBL controller общается с ARDUINO микроконтроллером.

В моей программе выбирается 2 ком-порта, между которыми передаются данные, скорость передачи данных, вот и все параметры. 🙂

В текущей версии реализован обмен только текстовыми данными.

14 комментариев

Требуется перехватывать команды некоего приложения, посылаемые на COM порт, в определённых случаях их модифицировать и уже модифицированные посылать на Com порт. Нужны идеи. Спасибо.

То, что нужно. Большое спасибо. Хотелось бы еще видеть данные из порта в бинарном виде. Причем как хексе, так и в десятичном (частенько бывает удобнее именно в десятичном). Но в целом, здорово помогло! Еще раз спасибо.

Ну если будет необходимость, и свободное время добавлю. 😉

Добрый день. А нет желания развить идею? Конечно не бесплатно.

Исследователи портала Bleeping Computer обнаружили, что компания Microsoft в составе обновления Windows 10 October 2018 Update без информирования пользователей добавила в ОС незаметную программу для диагностики сети и мониторинга пакетов под названием pktmon (Packet Monitor). Ее можно найти по этому пути: C:\Windows\system32\pktmon.exe.

Причем, информации об этой программе на сайте Microsoft нигде нет. Есть только описание в самой программе, там написано, что это «Monitor internal packet propagation and packet drop reports». Специалисты Bleeping Computer смогли научиться использовать pktmon, тем более у программы есть встроенный справочник. Также они опубликовали в своем исследовании несколько примеров активации разных возможностей pktmon для системных администраторов. Пользователи без административных прав не могут запускать эту программу.

Фактически, в Windows 10 появился встроенный аналог tcpdump, мощного и популярного инструмента для перехвата и анализа сетевых пакетов. Правда pktmon в настоящее время имеет ограниченный производителем функционал, который еще дорабатывается специалистами Microsoft. Причем полученные и сохраненные данные из pktmon уже сейчас можно использовать и в более функциональных приложениях, например, Microsoft Network Monitor или Wireshark. Вдобавок встроенная справочная документация приложения pktmon достаточно подробная, и лучше с ней ознакомиться, перед тем как начать экспериментировать с возможностями этой программы.

При использовании pktmon для мониторинга сетевого трафика необходимо настроить в программе фильтры пакетов на нужных портах, например, использовать команду «pktmon filter add -p 20». Для просмотра фильтров пакетов нужно использовать команду «pktmon filter list». Для удаления фильтров есть команда «pktmon filter remove».

Чтобы отслеживать пакеты на конкретных устройствах необходимо определить ID сетевого адаптера с помощью команды «pktmon comp list». Далее можно начинать перехватывать нужные пакеты: pktmon start --etw -p 0 -c 13, где "-p 0" — аргумент для захвата всего пакета, а "-c 13" — захват только с адаптера с ID 13. Данные будут записываться в файл pktMon.etl:

Для остановки работы процедуры захвата нужно ввести команду «pktmon stop». Далее можно преобразовать полученный файл в текстовый формат: pktmon PktMon.etl -o ftp.txt. Там будет записана в краткой форме информация о сетевом трафике:

Полностью файл pktMon.etl можно открыть и анализировать, например, с помощью Microsoft Network Monitor.

Оказывается, что в новом обновлении Windows 10 May 2020 Update (Windows 10 версии 2004) Microsoft также обновила инструмент pktmon. Теперь с его помощью можно будет перехватывать пакеты в режиме реального времени и даже конвертировать файлы с расширением ETL в формат PCAPNG, которые можно исследовать в программе для захвата и анализа сетевого трафика Wireshark.

Чтобы перехватывать трафик, анализаторы могут использовать перенаправление пакетов или задействовать так называемый Promiscuous mode — «неразборчивый» режим работы сетевого адаптера, при котором отключается фильтрация и адаптер принимает все пакеты независимо от того, кому они адресованы. В обычной ситуации Ethernet-интерфейс фильтрует пакеты на канальном уровне. При такой фильтрации сетевая карта принимает только широковещательные запросы и пакеты, MAC-адрес в заголовке которых совпадает с ее собственным. В режиме Promiscuous все остальные пакеты не отбрасываются, что и позволяет снифферу перехватывать данные.

Нередко анализаторы трафика применяются в «мирных» целях — для диагностики сети, выявления и устранения неполадок, обнаружения вредоносного ПО или чтобы выяснить, чем заняты пользователи и какие сайты они посещают. Но именно при исследовании безопасности сетевого периметра или тестировании на проникновение сниффер — незаменимый инструмент для разведки и сбора данных. Существуют снифферы для различных операционных систем, кроме того, подобное ПО можно установить на роутере и исследовать весь проходящий через него трафик. Сегодня мы поговорим о наиболее распространенных популярных анализаторах трафика для платформы Microsoft Windows.

Wireshark

Об этой программе знает, наверное, каждый, кто хотя бы раз сталкивался с задачей анализа трафика. Популярность Wireshark вполне оправданна: во‑первых, данный продукт бесплатен, во‑вторых, его возможностей вполне хватает для решения самых насущных вопросов, касающихся перехвата и анализа передаваемых по сети данных. Продукт пользуется заслуженной популярностью у вирусных аналитиков, реверс‑инженеров, системных администраторов и, безусловно, пентестеров.

Что такое Wireshark, знает, наверное, каждый

Этот анализатор имеет русскоязычный интерфейс, умеет работать с большим количеством сетевых протоколов (перечислять здесь их все лишено смысла: полный список можно найти на сайте производителя). В Wireshark можно разобрать каждый перехваченный пакет на части, просмотреть его заголовки и содержимое. У приложения очень удобный механизм навигации по пакетам, включая различные алгоритмы их поиска и фильтрации, есть мощный механизм сбора статистики. Сохраненные данные можно экспортировать в разные форматы, кроме того, существует возможность автоматизировать работу Wireshark с помощью скриптов на Lua и подключать дополнительные (даже разработанные самостоятельно) модули для разбора и анализа трафика.

Помимо Ethernet, сниффер умеет перехватывать трафик беспроводных сетей (стандарты 802.11 и протокол Bluetooth). Тулза позволяет анализировать трафик IP-телефонии и восстанавливать TCP-потоки, поддерживается анализ туннелированного трафика. Wireshark отлично справляется с задачей декодирования протоколов, но, чтобы понять результаты этого декодирования, надо, безусловно, хорошо разбираться в их структуре.

К недостаткам Wireshark можно отнести то, что восстановленные потоки не рассматриваются программой как единый буфер памяти, из‑за чего затруднена их последующая обработка. При анализе туннелированного трафика используется сразу несколько модулей разбора, и каждый последующий в окне программы замещает результат работы предыдущего — в итоге анализ трафика в многоуровневых туннелях становится невозможен.

В целом Wireshark — не просто популярный, но очень добротный продукт, позволяющий отследить содержимое гуляющих по сети пакетов, скорость их передачи, найти «проблемные места» в сетевой инфраструктуре. Но в отличие от коммерческих приложений здесь нет удобных инструментов визуализации. Кроме того, с помощью Wireshark не так уж и просто, например, выловить из трафика логины и пароли, а это одна из типичных задач при тестировании на проникновение.

CommView

Среди существующих ныне снифферов CommView — один из самых старых и заслуженных ветеранов, об этом продукте «Хакер» писал еще в 2001 году. Проект жив и по сей день, активно развивается и обновляется: последняя на текущий момент версия датирована 2020 годом. Несмотря на то что продукт платный, производитель предлагает скачать триал, который позволяет посмотреть работу приложения на практике — пробная версия сниффера перехватывает трафик в течение пяти минут, после чего просит денег.

CommView — заслуженный «ветеран» в мире снифферов

Программа имеет русскоязычный интерфейс, что может стать определяющим фактором при выборе сниффера для пользователей, не владеющих английским. Главное преимущество CommView — возможность гибко настроить правила фильтрации пакетов: можно выбрать отдельные протоколы, которые будет отслеживать приложение, сортировать пакеты по ряду признаков, например по размеру или заголовку. Ассортимент поддерживаемых протоколов также весьма велик: сниффер умеет работать с самыми распространенными прикладными протоколами, а также выполнять реконструкцию TCP-сессии и UDP-потока. При этом CommView позволяет анализировать трафик вплоть до пакетов протоколов самого низкого уровня — TCP, UDP, ICMP, а также просматривать «сырые» данные. Программа показывает заголовки перехваченных пакетов, собирает подробную статистику IP-трафика. Сохраненные данные можно экспортировать в 12 различных форматов, начиная с .txt и .csv и заканчивая файлами других анализаторов вроде Wireshark.

Помимо трафика на сетевой карте, CommView может мониторить соединения по VPN, а также трафика, проходящего через модемы — аналоговые, мобильные, ADSL, ISDN и другие, для чего в систему устанавливается специальный драйвер. Есть возможность перехвата VoIP-трафика и сессий SIP-телефонии. В состав приложения входит генератор пакетов, с помощью которого можно отправить на заданный Ethernet-интерфейс пакет указанной длины, с произвольными заголовками и содержимым. Есть также довольно удобный просмотрщик лог‑файлов, позволяющий открывать файлы журналов в отдельном окне сниффера и выполнять поиск по их содержимому.

Тулза, вне всяких сомнений, крайне удобная и полезная, если бы не «кусачие» цены на лицензию. Для профессионального пентестера покупка такого инструмента наверняка будет оправданна, но ради того, чтобы разок «глянуть сеть», можно поискать альтернативные — более дешевые или бесплатные решения.

Intercepter-NG

Это тоже очень старый и убеленный сединами инструмент — впервые «Хакер» написал о нем еще в 2012 году. C тех пор разрабатываемый нашими соотечественниками проект не только не исчез с просторов интернета, как многие его конкуренты, но даже активно развивался и совершенствовался — последняя актуальная редакция сниффера датирована 2020 годом. Существует версия программы для Android в виде .APK-файла и даже консольная версия этого инструмента для Unix.

Продолжение доступно только участникам

Членство в сообществе в течение указанного срока откроет тебе доступ ко ВСЕМ материалам «Хакера», позволит скачивать выпуски в PDF, отключит рекламу на сайте и увеличит личную накопительную скидку! Подробнее

Читайте также: