Удалить роль dhcp на windows server 2019

Обновлено: 06.07.2024

Что такое авторизованный DHCP

Когда вы устанавливаете Active Directory в своей компании, то у вас появляется тройка ролей, которые очень часто идут вместе, я говорю про AD, DNS и DHCP. Эта тройка позволяет системному администратору получить все прелести и преимущества доменной структуры. Очень важным аспектом любой современной IT инфраструктуры, является аспекты безопасности и в случае DHCP, это очень актуально. Небольшое воспоминание из практики. Когда я еще только начинал свой путь инженера, то я плохо разбирался в сетевых протоколах и технологиях, знал так сказать азы. Я знал, что у нас в окружении установлен Windows DHCP сервер и, что он сам раздает ip-адреса. В один из рабочих дней мне позвонил менеджер и сказал, что у него пропал интернет и доступ к сетевым шарам.

Когда я к нему подошел, то стал проводить сетевую диагностику, где одним из этапов было вычисление полученного ip-адреса. Какого же было мое удивление, когда я за место диапазона 192.168.100.0 увидел диапазон адресов 192.168.1.0. Я точно знал, что на моем DHCP сервере такой области нет. В итоге оказалось, что один из программистов принес WIFI роутер в то время, это было диковинкой, а так как мозги данного устройства работали на Linux платформе, то его DHCP сервер отрабатывал быстрее, чем в Windows сервере, что в итоге вело к выдаче адресов из другой области. Вот для предотвращения таких вещей и есть авторизация DHCP сервера.

У каждого вендора своя технология авторизация данного сервиса, например в Cisco оборудовании есть технология DHCP snooping, которая делит порты на которых работает служба на да типа, на которых, это можно делать и на которых нельзя. Там где нельзя, все пакеты с DHCP сервиса будут дропаться. В Windows среде есть авторизация сервера в инфраструктуре Active Directory. Вся соль в том, чтобы если в сети появится Windows DHCP сервер и он не будет авторизован в Active Directory, то его скоупы просто не заработают и выдачи ip-адресов не будет.

Требования к серверу перед авторизацией

Авторизация DHCP сервера является обязательной процедурой и требует соблюдения некоторых вещей:

- Ваш сервер DHCP должен быть членом Active Directory

- У вас должны быть права на авторизацию его в AD, администратор предприятия или делегированная группа.

- Не должно быть проблем с созданием и редактированием атрибутов и классов в схеме Active Directory

Интересные моменты

- Сервер DHCP проверяет свою авторизацию в AD DS каждый час. Он использует протокол LDAP [MS-ADTS] для связи с Active Directory и проверки, авторизован ли он для обслуживания IP-адресов.

- При установке в среде с несколькими лесами DHCP-серверы запрашивают авторизацию изнутри. После авторизации серверы DHCP в среде с несколькими лесами сдают в аренду IP-адреса всем доступным клиентам.

- Если вы устанавливаете роль DHCP на контроллере домена, сервер автоматически авторизуется. Если вы устанавливаете его на рядовой сервер, вам нужно будет вручную выполнить процесс авторизации одним из следующих способов.

- Если в сети появится DHCP сервер, отличный от Windows платформы, то он сможет раздавать IP-адреса и авторизация ему не потребуется. Чтобы этого избежать нужны технологии на подобии DHCP snooping и системы анализа трафика.

Методы авторизации DHCP в Active Directory

Давайте теперь поговорим, о методах которые смогут добавить ваш DHCP сервер, как доверенный в раздел конфигурации базы данных Active Directory.

- Авторизация после установки из оснастки в мастере

- Из оснастки, после всех настроек

- Авторизация после установки роли, через PowerShell

- Авторизация сервиса после установки роли через командную строку и утилиту netsh

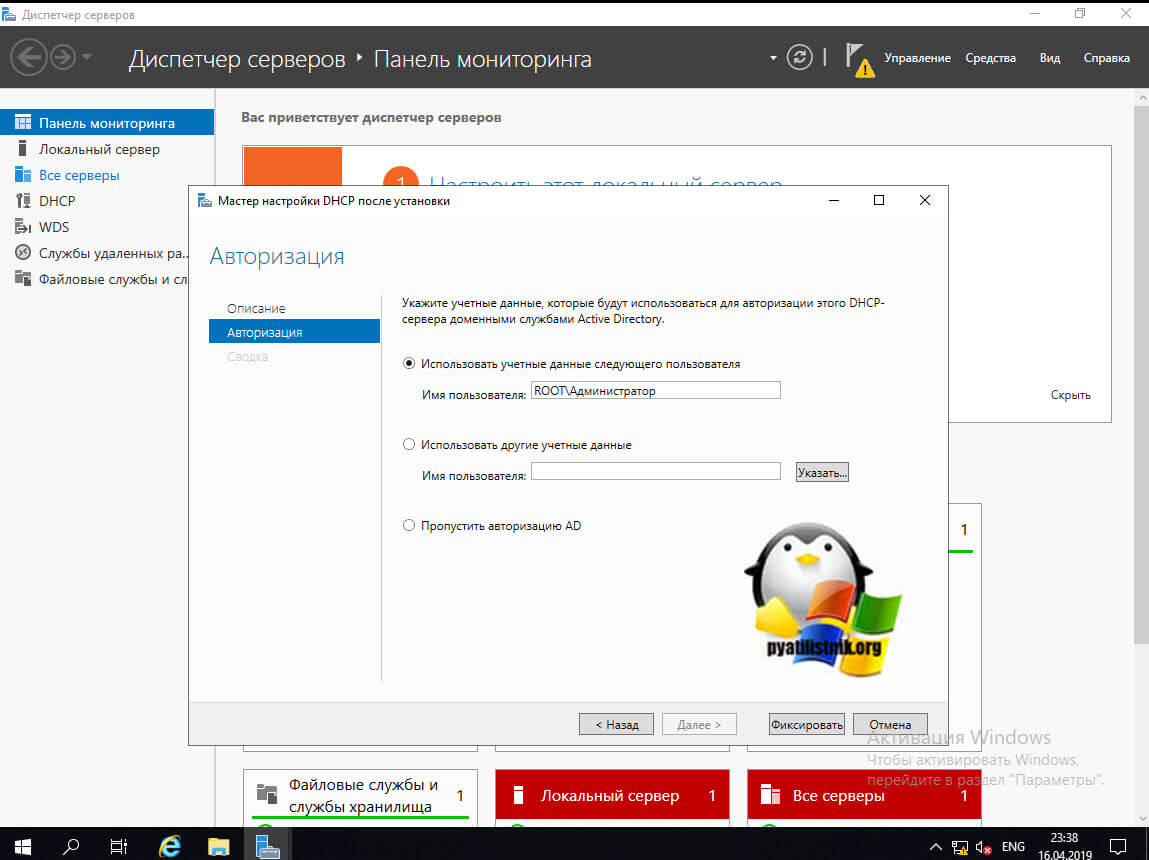

Первый метод авторизации DHCP

Я покажу его на примере Windows Server 2019, когда вы установили роль DHCP, вас попросят закончить настройку. В итоге у вас откроется окно мастера, где вас попросят авторизовать в Active Directory, обращаю внимание, что вы на этом этапе можете ее пропустить. Напоминаю, что права должны быть минимум администратора домена или аналогично делегированные.

Второй метод авторизации DHCP

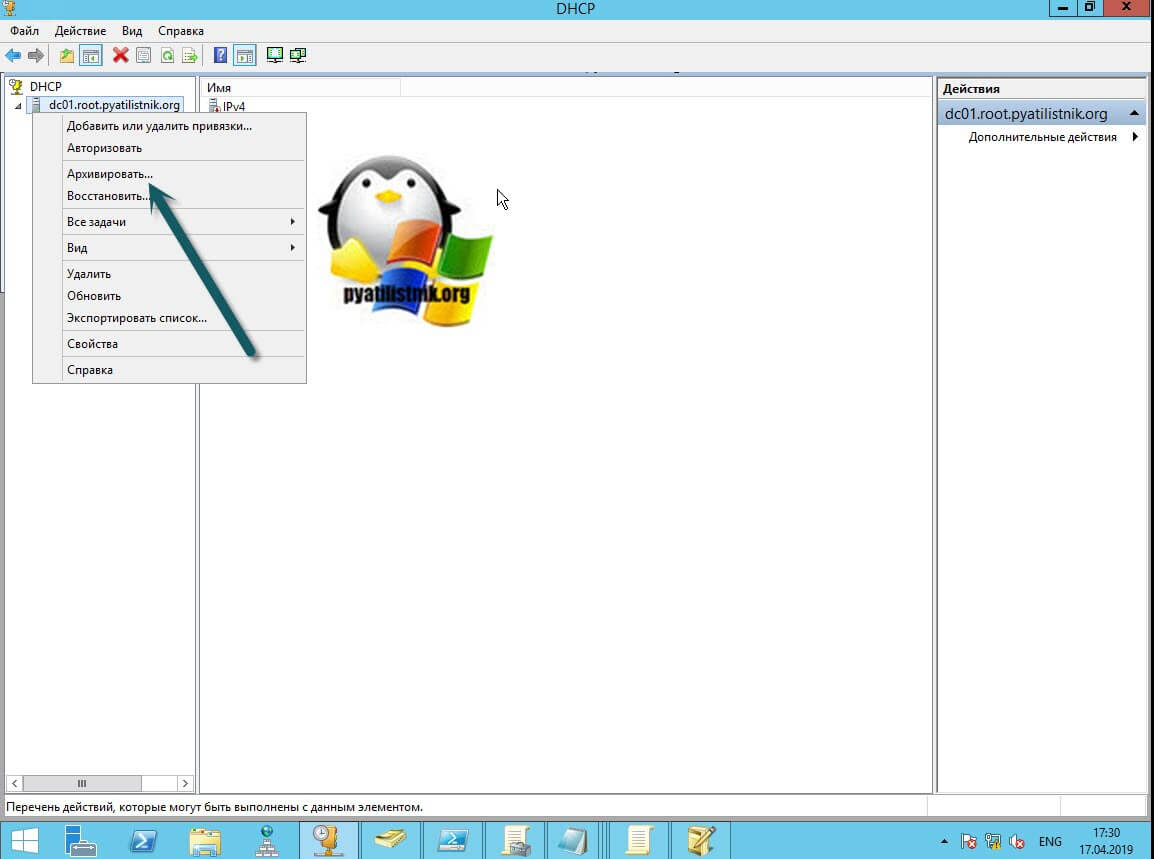

Вторым методом я могу выделить возможность, произвести авторизацию сервиса в AD в самой оснастке, после настройки области IPV4 или IPV6. Для этого нажмите в оснастке по самому корню правым кликом и выберите в контекстном меню пункт "Авторизовать".

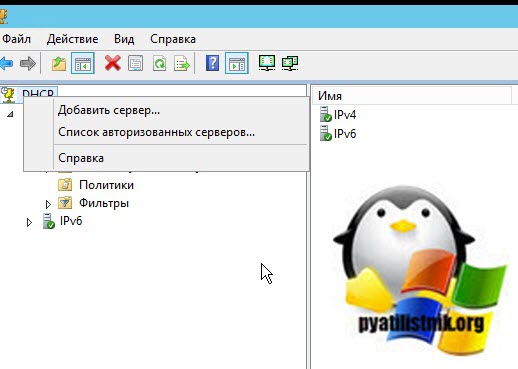

Так же в данной оснастке можно авторизовать и удаленный сервер, для этого щелкните правым кликом по корню и выберите пункт "Список авторизованных серверов".

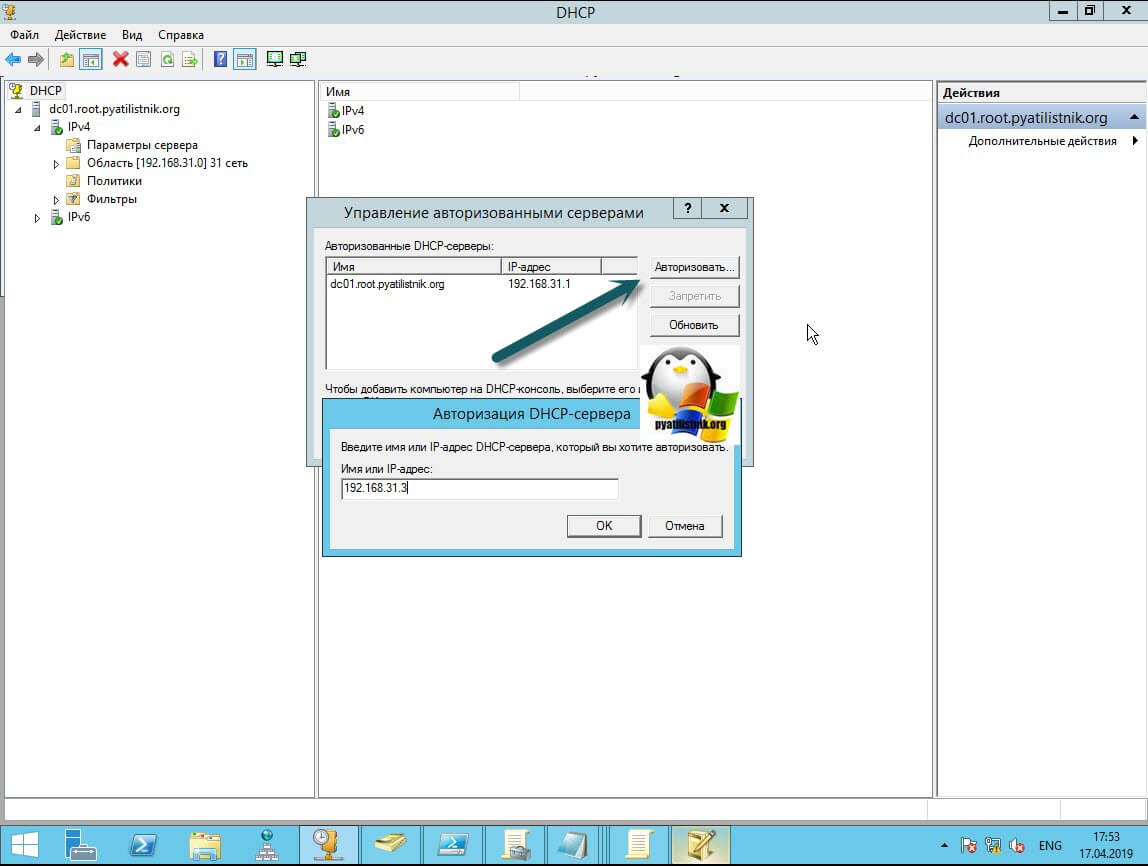

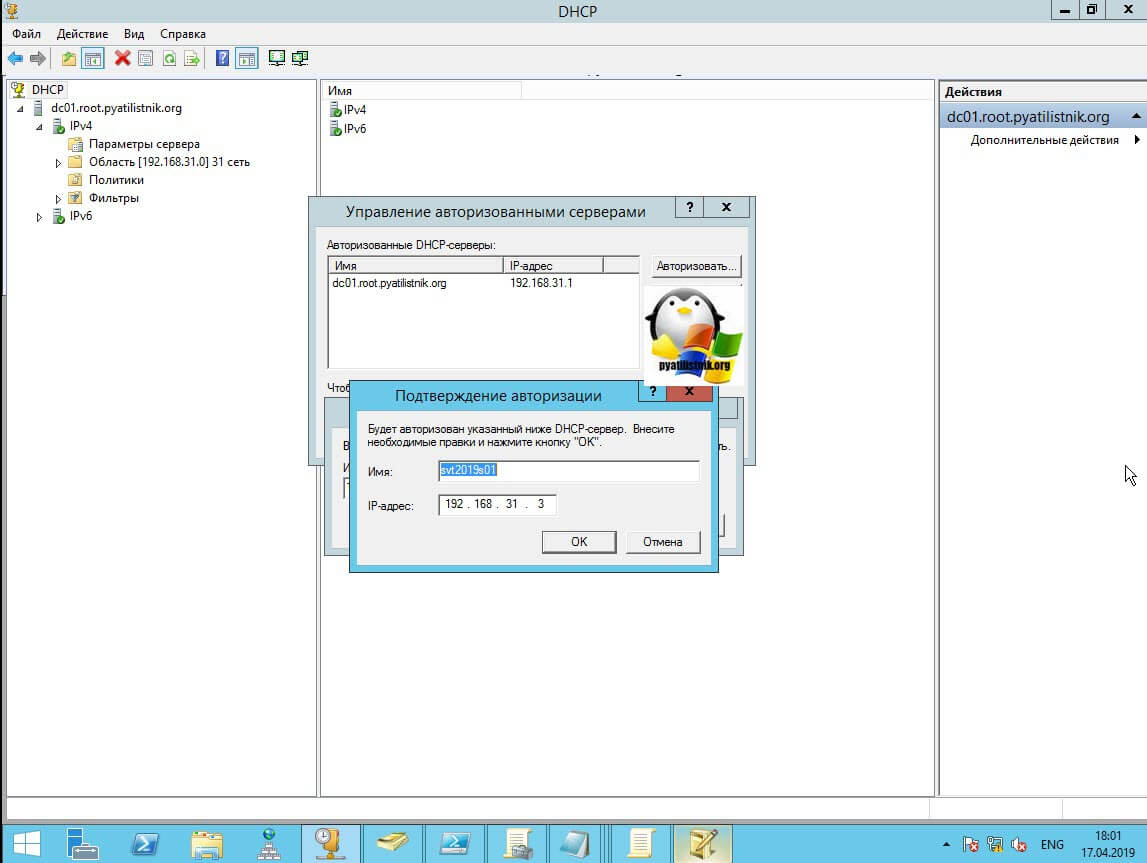

В окне "Список авторизованных серверов" нажмите кнопку "Авторизовать". У вас откроется дополнительное окно, где можно указать DNS имя или IP-адрес. Я впишу мой второй дополнительный сервер с ip-адресом 192.168.31.3.

Произойдет поиск роли DHCP на данном сервере. Если она там есть то появится дополнительное окно, где нужно нажать "ОК".

Все сервер у вас должен появится в списке авторизованных.

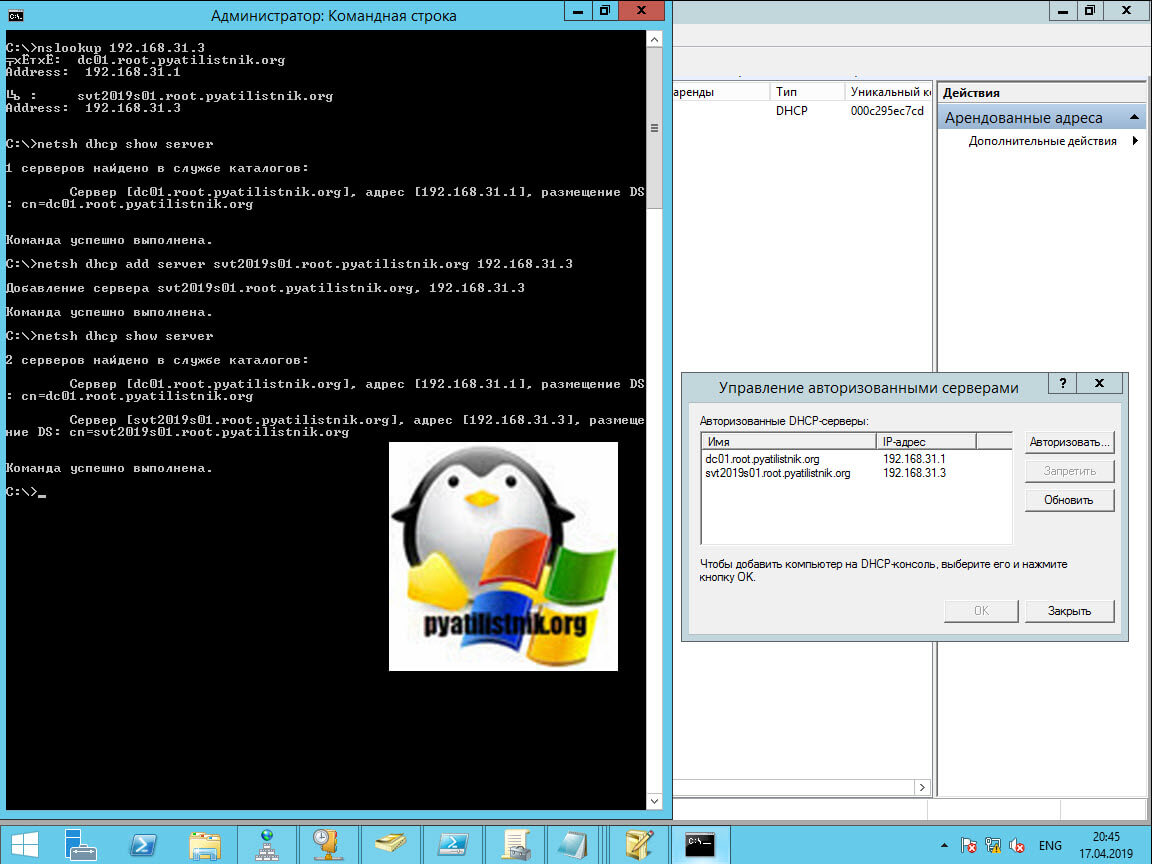

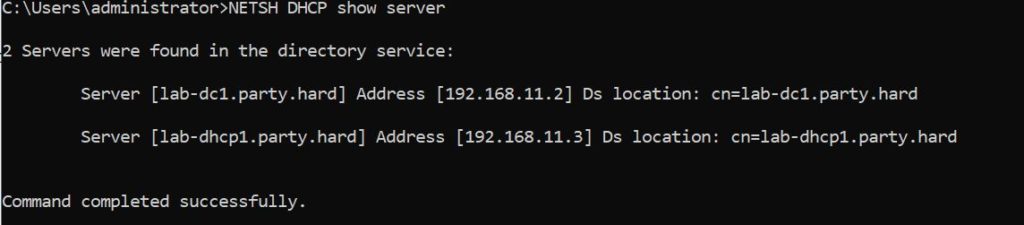

Авторизовать DHCP-сервер с помощью Netsh

Откройте командную строку с правами администратора и введите следующую команду для авторизации DHCP-сервера.

После этого я сделал вывод списка авторизованных DHCP и вижу, что их теперь два.

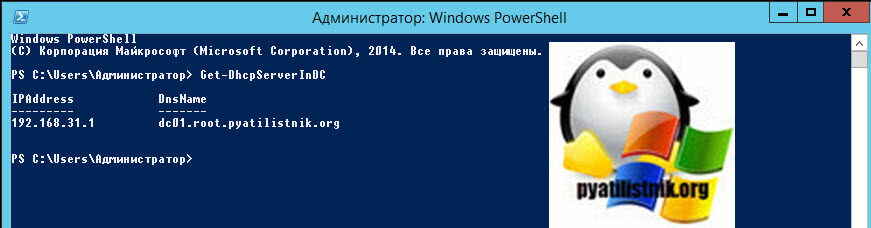

Авторизовать DHCP-сервер с помощью PowerShell

Естественно я не могу обойти стороной любимый язык PowerShell, так как он с поставленной задачей справляется на 5+. Откройте свой PowerShell в режиме администратора и выведите для начала список текущих DHCP адресов в домене.

Вижу, что в данный момент он один.

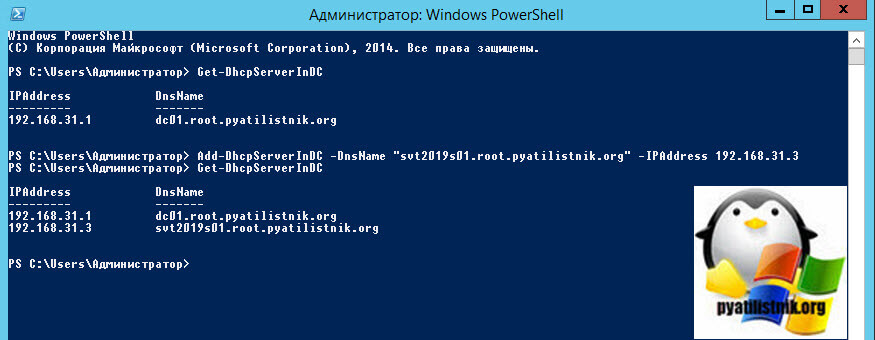

Теперь, чтобы добавить второй сервер, выполните команду:

Add-DhcpServerInDC -DnsName "svt2019s01.root.pyatilistnik.org" -IPAddress 192.168.31.3

Как деактивировать DHCP сервер

Логично предположить, что методов деактивации тоже четыре.

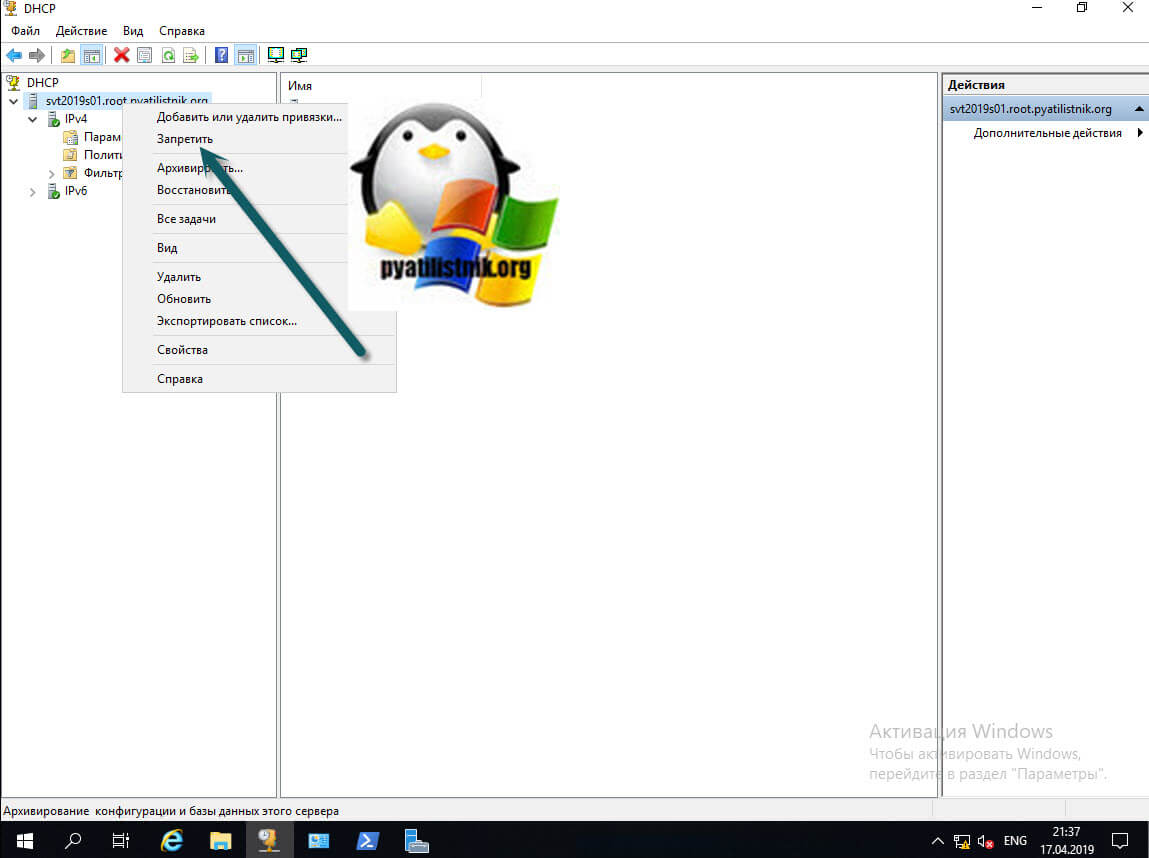

- Из оснастки DHCP сервера, для этого правым кликом по названию сервера и из контекстного меню выбираем пункт "Запретить".

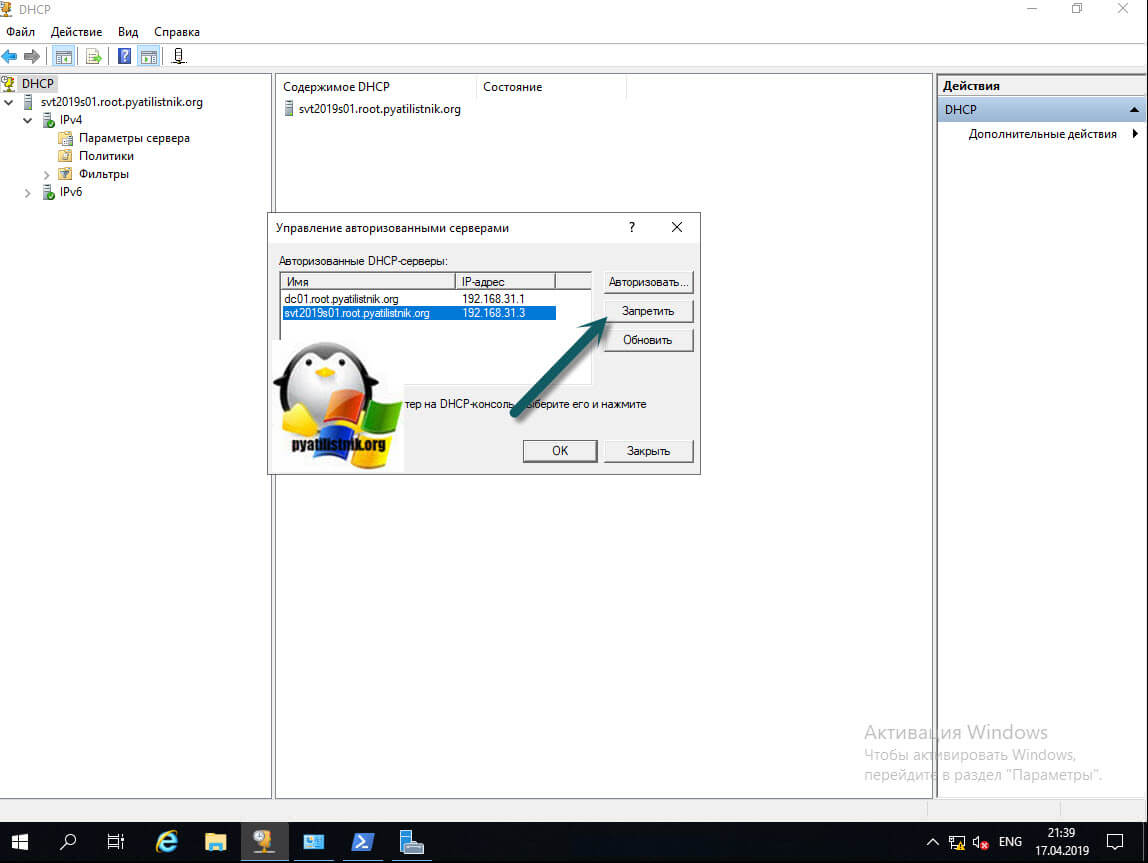

- Второй метод деактивации - это из окна "Управление авторизованными серверами", выбираем нужный и нажимаем кнопку "Запретить"

- Третий метод запретить конкретный сервис, это утилита командной строки netsh.

- Последний метод деактивации, это в PowerShell

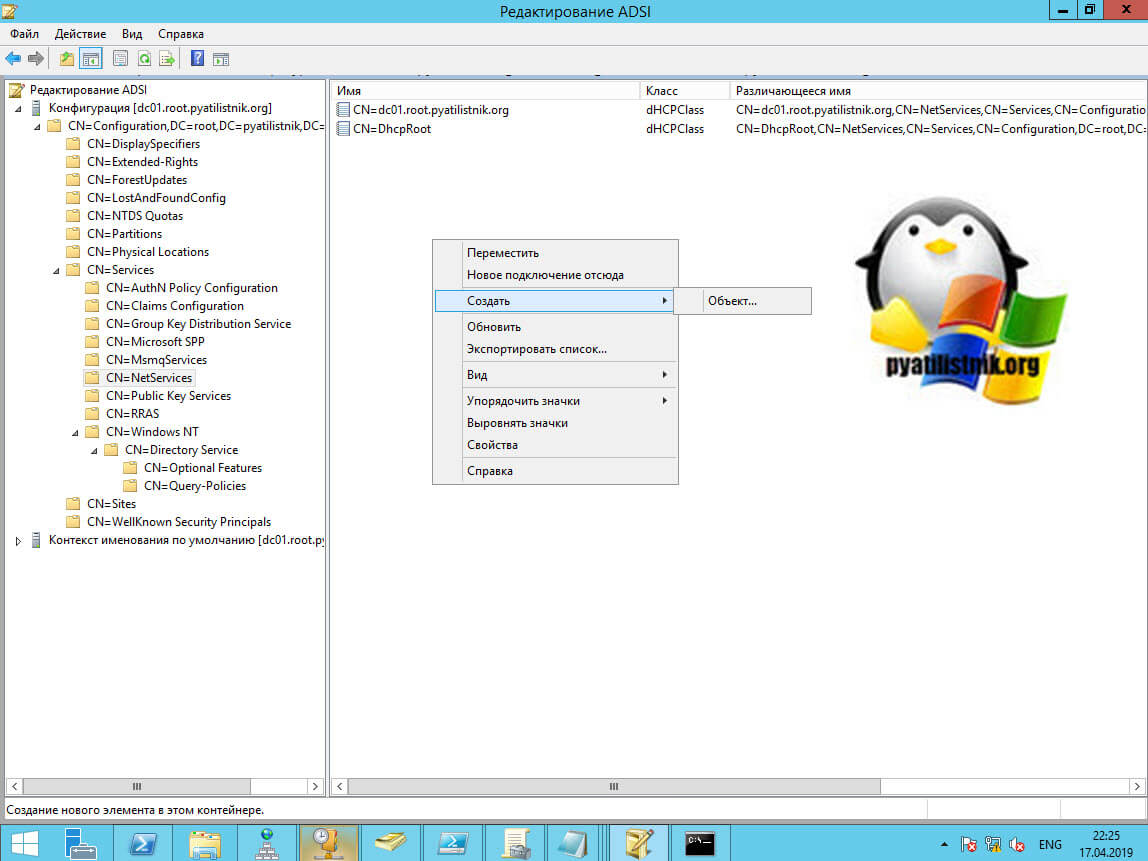

Где прописывается DHCP в конфигурации Active Directory

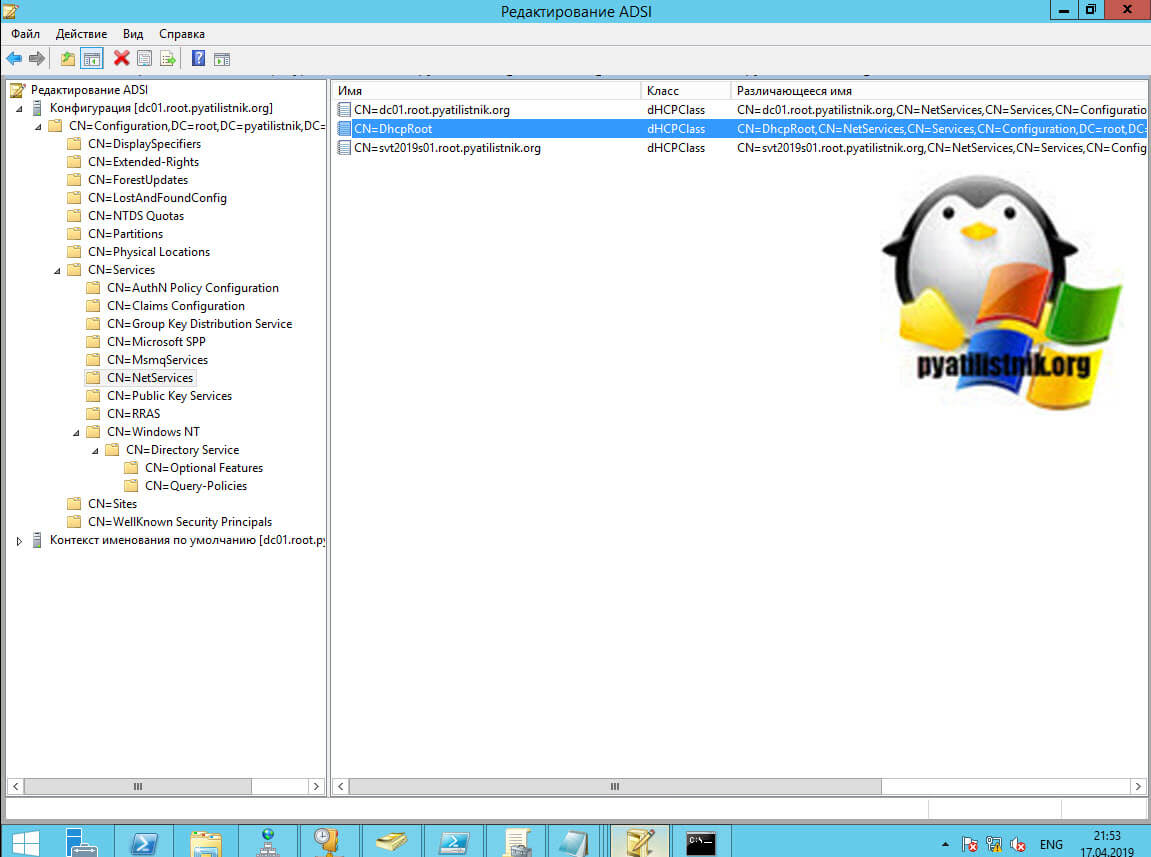

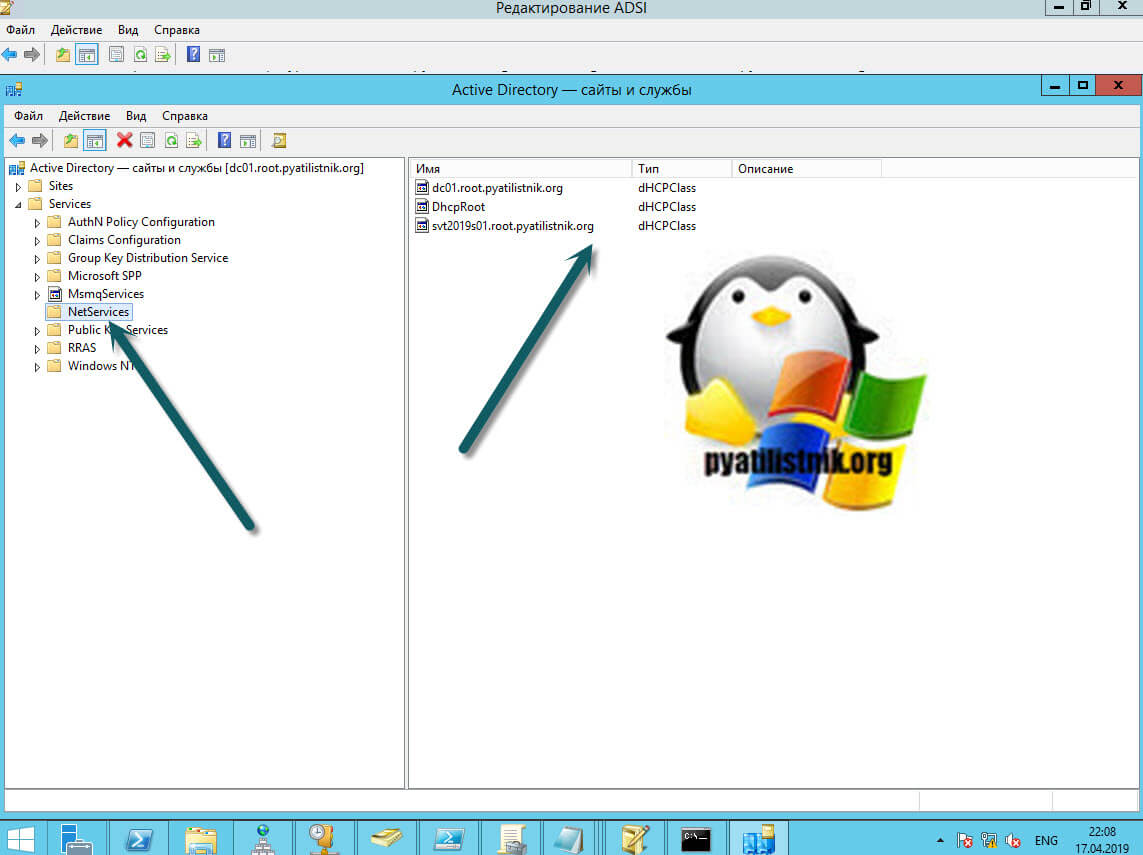

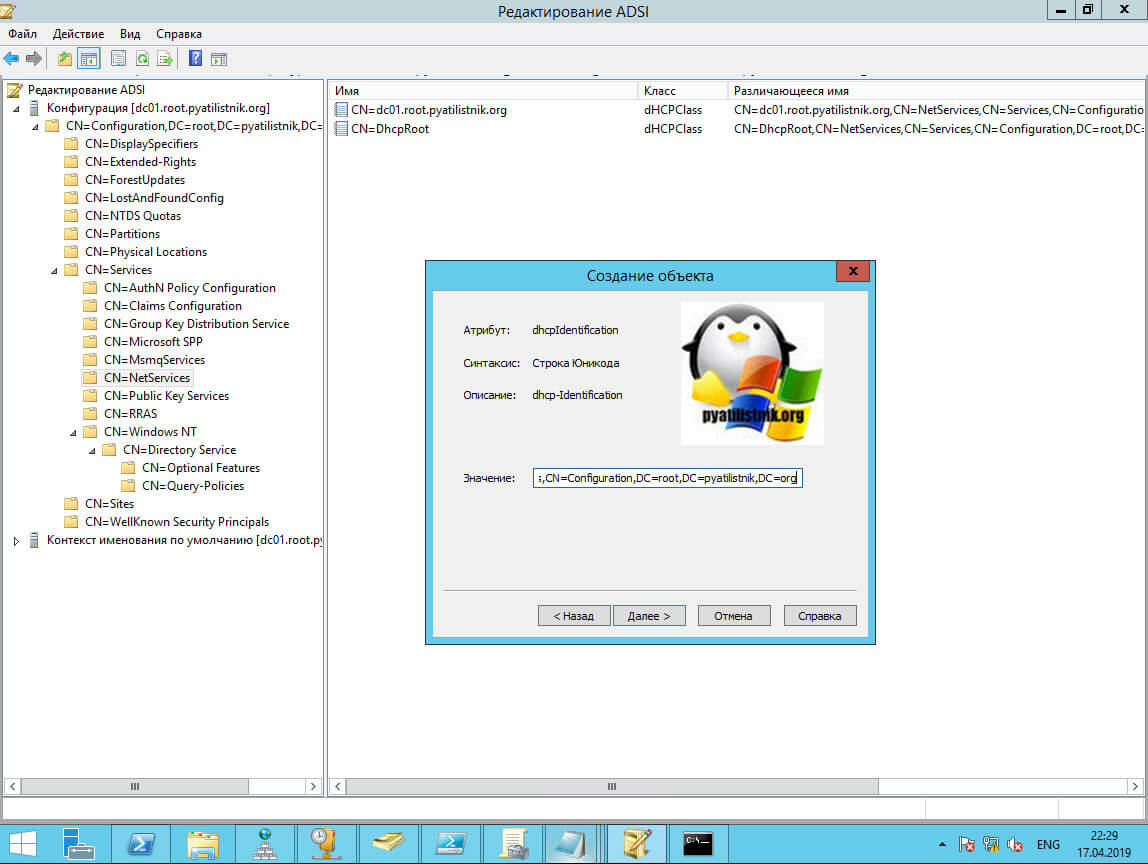

Теперь хочу вам показать, где в классах и с какими атрибутами прописываются записи авторизованных DHCP серверов. Откройте редактор атрибутов AD и зайдите в раздел конфигурации. Перейдите по пути: CN=Services,CN=Configuration,DC=root,DC=pyatilistnik,DC=org. В данном контейнере вы увидите записи ваших авторизованных DHCP сервисов и очень важную запись CN=DhcpRoot, если ее нет, то это плохо.

Когда вы пытаетесь авторизовать сервер, то первым делом проверяется наличие записи CN=DhcpRoot ,и если она не найдена, то вы не сможете завершить вашу операцию

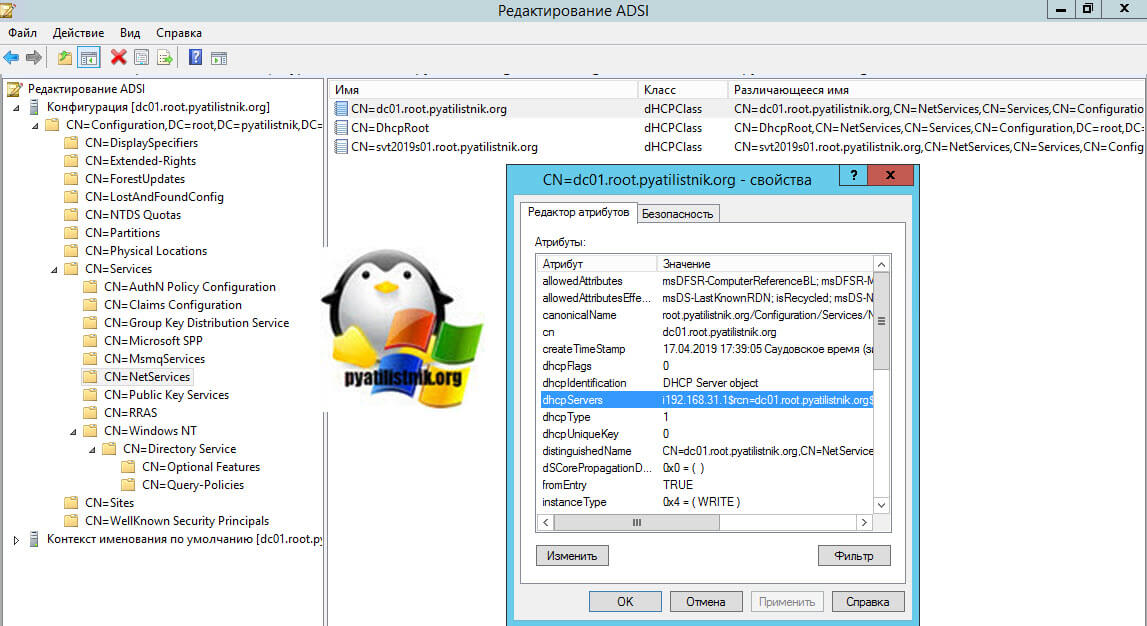

Когда вы успешно авторизовываете ваш сервис в Active Directory, то он должен создать запись класса dHCPClass в CN должно быть его имя и различающееся имя (distinguished name). Если зайти в свойства любой записи сервиса, то вы обнаружите атрибут dhcpServer, тут должен быть прописан ip-адрес и его DNS-имя.

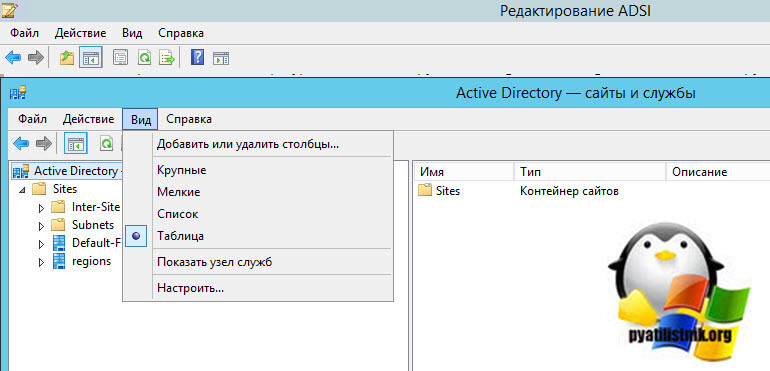

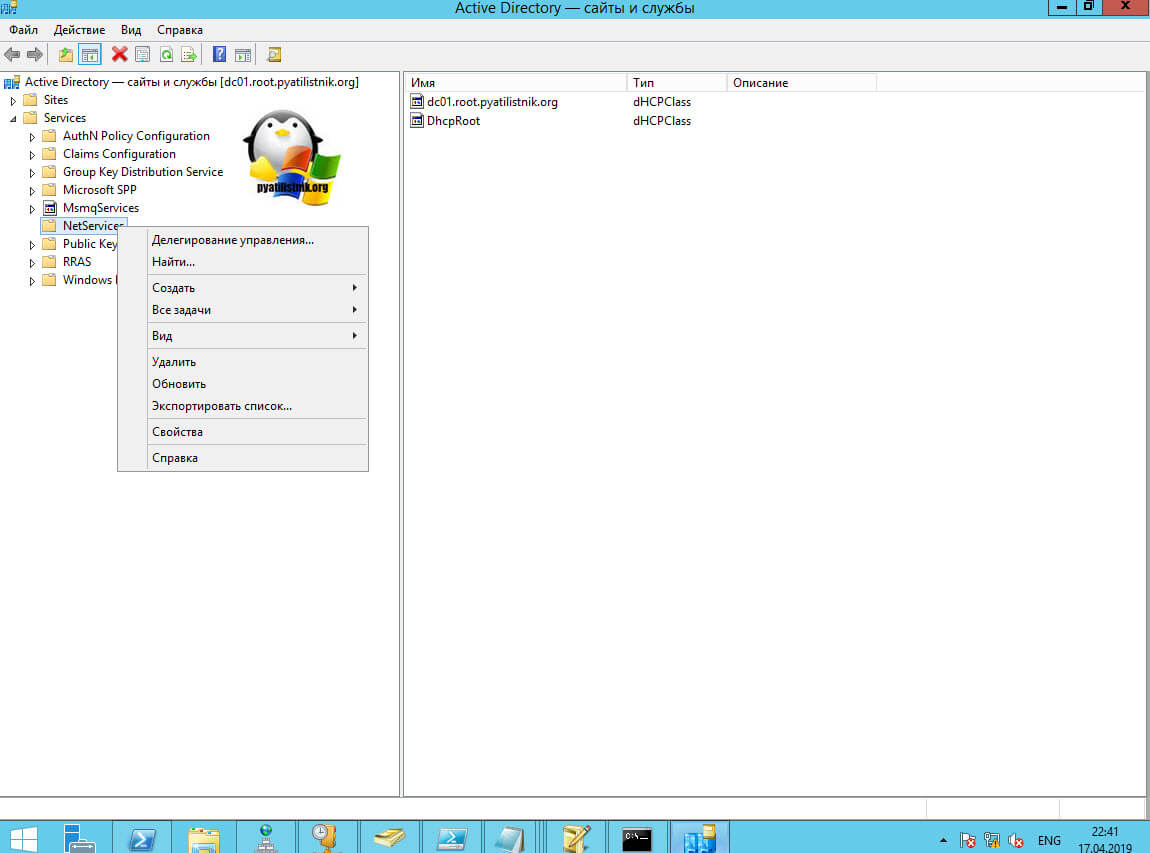

Во времена Windows 2000, атрибут dhcpServer должен был заполняться у записи CN=DhcpRoot в соответстующем атрибуте, с Windows Server 2003, перестало записываться (https://blogs.technet.microsoft.com/askpfeplat/2015/06/22/windows-server-dhcp-server-migration-two-issues-from-the-field/). Так же записи из контейнера CN=Services AD - сайты и службы (Active Directory Site and Service)вы можете посмотреть и из оснастки. Единственное, вам нужно включить опцию "Показать узел служб"

В итоге у вас появится контейнер "Services", далее "NetServices", в котором вы увидите весь список.

Бывают ситуации, что непрофессиональный администратор выключил и удалил сервер DHCP, заменив его на другой, и не деактивировал старый, в результате он будет числиться как потерявшийся, и чтобы его убрать из списка, вам нужно удалить в данном контейнере его запись

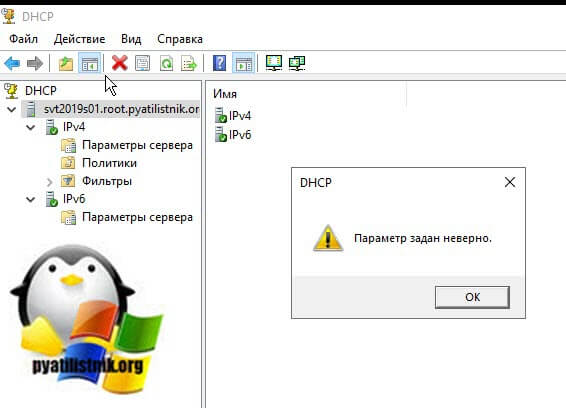

Из-за не правильной деактивации DHCP или восстановлении сервера из резервной копии приличной давности, он у вас может не запускать и при попытке пройти авторизацию написать "Параметр задан неверно"

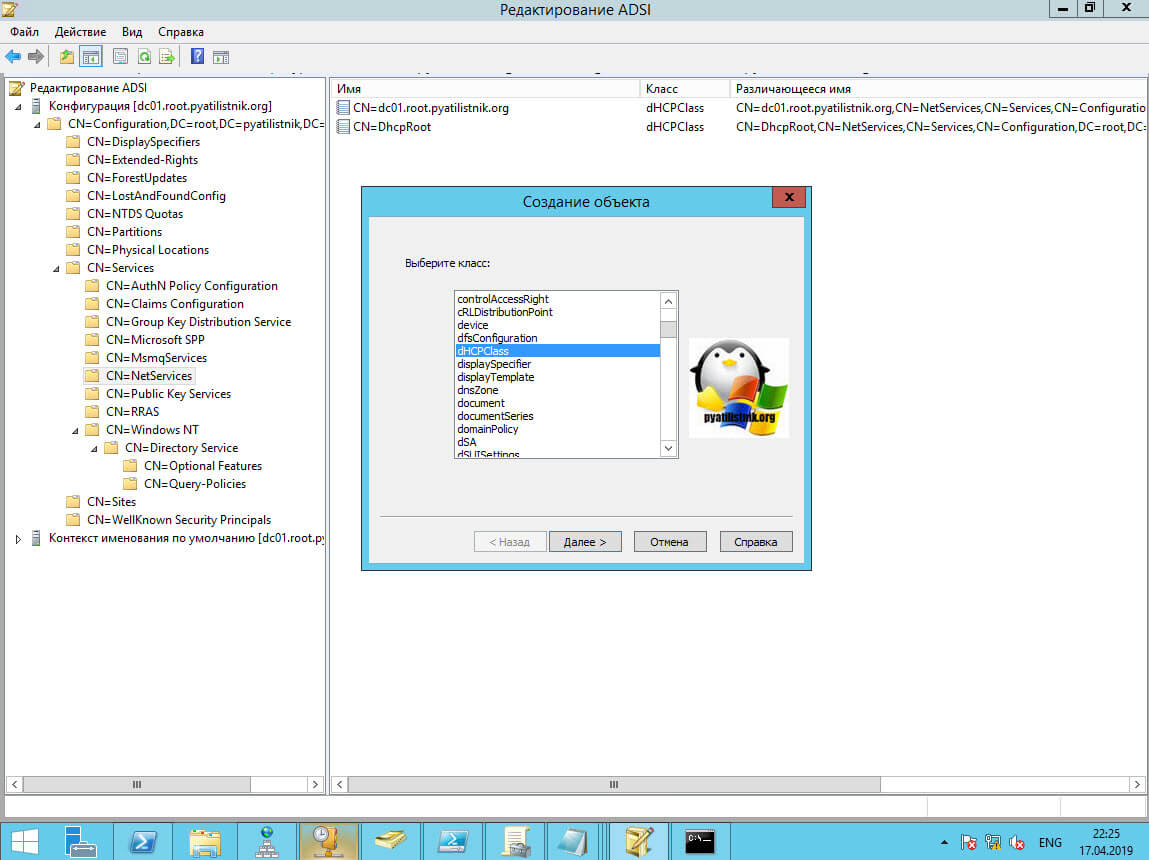

В таких случаях вам нужно проверять наличие CN=Services,CN=Configuration,DC=root,DC=pyatilistnik,DC=org записи вашего сервера. Если ее нет, то придется создать ее с нуля. Через правый клик создаем новый объект AD.

Выбираем класс объекта dhcpServer.

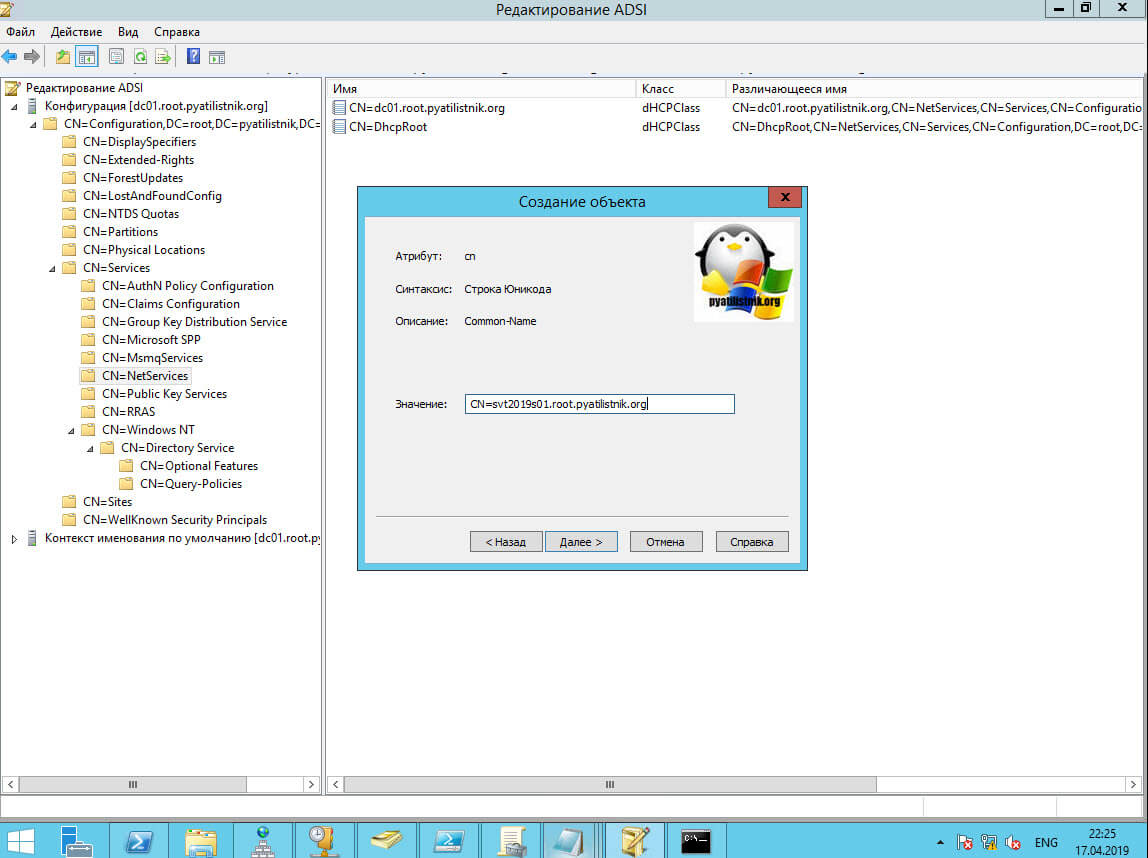

Прописываем Common-name вашего сервера.

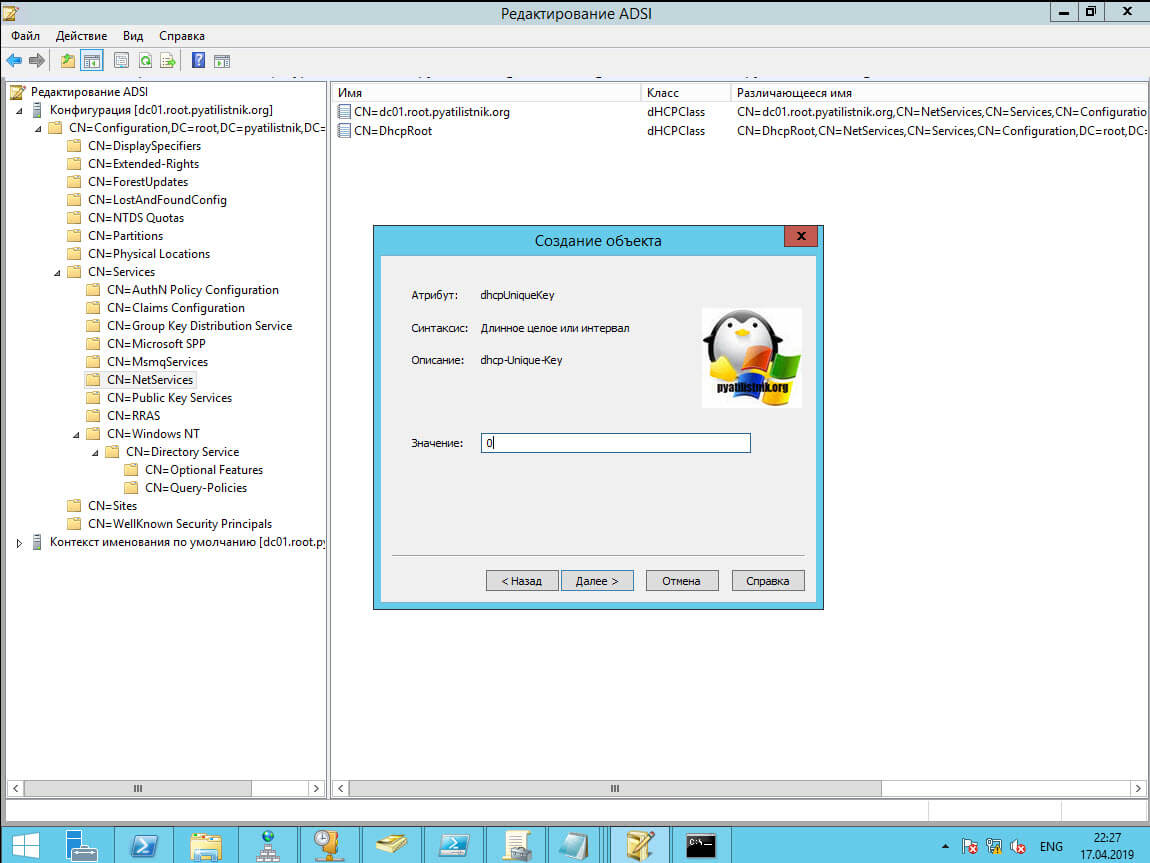

dhcp-Unique-key ставим 0.

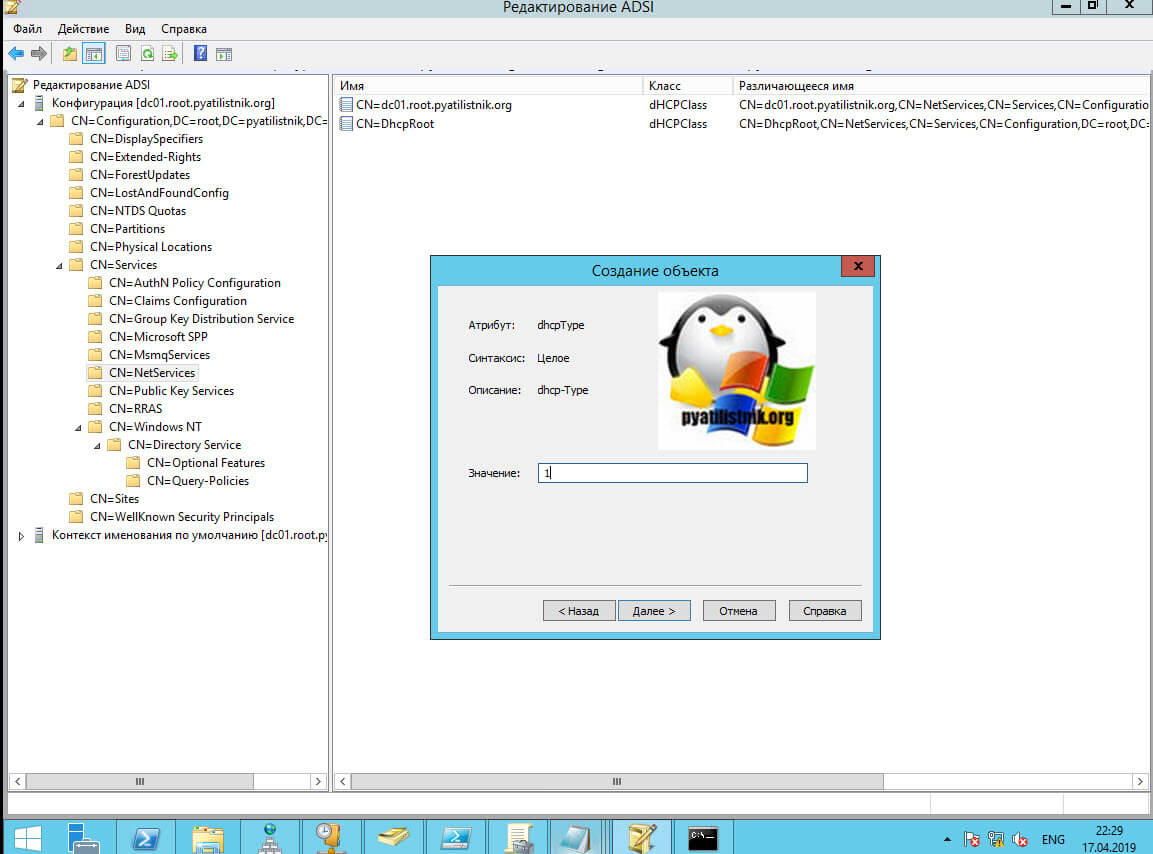

dhcp-type ставим 1.

В dhcp-identification прописываем distinguished name сервера.

После создания записи, попробуйте перезапустить DHCP на нужно сервере. Если не поможет, то удаляете данную запись, и заново пробуете его авторизовать, бывает помогает.

Как дать права на авторизацию DHCP сервера

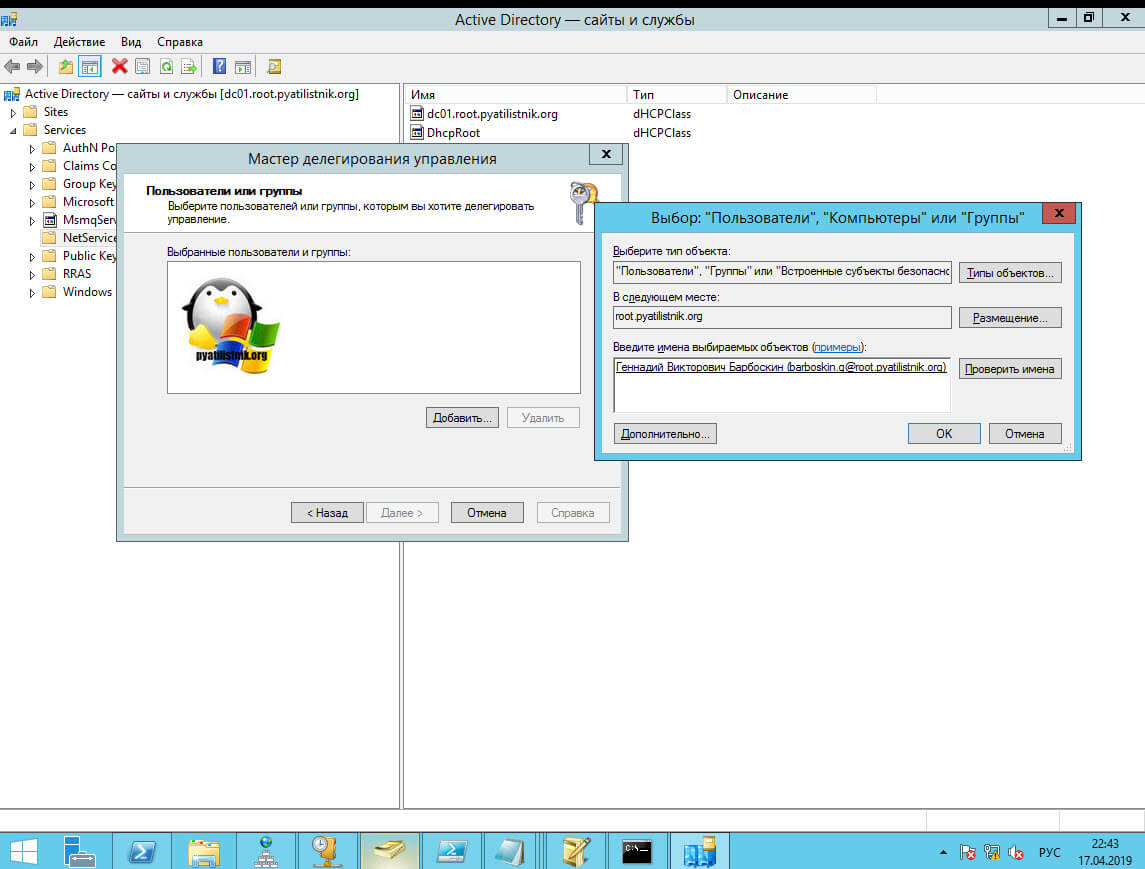

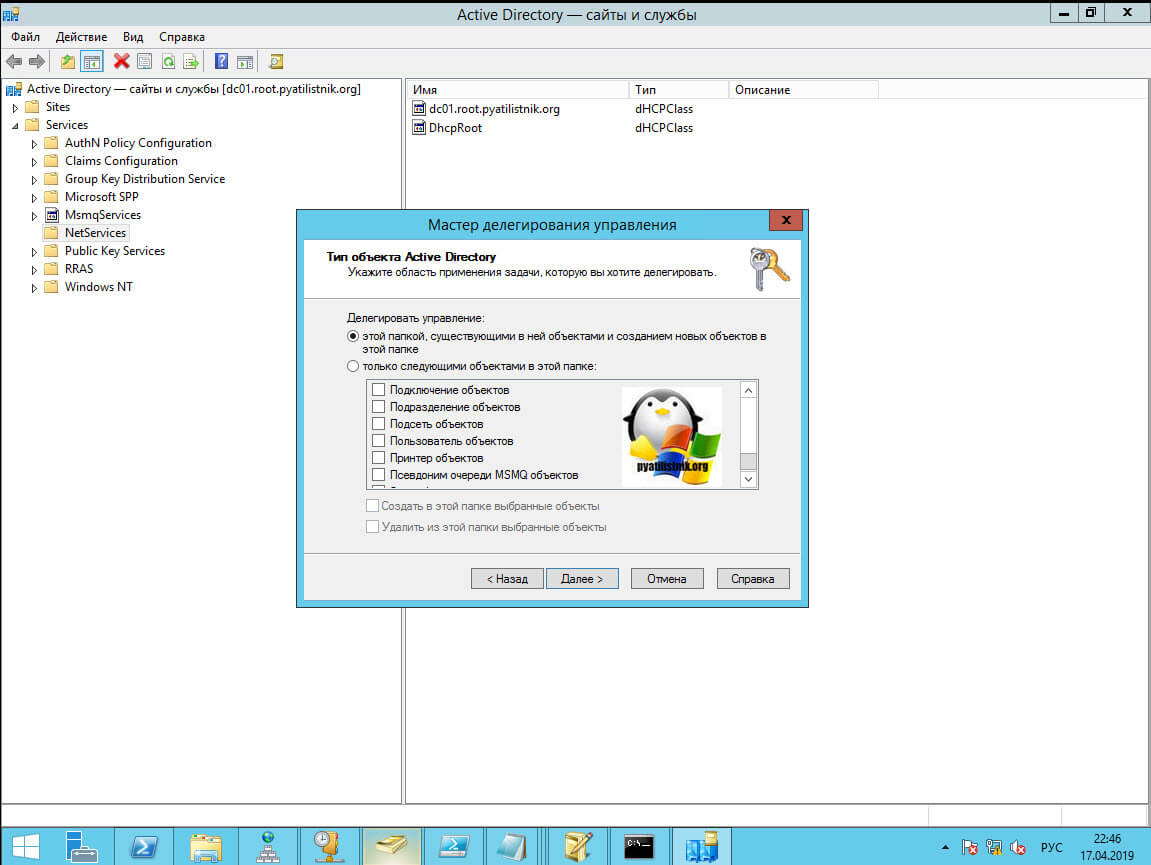

На сколько мне известно, чтобы у вас была возможность авторизовывать серверы DHCP, то вы должны быть администратором предприятия (Enterprise Admin). Понятно, что в данной группе должно быть минимум людей. Вы можете делегировать данные права, любой группе или пользователю. Для этого, в оснастке Active Directory - сайты и службы с включенной опцией "Показать узел служб" вы нажимаете правым кликом по контейнеру NetServices и выбираете пункт делегирование управления.

На первом шаге, вам необходимо указать пользователя или группу, для которой будут выданы права на управление DHCP авторизацией.

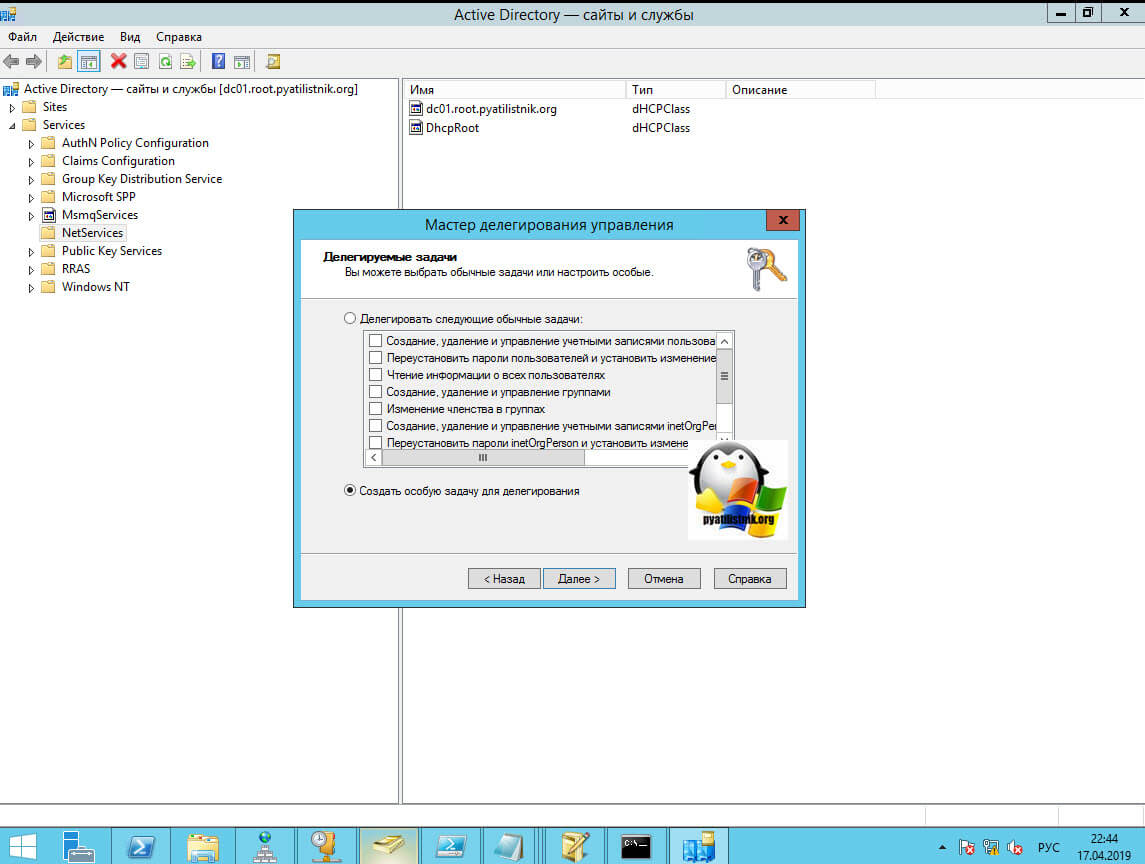

Выбираем создание особой задачи для делегирования.

Оставляем пункт "Этой папкой, существующими в ней объектами и созданием новых объектов в этой папке"

На следующем шаге, даем полные права. После этого у нужной группы появится возможность авторизовывать сервера DHCP в вашем домене Active Directory.

Коллеги, приветствую! В этой статье мы познакомимся с процессом удаления авторизованных DHCP серверов. Ответим на вопросы: Что это такое? Зачем это нужно? Разберем несколько сценариев применения.

Что такое авторизация DHCP и зачем это нужно?

Перед тем, как перейти к конкретным действиям, предлагаю немного уделить время теории и проблематике. Начнем с того, что мы попробуем понять что это такое — Авторизация DHCP сервера.

Для получения сведений по этому вопросу предлагаю, для начала, обратиться к документации Microsoft:

If you are installing DHCP in a domain environment, you must perform the following steps to authorize the DHCP server to operate in the domain.

Unauthorized DHCP servers that are installed in Active Directory domains cannot function properly, and do not lease IP addresses to DHCP clients. The automatic disabling of unauthorized DHCP servers is a security feature that prevents unauthorized DHCP servers from assigning incorrect IP addresses to clients on your network.

Другими словами, пока мы не авторизуем сервер DHCP, он не будет работать для наших клиентов и не сможет выдавать адреса в аренду. Эта функция сделана для безопасности, для предотвращения ситуации выдачи некорректных настроек для DHCP клиентов.

Проведем небольшой эксперимент для того, чтобы понять на практике, как работает эта функция.

Для этого смоделируем небольшую доменную сеть из 4 узлов:

- lab-dc1 — Контроллер домена, узел с ролью DHCP.

- lab-dhcp1 — Узел с ролью DHCP, член домена.

- lab-adclient1 — Клиент DHCP, член домена.

- lab-client1 — Клиент DHCP, член рабочей группы.

Лаборатория развернута, DHCP серверы авторизованы, приступим к тестам.

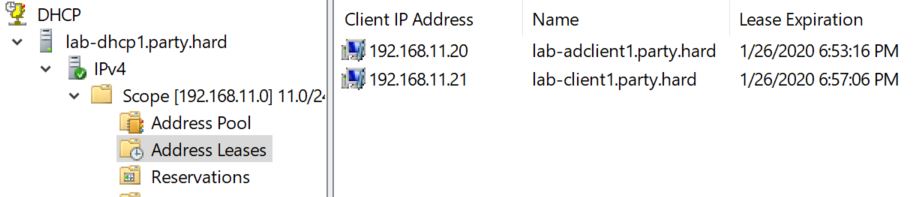

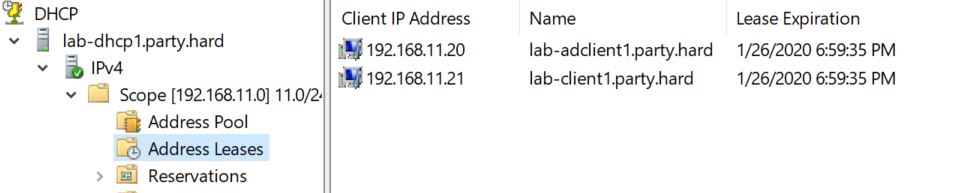

DHCP сервер lab-dhcp1.party.hard функционирует корректно. 2 клиента получили конфигурацию и сервер зафиксировал аренду.

А теперь попробуем деавторизовать сервер DHCP и еще раз получить конфигурацию DHCP на клиентах.

Сервер неавторизован, клиенты не получают конфигурацию.

Снова авторизуем хост.

Сетевые адаптеры клиентов вновь получили настройки, сервер зафиксировал аренду.

Где содержится информация об авторизованных серверах?

Как мы уже могли увидеть, оснастка в DHCP уже владеет информацией об авторизованных серверах. Возникает вопрос — Откуда?

При подключении к меню Управление авторизованными серверами в оснастке DHCP, происходит обращение к разделу конфигурации Active Directory, который реплицируется между другими контроллерами во всем домене.

Давайте посмотрим где конкретно хранятся объекты серверов DHCP.

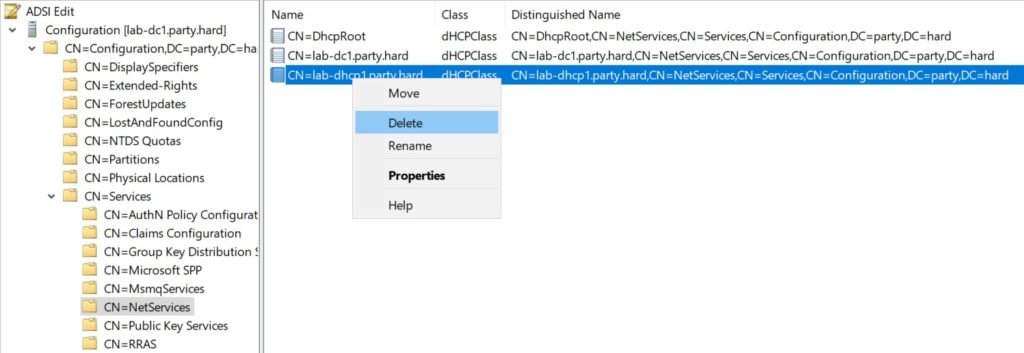

Для этого откроем оснастку Редактирование ADSI:

Указываем настройки в соответствии с иллюстрацией. Перейдя в каталог NetServices, мы увидим объекты авторизованных серверов.

Зачем может понадобиться деавторизовывать сервера?

Для чего нужна процедура авторизации теперь понятно, но зачем нужна обратная процедура — деавторизация?

При выводе из эксплуатации DHCP серверов, могут произойти незначительные, но раздражающие ошибки. Не уделив должного внимания удалению (деавторизации) авторизованных серверов, мы обязательно столкнемся с неактуальной и устаревшей информацией в списке доступных хостов при подключении к DHCP серверам и с несуществующим объектами в Active Directory.

Один из очень частых сценариев, при котором может возникнуть вышеуказанная проблема — вывод из эксплуатации сервера или серверов. Например, больше нет необходимости держать сервер DHCP в удаленном филиале (сайте), т.к сайт будет полностью удален по причине переезда.

Для того, чтобы в каталогах AD не оставалось неактуальной или устаревшей информации о DHCP серверах, необходимо деавторизовать сервера.

Выполнить эту процедуру мы можем заранее (пока хост еще выполняет свои функции), либо, позже (когда нас уже начали раздражать лишние хосты DHCP, при подключении к авторизованным серверам 🙂 ).

Начинаем удалять авторизованные сервера

Как я уже написал, частных сценариев может быть несколько. Сведем их до общих и рассмотрим ситуации.

DHCP сервер доступен

Пожалуй самый простой сценарий с которым мы можем столкнуться, это тот, где хост выполняющий роль DHCP — доступен. В таком случае мы можем деавторизовать его несколькими вариантами:

Для этого нам понадобится оснастка DHCP, зайдем в нее.

Выбираем пункт Управление авторизованными серверами. Выбираем интересующий нас хост и нажимаем Деавторизовать. После повторного открытия управления серверами или нажатия кнопки «Обновить», доступных авторизованных серверов стало меньше.

Откроем командную строку на DHCP сервере и введем нижеуказанную команду для отображения авторизованных серверов:

Результатом будут 2 авторизованных узла.

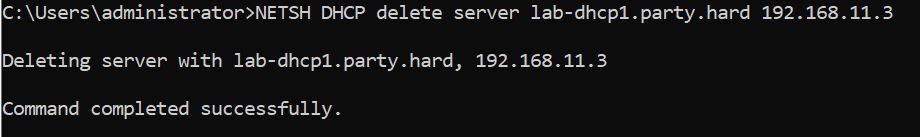

Для деавторизации введем следующую команду от имени администратора:

Сервер был успешно удален из списка авторизованных.

Еще раз запросим информацию

Похоже, что мы успешно справились с задачей.

DHCP сервер недоступен

В случае если хост недоступен, нам также доступны несколько вариантов:

Откроем оснастку Редактирование ADSI, перейдем в нижеуказанный раздел и удалим объект DHCP сервера вручную.

Выполняем удаление авторизованного сервера вручную.

Выполним нижеуказанную команду на другом узле от имени доменного администратора.

После выполнения команды, недоступный хост lab-dhcp1.party.hard был удален.

Что если сервер появился в сети после деавторизации?

Но что делать, если сервер появился в сети после того, как он был удален из конфигурации Active Directory? Например, если он был восстановлен из бекапа и мы планируем снова ввести его в эксплуатацию?

В таком случае произойдет ситуация, при которой сервер DHCP будет считать, что он авторизован, однако в доменной структуре такая информация будет отсутствовать.

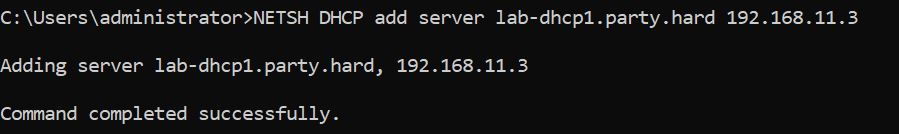

Очевидным решением может показаться повторная авторизация. Попробуем выполнить операцию.

Заходим в оснастку DHCP вернувшегося в онлайн хоста. Обратите внимание, что с точки зрения сервера, он авторизован.

Выполняем деавторизацию через оснастку DHCP.

Похоже, что мы столкнулись с проблемой.

Возникает ошибка «The parameter is incorrect» при выполнении операции деавторизации сервера, сведения об авторизации которого уже были удалены. Либо ошибка «The specified servers are not present in the directory service».

Для решения проблемы нам потребуется ввести в командной строке:

Теперь сведения об авторизованных серверах DHCP в Active Directory актуальны и только что добавленный хост появится в меню «Управление авторизованными серверами» оснастки DHCP.

Итоги

Итак, как я и декларировал в самом начале, нам с вами удалось немного углубиться в тему авторизации DHCP. Понять что это такое, зачем оно нужно, как работает эта функция, как ею управлять, рассмотрели различные сценарии использования. Вполне возможно, что эта статья станет основой для другой, которая будет написана в будущем и мы сможем узнать дополнительные подробности, либо познакомиться с на ее основе с другой, смежной темой.

В Windows Server 2012R2/2016/2019 вы можете устанавливать и удалять различные роли и компоненты сервера через графический Server Manager. Однако в большинстве случаев эти же самые операции можно выполнить гораздо быстрее из консоли PowerShell. В этой статье мы рассмотрим особенности управления ролями и компонентами в актуальных версиях Windows Server.

Как вывести все установленные роли и компоненты Windows Server?

Чтобы вывести список всех доступных ролей и компонентов Windows Server используется командлет Get-WindowsFeature . Если выполнить его без параметров, появится информация обо всех компонентах.

Как вы видите, отображается название компонента (Display Name), его системное имя (Name) и состояние (Install State: Installed, Available или Removed). Список ролей и компонентов представляет собой дерево со вложенными ролями, которое напоминает то, которые вы видите при установке ролей через графический Server Manager. Для установки и удаления ролей и компонентов через PowerShell, вам нужно знать их системное имя, которое содержится в столбце Name.

Роли и компоненты удаляются из образа так:

Uninstall-WindowsFeature –Name DHCP –Remove

Чтобы установить удаленную роль, воспользуйтесь командлетом:

Install-WindowsFeature DHCP (понадобится доступ в Интернет)

Либо вы можете восстановить компоненты их дистрибутива с вашей версией Windows Server. Данная команда установит роль DHCP сервера.

Install-WindowsFeature DHCP -Source E:\sources\sxs

Вы можете вывести список установленных компонентов сервера:

Get-WindowsFeature | Where-Object | ft Name,Installstate

Судя по скриншоту, данный сервер используется как файловый сервер (роли FileAndStorage-Services, Storage-Services). Большинство оставшихся компонентов используются для управления и мониторинга сервера.

Если вы не знаете точно имя роли, можно использовать знаки подстановки. Например, чтобы проверить какие из web компонентов роли IIS установлены, выполните (немного сократим синтаксис):

Get-WindowsFeature -Name web-* | Where installed

Вы можете получить список установленных компонентов на удаленном Windows Server:

Get-WindowsFeature -ComputerName msk-prnt1 | Where installed | ft Name,Installstate

Судя по установленным ролям Print-Services и Print-Server, этот сервер используется в качестве сервера печати.

В результате у нас появился список серверов, на которых установлена данная роль.

Установка ролей и компонентов Windows Server из PowerShell

Для установки ролей и компонентов в Windows Server используется командлет Install-WindowsFeature.

Чтобы установить роль DNS на текущем сервере и инструменты управления (в том числе модуль Powershell – DNSServer), выполните:

Install-WindowsFeature DNS -IncludeManagementTools

По-умолчанию командлет устаналивает все необходимые зависимые роли и компоненты при установке роли. Чтобы вывести список зависимостей до установки воспользуйтесь параметров.

Install-WindowsFeature -name UpdateServices -whatif

Например, для установки роли сервера обновлений WSUS, необходимо установить некоторые компоненты IIS.

What if: Continue with installation?

What if: Performing installation for "[Windows Server Update Services] Windows Server Update

What if: Performing installation for "[Windows Server Update Services] WID Database".

What if: Performing installation for "[Windows Server Update Services] WSUS Services".

What if: Performing installation for "[Web Server (IIS)] Windows Authentication".

What if: Performing installation for "[Web Server (IIS)] Dynamic Content Compression".

What if: Performing installation for "[Web Server (IIS)] Performance".

What if: Performing installation for "[Web Server (IIS)] Static Content".

What if: Performing installation for "[Windows Internal Database] Windows Internal Database".

What if: The target server may need to be restarted after the installation completes.

Чтобы установить роль Remote Desktop Session Host, службу лицензирования RDS и утилиты управления RDS на удаленном сервере, воспользуйтесь командой:

Install-WindowsFeature -ComputerName msk-rds21 RDS-RD-Server, RDS-Licensing –IncludeAllSubFeature –IncludeManagementTools –Restart

C параметром –Restart сервер будет автоматически перезагружен, если установленный компонент это потребует.

Также можно установить компонент такой командой (например роль SMTP сервера):

Get-WindowsFeature -Name SMTP-Server | Install-WindowsFeature

Деплой ролей на множество серверов Windows Server

Еще одна интересная возможность при развертывании однотипных серверов. Вы можете установить необходимые компоненты на эталонном Windows Server и экспортируете список установленных ролей в CSV файл:

Get-WindowsFeature | where | select name | Export-Csv C:\ps\Roles.csv -NoTypeInformation –Verbose

Потом вы можете использовать этот CSV файл для установки такого же набора ролей на других типовых серверах:

Import-Csv C:\PS\Roles.csv | foreach

Если роль или компонент уже установлен, команда вернет NoChangeNeeded и продолжит установку следующей роли.

Либо для установки одинакового набора ролей сразу на нескольких серверах можно использовать такую команду:

$servers = ('srv1', 'srv2',’srv3’)

foreach ($server in $servers)

Как удалить роль или компонент в Windows Server с помощью PowerShell?

Для удаления ролей и компонентов Windows Server используется командлет Remove-WindowsFeature .

Для установки и настройки роли DHCP-сервера имеем подготовленный сервер с операционной системой Windows Server 2019.

Установка роли DHCP-сервер

Шаг 1. На первом этапе установим роль DHCP-сервера, для этого в окне “Диспетчер серверов” выбираем "Добавить роли и компоненты".

Рисунок 1 - Установка роли DHCP

Шаг 2. Обращаем внимание перед установкой роли на предупреждение, затем нажимаем "Далее".

Шаг 3. Устанавливаем чекбокс "Установка ролей или компонентов", затем нажимаем "Далее".

Шаг 4. Выбираем сервер, на который будут установлены роли и компоненты - нажимаем "Далее".

Рисунок 2 - Выбор сервера для установки роли

Шаг 5. Выбираем роль сервера, в нашем случае DHCP-сервер. Нажимаем "Далее".

Шаг 6. Выбрав роль DHCP” появится “Мастер добавления ролей и компонентов” для выбранных ролей сервера. Нажимаем "Добавить компоненты".

Рисунок 3 - Добавление необходимых компонентов

Шаг 7. Требуемая роль и компоненты были выбраны ранее, Нажимаем "Далее".

Рисунок 4 - Выбор дополнительных компонентов

Шаг 8. Обращаем внимание на предупреждение DHCP-сервера, затем "Далее".

Шаг 9. Ставим "чекбокс" напротив "Автоматический перезапуск конечного сервера, если требуется", нажимаем "Установить". В результате произойдет установка выбранных ролей сервера.

Шаг 10. Далее после установки компонента наживаем "Завершение настройки DHCP".

Рисунок 5 - Завершение настройки DHCP

Шаг 11. Обращаем внимание на требования после завершения настройки DHCP-сервера, жмем "Далее".

Шаг 12. На данном этапе нажимаем "Закрыть".Установка роли завершена.

Настройка DHCP-сервера

На этом этапе приступим непосредственно к настройке роли DHCP.

Шаг 1. В диспетчере серверов нажимаем "Средства" - "DHCP".

Рисунок 6 - Запуск консоли DHCP

Шаг 2. Правой клавишей мыши нажимаем на сервер, в появившемся окне выбираем "Добавить или удалить привязки. ".

Рисунок 7 - Добавление привязки

Шаг 3. Выбираем сетевой интерфейс, который будет использовать DHCP-сервер. Далее "ОК".

Рисунок 8 - Выбор сетевого адаптера

Шаг 4. Далее правой клавишей нажимаем на IPv4 и выбираем "Создать область. ".

Рисунок 9 - Создание области

Шаг 5. Откроется окно для создания области IP-адресов. Нажимаем "Далее".

Шаг 6. Вводим имя области и если требуется описание, затем "Далее".

Шаг 7. Теперь введем диапазон адресов, который которые будет отдавать DHCP-сервер, а также маску подсети. Нажимаем "Далее".

Рисунок 10 - Выбор диапазона адресов для DHCP-сервера

Шаг 8. Затем вводим один адрес или диапазон IP-адресов, необходимые исключить из области. Нажимаем "Добавить", после нажимаем "Далее".

Рисунок 11 - Выбор диапазона, необходимый исключить

Шаг 9. Выбираем срок действия аренды адресов области. Снова "Далее".

Рисунок 12 - Срок действия аренды

Шаг 10. Для настройки других параметров DHCP выбираем "Да, настроить эти параметры сейчас", мы же выполняем базовую настройку, следовательно выбираем “Нет, настроить эти параметры позже” затем "Далее".

Шаг 11. В окне появится "Вы успешно завершили работу с мастером создания области", нажимаем "Готово".

Шаг 12. Правой кнопкой нажимаем на “Область” и выбираем "Активировать".

Рисунок 13 - Активация области DHCP-сервера

Шаг 13. Открываем "Пул адресов" и видим наш диапазон адресов для аренды.На этом настройка DHCP сервера окончена.

Читайте также: