Windows server 2012 не принимает пароль

Обновлено: 06.07.2024

Может наступить время, когда вам нужно изменить пароль администратора на вашем Windows Server . Варианты восстановления зависят от того, помните ли вы старый пароль или нет.

Если вы регулярно меняете известный пароль администратора, вы можете использовать пользовательский интерфейс Windows. Однако, если вы изменяете неизвестный пароль администратора, вам нужно использовать командную строку.

Как изменить пароль администратора в Windows Server 2008 R2 или 2012 Как изменить пароль администратора в Windows Server 2008 R2 или 2012Изменение пароля администратора сервера Windows Server 2008 R2

Если вы уже знаете текущий пароль администратора и можете войти в Windows Server 2008 R2 , изменить пароль так же просто, как перейти к списку пользователей и установить новый пароль.

- Войдите на сервер напрямую или удаленно.

- Щелкните правой кнопкой мыши на Компьютер и выберите пункт Управление (Manage).

- Выберите пункт Конфигурация (Configuration)

- Нажмите Локальные пользователи и группы (Local Users and Groups) -> Пользователи (Users).

- Найдите и щелкните правой кнопкой мыши на пользователе Администратор .

- Нажмите Установить пароль (Set Password) -> Продолжить (Proceed).

- Введите и подтвердите новый пароль.

Как сбросить пароль в Windows Server 2008 R2 или 2012

Что делать, когда вам нужно изменить пароль администратора, потому что вы потеряли старый пароль?

Если у вас нет старого пароля, вы не можете получить доступ к серверу, чтобы изменить пароли пользователей. Вместо этого вам нужно будет использовать командную строку для сброса пароля администратора.

- Вставьте установочный диск в компьютер и загрузите его.

- На экране Язык и другие настройки (Language and other preferences) нажмите Далее .

- Выберите ссылку Восстановить компьютер (Repair your computer).

- Выберите установку ОС и нажмите Далее .

- Нажмите Командная строка (Command Prompt).

- Введите следующее: MOVE C:\Windows\System32\Utilman.exe C:\Windows\System32\Utilman2.exe

Приведенная выше команда создает резервную копию менеджера утилит. COPY C:\Windows\System32\cmd.exe C:\Windows\System32\Utilman.exe

Эта команда заменяет Utilman командной строкой. Это необходимо для сброса пароля. Упомянутые выше команды могут различаться в зависимости от пути установки Windows. В нашем примере это на диске C. Если ваша установка находится на другом разделе диска, измените команду соответствующим образом. - Перезагрузите систему.

- Выберите значок Ease of Access .

- Введите следующее: net user administrator *

- Введите и подтвердите желаемый пароль.

После завершения вы сможете войти в систему как администратор. Однако не забудьте отменить изменения в Utilman. Для этого:

- Перезагрузите компьютер снова с установочного диска.

- Откройте командную строку.

- Запустите следующее: MOVE C:\Windows\System32\Utilman2.exe C:\Windows\System32\Utilman.exe

Как восстановить пароль Windows Server 2012 с диска восстановления пароля

Если вы создали диск восстановления пароля (Password Recovery Disk) для своего сервера, вставьте USB-накопитель в сервер и перезагрузите систему.

Итак, у меня есть установленный образ Windows Server 2012 R2 Std под Virtualbox моей основной системы ноутбука Lenovo E555 Ubuntu Trusty Desktop (рабочее окружение Gnome Classic).

Запускаю пакет управления виртуальными машинами:

Устройства — Оптические диски — Выбрать образ диска и указываю путь до местонахождения в системе установочного образа, в моем случае: Server2012R2_EN_DV9.ISO

Затем отправляю виртуальную машину в перезагрузку

- Language to install: English (United States)

- Time and currency format: English (United States)

- Keyboard or input method: US

После входа в расширенное меню следует перейти нажав на иконку с изображением отвертки и гаечного ключа (Troubleshoot), а потом на иконку с изображением консоли командной строки (Command Prompt) и передо мной предстает запущенная консоль, как можно заменить с правами Администратора ожидающая ввода команд:

Здесь нужно ввести следующие команды аналогичные тем которые вводились в заметке по сбросу пароля на системную учетную запись в Windows Server 2008 R2, но можно и не сбрасывать пароль, а создать логин и пароль и дать административные привилегии:

X:\Sources>copy d:\Windows\System32\Utilman.exe d:\Windows\System32\Utilman.exe.backup

X:\Sources>copy d:\Windows\System32\cmd.exe d:\Windows\System32\Utilman.exe

Overwrite d:\Windows\System32\Utilman.exe? (Yes/No/All): y

Затем отключаю смонтированный инсталляционный образ Windows от контейнера с виртуальной системой:

Устройства — Оптические диски — Изъять диск из привода

Выключаю VM, закрыв открытое окно консоли командной строки и нажав на иконку «Turn off your PC»

Включаю VM, когда экран встанет на этапе нажатия сочетания клавиш: Ctrl + Alt + Del нужно нажать вот сюда (см. скриншот ниже), если не проделывалась процедура подмены исполняемого файла Utilman.exe, то ранее здесь бы запустилась утилита «Центра специальных возможностей», но т. к. я ее подменил, то запуститься консоль командной строки с правами СИСТЕМЫ, а это много больше чем административные права:

Когда такая консоль, системная консоль запущена в этот момент с системой можно делать все что угодно, создавать административного пользователя:

C:\Windows\system32\net user ekzorchik 712mbddr@ /add

C:\Windows\system32\net localgroup Administrators ekzorchik /add

Сбросил пароль на дефолтную административную учетную запись с логином Administrator:

C:\Windows\system32\net user Administrator 712mbddr@

По такому же принципу, но с использованием консольных команд можно делать с системой все что необходимо.

После того, как нужно еще раз загрузиться с установочного диск и произвести возврат utilman.exe на свое законное место, т. к. если попытаться проделать эту процедуру авторизовавшись в системе под административной учетной записью сделать этого не получиться. В доступе на такое посягательство исполняемых файлов администратору системы будет отказано от системы.

C:\Windows\system32\copy Utilman.exe.backup Utilman.exe

Overwrite Utilman.exe? (Yes/No/All): y

Access is denied.

К чему я писал данную заметку, просто у меня несколько дней назад была история. На домен контроллере поехало время, остановилась репликация, не работала авторизация ни под какой учетной записью на домен контроллере под управлением Windows Server 2012 R2 Standard, а вот с помощью шагов выше я попал в систему через восстановление контроллера домена и восстановил контроль на инфраструктурой. На этом у меня все, с уважением автор блога Олло Александр aka ekzorchik.

Есть терминальный сервер на Windows Server 2012 R2. Без AD. При создании нового пользователя указываю пункт "Требовать смены пароля при следующем входе в систему". Если подключаться к терминальному серверу с Windows 7 и старше , то этот пункт корректно отрабатывает. Спокойно меняю пароль и работаю. Если же подключаться с Windows 8 и младше - то получаю в ответ

ЧЯДНТ?

Даже не очень понимаю, как загуглить мою проблему.

Есть два варианта прохождения авторизации: на стороне клиента и на стороне сервера.

На скрине - авторизация на стороне клиента. Она позволяет ввести логин и пароль, которые потом отправляются на сервер и сервер даёт или не даёт разрешение на запуск сеанса. Других действий этот метод не разрешает.

Есть вариант - авторизация на стороне сервера. В этом случае пользователь получает доступ к экрану входа в систему

, где после введения логина и пароля, который он должен сменить, пользователь имеет возможность сменить этот самый пароль. В GPO это настраивается через параметр

Конфигурация компьютера -> Административные шаблоны -> Компаненты Windows -> Службы удалённых рабочих столов -> Узел сеансов удалённых рабочих столов -> Безопасность -> Требовать проверку подлинности пользователя для удаленных подключений путем проверки подлинности на уровне сети = Отключна

На локальной машине должно работать также.

Это издержки глупого механизма преаутентификации (как бишь его, "проверка подлинности на уровне сети" который), он проваливается, если пароль у пользователя невалидный. Поэтому этот флаг на терминалах слегка устарел, и действительно не позволяет сменить пароль при первом входе в систему. Вариант обхода - флаг снять и заставить пользователя сменить пароль сразу (извратный метод - выбить его из сессии через час после входа заходом на сервер под его учеткой, если он пароль не сменил, и оштрафовать сразу).

Совсем недавно мы писали о сроке действия пароля для пользователей Windows Server 2012. Сегодня предлагаем, не отходя далеко от темы, обсудить системные требования к сложности пароля, а также целесообразность и способ их отключения.

По умолчанию пароль должен быть не короче шести символов, не содержать в себе имени учетной записи, а еще в него должны входить знаки минимум трех из четырех групп:

Но, если у вас есть права администратора, вы можете отключить требования сложности пароля для всех пользователей вашего сервера.

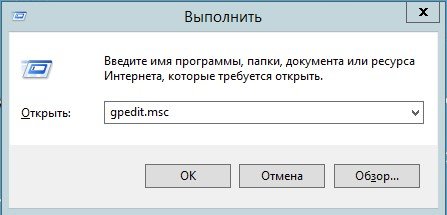

1. Выполните команду gpedit.msc: Win + R > пропишите gpedit.msc> ОК.

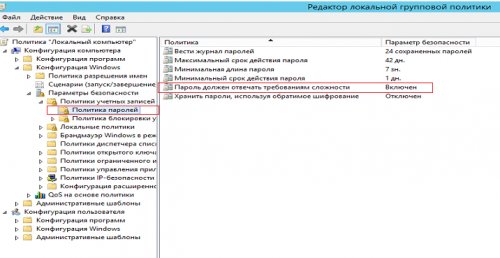

2. Перейдите: Конфигурация компьютера > Конфигурация Windows > Параметры безопасности > Политики учетных записей > Политика паролей > Пароль должен отвечать требованиям сложности.

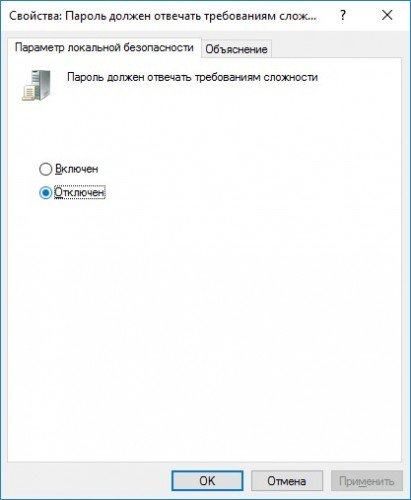

3. Выберите Отключен и нажмите ОК.

Вот и все, требования сложности отключены.

Полезно!

Также в Политике паролей можно изменить минимальный и максимальный сроки действия, длину и другие параметры пароля.

Отключить требования сложности пароля для Windows Server 2012 нетрудно, но мы все же рекомендуем подходить к этому вопросу взвешенно и учитывать элементарные советы по безопасности. В противном случае, будьте готовы однажды найти свой пароль в рейтинге самых ненадежных. Ведь часто именно слабый пароль – главная лазейка для злоумышленников. Необязательно генерировать новую комбинацию каждую неделю или раз в месяц, можно и реже. Просто не используйте для этих целей свою фамилию, имя дочери или название фирмы. И не забудьте позаботиться о безопасном сервере, грамотном администрировании и своевременном бэкапе – обращайтесь к нам за консультацией 24/7.

Читайте также: