Windows server 2012 отключить пользователя

Обновлено: 04.07.2024

Пользовательские учетные записи одни из самых популярных объектов в AD. Они нужны для аутентификации и авторизации на рабочих компьютерах и во многих сервисах, интегрированных с AD. Решение различных проблем связанных с УЗ пользователей, а также управление ими является одной из главных рутин для администраторов и специалистов хелпдеска. Данное руководство поможет вам сделать это несколькими способами. Чтобы управлять УЗ пользователей, необходимо войти на контроллер домена или сервер или устройство с установленными средствами удаленного администрирования сервера (RSAT) для Active Directory Domain Services.

Для того, чтобы не было ошибок доступа нам нужен аккаунт администратора домена или группы операторов учетных записей (Account Operators group) или нам нужна УЗ, которая делегирована на создание пользовательских объектов в домене или в нужной нам организационной единице (OU), которую мы будем использовать для хранения аккаунтов.

Как включить и отключить учетную запись пользователя в Active Directory

Когда вы хотите убрать возможность логина в AD для учетной записи пользователя, вы можете отключить ее. В том случае если объект пользователя отключен, но он вам снова нужен по какой-то причине, например, сотрудник вернулся из декретного отпуска, вы можете включить его снова. Вот руководство, как это сделать несколькими способами.

Включение и отключение УЗ пользователя с помощью Active Directory Users and Computers

Чтобы включить или отключить пользователя с помощью ADUC, сделайте следующее:

Войдите в Active Directory Users and Computers (dsa.msc). Найдите OU или контейнер, где содержится нужный вам аккаунт, щелкните правой кнопкой по OU и выберите «Find. ». В поле "Name" введите имя объекта и нажмите кнопку Find Now. В поле "Search" щелкните правой кнопкой мыши на юзера и выберите Enable account для включения УЗ или Disable account для ее отключения в зависимости от того, что вам нужно, и нажмите OK.

Включение и отключение аккаунта пользователя с помощью cmd.exe

Это задача для dsmod.exe, для включения учетной записи используйте его со следующими параметрами:

dsmod.exe "CN=GSoul,CN=Users,DC=office,DC=local" -disabled no

А эта команда отключит учетную запись:

dsmod.exe user "CN=GSoul,CN=Users,DC=office,DC=local" -disabled yes

Включение и отключение учетной записи пользователя с помощью Windows PowerShell

Ниже приведен код PowerShell для включения учетной записи пользователя:

Import-Module ActiveDirectory

Enable-ADAccount -Identity "CN=GRobinson,CN=Users,DC=office,DC=local"

А эта предназначена для отключения учетной записи пользователя:

Import-Module ActiveDirectory

Disable-ADAccount -Identity "CN=GRobinson,CN=Users,DC=office,DC=local"

Как установить срок действия учетной записи для пользователя

Учетные записи пользователей могут быть настроены с истечением срока действия после определенного периода времени.

Установка срока действия учетной записи с помощью Active Directory Users and Computers

Чтобы установить срок действия учетной записи в ADUC, выполните следующие простые шаги:

Откройте ADUC (dsa.msc), перейдите к OU или контейнеру, в котором находится нужный пользователь, щелкните правой кнопкой мыши на белом пространстве и выберите Find. . В поле Name введите имя или начало имени и нажмите кнопку Find Now. В результатах поиска выберите юзера, которому нужно установить срок действия. Щелкните правой кнопкой мыши на пользователя и выберите Properties. Перейдите на вкладку Account, в нижней части вкладки измените параметр Account expires (Истечение срока действия учетной записи) на End of: и выберите нужную дату. Нажмите OK, чтобы сохранить изменения.

Установка срока действия учетной записи с помощью командной строки

Используйте dsmod.exe для установки истечения срока действия учетной записи в Active Directory:

dsmod.exe user "CN=GSoul,CN=Users,DC=office,DC=local" -acctexpires 90

Установка срока действия учетной записи с помощью Windows PowerShell

Чтобы установить срок действия учетной записи для пользователя в Employees OU, выполните следующий PowerShell скрипт:

Import-Module ActiveDirectory

Set-ADAccountExpiration -Identity "CN=GSoul,OU=Employees,DC=office,DC=local" -DateTime "11/11/2021 12:00:00"

Автоматическое отключение локальных учетных записей через GPO

Локальные учетные записи являются слабым звеном в вопросе обеспечения безопасности Active Directory, позволяя получить доступ к системе в обход существующих политик, особенно если это учетные записи группы локальных администраторов. Поэтому, если безопасность для вас играет не последнюю роль, то локальные учетные записи следует отключить, лучше всего сразу после установки ОС. Но если по какой-либо причине это не было сделано, то самое время выполнить отключение централизовано, а поможет нам в этом инструмент групповых политик.

Отключаем встроенную учетную запись Администратора

Открываем оснастку Управление групповой политикой, создаем новую политику и открываем ее на редактирование. Переходим в Конфигурация компьютера - Настройка - Параметры панели управления - Локальные пользователи и группы, где выполняем действие Создать - Локальный пользователь.

В открывшемся окне выбираем: Действие - Обновить, Пользователь - Администратор (встроенная учетная запись), а также устанавливаем флаги Отключить учетную запись и Срок действия учетной записи не ограничен.

Данную политику следует нацеливать и линковать на OU (подразделение) с компьютерами.

Удаляем учетные записи из группы локальных Администраторов

Кроме локального Администратора в группу Администраторов входит как минимум первая созданная на компьютере учетная запись, также там могут быть и другие учетные записи. В целях безопасности правильно будет удалить их из этой группы, т.е. лишить привилегий локального Администратора. Данную настройку можно добавить в уже созданную нами политику.

Переходим в Конфигурация компьютера - Настройка - Параметры панели управления - Локальные пользователи и группы, где выполняем действие Создать - Локальная группа. Затем указываем следующие настройки: Действие - Обновить, Имя группы - Администраторы (встроенная учетная запись), ниже устанавливаем флаги Удалить всех пользователей-членов этой группы и Удалить все группы-члены этой группы. Затем добавляем в Члены группы группу Администраторы домена и группу техподдержки (если есть).

Данная политика также должна применяться к подразделению с компьютерами.

Отключение локальных учетных записей

Стандартными средствами GPO отключить произвольные локальные учетные записи нельзя, поэтому для этих целей будем использовать скрипт. Создайте новый файл и внесите в него следующее содержимое:

Сохраните его с расширением VBS, например, LocalAccountDisable.vbs

Разместите этот скрипт в общей папке? к которой имеют доступ все компьютеры, для примера будем использовать \\fileserver\share\LocalAccountDisable.vbs

Затем создадим новую или отредактируем уже существующую политику. Переходим в Конфигурация компьютера - Политики - Конфигурация Windows - Сценарии (запуск/завершение), открываем сценарий Автозагрузка и добавляем туда полный путь к нашему скрипту.

Данную политику также нацеливаем и линкуем на OU с компьютерами.

Как завершить сеанс пользователя windows server 2012

Описание проблемы

Методы завершения сессии пользователя не терминале

Существует несколько методов позволяющие выкинуть пользователя с сервера.

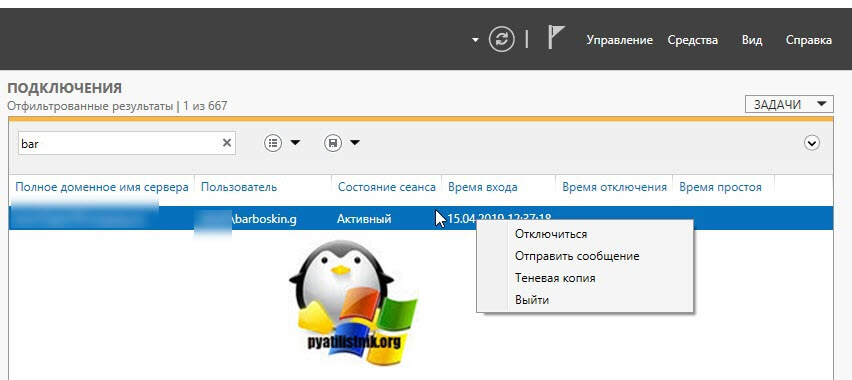

Как выкинуть пользователя из оснастки управления RDS

И так, у меня есть мой любимый, тестовый пользователь в Active Directory, по имени Барбоскин Геннадий Викторович. Предположим, что он зашел на терминальный стол и нам по причине зависания его сессии, нужно сделать ему выход. Первый метод, это использование оснастки по управлению RDS фермой, я вам рассказывал, как ее собирать. Открываем раздел с вашей коллекцией RDS фермы. В поисковом фильтре указываем логин или фамилию нужного сотрудника. В результате получаем хост, где он работает.

Второй метод разлогинить пользователя на терминальном сервере

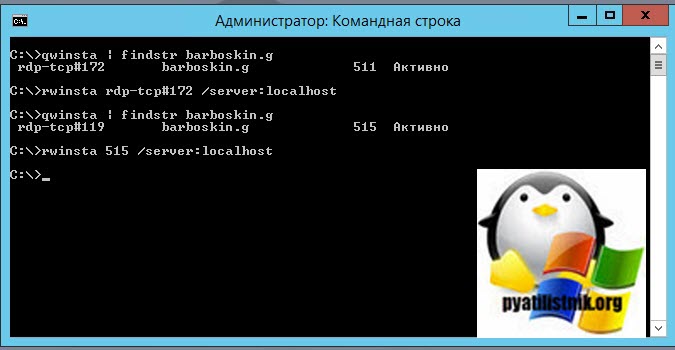

Использование утилиты RWINSTA

или удаленно qwinsta /server:имя сервера | findstr barboskin.g

И в первом и во втором случае, пользователь будет разлогинен с данного сервера. Данную команду можно запускать удаленно, со своего рабочего места, главное, чтобы были права на log off. Данный метод меня ни раз выручал в моей практике, например случай с зависшей сессией на Windows Server 2016, где вместо логина пользователя было имя (4).

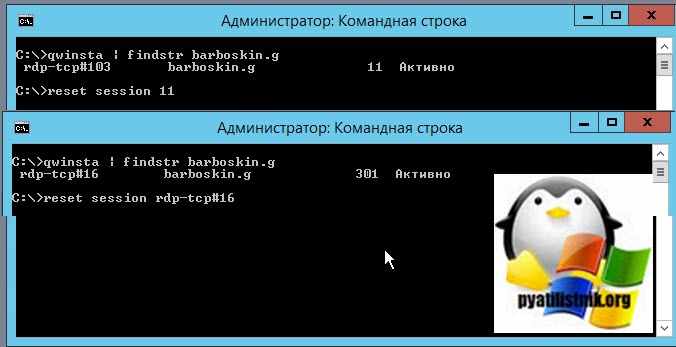

Как отключить пользователя через reset session

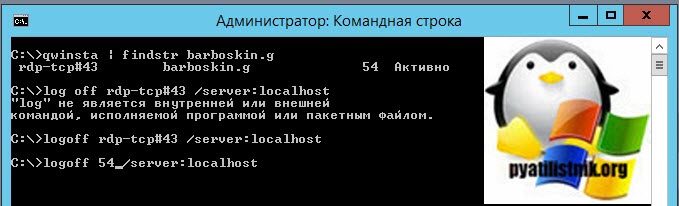

Как отключить пользователя через logoff

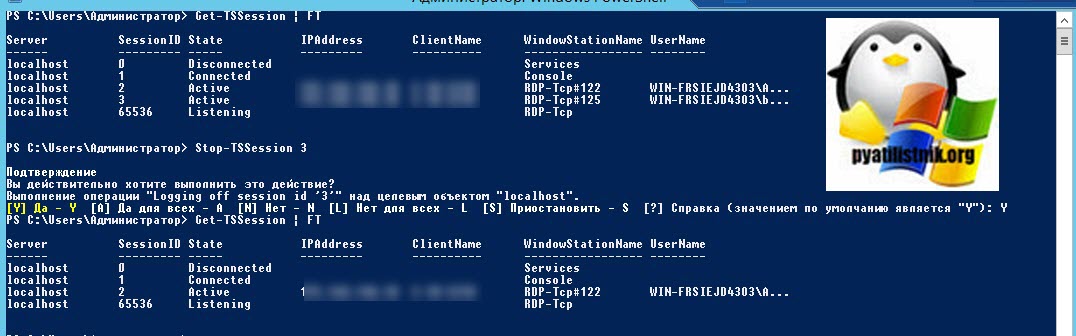

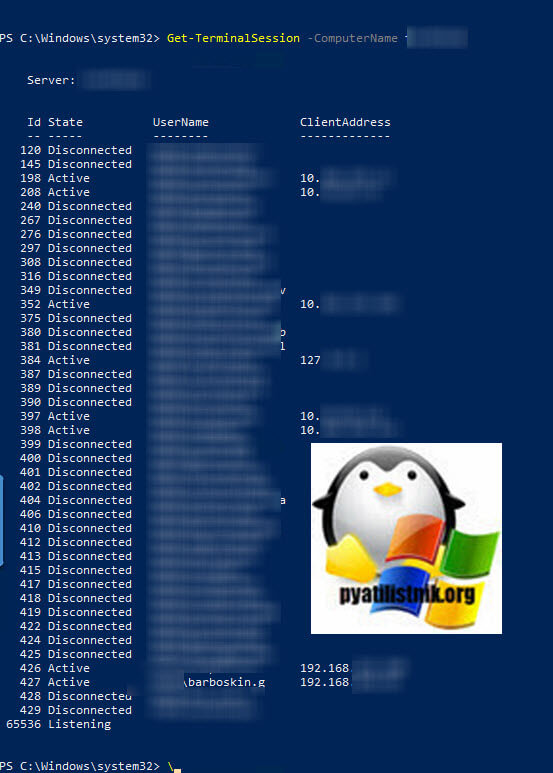

Выход пользователя через командлет Stop-TSSession

Есть такой замечательный командлет Stop-TSSession. Посмотрим на сервере ID и имя сеанса, для этого в открытой оболочке PowerShell введите:

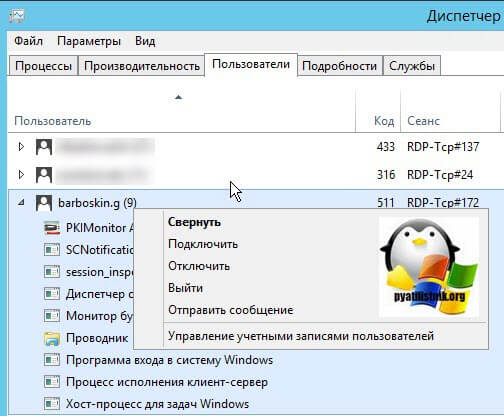

В итоге я вижу, что у пользователя barboskin.g SessionID 3. Далее пишем

Соглашаемся с тем, что будет производиться log off для данного пользователя. Проверяем, что сессия завершена. Можно вот таким простеньким скриптом из планировщика задач, разлогинивать сессии:

Выход пользователя через командлет Stop-TerminalSession

Данный командлет устанавливается отдельно, совместно с пакетом Pscx. Первым делом посмотрим локально или удаленно идентификаторы сессии пользователя, для которого мы хотим сделать log off. Выполняем команду:

Нужный мне ID сеанса 427. Далее воспользуемся командлетом Stop-TerminalSession, чтобы выкинуть пользователя и завершить его сессию.

Автовыход пользователя на сервере Windows. Использование его для оптимизации работы вашего VDS / VPS сервера

Анализируя поступающие заявки наших клиентов в службу технической поддержки и обращения к консультантам, мы заметили, что множество наших клиентов сталкиваются с такой проблемой как «автовыход», не понимая, что это и как с ней бороться.

Любой сервер в том числе и виртуальный сервер должен работать в постоянном режиме 24 х 7 х 365. И соответственно пользователь, который запускает программы на выполнение на сервере, рассчитывает, что они будут работать в таком же режиме. Именно на это и рассчитывают наши клиенты. Однако устанавливая на VPS сервер различного рода десктопное программное обеспечение, которое разрабатывалось «умельцами» без мысли, что существуют компьютеры, не имеющие мониторов, отключившись от сервера через какое-то время замечают, что его программа перестала работать должным образом, при том что сервер активен и доступен. Замечают это как правило при следующем подключении к серверу для анализа данных с как подразумевалось работавшего ПО. Проблема, очевидно в том, что данное ПО что-то пытается брать со свойств экрана (разрешение, позиция курсора и т.д.) при том, что ни экрана, ни курсора при отключенном сеансе нет.

Данная проблема является частным случаем ограничения работы сеансов по времени, за которую отвечает узел групповой политики «Службы удаленных рабочих столов» с одноименным названием «Ограничение сеансов по времени». Он позволяет гибким образом настраивать время работы запущенных сеансов или Ваших сотрудников на сервере при организации рабочих мест, что позволяет Вам более оптимально использовать ресурсы арендуемого сервера Windows VDS.

Запустим на сервере редактор «Локальной групповой политики» нажав сочетание клавиш Win+R и Набрав команду GPEDIT.MSC

Далее необходимо перейти по следующему пути в ветке «Конфигурация пользователя», если Вы хотите произвести настройки для текущего пользователя или в ветке «Конфигурация компьютера», если Вы хотите настроить для всех пользователей сервера.

1.«Задать ограничение по времени для отключенных сеансов»

При помощи этого параметра Вы можете указать промежуток времени в минутах, часах или днях, на протяжении которого открытые программы будут продолжать работать после отключения от сервера.

Если Вы хотите, чтобы Ваша программа работала на сервере в постоянном режиме и не происходило «автовыхода» при отключении, то данный параметр следует указать как Включен и выбрать Никогда. Что является решение выше описанной ситуации.

Данный параметр можно так же использовать в моменты, когда рабочий день сотрудника закончен, но на выполнение некоторых автономных процессов, которые не требуют вмешательства пользователя, нужно еще дополнительное время, в таком случае можно указать Включено и указать необходимо количество времени.

2.«Задать ограничение по времени для активных, но бездействующих сеансов служб удалённых рабочих столов»

Бездействующим сеансом считается тот сеанс, когда удаленный рабочий стол начинает простаивать без каких-либо операций ввода, со стороны пользователя. Сотрудник может подключиться к удаленному рабочему столу сервера, а затем по завершении рабочего дня попросту забыть отключиться от сервера и уйти домой. В таком случае сеанс активен, но простаивает и ресурсы выделяемые сервером и зарезервированные для этого пользователя, простаивают и соответственно расходуются не эффективно. В таком случае можно указать Включено и указать необходимо количество времени, после которого при простое, сеанс будет завершен.

3.«Задать ограничение по времени для активных сеансов служб удалённых рабочих столов»

Во втором и третьем случае обязательно включение параметра «Завершать сеанс при достижении ограничения по времени». Включение данного параметра указывает, чтобы производилось именно завершение сеанса пользователя, в противном случае будет производится только отключение сеанса, но не его завершение.

4.«Задать предел времени для выхода из сеансов RemoteApp»

Данный параметр позволяет Вам, завершать сеанс в момент, когда Вы не производили подключение к удаленному рабочему столу сервера, но подключение к серверу было установлено при помощи сторонних программ. При закрытии программы, если параметр «Не задан», то сеанс отключается, но не завершается. Для завершения сеанса необходимо указать Включено и установить время, так же доступен параметр «Немедленно».

Как завершить сеанс пользователя windows server 2012

Повторюсь, что в gpo все удалено, касаемо rdp.

Конечно же я применяла политики командой gpupdate /force, и даже перезагружала сервер.

вывод gpresult /r (картинки пока не дает прикреплять)

Программа формирования отчета групповой политики операционной системы

Microsoft (R) Windows (R) версии 2.0

c Корпорация Майкрософт (Microsoft Corporation), 2013. Все права защищены.

Создано 21.12.2017 в 18:55:42

Конфигурация ОС: Основной контроллер домена

Версия ОС: 6.3.9600

Имя сайта: Default-First-Site-Name

Перемещаемый профиль: Н/Д

Локальный профиль: C:\Users\Администратор

Подключение по медленному каналу: Нет

Как завершить сеанс пользователя windows server 2012

Войти

Авторизуясь в LiveJournal с помощью стороннего сервиса вы принимаете условия Пользовательского соглашения LiveJournal

удаленное управление сеансом пользователя windows 2012 r2

Спешим поделиться хорошей новостью: Microsoft вернула функционал Remote Desktop Shadowing в Windows Server 2012 R2 и Windows 8.1! Напомним, что режим Shadow (теневой сеанс) – может использовать администратором для просмотра и управления активной терминальной сессией любого пользователя. Этот режим работы поддерживается практически с первых версий терминального сервера Microsoft и неожиданно был убран в релизе Windows Server 2012 (связано с переносом стека rdp из режима ядра в пользовательский режим).

Кроме того, у режима RD Shadow и rdp клиента появился ряд новых интересных возможностей. Полный список опций rdp клиента mstsc.exe, определяющих возможность удаленного подключения к сессии конечного пользователя:

Mstsc.exe [/shadow:sessionID [/v:Servername] [/control] [/noConsentPrompt]]

/shadow:ID – подключится к терминальной сессии с указанным ID

/v:servername – имя терминального сервера (если не задано, используется текущий)

/control – возможность взаимодействия с сеансом пользователя (если не указано, используется режим просмотра сессии пользователя).

/noConsentPrompt – не запрашивать у пользователя подтверждение на подключение к сессии

Ограничения теневых сеансов RDS в Windows 2012 R2

Подключиться к сессии пользователя можно с помощью утилиты mstsc.exe или непосредственно из консоли Server Manager. Для этого в консоли Server Manager откройте коллекцию QuickSessionCollection.

Щелкнув по сессии интересующего пользователя, выберите в контекстном меню Shadow.

Появится окно параметров теневого подключения. Возможен просмотр (View) и управление (Control) сессией. Кроме того можно включить опцию Prompt for user consent (запросить согласие на подключение у пользователя).

Если выбрана опция «Запросить подтверждение», в сессии у пользователя появится запрос:

Winitpro\administrator is requesting to view your session remotely. Do you accept the request?

Если пользователь подтвердит, подключение, администратор увидит его рабочий стол и сможет взаимодействовать с ним.

Если же пользователь отклонит подключение, появится окно:

Если же попытаться подключится к сессии пользователя без запроса подтверждения, появится ошибка, сообщающая что такое поведение настроено групповой политикой:

Этой политикой можно настроить следующие варианты подключения по RD Shadow:

RDS Shadow из Powershell

Воспользоваться функционалом Remote Desktop Services Shadow можно и из Powershell.

В первую очередь покажем, как получить список сессий на терминальном сервере (сесии пользователей будут сгруппированы в группы в зависимости от их статуса):

На данном сервере мы обнаружили три активных терминальных сессии. Подключимся к сессии пользователя с ID сессии 3:

Как в MS Windows server завершить сессии пользователей в терминале в определенное время

Преамбула:

Как то, в одной конторе нужно было бэкапить файловую базу а она в свою очередь хранилась на серваке, к серваку юзвери цеплялись терминальным клиентом и работали с 1С, понадобилось перед бекапом гасить юзеров, точнее выходить из их сеансов.

И вот был написан скриптик, который по времени перед бекапом выкидывает пользователей.

Скрипт, кстати, во вложении (точнее, 3 скрипта: выкинуть всех, выкинуть активных и выкинуть отключенных).

Как это работает на примере скрипта, который выкидывает всех пользователей:

query user >user_temp_all.txt

2. Убираем из файла строку со словом “console”, так как консольного юзера не нужно выкидывать;

4. Убиваем файл start.bat;

del start.bat

5. Вдруг никто не подключен, соответственно файл user.txt будет пустой, а файл скрипта нам нужен в любом случае, надо создать и написать что-то в файл, чтобы он смог запуститься;

@echo rem begin files start.bat>start.bat

for в принципе сама команда, ключ /F означает перебрать и выполнить команду для каждой строки

параметр skip=2 означает, что пропустим 2-е первые строчки

параметр tokens=3 означает, что берем в строке 3-е значение, разделенное пробелами или «,» или «таб.» и помещаем его в переменную %%i

Разберем следующий кусок in (user.txt) DO echo logoff %%i >>start.bat

In (user.txt) означает, что перебираем файл user.txt

DO echo logoff %%i>>start.bat выполнить команду echo logoff %%i (сюда подставляется ид сеанса или значение переменной %%i) и результат добавить к файлу start.bat, команда эхо просто выводит в поток то, что написано после этого слова

7. Первый этап закончили, теперь нужно обработать неактивные сессии, допишем в файл start.bat строчку «echo rem NoAction session» просто чтобы видеть где закончился 1-й этап скрипта, так как файл start.bat не удаляется, то можно посмотреть что в нем было после запуска;

@echo rem NoAction session >>start.bat

8. Принцип второго этапа аналогичный первому, теперь в файле с сессиями ищем строки со словом «Диск», это те сеансы, которые отключены;

И, как видно, из файла строка со статусом «Диск» не имеет Имя сеанса и соответственно в отключенном сеансе ID сеанса является 2-й переменной, если пробел считать разделителем, а при активном сеансе она является 3-й переменной, поэтому в первом этапе параметр tokens=3, а во втором этапе tokens=2, вот поэтому скрипт разбил на 2 части

9. Теперь убиваем лишние файлы

del user_temp.txt

del user.txt

10. Запускаем наш батник, который у нас получился, и результат работы выводим в файл log_logoff.txt

start.bat > log_logoff.txt

З.Ы.: почему не убили все файлы? чтобы видеть, какие вообще были сеансы после запуска скрипта.

Автоматическое отключение локальных учетных записей через GPO

Локальные учетные записи являются слабым звеном в вопросе обеспечения безопасности Active Directory, позволяя получить доступ к системе в обход существующих политик, особенно если это учетные записи группы локальных администраторов. Поэтому, если безопасность для вас играет не последнюю роль, то локальные учетные записи следует отключить, лучше всего сразу после установки ОС. Но если по какой-либо причине это не было сделано, то самое время выполнить отключение централизовано, а поможет нам в этом инструмент групповых политик.

Отключаем встроенную учетную запись Администратора

Открываем оснастку Управление групповой политикой, создаем новую политику и открываем ее на редактирование. Переходим в Конфигурация компьютера - Настройка - Параметры панели управления - Локальные пользователи и группы, где выполняем действие Создать - Локальный пользователь.

В открывшемся окне выбираем: Действие - Обновить, Пользователь - Администратор (встроенная учетная запись), а также устанавливаем флаги Отключить учетную запись и Срок действия учетной записи не ограничен.

Данную политику следует нацеливать и линковать на OU (подразделение) с компьютерами.

Удаляем учетные записи из группы локальных Администраторов

Кроме локального Администратора в группу Администраторов входит как минимум первая созданная на компьютере учетная запись, также там могут быть и другие учетные записи. В целях безопасности правильно будет удалить их из этой группы, т.е. лишить привилегий локального Администратора. Данную настройку можно добавить в уже созданную нами политику.

Переходим в Конфигурация компьютера - Настройка - Параметры панели управления - Локальные пользователи и группы, где выполняем действие Создать - Локальная группа. Затем указываем следующие настройки: Действие - Обновить, Имя группы - Администраторы (встроенная учетная запись), ниже устанавливаем флаги Удалить всех пользователей-членов этой группы и Удалить все группы-члены этой группы. Затем добавляем в Члены группы группу Администраторы домена и группу техподдержки (если есть).

Данная политика также должна применяться к подразделению с компьютерами.

Отключение локальных учетных записей

Стандартными средствами GPO отключить произвольные локальные учетные записи нельзя, поэтому для этих целей будем использовать скрипт. Создайте новый файл и внесите в него следующее содержимое:

Сохраните его с расширением VBS, например, LocalAccountDisable.vbs

Разместите этот скрипт в общей папке? к которой имеют доступ все компьютеры, для примера будем использовать \\fileserver\share\LocalAccountDisable.vbs

Затем создадим новую или отредактируем уже существующую политику. Переходим в Конфигурация компьютера - Политики - Конфигурация Windows - Сценарии (запуск/завершение), открываем сценарий Автозагрузка и добавляем туда полный путь к нашему скрипту.

Данную политику также нацеливаем и линкуем на OU с компьютерами.

Читайте также: