Windows server домен что это

Обновлено: 01.07.2024

Этичный хакинг и тестирование на проникновение, информационная безопасность

Оглавление

8. Групповые политики

9. Управление пользователями и компьютерами Active Directory. Группы. Организационные единицы

10. Настройка траста и сайта доменов

11. Другие службы и роли Active Directory

12. Настройка Samba (Active Directory для Linux)

13. Инструменты для аудита безопасности Active Directory

Что такое Active Directory

Active Directory — это технология Microsoft, которая представляет собой распределенную базу данных, в которой хранятся объекты в иерархическом, структурированном и безопасном формате. Объекты AD обычно представляют пользователей, компьютеры, периферийные устройства и сетевые службы. Каждый объект уникально идентифицируется своим именем и атрибутами. Домен, лес и дерево представляют собой логические подразделения инфраструктуры AD.

Домены Windows обычно используются в больших сетях — корпоративных сетях, школьных сетях и государственных сетях. Они не то, с чем вы столкнётесь дома, если у вас нет ноутбука, предоставленного вашим работодателем или учебным заведением.

Типичный домашний компьютер — обособленный объект. Вы управляете настройками и учётными записями пользователей на компьютере. Компьютер, присоединённый к домену, отличается — этими настройками управляет контроллер домена.

Что такое домен?

Домены Windows предоставляют сетевым администраторам возможность управлять большим количеством компьютеров и контролировать их из одного места. Один или несколько серверов, известных как контроллеры домена, контролируют домен и компьютеры на нём.

Домены обычно состоят из компьютеров в одной локальной сети. Однако компьютеры, присоединённые к домену, могут продолжать обмениваться данными со своим контроллером домена через VPN или подключение к Интернету. Это позволяет предприятиям и учебным заведениям удалённо управлять ноутбуками, которые они предоставляют своим сотрудникам и учащимся.

Когда компьютер присоединён к домену, он не использует свои собственные локальные учётные записи пользователей. Учётные записи пользователей и пароли устанавливаются на контроллере домена. Когда вы входите в систему в этом домене, компьютер аутентифицирует имя вашей учётной записи и пароль с помощью контроллера домена. Это означает, что вы можете войти в систему с одним и тем же именем пользователя и паролем на любом компьютере, присоединённом к домену.

Сетевые администраторы могут изменять параметры групповой политики на контроллере домена. Каждый компьютер в домене получит эти настройки от контроллера домена, и они переопределят любые локальные настройки, указанные пользователями на своих компьютерах. Все настройки контролируются из одного места. Это также «блокирует» компьютеры. Вероятно, вам не будет разрешено изменять многие системные настройки на компьютере, присоединённом к домену.

Другими словами, когда компьютер является частью домена, организация, предоставляющая этот компьютер, управляет и настраивает его удалённо. Они контролируют ПК, а не тот, кто им пользуется.

Поскольку домены не предназначены для домашних пользователей, к домену можно присоединить только компьютер с версией Windows Professional или Enterprise. Устройства под управлением Windows RT также не могут присоединяться к доменам.

Для чего нужна Active Directory

Когда вы используете Active Directory, все разрешения устанавливаются контроллером домена. Это означает, что сетевой администратор уже сообщил контроллеру домена, какие разрешения назначить каждому пользователю. Это делает всю цифровую коммуникацию более эффективной.

Что может администратор сети через Active Directory?

Не всем в вашей организации обязательно нужен доступ ко всем файлам/документам, имеющим отношение к вашей компании. С помощью Active Directory вы можете предоставить отдельным пользователям разрешение на доступ к любым файлам/дискам, подключённым к сети, чтобы все участвующие стороны могли использовать ресурсы по мере необходимости. Кроме того, вы можете указать ещё более точные разрешения. Чтобы проиллюстрировать это, давайте рассмотрим пример: предположим, у вашей компании есть каталог в сети для всех документов, относящихся к кадрам. Сюда могут входить любые формы, которые нужны сотрудникам для подачи в отдел кадров (официальные запросы, официальные жалобы и так далее). Предположим также, что в каталоге есть таблица, в которой указано, когда сотрудники будут в отпуске и отсутствовать в офисе. Ваш сетевой администратор может предоставить всем пользователям доступ к этому каталогу только для чтения, что означает, что они могут просматривать документы и даже распечатывать их, но они не могут вносить какие-либо изменения или удалять документы. Затем администратор может предоставить расширенные права вашему менеджеру/директору по персоналу или любому другому сотруднику отдела кадров, которому потребуется редактировать файлы, хранящиеся в каталоге.

Ещё одним огромным плюсом для сетевых администраторов, использующих Active Directory, является то, что они могут выполнять обновления в масштабе всей сети одновременно. Когда все ваши машины автономны и действуют независимо друг от друга, вашим сетевым администраторам придётся переходить от машины к машине каждый раз, когда необходимо выполнить обновления. Без Active Directory им пришлось бы надеяться, что все сотрудники обновят свои машины самостоятельно.

AD позволяет централизовать управление пользователями и компьютерами, а также централизовать доступ к ресурсам и их использование.

Вы также получаете возможность использовать групповую политику, когда у вас настроена AD. Групповая политика — это набор объектов, связанных с подразделениями, которые определяют параметры для пользователей и/или компьютеров в этих подразделениях. Например, если вы хотите сделать так, чтобы в меню «Пуск» не было опции «Завершение работы» для 500 лабораторных ПК, вы можете сделать это с помощью одного параметра в групповой политике. Вместо того, чтобы тратить часы или дни на настройку правильных записей реестра вручную, вы создаёте объект групповой политики один раз, связываете его с правильным OU (organizational units, организационные единицы) или несколькими OU, и вам больше никогда не придётся об этом думать. Существуют сотни объектов групповой политики, которые можно настроить, и гибкость групповой политики является одной из основных причин доминирования Microsoft на корпоративном рынке.

Что нужно для Active Directory

Active Directory можно включить на компьютерах с Windows Server. На не серверных компьютерах (например, с Windows 10), можно установить и включить Active Directory Lightweight Directory Services, то есть средства удалённого администрирования сервера: средства доменных служб Active Directory и служб облегчённого доступа к каталогам. Они предоставляют сервер LDAP (Lightweight Directory Access Protocol, облегчённый протокол доступа к каталогам). Он работает как служба Windows и предоставляет каталог для аутентификации пользователей в сети. Это лёгкая альтернатива полноценному серверу Active Directory, которая будет полезна только в определённых бизнес-сетях.

Active Directory Domain Services

Когда люди говорят «Active Directory», они обычно имеют в виду «доменные службы Active Directory» (Active Directory Domain Services, AD DS). Важно отметить, что существуют другие роли/продукты Active Directory, такие как службы сертификации, службы федерации, службы облегчённого доступа к каталогам, службы управления правами и так далее.

Доменные службы Active Directory — это сервер каталогов Microsoft. Он предоставляет механизмы аутентификации и авторизации, а также структуру, в которой могут быть развёрнуты другие связанные службы (службы сертификации AD, федеративные службы AD и так далее). Это совместимая с LDAP база данных, содержащая объекты. Наиболее часто используемые объекты — это пользователи, компьютеры и группы. Эти объекты могут быть организованы в организационные единицы (OU) по любому количеству логических или бизнес-потребностей. Затем объекты групповой политики (GPO) можно связать с подразделениями, чтобы централизовать настройки для различных пользователей или компьютеров в организации.

Контроллер домена

Сервер, который хостит AD DS — это Контроллер домена (Domain Controller (DC)).

Диспетчер серверов и Windows Admin Center

Управлять всем этим можно через различные программы. Более старым вариантом является Диспетчер серверов (Server Manager). Он позволяет установить Active Directory Domain Services (AD DS) и назначить компьютеру роль Domain Controller (DC).

Новым ПО для управления компьютерами является Windows Admin Center. Данное программное обеспечение является облегчённым с технической точки зрения (работает в веб браузерах), но при этом более функциональное с точки зрения возможностей. Microsoft активно продвигает Windows Admin Center как приложение которое включает в себя функциональность Диспетчера серверов (Server Manager), а также превосходит её, предлагая множество дополнительных функций и удобные интерфейсы для управления и мониторинга компьютерами.

На самом деле, Windows Admin Center не является полноценной заменой ни для Server Manager, ни для другой оснастки. Это программное обеспечение сильно облегчает выполнение многих популярных действий по администрированию компьютеров и серверов, но для некоторых узкоспециализированных настроек требуется другое ПО.

Мы рассмотрим работу с Active Directory в каждом из этих приложений. Также мы рассмотрим развёртывание и управление Active Directory в PowerShell.

Чем рабочие группы отличаются от доменов

Рабочая группа — это термин Microsoft для компьютеров Windows, подключённых через одноранговую сеть. Рабочие группы — это ещё одна организационная единица для компьютеров Windows в сети. Рабочие группы позволяют этим машинам обмениваться файлами, доступом в Интернет, принтерами и другими ресурсами по сети. Одноранговая сеть устраняет необходимость в сервере для аутентификации.

Каждый компьютер Windows, не присоединённый к домену, является частью рабочей группы. Рабочая группа — это группа компьютеров в одной локальной сети. В отличие от домена, ни один компьютер в рабочей группе не контролирует другие компьютеры — все они объединены на равных. Для рабочей группы пароль также не требуется.

Рабочие группы использовались для общего доступа к домашним файлам и принтерам в предыдущих версиях Windows. Теперь вы можете использовать домашнюю группу чтобы легко обмениваться файлами и принтерами между домашними ПК. Рабочие группы теперь переведены в фоновый режим, поэтому вам не нужно о них беспокоиться — просто оставьте имя рабочей группы по умолчанию WORKGROUP и настройте общий доступ к файлам домашней группы.

Есть несколько различий между доменами и рабочими группами:

- В доменах, в отличие от рабочих групп, могут размещаться компьютеры из разных локальных сетей.

- Домены могут использоваться для размещения гораздо большего числа компьютеров, чем рабочие группы. Домены могут включать тысячи компьютеров, в отличие от рабочих групп, у которых обычно есть верхний предел, близкий к 20.

- В доменах имеется по крайней мере один сервер — это компьютер, который используется для управления разрешениями и функциями безопасности для каждого компьютера в домене. В рабочих группах нет сервера, и все компьютеры равноправны.

- Пользователям домена обычно требуются идентификаторы безопасности, такие как логины и пароли, в отличие от рабочих групп.

Является ли мой компьютер частью домена?

Если у вас есть домашний компьютер, он почти наверняка не является частью домена. Вы можете настроить контроллер домена дома, но нет причин для этого, если вам действительно это не нужно для чего-то. Если вы используете компьютер на работе или в школе, скорее всего, ваш компьютер является частью домена. Если у вас есть портативный компьютер, предоставленный вам на работе или в школе, он также может быть частью домена.

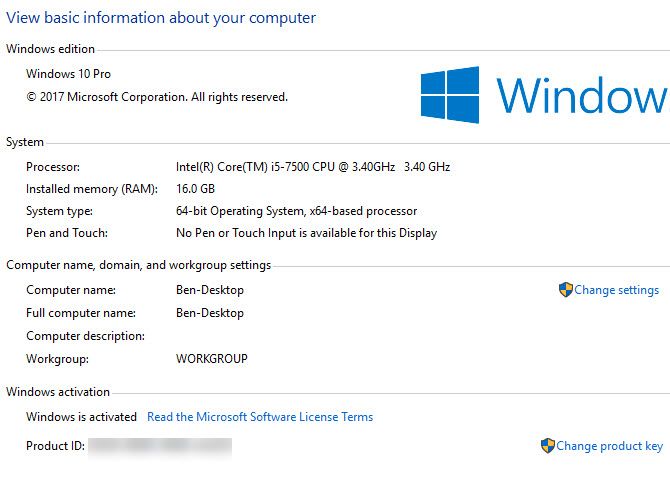

Вы можете быстро проверить, является ли ваш компьютер частью домена. Откройте приложение «Параметры» (Win+x).

Нажмите «Система».

Перейдите на вкладку «О программе» и найдите пункт «Переименовать этот ПК (для опытных пользователей)»:

Если вы видите «Домен»: за которым следует имя домена, ваш компьютер присоединён к домену.

Если вы видите «Рабочая группа»: за которым следует имя рабочей группы, ваш компьютер присоединён к рабочей группе, а не к домену.

В англоязычной версии это соответственно «Settings» → «System» → «About» → «Rename this PC (advanced)».

Используя командную строку (PowerShell) вы также можете узнать, прикреплён ли компьютер к домену или входит в рабочую группу.

Для этого выполните команду (можно за один раз всё скопировать-вставить в окно терминала):

Режимы работы определяют доступные возможности домена или леса доменных служб Active Directory (AD DS). Они также определяют, какие операционные системы Windows Server можно запускать на контроллерах домена в домене или лесу. Однако режимы работы не влияют на то, какие операционные системы можно запускать на рабочих станциях и рядовых серверах, которые присоединены к домену или лесу.

При развертывании AD DS задайте для режимов работы домена и леса самое высокое значение, которое может поддерживать среда. Так вы сможете использовать максимальное количество функций AD DS. При развертывании нового леса будет предложено задать его режим работы, а затем задать режим работы домена. Для режима работы домена можно установить значение, превышающее значение режима работы леса. Однако для него нельзя задать значение, которое будет ниже значения режима работы леса.

После прекращения поддержки Windows Server 2003, 2008 и 2008 R2 эти контроллеры доменов необходимо будет обновить до Windows Server 2012, 2012 R2, 2016 или 2019. В результате все контроллеры домена, работающие под управлением Windows Server 2008 R2 и более старых версий, необходимо удалить из домена.

В режимах работы домена Windows Server 2008 и более новых версий для репликации содержимого папки SYSVOL между контроллерами домена используется репликация службы распределенных файловых систем (DFS). Если вы создаете домен в режиме работы домена Windows Server 2008 или более новых версий, для репликации SYSVOL автоматически используется репликация DFS. Если вы создаете домен в более низком режиме работы, необходимо перейти от репликации FRS к DFS для SYSVOL. Чтобы выполнить переход, можно следовать инструкциям в TechNet или ознакомиться с упрощенным набором шагов в блоге Microsoft File Cabinet группы разработчиков хранилища. Windows Server 2016 RS1 — это последний выпуск Windows Server с FRS.

Windows Server 2019

В этом выпуске нет новых режимов работы леса или домена.

Минимальным требованием для добавления контроллера домена Windows Server 2019 является режим работы Windows Server 2008. В домене также должна использоваться репликация DFS в качестве подсистемы для репликации SYSVOL.

Windows Server 2016

Поддерживаемые операционные системы контроллера домена:

- Windows Server 2019

- Windows Server 2016

Функции режима работы леса Windows Server 2016

- Доступны все функции, доступные в режиме работы леса Windows Server 2012 R2, а также:

Функции режима работы домена Windows Server 2016

-

Все функции Active Directory по умолчанию, все функции из режима работы домена Windows Server 2012 R2, а также:

- Windows Server 2019

- Windows Server 2016

- Windows Server 2012 R2

- Этот режим работы предоставляет все функции, доступные в режиме работы леса Windows Server 2012, но не дополнительные функции.

- Все функции Active Directory по умолчанию, все функции из режима работы домена Windows Server 2012, а также:

- Защита со стороны контроллера домена для защищенных пользователей. Защищенные пользователи, которые выполняют проверку подлинности в домене Windows Server 2012 R2, больше не могут:

- проходить проверку подлинности с помощью проверки подлинности NTLM;

- использовать наборы шифров DES и RC4 в предварительной проверке подлинности Kerberos;

- делегироваться в рамках неограниченного или ограниченного делегирования;

- выполнять продление пользовательских билетов (TGT) и использовать их более 4 часов.

- Новые политики Active Directory на основе леса, которые могут применяться к учетным записям в доменах Windows Server 2012 R2 для определения узлов, из которых учетная запись может выполнять вход, и применения условий управления доступом для проверки подлинности служб, запущенных через учетную запись.

- Новый объект Active Directory на основе леса, который может создать связь между пользователем, управляемой службой и компьютером, учетными записями, которые будут использоваться для классификации учетных записей для политик или изоляции проверки подлинности.

Windows Server 2012

Поддерживаемые операционные системы контроллера домена:

- Windows Server 2019

- Windows Server 2016

- Windows Server 2012 R2

- Windows Server 2012

Функции режима работы леса Windows Server 2012

- Этот режим работы предоставляет все функции, доступные в режиме работы леса Windows Server 2008 R2, но не дополнительные функции.

Функции режима работы домена Windows Server 2012

- Все функции Active Directory по умолчанию, все функции из режима работы домена Windows Server 2008 R2, а также:

- Поддержка KDC-утверждений, комплексной проверки подлинности и политика административных шаблонов KDC защиты Kerberos имеет два параметра ("Всегда предоставлять утверждения" и "Отклонять запросы проверки подлинности без защиты"), требующие режима работы домена Windows Server 2012. Дополнительную информацию см. в статье What's New in Kerberos Authentication (Новые возможности проверки подлинности Kerberos).

Windows Server 2008 R2

Поддерживаемые операционные системы контроллера домена:

- Windows Server 2019

- Windows Server 2016

- Windows Server 2012 R2

- Windows Server 2012

- Windows Server 2008 R2

Функции режима работы леса Windows Server 2008 R2

- Все возможности, доступные в режиме работы леса Windows Server 2003, плюс следующие возможности:

- Корзина Active Directory, позволяющая восстанавливать удаленные объекты во время выполнения AD DS.

Функции режима работы домена Windows Server 2008 R2

- Все функции Active Directory по умолчанию, все функции из режима работы домена Windows Server 2008, а также:

- Контроль механизма проверки подлинности, добавляющий в пакет сведения о способе входа в систему (смарт-карта или имя пользователя и пароль), который используется для проверки подлинности пользователей домена в маркере Kerberos каждого пользователя. Если эта функция включена в сетевой среде, в которой развернута инфраструктура управления федеративными удостоверениями, например службы федерации Active Directory (AD FS), то данные маркера могут извлекаться при каждой попытке доступа пользователя к поддерживающим утверждения приложениям, которые были разработаны для определения авторизации на основе способа входа пользователя в систему.

- Автоматическое управление именем субъекта-службы для служб, запущенных на определенном компьютере в контексте управляемой учетной записи службы при изменении имени или имени узла DNS-сервера учетной записи компьютера. Дополнительные сведения об управляемых учетных записях службы см. в статье Service Accounts Step-by-Step Guide (Пошаговое руководство по учетным записям служб).

Windows Server 2008

Поддерживаемые операционные системы контроллера домена:

- Windows Server 2019

- Windows Server 2016

- Windows Server 2012 R2

- Windows Server 2012

- Windows Server 2008 R2

- Windows Server 2008

Функции режима работы леса Windows Server 2008

- Этот режим работы предоставляет все функции, доступные при режиме работы леса Windows Server 2003, но не имеет дополнительных функций.

Функции режима работы домена Windows Server 2008

-

Доступны все функции AD DS по умолчанию, все функции из режима работы домена Windows Server 2003, а также:

- Общее количество неудачных попыток входа на сервер Windows Server 2008, присоединенный к домену, или рабочую станцию Windows Vista.

- Общее количество неудачных попыток входа после удачного входа на сервер Windows Server 2008 или рабочую станцию Windows Vista.

- Время последней неудачной попытки входа на Windows Server 2008 или рабочую станцию Windows Vista.

- Время последней удачной попытки входа на сервер Windows Server 2008 или рабочую станцию Windows Vista.

- Удаление элементов из меню «Пуск»

- Остановить пользователей

- Основанная на рабочей группе (одноранговая).

- Доменная (сеть на основе управляющего сервера).

- за хранение данных – файловый сервер;

- за открытие и работу программ для сотрудников – терминальный;

- за почту – почтовый;

- за управление доступами и прочим – контроллер домена.

- Server 2003 – Windows XP и более старые

- Server 2008 – Windows XP, Vista

- Server 2008 R2 – Windows XP, Vista, 7

- Server 2012 – Windows XP, Vista, 7, 8

- Server 2012 R2 – Windows XP, Vista, 7, 8, 8.1

- Server 2016 – Windows XP, Vista, 7, 8, 8.1, 10

- упростить работу с информацией – сотрудник видит только те материалы, которые необходимы ему для работы;

- создать границы – каждый сотрудник в компании четко знает свою сферу влияния;

- сократить возможность утечки информации – менеджер не может «слить» кому-то Вашу бухгалтерию, или бухгалтер – всех Ваших клиентов.

- сторонний софт может быть пиратским, и компания попадает под риск получить штраф в случае проверки;

- можно установить вирус, который убьет всю информацию на компьютере, либо будет передавать данные с компьютера сторонним лицам;

- можно установить развлекательные игры и таким образом саботировать работу;

- можно открыть шифратор и зашифровать все данные о компании;

- можно наставить столько всего на компьютер, что он будет тормозить и работа станет невозможной и т.д.

Поддержка репликации распределенной файловой системы (DFS) для системного тома Windows Server 2003 (SYSVOL).

Поддержка репликации DFS обеспечивает более надежную и управляемую репликацию содержимого SYSVOL.

Начиная с Windows Server 2012 R2, служба репликации файлов (FRS) не рекомендуется к использованию. Для нового домена, созданного на контроллере домена под управлением Windows Server 2012 R2 (не ниже), должен быть установлен режим работы домена Windows Server 2008 или выше.

Пространства имен DFS на основе домена, работающие в режиме Windows Server 2008, включая поддержку перечисления на основе доступа и повышенную масштабируемость. Для пространств имен на основе домена в режиме Windows Server 2008 также требуется, чтобы лес использовал режим работы леса Windows Server 2003. Дополнительные сведения см. в статье Choose a Namespace Type (Выбор типа пространства имен).

Поддержка алгоритма AES (AES 128 и AES 256) для протокола Kerberos. Чтобы TGT выдавался с помощью AES, режим работы домена должен быть Windows Server 2008 или выше, а пароль домена необходимо изменить.

Дополнительные сведения см. в статье Kerberos Enhancements (Дополнительные возможности Kerberos).

При повышении режима работы домена до Windows Server 2008 или выше на контроллере домена могут возникать ошибки проверки подлинности, если он уже выполнил репликацию изменения DFL, но еще не обновил пароль KRBTGT. В данном случае при перезапуске службы KDC на контроллере домена будет запущено обновление нового пароля KRBTGT в памяти и устранены связанные ошибки проверки подлинности.

В данных о последнем интерактивном входе в систему приведены следующие сведения:

Детальные политики паролей позволяют задавать политики паролей и политики блокирования учетных записей для пользователей и глобальных групп безопасности в домене. Дополнительные сведения см. в статье AD DS Fine-Grained Password and Account Lockout Policy Step-by-Step Guide (Пошаговое руководство по детальной настройке политик блокировки учетных записей и паролей доменных служб Active Directory).

Если вы используете компьютер на работе или в школе, он почти наверняка является частью домена Windows. Но что это на самом деле означает? Что делает домен, и каковы преимущества присоединения компьютера к нему?

Давайте посмотрим, что такое домен Windows, как они работают и почему компании используют их.

Что такое домен Windows?

Поскольку домены предназначены не для домашних пользователей, только для Windows версии Professional или Enterprise

могу присоединиться к одному. Вам также потребуется копия Windows Server для контроллера домена, поскольку она включает в себя необходимое программное обеспечение, такое как Active Directory (подробнее об этом позже).

Как вы знаете, если ваш компьютер находится в домене?

Если у вас есть домашний компьютер, очень маловероятно, что вы находитесь в домене. Вы можете создать домен в своей домашней сети, но в этом нет особого смысла. Но если вы используете компьютер, предоставленный вашей работой или школой, он почти наверняка находится в домене.

![Что такое домен Windows - статус домена компьютера]()

Чтобы проверить, является ли ваш компьютер частью домена, откройте Панель управления и нажмите система запись. Заглянуть под Имя компьютера раздел. Если вы видите Workgroup вход с РАБОЧАЯ (по умолчанию) или другое имя в списке, ваш компьютер не находится в домене. Точно так же, если вы видите Домен здесь, то ваш компьютер находится в домене.

Эти шаги также позволяют вам найти ваше доменное имя на вашем компьютере.

Домены против рабочих групп

Прежде чем мы обсудим больше о доменах, мы должны кратко упомянуть, как они сравниваются с рабочими группами. Если компьютер не принадлежит домену, он входит в рабочую группу

, Они гораздо более слабые, чем домены, поскольку у них нет центральной власти. У каждого компьютера свои правила.

В современных версиях Windows рабочие группы на самом деле являются формальностью, особенно когда Microsoft отказывается от функции HomeGroup.

, Windows никогда не просит вас настроить один, и они используются только для обмена файлами между устройствами в вашей сети

, Microsoft хочет, чтобы вы использовали OneDrive для этого

в настоящее время, поэтому, если вы не хотите настраивать свою собственную рабочую группу, вам не нужно беспокоиться об этом.

Что такое учетная запись пользователя домена?

В отличие от персонального компьютера, подключенный к домену ПК не использует локальные учетные записи

, Вместо этого контроллер домена управляет логинами. Используя Microsoft Active Directory, программное обеспечение для управления пользователями, сетевые администраторы могут легко создавать новых пользователей и отключать старых. Они также могут добавлять пользователей в определенные группы, чтобы разрешить доступ к частным папкам сервера.

Экран входа в Windows выглядит немного иначе, когда вы используете компьютер, подключенный к домену. Вместо локального имени пользователя вам необходимо убедиться, что вы входите в домен под своим именем пользователя. Таким образом, ваш логин будет выглядеть примерно так MyDomain \ StegnerB01.

Контроль домена и групповая политика в Windows

Самым большим преимуществом доменов является простота управления несколькими компьютерами одновременно. Без домена ИТ-персоналу пришлось бы индивидуально управлять каждым компьютером в компании. Это означает настройку параметров безопасности, установку программного обеспечения и управление учетными записями пользователей вручную. Хотя это может работать для крошечной компании, это не масштабируемый подход, и он быстро станет неуправляемым.

Наряду с управлением пользователями Active Directory присоединение компьютеров к домену позволяет использовать групповую политику. Мы обсудили, как групповая политика полезна на вашем ПК

, но он действительно предназначен для корпоративного использования.

Используя контроллер домена, администраторы могут настраивать все виды безопасности и использовать политики для всех компьютеров. Например, групповая политика упрощает применение всех следующих методов:

Это лишь небольшая часть того, что позволяет групповая политика. Администраторы могут настроить эти изменения один раз и применить их ко всем компьютерам, даже к новым, которые они настроят позже.

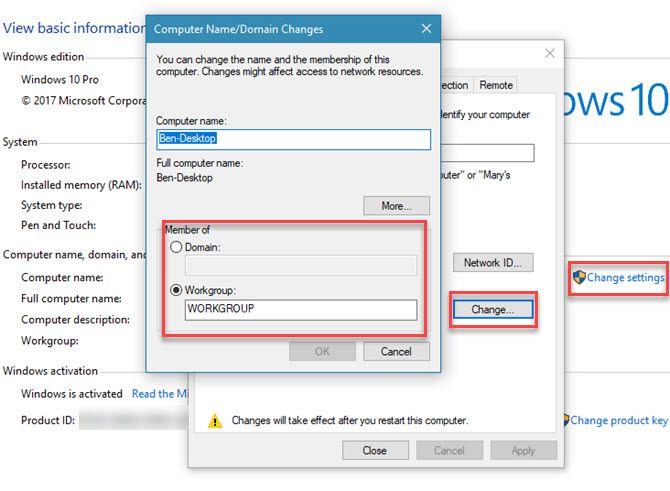

Присоединиться или оставить домен в Windows

Как правило, добавление компьютера в домен или его отключение не является вашей работой. ИТ-персонал вашей компании позаботится о том, чтобы присоединиться до того, как вы получите компьютер, и заберет ваш компьютер, когда вы уйдете. Для завершения, однако, мы упомянем, как этот процесс работает здесь.

Возвращайтесь к Панель управления> Система снова. На Имя компьютера, домен и параметры рабочей группы страницу, нажмите Изменить настройки. Вы увидите Свойства системы окно. Нажмите на + Изменить кнопка рядом с Чтобы переименовать этот компьютер или изменить его домен коробка.

Здесь вы увидите окно, позволяющее изменить имя вашего компьютера (это не единственное место, где это можно сделать в Windows 10). Что еще более важно, вы увидите Член поле ниже. Проверить Домен Bubble и введите имя домена, чтобы присоединиться к нему. Windows подтвердит это, поэтому вам нужно иметь домен, чтобы присоединиться к нему.

![Что такое домен Windows - изменить домен]()

После перезагрузки ПК ваш компьютер будет находиться в домене. Чтобы покинуть домен, повторите этот процесс, но выберите Workgroup вместо пузыря. Конечно, для этого вам понадобится пароль администратора домена.

Домен Мастера

Мы рассмотрели, что делают домены Windows и как они используются. По сути, домены позволяют администраторам контролировать большое количество бизнес-ПК из центрального местоположения. Локальный пользователь имеет меньший контроль над управляемым доменом ПК, чем персональный. Без доменов управление корпоративными компьютерами было бы кошмаром для ИТ-персонала.

С новыми сотрудниками и компьютерами, постоянно заменяющими отдельных сотрудников и старые машины, хорошо отлаженная система является ключом для бесперебойной работы бизнес-компьютеров. Чтобы обеспечить бесперебойную работу вашего ПК, ознакомьтесь с нашим руководством для начинающих по установке Windows 10.

Контроллер домена – это сервер, контролирующий компьютерную сеть Вашей организации. Чтобы разобраться, как он работает, рассмотрим основные способы управления большим количеством компьютеров.

![особенности контроллера домена]()

В первом случае каждый компьютер одновременно является и клиентом, и сервером. То есть, каждый пользователь может самостоятельно решать, доступ к каким файлам ему открывать и для кого именно. С одной стороны, эту сеть создать достаточно просто, но с другой, управлять ею (администрировать) бывает достаточно сложно, особенно если в сети 5 компьютеров и больше.

Также, если Вам необходимо выполнить какие-либо изменения в программном обеспечении (установить систему безопасности, создать нового пользователя, инсталлировать программу или приписать сетевой принтер), придется каждый компьютер настраивать по отдельности. Одноранговая сеть может сгодиться для управления не более чем десятью устройствами.

![применение контроллера домена]()

Что касается домена, в этой сети есть единый сервер (единый аппарат, в “руках” которого сосредоточена вся власть), а основные машины являются клиентами. Взаимодействие в сети между компьютерами осуществляется через контроллер домена, то есть он определяет кому, когда и куда давать доступ. Таким образом, имея доступ к одному лишь контроллеру домена, Вы можете выполнять 95% задач в удаленном режиме, так как сервер имеет полные права на любом компьютере в сети.При помощи групповых политик Вы можете за несколько минут настроить все устройства в сети (установить программы, добавить/заблокировать пользователя и т.д.), не бегая от одного устройства к другому. Число подконтрольных компьютеров неограниченно.

Что нужно для добавления контроллера домена?

Работа начинается с того, что на функциональное оборудование ставится специальный серверный софт – Windows Server 2008, 2012, 2016, 2019. После установки софта администратор определяет роль сервера — то, за что сервер будет отвечать:

Важно! Понятие «контроллер домена» применимо только для серверов с операционной системой Windows.

Если Ваш текущий домен контроллер устаревший, стоит обновить его до более современной версии, которая предусматривает широкие возможности и оптимизированный функционал. Например, под управлением Server 2003 можно настраивать функции Windows XP, а новые функции, появившиеся в Windows 7 – нет.

Серверный механизм способен выполнять очень широкий спектр ролей. Поэтому после инсталляции серверной ОС, прежде чем она сможет выполнить организационную работу локальной сети, необходимо произвести некоторые настройки.

Служба DNS

Для функционирования доменной сети обязательно необходима «DNS» (Domain Name System) служба, а сам контроллер должен видеть устройство, на котором она работает. Эта служба может функционировать как на роутере, так и на другом компьютере. В случае если такой службы нет, то при установке контроллера домена система предложит Вам выбрать роль «DNS». За что же она отвечает?

Служба «DNS» считывает и отправляет информацию об именах устройств. По сути, она связывает названия доменов с IP-адресами компьютеров, соответствующих этим доменам. Приведем простой пример:

Важно! Каждый раз при пуске «пинга» до Яндекса Вы можете получать разные или один и тот же IP-адрес. Это объясняется тем, что при большой нагрузки сервера один сервер перенаправляет Вас на другой, у которого другой IP.

IP-адрес

IP-адрес – это уникальный идентификатор устройства, находящегося в сети. Если приводить сторонний пример — это серия и номер паспорта человека, но для любого устройства, «общающегося» в сети – компьютер, роутер, принтер, сканер, МФУ, АТС и так далее. Адрес может присваиваться как в ручном режиме, так и в автоматическом. Для автоматического присвоения адресов устройствам, находящимся в сети необходим DHCP-сервер.

Важно! В сети не может быть устройств с одинаковым IP-адресом – точно так же, как нет людей с одинакововыми серией и номером паспорта.

Active Directory

Active Directory («Активный каталог») – это организованный каталог всех данных, необходимых для управления конкретной сетью. Под данными имеются в виду учетные записи, информация об устройствах в сети и многое другое. Active Directory позволяет централизованно управлять всем, что включено в сеть. Приведем простые и важные примеры, которые решаются с помощью этой службы:

1. Ограничение доступа сотрудников к информации. Например, менеджеры не имеют доступа ко всему, что касается бухгалтерской отчетности, а сотрудники бухгалтерии не имеют доступа к данным, которые ведут менеджеры. Это позволяет:

О безопасности! Когда сфера доступа сотрудника ограничена определенными рамками, он понимает, что ответственность за утерянную информацию с его источника несет именно он! Таким образом, риск быть обнаруженным из-за узкого круга подозреваемых лиц остановит среднестатистического воришку.

2. Ограничения использования некоторых устройств. Добавление контроллера домена позволит Вам защитить конфиденциальную информацию. Например, ограничивайте использования USB-накопителей с целью обезопасить себя от утечки конфиденциальной информации или от проникновения вируса в общую сеть.

3. Ограничения использования программ. Сотрудник не сможет установить игру или другой сторонний софт. Это полезно, потому что:

4. Быстрая настройка рабочего стола для нового сотрудника. После приема на работу нового коллеги для него устанавливается индивидуальная учетная запись. После чего он определяется в свою рабочую группу, например, «менеджеры». Далее система автоматически и очень быстро устанавливает все необходимые программы, выводит необходимые значки на рабочий стол, настраивает принтеры и т. д. для работы этого человека. Кроме того, он получает доступ к закрытой информации, которой оперируют его коллеги по специальности.

5. Централизованное управление сетевыми устройствами. Вы можете с легкостью прописать (зафиксировать в системе), что для людей, сидящих в одном кабинете, все документы печатаются на один принтер, который находится в их кабинете, а для людей, сидящих в другом кабинете – на другой, который находится у них, и т.д.

Настройка контроллера домена с «Lan-Star»

Быстро открывать и блокировать доступ к данным, ставить нужной группе необходимый софт и решать широкий спектр управленческих задач с помощью системного администратора позволяет именно настройка контроллера домена. Это необходимый элемент IT-структуры, если Вы действительно беспокоитесь о сохранности корпоративных данных, думаете о централизованности управления, хотите создать рабочую и четкую структуру в своей организации, организовать удобную работу своих сотрудников с максимальным сокращением времени простоев, связанных с компьютерной техникой и сбоями в работе программ.

Закажите настройку и сопровождение централизованной системы управления рабочей сетью — контроллера домена. Возьмите все процессы, происходящие в компании, в свои руки! «Lan-Star» — надежный IT партнер. Наша специализация: обеспечение безопасности, организация стабильной работы, оптимизация деятельности компании. Чтобы получить более детальную информацию об услуге, обратитесь к нам по телефону (посмотреть) или закажите бесплатную консультацию.

Читайте также:

- Защита со стороны контроллера домена для защищенных пользователей. Защищенные пользователи, которые выполняют проверку подлинности в домене Windows Server 2012 R2, больше не могут:

Контроллеры домена могут поддерживать автоматический откат протокола NTLM и другие секреты на основе пароля для учетной записи пользователя, настроенной для требования проверки подлинности с использованием PKI. Эта конфигурация также называется "Запрашивать смарт-карту для интерактивного входа в систему".

Контроллеры домена могут поддерживать проверку сети по протоколу NTLM, если пользователю разрешен доступ только с определенных устройств, присоединенных к домену.

После успешной проверки подлинности с помощью расширения PKInit Freshness клиенты Kerberos получат свежий идентификатор безопасности для удостоверения открытого ключа.

Дополнительные сведения см. в статьях What's New in Kerberos Authentication (Новые возможности проверки подлинности Kerberos) и What's new in Credential Protection (Новые возможности защиты учетных данных).

Windows Server 2012 R2

Поддерживаемые операционные системы контроллера домена: