Windows server sstp настройка

Обновлено: 06.07.2024

Настройка Windows Server 2008 в качестве сервера удаленного доступа SSL VPN. Часть 1

Удаленный доступ (Remote Access) на сегодняшний день очень важен. С ростом числа людей, нуждающихся в доступе к информации, хранящейся на домашних и рабочих компьютерах, возможность получать такой доступ из любой точки стала решающей. Прошли те дни, когда люди говорили: «я отправлю вам эту информацию, как только доберусь до своего компьютера». Вам нужна эта информация немедленно, если вы хотите достойно конкурировать в сегодняшнем деловом мире.

С ростом популярности сети Интернет, соединения RAS стали использоваться все реже. Причиной этого стало появление соединений по VPN (виртуальная частная сеть). Соединения VPN обеспечивали такую же подключаемость точек между собой, как и соединения dial-up RAS, но делали это быстрее и дешевле, поскольку скорость VPN соединения может быть одинаковой со скоростью подключения к Интернет, а стоимость соединения не зависит от расположения места назначения. Единственное, за что приходится платить, это подключение к Интернет.

Виртуальные частные сети (Virtual Private Networking)

Соединение VPN позволяет компьютеру создавать виртуальное и частное подключение к сети через Интернет. Соединение виртуальное, потому что когда компьютер создает VPN подключение через Интернет, то создающий это подключение компьютер выполняет функцию узла, напрямую подключенного к сети, как если бы он был соединен с сетью посредством кабеля локальных сетей Ethernet. Пользователь имеет такой же доступ к ресурсам, какой он имел бы при прямом подключении к сети с помощью кабеля. Однако в случае VPN подключения клиента к VPN серверу соединение виртуально, поскольку нет действительного подключения Ethernet с местом назначения. VPN соединение частное, поскольку содержание потока данных внутри этого соединения зашифровано, поэтому никто в Интернет не может перехватить и прочесть данные, передаваемые посредством VPN соединения.

Серверы Windows Servers и клиенты поддерживали VPN соединения со времен Windows NT и Windows 95. Хотя клиенты и серверы Windows поддерживают VPN соединения на протяжении десятилетия, тип поддержки VPN эволюционировал со временем. Windows Vista Service Pack 1 и Windows Server 2008 на сегодняшний день поддерживают три типа VPN соединений. Это следующие типы:

PPTP – это туннельный протокол от точки к точке. PPTP – это самый простой способ создания VPN соединения, но, к сожалению, он и наименее безопасен. Причина, по которой этот тип наименее безопасный, заключается в том, что мандаты пользователя передаются по небезопасному каналу. Говоря другими словами, шифрование VPN соединения начинается после того, как мандаты были переданы. Хотя действительная информация мандатов не передается между клиентами и серверами VPN, переданные значения хэш-функции могут использоваться опытными хакерами для получения доступа к VPN серверам и подключения к корпоративной сети.

Более надежным является VPN протокол L2TP/IPSec. L2TP/IPSec был совместно разработан компаниями Microsoft и Cisco. L2TP/IPSec более безопасен чем PPTP, поскольку безопасная сессия IPSec создается до того, как мандаты пересылаются по проводам. Хакеры не могут получить доступ к мандатам, а, следовательно, не смогут украсть их, чтобы впоследствии использовать. Более того, IPSec обеспечивает взаимную аутентификацию машин, поэтому неизвестные машины не смогут соединиться с каналом L2TP/IPSec VPN. IPSec обеспечивает взаимную аутентификацию, целостность данных, конфиденциальность и невозможность отказа от авторства. L2TP поддерживает PPP и EAP механизмы аутентификации пользователей, которые обеспечивают высокую безопасность входа, поскольку требуется аутентификация как машины, так и пользователя.

Приватный не значит безопасный

Следует отметить, что VPN соединения скорее частные, чем безопасные. Хотя я и признаю, что приватность является основным компонентом безопасности коммуникаций, однако сама по себе не обеспечивает этой безопасности. Технологии VPN обеспечивают частный компонент при соединении через Интернет, который не позволяет посторонним лицам читать содержимое вашей коммуникации. Технологии VPN также позволяют вам быть уверенными в том, что только авторизированные пользователи могут подключаться к данной сети через шлюз VPN. Однако частный компонент, аутентификация и авторизация не обеспечивают всеобъемлющей безопасности.

Допустим, у вас есть сотрудник, которому вы открыли доступ VPN. Поскольку ваш Windows Server 2008 VPN протокол поддерживает EAP аутентификацию пользователя, вы решили создать смарт-карты для ваших пользователей и использовать L2TP/IPSec VPN протокол. Комбинация смарт-карт и протокола L2TP/IPSec позволяет требовать аутентификации пользователя и использования здоровой машины. Ваше решение по использованию смарт-карт и протокола L2TP/IPSec работает отлично, и все довольны.

Все довольны до тех пор, пока однажды один из ваших пользователей не заходит на ваш SQL сервер, чтобы получить бухгалтерскую информацию, и начинает делиться ею с другими сотрудниками. Что произошло? Разве соединение VPN было небезопасным? Нет, VPN соединение было безопасным ровно настолько, чтобы обеспечить частный (приватный) компонент, аутентификацию и авторизацию, но оно не обеспечивало контроля над доступом, а контроль над доступом является одним из основополагающих компонентов компьютерной безопасности. На самом деле можно даже говорить о том, что без контроля над доступом все остальные меры безопасности представляют сравнительно малую ценность.

Для VPN, чтобы быть на самом деле безопасными, вам нужно убедиться в том, что ваш VPN шлюз способен обеспечить контроль над доступом пользователей/групп с тем, чтобы вы смогли открывать необходимый уровень доступа пользователям VPN. Более совершенные VPN шлюзы и брандмауэры, такие как ISA Firewall, могут обеспечивать такой контроль на VPN соединениях. Плюс ко всему, такие брандмауэры, как ISA Firewall, могут обеспечивать проверку адресных пакетов и уровня приложений на клиентских VPN соединениях.

Хотя сервер Windows Server 2008 VPN не обеспечивает контроль над доступом пользователей и групп, есть другие способы, посредством которых вы можете настраивать контроль доступа на самом сервере, если вы не хотите платить за приобретение более совершенных брандмауэров и VPN шлюзов. В данной статье мы заостряем наше внимание только на компонентах VPN серверов.

Зачем использовать новый VPN протокол?

Microsoft уже создали два жизнеспособных протокола VPN, позволяющих пользователям соединяться с корпоративной сетью, так зачем же создавать третий? SSTP – это отличное дополнение для пользователей Windows VPN, поскольку SSTP не имеет проблем с брандмауэрами и устройствами NAT в отличие от протоколов PPTP и L2TP/IPSec. Для того чтобы PPTP работал через устройство NAT, это устройство должно поддерживать PPTP с помощью редактора NAT для PPTP. Если такой NAT редактор для PPTP отсутствует на данном устройстве, то PPTP соединения не будут работать.

В отличие от предыдущих протоколов, SSTP VPN соединения проходят по каналу SSL, используя TCP порт 443. Поскольку все брандмауэры и устройства NAT имеют открытый порт TCP 443, вы сможете использовать протокол SSTP где угодно. Это значительно облегчает жизнь путешественникам, которые используют VPN соединения для подключения к офису, а также значительно облегчает жизнь корпоративных администраторов, которым нужно поддерживать путешественников, а также помогать служащим в общественных местах обеспечивать доступ к Интернет в гостиницах, конференц-центрах и т.д.

Процесс соединения SSTP

Далее будет показано, как работает процесс SSTP соединения:

Мы возьмем для примера простую сеть из трех машин, чтобы посмотреть, как работает SSTP. Названия и характеристики этих трех машин следующие:

Vista:

Vista Business Edition

Vista Service Pack 1

W2008RC0-VPNGW:

Windows Server 2008 Enterprise Edition

WIN2008RC-DC:

Windows Server 2008 Enterprise Edition

Certificate Server (Enterprise CA)

Обратите внимание, что Vista Service Pack 1 используется в качестве VPN клиента. Хотя в прошлом были обсуждения по поводу Windows XP Service Pack 3, поддерживающей SSTP, дело может закончиться совсем не так. Я недавно установил пробную версию Windows XP Service Pack 3 на тестовый компьютер и не нашел никаких доказательств поддержки SSTP. И это действительно плохо, поскольку на сегодняшний день слишком много ноутбуков используют ОС Windows XP, а факты говорят о том, что Vista слишком медлительна для работы ноутбуков. Возможно, проблемы производительности Vista будут решены с помощью пакета обновления Vista Service Pack 1.

Высокоуровневая конфигурация примерной сети показана на рисунке ниже.

Заключение

В этой статье мы рассмотрели краткую историю соединений удаленного доступа с компьютерными сетями. Затем мы обсудили основные протоколы VPN, поддерживаемые серверами и клиентами Windows, а также некоторые моменты безопасности традиционных протоколов Windows VPN. Далее мы рассмотрели то, как SSTP решает проблемы безопасности и доступности, которые встречаются при работе с протоколами PPTP и L2TP/IPSec. Наконец, мы вкратце взглянули на лабораторную сеть, которая будет использоваться в следующей статье, посвященной совмещению решений простых SSTP VPN клиентов и серверов при использовании Windows Server 2008 и Windows Vista Service Pack 1. До встречи! Том.

Автор: Томас Шиндер (Thomas Shinder)

Этот пост March 18, 2008 at 2:41 pm опубликовал molse в категории Windows Server 2008. Желающие могут оформить RSS подписку на комменты. Both comments and trackbacks are currently closed.

3 комментов оставлено (Add 1 more)

сомнительно утверждение относительно безопасности L2TP/IPSec, открытый порт 1701 предполагает установку соединения с клиентом соответсвенно, закрытый порт это соединение запретит, из статьи не совсем ясно, в каком месте тут уязвлена безопасность.

Зато информация весьма полезная и без лишней ерунды :) Мне эта информация оказалась полезна при создании моих VPN сетей.. :) Спасибо! :)

Данная статья представляет из себя ″Quick guide″ по настройке VPN сервера на базе Windows. Все описанные в статье действия производились на Windows Server 2012 R2, но инструкция подходит для любой более менее актуальной (на данный момент) серверной операционной системы Windows, начиная с Windows Server 2008 R2 и заканчивая Windows Server 2016.

И затем в списке сервисов для данной роли выбираем «DirectAccess and VPN (RAS)».

Кроме роли удаленного доступа и инструментов управления будут дополнительно установлены web-сервер IIS и внутренняя база данных Windows. Полный список устанавливаемых компонентов можно просмотреть в финальном окне мастера, перед подтверждением запуска установки.

Все то же самое, только гораздо быстрее, можно проделать с помощью PowerShell. Для этого надо открыть консоль и выполнить команду:

Install-WindowsFeature -Name Direct-Access-VPN -IncludeAllSubFeature -IncludeManagementTools

После установки роли нам потребуется включить и настроить службу с помощью оснастки «Routing and Remote Access». Для ее открытия жмем Win+R и вводим команду rrasmgmt.msc.

В оснастке выбираем имя сервера, жмем правой клавишей мыши и в открывшемся меню выбираем пункт «Configure and Enable Routing and Remote Access».

В окне мастера настройки выбираем пункт «Custom configuration».

И отмечаем сервис «VPN access».

В завершение настройки стартуем сервис удаленного доступа.

Сервис VPN установлен и включен, теперь необходимо сконфигурировать его нужным нам образом. Опять открываем меню и выбираем пункт «Properties».

Переходим на вкладку IPv4. Если у вас в сети нет DHCP сервера, то здесь надо задать диапазон IP адресов, которые будут получать клиенты при подключении к серверу.

И еще пара моментов, без которых подключение по VPN не сможет состояться.

Во первых, необходимо выбрать пользователей, которые имеют разрешения подключаться к данному серверу. Для отдельно стоящего сервера настройка производится локально, в оснастке «Computer Management». Для запуска оснастки надо выполнить команду compmgmt.msc, после чего перейти в раздел «Local Users and Groups». Затем надо выбрать пользователя, открыть его свойства и на вкладке «Dial-In» отметить пункт «Allow access». Если же компьютер является членом домена Active Directory, то эти же настройки можно произвести из консоли «Active Directory Users and Computers».

И во вторых, необходимо проверить, открыты ли нужные порты на файерволле. Теоретически при добавлении роли соответствующие правила включаются автоматически, но лишний раз проверить не помешает.

Подобных обзоров "как создать свой VPN" крайне много, но я так и не нашёл простого решения для новичка, с поддержкой создания полноценной локальной сети между двух и более клиентов с серым IP, находящимися за NAT.

Данное руководство я отношу к уровню подготовки "user+": пользователь должен но не обязан знать что хочет получить, уверенно держит в руке мышь и видел командную строку в фильмах про хакеров.

Хочу обратить внимание начинающих хакеров: если вы взломаете пентагон с данного IP, скорее всего, ваш провайдер (Amazon в данном случае) сдаст вас "с потрохами" и от суровых людей с паяльником в руках спасения не будет.

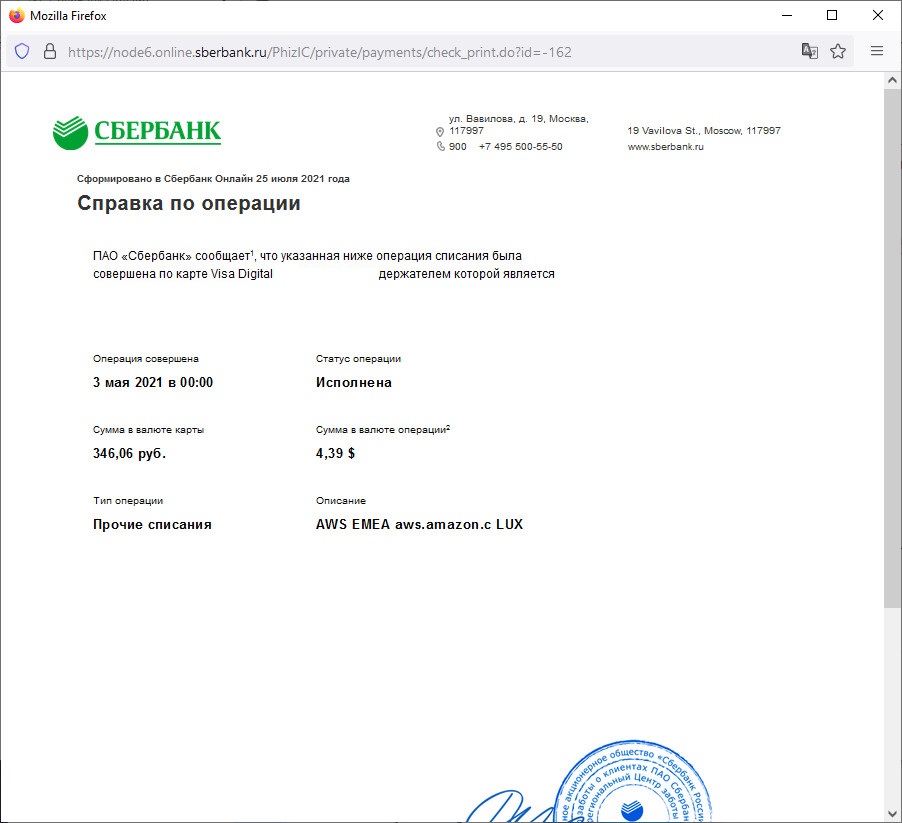

ежемесячный платеж 350 рублей

Ежемесячный платёж 350 рублей, но вы можете сэкономить и не покупать выделенный IP у своего провайдера.

Шаг 1 - регистрация на AWS

окно регистрации AWS

Номер телефона и банковскую карту указываем свою, может придётся пройти проверку по телефону (звонит робот), мне не пришлось.

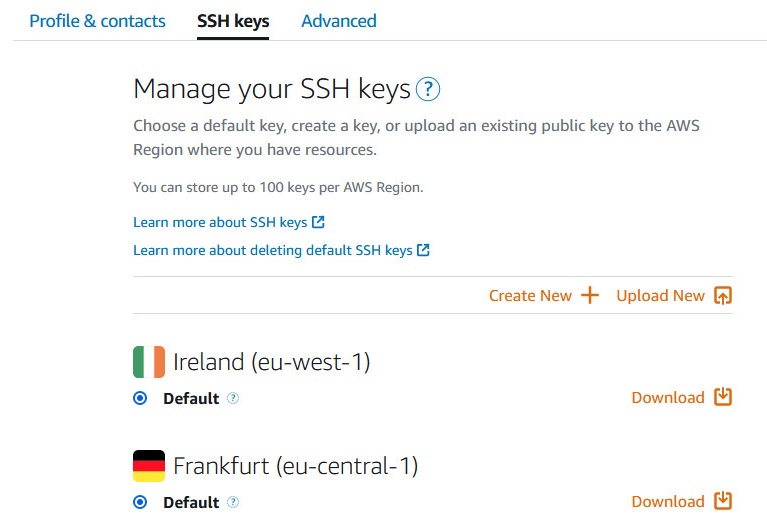

(дополнительно) для доступа по SSH нужно получить отдельный ключ

делается один раз - для учётной записи

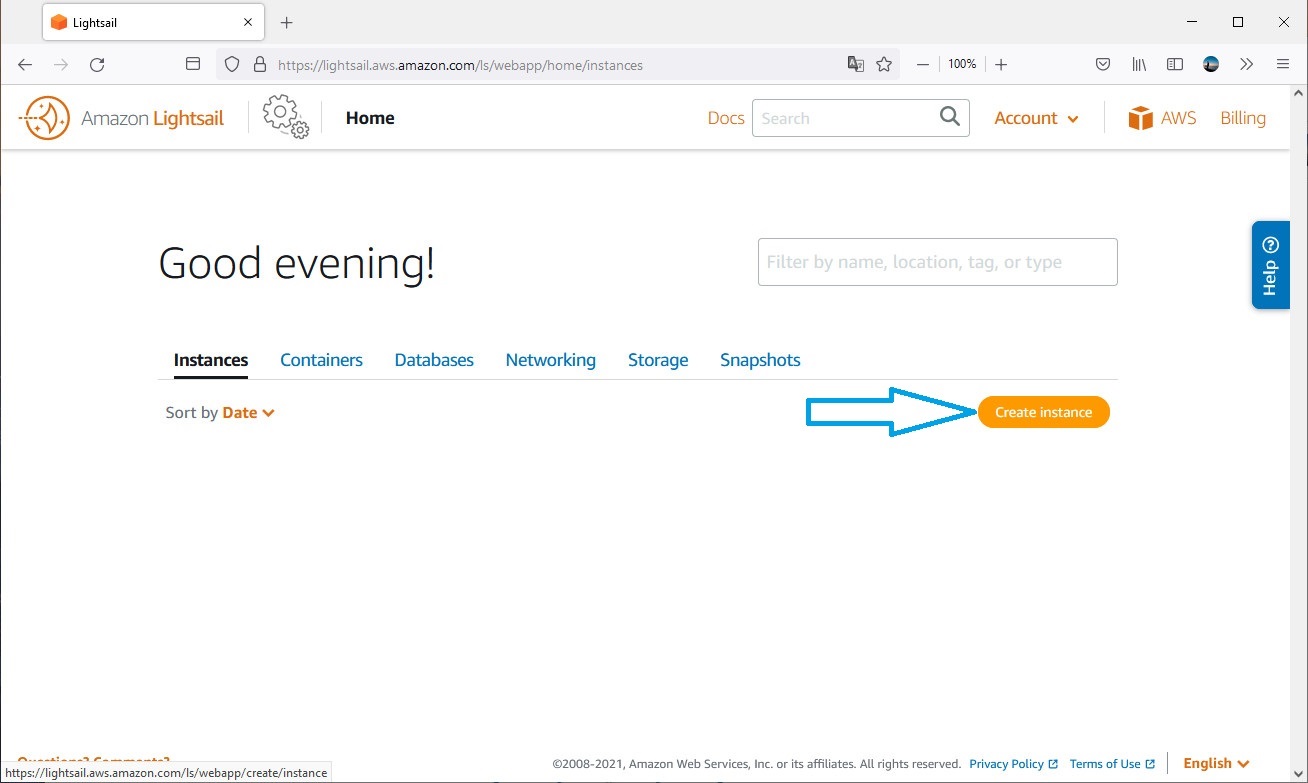

Шаг 2 - создаём виртуальный сервер

Мой выбор региона - Ирландия (Дублин), если нужна максимальная скорость - Германия (Франкфурт).

выбираем регион выбираем операционную систему выбираем тип сервера (я рекомендую самый дешевый) 1TB трафика в месяц должно хватить

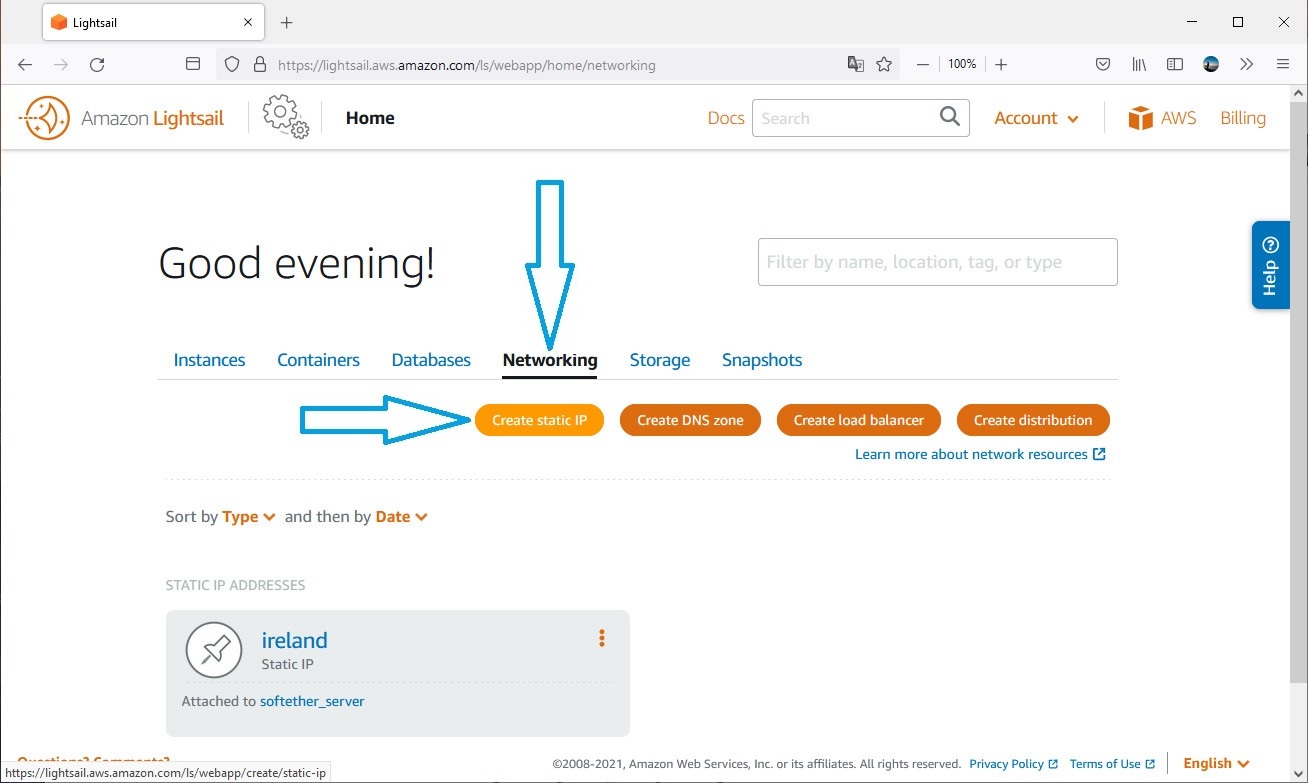

Теперь резервируем выделенный IP4 адрес, IP6 - закрепляется автоматом при создании виртуального сервера (его поменять нельзя).

резервируем статический внешний IP

Получив IP4 адрес, сразу закрепляем его за нашим виртуальным сервером.

закрепляем IP4 за нашим виртуальным сервером нажимаем на "Home" и возвращаемся на главный экран

Здесь важный момент (его можно сделать как до настройки сервера, так и позже). Рядом с кнопкой вызова терминала (выделена синим квадратом) нажимаем 3 точки, выбираем Manage затем Networking.

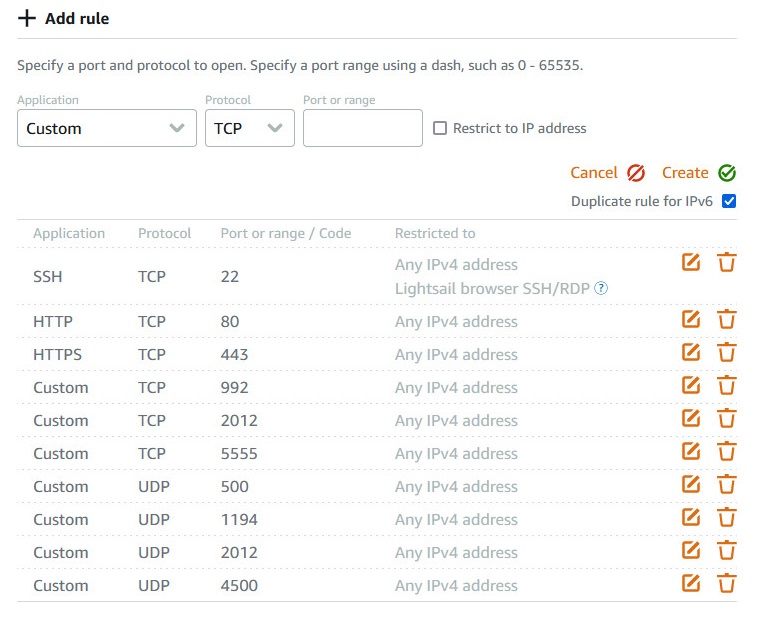

всплывающее меню прописываем входящие порты (по умолчанию 22, 80)

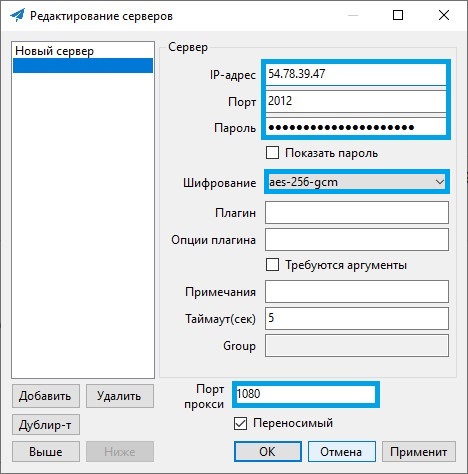

Открываем входящие порты для нашего сервера, добавлю только что 2012 выбран для shadowsocks.

Шаг 3.1 - настройка сервера (AWS)

Запускаем терминал и обновляем систему и устанавливаем пакеты (копируем построчно, нажимая enter и отвечая "y").

терминал откроется в окне браузера ход выполнения

Я не осилил текстовый редактор vi, поэтому установим более простой вариант :)

Удаляем все строки несколько раз нажимаем ctrl+k и добавляем, где 12345 - ваш пароль для подключения к shadowsocks (лучше заменить).

Сохраняем и выходим ctrl+x, на вопрос о сохранении отвечаем "y".

редактор "nano" обязательно перезагружаем сервер

Перезагружаем сервер: пишем в консоли reboot и нажимаем enter.

Шаг 3.2 - настройка сервера (Windows)

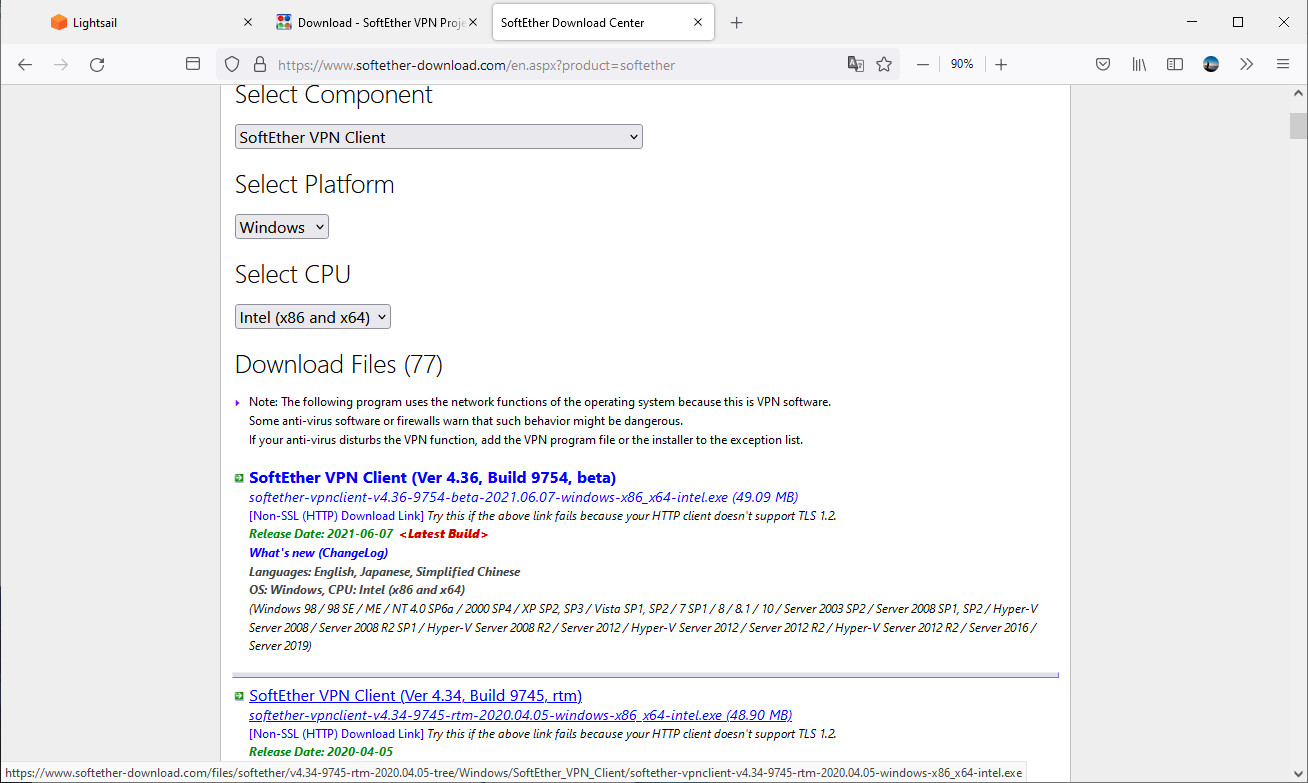

официальный сайт SoftEther

После установки запускаем SoftEther VPN Server Manager.

создаем новое подключение создаем подключение к нашему удаленному серверу для создание центрального шлюза (для объединения наших сетей) включаем Site-to-site VPN можете поменять имя DDNS (а можем и подключаться по IP) включаем IPsec и L2TP (для совместимости со всем зоопарком устройств) VPN Azure по желанию для пользователя рекомендую оставить авторизацию по паролю больше ничего настраивать ненужно

В главном окне нажимаем "Encryption and Network" Выбираем шифрование для VPN подключений и скачиваем сертификат

главное окно устанавливаем шифрование скачиваем сертификат выбираем тип сертификата сохраняем сертификат включаем NAT нажимаем Enable SecureNAT

На этом настройка сервера полностью завершена, я рекомендую ещё раз перезагрузить свой удаленный сервер.

Шаг 4 - настройка клиента

Устанавливаем сертификат, сертификат нужен на всех устройствах для подключения VPN (Windows: только в "локальный компьютер", по другому не работает SSTP VPN).

Создаём подключение SSTP VPN (Пуск\Параметры\Сеть и Интернет\VPN).

дополнительно - интернет через VPN, локальная сеть без изменений

Панель управления\Все элементы панели управления\Сетевые подключения

Внимание: утечка DNS

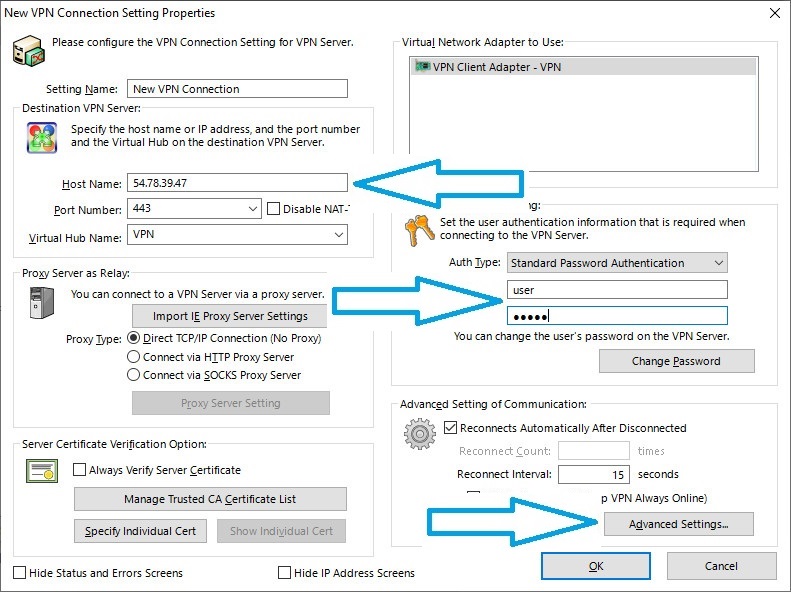

Или SSL VPN (запускаем SoftEther VPN Client Manager).

вводим IP, имя пользователя и пароль, дополнительно "Advanced Settings" дополнительно - интернет через VPN, локальная сеть без изменений

Внимание: утечка DNS

Теперь, разные ПК подключённые к вашему VPN серверу, будут находится в одной сети.

Если вам нужен полный доступ между домашней подсетью и подсетью рабочего компьютера, вам понадобиться на рабочий и домашний компьютер установить SoftEther VPN Bridge.

SoftEther VPN Bridge

Бонус (shadowsocks)

Shadowsocks Windows (не требует прав администратора)

В браузере Firefox скачиваем расширение FoxyProxy (так же и на Android), настройка: SOCKS5/127.0.0.1/1080

foxyproxy для Firefox, для Chrome - proxy-switchyomega

Shadowsocks Android Shadowsocks скорость на провайдер МТС в Санкт-Петербург SSTP VPN (2 устройства в сети) скорость на провайдер МТС в Санкт-Петербурге

Почему Amazon? - самая низкая скорость, которая была - 10Mbps.

Почему FreeBSD? - SoftEther под него устанавливается менеджером пакетов, да и сама ОС потребляет меньше ресурсов и без того дохлого виртуального сервера.

Использование VPN на вашем Windows Server имеет много преимуществ для всех сторон, и это позволяет пользователям в небольшой среде доступ к удаленным клиентам или брандмауэрам к Windows Server. Мы постарались объяснить, как установить и настроить виртуальную частную сеть на Windows Server 2019.

Шаги по установке VPN на Windows Server 2019

Чтобы установить VPN-сервер в небольшой среде, нам нужно начать с установки удаленного доступа. Вы можете использовать либо Диспетчер серверов, либо Power Shell для установки и настройки удаленного доступа.

- Откройте Диспетчер серверов .

- Выберите Управление> Мастер добавления ролей и компонентов .

- Установите флажок « Удаленный доступ » и нажмите «Далее».

- В разделе «Службы ролей» установите флажок « DirectAccess и VPN (RAS) » и нажмите Далее .

- Наконец, нажмите Установить . Это может занять некоторое время, и это требует перезагрузки сервера.

- ЧИТАЙТЕ ТАКЖЕ: 5 лучших программ резервного копирования для серверов Windows [СПИСОК 2019]

После установки Remote Access для Windows Server 2019 мы можем безопасно установить и настроить VPN-сервер. Это делается с помощью специального мастера.

Выполните следующие действия для установки и настройки VPN-сервера на Windows Server 2019:

- Нажмите « Открыть мастер начала работы».

- Выберите « Развернуть только VPN ».

- В консоли управления маршрутизацией и удаленным доступом щелкните правой кнопкой мыши имя сервера и выберите Настроить и включить маршрутизацию и удаленный доступ в контекстном меню.

- Выберите « Пользовательская конфигурация » и нажмите «Далее».

- Выберите VPN-доступ и, наконец, запустите службу.

- ЧИТАЙТЕ ТАКЖЕ: как запустить FTP-сервер в Windows 10, 8.1

Это порты, которые вам нужно открыть на основе протоколов:

- Для PPTP : 1723 TCP и протокол 47 GRE (также известный как PPTP Pass-through).

- Для L2TP через IPSEC : 1701 TCP и 500 UDP

- Для SSTP : 443 TCP

Если у вас нет DHCP-сервера, вы всегда можете установить статический пул IPv4-адресов. Это можно сделать, выполнив следующие действия:

- Во-первых, убедитесь, что у всех пользователей включен удаленный доступ.

- Откройте Свойства вашего VPN-сервера.

- Нажмите на вкладку IPv4 и включите « Статический пул адресов».

- Нажмите «Добавить» и добавьте тот же статический IP-адрес из той же подсети Сервера, чтобы пользователи могли получить к нему доступ.

Это оно. Если у вас есть какие-либо вопросы или предложения, не стесняйтесь спрашивать нас в разделе комментариев ниже.

Читайте также: