Windows xp снять ограничения

Обновлено: 07.07.2024

Сначало отключим нежелательные службы:

Нажмём на клавиатуре (WIN+R) и введём " msconfig " перейдём на закладку Службы. Здесь мы будем отключать ненужные сервисы и службы:

(Отключайте службы только в том случае если вы не пользуетесь их функциями)

Сервер папки обмена — дает возможность удаленным пользователям просматривать вашу папку обмена. Отключаем.

Сервер — обычно компьютер, предоставляющий общие ресурсы пользователям сети. Отключено.

Модуль поддержки NetBIOS через TCP/IP — обеспечивает работу SMB-протокола. Отключаем.

Защищенное хранилище — служба, сохраняющая локальные и интернет-пароли. ОТКЛЮЧАЕМ.

Диспетчер автоподключений удаленного доступа — представьте себе такую ситуацию: вы открываете свежесохраненную страницу, а на ней присутствует баннер, который ссылается на другую страницу, и ваш explorer рьяно хочет подключиться к нету. Представили? Вам оно надо? Отключаем.

Диспетчер сеанса справки для удаленного рабочего стола — а если возьмут, да и помогут . Отключаем.

Удаленный реестр — позволяет удаленно управлять вашим реестром. Отключаем.

Вторичный вход в систему — позволяет запускать специфические процессы с правами другой учетной записи. Отключаем.

Служба терминалов — дает возможность работать на вашем компьютере удаленному пользователю при помощи утилиты Remote Desktop. Отключено.

Telnet — Сервер удаленного управления через командную строку. Отключаем.

Теперь начнём редактировать реестр. Нажмём на клавиатуре (WIN+R) и введём " regedit "

2 В прошлых версиях Windows 9x сохранение паролей было большой проблемой. Теперь это не так, Windows 2000 и XP защищают эту информацию значительно лучше. Но, опять же, вам решать, позволить операционной системе хранить пароли на диске или нет. Это касается паролей пользователей и сетевых паролей.

[HKEY_LOCAL_MACHINE\Software\Microsoft\Windows\CurrentVersion\Policies\Network] "DisablePwdCaching"='1'

3 Запрашивать пароль при возвращении к работе из режима ожидания

[HKEY_LOCAL_MACHINE\Software\Policies\Microsoft\Windows\System\Power] "PromptPasswordOnResume"='1'

4 Отмена сохранения паролей в Internet Explorer

Если вы доверяете компании Микрософт в хранении паролей и другой конфиденциальной информации, то можете разрешить Windows хранить пароль доступа в Интернет на диске своего компьютера, но это не очень хорошая идея.

[HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Internet Settings] "DisablePasswordCaching"='1'

5 Запрет доступа для анонимных пользователей

Анонимный пользователь может получить доступ к списку пользователей и открытых ресурсов, чтобы это запретить, можно воспользоваться этим ключом.

[HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\LSA] "RestrictAnonymous"='1'

6 Данными действиями мы запретим просмотр пользователям с правами Гостя журналов системы

Остальные настройки:

1 Отключение «Удаленной помощи» (Remote Assistance and Desktop Sharing).

Для этого жмём Win (слева от левого ALt) + Break или Мой компьютер -> Свойства -> Удалённые сеансы и на одноимённой вкладке снимаем галочки.

2 Если вы не используете Windows Messenger (большинство людей даже не задумывается об его использовании ), то почему бы ни удалить его вовсе? Каждый раз при загрузке системы Messenger тоже стартует, замедляет при этом процесс загрузки, пожирает системные ресурсы и открывает соответствующий порт (при наличие эксплойта к нему можно взломать Windows). А для того, чтобы его удалить, надо всего лишь один раз в командной строке (Пуск -> Выполнить) напечатать следующее: «RunDll32 advpack.dll,LaunchINFSection %windir%\INF\msmsgs.inf,BLC.Remove» и нажать «OK». После этой операции вам будет предложено перезагрузиться. После перезагрузки Messenger у себя на компьютере вы больше не найдете.

3 Зайди в папку "Администрирование -> Управление компьютером -> Локальные пользователи и группы -> Пользователи" в этом каталоге удаляем все учётные записи кроме Администратора, Гостя, и Твоей. После этого блокируем и запароливаем учётную запись Гостя, и лучше поменять именами Администратора и Гостя.

4 Зайди в папку Администрирование и открывай иконку с одноименным названием, далее найди там раздел Локальные политик->Политика аудита. Настраивай следующие параметры: Аудит входа в систему (Успех, Отказ) и Аудит изменения политики (Успех, Отказ). Настройка аудит позволит тебе вычислить попытки входа в систему по учетной записи Администратор (она же Гость), что в дальнейшем тебе позволит заранее узнать о наглых посягательств на твою ОСь.

5 Дальше опять зайди в папку "Администрирование -> Локальная политика безопасности" будем назначать права пользователей. Смело открывай там же "Назначение прав пользователя" и установи следующие параметры: "Восстановление файлов и каталогов" и "Архивирование файлов и каталогов" (там должна присутствовать, только группа Администраторы.), "Доступ к компьютеру из сети" (удаляй всех на фиг, у тебя же машина не сервер какой нибудь =)), "Отказ в доступе к компьютеру из сети" (смело добавляй группу Администраторы и Гостей, это тебе позволит избежать потом многих проблем, да же если у тебя все-таки взломают учтенную запись с правами Администратора, никто не сможет получить доступ к твоему компьютеру удалено.

6 "Администрирование -> Локальная политика безопасности -> Параметры безопасности" и настраивай следующие параметры:

"Автоматически отключать сеансы пользователей по истечении разрешенного времени" (ставь Включить),

"Длительность простоя перед отключением сеанса" (скажем так я у себя на компьютере ставлю 10 минут),

"Дополнительные ограничения для анонимных подключений" (установи в значение "Нет доступа, без явного разрешения анонимного доступа"),

"Использовать цифровую подпись со стороны клиента (Всегда)" (Включить), "Использовать цифровую подпись со стороны клиента (по возможности)" (Включить),

"Использовать цифровую подпись со стороны сервера (Всегда)" (Включить), "Использовать цифровую подпись со стороны сервера (по возможности)" (Включить),

"Не отображать последнего имени пользователя в диалоге входа" (Включить), "Отключить CTRL+ALT+DEL запрос на вход в систему" (Отключено),

"Разрешить доступ к дисководам компакт-дисков только локальным пользователям" (включить),

"Разрешить доступ к НГМД только локальным пользователям" (Включить), "Уровень проверки подлинности LAN Manager" (Посылать ответ только NTLMv2, отказывать LM и NTLM).

Судя по отзывам на форумах данное решение не подходит для Windows XP Home. Для остальных 32-разрядных версий нужно запустить программу и нажать на кнопочку с вашей операционной системой. Затем перезагрузить компьютер и ограничение будет снято.

С 64-разрядной Windows 7 у меня возникли проблемы. В этой статье опишу алгоритм для этой наверное наиболее популярной сейчас системы.

Нам нужен файл srvsvc.dll. Его можно найти только через стандартный поиск Windows. Через тотал найти не получится.

Затем копируем его на рабочий стол, запускаем программу, указываем путь к нашему файлу и патчим его.

Затем останавливаем службу Сервер, меняем владельца у исходного файла на себя и заменяем его на наш пропатченный файл. Запускаем службу Сервер.

Специальные предложения

Если есть что-то рабочее поделитесь пожалуйста. (9) че-то у меня все нормально пропатчилось. пока не привел пруфов или хотя бы версий винды и библиотеки - это пи..деж либо криворукость. Библиотека srvsvc.dll версии 6.1.7601.24499, винда 7 x64 Максимальная, полностью обновлена. Скрины не буду грузить, нет смысла.

Просмотры 72530

Загрузки 85

Рейтинг 8

Создание 24.11.14 15:51

Обновление 27.12.17 18:37

№ Публикации 314706

Тип файла Архив с данными

Конфигурация Не имеет значения

Операционная система Windows

Отрасль ИТ-компания

Вид учета Не имеет значения

Доступ к файлу Абонемент ($m)

Код открыт Нет

Бесплатная версия, для Розница 2, УТ 11, УНФ, Рарус, Комплексная автоматизация 2, ERP, и т.д. K-SOFT: Печать через веб-сервер АТОЛ с нескольких рабочих мест.См. также

Универсальный редактор данных (УРД) Промо

Универсальный редактор данных (УРД) - это лучший инструмент в своем классе, который позволяет редактировать реквизиты и движения объектов

1 стартмани

27.08.2021 5906 124 Adeptus 51

Доп. панель Alt+Z

Панель, вызываемая для объекта комбинацией клавиш Alt+Z (для документа, справочника, плана вида характеристик, плана счетов и т.д.). Возможности: Редактор всех реквизитов, таблиц и движений, Анализ прав к объекту, Поиск ссылок на объект с фильтрами, Сторно движений документа, Выгрузка/загрузка текущего объекта между базами. Подключается как Расширение.

2 стартмани

24.06.2021 8062 100 sapervodichka 57

Очистка таблиц 1С на MS SQL и сжатие БД MS SQL 1С

Обработка предназначена для удаления таблиц и сжатие ИБ на сервере SQL

1 стартмани

15.09.2020 3707 4 nusv 4

Оптимизация размера изображений из присоединенных файлов УТ 11.4

5 стартмани

10.07.2020 8758 5 Neti 4

Установка баз данных из Проводника Промо

Взяли выгрузку базы у клиента? Прислали по почте файл конфигурации? Хотите развернуть базу данных двойным щелчком на файле *.dt или *.cf? Database Manager - то что вам нужно!

2 стартмани

28.10.2013 39657 106 Evil Beaver 30

Отключение регламентных заданий для всех баз данных в кластере с помощью RegExp

Администрирование баз разработки станет легче с помощью RegExp.

1 стартмани

Работа с базами данных 1С в SQL Server Management Studio (Расширение для SSMS)

Расширение позволяет просматривать связи объектов метаданных и таблиц БД, сгруппированные данные (по группам метаданных) об используемом дисковом пространстве и выполнять трансляцию SQL текста запроса в термины 1С. И бонусом - при наведении курсора мыши на таблицу или поле показывает назначение объекта в терминах 1С.

10 стартмани

27.11.2019 17270 46 akpaevj 46

Конфигурация для администраторов "Центр управления базами" для 8.3 УФ

Конфигурация предназначена для централизованного управления информационными базами предприятия. Разработана на БСП версии 2.4.4.76. В работе использует COM-соединение.

3 стартмани

09.10.2019 10739 36 WhiteOwl 17

Очистка кэша 1С 8 (8.0, 8.1, 8.2, 8.3). Грамотная чистка кэша 1С с сохранением настроек. Промо

Эффективное средство для устранения ошибок, возникающих в локальном кэше 1С на клиенте, которым легко сможет воспользоваться пользователь с любым уровнем знаний. Wsf-скрипт, созданный на стандартном языке автоматизации Windows - "WSH JScript", очищает кэш 1С просто, быстро и безопасно. Кроме варианта, очищающего кэш текущего пользователя, имеется также вариант для чистки кэша 1С всех пользователей терминального-сервера.

1 стартмани

04.11.2018 54097 528 Eugen-S 35

Информация о программных лицензиях 1С (Ring GUI)

Обработка, представляющая из себя обертку функций Утилиты лицензирования 1С (ring) в понятном для обычного человека виде. По сути, это GUI утилиты RING

5 стартмани

18.09.2019 9566 34 MaxxG 6

Мониторинг выхода обновлений конфигураций

Надоело ежедневно сидеть на сайте 1Сном в ожидании информации что вышел новый релиз конфигурации? А сторонними программами мониторинга пользоваться не хочется? Тогда напишем такой мониторинг самостоятельно!

1 стартмани

07.09.2019 5863 0 KiborG85 0

Кто уложил 1С, или мониторинг загрузки кластера в разрезе пользователей с помощью Grafana

Мониторингом различных параметров работы кластера 1С в zabbix сейчас уже никого не удивишь. Собственно потребление памяти, процов и места на серверах обычно настраивают первыми. Потом идет мониторинг в разрезе rphost'ов и различные метрики функционирования SQL сервера. Но вот когда уже все это есть, то временами возникает вопрос - какой же конкретно нехороший человек пытается съесть все (ну не все, но много) ресурсы сервера? Можно смотреть в консоль кластера и ловить редиску там. Можно анализировать журнал регистраций, включать технологический журнал или накапливать статистку в специализированных базах 1С. Но, "настоящим" сисадминам проще как-то с внешними скриптами, базами данных и, например, Grafana. Расскажу что у нас получилось.

1 стартмани

02.09.2019 13537 30 DonAlPatino 26

DroidRAC2 - консоль администрирования кластера серверов 1С:Предприятие 8.3 под Android Промо

DroidRAC2 - клиент для RAS-сервиса кластера серверов платформы 1С:Предприятие 8.3 под Android.

1 стартмани

24.02.2017 27524 12 user700211_a.straltsou 20

Установка 1C на Ubuntu 19.04

Установка платформы на примере (8.3.15.1565) на Ubuntu 19.04

1 стартмани

28.08.2019 17422 7 gubar 33

Удаленный доступ к 1С используя SSH Тунель

Предлагаемая обработка открывает удаленный доступ к серверу 1С или клиентской машине через SSH-тунель.

1 стартмани

04.08.2019 10773 4 Sedaiko 7

Service Desk. Конфигурация для администрирования баз 1С и техподдержки IT-отдела.

Простенькая конфигурация по обслуживанию баз 1С и IT-структуры организации для системных администраторов, программистов, IT отдела.

2 стартмани

15.07.2019 10774 77 SanchoD 19

Планировщик v1.1.11- оригинальная обработка для автоматизации выполнения задач по расписанию Промо

Полезный блог для начинающих пользователей компьютера и не только..

6/20/2019

Как снять ограничение TCP/IP - соединений

Попытка подключения

Для установления TCP соединения локальный компьютер сперва посылает удалённому

компьютеру приглашение к соединению (так называемый SYN пакет).

Состояние, в котором при этом находится локальный компьютер, называют

полуоткрытым соединением (англ. half-open connection) или попыткой подключения

(англ. connection attempt).

Далее в зависимости от ответа удалённого компьютера полуоткрытое соединение либо

закрывается, либо переходит в нормальное установленное TCP соединение.

В чем суть ограничения

Ограничение заключается в том, что компьютеру не разрешается иметь более 10

одновременных полуоткрытых исходящих соединений. При достижении предела

новые попытки подключений ставятся в очередь .

Таким способом, фактически ограничена скорость подключения к другим компьютерам.

На количество установленных соединений жесткого предела в системе нет. Кроме

того, ограничение никак не затрагивает входящие соединения .

Ограничение введено компанией Microsoft в попытке замедлить распространение

вирусов с зараженного компьютера, а также ограничить возможности участия

компьютера в DoS - атаках.

Как проверить срабатывание ограничения

Как снять ограничение

Для того чтобы увеличить до максимума число возможных сессий в виндовой сетке, следует сделать следующее: запустить глобальные политики: CTRL+R - gpedit.msc

-Конфигурация компьютера - Конфигурация Windows - Параметры безопасности - Локальные политики - Параметры безопасности - Интерактивный вход в систему - выставляем его в 0 (отключение ограничения)

Значение этого параметра "0" отключает кэширование данных входа. При любом значении большем 50 кэшируется, только 50 попыток входа в систему .

или же внести правки в следующий ключ реестра:

HKEY_LOCAL_MACHINE\Software\Microsoft\Windows

NT\CurrentVersion\Winlogon\CachedLogonsCount

изменив значение CachedLogonsCount на 50 или 0

В Vista SP2 и Windows 7 это ограничение уже было убрано из драйвера протокола, но в системе имеется ограничение на использование сетки для шаринга и печати, установленное в 20 соединений.

Также максимальное число входящих подключений к IIS, которое можно настроить через ключ реестра:HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\Tcpip\Parameters\TcpNumConnections (тип: DWORD, задав его от 5000 до 65536).

или же с помощью программы: EventID 4226 Patcher Version 2.23d , которая увеличит это число до 50.

От чего зависит скорость TCP/IP - соединения, Вы можете узнать здесь

Как устранить ошибки в TCP/IP - сетях читайте далее

Надеюсь эта статья поможет разобраться Вам с количеством одновременных подключений TCP/IP соединений. Подписывайтесь на обновления блога.

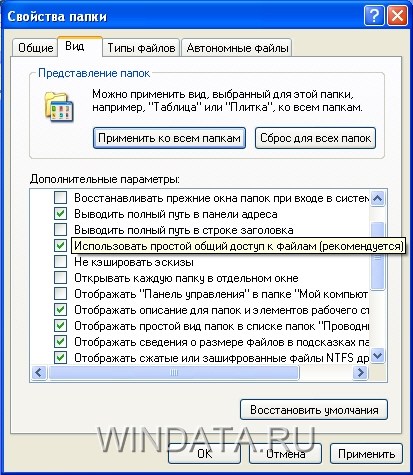

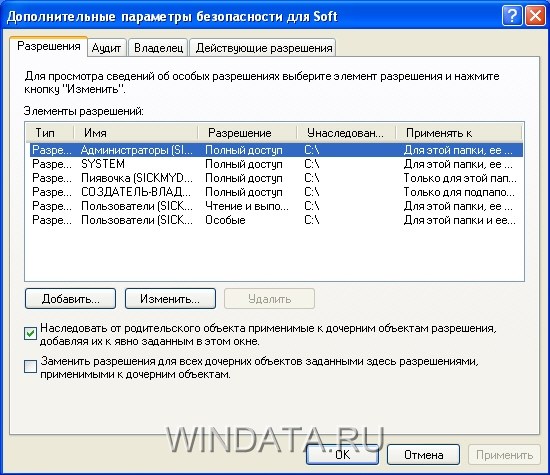

Чтобы настроить разрешения доступа, в первую очередь следует включить вкладку Безопасность для окна свойств файлов. Для этого откройте окно Мой компьютер, Панель инструментов или окно программы Проводник, после чего выберите в строке меню команду Сервис>Свойства папки. Затем перейдите на вкладку Вид и снимите флажок Использовать простой общий доступ к файлам (рекомендуется).

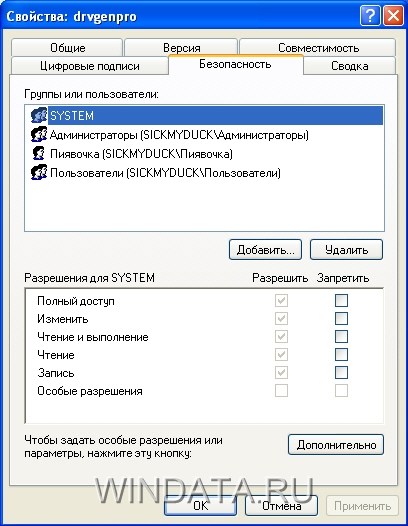

Чтобы указать разрешения ACL для файлов и папок, можно использовать любой файловый менеджер, такой как программа Проводник Windows или Total Commander. Щелкните правой кнопкой мыши на значке папки или файла и выберите команду Свойства. В открывшемся окне перейдите на вкладку Безопасность.

Настройка доступа к файлам

Рассмотрим, каким образом можно назначать разрешения доступа для файла с использованием вкладки Безопасность.

В верхней части окна представлен список пользователей и групп, которым уже определены разрешения для данного файла. Вы можете либо выбрать пользователя и изменить установленные для него разрешения, либо добавить или удалить пользователя (или группу пользователей), что можно сделать с помощью кнопок Добавить и Удалить.

Щелкните на кнопке Добавить для добавления пользователя. В открывшемся окне Выбор: Пользователи или Группы введите имя пользователя или группы в поле Введите имена выбираемых объектов. Вы должны знать точное имя пользователя или группы. Введя имя пользователя или группы, щелкните на кнопке Проверить имена, чтобы удостовериться в существовании такого пользователя или группы. Тип вводимого объекта (т.е. Пользователь, Группа пользователей или Встроенный участник безопасности) можно указать, щелкнув на кнопке Тип объектов).

Сама настройка разрешения проста как две копейки. На вкладке Безопасность окна свойств файла (см. на 2 рисунка выше), в поле Группы или Пользователи нужно выбрать имя пользователя или группы, а в нижней части окна следует установить флажок Разрешить или Запретить (также см. ссылку в конце этой статьи).

При указании разрешения Полный доступ автоматически устанавливаются флажки все Разрешить для выбранного пользователя или группы.

Учтите: если флажок Разрешить или Запретить не установлен, это не означает, что для объекта фактически выбран режим Запретить. На самом деле если разрешение не определено, то оно, как правило, наследуется от родительской папки, в которой содержится файл. А в этом случае могут появиться различные проблемы. Например, если доступ к папке предоставлен, а к файлу, расположенному в папке, разрешение не указано, то оно будет унаследовано от папки и доступ к файлу будет разрешен. Поэтому, чтобы запретить доступ к файлу, нужно установить флажок Запретить непосредственно для файла.

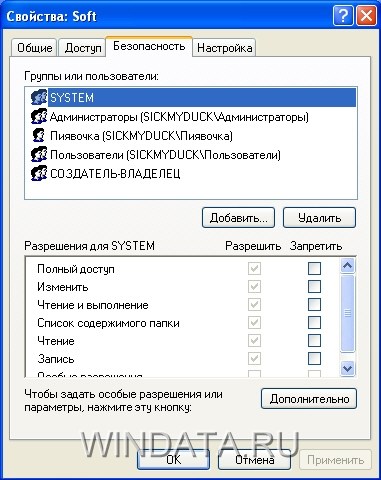

Разрешения доступа к папкам

Щелкните правой кнопкой мыши на нужной папке и выберите команду Свойства после чего перейдите на вкладку Безопасность.

В верхней области окна представлен список пользователей и групп пользователей, для которых уже настроено разрешение доступа к выбранной папке. Теперь можно выбрать пользователя, чтобы изменить установленные для него разрешения, либо добавить или удалить пользователя (группу пользователей) с помощью кнопок Добавить или Удалить. При этом список стандартных разрешений для папок несколько отличается от списка стандартных разрешений для файлов.

Точно так же, как и для файлов, процесс назначений разрешений происходит методом установки или снятия флажков области окна Разрешения. Для того чтобы назначить разрешения с использованием дополнительных параметров, щелкните на кнопке Дополнительно.

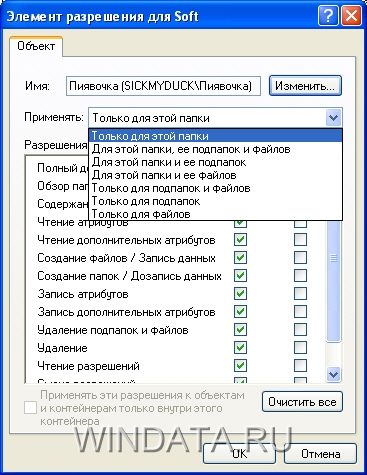

В открывшемся окне выберите пользователя или группу и щелкните на кнопке Изменить.

В новом окне будет представлен список расширенных разрешений доступа к папке.

В раскрывающемся списке Применять можно указать область действия специальных разрешений для папки:

- Только для этой папки;

- Для этой папки, ее подпапок и файлов;

- Для этой папки и ее подпапок;

- Для этой папки и ее файлов;

- Только для подпапок и файлов;

- Только для подпапок;

- Только для файлов.

Установите флажок Применять эти разрешения к объектам и контейнерам только внутри этого контейнера, чтобы заданные разрешения распространялись только на вложенные папки, но не на вложенные в них папки и другие вложенные объекты.

Наследование разрешений

Концепция наследования разрешений имеет важное значение для системы безопасности Windows XP. Наследование означает, что для файлов или папок могут использоваться не собственные разрешения, а разрешения, назначенные для папки, в которой расположены эти файлы и папки.

Предположим, что вы создали папку Документы, для которой были указаны определенные разрешения доступа. По умолчанию любые папки, которые будут созданы в папке Документы (т.е. вложенные папки), а также все файлы, содержащиеся в самой папке Документы или расположенных в ней подпапках, будут иметь те же разрешения доступа, что и папка Документы. Если вложенным папкам будут присвоены другие разрешения, то они будут объединены с разрешениями папки Документы. В результате параметры доступа к вложенной папке будут представлять собой набор из разрешений доступа, назначенных для этой папки и разрешений, наследованных от папки Документы.

Допустим, вы хотите отменить наследование разрешений родительской папки для некоторых вложенных файлов и папок. Перейдите на вкладку Безопасность данной папки и щелкните на кнопке Дополнительно. Теперь снимите флажок Наследовать от родительского объекта применимые к дочерним объектам разрешения, добавляя их к явно заданным в этом окне. При этом на экране появится окно предупреждения, в котором нужно щелкнуть на кнопке Копировать.

Теперь выберите нужного пользователя или группу и щелкните на кнопке Изменить. Осталось в области применять выбрать значение Только для этой папки, после чего в поле Разрешения указать все необходимые разрешения доступа.

Может также понадобиться отменить наследование разрешений родительской папки для всех вложенных файлов и (или) папок. Для этого необходимо перейти на вкладку Безопасность конкретного файла или папки, щелкнуть на кнопке Дополнительно и в появившемся окне Дополнительные параметры безопасности и опять снимите флажок Наследовать от родительского объекта применимые к дочерним объектам разрешения, добавляя их к явно заданным в этом окне (см. рис. выше).

В принципах наследования часто можно запутаться. Для того чтобы разобраться в типах разрешений, назначенных файлам и папкам, необходимо перейти на вкладку Безопасность в окне свойств файла или папки. Флажки для всех разрешений, присвоенных благодаря функции наследования, будут выделены серым цветом и недоступны для выбора. Это позволяет определить, какие разрешения были заданы непосредственно на уровне файлов и папок, а какие наследуются от родительской папки.

Здесь подробно описаны типы разрешений , назначаемых для файлов и папок в Windows XP.

Читайте также: