Better call saul как расшифровать файлы

Обновлено: 04.07.2024

Better_call_saul вирус сочетает в себе черты разных обнаруженных ранее шифровальщиков. Как заявляют авторы вируса, в отличии от более ранних версий, которые использовали режим шифрования RSA-2048 с длиной ключа 2048 бит, Better_call_saul вирус использует ещё более стойкий режим шифрования, с большей длинной ключа.

При заражении компьютера вирусом-шифровальщиком Better_call_saul, эта вредоносная программа копирует своё тело в системную папку и добавляет запись в реестр Windows, обеспечивая себе автоматический запуск при каждом старте компьютера. После чего вирус приступает к зашифровке файлов. Каждому заражённому компьютеру .better_call_saul шифровальщик присваивает уникальный ID, который жертва должна выслать авторам вируса для того чтобы получить свой собственный ключ расшифровки. При этом жертва должна заплатить за расшифровку .better_call_saul файлов значительную сумму.

На настоящий момент нет 100% реально работающего способа бесплатно восстановить зашифрованные файлы. Поэтому мы предлагаем использовать бесплатные программы, такие как ShadowExplorer и PhotoRec для попытки восстановить копии зашифрованных файлов. В случае появления способа расшифровки .Better_call_saul файлов мы оперативно обновим эту инструкцию.

Как Better_call_saul вирус-шифровальщик проникает на компьютер

Better_call_saul вирус распространяется посредством электронной почты. Письмо содержит вложенный заражённый документ или архив. Такие письма рассылаются по огромной базе адресов электронной почты. Авторы этого вируса используют вводящие в заблуждения заголовки и содержание писем, стараясь обманом заставить пользователя открыть вложенный в письмо документ. Часть писем сообщают о необходимости оплаты счёта, другие предлагают посмотреть свежий прайс-лист, третьи открыть весёлую фотографию и т.д. В любом случае, результатом открытия прикреплённого файла будет заражение компьютера Better_call_saul вирусом-шифровальщиком.

Что такое вирус-шифровальщик Better_call_saul

Во время заражения компьютера, вирус-шифровальщик Better_call_saul использует системный каталог C:\Documents and Settings\All Users\Application Data для хранения собственных файлов. В папке Windows создаётся файл csrss.exe, который является копией исполняемого файла вируса. Затем шифровальщик создаёт запись в реестре Windows: в разделе HKCU\Software\Microsoft\Windows\CurrentVersion\Run, ключ с именем Client Server Runtime Subsystem. Таким образом, эта вредоносная программа обеспечивает себе автоматический запуск при каждом включении компьютера.

Сразу после запуска вирус сканирует все доступные диски, включая сетевые и облачные хранилища, для определения файлов которые будут зашифрованы. Вирус-шифровальщик Better_call_saul использует расширение имени файла, как способ определения группы файлов, которые будут подвергнуты зашифровке. Эта версия вируса шифрует огромное колличество разных видов файлов, включая такие распространенные как:

.3dm, .3ds, .sql, .mp4, .7z, .rar, .m4a, .wma, .avi, .wmv, .csv, .d3dbsp, .zip, .sie, .sum, .ibank, .t13, .t12, .qdf, .gdb, .tax, .pkpass, .bc6, .bc7, .bkp, .qic, .bkf, .sidn, .sidd, .mddata, .itl, .itdb, .icxs, .hvpl, .hplg, .hkdb, .mdbackup, .syncdb, .gho, .cas, .svg, .map, .wmo, .itm, .sb, .fos, .mov, .vdf, .ztmp, .sis, .sid, .ncf, .menu, .layout, .dmp, .blob, .esm, .vcf, .vtf, .dazip, .fpk, .mlx, .kf, .iwd, .vpk, .tor, .psk, .rim, .w3x, .fsh, .ntl, .arch00, .lvl, .snx, .cfr, .ff, .vpp_pc, .lrf, .m2, .mcmeta, .vfs0, .mpqge, .kdb, .db0, .dba, .rofl, .hkx, .bar, .upk, .das, .iwi, .litemod, .asset, .forge, .ltx, .bsa, .apk, .re4, .sav, .lbf, .slm, .bik, .epk, .rgss3a, .pak, .big, wallet, .wotreplay, .xxx, .desc, .py, .m3u, .flv, .js, .css, .rb, .jpg, .jpg, .txt, .p7c, .p7b, .p12, .pfx, .pem, .crt, .cer, .der, .x3f, .srw, .pef, .ptx, .r3d, .rw2, .rwl, .raw, .raf, .orf, .nrw, .mrwref, .mef, .erf, .kdc, .dcr, .cr2, .crw, .bay, .sr2, .srf, .arw, .3fr, .dng, .jpe, .jpg, .cdr, .indd, .ai, .eps, .pdf, .pdd, .psd, .dbf, .mdf, .wb2, .rtf, .wpd, .dxg, .xf, .dwg, .pst, .accdb, .mdb, .pptm, .pptx, .ppt, .xlk, .xlsb, .xlsm, .xlsx, .xls, .wps, .docm, .docx, .doc, .odb, .odc, .odm, .odp, .ods, .odt, .wav, .wbc, .wbd, .wbk, .wbm, .wbmp, .wbz, .wcf, .wdb, .wdp, .webdoc, .webp, .wgz, .wire, .wm, .wma, .wmd, .wmf, .wmv, .wn, .wot, .wp, .wp4, .wp5, .wp6, .wp7, .wpa, .wpb, .wpd, .wpe, .wpg, .wpl, .wps, .wpt, .wpw, .wri, .ws, .wsc, .wsd, .wsh, .x, .x3d, .x3f, .xar, .xbdoc, .xbplate, .xdb, .xdl, .xld, .xlgc, .xll, .xls, .xlsm, .xlsx, .xmind, .xml, .xmmap, .xpm, .xwp, .xx, .xy3, .xyp, .xyw, .y, .yal, .ybk, .yml, .ysp, .z, .z3d, .zabw, .zdb, .zdc, .zi, .zif, .zip, .zw

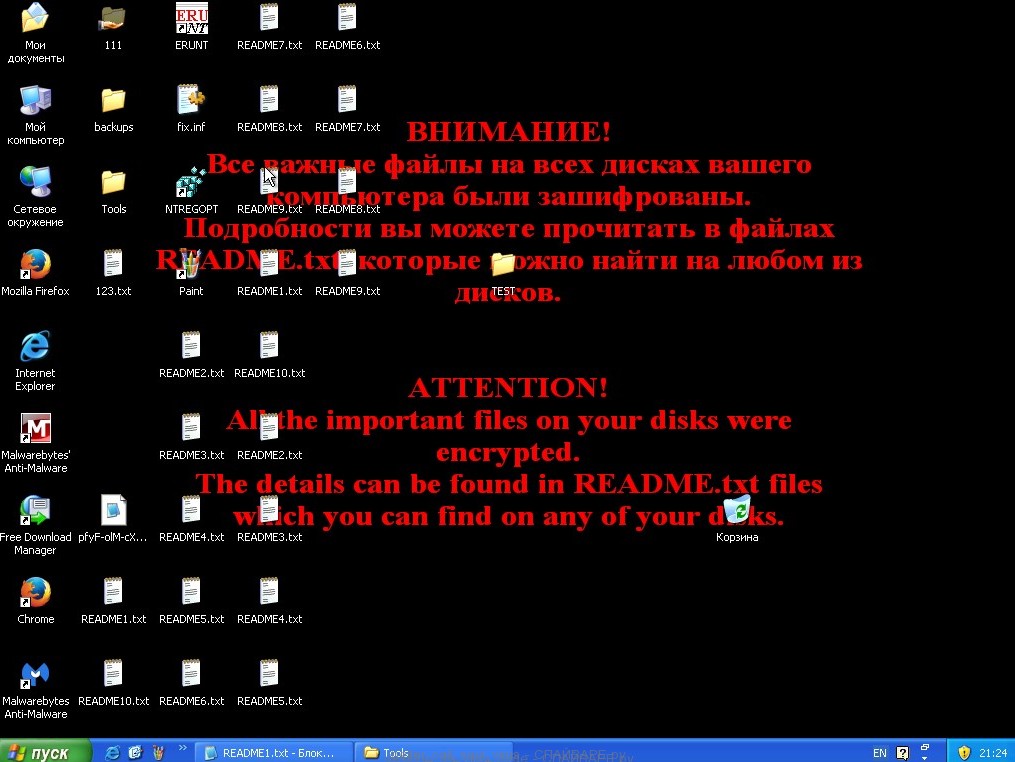

Вирус-шифровальщик Better_call_saul активно использует тактику запугивания, показывая на рабочем столе предупреждение. Пытаясь таким образом заставить жертву не раздумывая выслать ID компьютера на адрес электронной почты автора вируса для попытки вернуть свои файлы.

Мой компьютер заражён вирусом-шифровальщиком Better_call_saul ?

Определить заражён компьютер или нет вирусом-шифровальщиком Better_call_saul довольно легко. Если вместо ваших персональных файлов появились файлы со странными именами и расширением better_call_saul, то ваш компьютер заражён. Кроме этого признаком заражения является наличие файла с именем README в ваших каталогах. Этот файл будет содержать инструкцию по расшифровке better_call_saul файлов. Пример содержимого такого файла приведён ниже.

Как расшифровать файлы зашифрованные вирусом-шифровальщиком Better_call_saul ?

Нет абсолютно никакой гарантии, что после оплаты авторы вируса выйдут на связь и предоставят ключ необходимый для расшифровки ваших файлы. Кроме этого нужно понимать, что платя деньги разработчикам вирусов, вы сами подталкиваете их на создание новых вирусов.

Как удалить вирус-шифровальщик Better_call_saul ?

Перед тем как приступить к этому, вам необходимо знать, что приступая к удалению вируса и попытке самостоятельного восстановления файлов, вы блокируете возможность расшифровать файлы заплатив авторам вируса запрошенную ими сумму.

Kaspersky Virus Removal Tool (KVRT) и Malwarebytes Anti-malware (MBAM) могут обнаруживать разные типы активных вирусов-шифровальщиков и легко удалят их с компьютера, НО они не могут восстановить зашифрованные файлы.

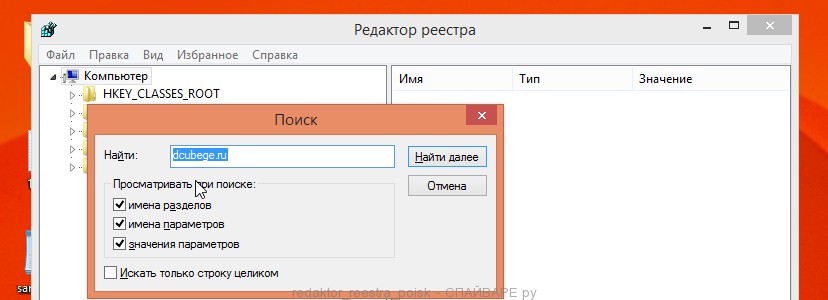

Редактор реестра

Нажмите на клавиатуре клавиши Windows и R (русская К) одновременно. Откроется небольшое окошко с заголовком Выполнить в котором введите:

Запуститься редактор реестра. Откройте меню Правка, а в нём кликните по пункту Найти. Введите:

Удалите этот параметр, кликнув по нему правой клавишей и выбрав Удалить как показано на рисунке ниже. Будьте очень внимательны!

Закройте Редактор реестра.

Перезагрузите компьютер. Откройте каталог C:\Documents and Settings\All Users\Application Data\Windows\ и удалите файл csrss.exe.

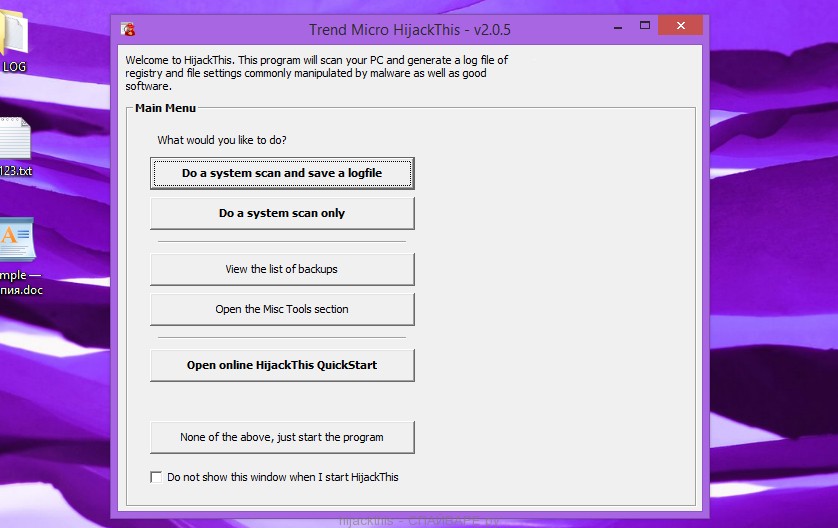

HijackThis

Скачайте программу HijackThis кликнув по следующей ссылке.

После окончания загрузки программы, запустите её. Откроется главное меню как показано на рисунке ниже.

Для начала сканирования кликните на кнопку Do a system scan only. Внимательно просмотрите результаты сканирования. Поставьте галочки напротив строк, аналогичных следующим:

Пример выделения строк требующих удаления приведён ниже.

Кликните по кнопке Fix checked. Подтвердите свои действия, кликнув по кнопке YES (Да). Закройте программу.

Перезагрузите компьютер. Откройте каталог C:\Documents and Settings\All Users\Application Data\Windows\ и удалите файл csrss.exe.

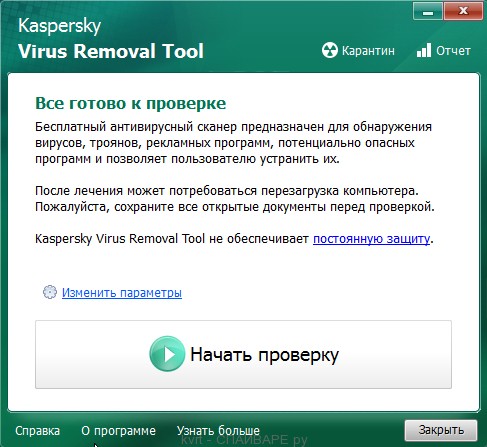

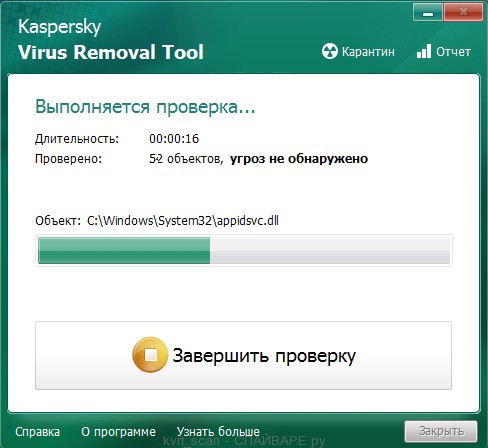

Скачайте программу Kaspersky Virus Removal Tool. После окончания загрузки запустите скачанный файл.

Кликните по кнопке Начать проверку для запуска сканирования вашего компьютера на наличие вируса-шифровальщика.

Дождитесь окончания этого процесса и удалите найденных зловредов.

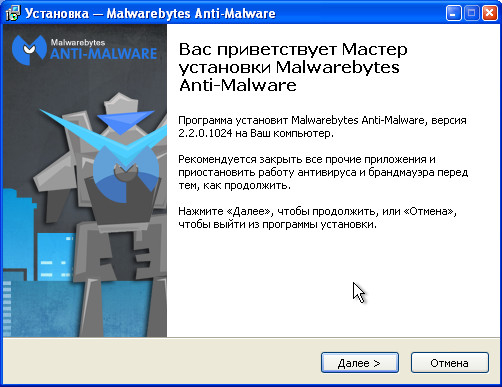

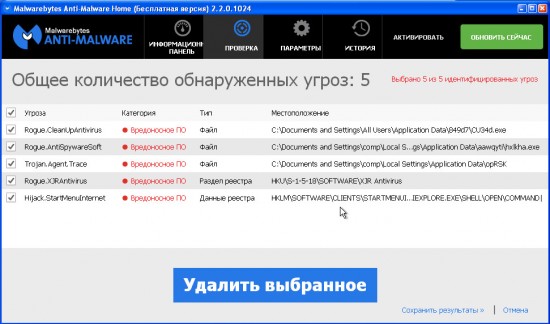

Скачайте программу Malwarebytes Anti-malware. После окончания загрузки запустите скачанный файл.

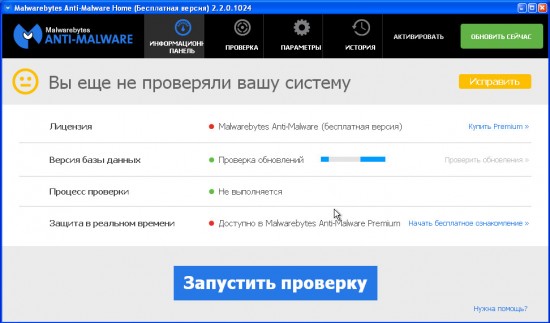

Кликните по кнопке Далее и следуйте указаниям программы. После окончания установки вы увидите основной экран программы.

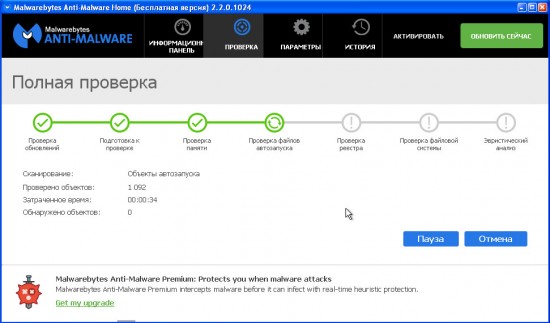

Автоматически запуститься процедура обновления программы. Когда она закончиться нажмите кнопку Запустить проверку. Malwarebytes Anti-malware начнёт проверку вашего компьютера.

Сразу после окончания проверки компьютера программа Malwarebytes Anti-malware откроет список найденных компонентов вируса-шифровальщика.

Кликните по кнопке Удалить выбранное для очистки вашего компьютера. Во время удаления вредоносных программ, Malwarebytes Anti-malware может потребовать перезагрузить компьютер для продолжения процесса. Подтвердите это, выбрав Да.

После того как компьютер запуститься снова, Malwarebytes Anti-malware автоматически продолжит процесс лечения.

Как восстановить файлы зашифрованные вирусом-шифровальщиком Better_call_saul ?

В некоторых случая можно восстановить файлы зашифрованные вирусом-шифровальщиком Better_call_saul. Попробуйте оба метода.

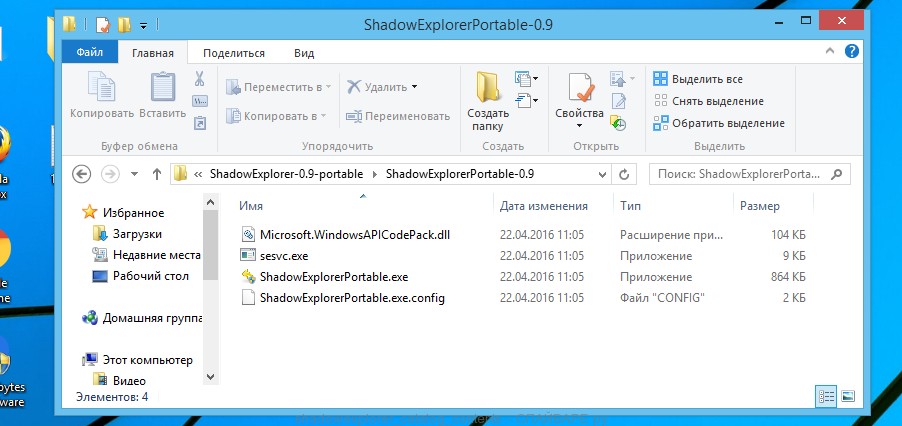

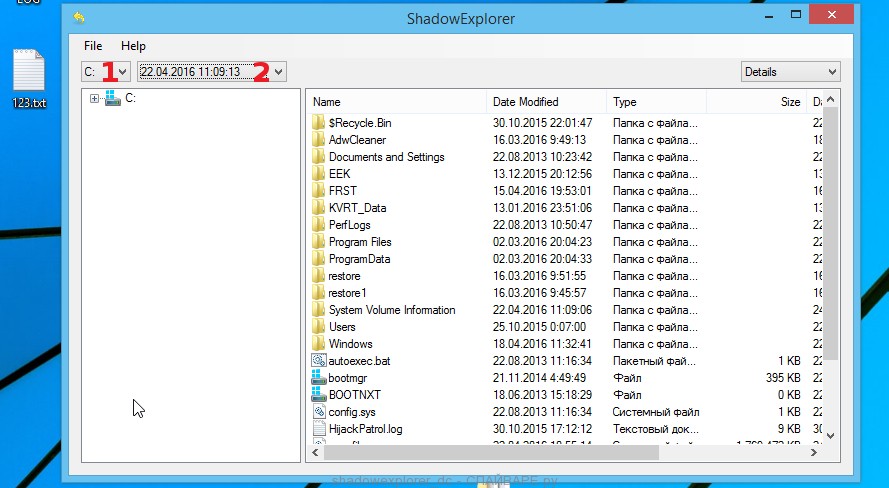

Восстановить зашифрованные файлы используя ShadowExplorer

Скачайте программу ShadowExplorer. Программа находиться в zip архиве. Поэтому кликните по скачанному файлу правой клавишей и выберите пункт Извлечь все. Затем откройте папку ShadowExplorerPortable.

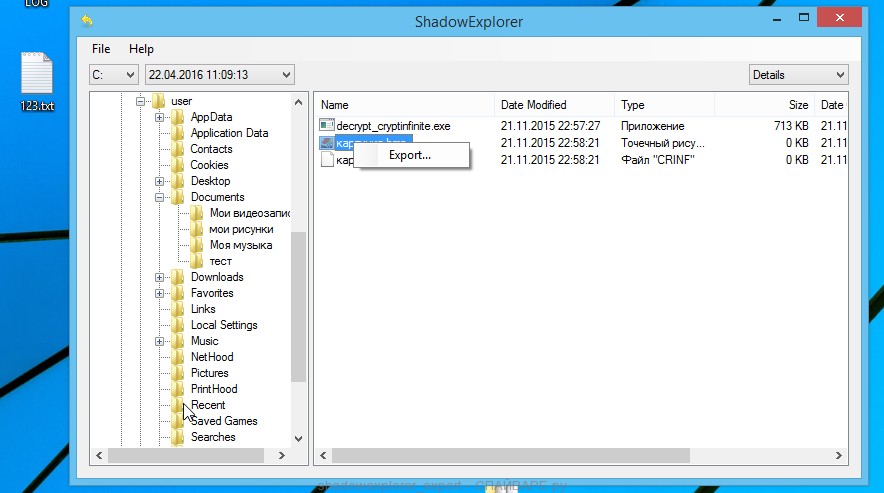

Запустите ShadowExplorer. Выберите нужный вам диск и дату создания теневых копий, соответственно цифра 1 и 2 на рисунке ниже.

Кликните правой клавишей мыши по каталогу или файлу, копию которого вы хотите восстановить. В появившемся меню выберите Export.

И последнее, выберите папку в которую будет скопирован восстановленный файл.

Восстановить зашифрованные файлы используя PhotoRec

PhotoRec это бесплатная программа, созданная для восстановления удалённых и потерянных файлов. Используя её, можно восстановить исходные файлы, которые вирусы-шифровальщики удалили после создания их зашифрованных копий.

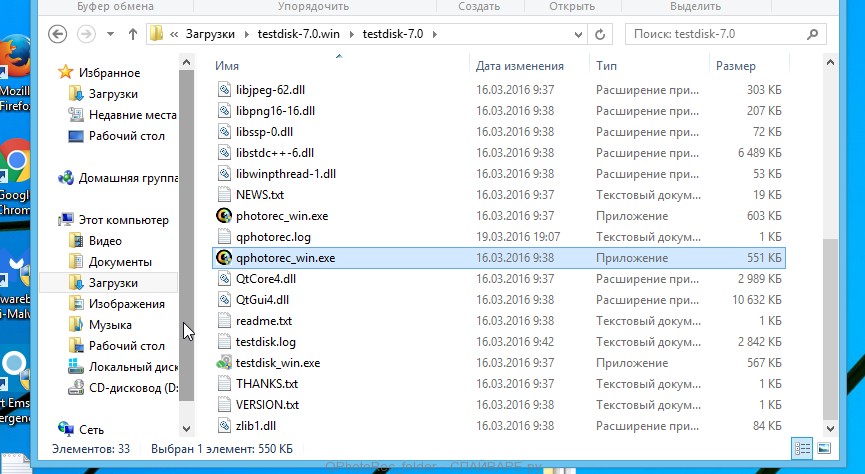

Скачайте программу PhotoRec. Программа находиться в архиве. Поэтому кликните по скачанному файлу правой клавишей и выберите пункт Извлечь все. Затем откройте папку testdisk.

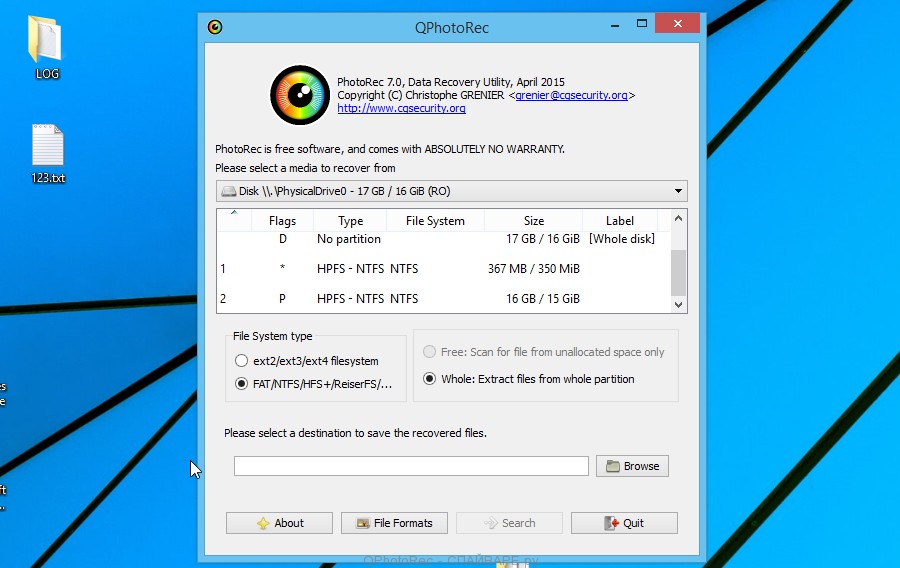

В списке файлов найдите QPhotoRec_Win и запустите её. Откроется окно программы в котором будут показаны все разделы доступных дисков.

В списке разделов выберите тот, на котором находятся зашифрованные файлы. После чего кликните по кнопке File Formats.

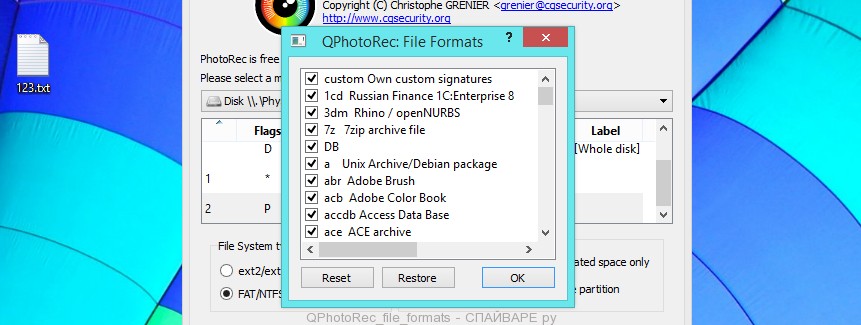

По-умолчанию программа настроена на восстановление всех типов файлов, но для ускорения работы рекомендуется оставить только типы файлов, которые вам нужно восстановить. Завершив выбор нажмите кнопку OK.

В нижней части окна программы QPhotoRec найдите кнопку Browse и нажмите её. Вам нужно выбрать каталог в который будут сохранены восстановленные файлы. Желательно использовать диск на котором не находятся зашифрованные файлы требующие восстановления (можете использовать флешку или внешний диск).

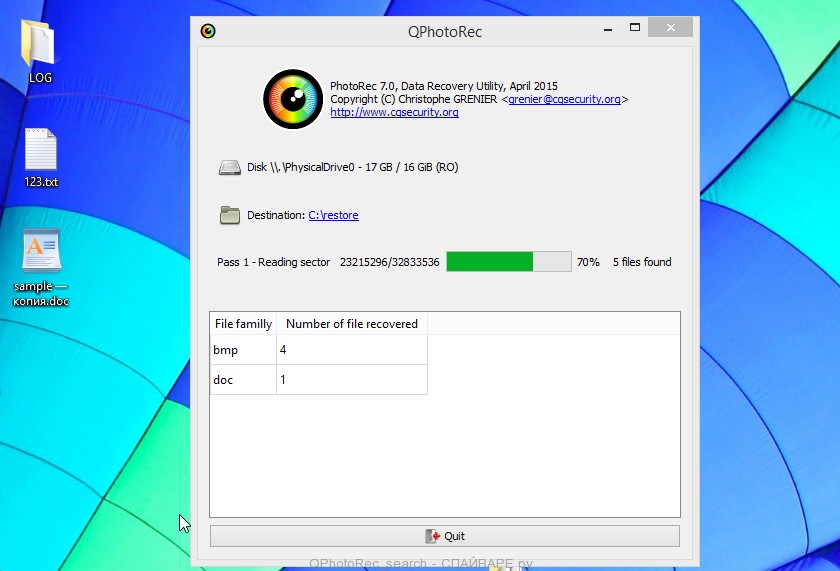

Для запуска процедуры поиска и восстановления исходных копий зашифрованных файлов нажмите кнопку Search. Этот процесс длится довольно долго, так что наберитесь терпения.

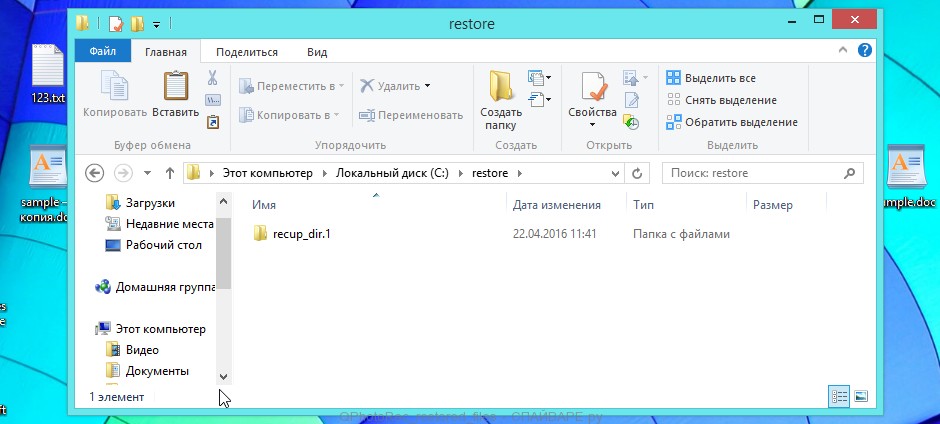

Когда поиск будет окончен, нажмите кнопку Quit. Теперь откройте папку, которую вы выбрали для сохранения восстановленных файлов.

В папке будут находиться каталоги с именами recup_dir.1, recup_dir.2, recup_dir.3 и тд. Чем больше файлов найдет программа, тем больше будет и каталогов. Для поиска нужных вам файлов, последовательно проверьте все каталоги. Для облегчения поиска нужного вам файла, среди большого количества восстановленных, используйте встроенную систему поиска Windows (по содержимому файла), а так же не забывайте о функции сортировки файлов в каталогах. В качестве параметра сортировки можно выбрать дату изменения файла, так как QPhotoRec при восстановлении файла пытается восстановить это свойство.

Как предотвратить заражение компьютера вирусом-шифровальщиком Better_call_saul ?

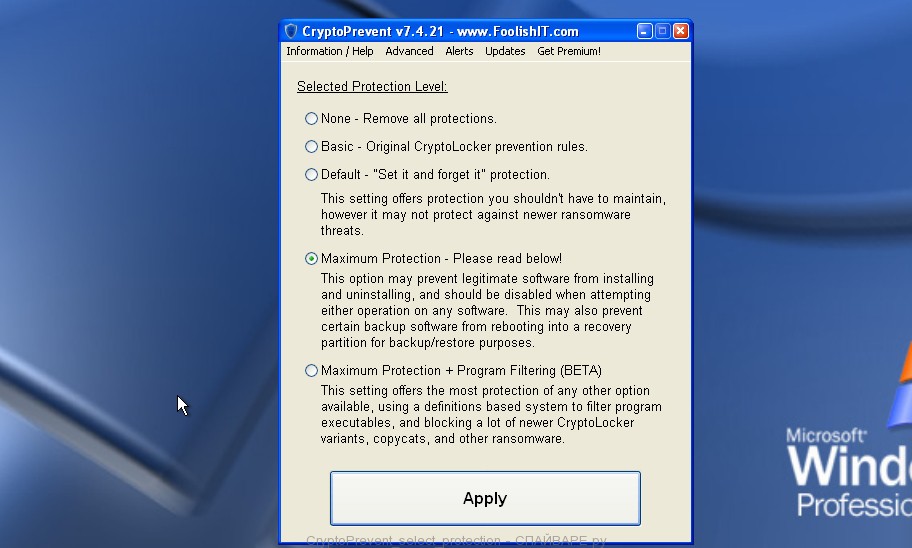

Большинство современных антивирусных программ уже имеют встроенную систему защиты от проникновения и активизации вирусов-шифровальщиков. Более того, существуют и специализированные защитные программы. Например это CryptoPrevent.

Скачайте CryptoPrevent и запустите. Следуйте указаниям мастера установки. Когда инсталлирование программы завершиться, вам будет показано окно выбора уровня защиты, как показано на следующем примере.

Несколько финальных слов

Выполнив эту инструкцию ваш компьютер будет очищен от Better_call_saul вируса-шифровальщика. Если у вас появились вопросы или вам необходима помощь, то обращайтесь на наш форум.

Моё имя Валерий. Я сертифицированный специалист в области компьютерной безопасности, выявления источников угроз в ИТ инфраструктуре и анализе рисков с опытом работы более 15 лет. Рад поделиться с вами своими знаниями и опытом.

Оставить комментарий Отменить ввод комментария

На нашем сайте размещены инструкции и программы, которые помогут вам абсолютно бесплатно и самостоятельно удалить навязчивую рекламу, вирусы и трояны.

Крайне неприятный вирус, который сейчас набирает обороты и уже поразил немало пользователей, оригинальное название которого ransomware. Этот вид вирусов после проникновения в систему производит зашифровку файлов. Обычно расчет идёт на то, что под шифрование попадут важные, возможно срочно необходимые файлы. После этого, на дисках появляются файлы readme, в которых указывается сама ошибка и почта злоумышленника, якобы оплатив ему определённую сумму вам пришлют дешифратор, способный восстановить файлы.

[note]Обычно все вирусы данной категории действуют по одному сценарию, они попадают в систему вместе с скачанным файлом с интернета и постепенно начинают зашифровывать ваши данные такие как: изображения, видео, текстовые документы. [/note]

Скорее всего в них есть определённый механизм, который включаясь, в первую очередь анализирует файлы, которые представляют наибольшую ценность, такими являются текстовые файлы, бухгалтерия и т.п.

Так как даже после оплаты, далеко не всегда удаётся добиться дешифратора, а часто вымогательства продолжаются, скорее всего у самих злоумышленников не всегда есть нужная программа. К счастью с данной угрозой активно борются и выпускают свежие декодеры, которые способны помочь. На сегодняшний момент не все виды этого вируса поддаются расшифровке, поэтому вам, первым делом, необходимо будет определить, какой же именно тип засел у вас в системе.

[tip] Наиболее простой и доступный способ узнать разновидность вируса-шифратора – это обратить внимание на расширение файлов, которые являются «фирменным» знаком автора вируса.[/tip]

На данный момент не поддаются расшифровке файлы с расширением xtbl и better_call_saul, в остальных случаях высокая вероятность что вам удастся найти дешифратор. Ещё лучше, воспользуйтесь антивирусом, который и определит тип заражения.

Обнаружение и удаление вируса

Сперва, до того момента пока вы определитесь что делать, желательно выключить компьютер, а поиск производить с гаджета или другого компьютера. Так как процесс шифровки довольно продолжительный, то у вас есть возможность успеть предпринять действия:

1.Возможно, вирус ещё не добрался до каких-либо важных данных, сделайте резервную копию файлов на съёмный носитель;

2.В первую очередь, чтобы победить вирус, вам следует найти и снять процесс, отвечающий за нанесение вреда вашему компьютеру. Точную инструкцию здесь предоставить сложно, так как разновидностей вируса много, но есть некоторые рекомендации. Вам следует открыть «Диспетчер задач», это можно сделать произведя клик правой кнопкой по панели задач. В самом диспетчере перейдите во вкладку «Процессы», а здесь вам нужно найти такие, которые не соответствуют запущенным у вас приложениям и имеют в графе пользователь ваше имя учетной записи. Нажав по таким пунктам правой кнопкой укажите «Завершить дерево процессов»;

4.После снятия задачи, а это может помочь не всегда, так как существуют модификации, которые запускают сами себя снова и снова вам следует запустить антивирусную программу, лучше воспользоваться Malwarebytes Antimalware от Kaspersky или Dr.Web Cur It. Оба эти приложения вполне способны обнаружить и обезоружить противника, вам в этой ситуации, желательно запомнить название вируса, что-то вроде такого Trojan-Ransom.Win32.Shade;

Зашифрованные файлы с расширением better_call_saul и xtbl

Неизвестно на сколько это правда, но xtbl генерирует ключ, который необходим для дешифратора, основываясь на локальных данных компьютера, что и делает невозможным его расшифровку без знания этого ключа. Kaspersky, как уверяют пользователи, которые столкнулись с проблемой, уже сделал первый шаг в борьбе с этим шифратором, похоже, что разработан алгоритм позволяющий с 50%-ой вероятностью расшифровать файлы, но попробовать однозначно стоит, обратившись в поддержку данного производителя.

better_call_saul – это новый вид шифратора, поэтому, пока что, нет решения данной проблемы. Немного утешает то, что пользователи которые заплатили деньги злоумышленнику всё же получили свой дешифратор и возвратили файлы. Вероятнее всего, в скором будущем будут механизмы борьбы с этой разновидностью вируса.

Trojan-Ransom.Win32.Aura и Rakhni

Остальные виды ransomware

Здесь представлены менее распространенные, но тем не менее, встречающиеся формы данной угрозы вашим данным, с описанием способов решения данной проблемы, если они существуют.

3.Encoder.858 – цифры могут меняться, так как модификаций существует множество. Для части этих шифраторов уже имеется решение, для другой скорее всего в ближайшее время будет.

Лучшим решением будет создавать резервные копии, сохраняя их на флэш носители или, по крайне мере, на жестком диске, намного проще восстановить файлы из точки восстановления или, если у вас есть дополнительная копия.

Так же не забывайте и не стесняйтесь обращаться к поддержке антивирусного обеспечения, возможно они смогут вам помочь.

О Trojan-Ransom.Win32.Shade, раннее, уже писал. Шифровальщик в основном распространяется посредством электронной почты, с содержанием документа или архива, при загрузке которых, происходит заражение системы. Данный вид шифровальщика, в народе получил известное название:

Основное название, он получил из-за того, что присваивал зашифрованным файлам, расширение:

При этом, данный тип шифровальщика, присваивал и другие известные расширения файлам. Самые популярные: *.xtbl, *.crypted000078, *.crypted000007 и *.da_vinci_code.

В июне 2020 года, появился новый бесплатный дешифратор от антивирусной Лаборатории Касперского, позволяющий восстановить файлы после атаки вируса-шифровальщика Trojan-Ransom.Win32.Shade (по классификации ЛК).

Сама возможность расшифровать файлы, стала возможна благодаря тому, что представители группы стоявшей за распространением трояна-шифровальщика Shade/Troldesh/Encoder.858 опубликовали все имеющиеся у них ключи, необходимые для расшифровки (более 750 тыс), в открытый доступ. А так же программное обеспечение необходимое для дешифровки файлов.

Лаборатория Касперского, обновила утилиту ShadeDecryptor на основе этих данных.

С помощью ShadeDecryptor вы можете бесплатно попробовать расшифровать файлы. Дешифратор подходит для всех файлов, которые имеют следующее расширение:

- xtbl;

- breaking_bad;

- ytbl;

- heisenberg;

- better_call_saul;

- los_pollos;

- da_vinci_code;

- magic_software_syndicate;

- windows10;

- windows8;

- no_more_ransom;

- tyson;

- crypted000007;

- crypted000078;

- dexter;

- miami_california;

- rsa3072;

- decrypt_it

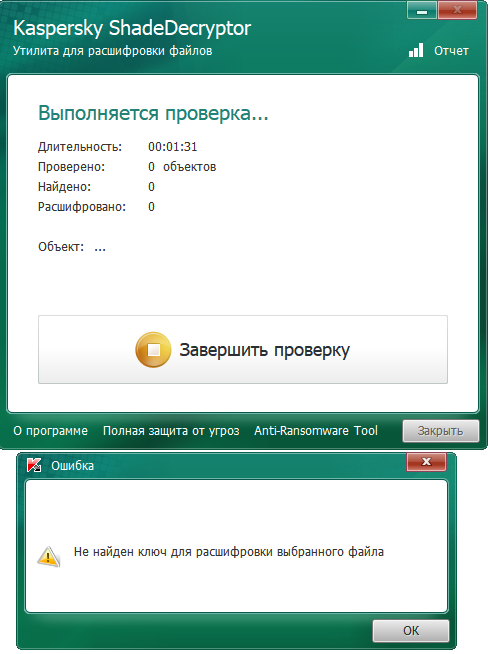

Лично сам проверял, все файлы, которые были зашифрованы у восьми разных пользователей, полностью расшифровывались. Да, есть небольшие глюки в работе утилиты, однако, файлы расшифровывает.

Как и указал выше, при работе, иногда выдает ошибку о том, что не найден ключ расшифровки.

Не пугайтесь, просто, выберите другой файл для расшифровки (читайте заметку от 12.08.2020 ниже). Утилита проанализирует файл и расшифрует все файлы (лучше указывать для расшифровки файлы word и/или exсel).

Таким образом, на данный момент, можно попробовать расшифровать файлы, которые были зашифрованы шифровальщиком Trojan-Ransom.Win32.Shade. По идее, все кто пострадал от атаки данного шифратора до мая 2020 года, должны успешно восстановить свои файлы.

Если вы, пострадали от шифровальщика Trojan-Ransom.Win32.Shade после мая 2020 года, вы всегда можете следить за новой информацией на сайте и проверять дату последнего обновления дешифратора.

Пожалуйста, перед началам расшифровки файлов, сделайте резервные копии зашифрованных данных. На случай, если что-то пойдет не так.

В настройках утилиты, вы можете задать папки или диски в которых нужно искать зашифрованные данные. Для увеличения скорости работы утилиты, советую указать ту папку, где находятся ваши зашифрованные файлы. Расшифрованные файлы, будут находится в той же папке, что и зашифрованные. Прежде, чем приступать к расшифровке, позаботьтесь о достаточном свободном пространстве на диске (например: если у вас 30 ГБ зашифрованных файлов, вам нужно не менее 30 ГБ свободного пространства для расшифрованных файлов).

Ссылка на официальную инструкцию пользования утилитой ShadeDecryptor:

Если у вас не открывается ссылка и/или не скачивается файл, используйте VPN (или браузер Opera с включенным VPN).

ВНИМАНИЕ. (добавлено 12.08.2020).

Это будет полезно для всех с тех областей, где блокируются российские сервисы, и утилита не находит ключ для расшифровки. Как и указанно на сайте, для работы утилиты, нужен Интернет. Если в вашей местности, блокируются российские сервисы, используйте VPN.

Нужно понимать, что нужен VPN, который будет ПОЛНОСТЬЮ пропускать ВЕСЬ ваш трафик через себя. Таким образом, вам не подойдут VPN/прокси плагины в самих браузерах.

Дополнительная информация, по защите от шифровальщиков на домашних компьютерах.

Бизнес-предложение для фирм, предприятий, частных лиц и организаций.

Резервное копирование данных, защита данных от потерь, организация удаленного офиса для сотрудников, настройка бухгалтерии в облаке, VDS/VPS , опытная и отзывчивая поддержка, обслуживание и сопровождение. Данное предложение актуально для коммерческих и государственных структур. Узнать больше.

При возникновении вопросов, смело задавайте их в комментариях.

Приветствуются комментарии с полезной информацией: уточнениями, дополнениями, вопросами. Очень хорошо, когда вы делитесь своим опытом. Ваш опыт и информация, могут быть полезны другим.

Категорически запрещено в комментариях использование ненормативной лексики (в том числе нецензурную речь). Комментарии со спамом и рекламой, не пройдут модерацию.

Все комментарии, проходят модерацию и публикуются только после рассмотрения и одобрения.

Буквально месяц назад в сети интернет появился очень мощный вирус, который шифрует абсолютно все файлы на всех жестких дисках. В его власть попадают все HDD, которые находятся в «Моем компьютере», в том числе внешние диски и флэшки, если они были подсоединены к компьютеру в момент заражения, когда пользователь открыл файл с вирусом.

Как работает данный вирус?

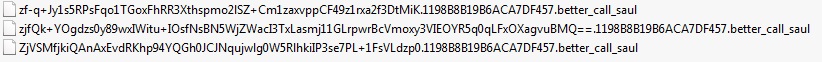

Если Ваши файлы похожи на те, что изображены на скриншоте, то это «поработал» вирус better_call_saul.

Не пытайтесь файлы переименовать или изменить их расширение, это ни к чему не приведет, кроме того, что Вы потом вообще не сможете расшифровать свои файлы. Вирус шифрует не только имена всех файлов, но и также байт код самих файлов, именно поэтому переименование не даст никаких результатов. К сожалению better_call_saul шифрует и базы 1С в том числе, и если у Вас даже были архивные копии баз на зараженных дисках, это Вас все равно не спасет, так как шифруются вообще все файлы, кроме системных. Если Вы конечно держите свои бэкапы баз данных 1С на съемных носителях, и они не были подключены к компьютеру в момент заражения, то Вы сможете восстановить свои базы 1С.

После заражения создаются файлы README.TXT на каждом жестком диске, в которых рассказывается как можно связаться с злоумышленниками. Они предлагают Вам расшифровать Ваши файлы, если заплатите от 10.000р., в качестве доказательства расшифровывают один файл, который Вы им отправите.

Как распространяется better_call_saul ?

Распространение этой гадости происходит через почтовые аккаунты. Злоумышленники хитрые ребята, и поэтому проспамили кучу почтовых адресов. К Вам на e-mail приходит письмо от «случайного человека», в котором говорится, что Вам высылается полная сверка по контрагентам, и просят ее посмотреть и ответить. К письму прилагается архив (zip или rar файл) в котором и находится вирус, обычно он имеет название «полная сверка по контрагентам на (указывается текущая дата).WSF».

Есть дешифратор better_call_saul или можно как-то расшифровать файлы ?

На 20 марта 2016 года дешифратор к этому вирусу отсутствует. Мы отправили зараженные файлы в «Лабораторию Касперского» для анализа. Сами пользователи точно не смогут расшифровать эти файлы. Если Вам все же удалось расшифровать Ваши базы 1С и они все равно по какой-то причине не запускаются, то Вы можете обратится к нам за восстановлением Ваших баз 1С.

Позвоните нам и мы поможем Вам расшифровать Ваши файлы!

Как не подцепить вирус better_call_saul или любой другой ?

Прежде всего смотрите внимательно от кого пришло письмо, если данный е-маил или человека Вы не знаете, то лучше вообще не открывайте и не скачивайте никаких файлов из письма! Если кому-то необходима какая-та информация от Вас, то данный человек всегда может связаться с Вами и предупредить Вас о том, что Вам на почту отправил письмо с файлами.

Если же Вы все таки решили скачать файл, то прежде всего смотрите на расширения файла! Не открывайте не известные Вам расширения! Конечно это не панацея, хакеры умеют записывать вредоносный код даже в файлы с изображениями, либо вообще маскируют файлы так, что Вы видите будто это изображение, а на самом деле файл имеет расширение “*.exe”. Будьте бдительны и внимательны, это поможет Вам избежать проблем и вирусов.

Читайте также: