Что делать если тор заблокируют

Обновлено: 03.07.2024

В сегодняшней статье я расскажу о способах обхода блокировок Tor. Но прежде чем перейдем к методам блокировки Tor, давайте немного о том, как блокируют Tor.

Как блокируют Tor?

По утверждениям Роджера Динглдайна, существует четыре базовых способа заблокировать Tor.

- Первый выглядит очевидным: всего имеется девять публичных каталогов входных узлов Tor-сети, и, если закрыть доступ к этим каталогам, юзеры не смогут установить соединение.

- Второй метод — выгрузить список из порядка 7000 relay nodes Tor-сети, отвечающих за перенаправление трафика, и заблокировать их все по IP-адресам.

- Третий, не очень надежный, но действенный способ — отслеживать характерные отпечатки пакетов, то есть применить fingerprinting. По этим косвенным признакам, характерным для передаваемых в Tor-сети данных, можно настроить фильтрацию трафика. Примерно так действовало правительство Ирана во время протестов в 2009 году. Для глубокой инспекции трафика иранские власти использовали DPI. Пакеты Tor по ряду признаков были похожи на пакеты SSL, и иранцы с помощью специально закупленного для этих целей оборудования просто снизили пропускную способность для шифрованного SSL-трафика в своих сетях, временно сделав невозможным использование Tor на территории страны.

- Наконец, четвертый способ — перекрыть доступ к ресурсам, с которых конечные пользователи могут скачать необходимый для подключения софт. Сочетание этих четырех методик может дать отличный — с точки зрения спецслужб и правительств — результат. Но чем ответили на это разработчики Tor?

Как обойти блокировку Tor

Обход блокировок Tor с помощью мостов

Первым рубежом борьбы с сетевой цензурой стал так называемый подключаемый транспорт, первой разновидностью которого были мосты obfs3 и obfs4. Идея заключается в следующем: поскольку «плохие парни» могут получить полный список открытых relay nodes и заблокировать доступ к самим этим узлам или их публичным каталогам, в Tor-сети были созданы тысячи мостов, список адресов которых отсутствует в публичном доступе.

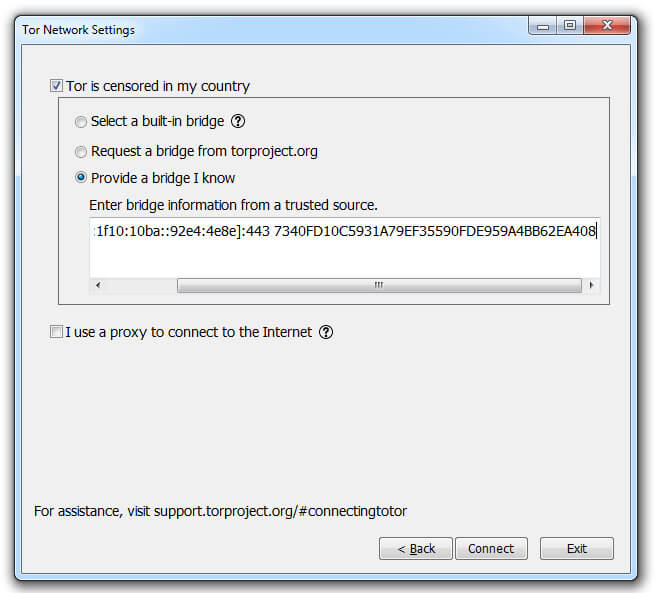

Настройка моста в Tor Browser

Правительства научились блокировать подобные соединения. Для большей эффективности активное зондирование может применяться совместно с глубоким анализом трафика. Например, с использованием DPI правительство мониторит все соединения, похожие на Tor.

Обнаружив «подозрительный» узел, правительственный хост сам пытается установить с ним связь через протокол Tor. Если узел поддерживает этот протокол и отвечает, что является мостом, его тут же блокируют, а его IP-адрес заносят в черный список. В Китае такая фильтрация делается на магистральном уровне, из-за чего блокировки работают достаточно эффективно.

Сам Роджер Динглдайн называл мосты «дерьмовой гонкой вооружений», поскольку правительственные цензоры научились фильтровать трафик описанным выше методом. Разработчики Tor в ответ выкатывали патчи, видоизменяющие данные в пакетах и устраняющие признаки, по которым выполнялась фильтрация, либо меняли поведение мостов.

В свою очередь, правительства редактировали настройки фильтров, и все начиналось заново. Так было в Иране в период массовых протестов, в Египте времен арабской весны, в Тунисе во время революции 2010–2011 годов. Что-то подобное происходило в Беларуси.

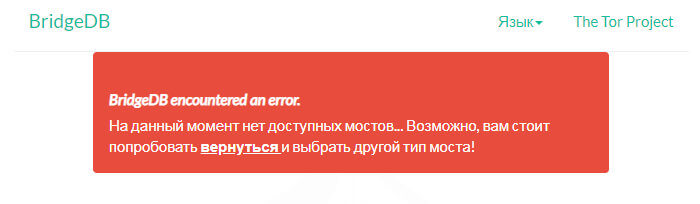

Иными словами, при должной настойчивости правительство может заблокировать доступные мосты в определенном регионе, и тогда пользователь при очередной попытке подключения рискует увидеть примерно такую картину.

Все мосты разведены, отправляйтесь вплавь

Для обхода подобных блокировок разработчики Tor придумали meek.

Обход блокировки Tor с помощью Meek

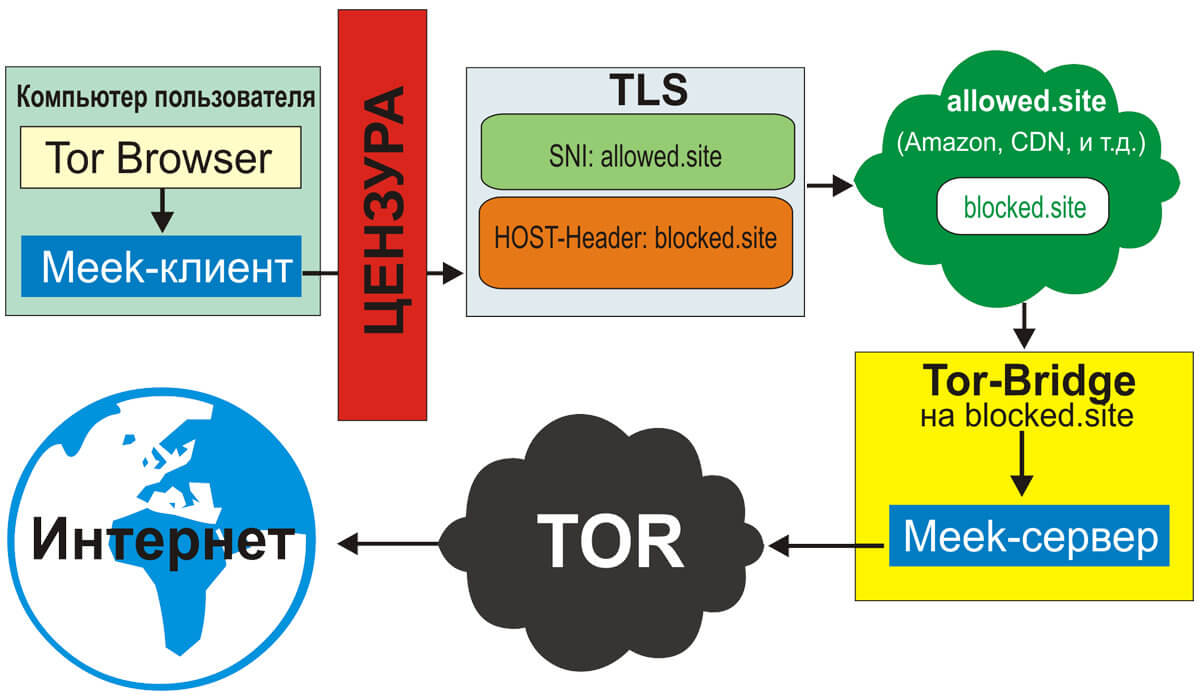

В Tor имеется еще один подключаемый транспорт под названием meek, который может сработать в случае, если мосты заблокированы. Его принцип действия тоже чем-то напоминает прокси, но в качестве промежуточного звена для передачи трафика используются облачные серверы Amazon, Content delivery network, Google, CloudFront или Microsoft Azure.

Расчет делается на то, что вводящее цензуру правительство, если оно в своем уме, никогда полностью не заблокирует CDN, AWS, Azure и им подобные сервисы, поскольку эти облака использует огромное количество различных интернет-ресурсов, которые в этом случае просто перестанут работать.

Но на здравомыслие некоторых госструктур рассчитывать, впрочем, довольно-таки наивно. Порой они способны обрушить половину национального сегмента сети в погоне за одним-единственным непослушным мессенджером, заблокировать который в итоге все равно не получилось.

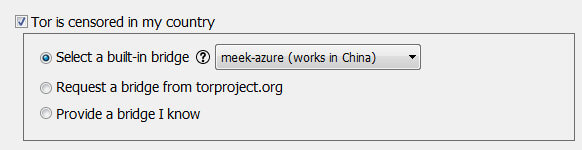

Подключить meek очень просто: при запуске Tor Browser нужно нажать на кнопку Configure, установить флажок Tor is censored in my country, а затем, выставив переключатель в позицию Select a built-in bridge, выбрать в выпадающем списке транспорт meek

Транспорт meek — работает даже в Китае

Схема работы meek

Помимо настройки по умолчанию с использованием Azure, можно задать собственные параметры транспорта meek, вот подробная инструкция. Казалось бы, все просто. Но не для всех.

Обход блокировки Tor с помощью Snowflake

Хорошо, если вы в состоянии скачать и настроить Tor Browser под виндой. Хорошо, если вы можете установить Linux и набрать в консоли apt-get install obfs4proxy или apt-get install Tor . Но многие миллионы пользователей интернета не умеют и этого.

Для решения этой проблемы ребята из Tor Project разработали браузерное расширение на JavaScript под названием Snowflake. Достаточно установить этот плагин (или зайти на сайт со специальным JS-скриптом), и без скачивания дополнительного софта на вашей машине поднимается Tor-мост, который запускается прямо в браузере. Он использует webrtc и корректно работает за NAT.

С использованием Snowflake ковровые блокировки теряют смысл, потому что ни одно правительство мира не способно заблокировать все браузеры в интернете. Теряет смысл и глубокая инспекция трафика с использованием DPI, потому что технологию webrtc использует легитимный софт вроде Google Hangouts и множество программ для организации видеоконференций. Блокировка потоковых данных webrtc поломает всю эту инфраструктуру.

С использованием Snowflake борьба с цензурой обрела армию добровольцев, предоставляющих свои аппаратные ресурсы для обхода блокировок. При этом совершенно не обязательно устанавливать браузерный плагин — вполне достаточно открыть веб-страницу с Snowflake-скриптом в одной из вкладок браузера или поместить этот скрипт где-нибудь на своем сайте, чтобы он выполнялся при просмотре веб-страницы в фоновом режиме.

Со своей стороны разработчики Tor стараются получать обратную связь от пользователей сети. Существуют и независимые проекты мониторинга цензуры вроде Open ObservaTory for Network Interference — это приложение, позволяющее просканировать сетевое окружение пользователя в поисках заблокированных ресурсов, протоколов и сервисов.

Другой подход называется «ложной маршрутизацией» — в этом случае при установке SSL-соединения один из промежуточных узлов ищет специальный тег внутри пакета SSL-handshake и при его обнаружении перенаправляет трафик в Tor-сеть. В то время как местный интернет-провайдер продолжает считать, будто клиент общается с фейковым удаленным сервером из белого списка, и не догадывается об изменении маршрута.

Выводы

Борьба с цензурой действительно похожа на гонку вооружений, в которой с одной стороны выступают правительства со своими бескрайними ресурсами и многомиллиардные международные корпорации, а с другой — общественные организации и энтузиасты, движимые чувством справедливости, стремлением к свободе и шилом в известном месте. При этом совершенно неочевидно, кто из них победит.

На DEF CON Роджер Динглдайн сказал:

«Австралия подвергает цензуре свой интернет, в Англии есть штука под названием „Фонд наблюдения за интернетом“ (Internet Watch Foundation), которая является частью их правительства. Дания цензурирует интернет, Швеция цензурирует интернет. Поэтому, когда мы ругаем правительство Китая, не позволяющее своим гражданам смотреть BBC, оно вполне обоснованно заявляет, что делает в точности то же самое, что и все остальные… Дело не только в цензуре: важно привлечь внимание пользователей к тому факту, что за ними наблюдают. И тогда они смогут самостоятельно сделать свой выбор».

И в этом сооснователь Tor Project, безусловно, прав. Пока существует интернет, выбор есть у каждого.

Torproject в своём блоге представил инструкцию по обходу блокировок «на случай, если правительство вашей страны блокирует луковый маршрутизатор».

Несмотря на высокую популярность Tor Browser, предлагающего своим пользователям способы безопасного и конфиденциального доступа в интернет, не у всех в мире есть возможность его использовать.

Браузер Tor по умолчанию скрывает своих пользователей методом, похожим на подмену UserAgent (клиентское приложение, использующее определённый сетевой протокол), а также другие методы, позволяющие не оставлять за собой никаких «отпечатков». При этом Tor даёт возможность при подключении к своей открытой сети получить список переключателей (или — «реле») — эта сетевая прозрачность имеет как преимущества, так и недостатки. Власти многих репрессивных государств используют это для блокирования доступа своих граждан к свободному интернету — они могут просто получить список таких реле и блокировать их. Выступающий против цензуры и за свободный доступ к информации Tor именно поэтому разработал метод Pluggable Transports (далее — PTs).

PTs представляет собой тип моста к сети Tor. Он использует различные методы передачи информации, делая зашифрованный трафик Tor похожим на неинтересный или мусорный трафик. Мосты в данном случае — это ретрансляторы Tor, которые позволяют вам обходить цензуру.

В отличие от обычных реле, информация моста держится в секрете и распределяется между пользователями через BridgeDB. Если вас заинтересует помощь попавшим под цензуру пользователям, вы можете стать оператором моста. А если вы разработчик, у которого есть интересные идеи по созданию новых PTs, и если вы хотите внести свой вклад в разработку, мы выложили для вас документы, которые поспособствуют вашему быстрому обучению.

Конечно же, мы продублировали инструкцию и в версии gif:

Также Tor Project хотел бы поблагодарить всех анонимных авторов и Vivido Studio, которые поработали над этим пособием.

Роскомнадзор вплотную взялся за изучение анонимных и децентрализованных сетей, которые позволяют обходить блокировки ведомства. Конечная цель этого исследования — ограничение доступа к ним на законодательном уровне.

Под угрозой находятся браузер Tor, платформа Telegram Open Network и ряд других сетей, реализованных на основе анонимных защищенных подключений.

Проведение работ поручено федеральному исследовательскому центру «Информатика и управление» при Российской Академии наук. Специалистам выделят 9,2 млн рублей и срок для подготовки отчета до 30 июня 2020 года.

ForkLog разобрался в причинах популярности и принципах работы браузера Tor, а также оценил реальность угрозы для анонимного интернета со стороны РКН.

Внимательный читатель вспомнит, что с ноября 2017 года в РФ уже действует закон, обязывающий владельцев так называемых анонимайзеров закрывать доступ к запрещенным сайтам. Мессенджер Telegram заблокирован в стране по решению суда с апреля 2018 года — другой вопрос, что безуспешно.

По словам руководителя общественной организации «РосКомСвобода» Артема Козлюка, закон об анонимайзерах был нужен для принуждения различных прокси- и VPN-сервисов к сотрудничеству с российскими властями и предоставления РКН возможности их блокировки в случае отказа от фильтрации трафика.

Текущее же исследование, по словам Артема Козлюка, осуществляется в рамках реализации «суверенного Рунета».

Такой подход чреват тем, что процесс блокировки станет непрозрачным, предупреждает эксперт:

В самом РКН новый тендер объясняют желанием найти возможность блокировать запрещенную информацию. В перечень исследуемых технологий, согласно документу, войдут Invisible Internet Project (I2P), The Onion Router (TOR), Telegram Open Network, Freenet, Zeronet, anoNet, а также mesh-сети Yggdrasill, cjDNS, Briar, Signal Offline и FireChat.

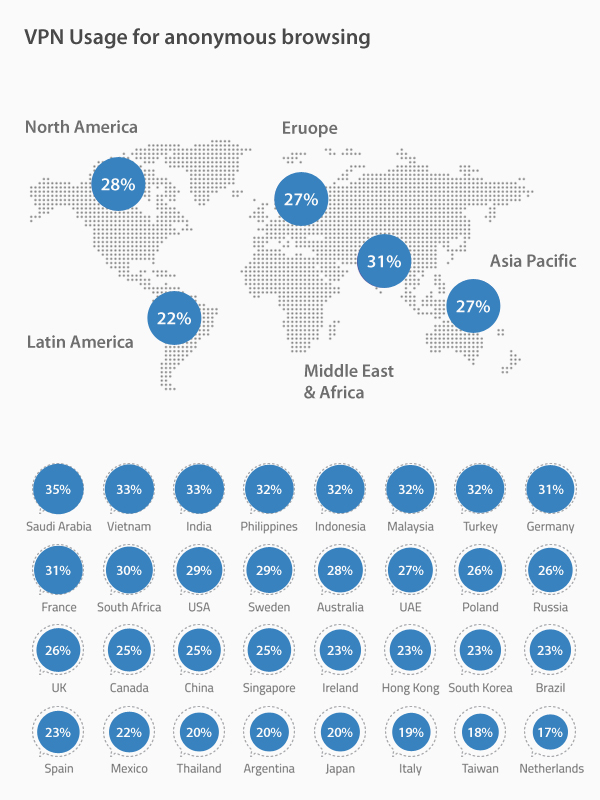

При этом ни слова не говорится о технологии VPN, которой, по данным сервиса GlobalWebIndex, пользуется четверть россиян.

На это обратил внимание экс-директор особых направлений одной из структур Telegram Антон Розенберг.

Чем браузер Tor отличается от других браузеров?

Еще одна полезная функция Tor — невозможность ретаргетинга, то есть повторного показа рекламы.

И хотя анонимность и приватность — главные особенности браузера Tor, они не являются абсолютно гарантированными, рассказывает технический директор РосКомСвободы Станислав Шакиров.

Почему аудитория браузера Tor растет?

Россия находится на втором месте по числу пользователей Tor, после Ирана. За последний год ежедневно браузером пользовались чуть более 330 тысяч россиян, что составляет 17,39 % от общего количества юзеров.

Однако это все равно в десять раз меньше, чем количество пользователей Telegram. По данным исследовательской компании Mediascope в августе 2019 года ежедневная российская аудитория мобильного приложения Telegram приблизилась к 4,4 млн человек.

Большую часть трафика Tor в России составляет трафик даркнет-маркетплейса Hydra, рассказывает научная сотрудница Center for Internet and Society CNRS и Citizen Lab Ксения Ермошина.

Вместе с тем качественные VPN-сервисы способны легко переманить у Tor аудиторию, цель которой обходить блокировки или сохранять анонимность за счет смены IP-адреса.

Реальны ли угрозы Роскомнадзора заблокировать Tor?

По словам Дианы Азарян, блокировка Tor вполне осуществима, что доказывает опыт нескольких стран. В сентябре 2009 года власти КНР с помощью простых блокировок IP-адресов заблокировали публичный список ретрансляторов и директорий браузера Tor — цензуре подверглись около 80% публичных узлов сети.

В 2012 году Иран и Китай с целью блокировки сети Tor Project начали использовать DPI (система глубокой фильтрации трафика). Также были блокировки в Казахстане и Эфиопии.

Однако даже в случае блокировки сеть Tor продолжит свою работу.

По ее словам, существует несколько типов взаимозаменяемых транспортов, которые следуют единой спецификации. Например, специально для жителей Китая был создан транспорт meek.

С учетом того, что РКН привлек к исследованию Академию Наук — временные успехи в блокировке браузера Tor на территории РФ могут быть, но в целом угроза призрачна, полагает представитель организации «Общество Защиты Интернета» Александр Исавнин.

Главный радиочастотный центр (ФГУП «ГРЧЦ», находится в ведении Роскомнадзора) разместил на портале госзакупок информацию о заказе на проведение исследования устройства децентрализованных сетей и интернета вещей (Internet of Things, IoT). Информация о закупке у единственного поставщика была размещена 3 марта, первым на нее обратил внимание «Коммерсантъ».

Целью выполнения работ в техническом задании исполнителю работ — Федеральному исследовательскому центру «Информатика и управление» Российской академии наук (ФИЦ) — назван «анализ угроз и рисков при обеспечении ограничения доступа <. > к сервисам и информационным ресурсам <. >, содержащим информацию, распространение которой в Российской Федерации запрещено».

В документе говорится, в частности, что ФИЦ должен представить ГРЧЦ отчет о топологии и архитектуре наиболее популярных mesh-сетей (в них рабочие станции соединяются друг с другом и способны принимать на себя роль коммутатора для остальных участников, что обеспечивает высокую устойчивость) и описать возможные способы ухудшения передачи данных вплоть до полной деградации сети, а также способы выявления и ограничения или блокировки данного типа трафика. Mesh-технологию, в частности, использует приложение FireChat, использовавшееся участниками протестов в Гонконге еще в 2014 году.

Кроме того, должны быть представлены анализ существующих и перспективных технологий, используемых для построения анонимных сетей Darknet, в том числе TOR и Telegram Open Network (TON), и предложения по ограничению доступа к ресурсам таких сетей (TON является блокчейн-платформой, которую готовят к запуску Павел Дуров и его команда). Также ФИЦ должен изучить способы детектирования, анализа, фильтрации и ограничения трафика IoT.

В рамках работ должны быть проанализирована возможность использования mesh-сетей, IoT и сетей на основе анонимных защищенных подключений для организации доступа к запрещенной к распространению в России информации и даны «комплексные рекомендации по ограничению доступа», в том числе обоснованы наиболее перспективные способы ограничения такого доступа.

Завершить работы исполнитель должен к концу июня 2020 года, стоимость его услуг определена в почти 9,2 млн руб.

«В техническом задании перечислен большой список технологий и протоколов, которые требуется проанализировать. Не все из них популярны, не все используются для обхода блокировок», — пояснил «Коммерсанту» экс-директор особых направлений одной из структур Telegram Антон Розенберг. Он также выразил удивление, что в документах ничего не говорится о технологии VPN и ей подобных, которые позволяют обходить блокировки Роскомнадзора.

Читайте также: