Dameware user id required for selected authentication type что это

Обновлено: 02.07.2024

Как работают удаленные подключения Dameware

Чтобы инициировать удаленный сеанс, вам необходимо установить клиент Dameware на свой компьютер, а затем установить агент клиента на удаленном компьютере. Затем вам также необходимо настроить три серверных компонента, которые входят в установочный пакет. Конечно, вы можете развернуть Dameware в автономном режиме, и тогда вам не придется устанавливать серверные компоненты. Но все это зависит от типа и размера вашей организации. Если вас это немного сбивает с толку, вы можете проверить наш полный обзор службы удаленной поддержки Dameware, чтобы быть в курсе последних событий.

Итак, когда вы хотите подключиться к удаленному компьютеру, вы просто вводите его IP-адрес в клиенте Dameware и отправляете запрос на подключение. Затем агент клиента на главном компьютере получит запрос, и вы сможете начать удаленный сеанс. Если вы подключаетесь к компьютерам в своей сети, процесс очень прост. Однако, если удаленный компьютер находится в другой сети, вы не сможете связаться с ним, пока не откроете определенные порты на их маршрутизаторах. Агент клиента Dameware использует порты 6129, 6130, 6132 и 6133 для прослушивания входящих запросов на соединение, и эти порты наверняка будут закрыты для большинства маршрутизаторов.

Почему порты закрываются в первую очередь

Все важные порты Dameware и почему они должны быть открыты

Если у вас есть знания о перенаправлении портов, это может быть вся необходимая информация. Если нет, то оставайтесь здесь, пока мы пройдем пошаговый процесс открытия портов на вашем маршрутизаторе, а также на вашем брандмауэре.

Процесс будет отличаться в зависимости от маршрутизатора, поэтому воспринимайте это как общее руководство. Я постараюсь выделить, как этот процесс зависит от некоторых распространенных маршрутизаторов, но если ваш маршрутизатор не упоминается, вы все равно можете использовать свою интуицию, чтобы руководство работало.

Шаг 1. Войдите в веб-интерфейс вашего роутера.

Для этого откройте предпочтительный браузер, введите IP-адрес маршрутизатора в адресной строке и нажмите клавишу ВВОД. Большинство маршрутизаторов используют 192.168.0.1 или 192.168.1.1 в качестве своих IP-адресов, но если они вам не подходят, вы можете выполнить быструю проверку через командную строку.

Если вы используете Windows, откройте командную строку и используйте команду ipconfig. Появится ряд параметров, среди которых вы увидите шлюз по умолчанию. Это адрес вашего роутера.

Как проверить свой шлюз по умолчанию

Если вы используете компьютер Mac, откройте Терминал и используйте команду netstat –nr, а если вы снова используете Linux, откройте терминал и затем используйте команду ip route | grep по умолчанию.

Теперь вы должны быть на странице входа в систему вашего роутера, где вам будет предложено ввести данные для входа. Опять же, эти детали будут отличаться в зависимости от маршрутизатора. Для маршрутизаторов D-Link и Belkin используйте Admin в качестве имени пользователя, а затем оставьте поле пароля пустым. Если вы используете Linksys, Asus, DrayTek, TP-Link или маршрутизатор TRENDnet, используйте admin в качестве имени пользователя и пароля. Для других типов маршрутизаторов выполните поиск в Интернете, чтобы установить данные для входа по умолчанию.

Шаг 2. Настройте порты

Но сначала вам нужно будет найти настройки переадресации портов. В моем случае я использую маршрутизатор D-Link, поэтому я просто перейду к расширенным настройкам, и опция будет доступна как Advanced Port Forwarding Rules. Для других вариант может быть доступен как виртуальный сервер, в то время как другие будут откровенно отмечены как переадресация портов. Если у него есть оба варианта, вы можете использовать любой из них.

Кроме того, для некоторых маршрутизаторов, таких как Linksys, этот параметр будет доступен не в разделе «Расширенная настройка», а в разделе «Приложения и игры». Я включил скриншоты для большинства основных маршрутизаторов.

Перенаправление портов маршрутизатора Asus

Перенаправление портов маршрутизатора Linksys

Перенаправление портов NETGEAR

Belkin Port Forwarding

Вы прибыли в секцию переадресации порта. Следующим шагом является заполнение обязательных полей, которые практически одинаковы для каждого маршрутизатора. Это; имя службы / имя порта, номер порта, используемый протокол (TCP / UDP) и, конечно же, внутренний IP-адрес, на который вы пересылаете.

Настройка портов Dameware на D-Link

Как только детали будут заполнены, сохраните настройки, и все готово. Обязательно отметьте кнопку включения, если она есть. Теперь порты должны быть открыты, если они не заблокированы встроенным брандмауэром компьютера. В этом случае вам нужно будет выполнить следующие шаги.

Как включить переадресацию портов в брандмауэре Windows

1. Откройте панель управления, перейдите в раздел «Система и безопасность» и откройте брандмауэр Защитника Windows. Или просто выполните поиск по брандмауэру в строке поиска, и он все равно приведет вас туда.

Открытие брандмауэра Windows

2. Перейдите к расширенным настройкам и на левой панели вы увидите параметр «Правила для входящих подключений». Щелкните его правой кнопкой мыши и выберите параметр «Новое правило». Или же перейдите к панели «Действия» в правой части окна и нажмите «Новое правило». Вам будет предложено выбрать тип правила, которое вы хотите создать, и в нашем случае вам нужно щелкнуть порт, а затем Далее.

Перенаправление портов в брандмауэре Windows

3. Введите номера портов, которые вы хотите разрешить. Но сначала укажите, применяется ли правило к соединениям TCP или UDP. Dameware Remote Support использует TCP-соединение.

Брандмауэр Windows для перенаправления портов

При перечислении количества портов, как в нашем случае, разделяйте их запятыми. Или вы можете использовать опцию диапазона, где вместо перечисления количества последовательных портов вы просто указываете диапазон. Например, вы можете использовать 500-512 вместо перечисления всех портов между ними.

4. Выберите параметр Разрешить подключение на следующей вкладке и установите все флажки, когда будет предложено выбрать, где применяется правило. Затем дайте правилу имя и завершите процесс. И все готово. Чтобы удалить правило, щелкните его из списка правил в средней панели, а на правой панели вы увидите параметр удаления.

Перенаправление портов брандмауэра Windows

На этом этапе вы должны иметь возможность успешно инициировать удаленное соединение с компьютерами за пределами вашей внутренней сети. Однако есть еще один шаг, о котором многие забывают, но один очень важный. Я говорю об изменении внутреннего IP-адреса, на котором вы перенаправили порты с динамического на статический.

Если вы используете DHCP для назначения IP-адресов своим устройствам, то в какой-то момент он назначит новый адрес удаленному компьютеру. Это означает, что вам придется снова пройти весь процесс переадресации портов, используя новый адрес. Этот следующий шаг предназначен для того, чтобы IP-адрес удаленного компьютера не изменился через некоторое время.

Как назначить статический IP-адрес вашему устройству

1. Откройте командную строку, введите команду ipconfig / all и запишите следующую информацию. Ваш IPv4-адрес, маска подсети, шлюз по умолчанию и DNS-серверы.

Командная строка ipconfig all

2. Откройте панель управления, перейдите в раздел «Сеть и Интернет» и нажмите «Центр управления сетями и общим доступом». Как только это будет сделано, нажмите на опцию «Изменить настройки адаптера» на левой панели.

Изменение настроек адаптера

3. Щелкните правой кнопкой мыши параметр Ethernet и перейдите в свойства. В перечисленных элементах найдите параметр с надписью «Протокол Интернета версии 4 (TCP / IPv4)», выберите его и нажмите «Свойства».

Открытие портов в брандмауэре Windows

4. Заполните информацию, которую вы собрали на шаге 1, в соответствующие поля и затем нажмите OK.

[HKEY_LOCAL_MACHINESOFTWAREDameWare DevelopmentMini Remote Control ServiceSettings]

«Port»=dword:000017f1

«Disable Session Switching»=dword:00000000

«Permission Required RDP»=dword:00000000

«Notify On New Connection»=dword:00000001

«Notify On New Connection Timeout Value»=dword:0000000f

«Notify On Disconnection»=dword:00000000

«No Notify Sound»=dword:00000000

«Notify Dialog Caption»=»DameWare Mini Remote Control»

«Notify Dialog Text 1″=»MRC Notification»

«Notify Dialog Text 2 Remote Control»=»MRC Notification»

«Permission Required»=dword:00000000

«Center Permission Dialog»=dword:00000000

«Permission Dialog Set Focus On Decline Button»=dword:00000000

«TrayIcon»=dword:00000002

«Permission Required for non Admin»=dword:00000001

«Permission Required for non Admin Disconnect If At Logon Desktop»=dword:00000001

«Permission Required for non Admin Force View Only»=dword:00000000

«On Disconnect Logoff Desktop»=dword:00000000

«Force Applications Close»=dword:00000000

«On Disconnect Lock Workstation»=dword:00000000

«Logon At Logon Desktop Only»=dword:00000000

«Logon At Logon Desktop Only Timeout»=dword:00000001

«Logon At Logon Desktop Only Timeout Value»=dword:00000014

«Enable Disconnection Menu»=dword:00000001

«Enable Settings Menu»=dword:00000001

«Enable Invitation Menu»=dword:00000001

«Enable Connect To Menu»=dword:00000001

«Enable Connect To Menu Proxy»=dword:00000001

«Absolute Timeout»=dword:00000000

«Allow Only Administrators To Connect»=dword:00000000

«Requires Logon Locally Privilege»=dword:00000000

«Must Be Member Of Group»=dword:00000001

«Socket Logon Timeout»=dword:00015f90

«Authentication Type»=dword:0000001e

«Must Have Logon Locally Rights with Windows Logon»=dword:00000000

«SFT: Enable Simple File Transfer»=dword:00000001

«SFT: Append Host Name»=dword:00000000

«SFT: User Response Time Out»=dword:00001770

«SFT: Upload Folder»=»%SYSTEMROOT%\dwrcs\Uploads\»

«Disable Version Downgrade»=dword:00000000

«Group 0″=» \G DameWare Remote Users»

«Allow All Administrators To Have Control»=dword:00000000

«Upgrade Information»=»»

«Downgrade Information»=»»

«Max Access Log Size»=dword:009c4000

«Force Encrypt Data»=dword:00000000

«Force Encrypt Images»=dword:00000000

«Force Encrypt Files»=dword:00000000

«Allow Only Mode FIPS»=dword:00000000

«Filter Change»=dword:00000000

«Enable Reporting For This Host»=dword:00000001

«Max Log Size»=dword:009c4000

«Log Path»=»C:\WINDOWS\dwrcs\»

«Enable Log Reporting»=dword:00000000

«Log Host Port Number»=dword:000017f1

«Log Host»=»»

«Use Shared Secret»=dword:00000000

Пока не забыл, хотел поделиться одной интересной заметкой. Сегодня на одном из компов который находится вне офиса человек не мог по RDP клиенту подключиться к серверу, постоянно вылетало окно не удается подключиться к удаленному рабочему столу. Самое интересное в этой ситуации было то, что клиент подключался к серверу, по крайней мере я судил по статистике проброса портов на своем шлюзе, т.е. этот клиент достукивался до самого сервера куда он должен был подключаться, но она не пускала его.

И так что мы имели: компьютер клиента Windows xp с клиентом RDP 7 версии, шлюз BSD и Win 2003 ну и естественно ошибку при подключении не удается подключиться к удаленному рабочему столу. Мною были перепробованы различные варианты танцев с бубном, но они ничего не давали, все вело к тому, что я склонялся что у меня сервак глючит или я туплю, но мысль та что с других хостов я без проблем конектился на тот же самый сервак под теми же настройками не давал мне покоя.

Подведем итог!

1 Вариант

1) скачиваем альтернативный rdp клиент Remote Desktop Manager

2) запускаем клиент, но не пугаемся настроек там все очень просто.

2 Вариант

Обновить на windows стандартный RPD клиент , его можно скачать на оф сайте Микрософта скачать

3 Вариант

Проверить локальные политики сервера, возможно они могут блокировать

для 2003 и 2008 Server:

1) Администрирование -локальная политика безопасности — доступ к компьютеру по сети (тут смотрите что у Вас стоит, для примера поставьте разрешить всем и посмотрите результат)

2)В группе «Пользователи удаленного рабочего стола» проверьте прописан ли нужный пользователь! ( часто проблема бывает только из-за этого. )

4 Вариант

Отключить фаервол с антивирусом на стороне клиента. (в большинстве случаев именно это может блокировать исходящее соединение если оно попало допустим в ненадежные программы антивируса или фаервола.

1) Если используется брандмауэр Windows, выполните следующие действия.

Откройте компонент «Брандмауэр Windows». Для этого нажмите кнопку Пуск и выберите пункт Панель управления . В поле поиска введите брандмауэр и затем щелкните пункт Брандмауэр Windows .

В области слева выберите Разрешить запуск программы или компонента через брандмауэр Windows .

Щелкните Изменить параметры . Если отображается запрос на ввод пароля администратора или его подтверждения, укажите пароль или предоставьте подтверждение.

2)При использовании другого брандмауэра проверьте, что порт удаленного рабочего стола (стандартный порт RDP 3389) открыт.

На удаленном компьютере могут быть запрещены удаленные подключения. Решение данной проблемы приведено ниже.

В левой области выберите пункт Настройка удаленного доступа . Если отображается запрос на ввод пароля администратора или его подтверждения, укажите пароль или предоставьте подтверждение.

5 Вариант

1)Если у вас сервер 2008, а подключаетесь с клиента под windows xp, то тут надо смотреть если у нас на стороне сервера включена функция NLA (Network Level Authentication) это позволяют реализовать более безопасный метод подключения к удаленному рабочему столу, то Windows xp не сможет подключиться потому как в нем нужно ручками принудительно включить эту функцию (инструкцию выложу чуть позже как это можно решить)

6 Вариант от компании MS

Удаленное подключение невозможно, если учетная запись пользователя не имеет пароля. Сведения о добавлении пароля к учетной записи см. в разделе Защита компьютера с помощью пароля.

Удаленный компьютер может принимать подключения только от компьютеров с включенной проверкой подлинности на уровне сети (NLA). Проверка подлинности на уровне сети — это метод проверки подлинности, при котором подлинность пользователей проверяется перед установлением подключения к удаленному рабочему столу и появлением экрана входа в систему. Она помогает защитить компьютер от хакеров и вредоносного программного обеспечения.

Проверка наличия на компьютере версии RDP клиента для удаленного рабочего стола с проверкой подлинности на уровне сети

Откройте подключение к удаленному рабочему столу. Для этого нажмите кнопку Пуск . В поле поиска введите Подключение к удаленному рабочему столу , а затем в списке результатов выберите пункт Подключение к удаленному рабочему столу .

Щелкните значок в левом верхнем углу диалогового окна Подключение к удаленному рабочему столу и выберите команду О программе .

PS Ошибка «Не удается подключиться к удаленному рабочему столу» может быть из-за чего угодно и тут главное начать последовательно отсекать все зависимости, в моей статье я постарался описать все варианты по решению этой ошибки.

PSS у кого будут проблемы пишите я постараюсь помочь Вам.

rdp клиент, скачать rdp, rdp файл, rdp windows скачать, не подключается rdp, не работает rdp, альтернативная rdp программа, rdp 7.1 скачать, rdp клиент для windows, rdp windows 7 скачать, dp windows xp скачать, rdp клиент windows 7,

Войти

Не подключается DameWare NT Utilities

Не забывайте, что вы можете avast скачать бесплатно. Это очень удобно! Успей скачать руководство по эксплуатации опель зафира.

А вы уже решили какая офисная мебель будет в этом году у вас в офисе?

Comments

В этой статье мы расскажем как настроить данный компонент для скрытого слежения за компьютером пользователя в локальной сети.

Итак начнем с самого главного:

Mini Remote Control является частью пакета DameWare Remote Support и дает администраторам возможность подключения и управления к удаленным машинам через интернет или локальную сеть.

Оставим в сторону моральную сторону вопроса "зачем скрытно то?", ответив по простому "задача руководством поставлена - надо исполнять"

Несмотря на то, что утилита позволяет управлять компьютером, мы будем рассматривать настройки именно скрытного ( то есть абсолютно) незаметного для пользователя подключения к его компьютеру, за тем, что бы наблюдать, что же сотрудник делает в это самое время.

Программа не является "хакерской" и если кто то думает, что с помощью этой утилиты он сможет подключиться к компьютеру подружки в другом конце страны, без её "разрешающих" действий тот сильно ошибается.

Что же эти за разрешающие действия ?

1. Вы должны знать параметры учетной записи (логин и пароль), обладающей правами локального администратора на удаленной машине.

2. "File & Printer Sharing" должен быть разрешен на удаленной машине.

3. Общий ресурс Admin$ должен существовать на удаленной машине.

4. Все необходимые порты для File & Printer Sharing (137-139/445) должны быть открыты на всех маршрутизаторах и межсетевых экранах между локальной и удаленной машинами.

5. Все необходимые порты для File & Printer Sharing (137-139/445) должны быть открыты в персональном межсетевом экране на удаленной машине (например, XP-SP2, ZoneAlarm и т.п.).

6. Удаленная машина должна работать под управлением Windows

7. Ну и естественно необходимо открыть на маршрутизаторе(ах) порт, который вы указали в клиентском сервисе Mini Remote Client Agent Service как порт для связи (по умолчанию TCP 6129).

Не маленький список, не правда ли ? :)

Ну а если девушка Вам доверилась и дала админский доступ стоит обратить на неё внимание и возможно даже связать с ней свою судьбу. В пору тотального человекаНЕлюбия, доверие девушки Вам, в таком деле, как полный доступ к своему компьютеру, это очень важный признак.

Ну а если девушка самостоятельно выполнила все семь вышеописанных пункта, то это просто мечта, а не девушка.

Хотя, оставим романтику и вернемся на грешную землю.

На работе все не так. Тут "человек человеку - сотрудник" и никаких фривольностей касающейся конфиденциальной информации и коммерческой тайны быть не может. Но с другой стороны именно на работе все 7 пунктов выполняются легко групповыми политиками и применяются на все компьютеры организации.

И у некоторых администраторов появляется непреодолимое желание воспользоваться таким преимуществом и заглядывать во все мониторы других сотрудников, включая, о ужас, компьютеры руководства.

Но мы рассматриваем, правильного администратора принцип которого "чем меньше знаешь, вне своей компетенции - тем крепче спишь" и задача для него, поставленная руководителем, состоит в следующем: "Подключится незаметно к компьютеру другого сотрудника, так что бы он ничего не заметил"

Описание подключения

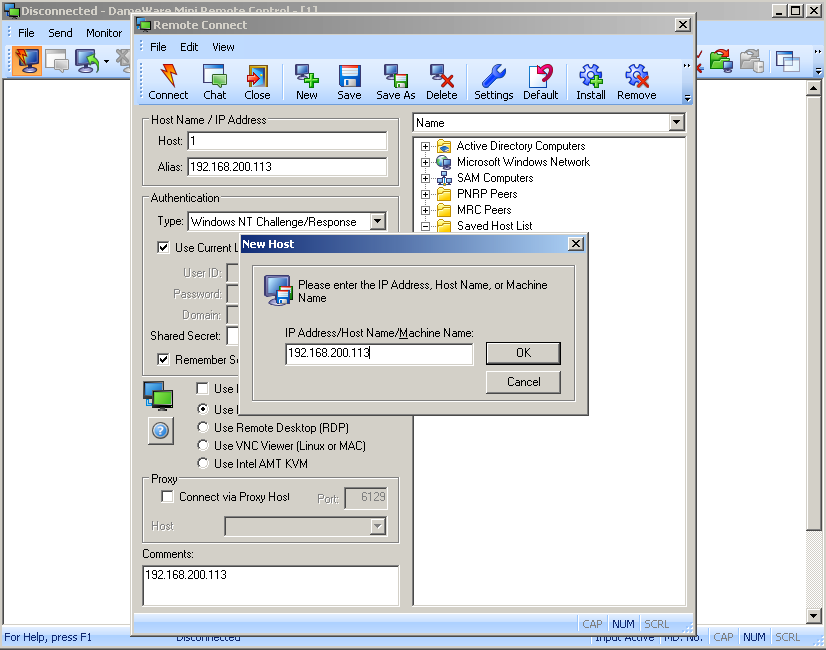

Итак начало простое. Вводим IP адрес удаленного компьютера к которому хотим подключиться

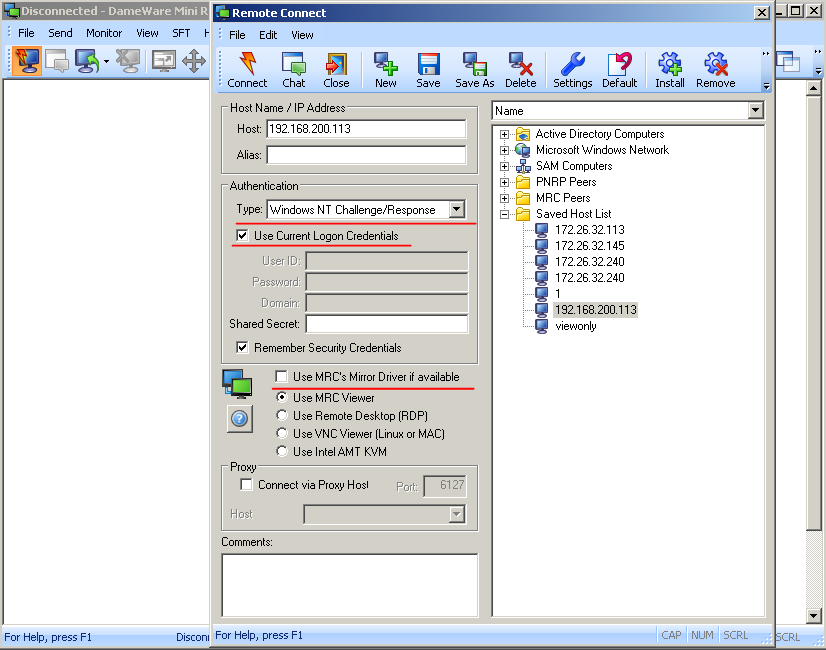

Далее указываем что подключаться будем под текущей учетной записью домена Actrive Directory. Вы же администратор на той машине? Если нет, то смотрите 1 пункт, обязательных для работы с DaweWare Mini Control.

Последнее что надо сделать здесь, это отключить Use MRC`s Mirror Driver if available.

Если Вы этого не сделаете, то при подключении к удаленному компьютеру, пользователь увидит уведомление что его цветовая схема Windows 7 изменилась. А зачем нам так "палиться"?

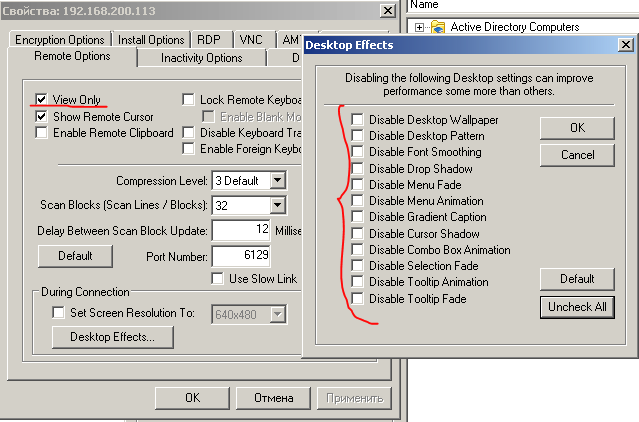

Далее идем в раздел Settings и изменяем следующее

Сначала ставим галочку о том что нам нужен только просмотр удаленного стола, без управления и перехвата мыши, а в разделе Desktop Effects, убираем все галочки, дабы у удаленного пользователя не изменился рабочий стол и исчезла бы его заставка.

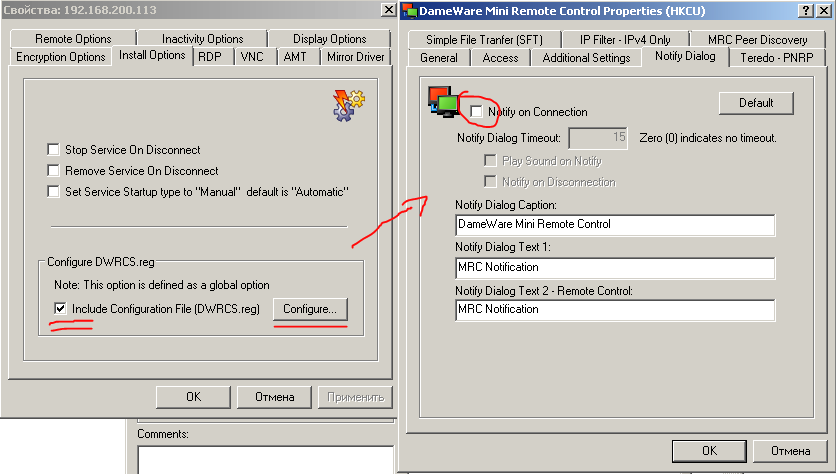

И остался последний этап, и конечно же самый важный :)

В разделе Install Options сконфигурируем файл DWRCS.reg в частности в окне NotifyDialog отключим показывать уведомление удаленному пользователю, о том что к вам сейчас подключился удаленный компьютер с таким именем и под такой то учеткой.

Сами понимаете ни о какой скрытности подключения не может быть речи если вы забыли снять эту галку.

Но вот в принципе все.

Теперь Вы можете с спокойной душой и не боясь последствий ( кроме угрызений совести), лазать по компьютерам сотрудников.

Удаленный пользователь никогда вас не сможет заметить, он лишь может увидеть в сервисах установленную службу DameWare Mini Control, и понять что теоретически к его компьютеру могут подключится.. Он его конечно же может удалить, но в локальной/доменной сети это не поможет. Эта служба заново незаметно установиться как только администратор захочет увидеть чем сотрудник занимается в данный момент.

Access settings for DameWare Mini Remote Control are configured directly in the MRC Client Agent. They are stored locally in the client machine which could create a difficulty when trying to manage them on multiple computers. However, since these settings are stored in the Windows Registry, it is possible to configure a GPO to apply changes to these settings across a domain.

This document provides a guide on how to use the Group Policy Management Editor in order to manage these settings. It provides reference to the Registry Keys that are used to set the MRC Client Agent access settings and how to configure them without having to use the agents GUI.

1- ACCESS CONFIGURATION REGISTRY SUBKEYS

The following is a list of the registry subkeys stored by the Mini Remote Control associated to the Access configuration. All these subkeys are located under the key:

HKLM\Software\DameWare Development\Mini Remote Control Service\Settings

Table 1 - DMRC Access Control Subkeys

Allows MRC connections to the machine only for members of the Local Administrators group.

Allows MRC connections to this machine only to members of one of the registered groups, Local or Global.

Enabling this setting will prompt the currently logged on user to Allow or Deny every MRC connection attempt regardless of the rights used to connect.

Applies to Non-Administrators who attempt to connect to a remote machine that is currently at the Logon Desktop. If this setting is enabled, the Non-Administrator will not be allowed to establish the MRC connection

Applies to Non-Administrators; This setting will restrict the MRC session to View Only Mode for the Non-Administrator.

Allows MRC connections to the machine only for users who have sufficient rights to perform a local Logon to this machine.

It is not necessary to create a new GPO to manage these settings since they can be set in an existing GPO. The following instructions will describe the procedure in a new GPO, but the same steps would apply on an existing one.

Computer Configuration | Preferences | Windows Settings | Registry

Table 2 - Registry Item fields for MRC Access Control

If you decide to manage all Access Settings, your collection will look something like this:

3- Managing DMRC Access settings on an existing GPO

Click OK and once the GPO propagates over the domain, the settings will be applied to the MRC Client Agent in all the machines affected by the policy. DWRCS.EXE dynamically checks the Windows Registry for changes so it is not necessary to restart the services for the changes to take effect.

IMPORTANT : Settings configured using GPO will override any settings set manually in the local machine.

- Получить ссылку

- Электронная почта

- Другие приложения

Комментарии

Asterisk. Перевод звонка на другой номер.

Получение доступа к серверу SQL при отсутствии пароля администратора SQL.

Столкнулся я тут с проблемой: после смены пароля от учетной записи, из под которой работал сервер централизованного управления "Kaspersky Security Center 10", данная служба перестала работать. Подменили учётную запись, из под которой запускается служба приложения - безрезультатно. В итоге выяснили, что проблема уходят корнями в "Microsoft SQL Server", доступ к которому также осуществлялся из под этой УЗ. Чтобы сменить УЗ, из под которой "Kaspersky Security Center 10" "ломится" к базе данных, нужны административные права от "Microsoft SQL Server", которых ни у локального администратора ни у доменных администраторов не оказалось. ВНИМАНИЕ: ВСЕ КОМАНДЫ НУЖНО ЗАПУСКАТЬ ИЗ ПОД "CMD" или "Poweshell", которые в свою очередь запущены с повышением прав. (Правой кнопкой мыши на запускаемом приложении и далее, ЗАПУСТИТЬ ОТ АДМИНИСТРАТОРА). В итоге, пришлось запускать базу данных в специальном режиме: 1) Останавливаем э

Читайте также: