Explorer exe nouaccheck что это

Обновлено: 06.07.2024

Удаления чем? Virus.Win32.VB.bu это троян, а не вирус. Если его удалял антивирус, то возможен покорёженный реестр. Есть вероятность, что он до конца не удалён. Проверьте следующее:

1. Нет ли у вас в списке процессов ДВУХ explorer.exe

2. Нет ли там же процесса wsctf.exe

3. Что у вас прописано в ветке реестра HKEY_CURRENT_USER>Software>Microsoft>

Windows>CurrentVersion>Run

4. Поиском по компьютеру поищите файл explorer.exe который находился бы не в папке Windows

Отпишитесь о результатах.

И рекомендую сменить все пароли, так как этот троян охотится на них

Удаления чем? Virus.Win32.VB.bu это троян, а не вирус. Если его удалял антивирус, то возможен покорёженный реестр. Есть вероятность, что он до конца не удалён. Проверьте следующее:

1. Нет ли у вас в списке процессов ДВУХ explorer.exe

2. Нет ли там же процесса wsctf.exe

3. Что у вас прописано в ветке реестра HKEY_CURRENT_USER>Software>Microsoft>

Windows>CurrentVersion>Run

4. Поиском по компьютеру поищите файл explorer.exe который находился бы не в папке Windows

Отпишитесь о результатах.

И рекомендую сменить все пароли, так как этот троян охотится на них

Это остатки вируса. Среди активных процессов его нет?2. процесс wsctf.exe обнаружил в какой-то ветке реестра про запуск и там же его и прикончил.

А как в реестре называется проводник?

explorer.exe Только в реестре его не трогайте.

Так а что, проблема осталась?

А если недоконца удалить эти вирусы как в моем случае, то он сможет сам как-нибудь возобновиться или что-нибудь испортить?Это остатки вируса. Среди активных процессов его нет?

В Айс Утил есть функция выключить процессы файлы и проч фигню которая загружается при загрузке ОС. Прога не пакость. Это точно.advapi32.dll

comdlg32.dll

kernel32.dll - ее я выключил поскольку прога говорит, что это червяк

ole32.dll

olecli32.dll

shell32.dll - ее я тоже вырубил поскольку прога сказала - вирус

wldap32.dll

user32.dll - ее я тоже вырубил - троян.

Оди файл написан explorer.exe, а другой EXPLORER.EXE. explorer.exe лежит в папке систем32, а EXPLORER.EXE я не нашел. Видимо его удалил Касперский, но кривой реестр и ссылки на него остались. Я отключил тот который большими буквами, сначала отключал тот кот. маленькими, но оболочка не стартовала. В общем запуск этой хрени - EXPLORER.EXE автоматически открывал проводник на папке мои документы. В какой-то ветке про запуск в параметре ключа userinit было прописано большими буквами, я переписал маленькими. Все нормально загружается но проблема одна осталась: не поменять свойства папки чтобы видеть скрытые и системные файлы. Меняешь жмеш применить, окей а все равно сбрасывается на "не показывать скр и сис файлы". А так в принципе все нормально.

Где, по каким путям лежат файлы explorer.exe (один из которых был отключен на предыдущем этапе)? Это один и тот же файл, или разные?

А как расшифровать - %SystemRoot%. И вообще что означает знак %. Я с такими тонкостями реестра и прочего не знаком. Просто залазию куда надо и делаю, что пишут здесь и в вирус листе у Касперского.

Винду переставлять нехочется, поскольку КУЧА прог нужно будет переставить.

Это переменная среды.

В программах, что бы не писать полный путь, а иногда он вообще не известен (мало ли где как компутер настроен), используются эти переменные.

Например программеру в некой проге надо создать временный файл. Вопрос - а где его делать? На компьютере всегда есть папка для временных файлов, но на каждом компьютере и в зависимости от логина она может находиться в разных местах. Решается все очень просто, в системе всегда прописана переменная среды TEMP. Что бы ей воспользоваться, используется знак %.

Например, чтобы сохранить файл во временную директорию совсем не надо знать, где она находится. А просто прописать %TEMP%/название.файла

Что бы узнать, какой путь содержит %TEMP%, можно например открыть командную строку и дать команду:

echo %temp%

Попробуйте прогнать компьютер вот этой программкой. Може ей удастся восстановить отображение скрытых файлов.Меняешь жмеш применить, окей а все равно сбрасывается на "не показывать скр и сис файлы".

Это переменная среды.

В программах, что бы не писать полный путь, а иногда он вообще не известен (мало ли где как компутер настроен), используются эти переменные.

Например программеру в некой проге надо создать временный файл. Вопрос - а где его делать? На компьютере всегда есть папка для временных файлов, но на каждом компьютере и в зависимости от логина она может находиться в разных местах. Решается все очень просто, в системе всегда прописана переменная среды TEMP. Что бы ей воспользоваться, используется знак %.

Например, чтобы сохранить файл во временную директорию совсем не надо знать, где она находится. А просто прописать %TEMP%/название.файла

Что бы узнать, какой путь содержит %TEMP%, можно например открыть командную строку и дать команду:

echo %temp%

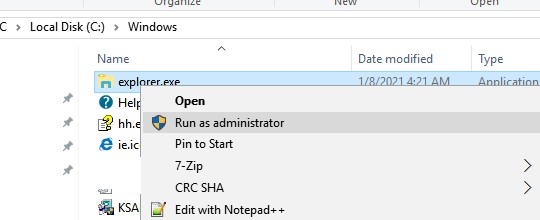

В современных версиях Windows проводник (File Explorer) всегда запускается с минимальными привилегиями. Даже если щелкнуть по исполняемому файлу C:\Windows\explorer.exe и запустить его в режиме Run as administrator, повышения привилегий не происходит. В этой статье мы рассмотрим мало известный способ запуска File Explorer в привилегированном режиме с правами администратора.

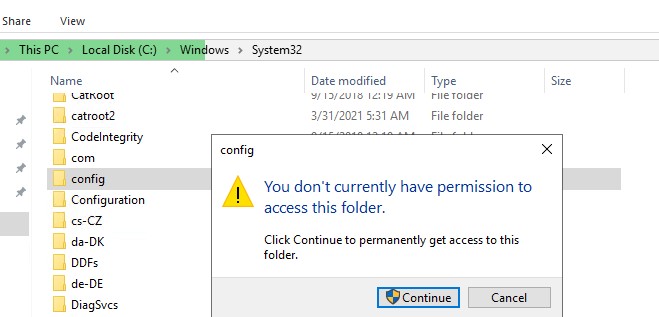

У вас не разрешений на доступ к этой папке; нажмите Продолжить, чтобы получить постоянный доступ

При работе с проводником Windows (File Explorer) под учетной записью, которая добавлена в группу локальных администраторов (или даже под встроенным администратором Windows), довольно часто приходится открывать системные каталоги, профили других пользователей или редактировать защищенные системные файлы. При попытке открыть такой каталог или файл с помощью проводники в текущем контексте, появляется предупреждающее окно UAC о необходимости предоставить доступ и повысить привилегии.

Как это выглядит: попробуйте в проводнике открыть системный каталог C:\Windows\System32\Config. Должно появится окно User Account Control, сообщающее о том, что у вас доступа к каталогу нет (You don’t currently have permission to access this folder. Click Continue to permanently get access to this folder). Но доступ можно получить через повышение привилегий UAC, нажав кнопку Continue.

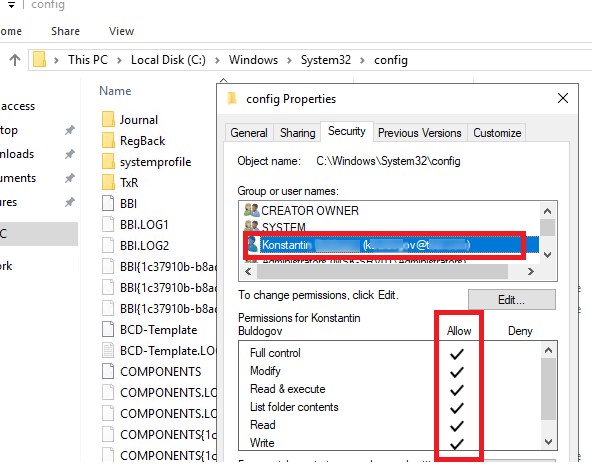

Когда вы нажимаете Continue, UAC временно повышает привилегии вашего процесса explorer.exe и предоставляет вашей учетной записи NTFS права для доступа к данному каталогу (Full Control).

Известные проблемы такого подхода:

Все бы ничего, но после выполнения такой операции в NTFS разрешениях на папку явно прописывается ваша учетная запись. Хотя все, что вы хотели – просмотреть содержимое каталога, а не менять его ACL! А если у вас на сервере несколько администраторов? Тогда каждый из них при доступе к папке внесет строку доступа для своей учетки и ACL каталога будет постоянно расти.

В результате все программы, запущенные от вашей учетной записи в непривилегированном режиме, получат неограниченные права к папке. И даже если исключить эту учетную запись из группы администраторов, в NTFS разрешениях каталога останутся права Full Control.

Естественно, при активной работе с системными файлами или каталогами пользователей это выскакивающее уведомление UAC начинает раздражать. Т.к. отключать ради этого UAC совершенно не хочется, пришлось найти собственный способ запуска процесса Проводника (Exploler.exe)

Как запустить проводник от имени администратора в Windows 10/Windows Server?

Процесс Windows Explorer запускается при входе пользователя в систему со стандартным токеном доступа пользователя. Стандартами средствами повысить привилегии для проводника нельзя. Запустить второй процесс в режиме “Run as admin” также не получится (такой запуск блокируется процессом CreateExplorerShellUnelevatedTask ). Windows File Explorer не поддерживает запуск нескольких экземпляров процесса explorer.exe в разных контекстах безопасности в интерактивном сеансе пользователя. Поэтому, сначала нужно завершить текущий процесс explorer.exe в вашем сеансе.

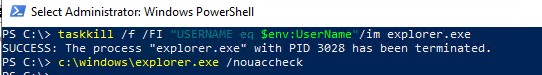

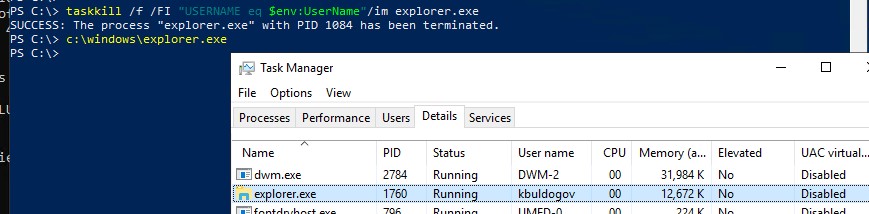

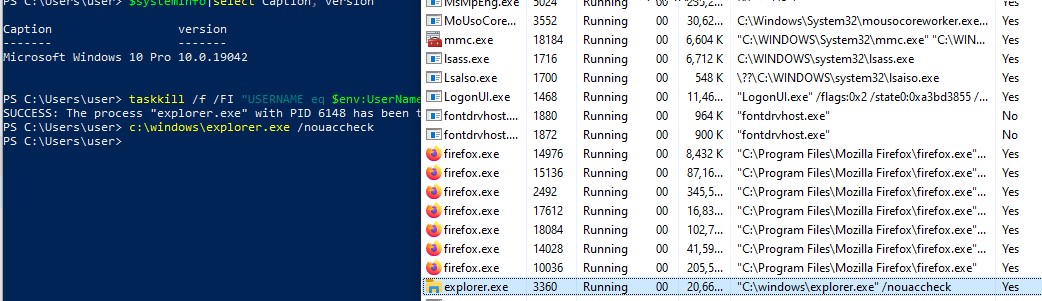

Вы можете завершить процесс explorer.exe из Task Manager или следующей командой в консоли PowerShell (обязательно запустите powershell.ex e с правами администратора):

taskkill /f /FI "USERNAME eq $env:UserName"/im explorer.exe

Чтобы запустить процесс explorer.exe с правами администратора, воспользуйтесь командой:

(NO|UAC|CHECK).

Данные команды завершат процесс explorer.exe для текущего пользователя и запустят новый процесс, который унаследует повышенный маркер доступа, с которыми запущена консоль powershell.exe.

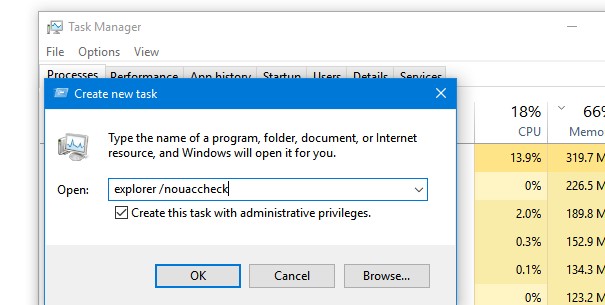

Или можно запустить новый привилегированный процесс проводника из Task Manager -> File -> Run New Task -> explorer.exe /nouaccheck (обязательно включите опцию Create this task with administrative privileges).

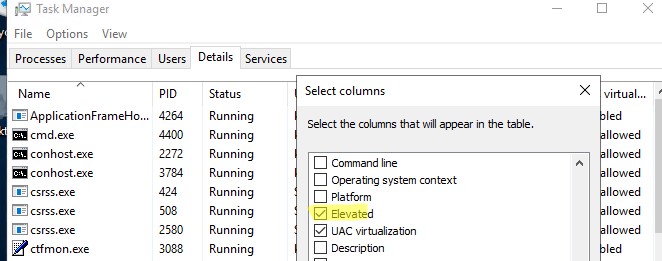

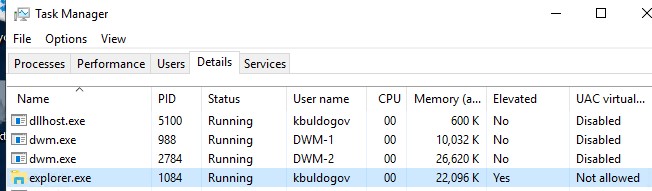

Проверим, что Проводник Windows теперь запущен в привилегированном режиме. Для этого откройте диспетчера задач (Task Manager) и перейдите на вкладку Details. Щелкните ПКМ по любой колонке, выберите Select columns и включите отображения столбца Elevated.

Как вы видите, у процесса explorer.exe теперь появился атрибут Elevated=Yes.

Теперь вы можете в File Explorer открыть любую системную папку или файл без предупреждений UAC. Кроме того, все дочерние процессы, запущенные из проводника, также будут обладать повышенными правами.

К примеру, это удобно когда нужно отредактировать файл hosts (c:\windows\system32\drivers\etc), открывая его блокнотом прямо из проводника, без необходимости открывать отдельный процесс notepad.exe с правами администратора или от имени другого пользователя.

Если вам часто нужно запускать explorer.exe в привилегированном режиме, можно создать на рабочем столе bat или ps1 файл с данными командами.

Когда вы закончите работу с защищенными папками, обязательно перезапустите explorer.exe в обычном режиме:

taskkill /f /FI "USERNAME eq $env:UserName"/im explorer.exe

c:\windows\explorer.exe

Как вы видите, теперь значение Elevated у процесса explorer.exe изменилось на No.

Данный трюк с запуском процесса проводника Windows с повышенными правами работает как в Windows Server 2016/2019, так и во всех билдах Windows 10.

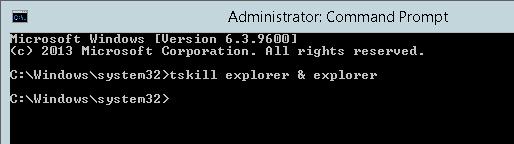

tskill explorer & explorer

Наблюдая в Диспетчере задач список процессов, не каждый пользователь догадывается, за выполнение какой именно задачи отвечает элемент EXPLORER.EXE. Но без взаимодействия пользователя с данным процессом не представляется возможной нормальная работа в Windows. Давайте узнаем, что он собой представляет и за что именно отвечает.

Основные данные об EXPLORER.EXE

Указанный процесс можете наблюдать в Диспетчере задач, для запуска которого следует набрать Ctrl+Shift+Esc. Список, где можно посмотреть на изучаемый нами объект, расположен в разделе «Процессы».

Назначение

Давайте выясним, зачем используется EXPLORER.EXE в операционной системе. Он отвечает за работу встроенного файлового менеджера Windows, который называется «Проводник». Собственно, даже само слово «explorer» на русский язык переводится, как «проводник, обозреватель». Данный процесс и сам Проводник используется в ОС Виндовс, начиная с версии Windows 95.

То есть, те графические окна, отображаемые на экране монитора, по которым пользователь производит переход по закоулкам файловой системы компьютера, и являются непосредственным продуктом деятельности данного процесса. Он также отвечает за отображение панели задач, меню «Пуск» и всех остальных графических объектов системы, кроме обоев. Таким образом, именно EXPLORER.EXE является основным элементом, с помощью которого реализуется графический интерфейс Виндовс (оболочка).

Но Проводник обеспечивает не только видимость, а и процедуру самого перехода. С его помощью также производятся различные манипуляции с файлами, папками и библиотеками.

Завершение процесса

Несмотря на такую широту задач, которые входят в область ответственности процесса EXPLORER.EXE, его принудительное или аварийное завершение не ведет к прекращению работы системы (краху). Все остальные процессы и программы, запущенные в системе, будут продолжать нормально функционировать. Например, если вы смотрите фильм через видеоплеер или работаете в браузере, то можете даже не заметить прекращение функционирования EXPLORER.EXE, пока не свернете программу. Вот тогда и начнутся проблемы, ведь взаимодействие с программами и элементами ОС, ввиду фактического отсутствия оболочки операционной системы, будет сильно осложнено.

В то же время, иногда из-за сбоев, чтобы возобновить корректную работу Проводника, нужно временно отключить EXPLORER.EXE для его перезагрузки. Посмотрим, как это сделать.

-

В Диспетчере задач выделяем наименование «EXPLORER.EXE» и кликаем по нему правой кнопкой мыши. В контекстном перечне выбираем вариант «Завершить процесс».

Пуск процесса

После того, как возникла ошибка приложения или процесс завершен вручную, естественно, встает вопрос, как его запустить заново. EXPLORER.EXE автоматически стартует при запуске ОС Windows. То есть, одним из вариантов заново запустить Проводник является перезагрузка операционной системы. Но указанный вариант подходит далеко не всегда. Особенно он неприемлем, если в фоновом режиме работают приложения, выполняющие манипуляции с несохраненными документами. Ведь в случае холодной перезагрузки все несохраненные данные будут потеряны. Да и зачем вообще перезагружать компьютер, если есть возможность запустить EXPLORER.EXE другим способом.

Запустить EXPLORER.EXE можно с помощью введения специальной команды в окно инструмента «Выполнить». Чтобы вызвать инструмент «Выполнить», нужно применить нажатие сочетания клавиш Win+R. Но, к сожалению, при выключенном EXPLORER.EXE указанный метод работает не на всех системах. Поэтому произведем запуск окна «Выполнить» через Диспетчер задач.

-

Для вызова Диспетчера задач применяем комбинацию Ctrl+Shift+Esc (Ctrl+Alt+Del). Последний вариант применяется в Windows XP и в более ранних ОС. В запустившемся Диспетчере задач жмите пункт меню «Файл». В раскрывшемся списке выберите пункт «Новая задача (Выполнить…)».

Если же вы просто хотите открыть окно Проводника, то достаточно набрать комбинацию Win+E, но при этом EXPLORER.EXE должен быть уже активен.

Расположение файла

Теперь давайте узнаем, где расположен файл, который инициирует EXPLORER.EXE.

-

Активируем Диспетчер задач и кликаем правой кнопкой мыши в списке по наименованию EXPLORER.EXE. В меню щелкаем по «Открыть место хранения файла».

Изучаемый нами файл помещен в корневом каталоге операционной системы Виндовс, который сам расположен на диске C.

Подмена вирусами

Некоторые вирусы научились маскироваться под объект EXPLORER.EXE. Если в Диспетчере задач вы видите два или больше процесса с подобным названием, то с большой вероятностью можно сказать, что они созданы именно вирусами. Дело в том, что, сколько бы окон в Проводнике открыто не было, но процесс EXPLORER.EXE всегда один.

Файл настоящего процесса расположен по тому адресу, который мы выяснили выше. Просмотреть адреса других элементов с аналогичным наименованием можно точно таким же способом. Если их не удается устранить с помощью штатного антивируса или программ-сканеров, удаляющих вредоносный код, то сделать это придется вручную.

- Сделайте резервную копию системы.

- Остановите фальшивые процессы при помощи Диспетчера задач, используя тот же метод, который описывался выше для отключения подлинного объекта. Если вирус не дает это сделать, то выключите компьютер и зайдите вновь в Безопасном режиме. Для этого при загрузке системы нужно удерживать кнопку F8 (или Shift+F8).

- После того, как вы остановили процесс или вошли в систему в Безопасном режиме, перейдите в директорию расположения подозрительного файла. Кликните правой кнопкой мыши по нему и выберите «Удалить».

Внимание! Вышеуказанные манипуляции производите только в том случае, если точно удостоверились, что файл фальшивый. В обратной ситуации систему могут ожидать фатальные последствия.

EXPLORER.EXE играет очень важную роль в ОС Windows. Он обеспечивает работу Проводника и других графических элементов системы. С его помощью пользователь может совершать навигацию по файловой системе компьютера и выполнять другие задачи, связанные с перемещением, копированием и удалением файлов и папок. В то же время, он может быть запущен и вирусным файлом. В этом случае такой подозрительный файл нужно в обязательном порядке найти и удалить.

Отблагодарите автора, поделитесь статьей в социальных сетях.

В журнале вижу ошибку

Идентификатор процесса: 1b64

Путь к приложению: C:\Windows\explorer.exe

Идентификатор отчета: 9ebdc890-c919-402c-97a6-bd4a4ce1c55c

Тип зависания: Cross-thread

Ответы

Это не оправдание для нарушение лицензионного соглашения и законов вашей страны, что влечет за собой уголовную ответветсвенность.

Ваша учетная запись будет заблокирована, а Ваш IP передан в полицию для разбирательства в каких целях Вы использовали пиратское ПО.

- Изменено Dmitriy Vereshchak Microsoft contingent staff, Moderator 21 октября 2020 г. 8:40

- Предложено в качестве ответа Alexandr_Smirnoff 21 октября 2020 г. 11:56

- Помечено в качестве ответа Dmitriy Vereshchak Microsoft contingent staff, Moderator 26 октября 2020 г. 19:08

Спасибо за логи.

В логах вроде все чисто в плане того, чтобы был найден явный виновник.

Есть подозрение на следующую конфигурацию вашей политики безопасности:

Важно в ваших логах был найден следующий каталог:

AutoKMS.exe - HackTool: Win32/AutoKMS

Avis de non-responsabilité:

Mon opinion ne peut pas coïncider avec la position officielle de Microsoft.

Bien cordialement, Andrei .

MCP

- Изменено SQx Moderator 21 октября 2020 г. 1:31 обновлено

- Предложено в качестве ответа Dmitriy Vereshchak Microsoft contingent staff, Moderator 21 октября 2020 г. 12:29

- Помечено в качестве ответа Dmitriy Vereshchak Microsoft contingent staff, Moderator 26 октября 2020 г. 19:07

Все ответы

Обновления все доступные с WU установлены на клиенте?

Avis de non-responsabilité:

Mon opinion ne peut pas coïncider avec la position officielle de Microsoft.

Bien cordialement, Andrei .

MCP

Здравствуйте

Обновления все доступные с WU установлены на клиенте?

Драйвера обновляли?

Предоставите лог сторонней антивирусной утилиты FRST

Avis de non-responsabilité:

Mon opinion ne peut pas coïncider avec la position officielle de Microsoft.

Bien cordialement, Andrei .

MCP

Читайте также: