Как блокировать tor трафик

Обновлено: 05.07.2024

Этичный хакинг и тестирование на проникновение, информационная безопасность

Оглавление

Эта статья расскажет о возможностях и ограничениях сети Tor, а также о нескольких программах, которые повысят вашу анонимность за счёт сокрытия реального IP. Эта статья рекомендуется к прочтению даже если вы пользуетесь дистрибутивом Linux, который поддерживает включение анонимного режима одной кнопкой.

Как использовать Tor как прозрачный прокси

Сеть Tor в первую очередь предназначена для доступа к веб-сайтам, по этой причине, а также чтобы избежать сбора отпечатков пользователя (например, о версии операционной системы по особенностям сетевых пакетов), сеть Tor поддерживает очень ограниченный набор передаваемого трафика. Например, через сеть Tor можно сделать запрос к веб-сайту (протокол TCP), но невозможно передать UDP пакеты или сырые пакеты (запрещено всё, кроме полноценного подключения к сайту).

Сеть Tor подходит для:

- сокрытия IP от сайта, к которому вы подключаетесь

- обход блокировок сайтов

- DNS запросов через Tor (DNS нужен для получения IP адресов сайтов — ваш браузер и система постоянно отправляют эти запросы). При этом не используются UDP пакеты, а данные передаются в зашифрованном виде

- для сканирования открытых портов методом создания полного подключения (более медленный и более заметный по сравнению с методом полуоткрытых соединений)

По этой причине, когда мы говорим «перенаправление всего трафика через Tor» на самом деле имеется ввиду «перенаправление всего трафика, поддерживаемого этой сетью, через Tor».

Значительная часть трафика просто не может быть отправлена через сеть Tor, например, пинг, некоторые методы трассировки, сканирование полуоткрытыми соединениями, DNS запросы по UDP протоколу и т. д. Исходя из этого возникает другой вопрос — что делать с трафиком, который невозможно передать через сеть Tor: отправлять к целевому хосту минуя сеть Tor или блокировать?

Прокси или iptables для перенаправления трафика

При настройке системы для использования Tor, можно выбрать разные варианты реализации: прокси или iptables.

При настройке прокси, нужно помнить, что Tor работает как SOCKS прокси — не все программы поддерживают этот протокол. Но самое неприятное может быть в том, что если установлены общесистемные настройки прокси, то некоторые программы могут игнорировать эти настройки и подключаться к удалённым хостам напрямую, минуя прокси и Tor.

В этом смысле программа iptables является более надёжным и универсальным вариантом, которая при правильной настройке будет гарантировать, что тот или иной тип трафика не сможет выйти из системы кроме как через сеть Tor, либо будет заблокирован.

Программы для перенаправления всего трафика через Tor

Итак, как мы уже узнали, нужно решить ряд задач для корректной работы с Tor:

По этой причине имеется много разных программ от разных авторов, реализующих в той или иной степени описанный функционал.

orjail

Хотя все рассматриваемые далее программы немного разные, начнём с самой необычной из них. Она называется orjail. Программа на момент запуска создаёт собственное сетевое окружение для запускаемой программы и в этом окружении программа может выходить в Интернет только через сеть Tor.

Установка orjail в Kali Linux

Установка orjail в BlackArch

Если вы хотите, чтобы ПРОГРАММА выходила в сеть через Tor, то запустите команду вида:

Например, следующая команда показывает внешний IP вашего компьютера:

А теперь запустим эту же команду с помощью orjail:

Обратите внимание — служба Tor необязательно должна быть запущена. Программа orjail сама создаёт виртуальные сетевые интерфейсы, сама запускает новый экземпляр службы Tor и когда основная программа завершается, останавливает Tor и удаляет временные сетевые интерфейсы.

Чтобы вы наглядно это увидели, просмотрите информацию о ваших сетевых интерфейсах:

А теперь посмотрите, что видят программы, запущенные с помощью orjail:

Они совершенно в другом окружении!

Таким образом можно запускать и программы с графическим пользовательским интерфейсом:

Но с веб-браузерами будьте осторожны: orjail это скорее супер быстрое решение, когда нужно обойти блокировку или сменить свой IP. В более серьёзных ситуациях используйте Tor Browser — этот вариант безопаснее.

Если запустить orjail с опцией -v, то можно увидеть все происходящие процессы:

Обратите внимание, что orjail не умеет работать с IPv6 протоколом! Дело в том, что создаваемым временным сетевым интерфейсам назначаются только IP адреса. В принципе, думаю добавить поддержку IPv6 несложно, но в настоящий момент IPv6 трафик просто никуда не уходит.

Как мы уже знаем, через Tor невозможно передать пакеты UDP протокола, тем не менее, orjail может выполнять DNS запросы:

В качестве сервера, от которого получен ответ DNS, будет указано что-то вроде:

То есть DNS запросы обрабатываются в сети Tor.

Ошибки в orjail

Ошибка «User root: invalid name or no home directory.»

Вы можете столкнуться с ошибкой:

где вместо «root» будет имя вашего пользователя.

Так ошибка выглядит при выводе отладочной информации:

Для исправления откройте файл orjail (если вы уже выполнили установку, то этот файл размещён по пути /usr/sbin/orjail), найдите там строку

Ошибка «./usr/sbin/orjail: строка 563: /tmp/torpVKzn4: Отказано в доступе»

Вместо /tmp/torpVKzn4 может быть любое произвольное имя.

Для исправления вновь откройте файл orjail (если вы уже выполнили установку, то этот файл размещён по пути /usr/sbin/orjail), найдите там строку

torctl

Далее рассматриваемые программы очень схожи, они все используют Tor + iptables, но все чуть по-разному.

Начнём с самой многофункциональной программы torctl.

Эта программа написана для BlackArch, но довольно легко портируется на другие дистрибутивы.

Установка torctl в Kali Linux

Установка torctl в BlackArch

Чтобы узнать свой текущий IP, выполните:

Чтобы запустить Tor в качестве прозрачного прокси:

Для проверки статуса служб:

Если вы хотите поменять IP в сети Tor:

Для работы с Интернетом напрямую, без Tor, запустите:

Чтобы поменять MAC адреса на всех сетевых интерфейсах выполните команду:

Чтобы вернуть исходные MAC адреса:

Следующая команда добавит службу torctl в автозагрузку, то есть сразу после включения компьютера весь трафик будет пересылаться через Tor:

Для удаления службы из автозагрузки выполните:

Ещё вы можете включить автоматическую очистку памяти каждый раз при выключении компьютера:

Для отключения это функции:

Этот скрипт знает о существовании IPv6 трафика и успешно блокирует его. Запросы DNS перенаправляются через Tor.

AnonSurf

Если вы знакомы с Parrot Linux, то программа AnonSurf тоже должна быть вам знакома — она включает режим анонимности в системе. AnonSurf при желании закрывает программы, которые могут скомпрометировать анонимность, перенаправляет трафик и DNS запросы через Tor, блокирует IPv6.

AnonSurf слишком интегрирована в Parrot Linux и на других системах я бы рекомендовал выбрать какой-нибудь другой вариант, благо, выбор есть. Ещё мне не нравится, что программа пытается запустить/остановить какие-то сервисы без проверки их наличия и выводит ошибки, если они отсутствуют — из-за избытка ненужно информации можно пропустить что-то действительно важное. Тем не менее далее показано, как установить AnonSurf в Kali Linux. Основная часть функциональности сохранена, но команда «dns — Замена вашего DNS на сервера OpenNIC DNS» работать не будет!

Установка AnonSurf в Kali Linux

Показ своего внешнего IP адреса:

Запуск редиректа всего трафика через сеть Tor:

Прекращение редиректа трафика через Tor:

Nipe — это скрипт, который делает сеть Tor вашим шлюзом по умолчанию.

Этот скрипт на Perl позволяет вам напрямую направлять весь ваш трафик с вашего компьютера в сеть Tor, через которую вы можете анонимно выходить в Интернет, не беспокоясь о том, что за вашим IP будут следить или вас смогут вычислить по IP.

В настоящее время Nipe поддерживает только IPv4, но ведутся работы для добавления поддержки IPv6.

TOR Router

Tor Router позволяет использовать сеть Tor как прозрачный прокси и отправлять весь ваш трафик, в том числе DNS запросы, через Tor. Сеть Tor станет шлюзом по умолчанию для всех Интернет-соединений, что увеличит приватность/анонимность за счёт минимальных усилий. Скрипт будет работать на любой системе, использующей systemd (если вы хотите использовать этот инструмент как службу) и tor.

TOR Router не меняет системные файлы, как это делают другие инструменты для маршрутизации вашего трафика, благодаря минимальному воздействию на систему, в случае ошибки в службе TOR Router или после удаления этого инструмента, ваша остальная система не будет затронута.

В данный момент Tor-router поддерживает только IPv4 трафик, но автор планирует добавить поддержку и IPv6.

TorIptables2

Скрипт Tor Iptables — это анонимайзер, который настраивает iptables и tor для перенаправления всех служб и трафика, включая DNS, через сеть Tor.

Более подробно об этом скрипте я уже рассказывал в статье «Как быстро поменять IP в Linux».

autovpn

Эта программа добавлена в качестве бонуса — autovpn также позволяет быстро сменить IP адрес, но вместо Tor использует случайный публичный OpenVPN из указанной страны. Больше подробностей в статье «Как быстро поменять IP в Linux».

Рассмотрим ещё несколько вариантов использования сети Tor.

Tor Browser

Tor Browser — является полностью настроенным и портативным браузером, для просмотра веб-сайтов через сеть Tor. Плюсы этого варианта — дополнительные меры для анонимности.

Минусы вытекают из плюсов: чем больше мер для анонимности, тем неудобнее пользоваться.

В связи с тем, что множество пользователей раскусили преимущества «portable Tor Browser», для установки которого не нужны админские права, было решено задавить возможность использования Tor во всех возможных вариантах.

Сразу оговорюсь, что речь пойдёт о связке FreeBSD + pf.

Схема инициализации Tor сервиса проста до безобразия.

Есть несколько корневых серверов на которых регистрируются клиенты. Эти же клиенты скачивают с техже самых серверов список таких же клиентов как и они, и согласно этого списка получают информацию через какого клиента ходить можно или нельзя, а также другую служебную информацию.

обычный URL запроса списка клиентов к корневому серверу выглядит вот так:

Содержимое выдаваемого сервером файла примерно таково:

network-status-version 2

dir-source 128.31.0.34 128.31.0.34 9031

fingerprint FFCB46DB1339DA84674C70D7CB586434C4370441

contact 1024D/28988BF5 arma mit edu

published 2009-09-07 18:24:08

dir-options Names BadExits Versions

client-versions 0.2.0.34,0.2.0.35,0.2.1.19,0.2.2.1-alpha

server-versions 0.2.0.34,0.2.0.35,0.2.1.19,0.2.2.1-alpha

dir-signing-key

-----BEGIN RSA PUBLIC KEY-----

MIGJAoGBAMHa0ZC/jo2Q2DrwKYF/6ZbmZ27PFYG91u4gUzzmZ/VXLpZ8wNzEV3oW

nt+I61048fBiC1frT1/DZ351n2bLSk9zJbB6jyGZJn0380FPRX3+cXyXS0Gq8Ril

xkhMQf5XuNFUb8UmYPSOH4WErjvYjKvU+gfjbK/82Jo9SuHpYz+BAgMBAAE=

-----END RSA PUBLIC KEY-----

r Unnamed AFFku1nT3UiV4dsIC0ze+1KD738 YSYH74y8ohTu5Uhvk3Yl0WU8DqI 2009-09-07 11:44:12 94.50.173.6 443 9030

s Exit V2Dir Valid

opt v Tor 0.2.0.35

r tbreg AHKeOQzTsS4dKu6jY5dGrCtY3aE h+oWM86K3Z6yb2z4ZpPd++i7yZo 2009-09-07 02:10:50 202.109.188.97 9001 0

s Exit Valid

opt v Tor 0.2.1.2-alpha (r15383)

r abcdefg ALW6RdYFJ9/JA7MuCkcEUbE+L1I xkVjcAgH+zVB/dcg7NYBDXGWA1g 2009-09-07 17:19:54 84.179.91.68 443 0

s Exit Named Valid

opt v Tor 0.2.0.35

Начальный кусок страницы содержит служебную информацию о сервере и времени генерации списка. Ниже идут строки идентифицирующие клиентов, а также их характеристики.

Нас будут интересовать строки начинающиеся с буквы «r», ну и естественно IP адрес клиента. Всё остальное в принципе не особенно важно.

Берем wget + awk + grep + sort + uniq и получаем нужный нам список ip адресов.

wget 128.31.0.34:9031/tor/status/all -q -O - | grep -E '^r' | awk '' | sort | uniq > /etc/pf/tor.list

остаётся добавить несколько строк в pf.conf

table persist file "/etc/pf/tor.list"

block in log quick on < $int_if $ext_if >from any to <tor> label TOR_IN

block out log quick on < $int_if $ext_if >from <tor> to any label TOR_OUT

И скормить измененный конфиг pf.

теперь через tcpdump на интерфейсе pflog можно вычислить человека который пытался пользоваться Tor и сказать «ай яй яй». Скрипт обновления списка Tor клиентов можно запускать сколь угодно часто(в зависимости от предоплаченного Вашей компанией трафика). Обычный размер файла клиентов около 1.5 Мегабайт. Поэтому насколько часто его обновлять решать Вам и только Вам. Я дёргаю файл раз в 10 минут(безлимитный трафик).

ajdixon/Net-Tor-Servers-0.02/lib/Net/Tor/Servers.pm

который в связке с pftabled perl client позволит менять таблицу pf налету не вызывая скрипт синхронизации и перечитывания таблицы Tor клиентов.

Желающие могут привязать таблицу Tor клиентов к другим межсетевым экранам.

Новая статья из темы как открыть заблокированный сайт и как скрыть свой IP.

Давно, писал статью - Kali linux весь трафик через tor , как можно пропустить трафик через тор в Kali Linux. Благодаря тому способу можно осуществлять пентесты сайтов без ипользования прокси.

Сегодня мы будем пропускать трафик в Windows через сеть ТОР.

Пропускаем весь трафик через TOR в Windows.

Мы рассмотрим 2 способа. Первый довольно не надёжный, но не требует никаких настроек.

Программа Tallow.

Здесь всё просто, качаете и устанавливаете программу.

Никаких меню, настроек здесь нет.

Есть только 2 галочки.

Когда программа подключилась к сети тор (на это требуется некоторое время) — можно нажать кнопку с логотипом TOR и произойдёт подключение. После этого, весь ваш трафик пойдёт через данную сеть.

Из минусов данного способа, если произойдёт какой либо разрыв с программой, трафик пойдёт через ваш IP. Для кого-то это может быть критично. Поэтому перейдём ко второму способу.

Дополнительные настройки Tallow.

- Через командную строку можно настроить вывод отладки запустив файл tallow.exe.

- Изменив файл hosts.deny, вы сможете изменить домены которые блокируются через Tor.

- Отредактировав файл traffic.deny, контролировать, какие типы трафика блокируются через Tor.

- Изменив файл torrc для настройки Tor.

- Заменив файл tor.exe на обновить версию.

Tor Bundle + proxifier.

Качаем с официального сайта сети TOR программу Expert Bundle. Ссылка потому что его трудно найти на сайте. Он находится в разделе Documents — Download — All downloads если вдруг ссылка станет неактуальна.

Необходимо распаковать программу в любое удобное место и запустить tor.exe .

Так же вам потребуется программа Proxifier, где его скачать — найдёте сами. На сайты типа Rsload, ссылок давать не буду.

Настраиваем Proxifier.

- нажимаете Add и вводите локальный адрес 127.0.0.1 Port 9050. Тип Socks 5 и нажимаете ок. Готово, теперь если всё нормально весь ваш трафик будет идти через данную сеть.

В случае разрыва, у вас просто разорвётся связь и вы не сможете зайти никуда, пока не восстановите соединение с ТОР, что уменьшит утечку ваших данных.

Заключение.

Помните. Анонимностью это не назовёшь. Как минимум для анонимности вам потребуется хороший VPN. Но как средство чтобы открыть заблокированный сайт, подключиться к телеграм, какое либо сканирование своих и только своих сайтов, вполне подойдёт.

Американская некоммерческая организация Tor Project выпустила значительное обновление специализированного браузера Tor Browser 10.5, который предназначен для безопасной и анонимной навигации в интернете.

Основанная на Mozilla Firefox 78 сборка, в частности, предлагает улучшенные возможности по обходу онлайн-цензуры. Теперь пользователи из стран, в которых Tor заблокирован властями, смогут легко обойти данное ограничение – достаточно активировать единственную функцию в настройках браузера, что можно сделать в пару кликов. Для этого используется обширная сеть прокси-серверов Snowflake.

Работу данной сети поддерживают пользователи-добровольцы из «свободных стран» с низким уровнем интернет-цензуры. Примечательно, что вступление в их ряды не требует владения специальными навыками или финансовых вложений. Достаточно лишь установить специальное расширение для браузера Google Chrome или Mozilla Firefox.

Помимо усовершенествованных функций для борьбы с цензурой, Tor Browser получил обновленный интерфейс диалога первого подключения к сети Tor. Кроме того, анонимный обозреватель отныне предупреждает пользователей, если посещаемый скрытый (onion, «луковый») сайт использует устаревшие технологии и вскоре перестанет быть доступен.

Что такое Tor

Tor является системой серверов, поддерживающих «луковую маршрутизацию» – технологию анонимного обмена информацией через компьютерную сеть. Tor дает пользователю возможность сохранять инкогнито в интернете и защищает его трафик от анализа.

Работу сети Tor обеспечивают узлы (серверы, relays) четырех типов: входные (Guard), посредники (Middle), выходные (Exit) и мосты (Bridge).

Узлы-посредники занимаются тем, что «перебрасываются» трафиком друг с другом, прежде чем тот покинет сеть. Это необходимо для того, чтобы сделать источник трафика максимально неочевидным для тех, кто пожелает его отследить.

IP-адреса входных узлов являются открытой информацией и могут быть загружены из одного из девяти публичных каталогов. Данная особенность позволила властям стран, которые настроены недружелюбно по отношению к Tor, закрыть доступ своим гражданам к данному инструменту, просто заблокировав каталоги IP-адресов.

Как Tor помогает обходить блокировки

Для того, чтобы решить проблему цензуры, были придуманы мосты – входные узлы, адреса которых отсутствуют в публичном доступе. Получить адрес моста можно по специальному запросу, что одновременно усложняет жизнь пользователю и блокировку доступа к Tor властям.

В некоторых странах, например, в Китае и Иране, научились бороться с данным видом защиты от цензуры, однако Tor Project в ответ на это предложил использовать так называемые транспорты, которые усложняют блокировку узлов. К примеру, в Tor Browser сравнительно давно встроена поддержка транспорта obfs4, который осуществляет обфускацию (запутывание) трафика.

Новый транспорт, поддержка которого появилась в Tor Browser 10, называется Snowflake. Технология опирается на одноименную добровольческую сеть прокси-серверов, которая, по данным Tor Project, насчитывает 8 тыс. машин. Взаимодействие с прокси осуществляется при помощи P2P-проторола WebRTC. При инициализации соединения и выборе «пары» из Snowflake-прокси применяется техника «прикрытия доменом» (Domain Fronting).

Что будет, если в СДХ убрать семь из восьми контроллеров?

Любопытной особенностью сети, которая позволяет ей очень быстро набирать участников, является простота настройки сервера. В сущности, никакой настройки и не требуется – добровольцу достаточно установить дополнение для Chrome или Firefox, которое и выполняет роль прокси-сервера в те моменты, когда браузер запущен.

Таким образом формируется постоянно видоизменяющаяся сеть прокси-серверов, которую ввиду такого ее характера непросто заблокировать – IP-адреса добровольцев во многих случаях будут регулярно меняться, часть из них будет пользоваться различными точками доступа, в том числе публичными. Важно лишь, чтобы владельцы Snowflake-прокси оставались на территории стран с низким уровнем интернет-цензуры, иначе их вклад в общее дело окажется практически нулевым.

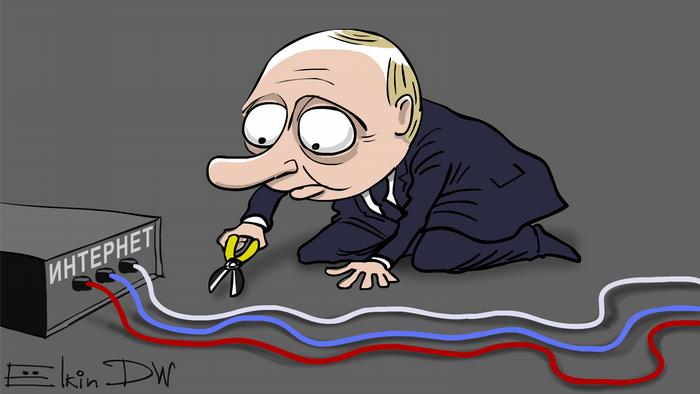

Интерес властей к Tor

Tor вызывает интерес у правоохранительных органов некоторых стран. Ведь с его помощью можно получить доступ к сайтам с запрещенной информацией и совершать нелегальные сделки в даркнете, при этом скрывая свою личность. Поэтому желание властей взять под контроль «луковый» сегмент интернета не должно вызывать удивления.

В 2014 г. Федеральное бюро расследований (ФБР) заплатило $1 млн исследователям из Университета Карнеги-Меллон в США за помощь в проникновении в Tor с целью деанонимизации его пользователей.

В августе 2019 г. CNews писал, что всего за несколько тысяч долларов в месяц сеть Tor можно настолько замедлить, что пользователи просто откажутся в ней работать. Американские исследователи предложили на выбор три вида атаки: на мосты, на узлы и на систему распределения трафика. Стоимость варьируется от $1,6 тыс. до $17 тыс. в месяц, что легко может себе позволить любое правительство.

Российские власти также знают о существовании Tor. Принятый в 2017 г. закон обязует анонимайзеры, к которым относится Tor, и VPN-провайдеров блокировать сайты и сервисы из черного списка Роскомнадзора. Tor эти требования не выполняет.

В июле 2019 г. хакерская группировка 0v1ru$ взломала сервер компании «Сайтэк», якобы являющейся подрядчиком российских спецслужб и других госструктур. Полученные в результате атаки документы содержали информацию о ряде тайных проектов, нацеленных, в том числе, на анализ трафика сети Tor.

В середине июня 2021 г. Роскомнадзор ввел ограничительные мер в отношении VPN-сервисов VyprVPN и Opera VPN. Регулятор объяснил это тем, что данные сервисы используются для доступа к запрещенной в России информации – детской порнографии, суицидальному, пронаркотическому и подобному нелегальному контенту.

На момент публикации данного материала доступ к сети Tor на территории России не ограничен и возможен без использования мостов.

Времена меняются, а маразм в головах наших законотворцев год от года только крепчает. Никто не даст гарантии, что по очередному нелепому закону, какой-то комментарий или пост в сети, оставленный пару лет назад, нельзя будет причислить к экстремистским высказываниям. Промывки мозгов по зомбоящику уже недостаточно, теперь правительство всерьёз взялось за интернет. По доброй традиции, всё это проходит под видом борьбы с терроризмом, и в целом, заботой о нас с вами.

Не все, наверное, в курсе, но с 1 ноября 2017 нас ждет очередная порция закручивания гаек. Вступает в силу закон "О внесении изменений в Федеральный закон «Об информации, информационных технологиях и о защите информации», направленный на ограничение доступа к анонимайзерам и VPN-сервисам (в том числе и сети Tor), которые позволяли заходить на заблокированные в РФ ресурсы. Также предлагается ввести юридическую ответственность за распространение информации о способах обхода блокировок. Так что данный пост, в скором времени, тоже могут потребовать удалить.

А ведь совсем недавно, когда на Украине запретили популярные российские сетевые ресурсы, по всем федеральным каналам кудахтали о том как же там ущемляются права граждан. Тут же, рассказывалось, каким образом можно обходить данные ограничения. Лично мне, было забавно наблюдать за попытками журналистов рассказать про анонимайзеры и VPN каналы, о чем они сами имеют весьма смутное представление. Теперь же, информация о подобных сервисах и технологиях, пошла вразрез с политикой партии.

Последнее время, по разным соображениям, у нас под запрет попало не мало ресурсов и ежедневно этот список только пополняется. Например, я не понимаю выдуманных запретов на авторские права - если ты снял хороший фильм или написал достойную книгу, их и так купят или сходят в кино. Проблема тут, скорее не в пиратстве, а в ценообразовании, которое не соответствует уровню зарплат. Да и про побор в 1% с продажи любого цифрового носителя в копилку одного усатого господина все, видимо, забыли. А ведь он, как раз, что-то пел про эти самые авторские права и компенсацию недополученной прибыли от пиратства.

Что такое Tor? Как это работает и причем тут лук?

Обход блокировки нежелательных ресурсов не единственная причина использования анонимайзеров. Анонимность в сети существует только если не начать «глубоко копать». Все наши действия в интернете далеко не анонимны, и при желании, не составляет большого труда отследить что вы делаете, где находитесь или какие ресурсы посещаете. На вопрос «У вас есть, что скрывать?» у разработчиков Tor, имеется весьма резонный ответ: «Это не секрет, это просто это не ваше дело».

Есть и обратная сторона медали. Возможно, вам где-то доводилось слышать про «темный интернет» или Darknet? Есть такой псевдо-доменом .onion, который создавался для обеспечения доступа к анонимным адресам сети Tor. Собственно это и есть, та самая, таинственная DarkNet. Не секрет, что на большинстве .onion ресурсов, ведутся весьма сомнительные сделки не только малварью или вирусами, но и вполне реальной наркотой или подобной дрянью. Но это уже другая тема.

Многие путают саму технологию Tor и Тor браузер, который, по сути, предоставляет лишь доступную любому пользователю оболочку для работы со сложной технологией. TOR - это сеть внутри сети. При соблюдении некоторых правил, Tor браузер действительно позволяет сделать ваше нахождение в сети анонимным.

Как же работает Tor? Существует сеть узлов принадлежащих приверженцам данной технологии. Ваш трафик пропускается через три случайных независимых узла - входной, промежуточный и выходной (у каждого из них своя роль), расположенных в разных точках мира.

Клиент шифрует данные так, чтобы их мог расшифровать только выходной узел, затем эти данные снова шифруются, чтобы их мог расшифровать уже промежуточный узел и окончательно всё это хозяйство шифруется для передачи на входной узел.

По понятным причинам, содержание выходного узла представляется наиболее опасным для её владельца, поскольку именно он отправляет трафик в пункт назначения и все незаконные действия, совершаемые через Tor, будут связываться с выходным узлом. А это может привести к полицейским рейдам, уведомлениям о нелегальной деятельности и другим не приятным последствиям. Промежуточные узлы в этом плане наиболее безопасны, так как по схеме работы сети, доказать проход трафика через подобный шлюз практически невозможно (это к слову, если вы вдруг надумаете принять активное участие в работе сети Tor).

Каким образом Роскомнадзор сможет заблокировать Tor?

После запуска Tor-браузеру требуется получить списки всех входных, промежуточных и выходных узлов. IP-адреса входных узлов сети Tor доступны в открытом доступе, так что Роскомнадзор может запросто внести их в реестр запрещенных ресурсов и на уровне провайдеров ограничить доступ к Tor.

На самом деле, всё несколько сложнее, и кроме публичных входных узлов существуют еще мосты – узлы, непубликуемые в общем доступе. Но даже эта мера способна сильно усложнить жизнь сети Tor.

Если считаете статью полезной,

не ленитесь ставить лайки и делиться с друзьями.

Читайте также: